Como remover o malware de encriptação Conhost.exe

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

O que é Conhost.exe?

Conhost.exe (Console Window Host) é o processo de um programa (criptominerador) projetado para minerar a criptomoeda Monero. Geralmente, os criminosos cibernéticos enganam as pessoas para que descarreguem e instalem este programa para gerar rendimento.

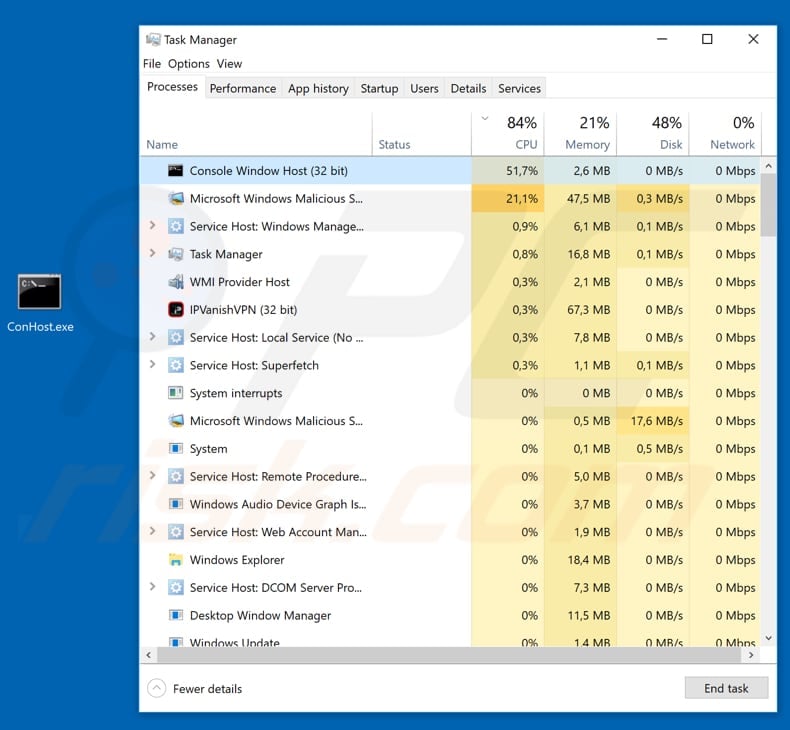

Em suma, o programa usa recursos do computador para minerar criptomoedas quando um utilizador faz login no sistema operativo Windows. Note que a presença deste malware diminui significativamente o desempenho do computador.

Mais sobre malware de criptomineração

O processo de mineração de criptomoedas envolve a resolução de problemas matemáticos complicados. Para conseguir isso, o criptominerador instalado usa a CPU (Unidade Central de Processamento). Muitas vezes, as pessoas não sabem que existe um processo de mineração de encriptação a ser executado em segundo plano nos seus sistemas.

Normalmente, os programas deste tipo causam alto uso da CPU, o que resulta em desempenho reduzido do computador e aumento no uso de eletricidade. Isso também pode causar o sobreaquecimento do hardware. O aumento do uso de eletricidade/maior consumo de energia leva a contas de eletricidade mais altas.

Além disso, os utilizadores com computadores infiltrados por criptomineradores não recebem nada em troca - apenas os criminosos cibernéticos que os enganam para instalar estes programas beneficiam da criptomoeda extraída. Se um computador for mais lento e houver uso significativo da CPU, isso provavelmente será causado por um criptominerador instalado.

Note que conhost.exe (e o seu processo associado ["Console Windows Host"]) é um processo legítimo do Windows, no entanto, os criminosos cibernéticos disfarçam um criptominerador por trás deste nome na tentativa de dar a impressão de legitimidade e proteceder à detecção/remoção difícil.

Felizmente, a maioria dos pacotes antivírus/antispyware são capazes de detectar e eliminar este malware. Portanto, se vir um processo do Console Windows Host, que está a usar muitos recursos do computador, verifique imediatamente o sistema com um conjunto antivírus/anti-spyware respeitável e elimine todas as ameaças detectadas.

| Nome | Vírus conhost.exe (Console Window Host). |

| Tipo de Ameaça | Trojan, Criptominerador. |

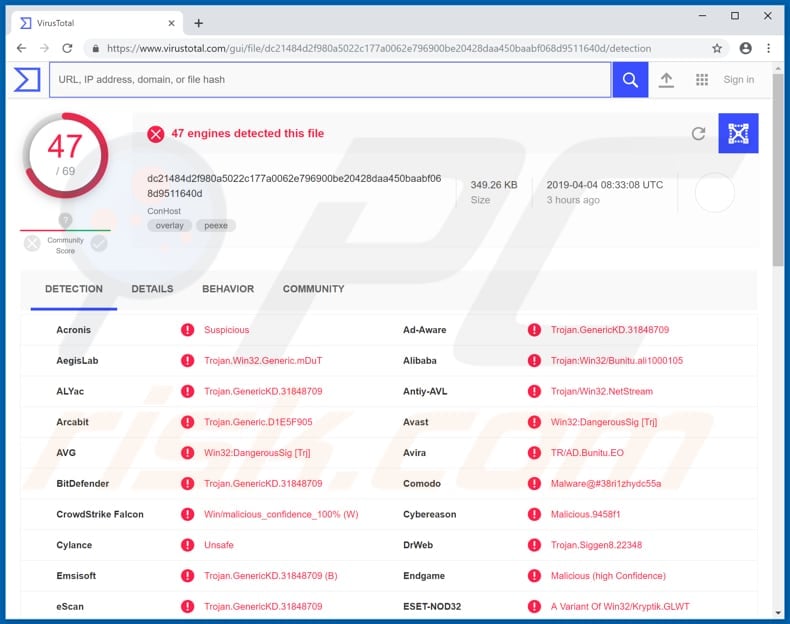

| Detecções (conhost.exe) | Avast (Win32:DangerousSig [Trj]), BitDefender (Trojan.GenericKD.31848709), ESET-NOD32 (Uma Variante De Win32/Kryptik.GLWT), Kaspersky (Trojan.Win32.RunDll.ddu), Lista Completa (VirusTotal). |

| Nome(s) de Processo(s) Maliciosos(s) | Console Window Host. |

| Sintomas | Diminuição significativa no desempenho do computador, falhas no sistema, processos com o elevado uso da CPU no Gestor de Tarefas do Windows. |

| Métodos de Distribuição | Anexos de e-mail infectados, anúncios online maliciosos, engenharia social, crackings de software. |

| Danos | Incapacidade de usar o computador corretamente, possíveis danos ao hardware, aumento do uso de eletricidade. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Malware de criptomineração em geral

Existem muitos outros programas projetados para minerar criptomoedas, incluindo, por exemplo, XMR Miner, BitCoinMiner, e AV64N.exe. Podem ser usados por qualquer pessoa, no entanto, as pessoas também os descarregam e instalam inadvertidamente quando os criminosos cibernéticos os enganam.

Não se sabe exatamente como proliferam este minerador em particular, no entanto, existem vários métodos comumente usados para proliferar furtivamente este software.

Como é que Conhost.exe se infiltrou no meu computador?

Geralmente, os criminosos cibernéticos distribuem infecções de computador através de trojans, campanhas de spam, atualizadores de software falsos, ferramentas/fontes de descarregamento de software não confiáveis e ferramentas de 'cracking' de software. Quando instalados, os trojans descarregam e instalam infecções de computador. Estes são programas maliciosos que causam infecções em cadeia.

Para proliferar vírus através de campanhas de spam, os criminosos cibernéticos enviam e-mails que contêm anexos maliciosos. Normalmente, os ficheiros anexados são documentos do MS Office, JavaScript ou ficheiros compactados, documentos PDF, executáveis (ficheiros .exe) e assim por diante. Uma vez abertos, descarregam e instalam infecções de computador.

Os atualizadores de software falsos/não oficiais descarregam e instalam programas maliciosos em vez de atualizações ou correções, ou exploram bugs e falhas de software desatualizado. Sites não oficiais, freeware, hospedagem de ficheiros gratuitos, descarregadores de terceiros, redes peer-to-peer e outros canais de descarregamento de software semelhantes podem ser usados para apresentar programas maliciosos como legítimos.

Os criminosos cibernéticos também apresentam vírus como ficheiros inofensivos. Quando as pessoas descarregam e abrem, instalam vírus. As ferramentas de cracking de software são programas que supostamente ignoram a ativação de software pago, no entanto, essas ferramentas geralmente causam infecções no computador ( descarregam e instalam vírus em vez de ativar qualquer programa).

Como evitar a instalação de malware?

Não abra anexos (ou links da web) apresentados em e-mails irrelevantes, especialmente se forem recebidos de endereços desconhecidos e suspeitos. Os programas/software instalados devem ser atualizados a usar ferramentas ou funções implementadas que são fornecidas por desenvolvedores de software oficiais.

Evite descarregamentos de software de terceiros e outras fontes (mencionadas acima). Tenha em mente que as ferramentas de cracking de software são ilegais e são frequentemente usadas para proliferar infecções de computador. Outra maneira de evitar infecções de computador é ter um software anti-spyware/anti-vírus confiável e de boa reputação instalado e mantê-lo ativado.

Se acredita que o seu computador já está infectado, recomendamos executar uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Executável malicioso (ConHost.exe) identificado como ameaça pelo mecanismo virustotal:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é Conhost.exe?

- PASSO 1. Remoção manual do malware Conhost.exe.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner.

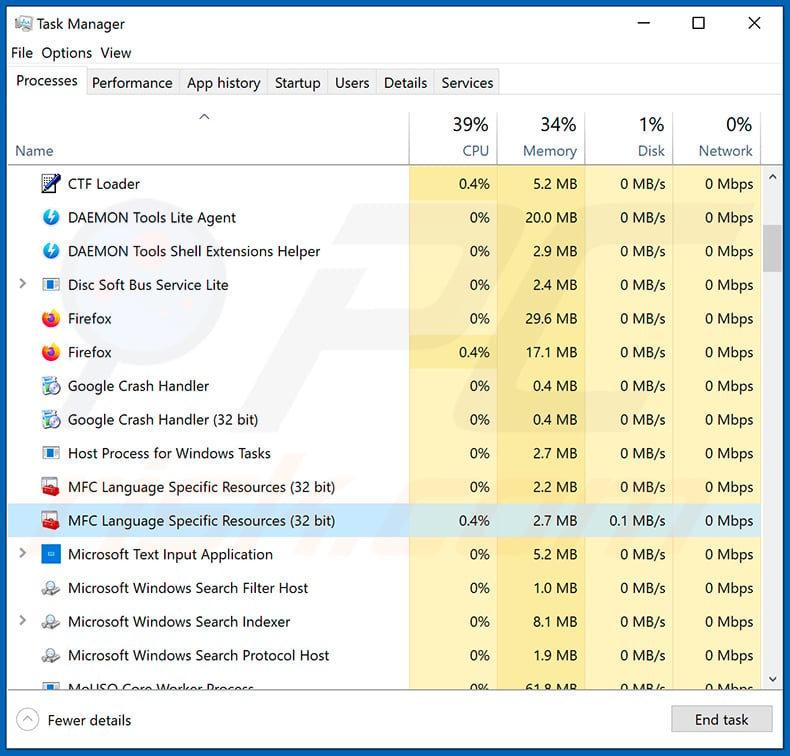

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

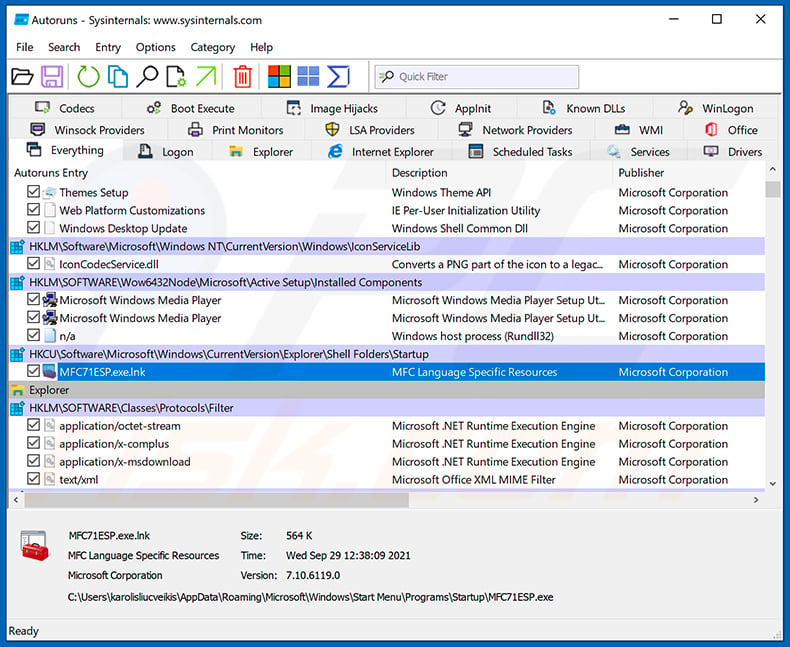

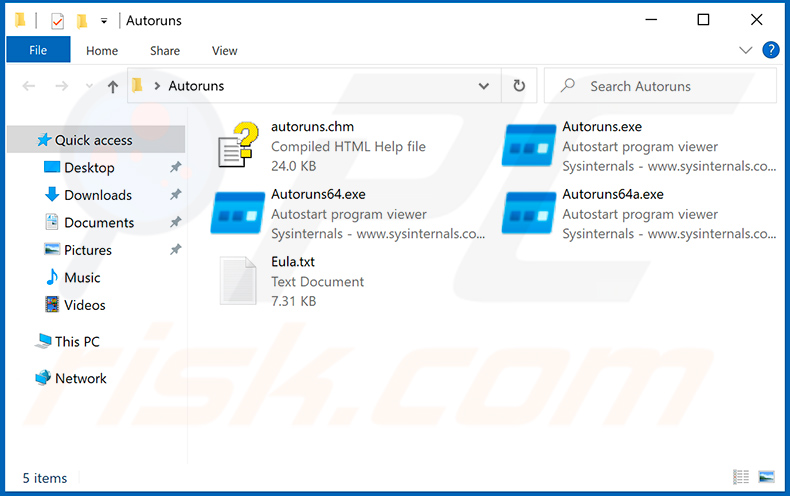

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

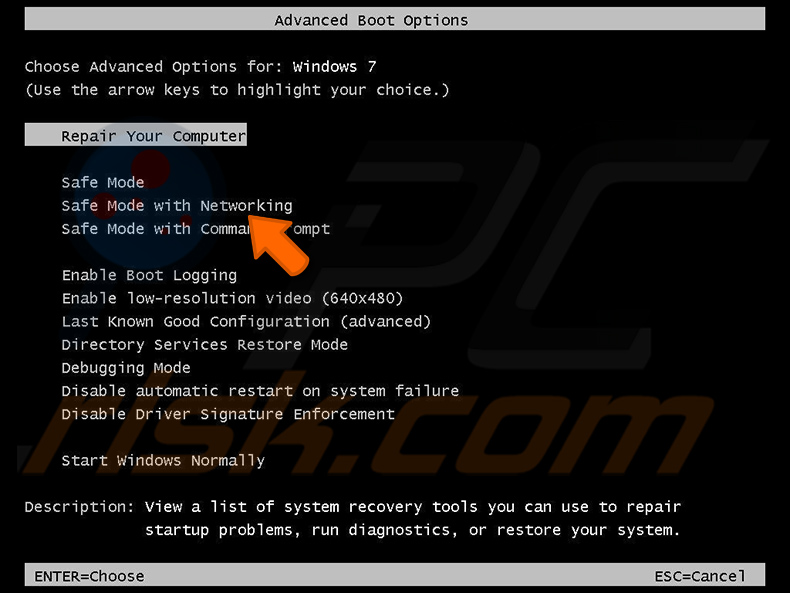

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

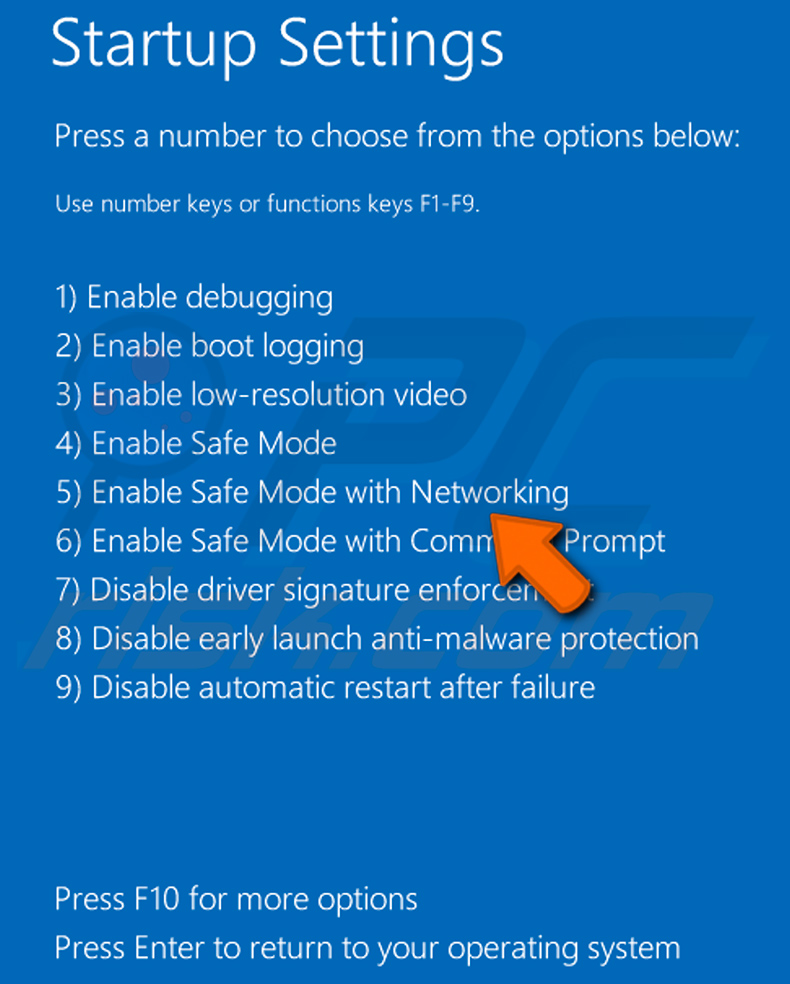

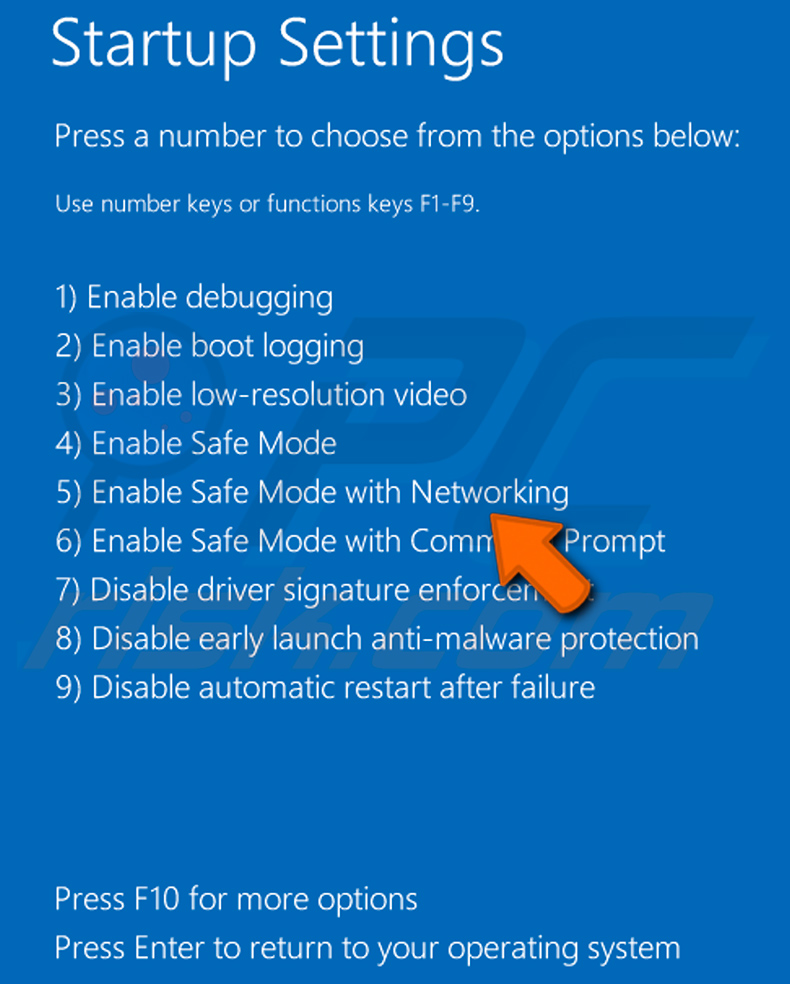

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

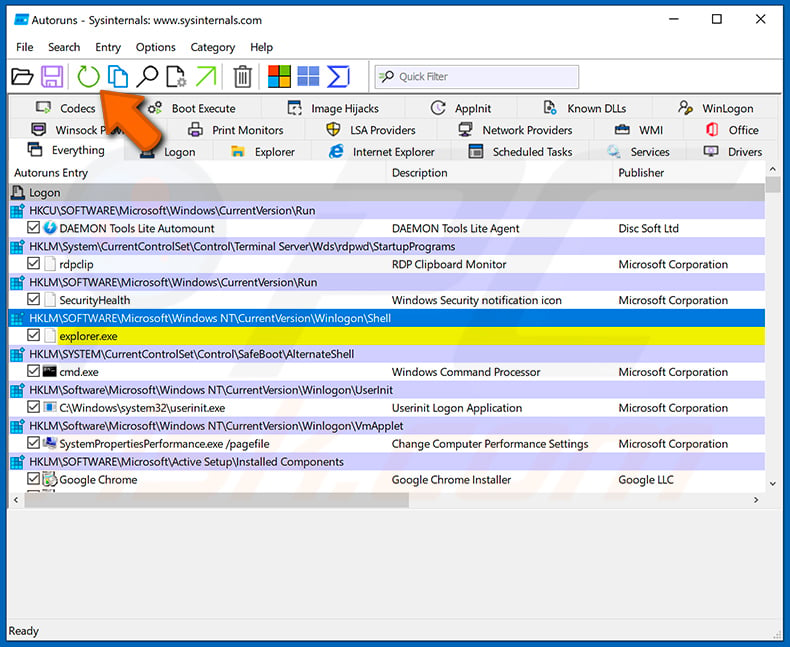

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

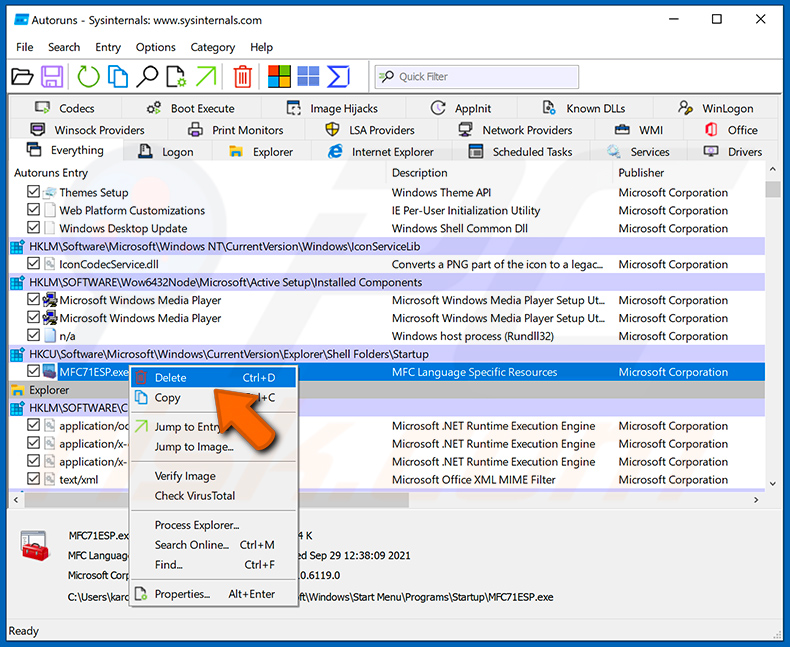

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

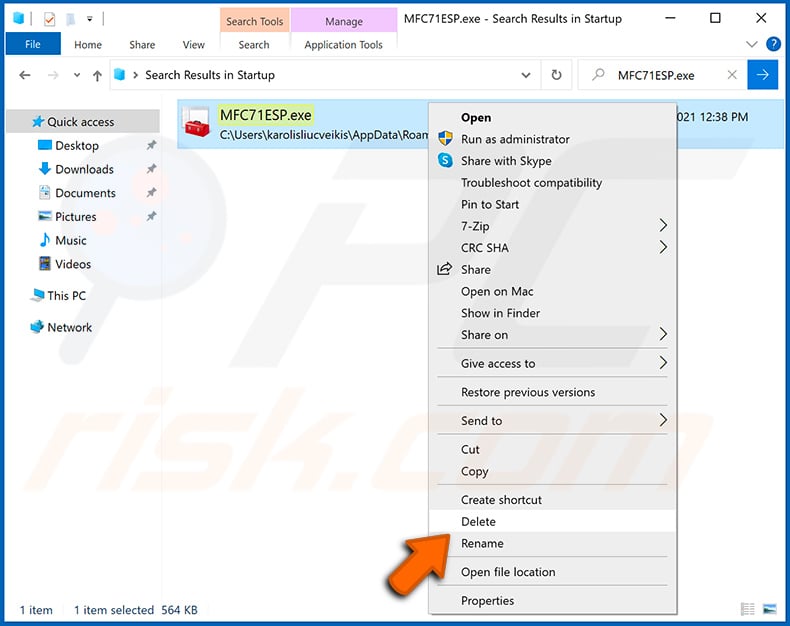

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

Perguntas Frequentes (FAQ)

O meu computador está infectado com o malware Conhost.exe/Console Window Host. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

Não, não é necessário formatar o dispositivo de armazenamento infectado para remover o malware Conhost.exe/Console Window Host.

Quais são os maiores problemas que o malware pode causar?

Os problemas mais comuns em ter um computador infectado com malware são dados e (ou) perda monetária, roubo de identidade e contas pessoais invadidas. Depende do tipo de malware injetado.

Qual é o ojetivo do malware Conhost.exe?

É um malware de criptomineração. Usa hardware de computador para minerar criptomoedas. Mais informações sobre mineradores de criptomoedas são fornecidas no nosso artigo acima.

Como é que um malware se infiltrou no meu computador?

Na maioria dos casos, o malware infecta computadores através de descarregamentos maliciosos, páginas de descarregamento de software pirateado (e outras fontes não confiáveis para descarregamento de software/ficheiros) e e-mails que contém links ou anexos maliciosos.

O Combo Cleaner vai proteger-me contra o malware?

Sim, o Combo Cleaner pode detectar e eliminar quase todos os malwares conhecidos. Quando um computador está infectado com malware de última geração, é necessário executar uma verificação completa do sistema. Caso contrário, o software antivírus não poderá detectar malware que é ocultado profundamente no sistema operativo.

▼ Mostrar comentários