Evite ser enganado pelas cartas falsas do correio electrónico do cPanel

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Instruções de remoção de "cPanel email scam"

O que é o falso "cPanel" email?

"cPanel email scam" refere-se a uma campanha de phishing spam - operação em grande escala durante a qual milhares de emails fraudulentos são enviados. Essas cartas de email são disfarçadas como notificações da empresa cPanel, desenvolvedores de software de painel de controlo de hospedagem na web com o mesmo nome. No momento da pesquisa, havia duas variantes desta fraude. Uma variante é uma notificação sobre atualizações da política de privacidade; o outro - notifica os destinatários 'de que o seu site foi suspenso. Deve ser enfatizado que estes e-mails não estão de forma alguma associados ao genuíno cPanel, LLC. Esta campanha de spam visa extrair informações confidenciais (ou seja, credenciais de login do cPanel) através de um ficheiro HTML anexado às cartas fraudulentas.

O e-mail com o título/assunto "[ ******** ] Updates to the cPanel Services Agreement" Atualizações do Contrato de Serviços cPanel" (pode variar) informa ao destinatário que cPanel está a atualizar a sua política de privacidade de acordo com o GDPR (Regulamento Geral de Proteção de Dados). A carta detalha um pouco mais a necessidade da notificação. O destinatário é incitado a usar o ficheiro anexado - para atualizar automaticamente para a nova política de privacidade. Caso discorde das alterações da política, o destinatário é alertado que não poderá mais utilizar os produtos e serviços do cPanel e a sua conta será desativada. A carta com o título/assunto . "Suspension : Removal of ******** from our server" (pode variar) afirma que a desativação e remoção do site do destinatário dos servidores cPanel foram aprovadas e iniciadas. A suposta razão é dada para ser um último aviso ignorado. Se o destinatário desejar interromper o processo, será instruído a usar o anexo de ficheiro.

Assim que o ficheiro HTML anexado é aberto, pede que os utilizadores façam login na sua conta cPanel com o seu nome de domínio, nome de utilizador do painel e palavra-passe. Supostamente, isso atualizará automaticamente a conta em conformidade com a nova política de privacidade. Em vez disso, ao tentar fazer o login desta forma - os utilizadores irão expor suas credenciais de login aos criminosos cibernéticos por trás dos falsos e-mails "cPanel". Portanto, ao confiar nas notificações de fraudes, os utilizadores podem perder as suas contas cPanel e permitir, sem querer, que os criminosos cibernéticos acedam/controlem sobre e o seu conteúdo (por exemplo, sites). Para resumir, isso pode resultar em graves problemas de privacidade, perdas financeiras, roubo de identidade e outros problemas sérios. Se tentativas de login já tiverem sido feitas, é altamente recomendável alterar as credenciais de login imediatamente. Além disso, é recomendado contactar o apoio oficial do cPanel. Uma variante alega que os destinatários precisam atualizar as suas contas; outra variante - que as suas contas serão desativadas a menos que as atualizem.

| Nome | cPanel Email Scam |

| Tipo de Ameaça | Phising, fraude, engenharia social, fraude |

| Alegação Falsa | Uma variante alega que os destinatários necessitam de atualizar a sua conta; a outra - que as suas contas serão desativadas caso não as atualizem. |

| Disfarce | Notificações de cPanel |

| Nomes de Detecção (anexo malicioso html attachment usado para phishing) | Anúncio de Aware (Trojan.GenericKD.36626880), BitDefender (Trojan.GenericKD.36626880), Fortinet (JS/Agent.RA!tr), Emsisoft (Trojan.GenericKD.36626880 (B)), Microsoft (Trojan.GenericKD.36626880), Lista Completa de Detecções (VirusTotal) |

| Sintomas | Compras online não autorizadas, transacções, palavras-passe de contas online alteradas, roubo de identidade, acesso ilegal ao computador. |

| Métodos de Distribuição | Emails fraudulentos, anúncios pop-up fraudulentos, técnicas de envenamento de motores de pesquisa, domínios relacionados. |

| Danos | Perda de informações confidenciais, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

"Facebook Email Scam", "Fund Release", "Microsoft Teams Email Scam", "INTERNATIONAL MONETARY FUND (IMF)", e "Email Account Is Almost Full" são alguns exemplos de outras campanhas de spam. Apesar da aparência legítima, o único objetivo deste e-mail é gerar rendimento para os criminosos cibernéticos/criminosos cibernéticos por trás dele. Além de phishing e fraudes semelhantes, e-mails fraudulentos também são usados para proliferar malware (por exemplo, trojans, ransomware, mineradores de criptomoeda, etc.). Devido à disseminação do e-mail de spam, é altamente recomendável ter cuidado com os e-mails recebidos.

Como é que as campanhas de spam infetaram o meu computador?

Os sistemas são infectados através de ficheiros maliciosos distribuídos por campanhas de spam. Esses ficheiros podem ser anexados aos e-mails e/ou as cartas podem conter links para descarregamento deste conteúdo. Os ficheiros infecciosos podem estar em vários formatos, por exemplo, executáveis, ficheiros, documentos do Microsoft Office e PDF, JavaScript, etc. Quando ficheiros virulentos são abertos - a cadeia/processo de infecção (ou seja, descarregamento/instalação de malware) é iniciado. Por exemplo, documentos do Microsoft Office causam infecções ao executar comandos de macro maliciosos. Nas versões do Microsoft Office lançadas antes de 2010 - este processo começa no momento em que um documento é aberto. As versões mais recentes têm o modo "Visualização protegida", que impede a execução automática de macros. Em vez disso, os utilizadores são pededos a habilitar a edição/conteúdo (ou seja, comandos de macro) e avisados sobre os riscos potenciais.

Como evitar a instalação de malware?

E-mails suspeitos e/ou irrelevantes não devem ser abertos, especialmente anexos ou links nencontrados. Recomenda-se o uso de versões do Microsoft Office lançadas após 2010. Além de campanhas de spam, o malware também é comumente espalhado através de fontes de descarregamento não confiáveis (por exemplo, sites de hospedagem de ficheiros não oficiais e gratuitos, redes de partilha peer-to-peer e outros terceiros descarregadores), ferramentas de ativação ilegais ("cracks") e atualizadores falsos. Portanto, é importante usar apenas canais de descarregamento oficiais e verificados. Além disso, todos os programas devem ser ativados e atualizados com ferramentas/funções fornecidas por desenvolvedores legítimos. Para proteger a segurança do dispositivo/utilizador, é crucial ter um pacote antivírus/anti-spyware confiável instalado e atualizado. Este software deve ser usado para executar verificações regulares do sistema e remover ameaças e problemas detectados. Se já abriu anexos maliciosos, recomendamos executar uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Texto apresentado numa das variantes dos email da fraude "cPanel":

Subject: [ ******** ] Updates to the cPanel Services Agreement

"********". We're updating our privacy policy and other documents based on GDPR standards

cPanel

Updating our privacy policy

******** You’re receiving this email because we are updating the cPanel Services Agreement, which applies to one or more cPanel or services you use. We’re making these updates to clarify our terms and ensure that they remain transparent for you, as well as to cover new cPanel products, services and features.

You can also learn more about these updates on our FAQ page including a summary of the most notable changes.

If you wish to continue to use our products and services we recommend that you find the attachment file that is attached to this email to automatically update to our privacy policy to avoid service interruption, or your ******** account being closed.

If you do not agree, you can choose to discontinue using the products and services, and close your cPanel account ******** before these terms become effective.

Thank you for using cPanel products and services

cP

Copyright© 2021 cPanel, Inc.

Screenshot da variante da alternativa dos emails da fraude "cPanel":

Texto apresentado nesta variante:

Subject: Suspension : Removal of ******** from our server

Website De-activation : "********".

De-activation Programmed

Final Notice for Domain : ********

Removal of ******** from our server has been approved and initiated,

Due to ignorance of last verification warning.

Removal will occur exactly at our server programmed time and hour

We recommend that you find the attachment file that is attached to this email and Cancel Removal

for your Domain : ********

cP

Copyright© 2021 cPanel, Inc.

Screenshot do ficheiro de anexo dos emails da fraude "cPanel":

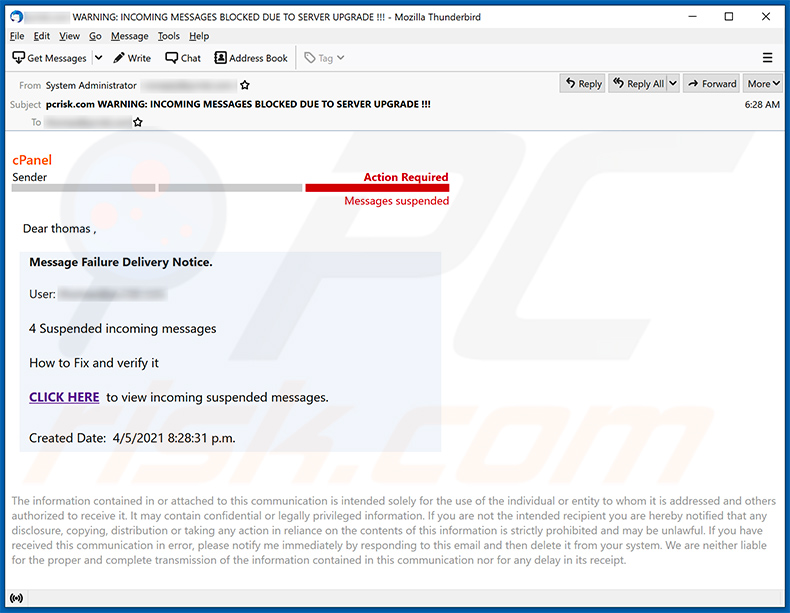

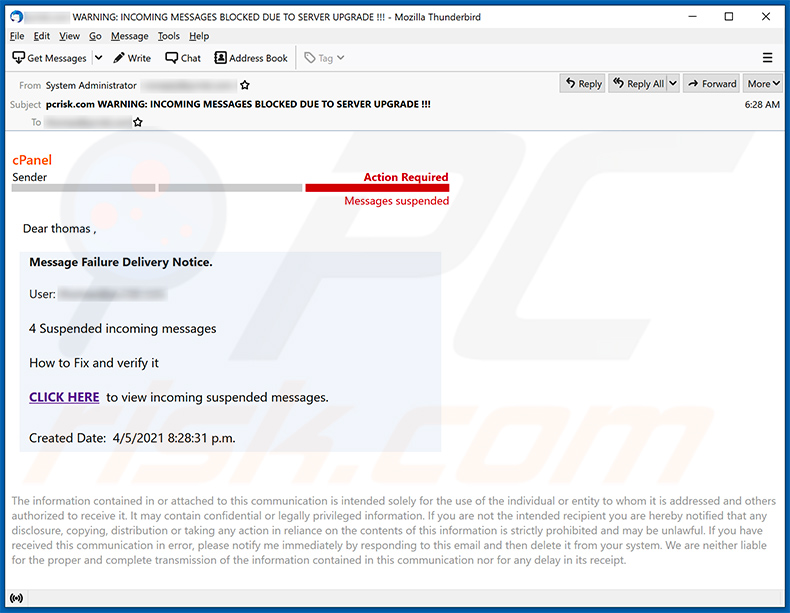

Outro email de spam com tema cPanel a alegar que o utilizador tem mensagens pendentes:

Texto apresentado em:

Subject: - WARNING: INCOMING MESSAGES BLOCKED DUE TO SERVER UPGRADE !!!

cPanel

Sender Action Required

Messages suspended

Dear ********,Message Failure Delivery Notice.

User: ********

4 Suspended incoming messages

How to Fix and verify it

CLICK HERE to view incoming suspended messages.

Created Date: 4/5/2021 8:28:31 p.m.

The information contained in or attached to this communication is intended solely for the use of the individual or entity to whom it is addressed and others authorized to receive it. It may contain confidential or legally privileged information. If you are not the intended recipient you are hereby notified that any disclosure, copying, distribution or taking any action in reliance on the contents of this information is strictly prohibited and may be unlawful. If you have received this communication in error, please notify me immediately by responding to this email and then delete it from your system. We are neither liable for the proper and complete transmission of the information contained in this communication nor for any delay in its receipt.

Screenshot de um site de phishing promovido:

Ainda outra variante do email de spam com tema cPanel:

Texto apresentado em:

Subject: Inode quota exceeded : ********"

Inode quota notification for : ********".

Inode Quota Exceeded!!

Final Notice for Domain : rcservice.lt

The Domain ********" has reached its inode quota.

Exceeding your inode quota can affect your website, uploads and email.

To avoid service interruption we recommend that you find the attachment file that is attached to this email to

automatically add more inodes to your hosting package nowCopyright© 2021 cPanel, Inc.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é "cPanel email scam"?

- PASSO 1. Remoção manual de possíveis infecções por malware.

- PASSO 2. Verifique se o seu comptador está limpo.

Como remover malware manualmente?

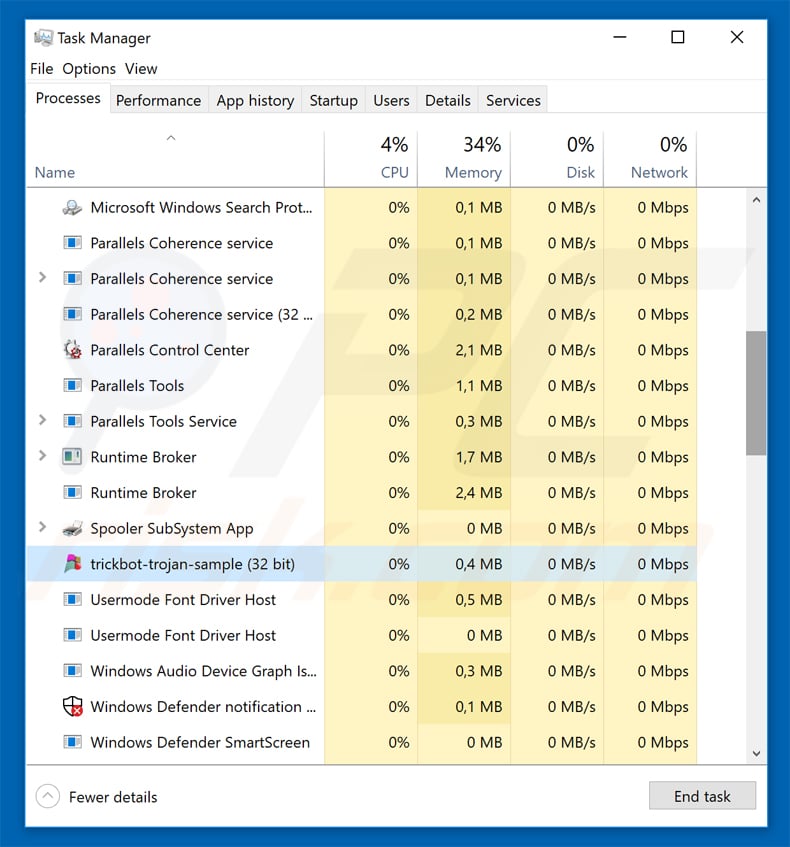

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

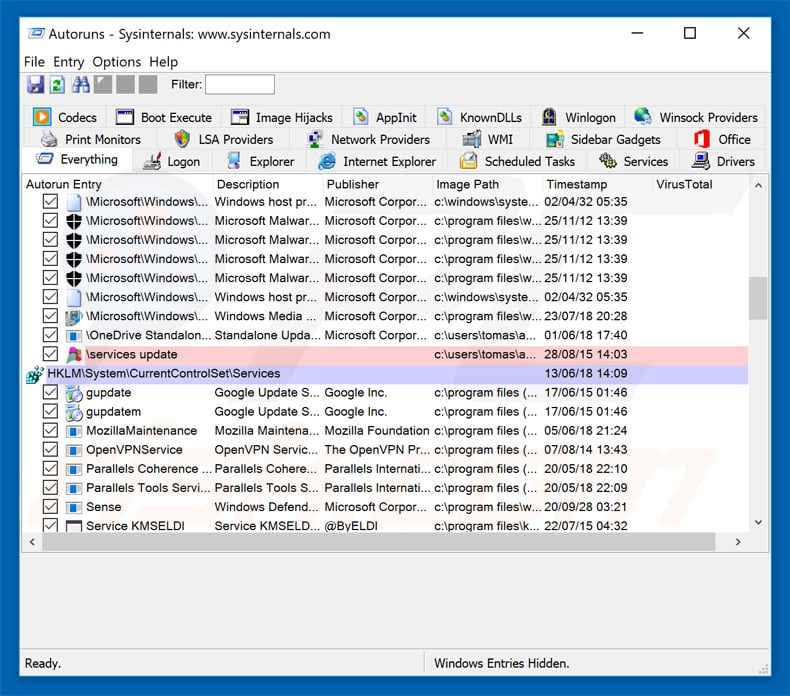

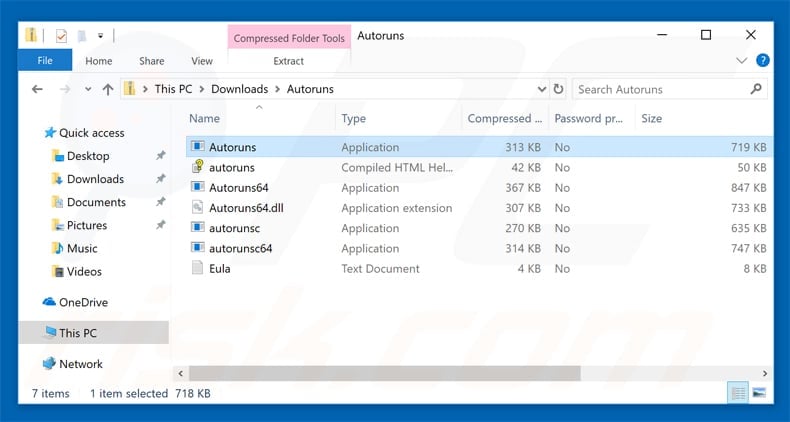

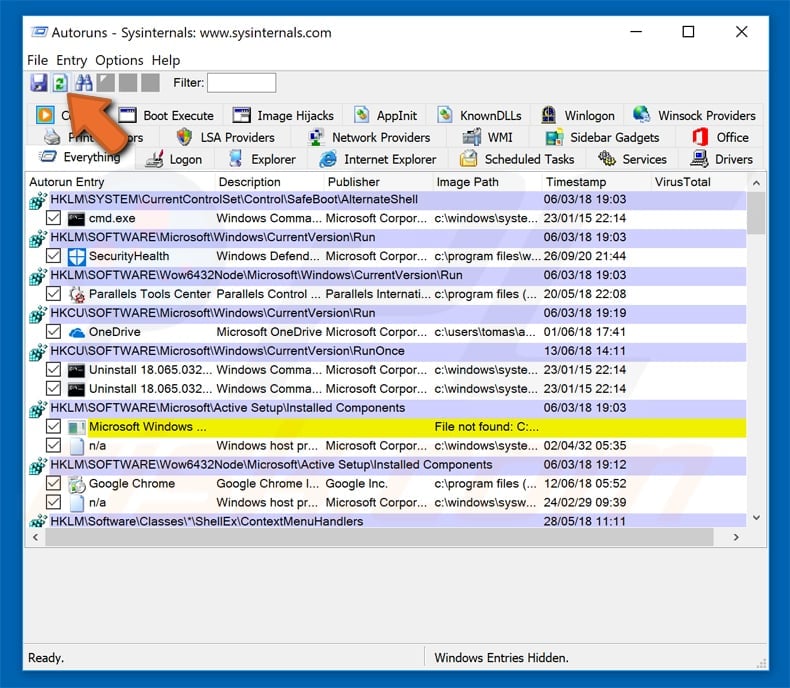

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

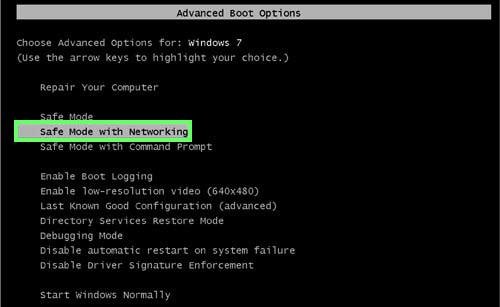

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

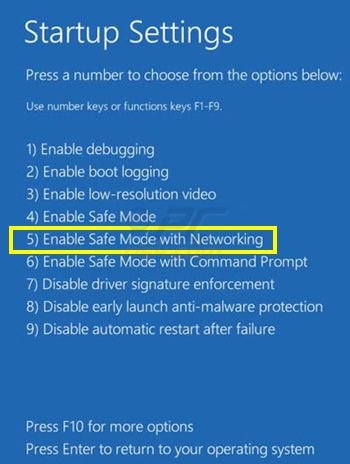

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

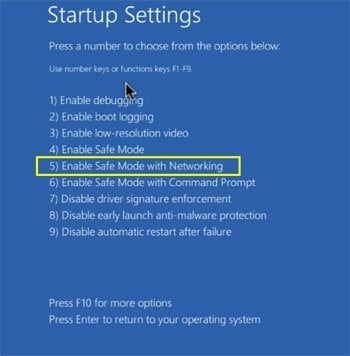

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

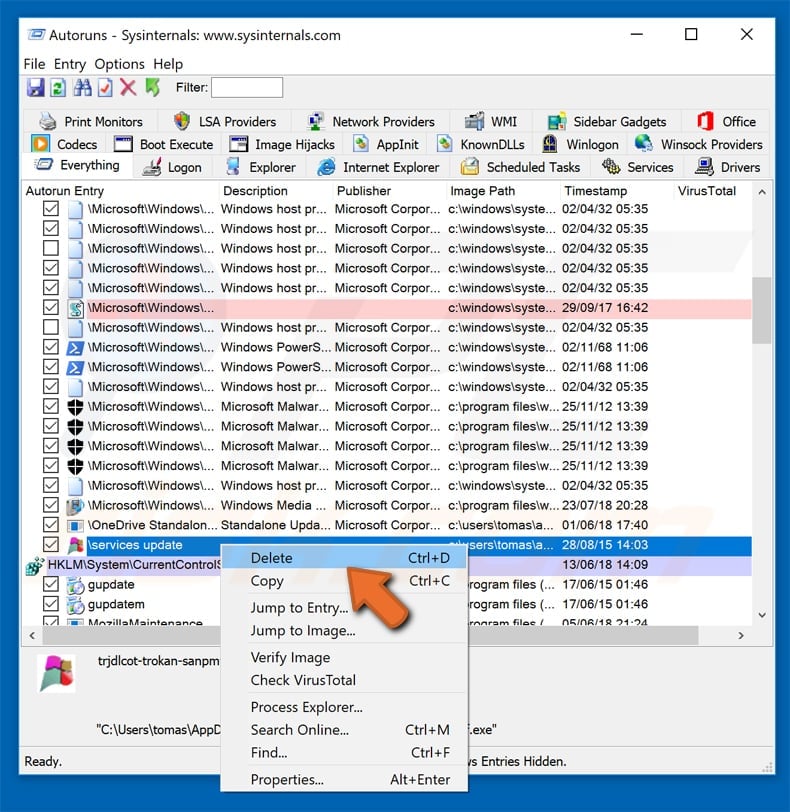

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

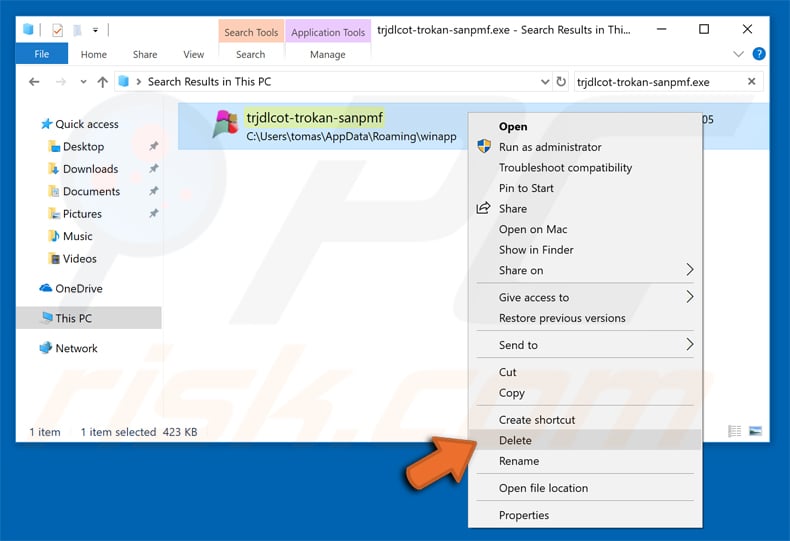

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

▼ Mostrar comentários