Como desinstalar o ladrão de informação Mini-Redline stealer do sistema infectado?

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Instruções de remoção do vírus Mini-Redline

O que é Mini-Redline?

Regra geral, os ladrões de informações são projetados para recolher informações como credenciais de login (como nomes de utilizador, endereços de email, palavras-passe), detalhes de cartão de crédito e outros dados que podem ser usados para roubar contas pessoais, identidades, fazer compras não autorizadas, transações, etc. O ladrão de informações Mini-Redline é o nome de um ladrão RedLine minimizado concebido para roubar dados confidenciais de navegadores da web. A pesquisa demonstra que os criminosos cibernéticos usam anúncios pay-per-click do Google para promover falsas páginas de descarregamento do Anydesk assinadas com certificados Cloudflare e usadas para enganar os utilizadores para que descarreguem o Mini-Redline. É importante mencionar que uma das suas falsas páginas de descarregamento do AnyDesk é usada para distribuir outro ladrão denominado Taurus.

A pesquisa demonstra que as diferenças entre os ladrões de informações Mini-Redline e Redline é que usam diferentes configurações e padrões de comunicação - Mini-Redline usa uma conexão de TCP direta. Além disso, o número de navegadores almejados pelo Mini-Redline é menor. Sabe-se com certeza que a versão minimizada do ladrão Redline tem como alvo os navegadores Chrome. Mais precisamente, sela credenciais, como nomes de utilizador e palavras-passe. Normalmente, os criminosos cibernéticos tentam roubar essas informações para que possam acessar email, meios sociais, bancos, compras e outras contas e usá-los para fazer compras fraudulentas, transações, roubar identidades, enviar spam, malspam (enviar emails com anexos maliciosos, links). Também é comum que os criminosos cibernéticos vendam informações roubadas (credenciais de login) na darkweb para outros criminosos cibernéticos. Portanto, os utilizadores que teriam o infostealer Mini-Redline instalado nos seus computadores podem tornar-se vítimas de roubo de identidade, sofrer perdas monetárias, perder acesso a uma variedade de contas pessoais ou encontrar outros problemas sérios. Se houver este ou qualquer outro ladrão instalado no sistema operativo, deve ser desinstalado o mais rápido possível.

| Nome | ladrão de informação Mini-Redline |

| Tipo de Ameaça | Trojan, vírus que roubam palavras-passe, malware bancário, spyware. |

| Nomes de Detecção | Avast (Win32:MalwareX-gen [Trj]), BitDefender (Trojan.MSIL.Agent.FAB), ESET-NOD32 (Uma Variante De MSIL/Kryptik.ABHI), Kaspersky (HEUR:Trojan.MSIL.Taskun.gen), Microsoft (Trojan:Win32/AgentTesla!ml), Lista Completa (VirusTotal) |

| Domínio Relacionado | anydesk-one[.]com |

| Nomes de Detecção (anydesk-one[.]com) | CRDF (Malicious), CyRadar (Malicious), Fortinet (Malware), Kaspersky (Malware), Webroot (Malicious), Lista Completa (VirusTotal) |

| Nome(s) do(s) Processo(s) Malicioso(s) | Timeseries (o seu nome pode variar) |

| Sintomas | Os ladrões de informação são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem em silêncio, não sendo, portanto, claramente visíveis sintomas particulares numa máquina infectada. |

| Métodos de distribuição | Anexos de email infectados, anúncios online maliciosos, engenharia social, 'crackings' de software. |

| Danos | Palavras-passe e informação bancária roubadas, roubo de identidade, perda monetária. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Em suma, os ladrões de informações como o Mini-Redline visam informações confidenciais. É comum que sejam distribuídos disfarçando-os como programas legítimos. Além disso, usam várias técnicas para evitar serem detectados por soluções de segurança (antivírus, anti-spyware e outros softwares), o que permite que sejam executados em máquinas infectadas por tempo suficiente para causar danos. Existem vários ladrões de informações. Alguns exemplos são Ducky, Panda, e HackBoss.

Como é que Mini-Redline foi infiltrado no meu computador?

É sabido que o Mini-Redline (e outros ladrões, incluindo o Taurus) são distribuídos usando ficheiros de imagem ISO promovidos por meio de anúncios PPC (pay-per-click) do Google para sites falsos de descarregamento do AnyDesk. É importante mencionar que esses ficheiros ISO maliciosos são maiores do que 100 megabytes, o que permite que evitem algumas soluções de digitalização que filtram ficheiros pelo seu tamanho. Os ficheiros ISO maliciosos contêm executáveis .Net maliciosos projetados para infectar computadores com malware. Embora os sites falsos (mal-intencionados) não sejam o único canal que os criminosos cibernéticos usam para distribuir software mal-intencionado. É comum que o malware seja distribuído usando emails (links maliciosos ou anexos em emails), atualizadores falsos, ferramentas de 'cracking' de software, trojans, redes peer-to-peer (como eMule, clientes de torrent), descarregadores de terceiros, ficheiro gratuito páginas de hospedagem.

Como evitar a instalação de malware?

O software instalado deve ser atualizado e ativado usando ferramentas ou funções implementadas fornecidas pelos desenvolvedores oficiais. É altamente recomendado não usar ferramentas não oficiais de terceiros nem para atualizar ou ativar qualquer software. Especialmente se o software não for gratuito, é muito comum que ferramentas não oficiais sejam projetadas para instalar malware. Além disso, não é legal usar ferramentas não oficiais ('cracking') para ativar qualquer software legítimo. Além disso, anexos e links em emails irrelevantes enviados de endereços desconhecidos e suspeitos não devem ser confiáveis/abertos. é comum que links ou ficheiros em emails desse tipo sejam usados para entregar malware - se abertos, instalam malware (ou descarregam ficheiros projetados para instalá-lo). Os programas e ficheiros devem ser descarregues de sites oficiais e por meio de links diretos. Arquivos, programas descarregues de outras fontes, ferramentas como descarregadores de terceiros, redes peer-to-peer, sites não oficiais, etc., podem ser maliciosos. Além disso, o sistema operativo deve ser verificado à procura de malware e quaisquer outras ameaças regularmente. Deve ser conseguido usando um software antivírus ou anti-spyware confiável/respeitável. Se acredita que seu computador já está infectado, recomendamos executar uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Página de descarregamento falsa Fake AnyDesk usada para distribuir Mini-Redline:

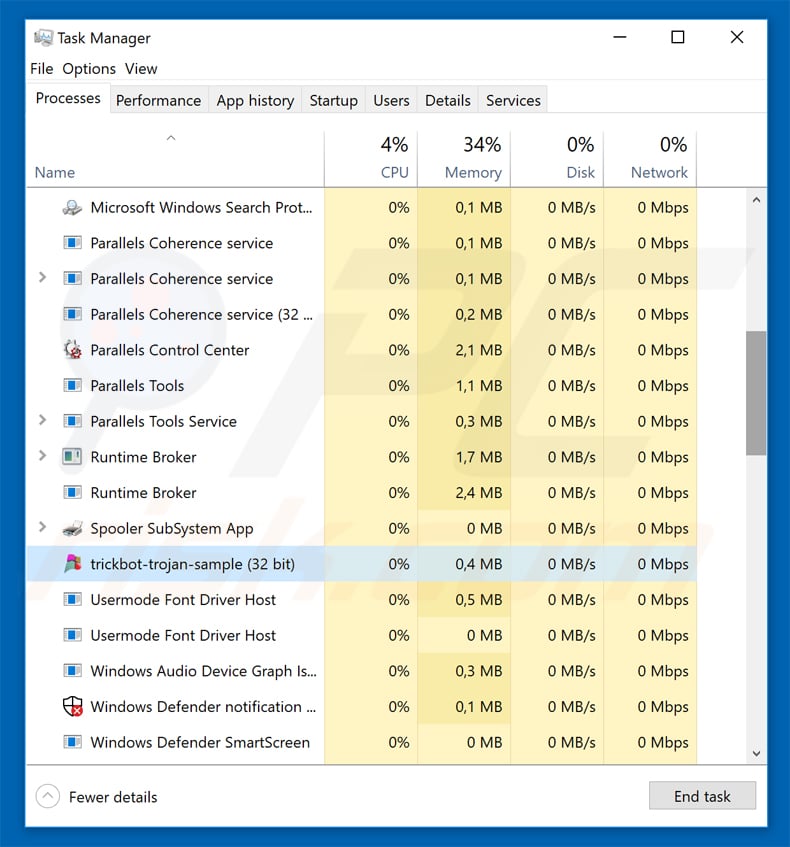

Mini-Redline a funcionar no Gestor de Tarefas como Timeseries (o seu nome de processo pode variar):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é Mini-Redline?

- PASSO 1. Remoção manual do malware Mini-Redline.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

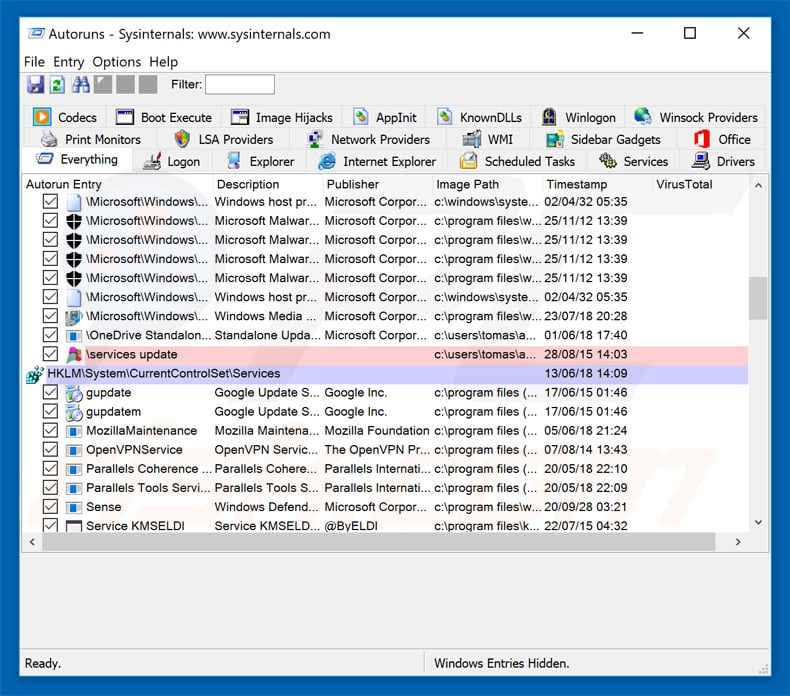

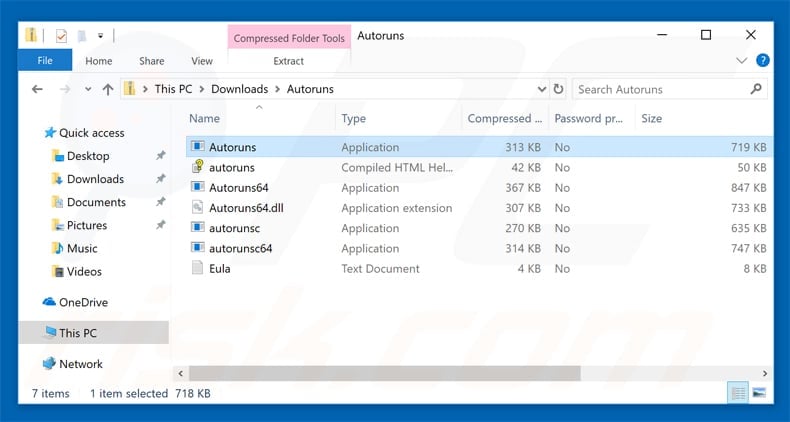

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

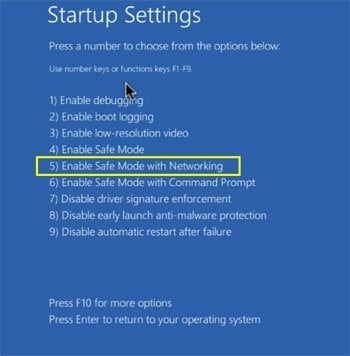

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

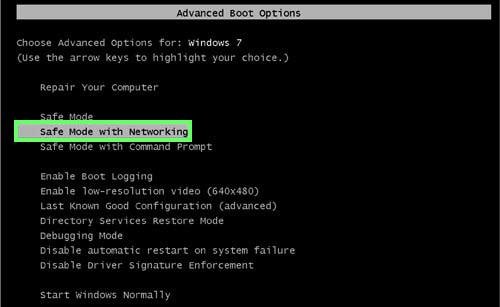

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

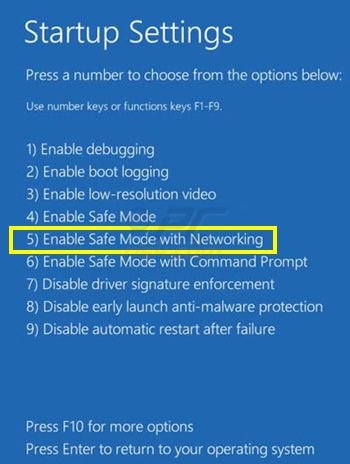

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

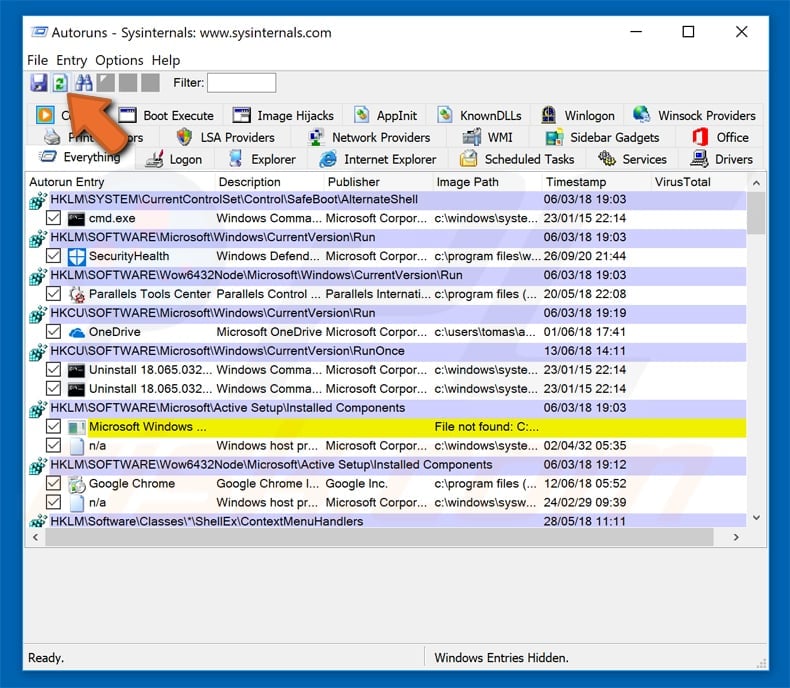

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

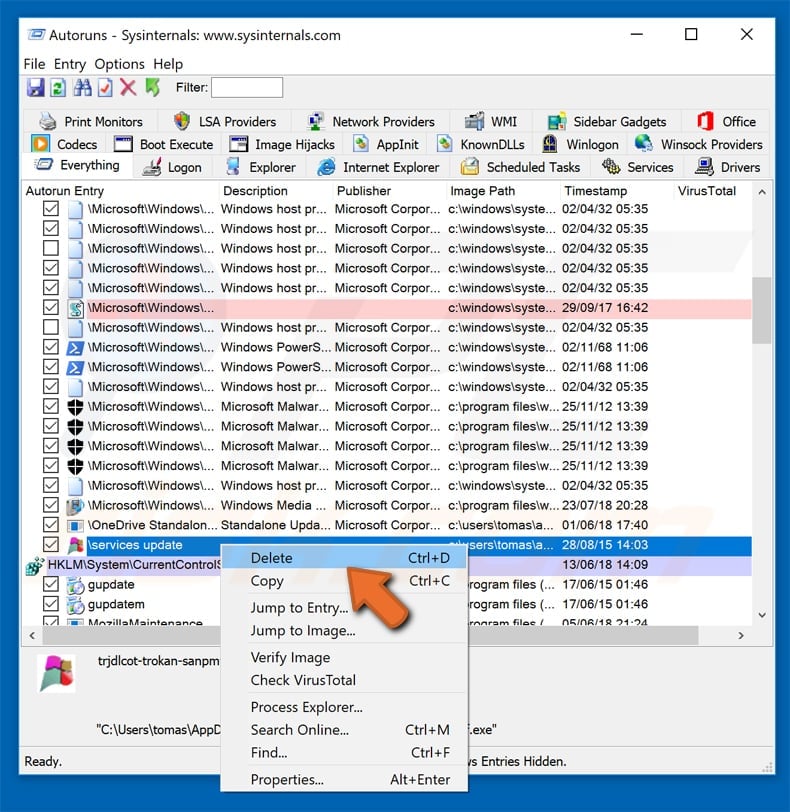

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

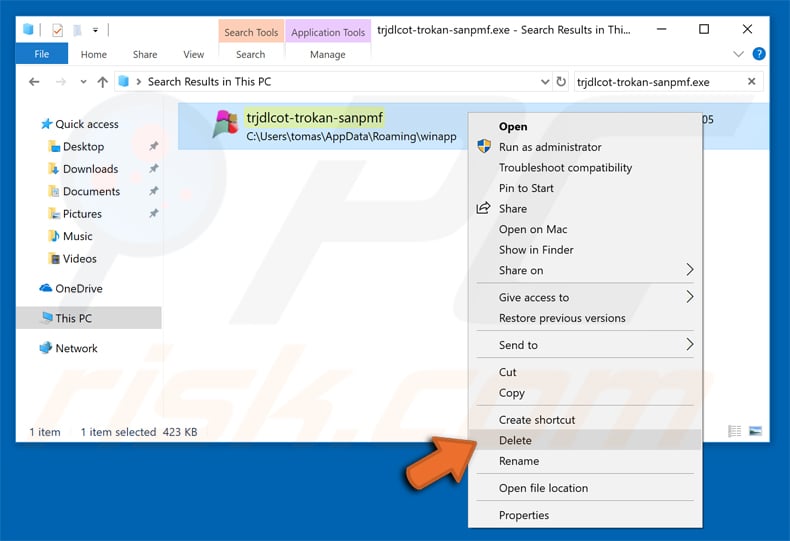

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

▼ Mostrar comentários