Como remover o vírus Coronavirus Track and trace result email virus?

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

O que é Coronavirus Track and trace result email virus?

É popular entre os criminosos cibernéticos usem a pandemia COVID-19 como uma oportunidade para induzir as pessoas a fazer transações financeiras, fornecer informações pessoais ou instalar software malicioso nos seus computadores. Neste caso específico, os criminosos cibernéticos tentam exibir malware através de e-mail com o tema coronavírus.

Coronavirus Track and trace result email virus em pormenor

Os criminosos cibernéticos por trás deste e-mail tentam fazer com que os destinatários acreditem que receberam os resultados do teste do coronavírus. Este e-mail contém um anexo, um documento PDF com um link para descarregamento de um ficheiro ZIP protegido por palavra-passe. O ficheiro ZIP mencionado acima contém um ficheiro LNK ("Information.lnk") projetado para se conectar a um servidor remoto.

Não se sabe exatamente como o malware (e que tipo de malware) é instalado depois de se conectar a um servidor remoto através do ficheiro LNK no ficheiro ZIP protegido por palavra-passe, no entanto, é possível que um script malicioso seja injetado num sistema operativo Windows legítimo processar.

Parece bastante provável que os criminosos cibernéticos usem este e-mail para induzir os destinatários a instalar ransomware, algum minerador de criptomoeda, ou um trojan. O ransomware é um tipo de malware que encripta ficheiros para torná-los inacessíveis, a menos que as vítimas os desencriptem com uma ferramenta de desencriptação (por exemplo, chave, programa) adquirida dos atacantes.

Os mineradores de criptomoedas usam hardware como processadores (CPUs), placas gráficas (GPUs) ou outro hardware para resolver problemas matemáticos (para reduzir criptomoedas como Bitcoin). Simplesmente, os criminosos cibernéticos por trás de mineradores geram rendimento a usar outros computadores (hardware) como mineradores, sem ter que usar os seus próprios.

Os trojans são programas maliciosos que podem ser projetados para fazer coisas diferentes. Os dois tipos mais populares de trojans são Trojans de acesso remoto (TARs) e trojans bancários. Os TARs permitem que os criminosos cibernéticos controlem remotamente os computadores infectados. Os trojans bancários visam as informações bancárias (por exemplo, detalhes de cartão de crédito, números CVV).

| Nome | possíveis infecções por malware |

| Tipo de Ameaça | Trojan, vírus de roubo de palavras-passe, malware bancário, spyware. |

| Farsa | Carta relacionada com coronavirus test results |

| Anexo(s) | documento PDF |

| Nomes de Detecção (Information.lnk) | Arcabit (Heur.BZC.YAX.Nioc.1.08335EA1), BitDefender (Heur.BZC.YAX.Nioc.1.08335EA1), Emsisoft (Heur.BZC.YAX.Nioc.1.08335EA1 (B)), Microsoft (Trojan:Script/Woreflint.A!cl), Lista Completa de Detecções (VirusTotal) |

| Sintomas | É comum que os vírus por email sejam concebidos para se infiltrar no computador da vítima e permanecer em silêncio e, portanto, nenhum sintoma específico é claramente visível numa máquina infectada. |

| Carga Útil | Desconhecido |

| Métodos de Distribuição | Anexos de e-mail infectados, os anúncios online maliciosos, engenharia social, 'crackings' de software. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, o computador da vítima adicionado a um botnet. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Campanhas malspam em geral

Em suma, os e-mails usados para exibir malware contêm anexos maliciosos ou links de sites. De qualquer forma, o objetivo principal destes e-mails é enganar os destinatários para que instalem software malicioso. Mais exemplos de emails semelhantes são "GOYAL ARTS AND TOYS Email Virus", "Care Logistics Email Virus", e "Kaseya Email Virus".

Como é que Coronavirus Track and trace result email virus infectou o meu computador?

Esta carta de e-mail tem um documento PDF anexado. Esse documento contém um link para descarregamento de um ficheiro ZIP com um ficheiro LNK. O malware é instalado após a abertura do ficheiro LNK. Conforme mencionado anteriormente, o ficheiro LNK ("Information.lnk") aciona a instalação de malware através de um servidor remoto (possivelmente injetando código malicioso num processo legítimo).

Vale a pena mencionar que e-mails maliciosos também podem conter outros ficheiros, por exemplo, ficheiros executáveis como EXE, ficheiros JavaScript, documentos do Microsoft Office, RAR ou outros ficheiros compactados e assim por diante. Normalmente, os ficheiros anexados a e-mails deste tipo são disfarçados como documentos importantes, relevantes e (ou) pessoais.

Como evitar a instalação de malware?

É aconselhável não confiar em e-mails irrelevantes que contenham ficheiros ou links (especialmente se forem enviados de um endereço desconhecido). Muitas vezes, e-mails deste tipo são projetados para se parecer com cartas oficiais de empresas, instituições ou outras entidades legítimas e contêm um ficheiro ou link malicioso.

Além disso, é recomendável usar sites oficiais e confiáveis e links diretos durante o descarregamento de ficheiros e programas. As redes peer-to-peer (como eMule, clientes de torrent), páginas da web não oficiais, descarregadores de terceiros, instaladores, etc., podem ser usados para proliferar programas maliciosos.

Os programas instalados devem ser atualizados e ativados com ferramentas, funções) fornecidas por os seus desenvolvedores (oficiais). É altamente recomendável não usar ferramentas não oficiais de terceiros - podem ser maliciosas. Além disso, não é legal ativar software licenciado com várias ferramentas de cracking.

O sistema operativo deve ser verificado à procura de malware ou quaisquer outras ameaças regularmente. É recomendável fazer uma verificação com um software antivírus ou anti-spyware confiável. Se já abriu o anexo "Coronavirus Track and trace result email virus", recomendamos executar uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Texto apresentado em Coronavirus Track and trace result email letter:

Subject: Covid Test Result

Attached is your recent Coronavirus Track and trace result

and take the necessary action immediately.Document access password is : Information

--------------------------------

This e-mail (including any attachments) is confidential and may contain proprietary information. It may be privileged or otherwise protected from disclosure.If you are not the intended recipient, please notify the sender immediately by return e-mail.

--------------------------------

Anexo malicioso distribuído via Coronavirus Track and trace result email virus campaign:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é Coronavirus Track and trace result email virus?

- PASSO 1. Remoção manual do malware Coronavirus Track and trace result.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

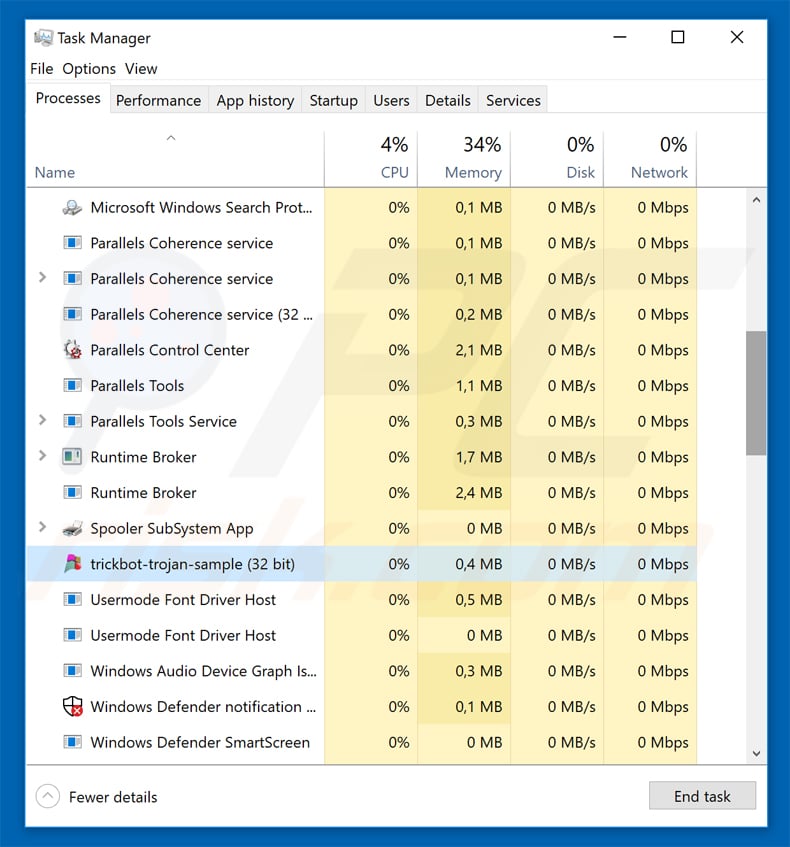

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

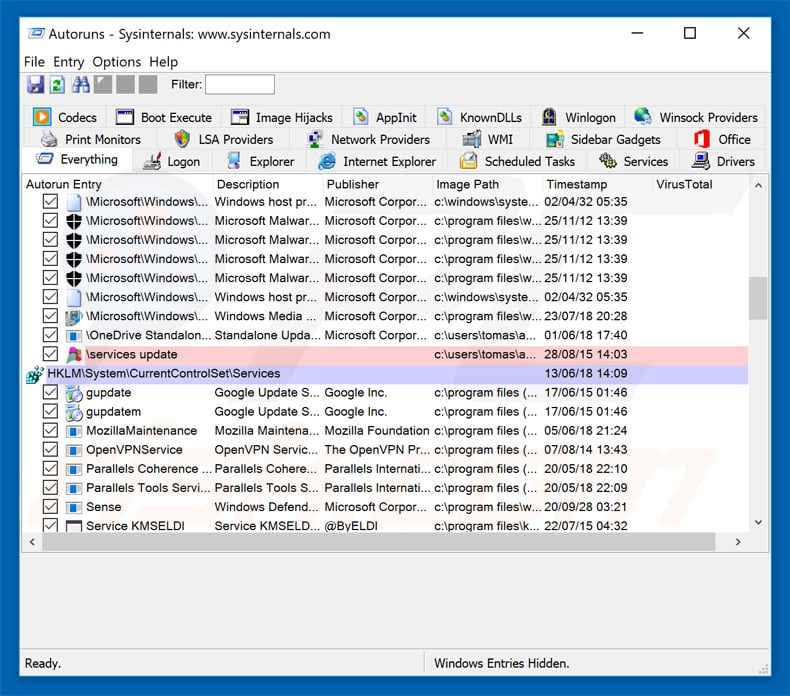

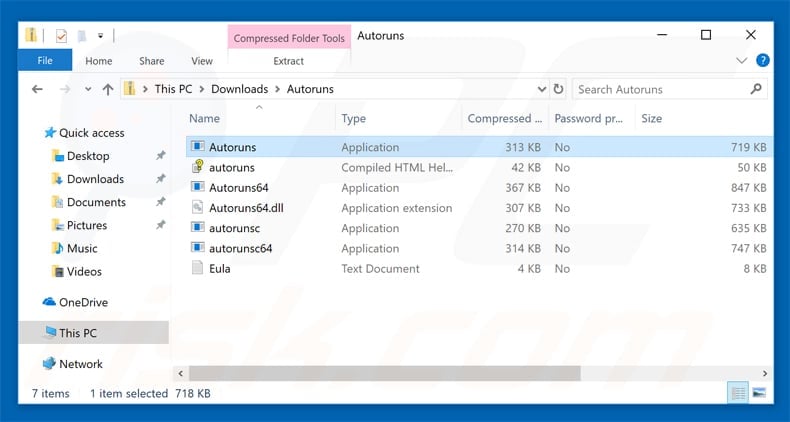

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

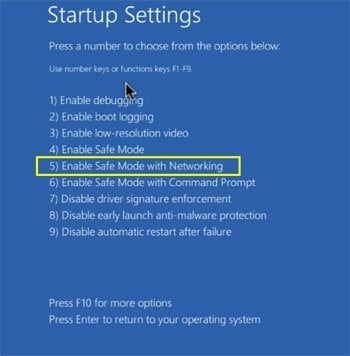

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

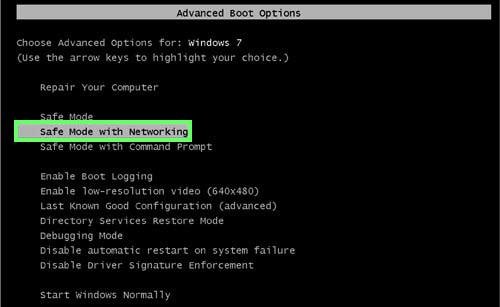

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

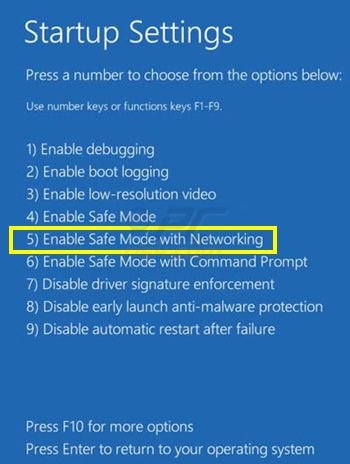

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

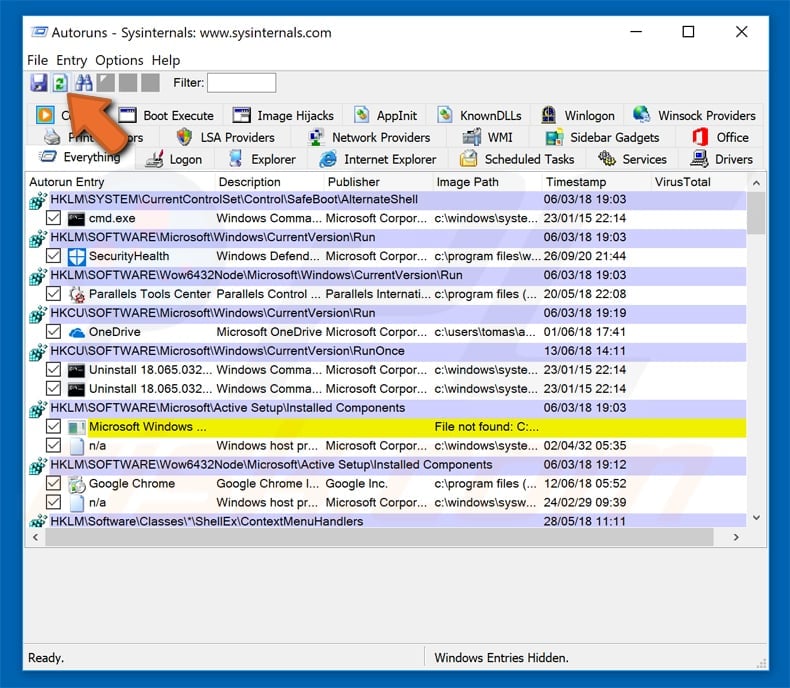

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

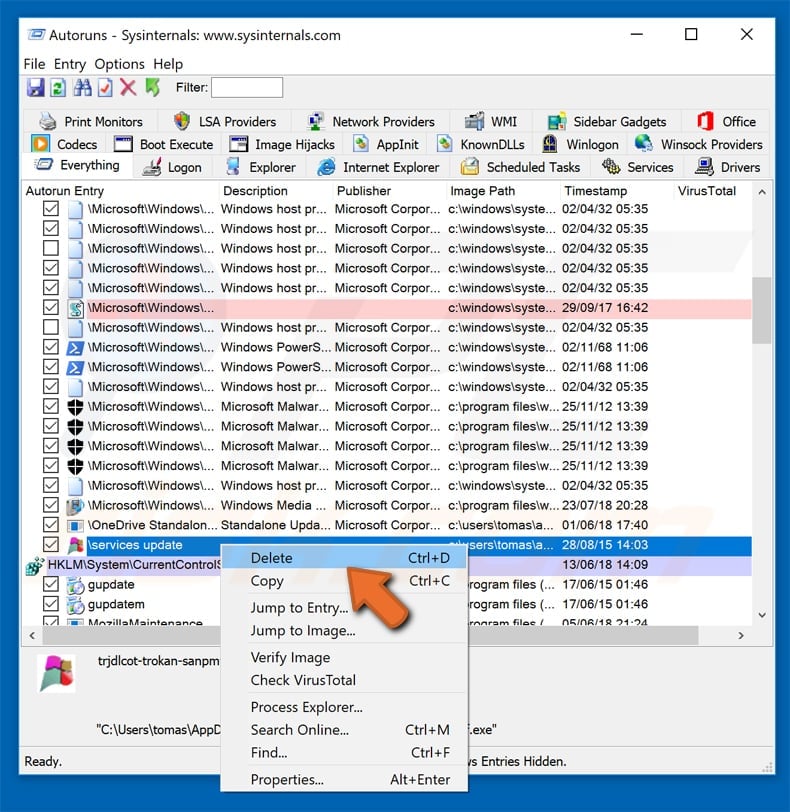

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

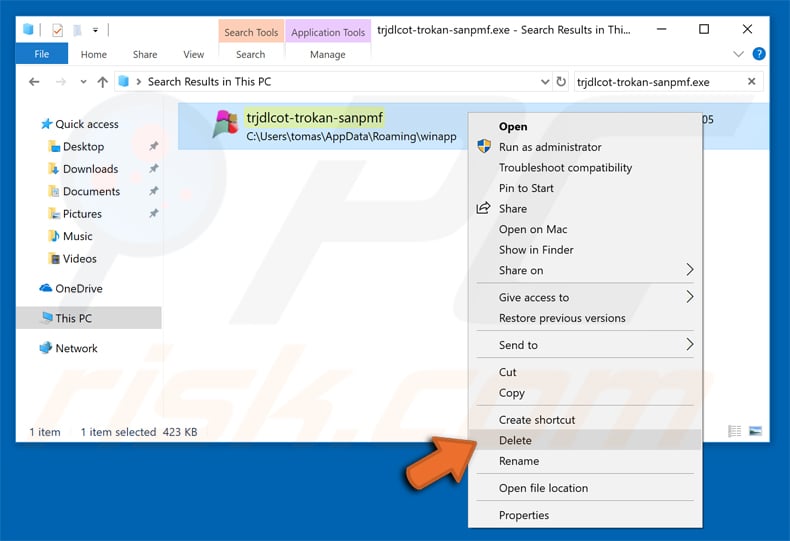

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

▼ Mostrar comentários