Como eliminar o malware CoinHelper do seu sistema operativo?

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

O que é CoinHelper?

CoinHelper é um software malicioso projetado para infectar dispositivos com outro malware. Este programa é usado especificamente para injetar sistemas com mineradores de criptomoedas. Além disso, CoinHelper está associado a clippers (substitutos da área de transferência).

As campanhas da CoinHelper são amplamente focadas na Ásia e na Europa; é especialmente ativo na Rússia e na Ucrânia. Este programa se distribuiu notavelmente através de ferramentas ilegais de ativação de software ("cracks"), cheats de jogo de vídeo e instaladores de programas trojanizados.

Visão geral do malware CoinHelper

O CoinHelper primeiro recolhe os seguintes dados sobre a máquina infectada - versão do sistema operativo, RAM, CPU, placa de vídeo e software de segurança instalado - para verificar se é impenetrável e adequado para mineração de criptomoeda. Se for, este malware inicia o processo de infecção para introduzir um criptominer no sistema.

Em termos simples, a criptomineração é a solução de problemas matemáticos através de computadores. Mineiros mal-intencionados podem abusar dos recursos do sistema comprometidos para este processo a ponto de torná-lo inoperante ou fazer com que falhe totalmente. O dispositivo pode até sofrer danos de hardware devido ao calor gerado por um sistema sobrecarregado.

Os criptomineradores injetados por CoinHelper têm-se concentrado na mineração de criptomoedas Monero, Ethereum e Bitcoin (possivelmente outras).

Além disso, CoinHelper foi proliferado juntamente com outro software malicioso - como clippers. Esses programas operam substituindo os dados da área de transferência (buffer de copiar/colar). Este recurso é usado para alterar os endereços da carteira de criptomoedas copiados para a área de transferência por aqupertencentescriminosos cibernéticos - antes de uma transação de saída. Consequentemente, os fundos são redirecionados para os criminosos em vez de serem transferidos para os destinatários pretendidos.

Em suma, as infecções por CoinHelper podem conduzir à falha do sistema, danos ao hardware, perda de dados, problemas de privacidade e perda financeira. Se este (ou outro) malware for detectado - um antivírus deve ser usado para removê-lo sem demora.

| Nome | v]irus CoinHelper |

| Tipo de Ameaça | Trojan, vírus ladrão de palavras-passe, malware bancário, spyware. |

| Nomes de Detecção | Avast (BV:CoinHelper-D [Miner]), Combo Cleaner (AIT:Trojan.Agent.EWPS), ESET-NOD32 (Win32/Injector.Autoit.ANX), Kaspersky (UDS:Trojan.Win32.Miner.gen), Microsoft (Trojan:Win32/Woreflint.A!cl), Lista Completa de Detecções (VirusTotal) |

| Sintomas | Os trojans são projetados para infiltrar-se furtivamente no computador da vítima e permanecer em silêncio e, portanto, nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de Distribuição | Anexos de e-mail infectados, anúncios online maliciosos, engenharia social, 'crackings' de software. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, computador da vítima adicionado a um botnet. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Malware em geral

MosaicLoader, ServHelper, e Nyan Worm são alguns exemplos de programas maliciosos capazes de causar infecções em cadeia como. BitCoinMiner, SHA256, XMR Miner - são alguns notáveis mineradores de criptomoedas e Extended Clipper, BitCoin Clipper, Qulab - malware com capacidades de clipper.

Deve-se enfatizar que, independentemente de como o software malicioso opera, põe seriamente em perigo o dispositivo e a segurança do utilizador. Portanto, é fundamental eliminar todas as ameaças imediatamente após a detecção.

Como é que CoinHelper se infiltrou no meu computador?

CoinHelper foi observado a ser proliferado disfarçado, agregado e injetado numa ampla variedade de software popular.

Esta lista inclui: ferramentas de ativação ilegal ("cracking") e vários truques/auxiliares de jogo de vídeos (por exemplo, Counter-Strike: Global Offensive [CS: GO], Cyberpunk 2077, PlayerUnknown's Battlegrounds [PUBG], Call of Duty [CoD ], Assassin's Creed Valhalla, Between Us, Minecraft, etc.), produtos Adobe (por exemplo, Photoshop, Lightroom, etc.), conteúdo relacionado ao Microsoft Windows (por exemplo, imagem ISO do Windows 11, Microsoft Office 2016, etc.), anti- ferramentas de vírus (por exemplo, Avast, etc.), software de virtualização (por exemplo, VMware Workstation, etc.), os programas de composição/edição de música (por exemplo, Steinberg Cubase Pro, etc.), conteúdo relacionado ao navegador (por exemplo, ChromeSetup, etc. ), arquivadores de ficheiros (por exemplo, WinRAR etc.), software de comunicação (por exemplo, Zoom etc.), drivers de dispositivo (por exemplo, drivers Logitech para webcams, etc.) e assim por diante.

As fontes primárias deste conteúdo malicioso foram redes de partilha peer-to-peer (por exemplo, clientes Torrent, eMule, etc.). No entanto, é possível que outros canais de descarregamento não confiáveis, como sites não oficiais e freeware, também sejam usados.

Outra técnica comum de distribuição de malware envolve campanhas de spam por e-mail. E-mails de spam podem conter ficheiros infecciosos (por exemplo, executáveis, ficheiros, documentos PDF e do Microsoft Office, JavaScript, etc.) anexados a ou as cartas podem conter links para descarregamento destes ficheiros. Quando ficheiros virulentos são abertos - a cadeia de infecção é acionada.

Como evitar a instalação de malware?

É altamente recomendável descarregar apenas de canais oficiais e verificados. Além disso, todos os programas devem ser ativados e atualizados com ferramentas legítimas obtidas de fontes oficiais. E-mails suspeitos e irrelevantes não devem ser abertos, pois os seus anexos e links podem causar infecções no sistema.

É crucial ter um antivírus confiável instalado e atualizado. Este software deve ser usado para realizar verificações regulares do sistema e remover ameaças detectadas. Se acredita que o seu computador já está infectado, recomendamos executar uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é CoinHelper?

- PASSO 1. Remoção manual do malware CoinHelper.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner.

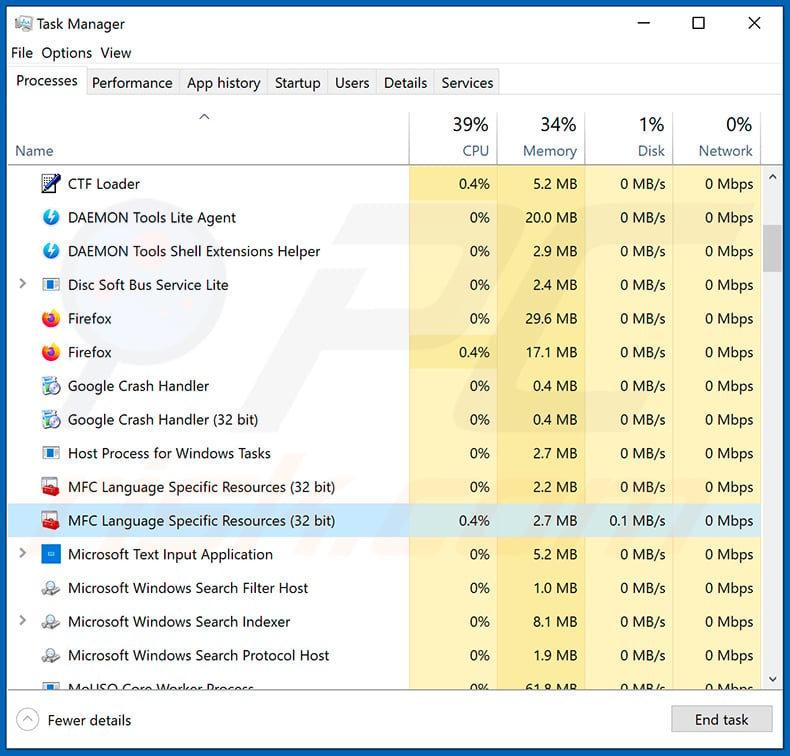

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

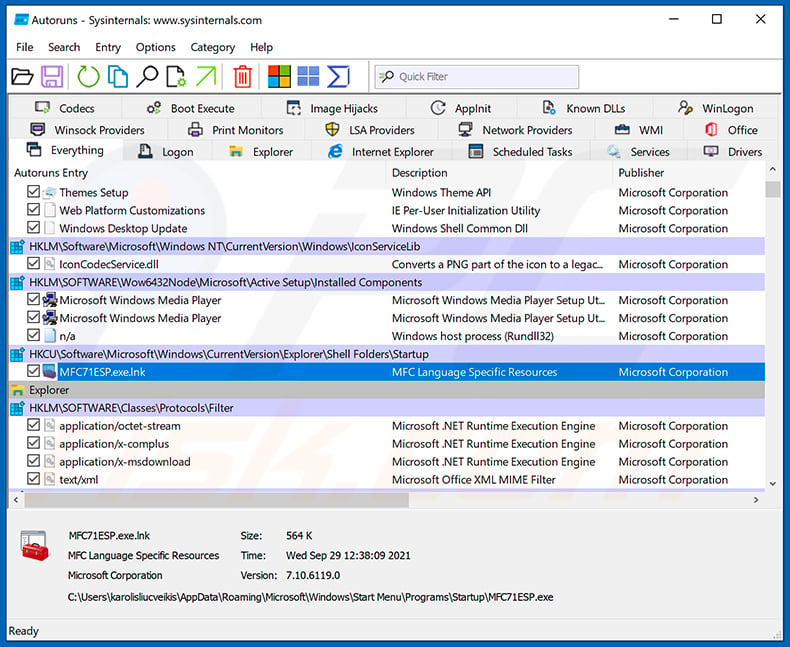

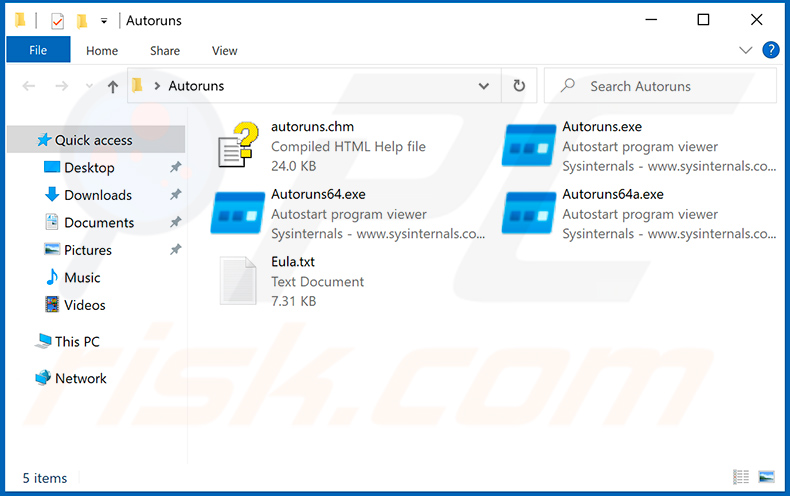

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

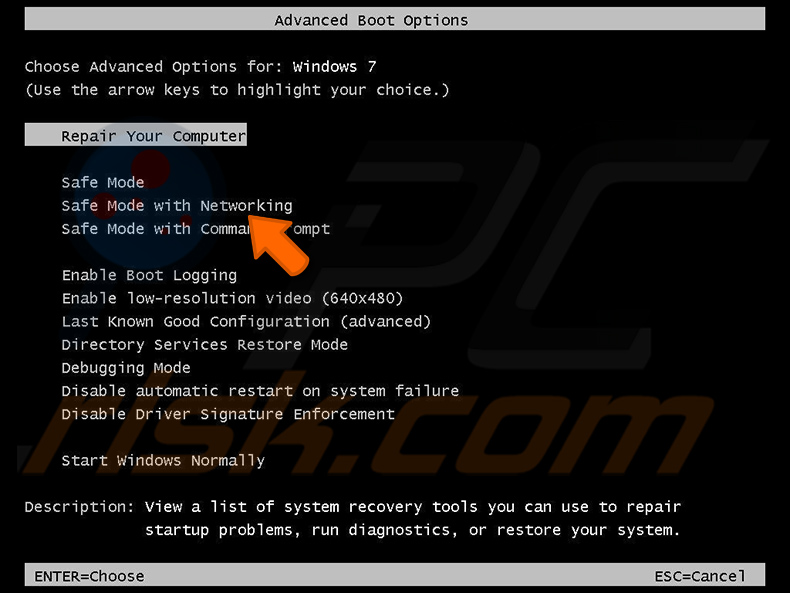

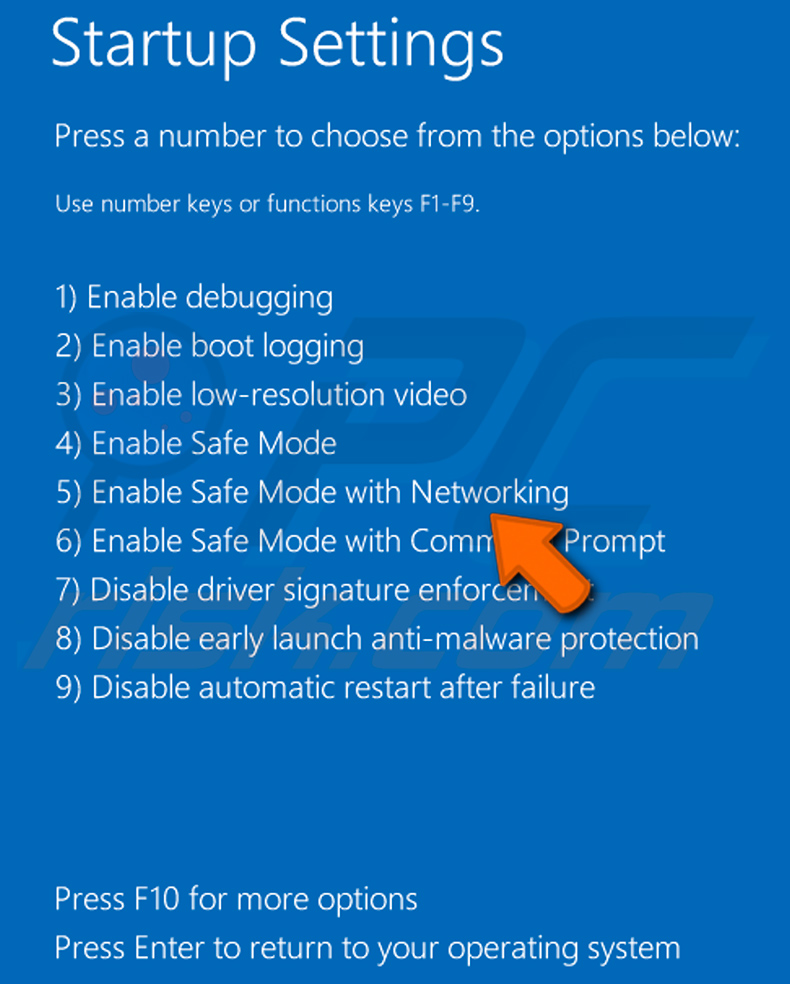

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

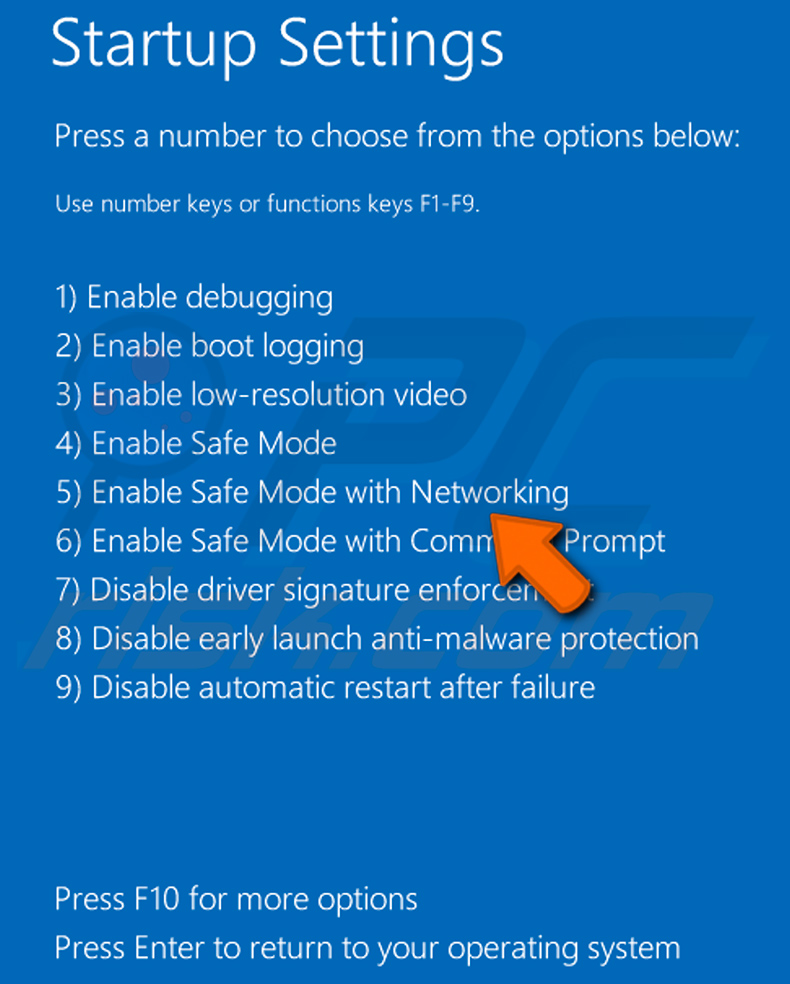

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

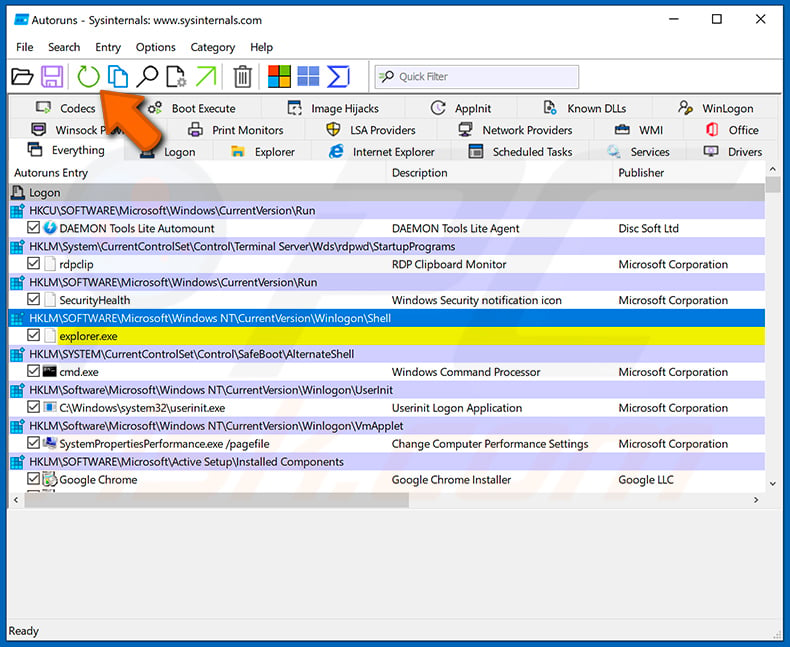

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

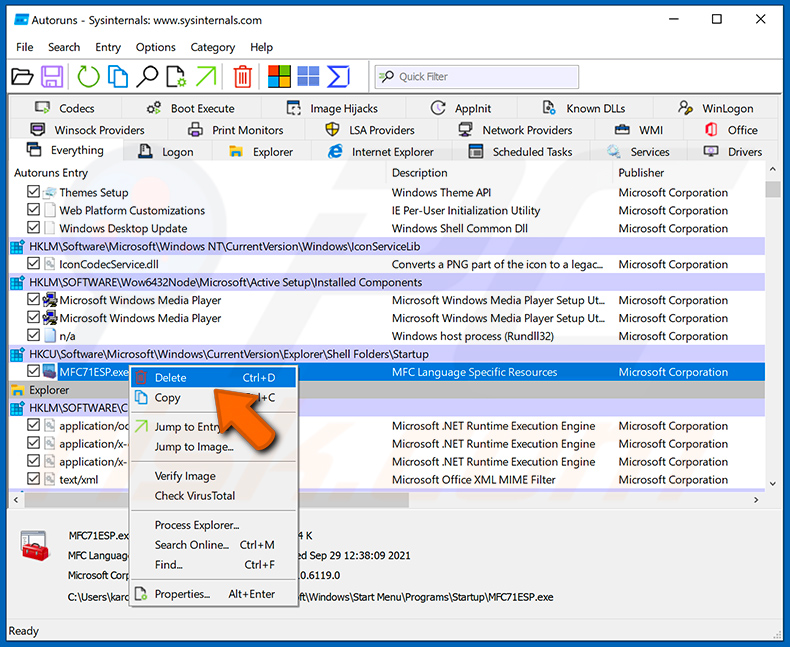

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

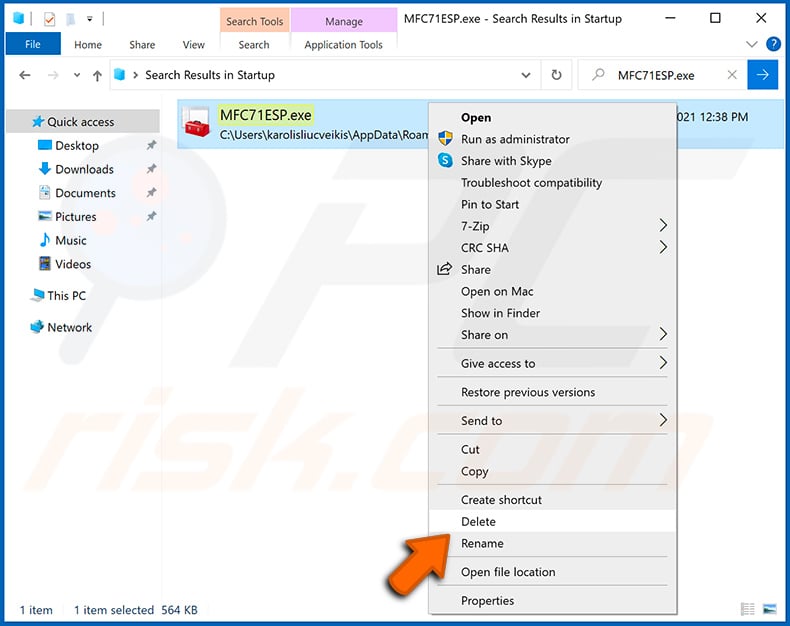

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus. Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

Perguntas Frequentes (FAQ)

O meu computador está infectado com malware CoinHelper. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

Não, tais medidas drásticas são desnecessárias para a remoção do CoinHelper.

Quais são os maiores problemas que o malware CoinHelper pode causar?

As ameaças representadas por um programa malicioso são ditadas por suas capacidades e pelos caprichos dos criminosos cibernéticos. CoinHelper está associado a clippers (usados para substituir endereços de criptomoeda antes de ultrapassar transações) e injeta sistemas com criptomineradores (que abusam dos recursos do sistema para minerar criptomoedas).

Portanto, as principais ameaças de infecções por CoinHelper são falha do sistema, a perda de dados permanente, danos ao hardware e perda financeira. É importante mencionar que as infecções por malware são consideradas uma ameaça à privacidade.

Qual é o objetivo do malware CoinHelper?

A principal razão por trás do desenvolvimento e proliferação de malware é o lucro. No entanto, os criminosos cibernéticos podem lançar este software para o seu próprio divertimento, para prejudicar vítimas específicas, interromper (por exemplo, site, serviço, empresa, etc.) operações ou mesmo para atacar um país (por exemplo, motivações políticas/geopolíticas).

Como é que o malware CoinHelper se infiltrou no meu computador?

CoinHelper tem-se distribuido ativamente através de ferramentas ilegais de ativação de software ("cracks"), cheats de jogo de vídeo e programas trojanizados. Este conteúdo malicioso foi notavelmente enviado através de redes de partilha peer-to-peer (por exemplo, clientes Torrent, etc.).

Outras formas populares de distribuição de malware incluem - e-mail de spam, os descarregamentos drive-by, fraudes online, sites de hospedagem de ficheiros não oficiais e gratuitos, atualizações falsas e assim por diante. Alguns programas maliciosos podem proliferar através de redes localizações e dispositivos de armazenamento removíveis.

O Combo Cleaner vai proteger-me contra o malware?

Sim, o Combo Cleaner pode detectar e eliminar praticamente todas as infecções por malware conhecidas. Como o software malicioso sofisticado tende a ocultar-se profundamente nos sistemas, realizar uma verificação completa do sistema é crucial para a sua detecção/remoção.

![v]irus CoinHelper v]irus CoinHelper Code QR](/images/qr-codes/coinhelper-malware.png)

▼ Mostrar comentários