Como remover o malware distribuído por ficheiros maliciosos do Microsoft OneNote

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

O que é o malware Microsoft OneNote?

O malware Microsoft OneNote - refere-se a software malicioso distribuído utilizando ficheiros OneNote (.one) trojanizados. Os documentos de formato legítimo são modificados para a proliferação de malware ao serem incorporados com conteúdo virulento, o que desencadeia o processo de descarregamento/instalação do malware quando interagido com ele.

O surgimento de ficheiros OneNote infecciosos coincide com a decisão da Microsoft de bloquear automaticamente macros da Internet em documentos do MS Office. Durante muitos anos, os criminosos cibernéticos tinham confiado em comandos macro maliciosos para distribuir malware; contudo, estes novos desenvolvimentos tinham fechado esta via e provavelmente deram origem à utilização de ficheiros OneNote.

Visão geral do malware Microsoft OneNote

Na maioria dos casos, os ficheiros OneNote maliciosos são promovidos através de campanhas de spam. Estes ficheiros são distribuídos ou como anexos ou através de ligações para descarregamento.

No momento da redacção do presente relatório, foram observados dois programas maliciosos a serem proliferados desta forma - o Trojan bancário Qakbot que visa a informação financeira e é capaz de causar infecções em cadeia (por ex., instalar trojans, ransomware, criptomineradores, etc.), e o RedLine Stealer que foi concebido para extrair uma variedade de dados sensíveis de dispositivos infectados.

As campanhas pesquisadas com Qakbot visavam vítimas aleatórias ou usavam contas de email roubadas e respondiam a todos os participantes num tópico de email existente. As próprias cartas spam tinham tendência a ser impessoais, sendo o único detalhe pessoal o sobrenome do destinatário escrito na linha de assunto para alguns dos emails.

Os ficheiros OneNote virulentos inspeccionados tinham uma aplicação HTML (ficheiro HTA) incorporada neles, que (após ser clicada) alavancou uma aplicação legítima para descarregar/instalar o malware (neste caso, Qakbot). Contudo, quase qualquer tipo de ficheiro pode ser embutido no OneNote.

Os formatos de documentos requerem frequentemente interacção adicional do utilizador para iniciar cadeias de infecção (ou seja, o descarregamento/instalação de malware não começa com a abertura), e isto aplica-se a ficheiros OneNote maliciosos.

Os documentos infecciosos do Microsoft Office requerem que os utilizadores permitam os seus comandos macro (isto é, permitir a edição/conteúdo), enquanto os ficheiros OneNote necessitam que os utilizadores cliquem no conteúdo incorporado. Para o conseguir, os criminosos cibernéticos recorrem normalmente à engenharia social. Por exemplo, os ficheiros OneNote analisados continham botões falsos, como "Open" que supostamente descarrega o ficheiro a partir do armazenamento em nuvem, ou "Double Click To View File" – implica o acesso a qualquer conteúdo inexistente.

Em teoria, os ficheiros virulentos OneNote poderiam ser utilizados para proliferar todo e qualquer tipo de malware. As ameaças colocadas por uma infecção dependem das capacidades do programa e dos objectivos dos criminosos cibernéticos.

Geralmente, as infecções por malware podem resultar na diminuição do desempenho ou falha do sistema, perda de dados, danos de hardware, graves problemas de privacidade, perdas financeiras, e roubo de identidade.

Se acredita que o seu dispositivo já está infectado - recomendamos enfaticamente a utilização de um anti-vírus para realizar uma verificação completa do sistema e para remover sem demora as ameaças detectadas.

| Nome | vírus Microsoft OneNote |

| Tipo de Ameaça | Trojan, vírus ladrão de palavras-passe, malware bancário, spyware. |

| Nomes de Detecção (a distribuir Qakbot) | Avast (Other:Malware-gen [Trj]), Combo Cleaner (Trojan.GenericKD.65264047), ESET-NOD32 (Multiple Detections), Kaspersky (Trojan.Script.Agent.jr), Microsoft (TrojanDownloader:O97M/Qakbot.SS!MTB), Lista Completa de Detecções (VirusTotal) |

| Nomes de Detecção (a distribuir RedLine) | Avast (Other:Malware-gen [Trj]), Combo Cleaner (Trojan.Generic.33194109), ESET-NOD32 (BAT/Agent.PLI), Kaspersky (Trojan.Script.Agent.jq), Microsoft (Trojan:Win32/Leonem), Lista Completa de Detecções (VirusTotal) |

| Carga Útil | Qakbot, RedLine |

| Sintomas | Os Trojans são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem em silêncio, pelo que nenhum sintoma em particular é claramente visível numa máquina infectada. |

| Métodos de Distribuição | Anexos de e-mail infectados, anúncios online maliciosos, engenharia social. |

| Danos | As palavras-passe e informações bancárias roubadas, roubo de identidade, computador da vítima adicionado a um botnet. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Malware em geral

Os ficheiros do OneNote trojanizados podem ser utilizados para distribuir praticamente qualquer malware. O software malicioso pode ter uma vasta gama de funcionalidades e utilizações.

Os tipos populares incluem: contra portas/carregadores (causam infecções em cadeia), ladrões (roubam dados/conteúdo), spyware (tiram screenshots, gravam toques nas teclas, áudio/vídeo, etc.), recortadores (substituem dados da área de transferência), ransomware (encriptam dados/dispositivo de bloqueio para efeitos de resgate), criptomineradores (abusam dos recursos do sistema para gerar moeda cripto), e assim por diante.

No entanto, independentemente da forma como o malware funciona - a sua presença num sistema põe em perigo a segurança do dispositivo/utilizador. Por conseguinte, é primordial eliminar todas as ameaças imediatamente após a sua detecção.

Como é que o malware Microsoft OneNote se infiltrou no meu computador?

Os ficheiros OneNote maliciosos são mais comummente distribuídos através de campanhas de spam por email, como anexos ou através de ligações para descarregamento. Estes emails podem ser disfarçados de várias formas, muitas vezes como mensagens de empresas legítimas, fornecedores de serviços, instituições, autoridades, e outras entidades.

O processo de infecção é desencadeado quando o conteúdo incorporado no ficheiro OneNote é clicado. A engenharia social pode ser utilizada para enganar os utilizadores a fazê-lo (por exemplo, pedidos para clicar num botão para descarregar/abrir um ficheiro, etc.).

No entanto, é possível que os ficheiros OneNote infecciosos sejam distribuídos através de outros métodos. Os utilizadores podem ser enganados a descarregar tal ficheiro através de técnicas de envenenamento ou de malvertising nos motores de pesquisa, em que o ficheiro malicioso é apresentado como conteúdo vulgar. Várias fraudes online também podem ser utilizadas para proliferar ficheiros OneNote virulentos.

Como evitar a instalação de malware?

Recomendamos veementemente que tenha cuidado com as mensagens de email recebidas, PMs/DMs, SMSs, e outras mensagens. Os anexos ou links encontrados no correio suspeito/irrelevante não devem ser abertos, uma vez que podem ser infecciosos.

A mesma vigilância deve ser estendida à navegação, uma vez que o conteúdo online fraudulento e malicioso parece geralmente legítimo e inofensivo.

Aconselhamos o descarregamento apenas dos canais oficiais e verificados. Além disso, todos os programas devem ser activados e actualizados utilizando funções/ferramentas fornecidas por programadores genuínos, uma vez que as ferramentas de activação ilegais ("cracks") e as actualizações de terceiros podem conter malware.

É primordial ter um anti-vírus respeitável instalado e mantido actualizado. O software de segurança deve ser utilizado para executar scans regulares do sistema e para remover ameaças e problemas detectados. Se acreditar que o seu computador já está infectado, recomendamos que execute uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Screenshot de um ficheiro OneNote malicioso a difundir o RedLine Stealer:

Screenshot de um email de spam a distribuir um ficheiro OneNote malicioso:

Texto apresentado neste email:

Subject: DOC Lester

Hello,

A llist of the required documents for a contract in one doc:-

Screenshot de mais um email de spam a distribuir um ficheiro OneNote malicioso:

Texto apresentado neste email:

Subject: Automatic reply

Good morning,

Please look into this as a matter of urgency

My thanks and appreciation

Good day,

I will be out of the office for today.

Please contact - for assistance.

Have a great day

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é o malware Microsoft OneNote?

- PASSO 1. Remoção manual do malware Microsoft OneNote.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner.

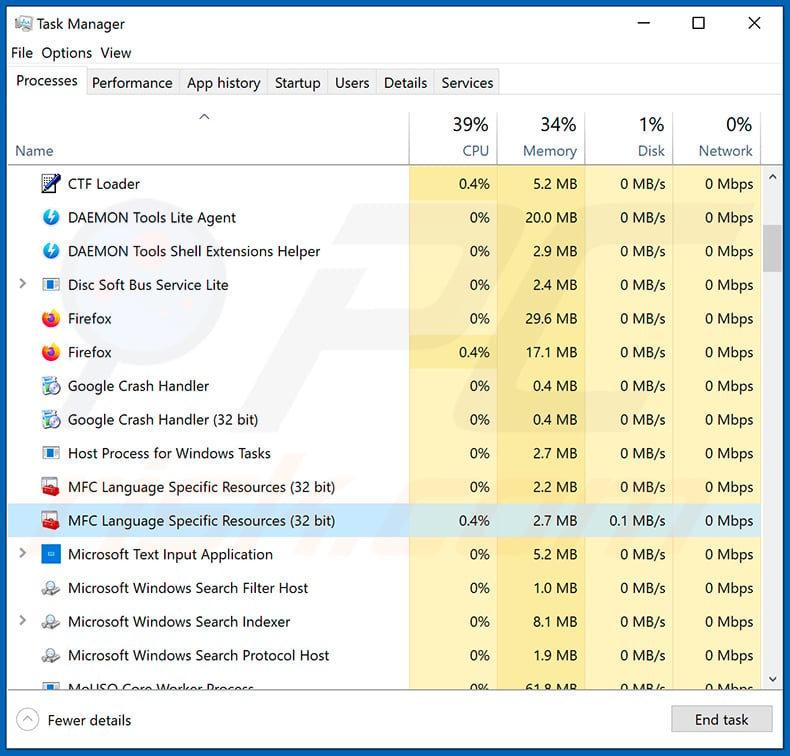

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

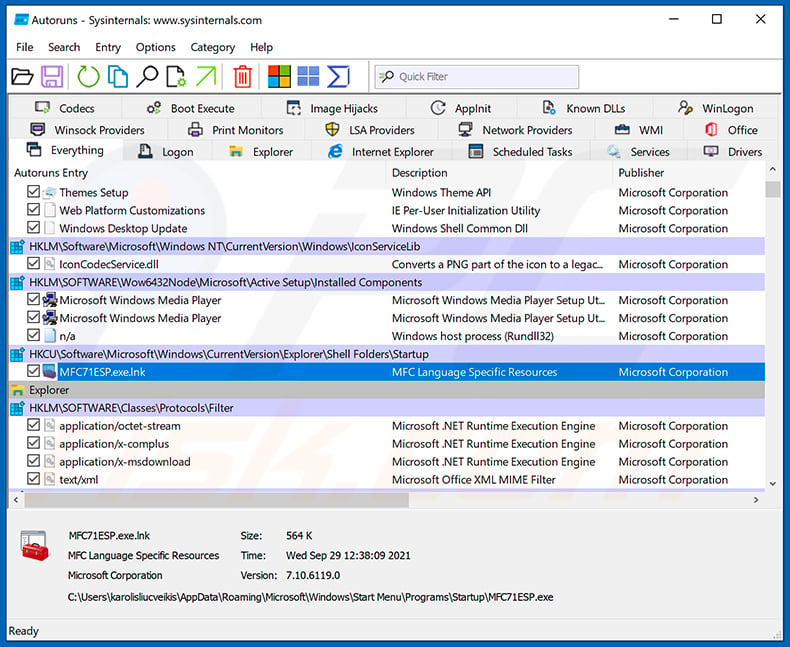

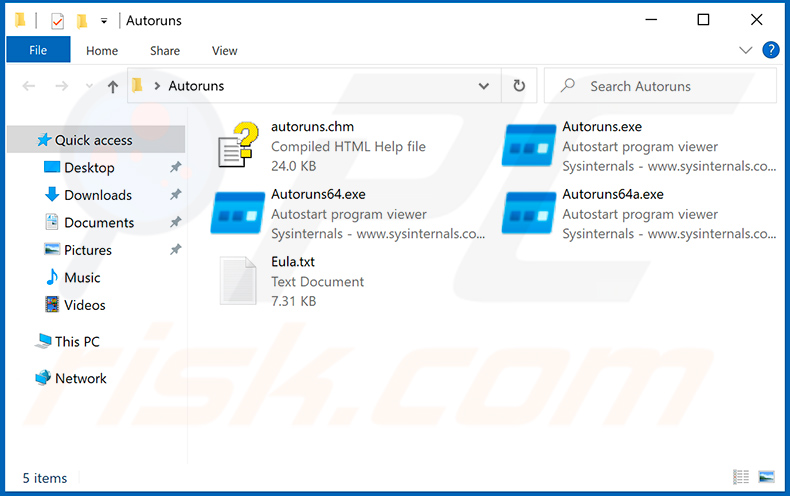

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

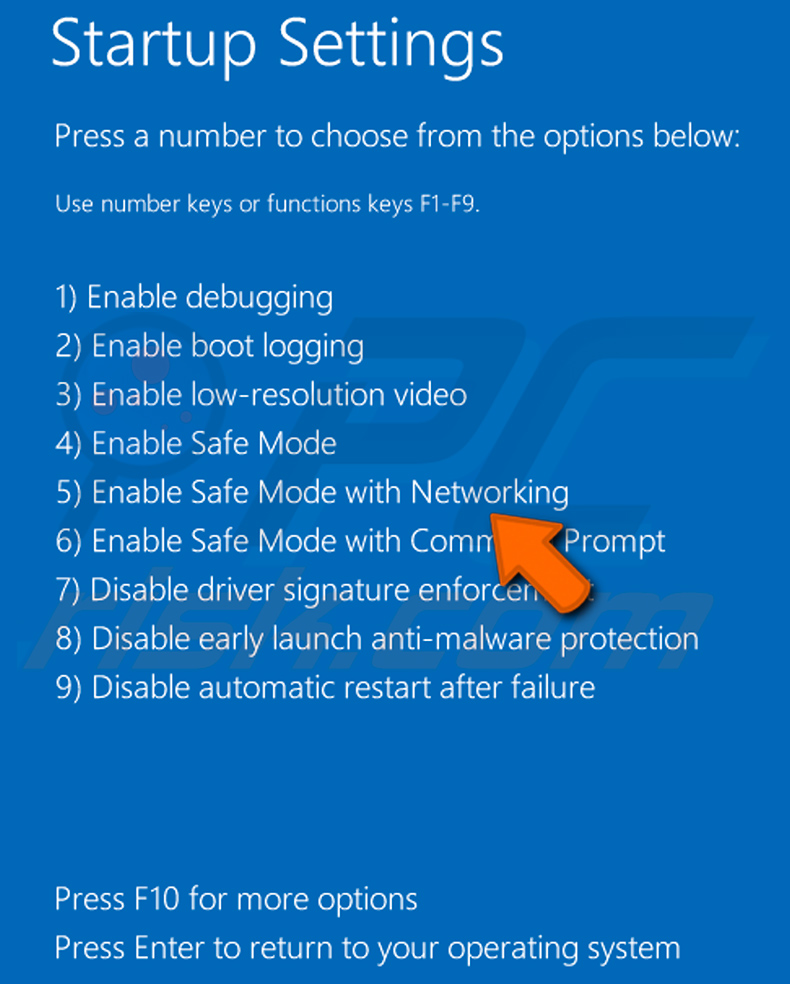

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

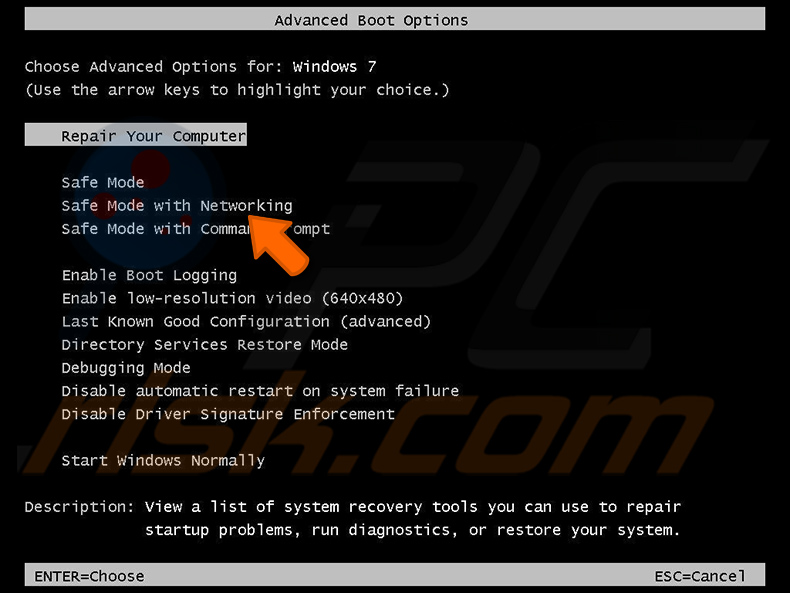

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

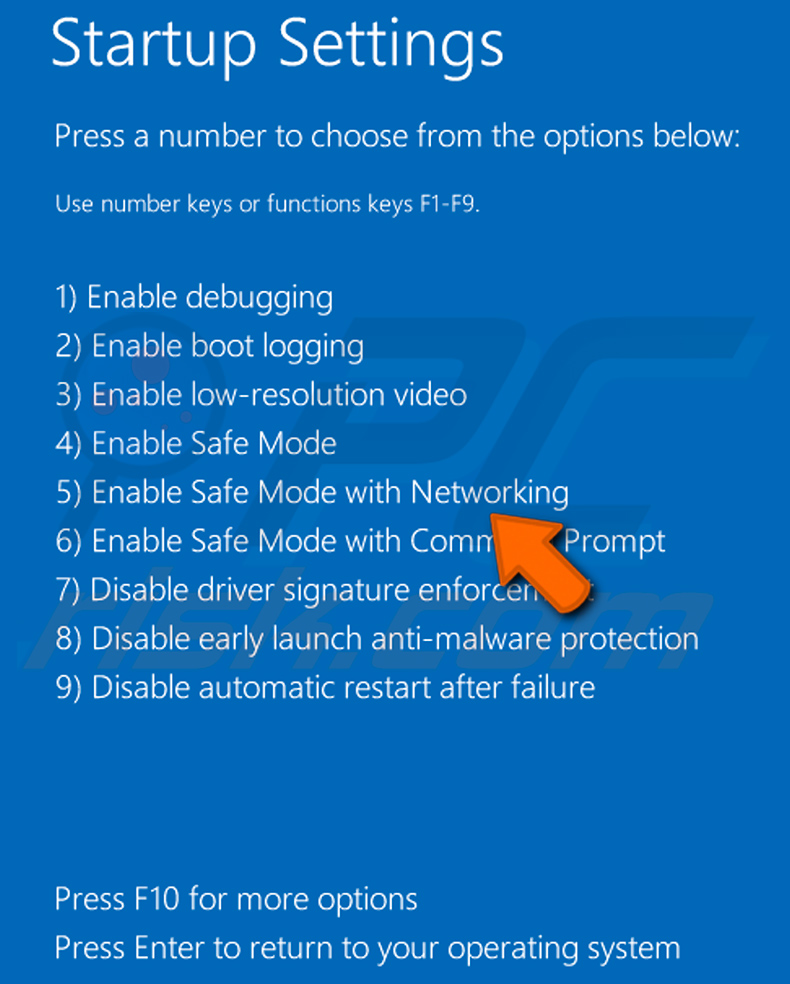

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

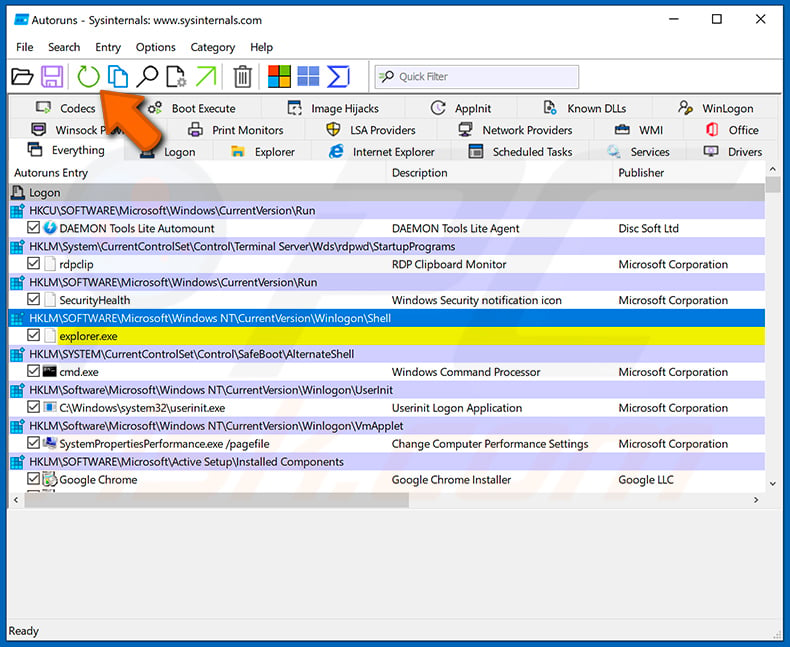

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

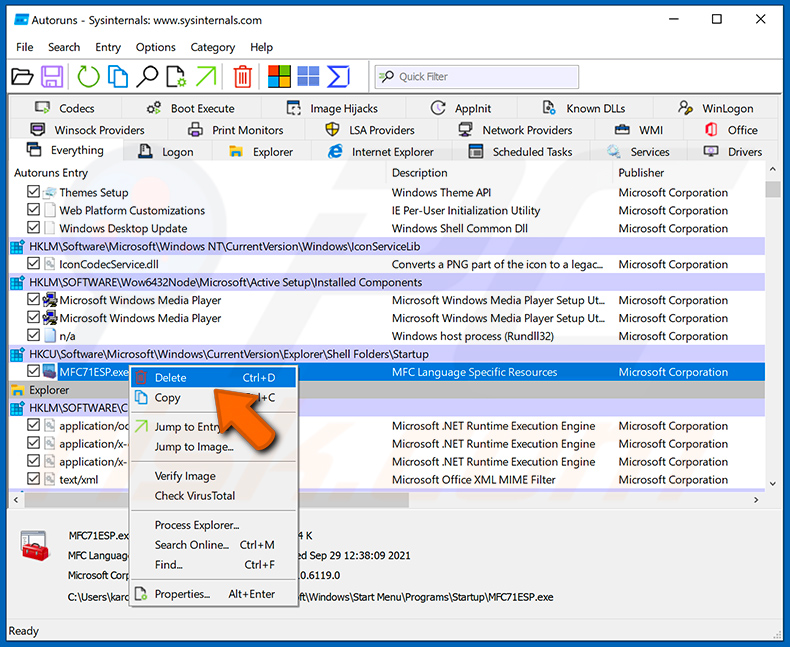

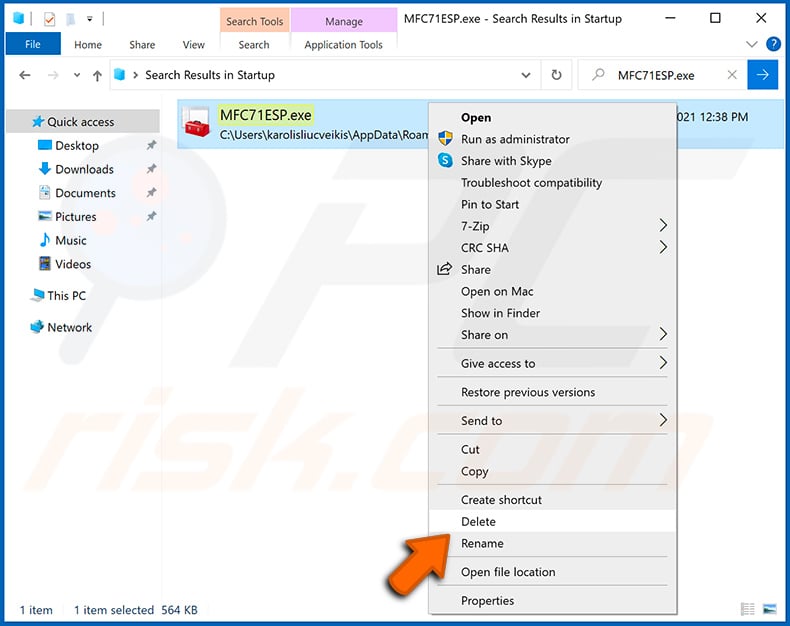

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus. Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

Perguntas Frequentes (FAQ)

Qual é o objetivo dos ficheiros maliciosos OneNote?

O formato legítimo do ficheiro OneNote pode ser trocado por criminosos cibernéticos para infectar os dispositivos das vítimas com malware. Estes ficheiros infecciosos podem ser utilizados para proliferar praticamente qualquer tipo de programa malicioso. O descarregamento/instalação de malware é desencadeado quando a vítima interage com o conteúdo incorporado no ficheiro OneNote.

Quais são os maiores problemas que o malware OneNote pode causar?

As ameaças colocadas por uma infecção dependem das capacidades do malware e do modus operandi dos criminosos cibernéticos. Como mencionado na resposta anterior, os ficheiros virulentos OneNote podem ser utilizados para distribuir vários tipos de malware, por exemplo trojans, ransomware, criptomineradores, etc. Normalmente, infecções de alto risco podem resultar em diminuição do desempenho ou falha do sistema, graves problemas de privacidade, perda de dados, danos de hardware, perdas financeiras, e roubo de identidade.

Como é que o malware OneNote se infiltrou no meu computador?

Os ficheiros OneNote maliciosos são principalmente distribuídos como anexos ou através de ligações de descarregamento em emails de spam. Contudo, estes ficheiros podem também ser distribuídos utilizando técnicas de envenenamento de motores de pesquisa, malvertising, fraudes online, e outros.

Eu li um email de spam, mas não abri o ficheiro OneNote, o meu computador está infectado?

Não, a simples leitura de um email não iniciará qualquer processo de descarregamento/instalação de malware. Os dispositivos são infectados quando anexos ou links maliciosos encontrados em emails de spam são abertos/clicados, e isto aplica-se a ficheiros OneNote maliciosos.

Descarreguei e abri um ficheiro OneNote promovido por um email de spam, o meu computador está infectado?

Os ficheiros OneNote maliciosos começam a descarregar/instalar malware quando o conteúdo neles incorporado (por exemplo, ficheiros como HTA, LNK, VBS, etc.) é clicado. Tenha em mente que estes ficheiros contêm frequentemente instruções enganosas destinadas a enganar os utilizadores para interagirem com o conteúdo.

O Combo Cleaner vai proteger-me contra o malware?

Sim, o Combo Cleaner pode analisar sistemas e detectar, bem como eliminar praticamente todas as infecções malware conhecidas. Deve salientar-se que a execução de uma análise completa do sistema é primordial, uma vez que programas maliciosos sofisticados geralmente ocultam-se no fundo dos sistemas.

▼ Mostrar comentários