Como remover o malware Triangulation do seu iPhone

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de malware é o Triangulation?

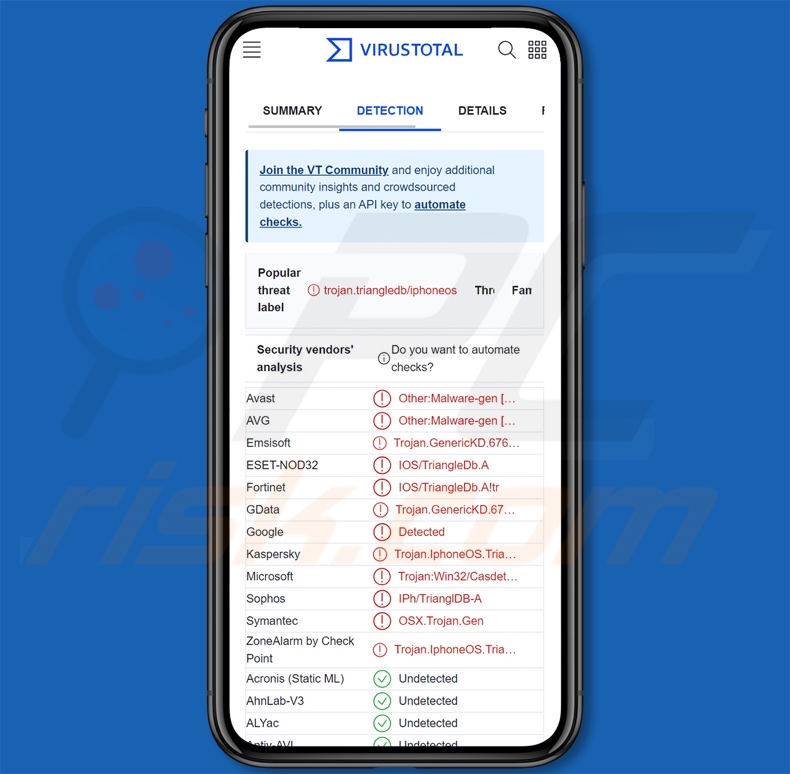

Triangulation é o nome do malware que tem como alvo os dispositivos iOS. Faz parte de uma campanha altamente sofisticada. O Triangulation funciona como um backdoor - um programa que abre uma "porta dos fundos" para outras infecções. O malware pode recolher dados básicos do dispositivo/utilizador e descarregar/instalar componentes maliciosos adicionais, incluindo o spyware TriangleDB.

O que falta à Triangulation em termos de mecanismos de garantia de persistência, compensa com métodos de infiltração que não requerem qualquer interação do utilizador (ou seja, exploração de clique zero) e a sua capacidade de remover vestígios da sua presença.

O malware Triangulation existe desde, pelo menos, o início de 2019, e ainda está ativo no momento em que escrevo.

Visão geral do malware Triangulation

As infecções Triangulation começam com uma mensagem que contém um anexo malicioso enviado via iMessage. Ao contrário da maioria das infecções por malware - em que a vítima tem de interagir com o conteúdo virulento (por exemplo, abrir um ficheiro, uma ligação, etc.) - a cadeia é iniciada automaticamente.

O anexo - um exploit - abusa de uma vulnerabilidade do kernel, que permite a execução de código malicioso. A cadeia progride então para o descarregamento de vários componentes do servidor C&C (Comando e Controlo). O objetivo do malware é aumentar o seu nível de segurança e obter privilégios de root.

O Triangulation também infiltra o spyware TriangleDB no dispositivo comprometido. Enquanto o primeiro pode obter detalhes básicos dos sistemas, a campanha baseia-se no TriangleDB para obter informações altamente sensíveis (por exemplo, dados de aplicações, ficheiros de utilizador, credenciais de início de sessão, etc.).

Uma parte significativa das operações de Triangulation está orientada para a erradicação das provas deixadas pela infeção. Até elimina a mensagem infecciosa que dá início à cadeia. Estas características complicam a deteção e análise do Triangulation, embora o malware não consiga remover todos os vestígios de comprometimento. As ferramentas forenses digitais são capazes de recuperar alguns vestígios de uma infeção por Triangulation.

Como mencionado na introdução, este backdoor não tem a capacidade de garantir a sua persistência. Por isso, quando o dispositivo é reiniciado - o malware é efetivamente erradicado. O único método que emprega para evitar a eliminação intempestiva é impedir a atualização do iOS. Em alguns casos, quando é feita uma tentativa de atualização do sistema, resulta numa mensagem de erro que diz -"Software Update Failed. Ocorreu um erro ao descarregar o iOS".

No entanto, embora um reinício remova o Triangulation - não impede a reinstalação. A infeção pode reaparecer facilmente, uma vez que o malware usa um exploit de clique zero para se infiltrar. Por conseguinte, depois de o iPhone ser reiniciado, deve ser reposto para as definições de fábrica. A reposição deve ser seguida de uma atualização imediata do iOS.

É de salientar que os criadores de malware melhoram frequentemente as suas criações. Assim, futuras campanhas de triangulação poderão utilizar outras técnicas ou ter funcionalidades adicionais/diferentes.

Em suma, a presença de software como o Triangulation nos dispositivos pode resultar em múltiplas infecções do sistema, graves problemas de privacidade, perdas financeiras e roubo de identidade.

| Nome | vírus Triangulation |

| Tipo de ameaça | Trojan, malware backdoor |

| Sintomas | Os trojans são projetados para infiltrar-se furtivamente no computador da vítima e permanecer silenciosos, e, portanto, nenhum sintoma específico é claramente visível na máquina infectada. |

| Métodos de distribuição | Exploração enviada através do iMessage |

| Danos | As palavras-passe e informações bancárias roubadas, roubo de identidade, computador da vítima adicionado a um botnet. |

Malware em geral

O malware pode ter uma grande variedade de capacidades, que podem estar em combinações variadas (ou seja, as funcionalidades não são mutuamente exclusivas).

O software malicioso pode funcionar como um "trojan" - que é um termo abrangente que engloba vários programas que podem servir como backdoors, ladrões de dados, spyware (gravar desktops, áudio/vídeo através de microfones e câmaras, etc.), keyloggers (gravar as teclas premidas), clippers (substituir o conteúdo da área de transferência), etc.

Outra classe popular é o ransomware - estes programas encriptam os ficheiros das vítimas e/ou bloqueiam o ecrã do dispositivo com o objetivo de fazer pedidos de resgate. O criptominerador é um tipo de malware que abusa dos recursos do sistema para gerar criptomoeda.

No entanto, independentemente da forma como o software malicioso funciona - a sua presença num sistema põe em perigo a integridade do dispositivo e a segurança do utilizador. Por conseguinte, todas as ameaças devem ser eliminadas imediatamente após a sua deteção.

Como é que o Triangulation se infiltrou no meu computador?

Como mencionado anteriormente, o Triangulation usa um exploit de clique zero para se infiltrar em iPhones. Para elaborar, uma mensagem contendo um anexo malicioso é enviada através do iMessage. No entanto, o exploit (anexo) é ativado automaticamente sem qualquer interação do utilizador.

O processo de seleção das informações de contacto ligadas ao iMessage é atualmente desconhecido. De igual modo, não é claro se alguma parte do processo é aleatória, se se baseia em dados obtidos através de phishing/engenharia social ou se é totalmente direccionada.

É improvável que a cadeia de infeção do Triangulation seja alterada antes que o exploit observado se torne indisponível. De qualquer forma, vale a pena mencionar os métodos de proliferação de malware mais utilizados.

O software malicioso é normalmente difundido através de anexos/hiperligações virulentos em emails não solicitados (por exemplo, email, DM/PM, SMS, etc.), descarregamentos drive-by (furtivos/fraudulentos), fontes de descarregamento não fidedignos (por exemplo, freeware e sites de alojamento de ficheiros gratuitos, lojas de aplicações de terceiros, redes de partilha Peer-to-Peer, etc.), software pirateado, ferramentas ilegais de ativação de programas ("cracking"), actualizações falsas, fraudes online e malvertising.

Como evitar a instalação de malware?

Recomendamos veementemente que investigue o software, lendo os termos e as análises dos utilizadores/especialistas, verificando as permissões necessárias, verificando a legitimidade do programador, etc.

Além disso, todas as transferências devem ser efectuadas a partir de canais oficiais e de confiança. É igualmente importante ativar e atualizar programas utilizando funções/ferramentas legítimas, uma vez que as obtidas de terceiros podem conter malware.

Outra recomendação é ter com cuidado as mensagens de email e outras mensagens recebidas. Os anexos ou hiperligações presentes em correio suspeito/irrelevante não devem ser abertos, uma vez que podem ser infecciosos. Aconselhamos também que esteja atento durante a navegação, uma vez que os conteúdos fraudulentos e maliciosos online parecem normalmente normais e inofensivos.

É fundamental ter um antivírus fidedigno instalado e atualizado. O software de segurança deve ser utilizado para efetuar análises regulares ao sistema e para remover as ameaças detectadas.

Importante!

Embora reiniciar o dispositivo remova o malware Triangulation, isso não impedirá a reinstalação.

Para remover o malware Triangulation deve:

- Reiniciar o dispositivo

- Restaurar o dispositivo para as definições de fábrica

- Atualizar o iOS para a versão mais recente

Perguntas Frequentes (FAQ)

O meu iPhone está infetado com o malware Triangulation. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

Sim, a remoção do Triangulation requer uma reposição total de fábrica, seguida de uma atualização imediata do iOS.

Quais são os principais problemas que o malware Triangulation pode causar?

As ameaças associadas a uma infeção dependem das capacidades do programa malicioso e dos objectivos dos criminosos cibernéticos. O Triangulation é um backdoor; serve essencialmente como porta de entrada para programas e componentes maliciosos adicionais (por exemplo, o spyware TriangleDB). Geralmente, as infecções deste tipo podem resultar em graves problemas de privacidade, perdas financeiras e roubo de identidade.

Qual é o objetivo do malware Triangulation?

Na maioria dos casos, o malware é utilizado para gerar rendimentos. No entanto, os criminosos cibernéticos também podem utilizar este software para se divertirem, para se vingarem pessoalmente, para perturbarem processos (por exemplo, sites, serviços, empresas, etc.) e até para lançarem ataques com motivações políticas/geopolíticas.

Como é que o malware Triangulation se infiltrou no meu iPhone?

O Triangulation infecta dispositivos através de um anexo malicioso numa mensagem enviada via iMessage. A infeção ocorre automaticamente após a chegada da mensagem e não requer qualquer interação do utilizador. O processo de seleção dos dispositivos/vítimas visados é desconhecido.

▼ Mostrar comentários