Como remover o malware RedEnergy do seu computador

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

Que tipo de malware é o RedEnergy Stealer?

RedEnergy é o nome de um ladrão de informações que emprega uma falsa campanha de atualização para atingir vários sectores da indústria. Este software malicioso tem a capacidade de extrair informações de diferentes navegadores web, permitindo que dados sensíveis sejam roubados. Além disso, incorpora vários módulos para facilitar as actividades de ransomware.

Uma vez que o RedEnergy possui a capacidade única de funcionar tanto como um ladrão e ransomware, é classificado como um Stealer-as-a-Ransomware (Ladrão-enquanto-ransomware).

Mais sobre o RedEnergy Stealer

Quando desencadeado, o executável malicioso RedEnergy disfarça-se como uma atualização genuína do navegador, camuflando eficazmente a sua verdadeira natureza. Astuciosamente apresenta-se como uma atualização legítima de navegadores bem conhecidos como o Google Chrome, Microsoft Edge, Firefox e Opera, com o objetivo de enganar os utilizadores mais desatentos.

O malware deposita então quatro ficheiros (dois ficheiros temporários e dois executáveis) no sistema alvo. Entre estes ficheiros, um serve como uma carga útil maliciosa. Ao mesmo tempo, o malware inicia um processo adicional em segundo plano que representa a carga útil maliciosa. À medida que esta carga útil maliciosa é executada, mostra uma mensagem insultuosa à vítima.

Além disso, o RedEnergy incorpora um mecanismo de persistência que lhe permite permanecer num sistema infetado mesmo depois de reiniciar ou desligar. Este mecanismo assegura que o malware permanece ativo e pode continuar as suas actividades maliciosas ininterruptamente.

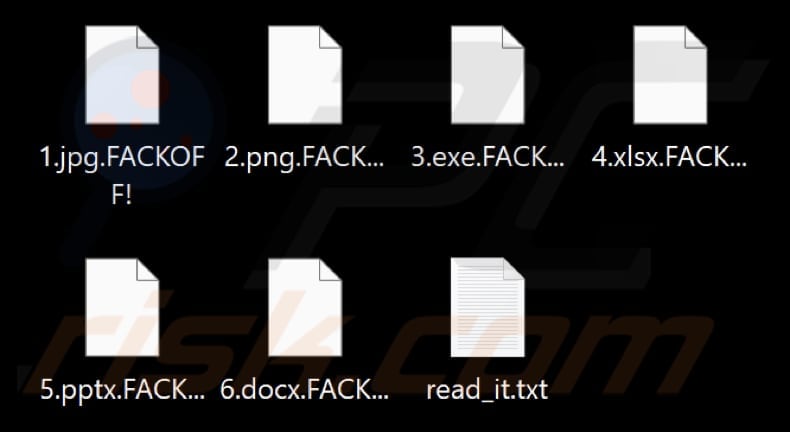

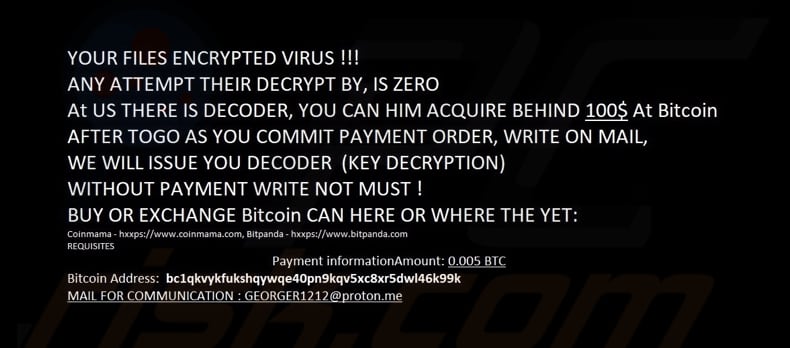

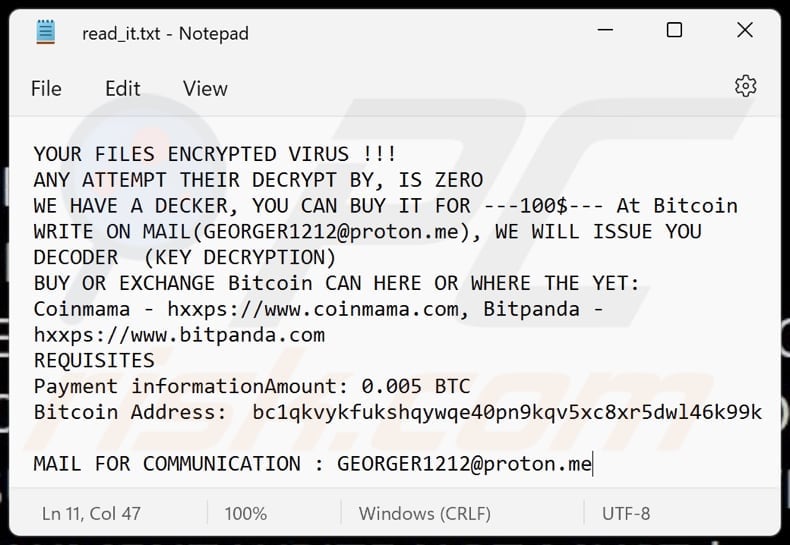

Como parte do seu funcionamento, o RedEnergy integra módulos de ransomware na sua carga útil, encriptando os dados da vítima e anexando a extensão ".FACKOFF!" aos nomes de todos os ficheiros encriptados. Em seguida, apresenta à vítima uma mensagem de resgate ("read_it.txt") exigindo o pagamento para restaurar o acesso aos ficheiros e altera o fundo de parede do ambiente de trabalho.

Outra ação executada pelos módulos de ransomware é a eliminação de dados do shadow drive, eliminando efetivamente qualquer potencial cópia de segurança.

Além disso, o executável malicioso modifica o ficheiro desktop.ini, que contém definições de configuração importantes para as pastas do sistema de ficheiros. Através desta modificação, o RedEnergy ganha a capacidade de manipular a aparência das pastas do sistema de ficheiros, aumentando potencialmente a sua capacidade de ocultar a sua presença e acções no sistema comprometido.

Por último, RedEnergy é capaz de roubar dados de vários navegadores web. Isto pode resultar no roubo de informações pessoais, credenciais de login, dados financeiros, actividades online, informações relacionadas com a sessão e outros dados.

| Nome | RedEnergy Stealer-as-a-Ransomware |

| Tipo de ameaça | Ladrão de informações, ransomware |

| Extensão de Ficheiros Encriptados | FACKOFF! |

| Mensagem de Pedido de Resgate | read_it.txt |

| Contacto do Criminoso Cibernético | georger1212@proton.me |

| Montante do Resgate | 0,005 BTC |

| Carteira BTC | bc1qkvykfukshqywqe40pn9kqv5xc8xr5dwl46k99k |

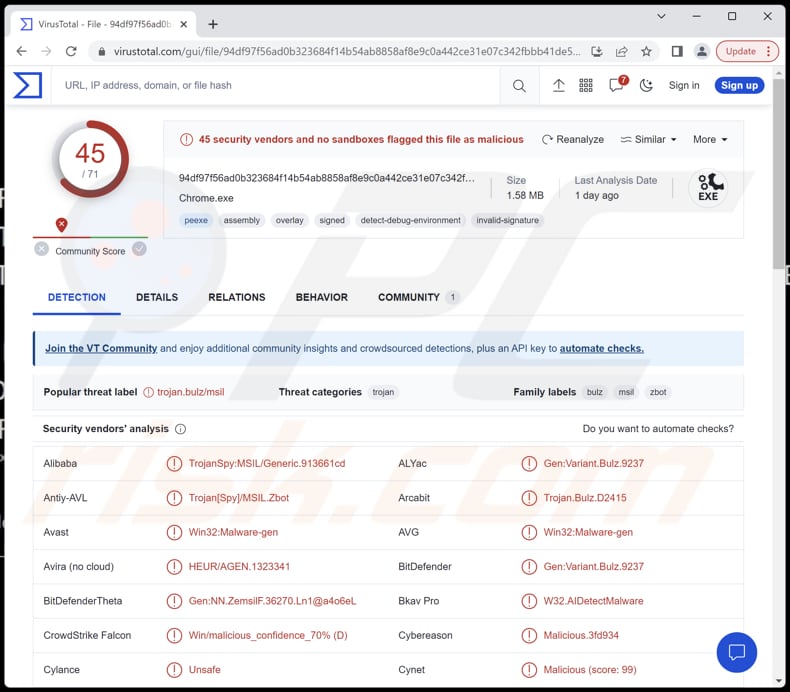

| Nomes de deteção | Avast (Win32:Malware-gen), Combo Cleaner (Gen:Variant.Bulz.9237), Emsisoft (Gen:Variant.Bulz.9237 (B)), Kaspersky (HEUR:Trojan-Spy.MSIL.Zbot.gen), Microsoft (Trojan:Win32/Casdet!rfn), Lista Completa (VirusTotal) |

| Sintomas | Não é possível abrir ficheiros armazenados no seu computador, os ficheiros anteriormente funcionais têm agora uma extensão diferente (.FACKOFF!). É apresentada uma mensagem de pedido de resgate no ambiente de trabalho. |

| Métodos de distribuição | Hiperligações maliciosas em sites do Linkedin, actualizações de software falsas e sites falsos. Outros canais de distribuição podem incluir anexos de email infectados, anúncios online maliciosos, engenharia social, 'cracks' de software. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, encriptação de dados. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Conclusão

Em suma, o RedEnergy é um malware sofisticado que funciona como um ladrão e ransomware. Emprega técnicas fraudulentas, tais como disfarçar-se de actualizações legítimas do navegador e utilizar mecanismos de persistência para manter a sua presença nos sistemas infectados.

Com a sua capacidade de roubar informações sensíveis, encriptar ficheiros e exigir um resgate para o seu lançamento, o RedEnergy representa um risco significativo para indivíduos e organizações, sublinhando a importância de medidas robustas de cibersegurança e de um comportamento online vigilante.

Como é que o RedEnergy Stealer se infiltrou no meu computador?

O RedEnergy emprega uma técnica de redireccionamento fraudulenta para infetar computadores, visando indústrias com páginas notáveis no LinkedIn. Os utilizadores que tentam aceder ao site de uma empresa alvo através do seu perfil no LinkedIn são redireccionados, sem saber, para um site malicioso.

Uma vez lá, é-lhes pedido que instalem o que parece ser uma atualização legítima do navegador. No entanto, descarregam inadvertidamente o executável RedEnergy em vez de uma atualização genuína.

Para enganar ainda mais as vítimas, a campanha utiliza um domínio de descarregamento disfarçado que se faz passar por um site do ChatGPT, aliciando os utilizadores a descarregar uma falsa versão offline do ChatGPT. Esta versão falsa também contém um executável malicioso utilizado para distribuir o RedEnergy.

Foram descobertas várias campanhas relacionadas, todas empregando a tática FAKEUPDATES e reutilizando infra-estruturas e tácticas para maximizar o seu impacto e lucros. Os criminosos cibernéticos responsáveis por estas campanhas visam organizações de vários sectores, tirando partido da sua reputação estabelecida e presença online para enganar eficazmente utilizadores desprevenidos.

Como evitar a instalação de malware?

Para proteger um computador, é crucial manter actualizações regulares do sistema operativo e do software. Ao lidar com anexos de email ou ao encontrar ligações suspeitas, especialmente de fontes desconhecidas ou não fidedignas, tenha cuidado e mantenha-se vigilante.

Recomenda-se também a utilização de um software antivírus ou anti-malware de boa reputação para fornecer uma camada adicional de proteção e para realizar análises regulares ao sistema para identificar e resolver potenciais ameaças. Além disso, evite descarregar ficheiros de sites não fidedignos e tenha cuidado com anúncios pop-up ou botões de descarregamento fraudulentos que possam conduzir a conteúdos maliciosos.

Se acredita que o seu computador já está infectado, recomendamos a execução de uma análise com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Ficheiros encriptados pelo malware RedEnergy (com a extensão ".FACKOFF!"):

Fundo do ambiente de trabalho alterado pelo RedEnergy:

Nota de resgate fornecida por RedEnergy ("read_it.txt"):

Texto do pedido de resgate e o fundo do ambiente de trabalho:

YOUR FILES ENCRYPTED VIRUS !!!

ANY ATTEMPT THEIR DECRYPT BY, IS ZERO

WE HAVE A DECKER, YOU CAN BUY IT FOR ---100$--- At Bitcoin

WRITE ON MAIL(GEORGER1212@proton.me), WE WILL ISSUE YOU DECODER (KEY DECRYPTION)

BUY OR EXCHANGE Bitcoin CAN HERE OR WHERE THE YET:

Coinmama - hxxps://www.coinmama.com, Bitpanda - hxxps://www.bitpanda.com

REQUISITES

Payment informationAmount: 0.005 BTC

Bitcoin Address: bc1qkvykfukshqywqe40pn9kqv5xc8xr5dwl46k99kMAIL FOR COMMUNICATION : GEORGER1212@proton.me

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é o RedEnergy Stealer?

- PASSO 1. Remoção manual do malware RedEnergy Stealer.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner.

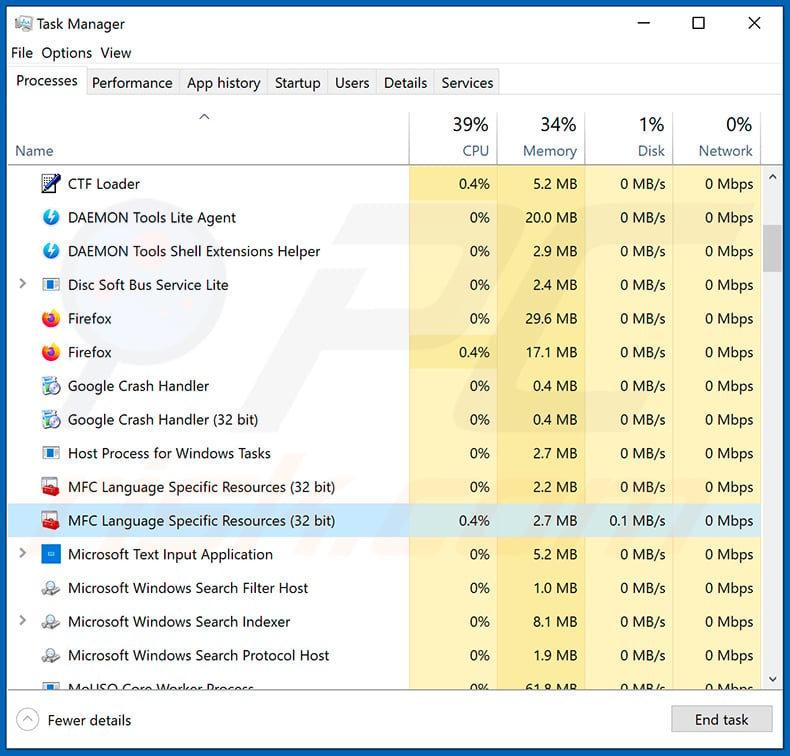

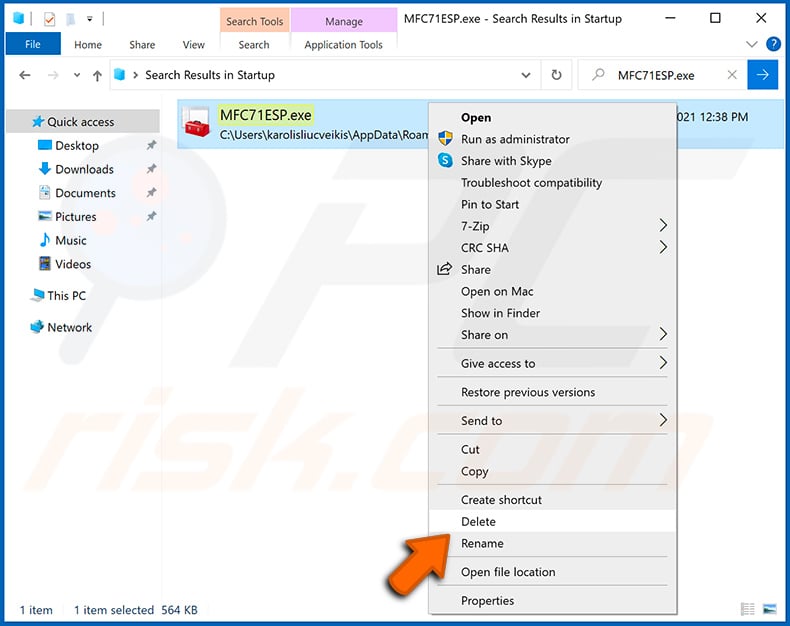

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

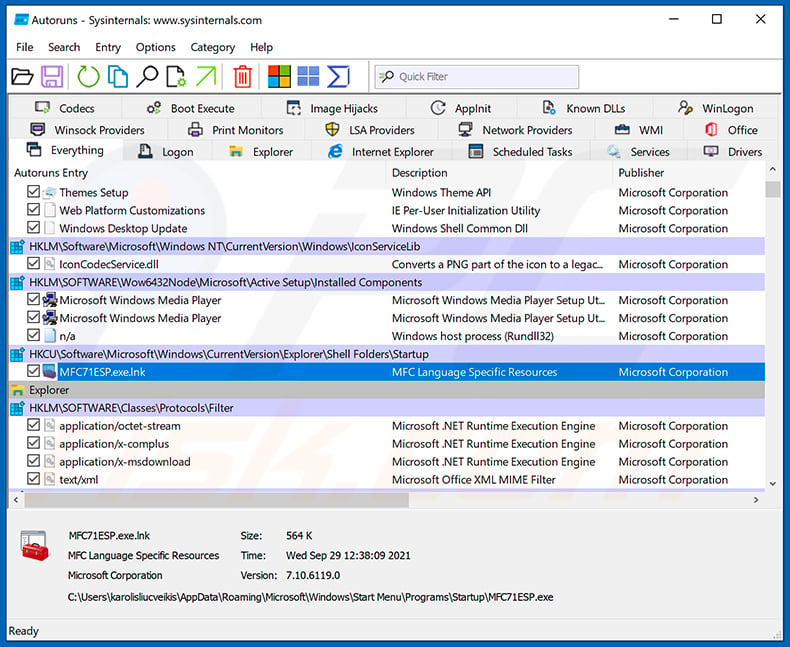

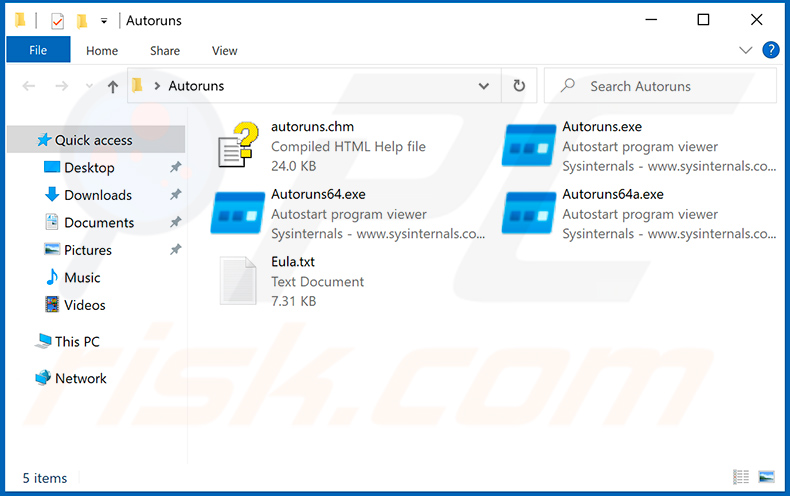

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

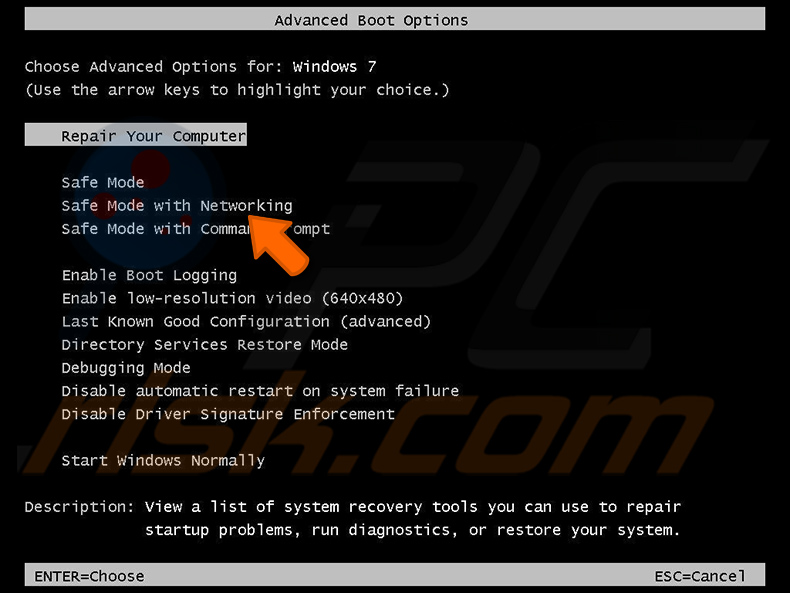

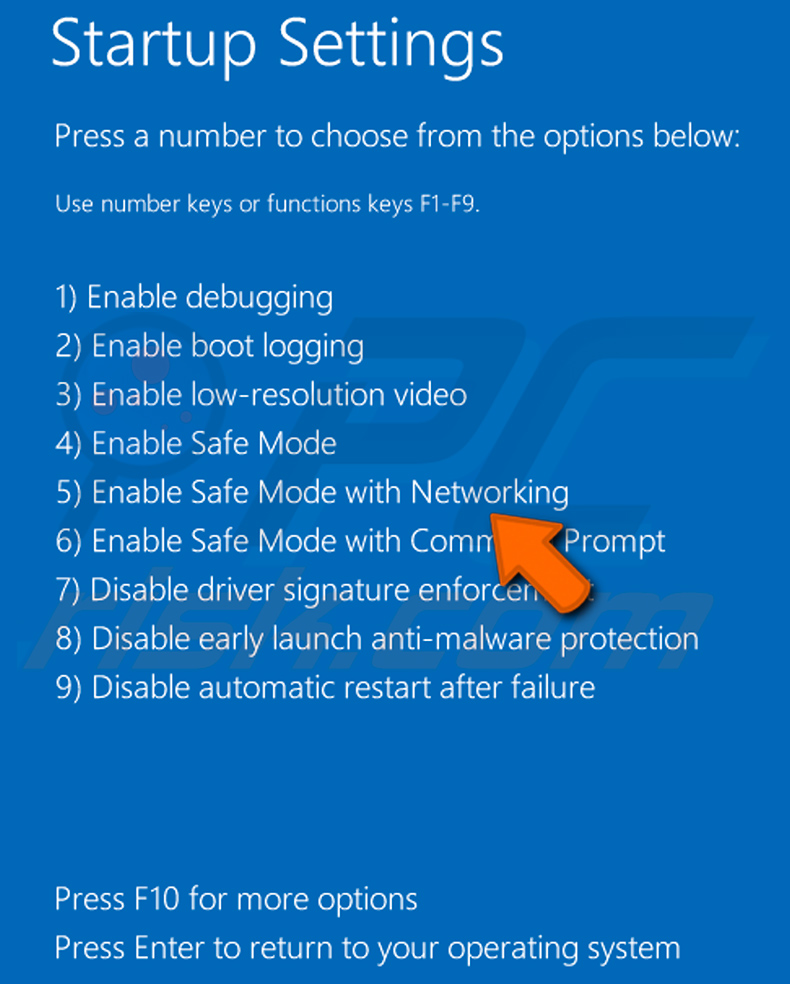

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

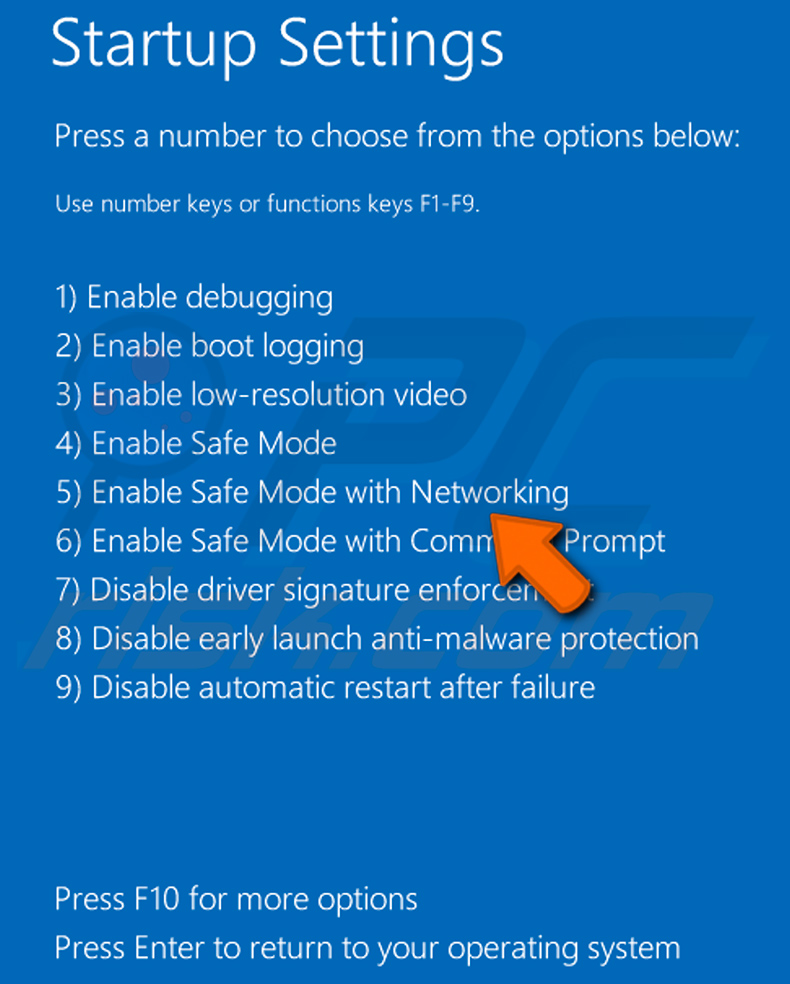

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

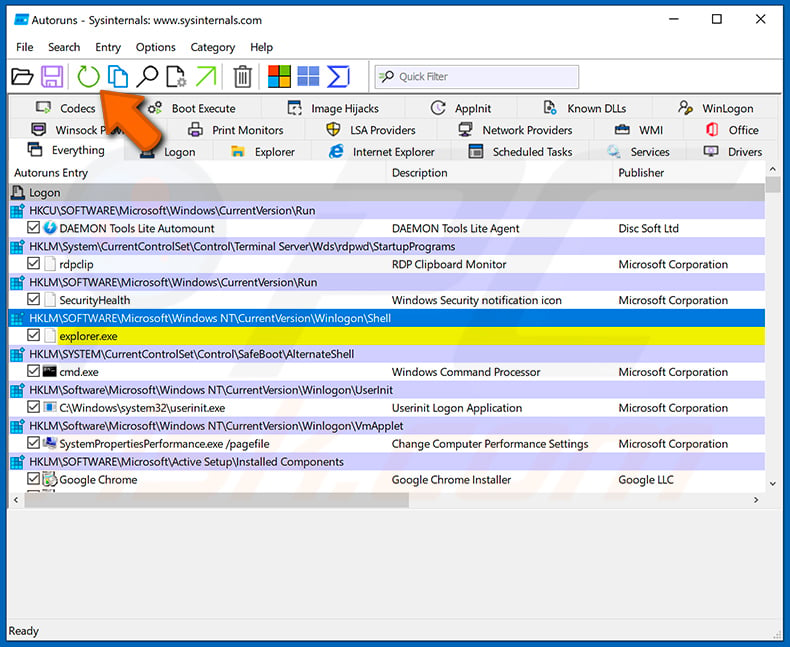

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

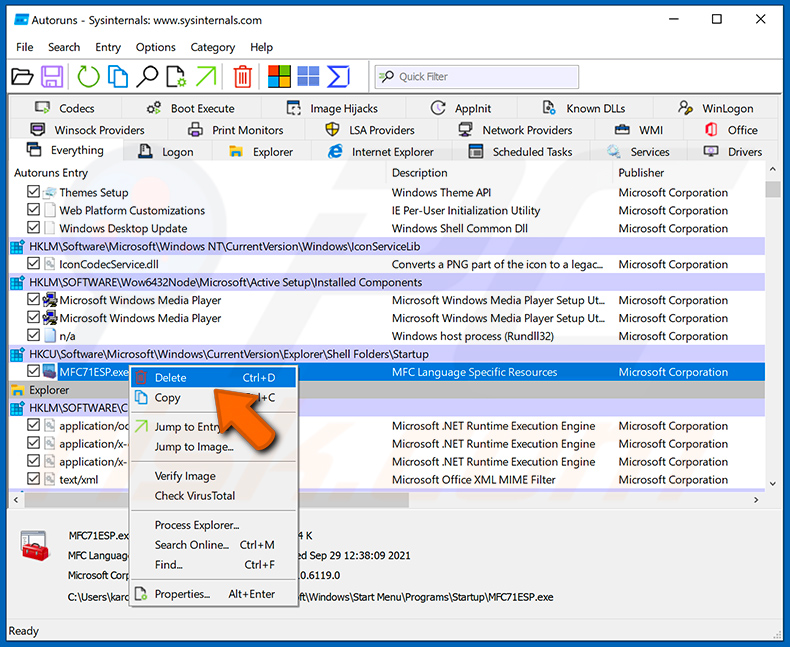

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus. Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

Perguntas Frequentes (FAQ)

O meu computador está infetado com malware RedEnergy, devo formatar o meu dispositivo de armazenamento para me livrar dele?

Se o seu computador estiver infetado com o malware RedEnergy, a formatação do seu dispositivo de armazenamento pode remover eficazmente o malware. No entanto, é recomendável executar primeiro uma verificação completa do sistema usando um software antivírus ou anti-malware de boa reputação. A formatação de um dispositivo de armazenamento removerá todos os dados.

Quais são os maiores problemas que o malware pode causar?

As consequências do malware podem variar consoante o seu tipo, desde o roubo de identidade e perdas financeiras até à diminuição do desempenho do computador e ao aumento da vulnerabilidade a infecções adicionais.

Qual é o objetivo do malware RedEnergy?

O objetivo do malware RedEnergy é duplo. Funciona como um ladrão de dados, com o objetivo de extrair informação sensível de vários navegadores web. Além disso, incorpora módulos de ransomware, permitindo-lhe encriptar os dados do utilizador e exigir um resgate para restaurar o acesso aos ficheiros encriptados.

Como abrir ficheiros ".FACKOFF!"?

Os seus ficheiros foram encriptados devido a uma infeção de ransomware e, para aceder aos mesmos, é necessário um processo de desencriptação.

Onde devo procurar ferramentas de desencriptação gratuitas?

No caso de um ataque de ransomware, deve verificar o site do projeto No More Ransom (mais informações acima).

Posso pagar muito dinheiro, podem desencriptar-me os ficheiros?

Não oferecemos o serviço de desencriptação de ficheiros encriptados por ransomware. Geralmente, é extremamente difícil desencriptar esses ficheiros sem o envolvimento dos cibercriminosos por trás do ataque, a menos que existam falhas no próprio ransomware. Por conseguinte, se um terceiro afirmar que fornece a desencriptação mediante o pagamento de uma taxa, é provável que esteja a atuar como intermediário ou a tentar enganá-lo.

Como é que o malware RedEnergy se infiltrou no meu computador?

O RedEnergy disfarça-se de uma atualização legítima do navegador e pede aos utilizadores que a instalem. Outro método é através de técnicas de redireccionamento enganosas, em que os utilizadores que tentam visitar o site de uma empresa alvo são redireccionados para um site malicioso que inicia o descarregamento do malware. Mais informações são fornecidas no nosso artigo.

O Combo Cleaner vai proteger-me contra o malware?

O Combo Cleaner pode identificar e remover quase todas as infecções de malware reconhecidas. O malware sofisticado muitas vezes esconde-se profundamente dentro do sistema. Por isso, uma verificação completa do sistema é essencial para garantir a deteção e eliminação completa de potenciais ameaças.

▼ Mostrar comentários