Como remover o REM Phishing RAT do sistema operativo

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

O que é o TAR REM Phishing?

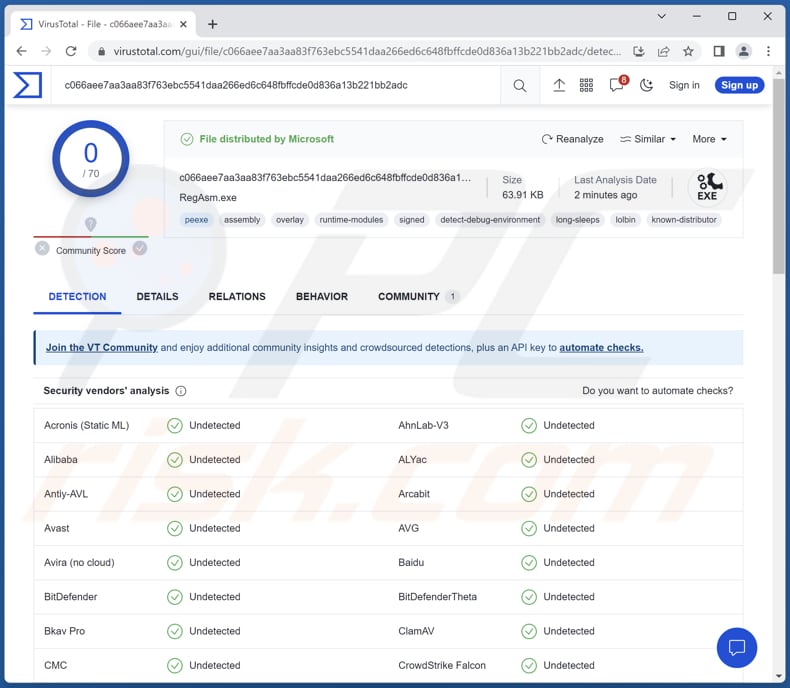

O TAR REM Phishing é o nome de um Trojan de Acesso Remoto. No momento da redação deste artigo, o VirusTotal não registou nenhuma detecção para esse malware. Os criminosos cibernéticos empregam TARs para diversos objetivos, e ter um computador infectado com um TAR pode causar danos graves. Assim, o TAR REM Phishing deve ser removido dos computadores afectados (infectados) o mais rapidamente possível para evitar potenciais danos.

Mais sobre o TAR REM Phishing

Fundamentalmente, o TAR REM Phishing marca uma nova abordagem aos ciberataques. Começa com um PDF de aspeto inofensivo, mas depois desencadeia uma série de acções que eventualmente levam à instalação de uma carga útil de TAR. Este processo complexo envolve scripts em lote e comandos PowerShell, mostrando uma estratégia de ataque cuidadosamente planeada e coordenada.

Uma caraterística importante do TAR REM Phishing é a sua habilidosa ofuscação. O malware contorna habilmente as defesas, tornando-o difícil de detectar e analisar. Particularmente, pode contornar a Interface de Verificação Antimalware (AMSI), demonstrando a sua determinação em evitar até mesmo as medidas de segurança mais avançadas.

Os TARs, como o TAR REM Phishing, são ferramentas de software malicioso utilizadas por agentes de ameaças para obter acesso não autorizado aos sistemas visados, permitindo-lhes controlar e manipular remotamente as máquinas infectadas. Uma vez instaladas, concedem aos criminosos cibernéticos várias capacidades, tais como tirar screenshots, gravar as teclas premidas, aceder a ficheiros, controlar webcams e até descarregar e executar malware (por exemplo, ransomware).

Os criminosos cibernéticos beneficiam de TARs como o TAR REM Phishing de várias maneiras. Em primeiro lugar, podem usar TARs para roubar informação sensível como credenciais de login, dados financeiros e ficheiros pessoais, que podem depois ser vendidos no mercado negro ou usados para roubo de identidade e outros fins maliciosos.

Além disso, os TARs permitem que os piratas realizem vigilância, monitorizem a atividade dos utilizadores e recolham informações para outros ciberataques. Servem também como backdoor para os sistemas, permitindo aos criminosos cibernéticos utilizar máquinas infectadas como parte de botnets para actividades como ataques distribuídos de negação de serviço (DDoS).

Essencialmente, os TARs como o TAR REM Phishing fornecem aos agentes maliciosos ferramentas poderosas para violar a privacidade, explorar vulnerabilidades e conduzir uma vasta gama de cibercrimes com diferentes níveis de sofisticação.

| Nome | Trojan de acesso remoto REM Phishing |

| Tipo de Ameaça | Trojan de Administração Remota |

| Nomes de Detecção | N/A (VirusTotal) |

| Sintomas | Os Trojans de Acesso Remoto (TARs) são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de distribuição | Anexos de email infectados (por exemplo, PDFs), anúncios online maliciosos, engenharia social, "cracks" de software. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, adição do computador da vítima a uma rede de bots, infecções adicionais. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

TARs em geral

Os Trojans de Acesso Remoto são programas maliciosos que os criminosos cibernéticos utilizam para obter controlo remoto sobre sistemas comprometidos. Estas ferramentas permitem que os piratas realizem actividades como o roubo de dados, a vigilância e a execução de mais malware. Os TARs fornecem uma forma dissimulada para os invasores explorarem vulnerabilidades, comprometerem a privacidade e levarem a cabo vários cibercrimes.

Outros exemplos de TARs são JanelaRAT, XWorm e Pathfinder.

Como é que o TAR REM Phishing se infiltrou no meu computador?

Os criminosos cibernéticos distribuem o TAR REM Phishing através de métodos fraudulentos que exploram o comportamento humano e as vulnerabilidades do sistema. Os métodos de exibição mais comuns incluem disfarçar o malware em anexos de email de aspecto inocente, aliciando os utilizadores a clicar em hiperligações maliciosos ou incorporando-o em ficheiros aparentemente inofensivos, como PDFs ou documentos.

Assim que um utilizador interage com estes elementos, o malware é activado, iniciando uma série de passos que conduzem à implantação da carga útil do TAR. Estas tácticas aproveitam a engenharia social e os truques técnicos para se infiltrarem nos sistemas e iniciarem a sofisticada estratégia de ataque do TAR REM Phishing.

Como evitar a instalação de software malicioso?

Descarregue programas e ficheiros apenas de fontes fidedignas. Evite descarregar software pirateado ou crackeado de sites não oficiais, redes P2P, descarregadores de terceiros, etc. Não abra anexos ou hiperligações em emails inesperados provenientes de fontes desconhecidas. Verifique a identidade do remetente antes de interagir com qualquer conteúdo.

Não confie em anúncios que apareçam em páginas obscuras ou que sejam recebidos como notificações de sites deste tipo. Actualize regularmente o seu sistema operativo, software e solução de segurança. Se acredita que o seu computador já está infectado, recomendamos a execução de uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é o TAR REM Phishing?

- PASSO 1. Remoção manual do malware TAR REM Phishing.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner.

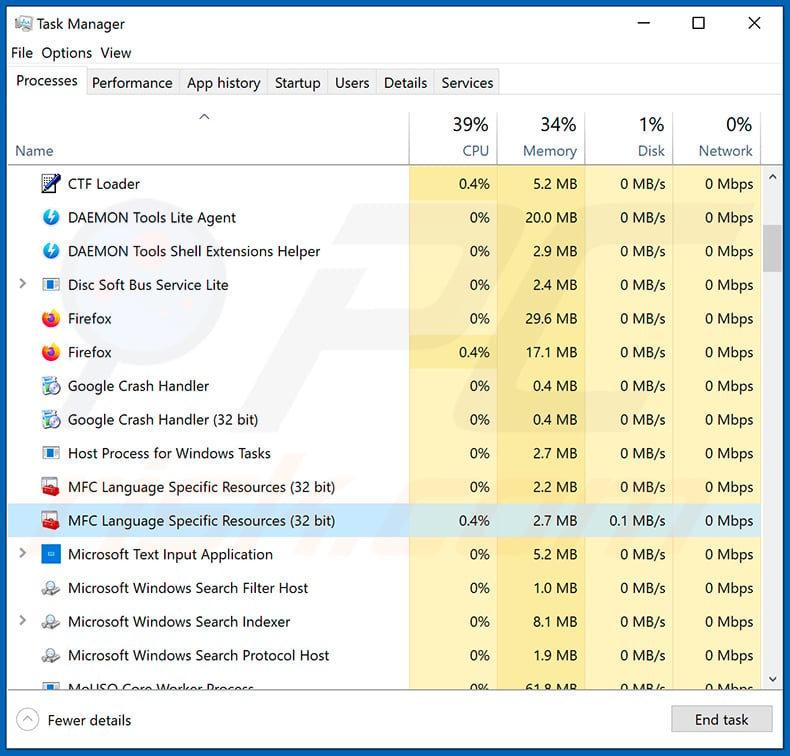

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

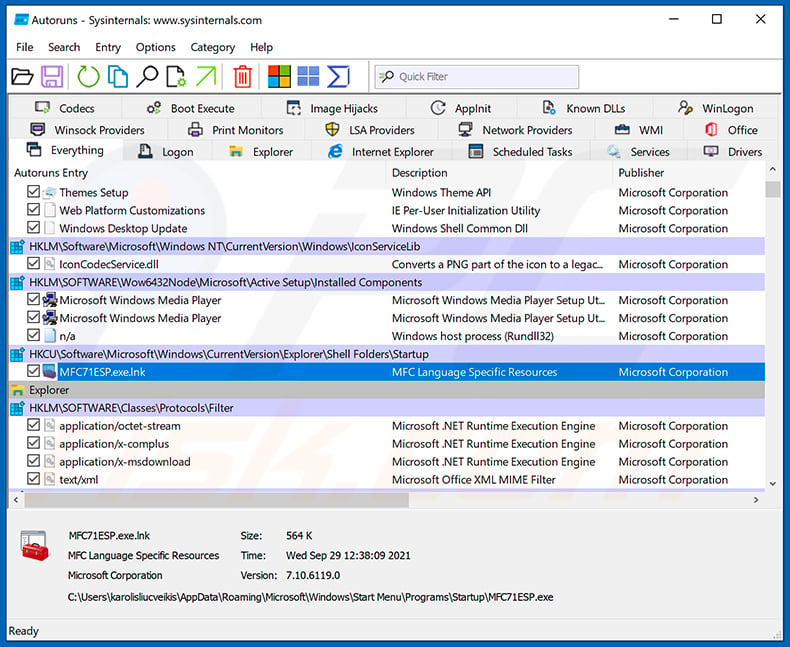

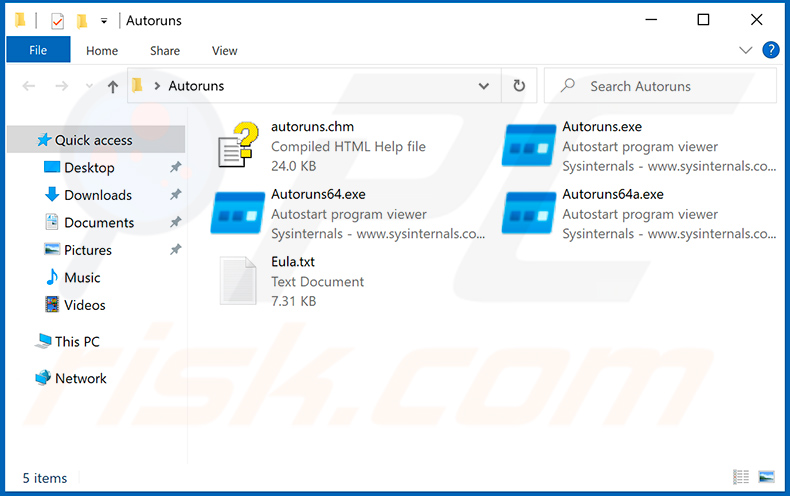

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

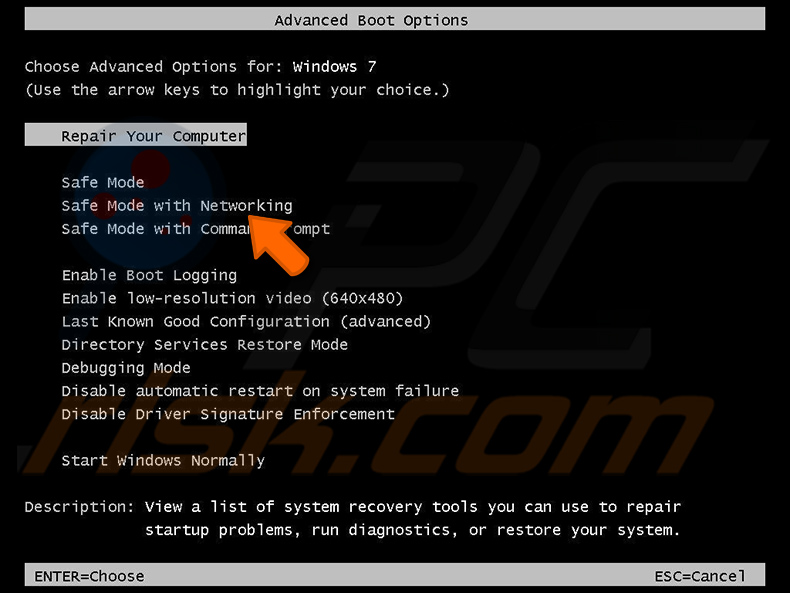

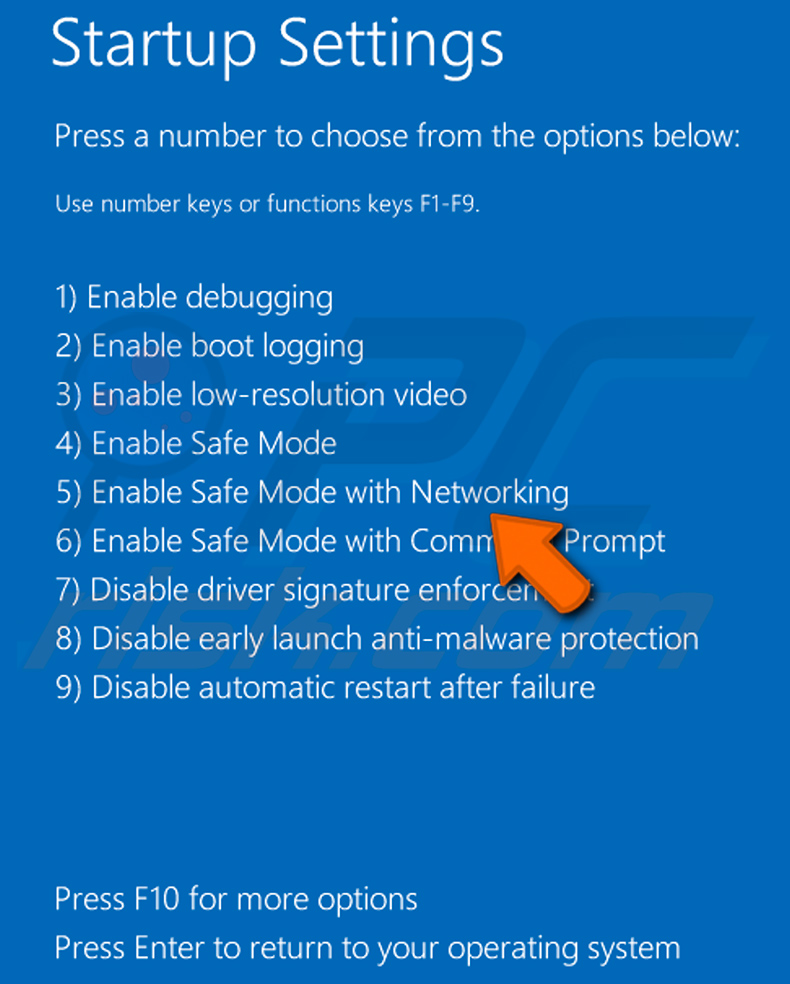

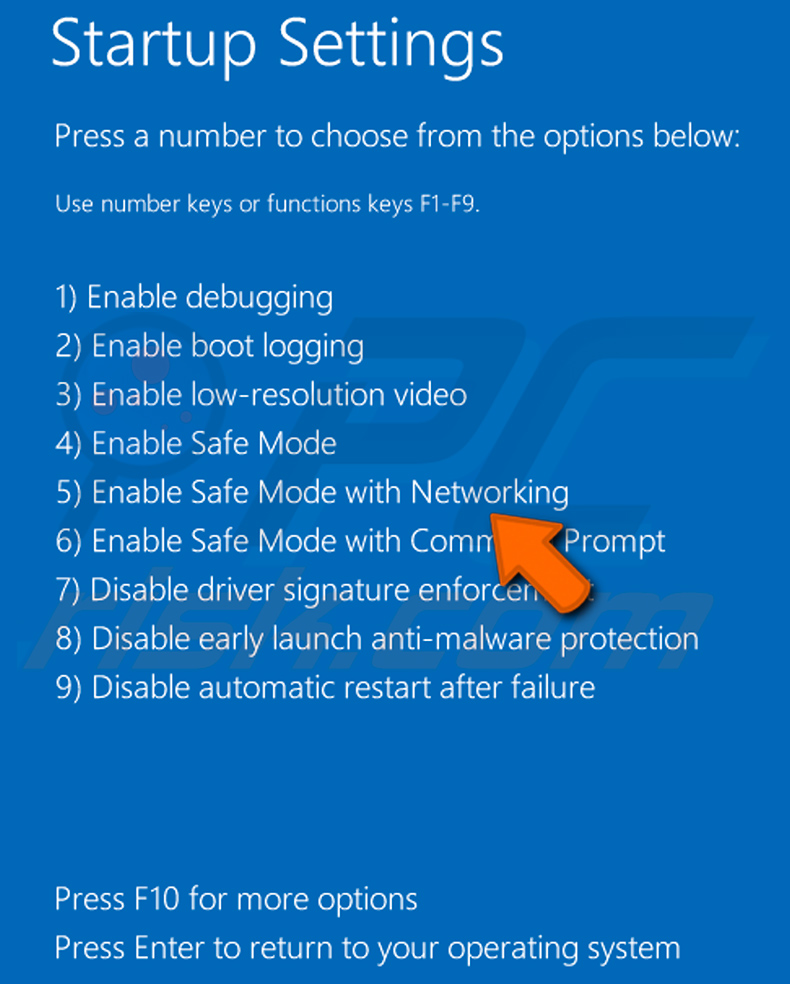

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

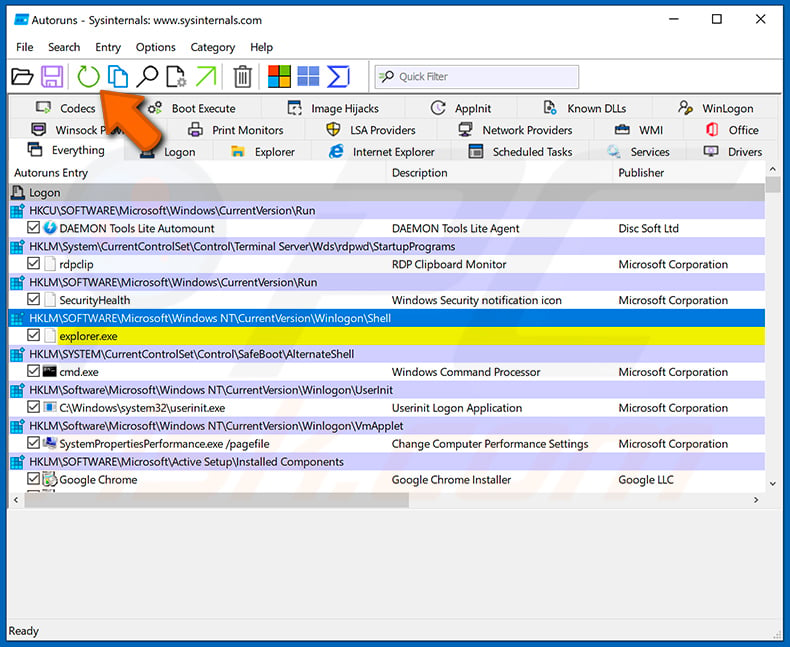

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

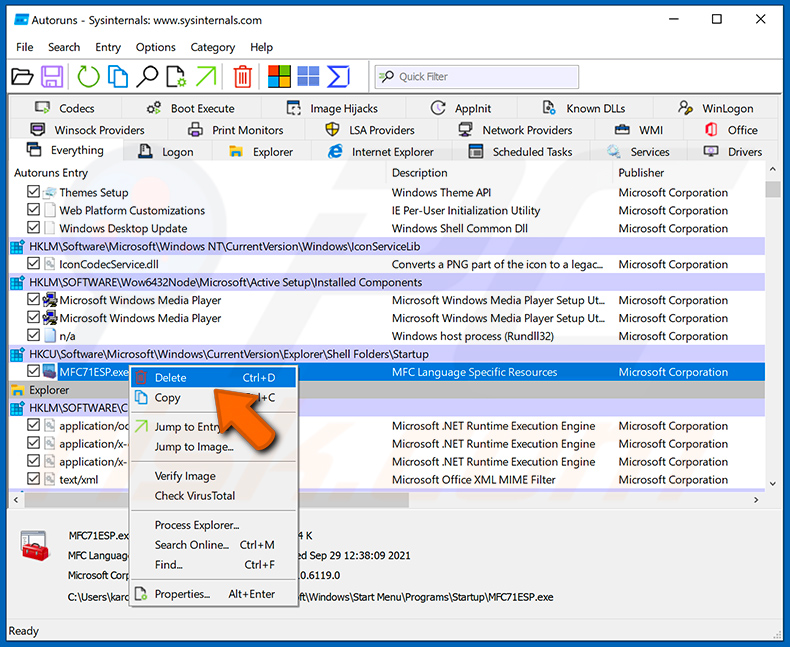

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

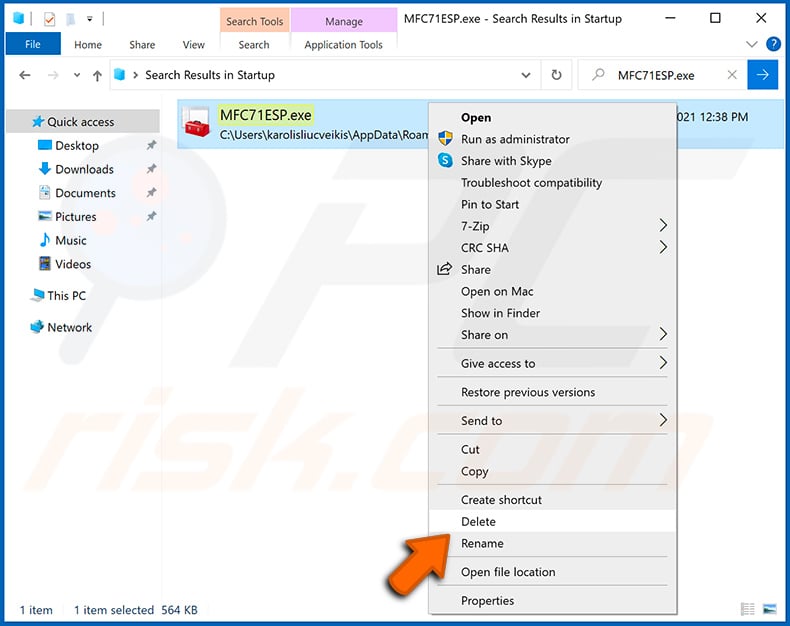

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus. Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

Perguntas Frequentes (FAQ)

O meu computador está infectado com o malware TAR REM Phishing, devo formatar o meu dispositivo de armazenamento para me livrar dele?

Antes de recorrer à formatação do seu dispositivo de armazenamento, tente executar primeiro uma verificação antivírus ou anti-malware de boa reputação. Um software de segurança de alta qualidade como o Combo Cleaner pode frequentemente detectar e remover malware conhecido, incluindo TARs.

Quais são os principais problemas que o malware pode causar?

Os impactos resultantes do malware podem variar, desde o roubo de identidade e perdas financeiras até à diminuição do desempenho do computador e ao aumento da vulnerabilidade a infecções subsequentes.

Qual é o objetivo do TAR REM Phishing?

O objetivo principal do TAR REM Phishing é fornecer aos criminosos cibernéticos acesso remoto não autorizado e controlo sobre os sistemas comprometidos. Esse malware permite que os invasores roubem informações confidenciais, monitorizem a atividade do utilizador e realizem várias atividades maliciosas sem o conhecimento da vítima.

Como é que o TAR REM Phishing se infiltrou no meu computador?

O TAR REM Phishing pode ter-se infiltrado no seu computador através de anexos de email maliciosos, hiperligações de phishing, sites comprometidos, vulnerabilidades de software, software pirateado, etc. Os agentes da ameaça podem tê-lo enganado para descarregar e executar o malware ou tirar partido de falhas de segurança.

O Combo Cleaner protege-me de malware?

O Combo Cleaner possui a capacidade de identificar e remover quase todas as infecções de malware reconhecidas. É importante notar, no entanto, que o malware sofisticado muitas vezes oculta-se profundamente no interior do sistema. Consequentemente, uma verificação abrangente do sistema é imperativa para uma detecção e remoção eficazes.

▼ Mostrar comentários