Como evitar cair em mensagens de correio eletrónico falsas como "You Have Been Under Surveillance"

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de esquema é o "You Have Been Under Surveillance"?

Após uma análise minuciosa, determinámos que este e-mail incorpora as caraterísticas de um esquema clássico de sextortion. Estes esquemas envolvem normalmente cibercriminosos que ameaçam expor informações sensíveis ou comprometedoras sobre o destinatário, a menos que seja pago um resgate. Os destinatários devem ignorar estas tentativas fraudulentas e abster-se de responder ou envolver-se com os burlões.

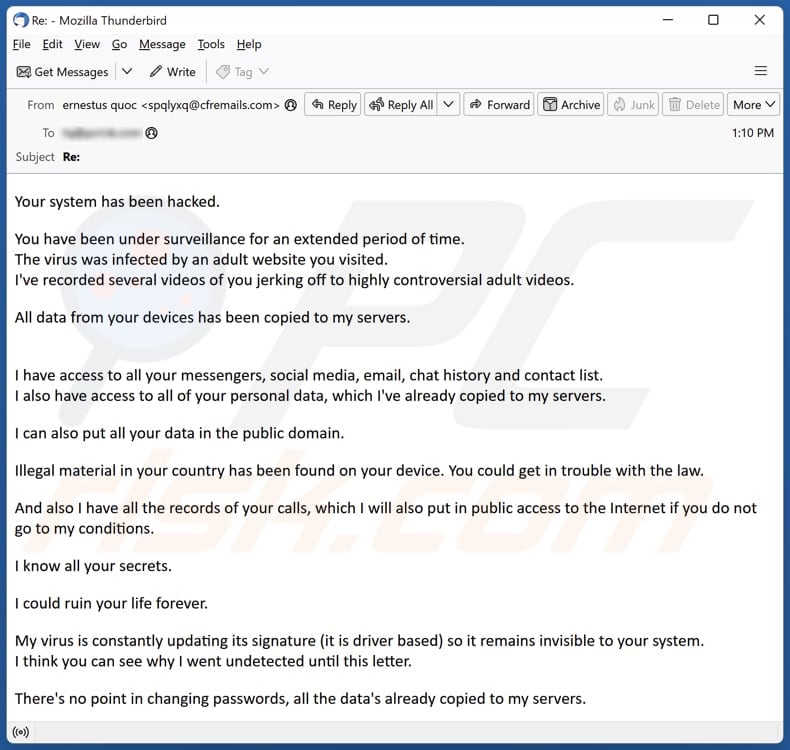

Mais informações sobre a burla de sextorção "You Have Been Under Surveillance"

Os burlões por detrás deste e-mail afirmam falsamente que entraram no sistema do destinatário e obtiveram material comprometedor, ameaçando expô-lo a menos que seja pago um resgate. O e-mail inclui uma alegação de pirataria informática, afirmando que o sistema do destinatário foi comprometido e que este tem estado sob vigilância durante um longo período de tempo.

Além disso, os golpistas alegam que o dispositivo do destinatário foi infetado ao visitar um site para adultos e afirmam ter gravado vídeos deles envolvidos em actividades explícitas. Além disso, afirmam ter controlo sobre os dados do destinatário, alegando ter copiado todos os dados dos seus dispositivos para os seus servidores.

Os golpistas ameaçam divulgar publicamente o material, a menos que um resgate de $1300 em Bitcoin seja pago dentro de um período de tempo especificado. O e-mail emprega várias tácticas para intimidar o destinatário, incluindo ameaças de consequências legais e promessas de anonimato. Os burlões afirmam que o vírus utilizado é indetetável e que as tentativas de alterar as palavras-passe seriam inúteis.

Por último, os burlões advertem contra a possibilidade de responder ou denunciar a mensagem de correio eletrónico, uma vez que o endereço do remetente é criado automaticamente e não pode ser localizado. Ameaçam também publicar os dados do destinatário se este tentar contactar as autoridades policiais ou os serviços de segurança.

Em geral, este e-mail é uma tentativa coerciva de extorquir dinheiro ao destinatário, utilizando tácticas de medo e intimidação. Os destinatários devem reconhecer este tipo de burlas e abster-se de responder ou interagir com os burlões. Em vez disso, devem denunciar a mensagem de correio eletrónico às autoridades competentes ou ao fornecedor de serviços de correio eletrónico para evitar mais exploração.

| Nome | You Have Been Under Surveillance Esquema de correio eletrónico |

| Tipo de ameaça | Phishing, burla, engenharia social, fraude |

| Alegação falsa | Os burlões entraram no sistema do destinatário e obtiveram material comprometedor |

| Endereço da carteira criptográfica do cibercriminoso | 116A33YsSrr8xCccVYkHnzmAdpK2Q3qVFk |

| Montante do resgate | $1300 |

| Sintomas | Erros gramaticais, erros ortográficos, formatação inconsistente e utilização de linguagem ameaçadora ou exigências urgentes |

| Métodos de distribuição | Correio eletrónico fraudulento |

| Danos | Perda de informações privadas sensíveis, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Mensagens electrónicas fraudulentas semelhantes em geral

Estas mensagens de correio eletrónico partilham normalmente elementos comuns destinados a incutir medo e a coagir os destinatários a cumprirem as suas obrigações. Muitas vezes afirmam falsamente que obtiveram material comprometedor através de pirataria informática, ameaçam expor esse material a menos que seja pago um resgate e afirmam ter controlo sobre os dados do destinatário.

Em geral, estes e-mails têm como objetivo explorar os receios e vulnerabilidades dos destinatários para obter ganhos financeiros. Exemplos de esquemas semelhantes são: "I Have Been Watching You", "Start The Conversation With Bad News", e "I Would Like To Avoid Any Accusations Against You". É importante mencionar que os cibercriminosos também utilizam o correio eletrónico para distribuir malware.

Como é que as campanhas de spam infectam os computadores?

Os cibercriminosos distribuem frequentemente malware por correio eletrónico através de tácticas enganosas como o phishing. Enviam mensagens de correio eletrónico disfarçadas de mensagens legítimas de fontes fidedignas, levando os destinatários a clicar em ligações maliciosas ou a descarregar anexos infectados.

Os ficheiros anexados podem conter payloads de malware ocultos, concebidos para explorar vulnerabilidades no sistema do destinatário após a execução, conduzindo a acesso não autorizado, roubo de dados ou outras actividades maliciosas. Os tipos comuns de anexos maliciosos incluem ficheiros executáveis (como .exe), ficheiros comprimidos (como .zip ou .rar), documentos do Microsoft Office (como .doc ou .docx) e ficheiros PDF.

Os cibercriminosos também distribuem malware por correio eletrónico através de ligações maliciosas incorporadas na mensagem. Estas ligações parecem muitas vezes legítimas, direcionando os destinatários para sites aparentemente fiáveis, desencadeando descarregamentos automáticos ou instruindo os utilizadores a descarregar ficheiros maliciosos.

Como evitar a instalação de malware?

Tenha cuidado ao manusear anexos de correio eletrónico ou ao abrir hiperligações incluídas em mensagens de correio eletrónico, caso estas surjam inesperadamente ou pareçam irrelevantes, especialmente a partir de endereços desconhecidos ou suspeitos. Mantenha o seu sistema operativo, os programas instalados e as ferramentas de segurança actualizados para mitigar potenciais vulnerabilidades.

Ao descarregar aplicações e ficheiros, confie em fontes respeitáveis, como sites oficiais e lojas de aplicações de confiança. Aborde pop-ups, anúncios ou botões em sites duvidosos com ceticismo e evite utilizar software pirateado ou ferramentas de cracking. Além disso, analise regularmente o seu computador para identificar e eliminar quaisquer ameaças existentes que possam comprometer a segurança do seu sistema.

Se já tiver aberto anexos maliciosos, recomendamos a execução de uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Aparência do e-mail fraudulento "You Have Been Under Surveillance" (GIF):

Texto apresentado no esquema de sextorção "You Have Been Under Surveillance":

Subject: Re:

Your system has been hacked.You have been under surveillance for an extended period of time.

The virus was infected by an adult website you visited.

I've recorded several videos of you jerking off to highly controversial adult videos.All data from your devices has been copied to my servers.

I have access to all your messengers, social media, email, chat history and contact list.

I also have access to all of your personal data, which I've already copied to my servers.I can also put all your data in the public domain.

Illegal material in your country has been found on your device. You could get in trouble with the law.

And also I have all the records of your calls, which I will also put in public access to the Internet if you do not go to my conditions.

I know all your secrets.

I could ruin your life forever.

My virus is constantly updating its signature (it is driver based) so it remains invisible to your system.

I think you can see why I went undetected until this letter.There's no point in changing passwords, all the data's already copied to my servers.

I guess you really don't want that to happen.

Let's solve it this way: you transfer me 1300 US dollars (in bitcoin equivalent at the exchange rate at the time of transfer), and I will immediately remove all this dirt from my servers.

After this, we will forget about each other. I always keep my word.My bitcoin wallet for payment: 116A33YsSrr8xCccVYkHnzmAdpK2Q3qVFk

If you don't know how to transfer money and what Bitcoin is. Use Google.I give you 50 hours (a little over 2 days) to complete the payment.

I get an automatic notification when I read this email. Similarly, the timer will automatically start after you read the current email.If payment is not confirmed after the given time, all data will be published on the public internet, sent to law enforcement agencies and sent to all your contacts.

Don't waste your time sending me a reply because it won't work (the sender address is automatically created).

Furthermore, do not try to complain anywhere because this text and my bitcoin address cannot be traced anyway.Do not try to complain anywhere, as the wallet is untraceable, the mail from where the letter came from is also untraceable and created automatically, so there is no point in writing to me.

Do not attempt to contact the police or other security services, otherwise your data will be published.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é You Have Been Under Surveillance esquema de sextortion?

- Tipos de e-mails maliciosos.

- Como detectar um email malicioso?

- O que fazer se for apanhado numa fraude de email?

Tipos de e-mails maliciosos.

![]() Emails de Phishing

Emails de Phishing

Mais frequentemente, os criminosos cibernéticos utilizam e-mails enganosos para enganar os utilizadores da Internet para darem a sua informação privada sensível, por exemplo, informação de login para vários serviços online, contas de email, ou informação bancária online.

Tais ataques são denominados phishing. Num ataque de phishing, os criminosos cibernéticos geralmente enviam uma mensagem de correio electrónico com algum logótipo de serviço popular (por exemplo, Microsoft, DHL, Amazon, Netflix), criam urgência (endereço de envio errado, palavra-passe expirada, etc.), e colocam um link no qual esperam que as suas potenciais vítimas cliquem.

Após clicar no link apresentado nessa mensagem de correio electrónico, as vítimas são redireccionadas para um site falso que parece idêntico ou extremamente parecido com o original. As vítimas são então solicitadas a introduzir a sua palavra-passe, detalhes de cartão de crédito, ou alguma outra informação que seja roubada por criminosos cibernéticos.

![]() Emails com Anexos Maliciosos

Emails com Anexos Maliciosos

Outro vector de ataque popular é o spam de correio electrónico com anexos maliciosos que infectam os computadores dos utilizadores com malware. Os anexos maliciosos transportam geralmente trojans capazes de roubar palavras-passe, informação bancária, e outras informações sensíveis.

Em tais ataques, o principal objectivo dos cibercriminosos é enganar as suas potenciais vítimas para abrir um anexo de correio electrónico infectado. Para atingir este objectivo, as mensagens de correio electrónico falam geralmente de facturas recebidas recentemente, faxes, ou mensagens de voz.

Se uma vítima potencial cai na armadilha e abre o anexo, os seus computadores ficam infectados, e os criminosos cibernéticos podem recolher muita informação sensível.

Embora seja um método mais complicado de roubar informação pessoal (filtros de spam e programas antivírus geralmente detectam tais tentativas), se for bem sucedido, os criminosos cibernéticos podem obter um intervalo muito mais amplo de dados e podem recolher informação durante um longo período de tempo.

![]() Emails de sextorção

Emails de sextorção

Este é um tipo de phishing. Neste caso, os utilizadores recebem um e-mail alegando que um criminoso cibernético poderia aceder à câmara da potencial vítima e tem uma gravação vídeo da sua masturbação.

Para se livrarem do vídeo, pedem às vítimas que paguem um resgate (geralmente usando Bitcoin ou outra moeda de ecnriptação). No entanto, todas estas alegações são falsas - os utilizadores que recebem tais e-mails devem ignorá-las e suprimi-las

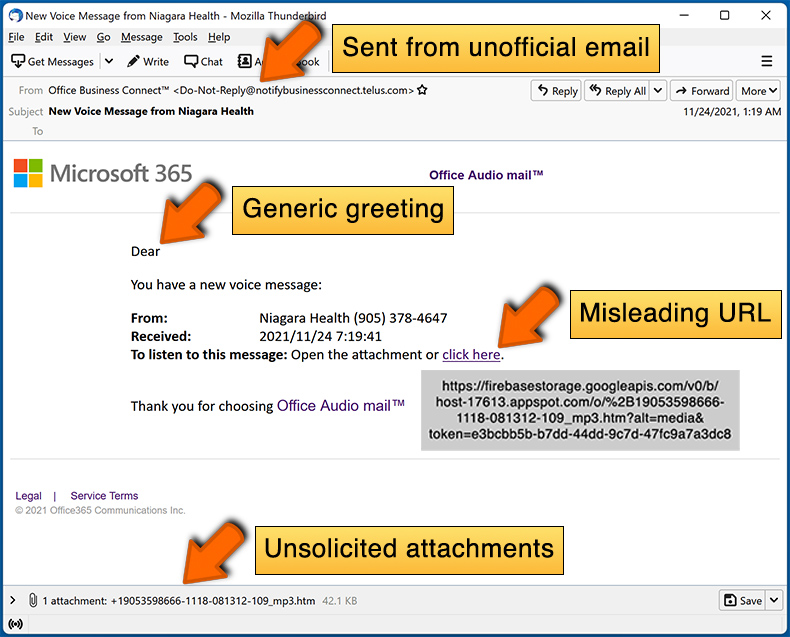

Como detectar um e-mail malicioso?

Enquanto os criminosos cibernéticos tentem fazer com que os seus e-mails de atracção pareçam fiáveis, aqui estão algumas coisas que deve procurar quando tentar detectar um e-mail de phishing:

- Verifique o endereço electrónico do remetente ("de"): Passe o rato sobre o endereço "de" e verifique se é legítimo. Por exemplo, se recebeu um e-mail da Microsoft, certifique-se de verificar se o endereço de e-mail é @microsoft.com e não algo suspeito como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Verifique a existência de saudações genéricas: Se a saudação no e-mail for "Caro utilizador", "Caro @youremail.com", "Caro cliente valioso", isto deve levantar suspeitas. Mais frequentemente, as empresas chamam-no pelo seu nome. A falta desta informação pode sinalizar uma tentativa de phishing.

- Verifique as ligações no e-mail: Passe o rato sobre a ligação apresentada no e-mail, se a ligação que aparece parecer suspeita, não clique nela. Por exemplo, se recebeu um e-mail da Microsoft e o link no e-mail mostra que irá para firebasestorage.googleapis.com/v0... não deve confiar nele. É melhor não clicar em qualquer link nos e-mails, mas visitar o website da empresa que lhe enviou o e-mail em primeiro lugar.

- Não confie cegamente nos anexos de email: Na maioria das vezes, as empresas legítimas vão pedir-lhe para iniciar sessão no seu site web e para ver aí quaisquer documentos; se recebeu um correio electrónico com um anexo, é uma boa ideia fazer uma verificação com uma aplicação antivírus. Os anexos de correio electrónico infectados são um vector de ataque comum utilizado por criminosos cibernéticos.

Para minimizar o risco de abrir phishing e e-mails maliciosos, recomendamos a utilização de Combo Cleaner.

Exemplo de um email de spam:

O que fazer se cair numa fraude de email?

- Se clicou num link num email de phishing e introduziu a sua palavra-passe - não se esqueça de alterar a sua palavra-passe o mais depressa possível. Normalmente, os criminosos cibernéticos recolhem credenciais roubadas e depois vendem-nas a outros grupos que as utilizam para fins maliciosos. Se alterar a sua palavra-passe em tempo útil, há a possibilidade de os criminosos não terem tempo suficiente para fazer qualquer dano.

- Se introduziu as informações do seu cartão de crédito - contacte o seu banco o mais rapidamente possível e explique a situação. Há uma boa hipótese de ter de cancelar o seu cartão de crédito comprometido e obter um novo.

- Se vir quaisquer sinais de roubo de identidade - deve contactar imediatamente a Federal Trade Commission. Esta instituição irá recolher informações sobre a sua situação e criar um plano de recuperação pessoal.

- Se abriu um anexo malicioso - o seu computador está provavelmente infectado, deve analisá-lo com uma aplicação antivírus respeitável. Para este efeito, recomendamos a utilização de Combo Cleaner.

- Ajude outros utilizadores da Internet - reporte emails de phishing para Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Perguntas mais frequentes (FAQ)

Porque é que recebi uma mensagem de correio eletrónico sobre sextortion?

Pode ter recebido uma mensagem de correio eletrónico de sextortion porque os burlões obtiveram o seu endereço de correio eletrónico através de violações de dados, fóruns online ou diretórios disponíveis publicamente. Os burlões enviam frequentemente estes e-mails em massa para um grande número de destinatários, na esperança de que algumas pessoas caiam no esquema e paguem o resgate.

Forneci as minhas informações pessoais quando fui enganado por esta mensagem de correio eletrónico, o que devo fazer?

Se tiver partilhado informações pessoais com os burlões, como detalhes do cartão de crédito ou credenciais de início de sessão, tome medidas imediatas. Contacte (informe) o seu banco, altere as palavras-passe de todas as contas comprometidas, monitorize as contas para detetar actividades não autorizadas, evite mais comunicações com os burlões e comunique o incidente às autoridades.

Descarreguei e abri um ficheiro anexado a um e-mail, o meu computador está infetado?

A probabilidade de o seu computador ser infetado varia consoante o tipo de ficheiro com que interage. Os ficheiros executáveis (.exe) ou ficheiros de script (.js, .vbs) infectados com malware representam um risco elevado quando acionados, enquanto os ficheiros de documentos ou multimédia apresentam geralmente um risco menor de infeção.

O meu computador foi efetivamente pirateado e o remetente tem alguma informação?

Não, é provável que o seu computador não tenha sido pirateado e o remetente não possui quaisquer informações comprometedoras.

Como é que os cibercriminosos obtiveram a minha palavra-passe de e-mail?

Os cibercriminosos podem ter obtido esta informação através de uma violação de dados, em que as credenciais de início de sessão roubadas de um sítio Web em que se registou foram comprometidas. Além disso, podem ter obtido a sua palavra-passe através de um site de phishing ou de uma página fraudulenta semelhante, onde foi introduzida.

Enviei criptomoeda para o endereço apresentado nessa mensagem de correio eletrónico, posso recuperar o meu dinheiro?

Estas transacções são essencialmente indetectáveis, tornando impossível a sua recuperação.

Li a mensagem de correio eletrónico mas não abri o anexo, o meu computador está infetado?

A simples abertura de uma mensagem de correio eletrónico não constitui uma ameaça. A infiltração de malware através de e-mail não pode ocorrer sem abrir ficheiros maliciosos anexados ou links incluídos.

O Combo Cleaner irá remover infecções por malware que estavam presentes no anexo do e-mail?

O Combo Cleaner foi concebido para detetar e erradicar malware. Consegue encontrar quase todas as infecções de malware conhecidas. O malware sofisticado muitas vezes incorpora-se profundamente no sistema. Por isso, é imperativo efetuar uma verificação completa do sistema.

▼ Mostrar comentários