Instruções de remoção do malware do tipo spyware Monokle

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de malware é o Monokle?

O Monokle é um programa do tipo spyware que tem como alvo os dispositivos Android. É capaz de extrair extensos dados de geolocalização, gravar chamadas, ler mensagens, exfiltrar ficheiros e realizar outras actividades maliciosas.

Este malware foi descoberto num dispositivo devolvido ao seu proprietário depois de ter sido apreendido pelas autoridades russas. Antes da devolução, o proprietário - um programador russo acusado de enviar dinheiro para a Ucrânia - foi detido e mantido sob custódia. Após a sua libertação, observou um comportamento suspeito no smartphone devolvido e procurou ajuda numa organização de assistência jurídica, o que levou à descoberta do spyware Monokle.

Visão geral do malware Monokle

Como mencionado na introdução, o Monokle foi descoberto num dispositivo depois de ter estado sob custódia das autoridades russas. O seu proprietário foi detido e terá sido fisicamente agredido quando as autoridades o pressionaram a tornar-se informador do Serviço Federal de Segurança da Federação Russa (FSB).

As autoridades também tentaram obter a palavra-passe do telemóvel apreendido através de violência e ameaças. É provável que o Monokle tenha sido instalado neste dispositivo sem recorrer a técnicas de infiltração furtiva. Por conseguinte, se este spyware está ou será proliferado utilizando tais métodos, estes são atualmente desconhecidos.

O comportamento suspeito que avisou o proprietário de que o seu dispositivo tinha sido adulterado foi uma notificação"Arm cortex vx3 synchronization", que não é um alerta padrão para o telemóvel em questão. Deve ser mencionado que é possível, ou mesmo provável, que este tipo de indicador não apareça noutras infecções pelo Monokle.

Neste caso, o spyware disfarçou-se de Cube Call Recorder - uma aplicação legítima para gravar automaticamente chamadas telefónicas e chamadas realizadas através de aplicações de comunicação. Na primeira fase da infeção, o Monokle solicita várias permissões para facilitar as suas actividades maliciosas. Três das permissões estão alinhadas com as solicitadas pelo Cube Call Recorder, e incluem a obtenção de dados de localização precisos, a obtenção de detalhes de contacto e a gravação de chamadas telefónicas.

No entanto, este malware pede mais permissões, tais como mais acesso aos dados de geolocalização (por exemplo, obtendo-os mesmo quando a aplicação não está a ser utilizada), obtendo informações sobre o dispositivo e a conta (por exemplo, detalhes do sistema, aplicações instaladas, etc.), gravando o ecrã e o vídeo através das câmaras do dispositivo, gerindo SMS (por exemplo, lendo, enviando, etc.), recebendo chamadas telefónicas, lendo entradas do calendário e descarregando/instalando conteúdo adicional (malicioso).

Vale a pena mencionar que o Monokle abusa dos Serviços de Acessibilidade do Android - uma técnica padrão para o malware que visa estes sistemas operativos. Os Serviços de Acessibilidade destinam-se a fornecer ajuda adicional na interação com o dispositivo aos utilizadores que dela necessitem (por exemplo, ler o ecrã, simular o ecrã tátil, etc.). Por conseguinte, o software que utiliza abusivamente estes serviços ganha todas as suas capacidades.

Uma parte significativa das capacidades do Monokle é estabelecida na segunda fase da infeção. Esta fase é fortemente ofuscada para fins anti-deteção. Nesta fase, algumas das capacidades concedidas através das permissões da primeira fase são alargadas.

Outras funcionalidades estabelecidas nesta fase incluem a adição de um novo administrador ao dispositivo, a execução de comandos shell, a injeção de JavaScript, o keylogging (gravação das teclas premidas), a exfiltração de ficheiros, a extração de credenciais de início de sessão armazenadas (incluindo a palavra-passe de bloqueio do dispositivo) e a leitura de mensagens de vários mensageiros.

Nesta fase, o Monokle descarrega/instala bibliotecas extra para funcionalidades maliciosas adicionais. Foi notada a introdução de bibliotecas para a transmissão de áudio/vídeo em direto e para o envio (upload) de ficheiros a partir do dispositivo.

Deve ser mencionado que os criadores de malware melhoram frequentemente o seu software e metodologias. Por conseguinte, as potenciais iterações futuras do Monokle podem possuir capacidades e caraterísticas adicionais/diferentes. Por exemplo, foram descobertas referências ao código iOS no Monokle; assim, é possível que exista ou venha a existir uma versão deste malware que vise iPhones.

Em resumo, a presença de software como o Monokle nos dispositivos pode resultar em múltiplas infecções do sistema, graves problemas de privacidade, perdas financeiras e roubo de identidade. As ameaças associadas ao Monokle podem ser ainda mais significativas, uma vez que esse spyware é evidentemente usado com motivações geopolíticas.

| Nome | Monokle malware |

| Tipo de ameaça | Malware para Android, aplicação maliciosa, spyware. |

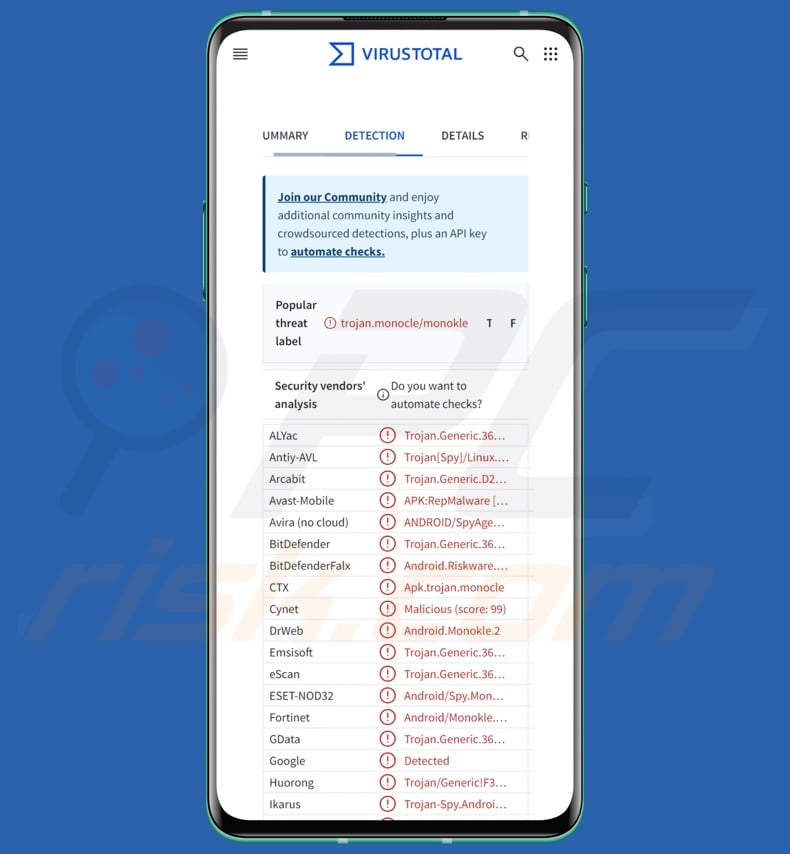

| Nomes de deteção | Avast-Mobile (APK:RepMalware [Trj]), DrWeb (Android.Monokle.2), ESET-NOD32 (Android/Spy.Monokle.A), Kaspersky (HEUR:Trojan-Spy.AndroidOS.Monocle.l), Lista completa (VirusTotal) |

| Sintomas | O dispositivo está a funcionar lentamente, as definições do sistema são modificadas sem a permissão do utilizador, aparecem aplicações questionáveis, o uso de dados e da bateria aumenta significativamente. |

| Métodos de distribuição | Anexos de e-mail infectados, anúncios online maliciosos, engenharia social, aplicações enganosas, sites fraudulentos. |

| Danos | Informações pessoais roubadas (mensagens privadas, logins/palavras-passe, etc.), diminuição do desempenho do dispositivo, bateria gasta rapidamente, diminuição da velocidade da Internet, grandes perdas de dados, perdas monetárias, identidade roubada (as aplicações maliciosas podem abusar das aplicações de comunicação). |

| Remoção do Malware (Android) | Para eliminar possíveis infecções por malware, verifique o seu dispositivo móvel com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Exemplos de spyware do tipo Android

Já escrevemos sobre inúmeros programas maliciosos; AwSpy, Mandrake, Kamran, e Predator são apenas alguns dos nossos artigos sobre spyware direcionado para o Android.

Malware é um termo amplo que abrange software com uma grande variedade de capacidades perigosas. No entanto, independentemente da forma como um programa malicioso funciona - a sua presença num sistema põe em perigo a integridade do dispositivo e a segurança do utilizador. Por isso, todas as ameaças devem ser eliminadas imediatamente após a sua deteção.

Como é que o Monokle se infiltrou no meu dispositivo?

O Monokle foi descoberto num dispositivo que foi devolvido ao seu proprietário depois de ter sido confiscado pelas autoridades russas. O proprietário do telemóvel infetado é um programador russo que foi detido sob suspeita de enviar dinheiro para a Ucrânia. Foi detido juntamente com a sua mulher e o seu apartamento foi revistado, o que levou à apreensão do telemóvel.

Durante os 15 dias em que esteve detido, diz ter sido ameaçado de prisão perpétua e espancado. Estas acções tinham como objetivo fazer com que o programador se tornasse informador do Serviço Federal de Segurança da Federação Russa (FSB). Foi também pressionado a revelar a palavra-passe do dispositivo apreendido, que foi depois devolvido com o Monokle.

Assim, este spyware foi provavelmente introduzido sem recorrer a técnicas sofisticadas de infiltração e proliferação. No entanto, isso não significa que esses métodos não sejam ou não venham a ser utilizados para distribuir este malware.

No smartphone em que o Monokle foi encontrado, estava disfarçado de Cube Call Recorder - uma aplicação legítima que está disponível na Google Play Store. Da mesma forma, é possível que este spyware seja proliferado sob diferentes disfarces. Em geral, o malware é espalhado usando tácticas de phishing e engenharia social. É tipicamente disfarçado de ou incluído em software/meios de comunicação comuns.

As técnicas de distribuição de malware mais difundidas incluem: descarregamentos drive-by (furtivos/deceptivos), fontes de descarregamento não confiáveis (por exemplo, sites de alojamento de ficheiros gratuitos e freeware, redes de partilha Peer-to-Peer, lojas de aplicações de terceiros, etc.), correio spam, fraudes online, malvertising, ferramentas ilegais de ativação de software ("cracking") e actualizações falsas.

Além disso, alguns programas maliciosos podem auto-proliferar-se através de redes locais e dispositivos de armazenamento amovíveis (por exemplo, discos rígidos externos, unidades flash USB, etc.).

Como evitar a instalação de malware?

Recomendamos vigilância durante a navegação, uma vez que a Internet está repleta de conteúdos enganadores e maliciosos. As mensagens de correio eletrónico, PMs/DMs, SMSs e outras mensagens recebidas devem ser abordadas com cuidado. Os anexos ou ligações encontrados em correio suspeito/irrelevante não devem ser abertos, uma vez que podem ser infecciosos.

Além disso, todos os descarregamentos devem ser efectuados a partir de canais oficiais e verificados. Outra recomendação é ativar e atualizar o software utilizando funções/ferramentas legítimas, uma vez que as obtidas de terceiros podem conter malware.

É importante salientar a importância de ter um antivírus de boa reputação instalado e atualizado. Os programas de segurança devem ser utilizados para efetuar análises regulares ao sistema e para remover ameaças e problemas detectados.

Menu rápido:

- Introdução

- Como eliminar o histórico de navegação do navegador Web Chrome?

- Como desativar as notificações do navegador Web Chrome?

- Como reiniciar o navegador Web Chrome?

- Como eliminar o histórico de navegação do browser Firefox?

- Como desativar as notificações do navegador Firefox?

- Como reiniciar o browser Firefox?

- Como desinstalar aplicações potencialmente indesejadas e/ou maliciosas?

- Como arrancar o dispositivo Android no "Modo de segurança"?

- Como verificar a utilização da bateria de várias aplicações?

- Como verificar a utilização de dados de várias aplicações?

- Como instalar as actualizações de software mais recentes?

- Como repor o sistema no seu estado predefinido?

- Como desativar as aplicações que têm privilégios de administrador?

Eliminar o histórico de navegação do navegador Web Chrome:

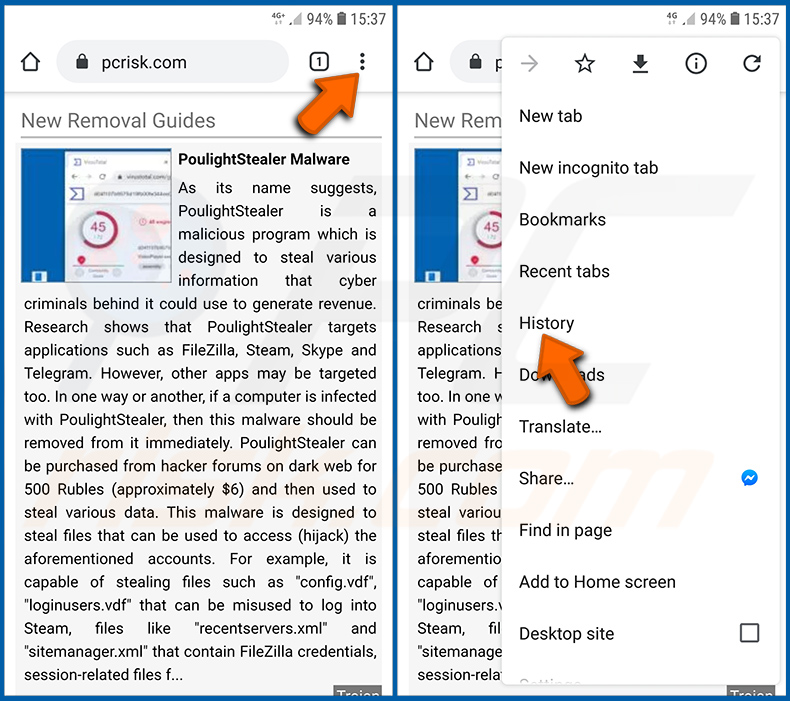

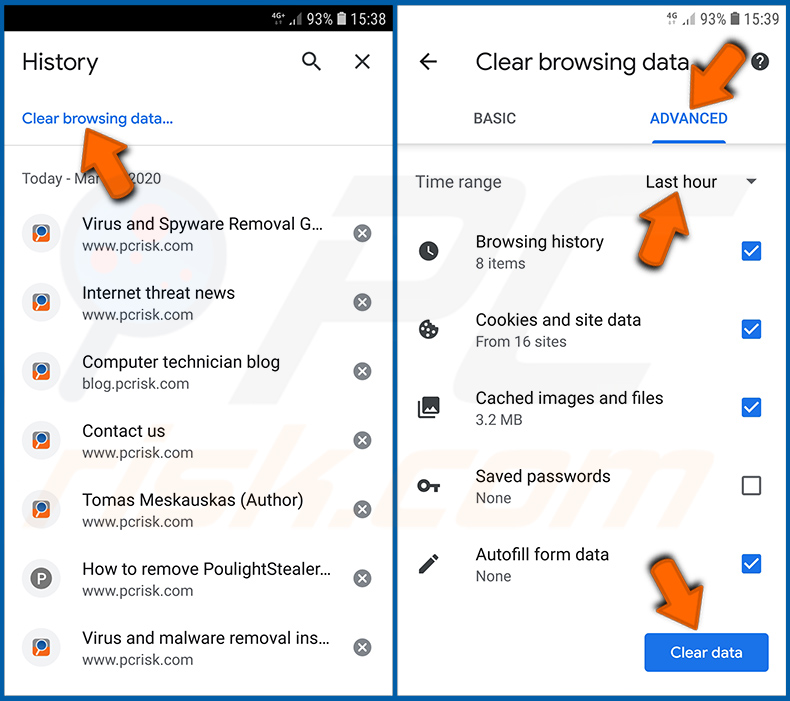

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu pendente aberto.

Toque em "Limpar dados de navegação", selecione o separador "AVANÇADO", escolha o intervalo de tempo e os tipos de dados que pretende eliminar e toque em "Limpar dados".

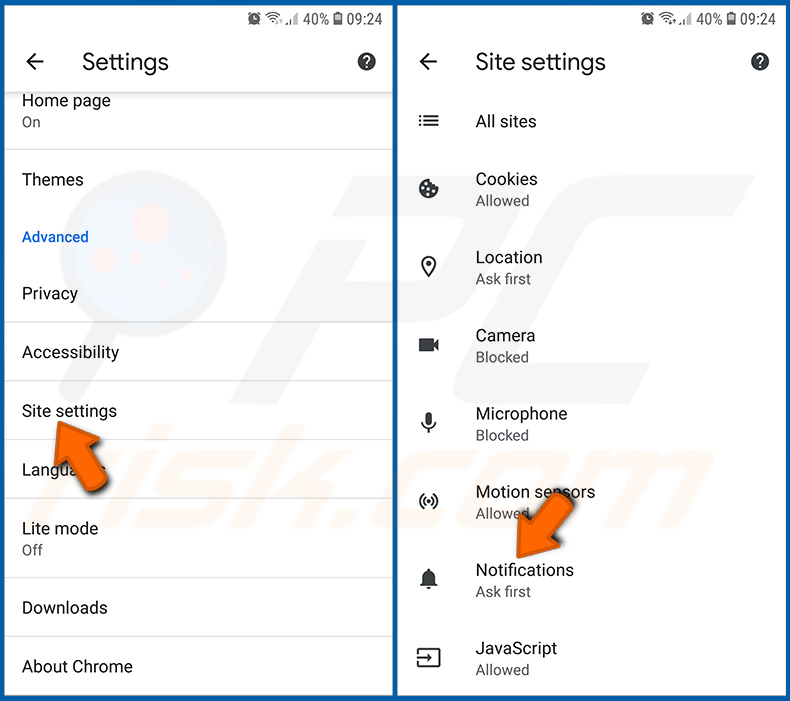

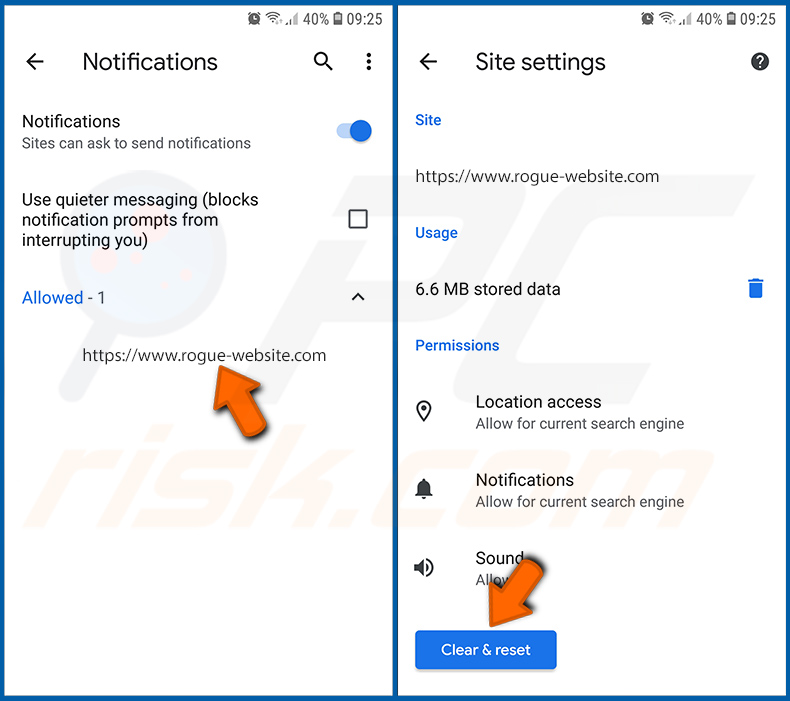

Desativar as notificações do navegador no navegador Web Chrome:

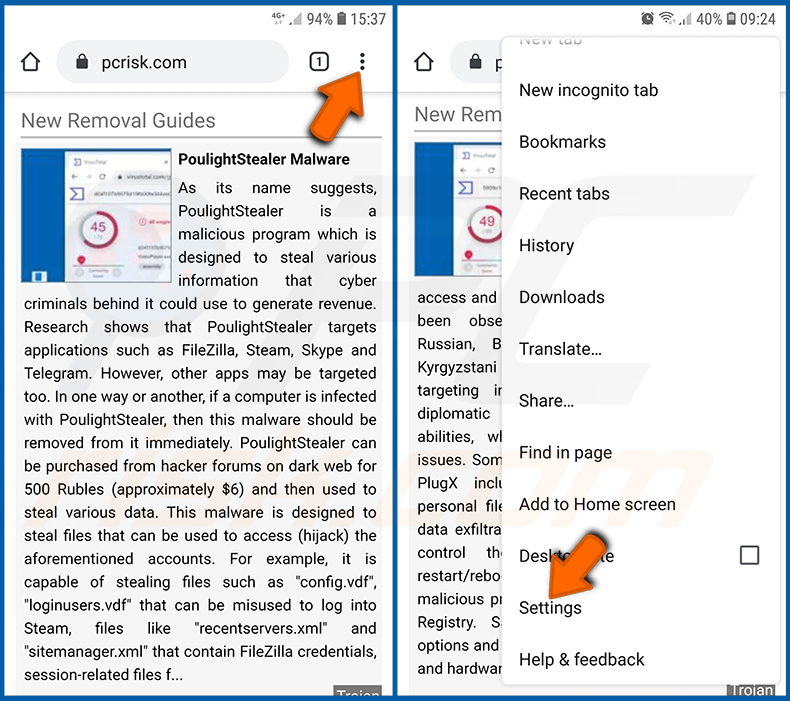

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Definições" no menu pendente aberto.

Desloque-se para baixo até ver a opção "Definições do sítio" e toque nela. Desloque-se para baixo até ver a opção "Notificações" e toque nela.

Encontre os sites que enviam notificações do navegador, toque neles e clique em "Limpar e repor". Isto irá remover as permissões concedidas para que estes sítios Web enviem notificações. No entanto, se voltar a visitar o mesmo sítio, este pode voltar a pedir uma autorização. Pode optar por conceder ou não estas permissões (se optar por recusar, o sítio Web irá para a secção "Bloqueado" e deixará de lhe pedir a permissão).

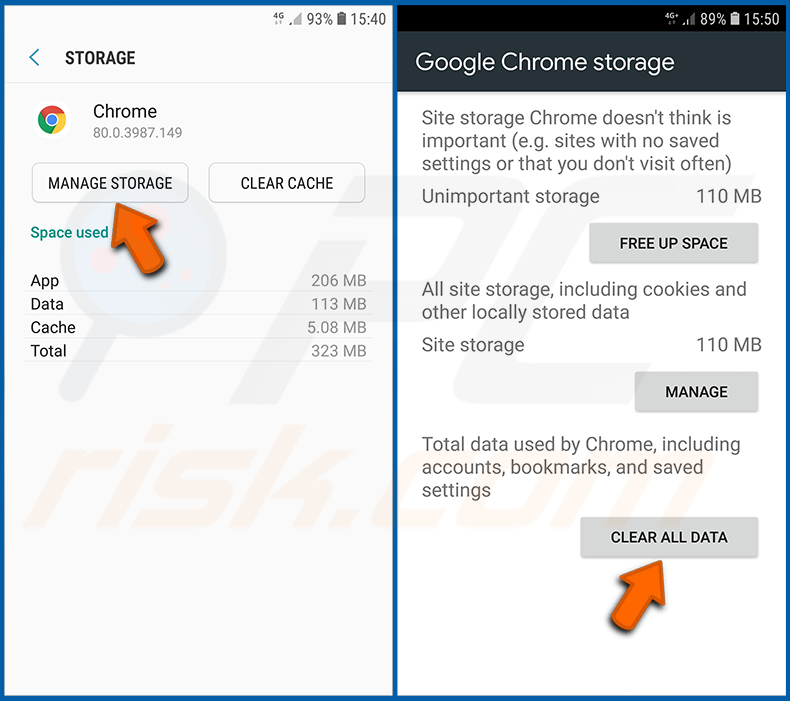

Repor o navegador Web Chrome:

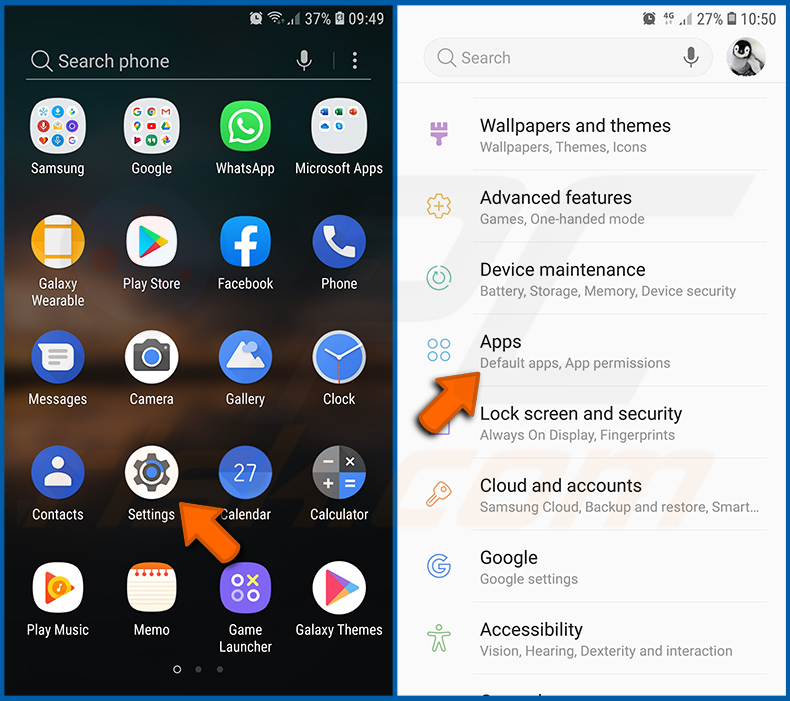

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

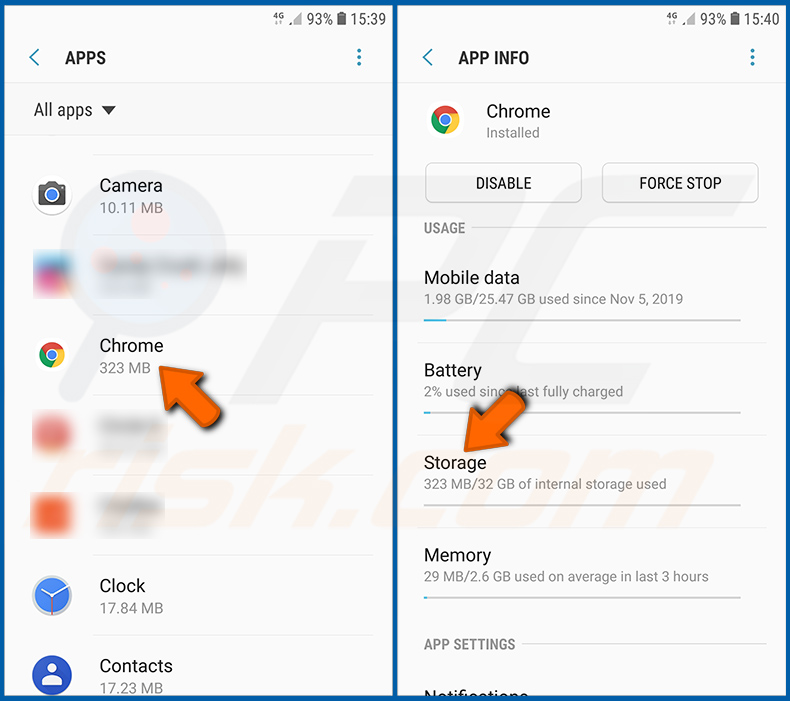

Desloque-se para baixo até encontrar a aplicação "Chrome", selecione-a e toque na opção "Armazenamento".

Toque em "GERIR ARMAZENAMENTO", depois em "LIMPAR TODOS OS DADOS" e confirme a ação tocando em "OK". Note que a reposição do navegador elimina todos os dados armazenados no mesmo. Isto significa que todos os inícios de sessão/palavras-passe guardados, histórico de navegação, definições não predefinidas e outros dados serão eliminados. Terá também de voltar a iniciar sessão em todos os sítios Web.

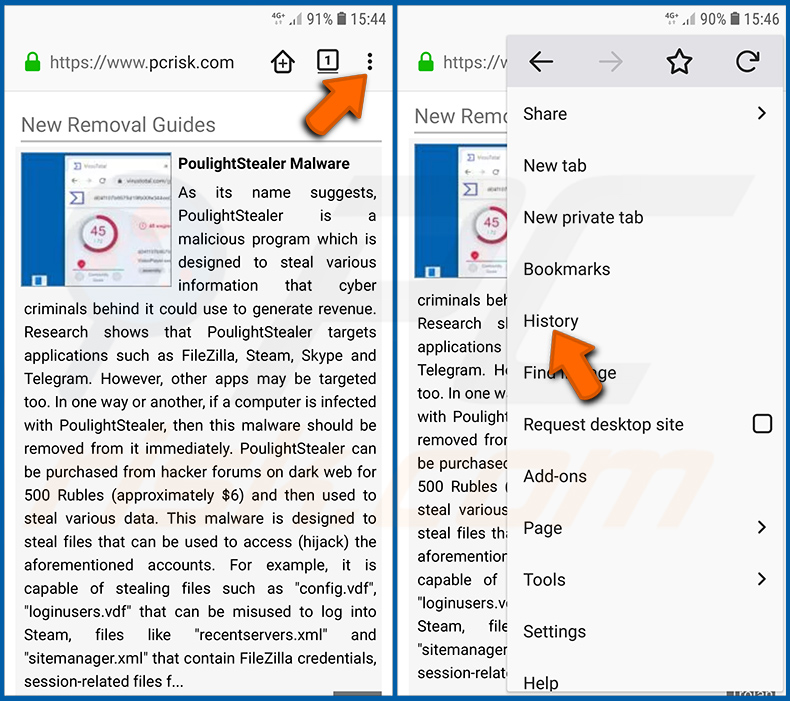

Eliminar o histórico de navegação do browser Firefox:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu pendente aberto.

Desloque-se para baixo até ver "Limpar dados privados" e toque nele. Selecione os tipos de dados que pretende remover e toque em "LIMPAR DADOS".

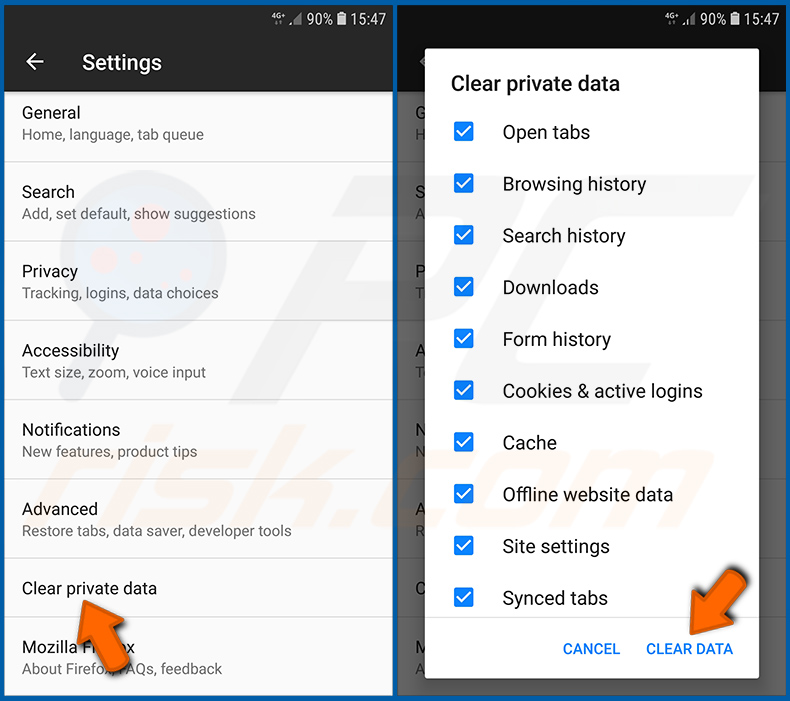

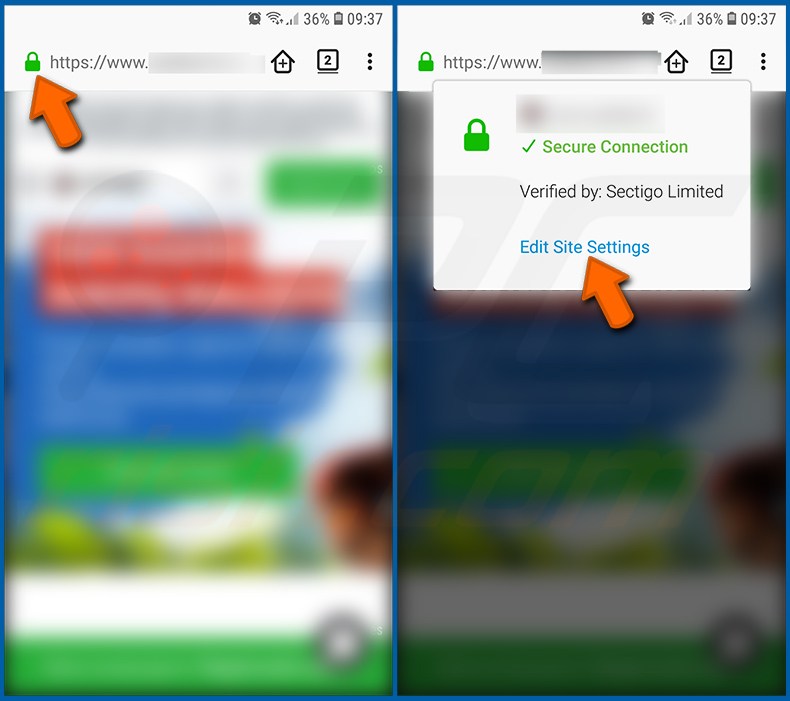

Desativar as notificações do navegador no navegador Web Firefox:

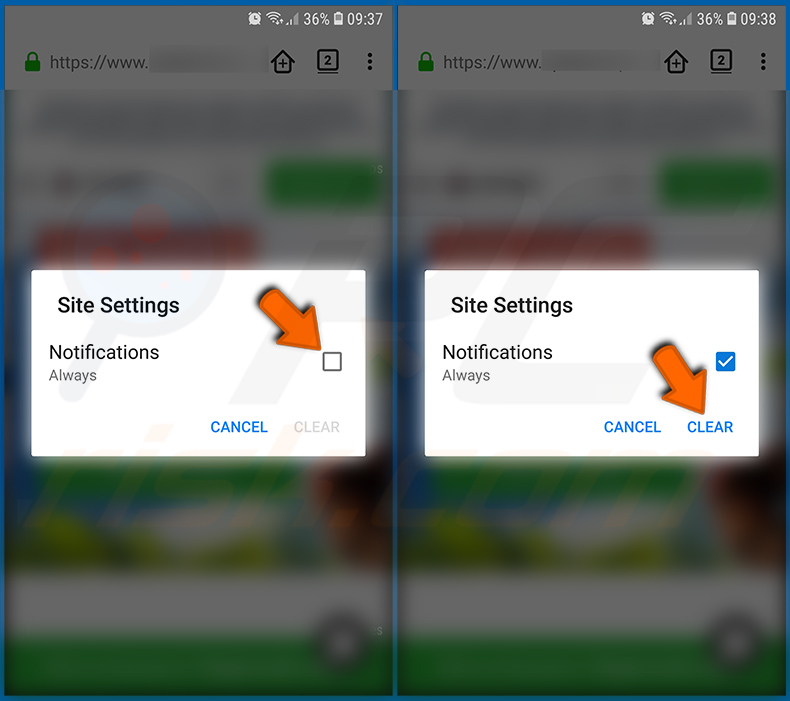

Visite o sítio Web que está a enviar notificações do navegador, toque no ícone apresentado à esquerda da barra de URL (o ícone não será necessariamente um "cadeado") e selecione "Editar definições do sítio".

Na janela pop-up aberta, selecione a opção "Notificações" e toque em "LIMPAR".

Reinicie o navegador Web Firefox:

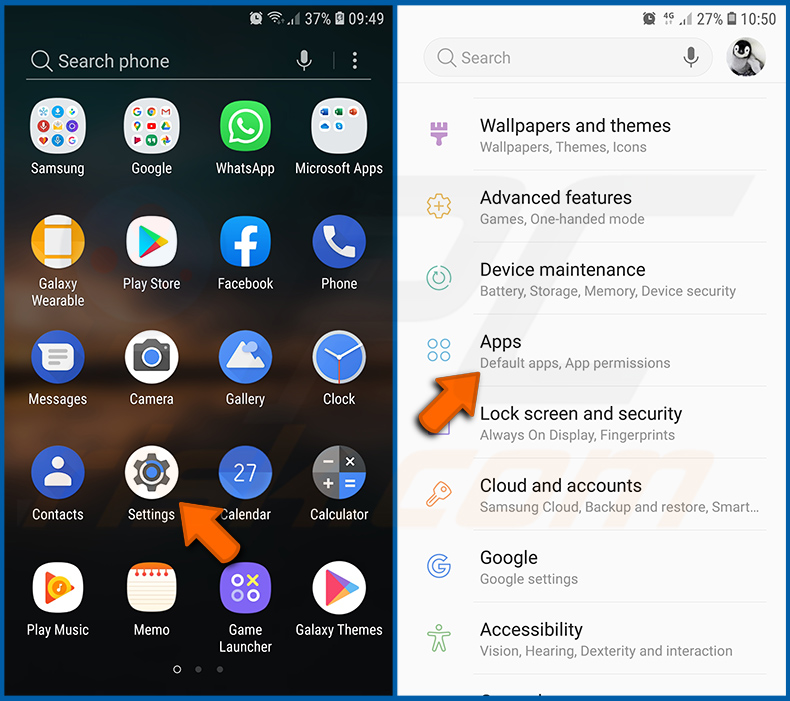

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

Desloque-se para baixo até encontrar a aplicação "Firefox", selecione-a e toque na opção "Armazenamento".

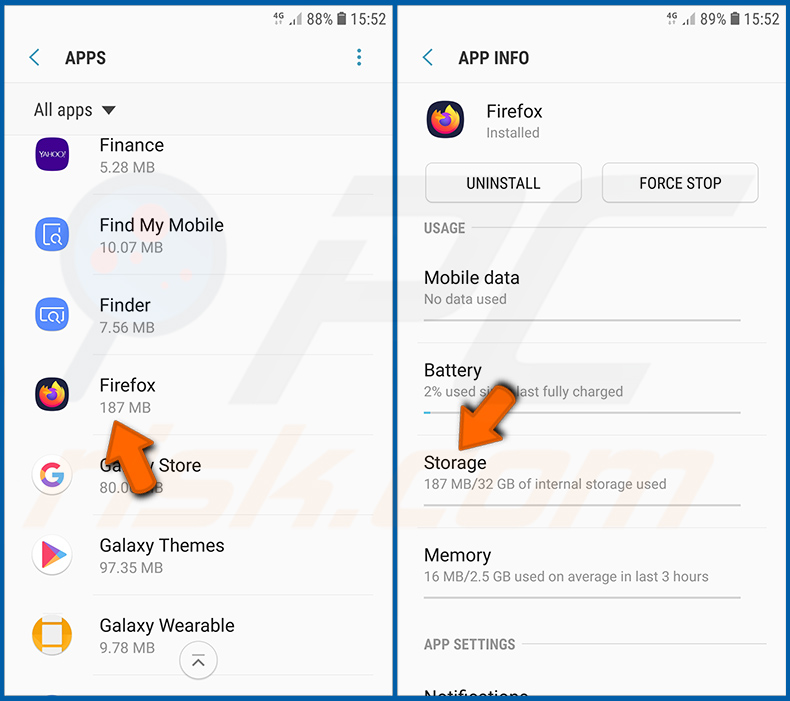

Toque em "LIMPAR DADOS" e confirme a ação tocando em "APAGAR". Note que a reposição do navegador elimina todos os dados armazenados no mesmo. Isto significa que todos os inícios de sessão/palavras-passe guardados, histórico de navegação, definições não predefinidas e outros dados serão eliminados. Terá também de voltar a iniciar sessão em todos os sítios Web.

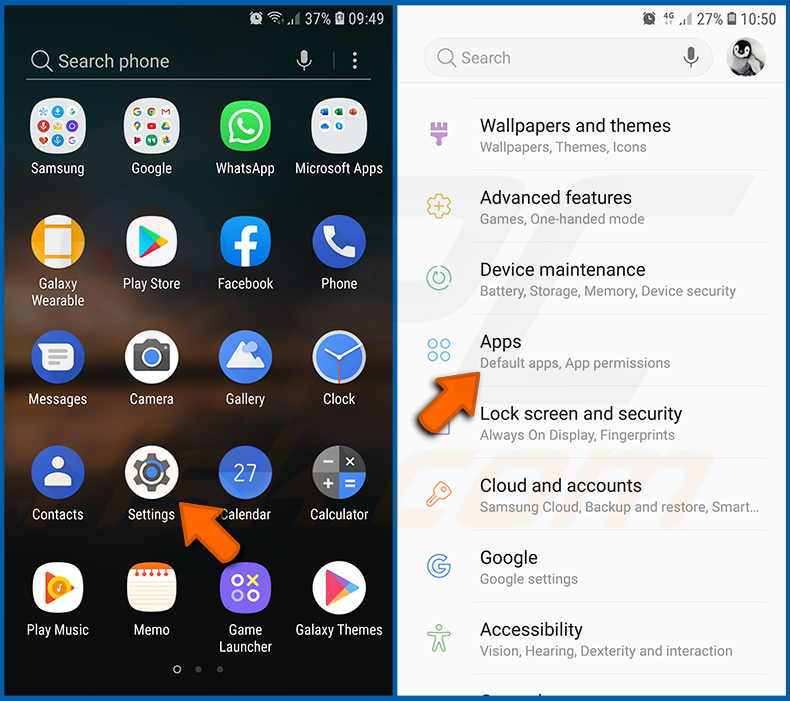

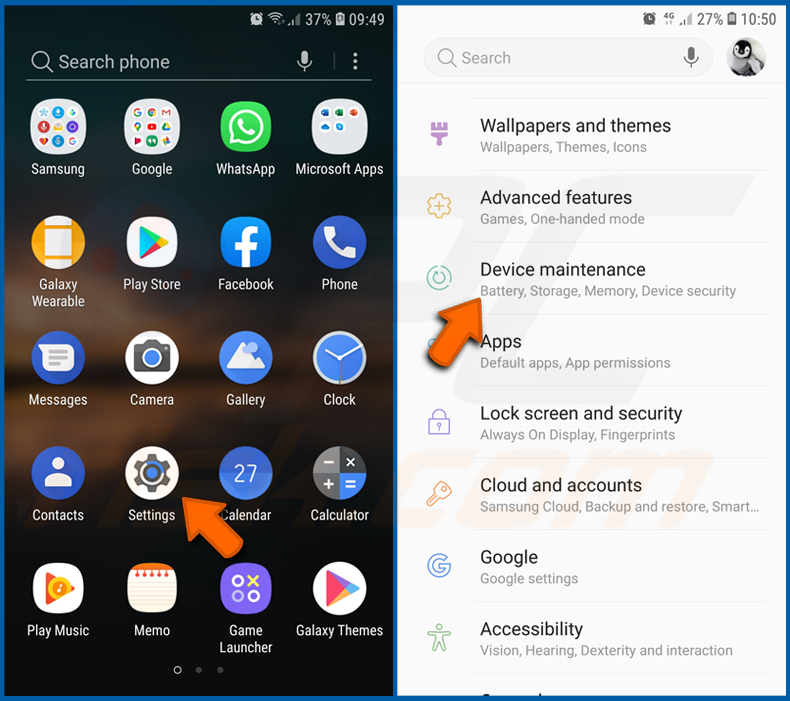

Desinstalar aplicações potencialmente indesejadas e/ou maliciosas:

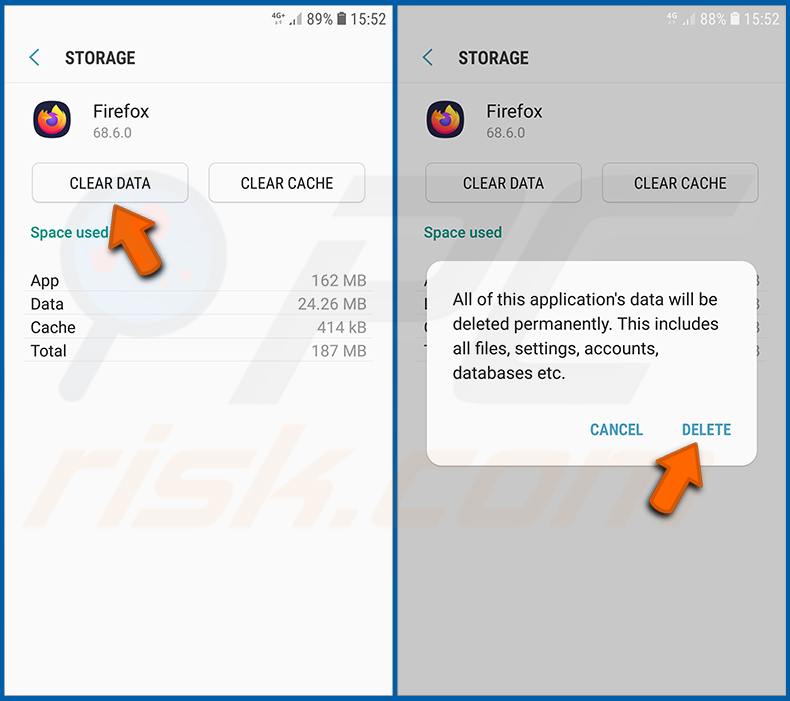

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

Desloque-se para baixo até ver uma aplicação potencialmente indesejada e/ou maliciosa, selecione-a e toque em "Desinstalar". Se, por alguma razão, não conseguir remover a aplicação selecionada (por exemplo, é-lhe apresentada uma mensagem de erro), deve tentar utilizar o "Modo de Segurança".

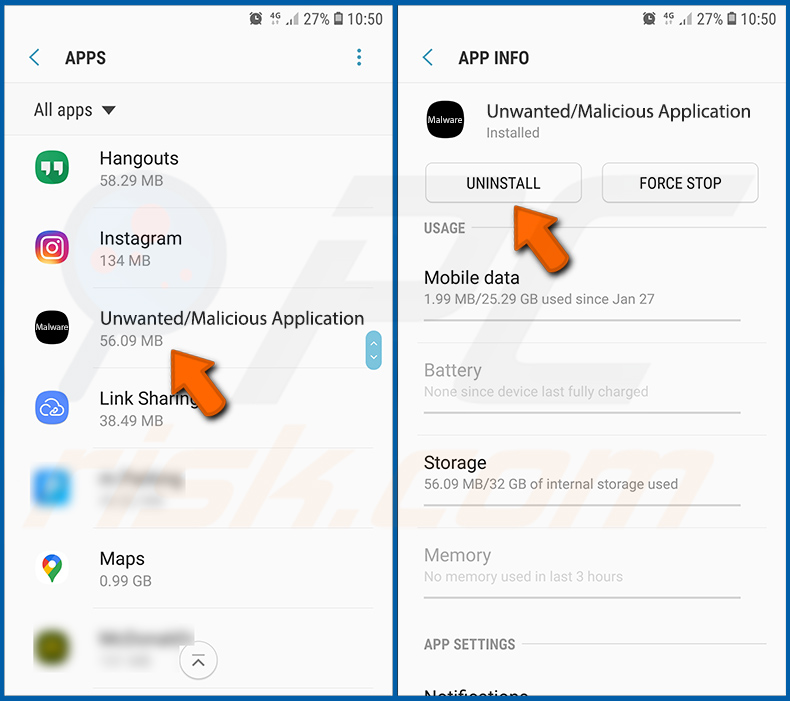

Arrancar o dispositivo Android no "Modo de segurança":

O "Modo de segurança" do sistema operativo Android desactiva temporariamente a execução de todas as aplicações de terceiros. A utilização deste modo é uma boa forma de diagnosticar e resolver vários problemas (por exemplo, remover aplicações maliciosas que impedem os utilizadores de o fazer quando o dispositivo está a funcionar "normalmente").

Prima o botão "Power" e mantenha-o premido até ver o ecrã "Desligar". Toque no ícone "Desligar" e mantenha-o premido. Após alguns segundos, aparecerá a opção "Modo de segurança" e poderá executá-la reiniciando o dispositivo.

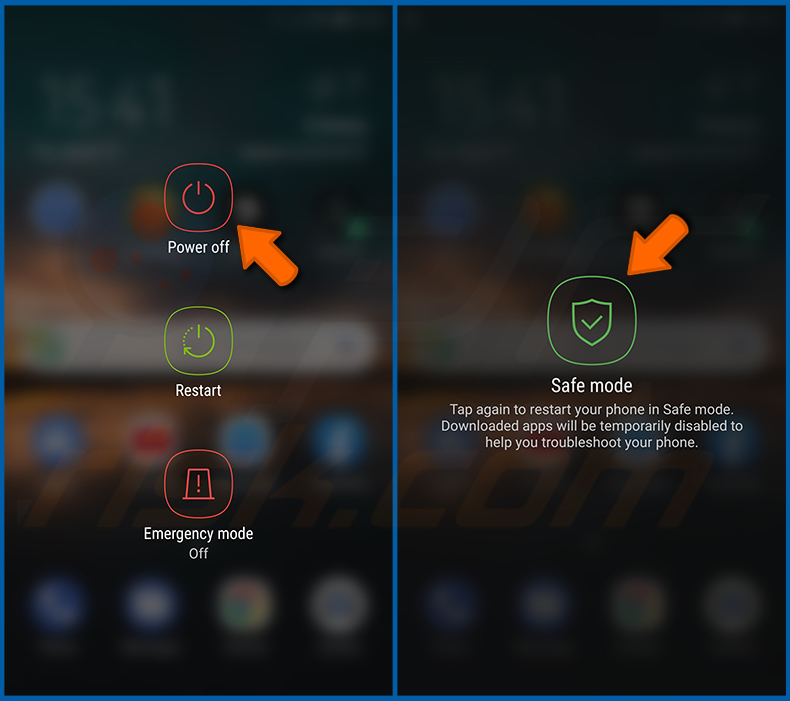

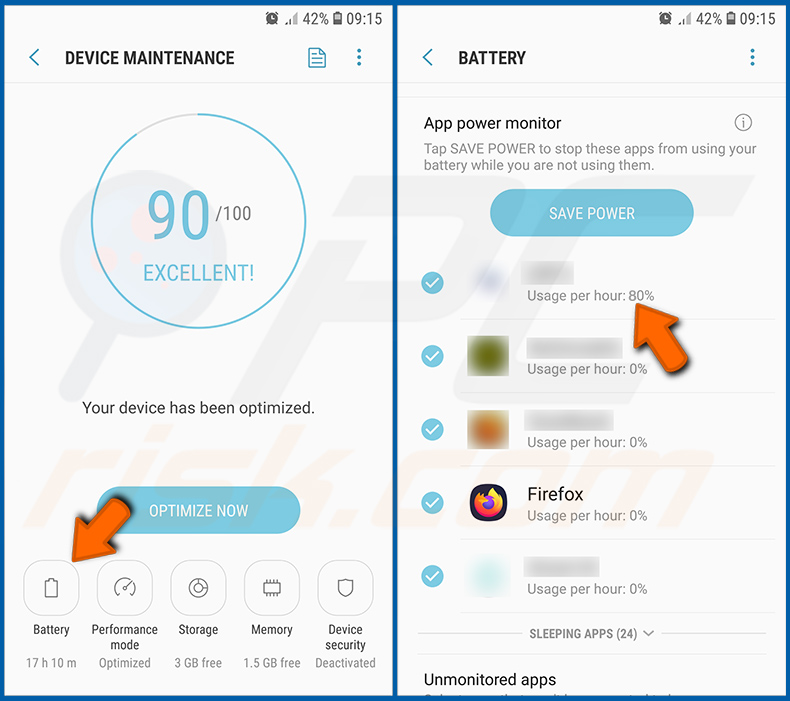

Verifique a utilização da bateria de várias aplicações:

Aceda a "Definições", desloque-se para baixo até ver "Manutenção do dispositivo" e toque nela.

Toque em "Bateria" e verifique a utilização de cada aplicação. As aplicações legítimas/genuínas são concebidas para utilizar o mínimo de energia possível, a fim de proporcionar a melhor experiência ao utilizador e poupar energia. Por conseguinte, uma utilização elevada da bateria pode indicar que a aplicação é maliciosa.

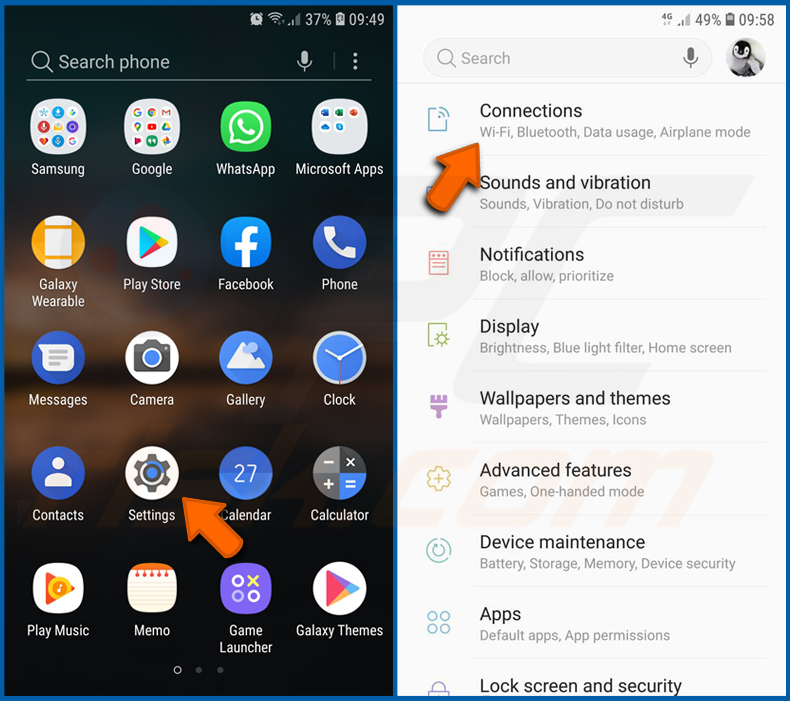

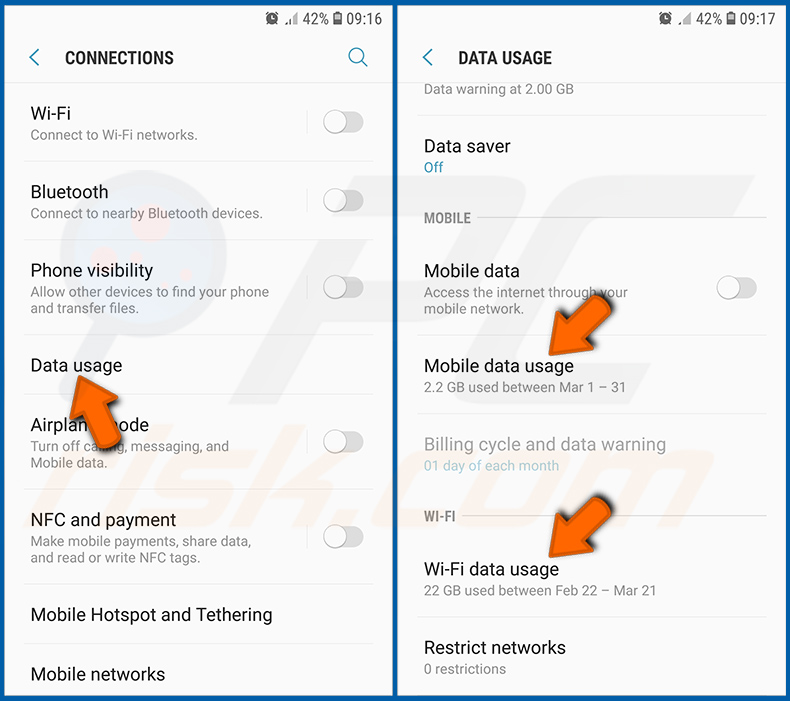

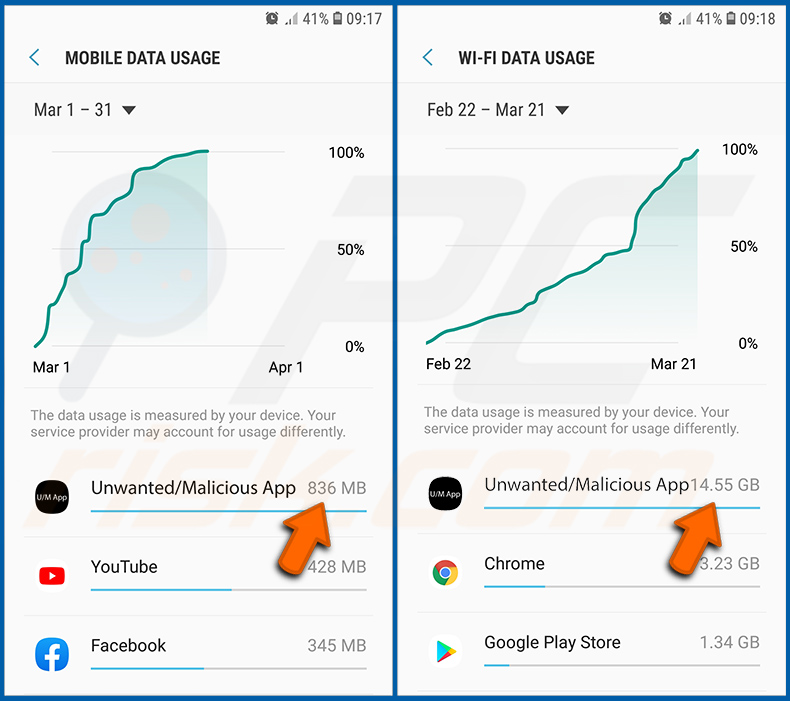

Verifique a utilização de dados de várias aplicações:

Aceda a "Definições", desloque-se para baixo até ver "Ligações" e toque nela.

Desloque-se para baixo até ver "Utilização de dados" e selecione esta opção. Tal como acontece com a bateria, as aplicações legítimas/genuínas são concebidas para minimizar a utilização de dados tanto quanto possível. Isto significa que uma grande utilização de dados pode indicar a presença de uma aplicação maliciosa. Note-se que algumas aplicações maliciosas podem ser concebidas para funcionar apenas quando o dispositivo está ligado a uma rede sem fios. Por este motivo, deve verificar a utilização de dados móveis e Wi-Fi.

Se encontrar uma aplicação que utilize muitos dados, apesar de nunca a utilizar, recomendamos vivamente que a desinstale o mais rapidamente possível.

Instalar as actualizações de software mais recentes:

Manter o software atualizado é uma boa prática no que diz respeito à segurança do dispositivo. Os fabricantes de dispositivos estão continuamente a lançar vários patches de segurança e actualizações do Android para corrigir erros e bugs que podem ser utilizados por criminosos informáticos. Um sistema desatualizado é muito mais vulnerável, pelo que deve certificar-se sempre de que o software do seu dispositivo está atualizado.

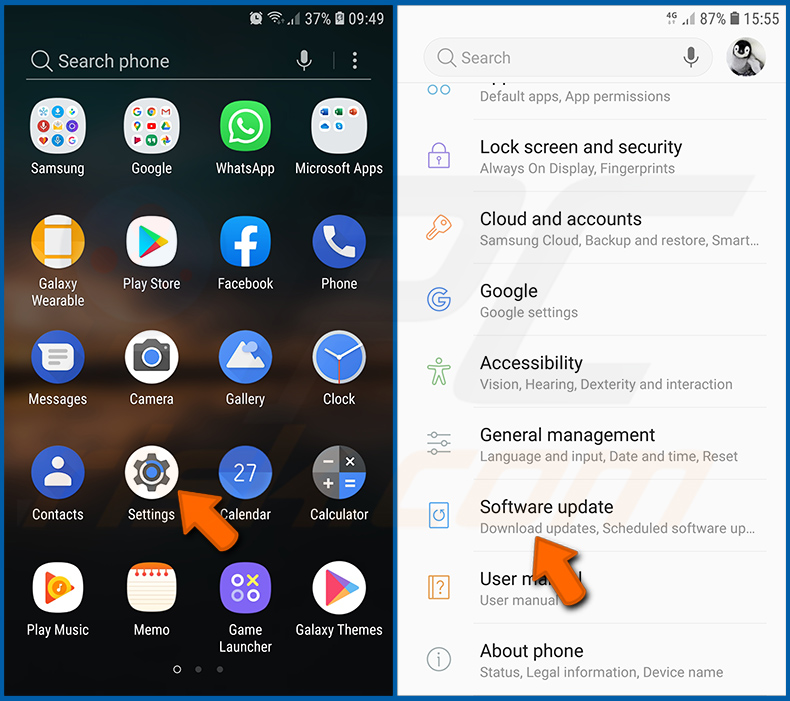

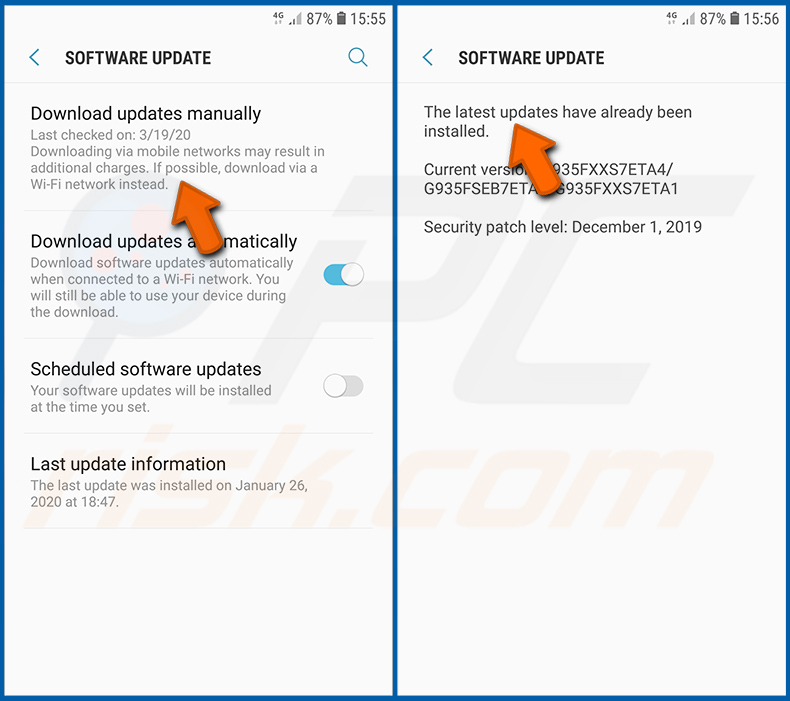

Vá a "Definições", desloque-se para baixo até ver "Atualização de software" e toque nela.

Toque em "Descarregar actualizações manualmente" e verifique se existem actualizações disponíveis. Em caso afirmativo, instale-as imediatamente. Recomendamos também que active a opção "Descarregar actualizações automaticamente" - esta opção permitirá que o sistema o notifique quando for lançada uma atualização e/ou a instale automaticamente.

Repor o sistema no seu estado predefinido:

Executar uma "Reposição de fábrica" é uma boa forma de remover todas as aplicações indesejadas, repor as predefinições do sistema e limpar o dispositivo em geral. No entanto, deve ter em conta que todos os dados do dispositivo serão eliminados, incluindo fotografias, ficheiros de vídeo/áudio, números de telefone (armazenados no dispositivo e não no cartão SIM), mensagens SMS, etc. Por outras palavras, o dispositivo será restaurado ao seu estado original.

Também pode restaurar as definições básicas do sistema e/ou simplesmente as definições de rede.

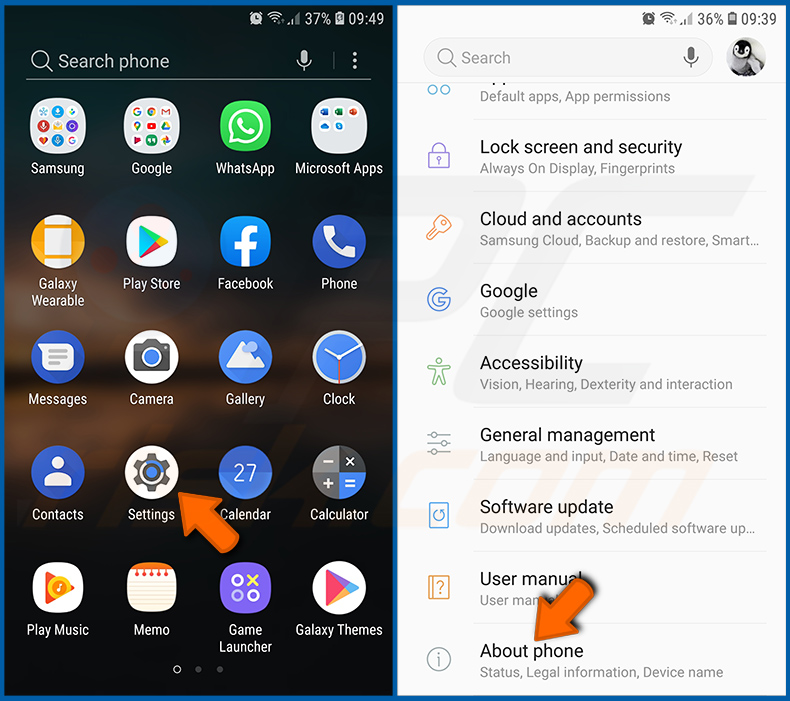

Vá a "Definições", desloque-se para baixo até ver "Acerca do telemóvel" e toque nele.

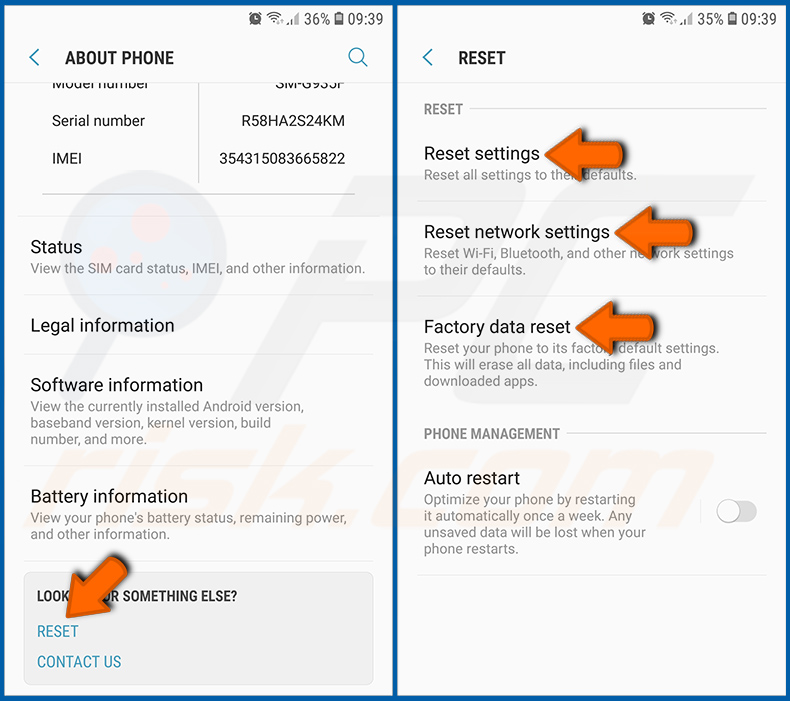

Desloque-se para baixo até ver "Repor" e toque nele. Agora escolha a ação que pretende executar:

"Repor definições" - repõe todas as definições do sistema para as predefinições;

"Repor definições de rede" - repõe todas as definições relacionadas com a rede para as predefinições;

"Repor dados de fábrica" - repõe todo o sistema e elimina completamente todos os dados armazenados;

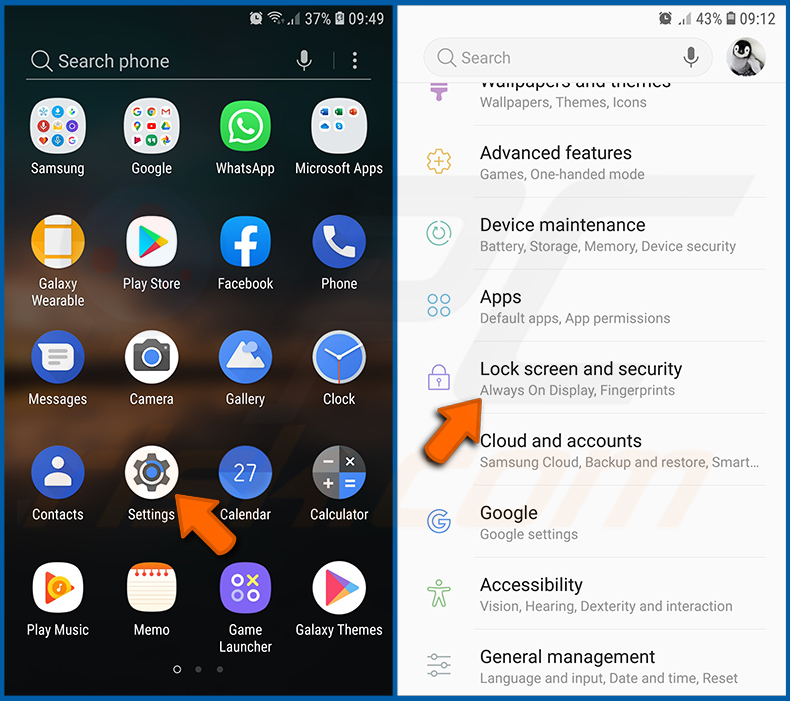

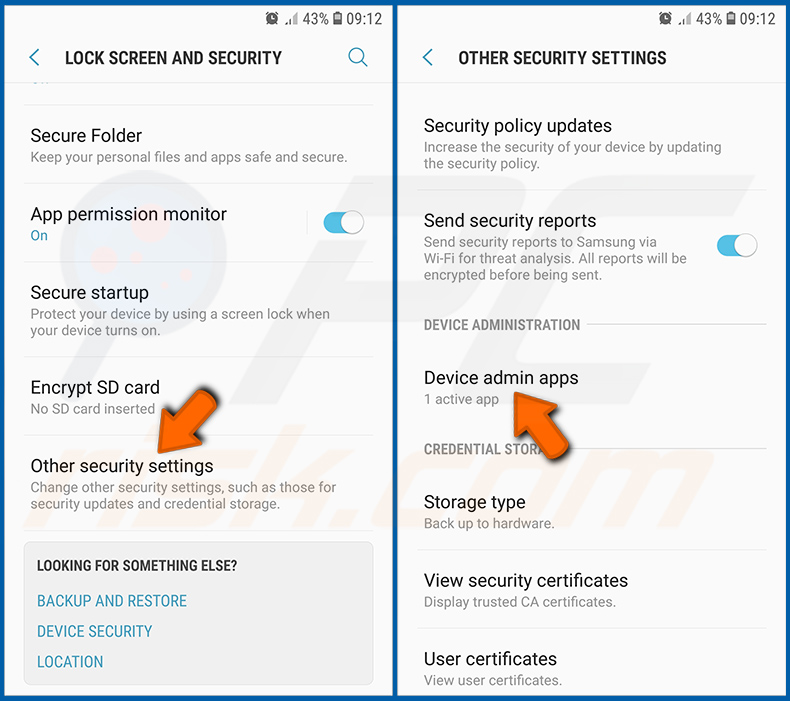

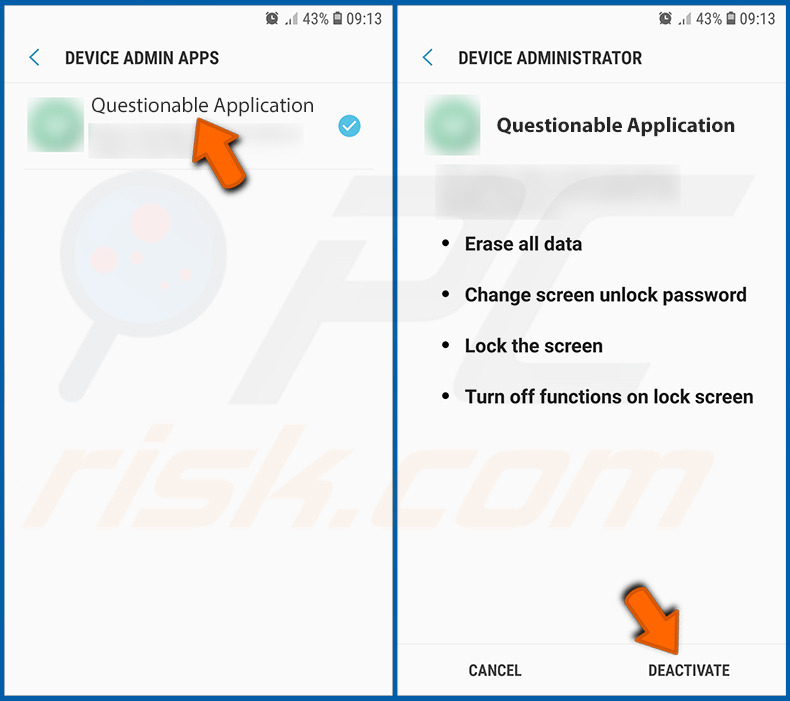

Desativar aplicações que tenham privilégios de administrador:

Se uma aplicação maliciosa obtiver privilégios de administrador, pode danificar seriamente o sistema. Para manter o dispositivo o mais seguro possível, deve verificar sempre quais as aplicações que têm esses privilégios e desativar as que não devem ter.

Aceda a "Definições", desloque-se para baixo até ver "Ecrã de bloqueio e segurança" e toque nessa opção.

Desloque-se para baixo até ver "Outras definições de segurança", toque nela e, em seguida, toque em "Aplicações de administração do dispositivo".

Identifique as aplicações que não devem ter privilégios de administrador, toque nelas e depois em "DESACTIVAR".

Perguntas frequentes (FAQ)

O meu dispositivo Android está infetado com malware Monokle, devo formatar o meu dispositivo de armazenamento para me livrar dele?

A remoção de malware raramente requer formatação.

Quais são os maiores problemas que o malware Monokle pode causar?

Os perigos colocados por uma infeção dependem das funcionalidades do malware e do modus operandi dos criminosos virtuais. Monokle é um spyware que regista e rouba dados sensíveis. Geralmente, as infecções deste tipo podem levar a graves problemas de privacidade, perdas financeiras e roubo de identidade.

Deve ser mencionado que o Monokle foi descoberto num dispositivo devolvido após ter sido apreendido pelas autoridades russas, na sequência da libertação do proprietário, depois de ter sido detido sob suspeita de enviar dinheiro para a Ucrânia. Assim, este malware é usado com motivações geopolíticas - e, como tal, as suas infecções podem causar ameaças ainda mais significativas.

Qual é o objetivo do malware Monokle?

Como indicado na resposta anterior, o Monokle é usado por razões geopolíticas. Embora não seja uma motivação incomum por trás das infecções por malware, não é a única. O software malicioso é utilizado principalmente para obter ganhos financeiros. No entanto, os cibercriminosos também podem utilizar o malware para se divertirem, para se vingarem pessoalmente, para perturbarem processos (por exemplo, websites, serviços, empresas, organizações, etc.) e para se envolverem em hacktivismo.

Como é que o malware Monokle se infiltrou no meu dispositivo Android?

Como mencionado anteriormente, o Monokle foi descoberto num dispositivo depois de ter sido devolvido após ter sido apreendido pelas autoridades russas. No entanto, pode ser disseminado através de outros métodos. O malware prolifera predominantemente através de descarregamentos automáticos, correio não solicitado, burlas em linha, publicidade maliciosa, canais de descarregamento duvidosos (por exemplo, sites de alojamento de ficheiros gratuitos e de freeware, lojas de aplicações de terceiros, redes de partilha P2P, etc.), ferramentas ilegais de ativação de software ("cracks") e actualizações falsas. Alguns programas maliciosos podem auto-propagar-se através de redes locais e dispositivos de armazenamento amovíveis.

O Combo Cleaner protege-me do malware?

O Combo Cleaner é capaz de detetar e eliminar a maioria das infecções de malware conhecidas. Deve ser enfatizado que a execução de uma verificação completa do sistema é fundamental, uma vez que o software malicioso topo de gama geralmente se esconde nas profundezas dos sistemas.

▼ Mostrar comentários