Como eliminar o WmRAT de sistemas comprometidos

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de malware é o WmRAT?

O WmRAT é um malware que funciona como um Trojan de Acesso Remoto (RAT) padrão. Este RAT está escrito em C++ e pode executar múltiplas actividades maliciosas. O WmRAT foi observado a ser utilizado por cibercriminosos para atingir os sectores do governo, energia, telecomunicações, defesa e engenharia na Europa, Médio Oriente, África e regiões da Ásia-Pacífico.

Mais sobre o WmRAT

O WmRAT é um trojan de acesso remoto capaz de controlar sistemas comprometidos. Este malware permite que os cibercriminosos executem uma variedade de acções maliciosas, incluindo ler e roubar ficheiros, fazer resumos detalhados do sistema e recuperar informações de geolocalização.

Também suporta comandos que lhe permitem fazer capturas de ecrã, listar ficheiros em diretórios com marcas de tempo e obter informações sobre o tamanho do disco para ficheiros e pastas. Além disso, o WmRAT é capaz de executar comandos no CMD ou PowerShell do sistema, o que o torna ainda mais perigoso.

Adicionalmente, o WmRAT pode escrever em fluxos de ficheiros, desencriptar caminhos de ficheiros fornecidos pelo seu servidor de comando e controlo (C2) e gerir o seu próprio reinício ou encerramento. Estas capacidades fazem do WmRAT uma ferramenta poderosa para uma série de actividades maliciosas. As vítimas de infecções pelo WmRAT podem enfrentar graves consequências.

Capturas de ecrã do sistema da vítima podem expor actividades ou informações confidenciais. Os dados roubados podem causar perdas financeiras, chantagem ou danos à reputação. A capacidade de executar comandos através da linha de comandos ou do PowerShell pode levar a um maior comprometimento do sistema, incluindo a injeção de malware adicional.

De um modo geral, as capacidades do WmRAT tornam-no uma ameaça significativa tanto para indivíduos como para organizações.

| Nome | WmRAT Troiano de acesso remoto |

| Tipo de ameaça | Trojan de administração remota |

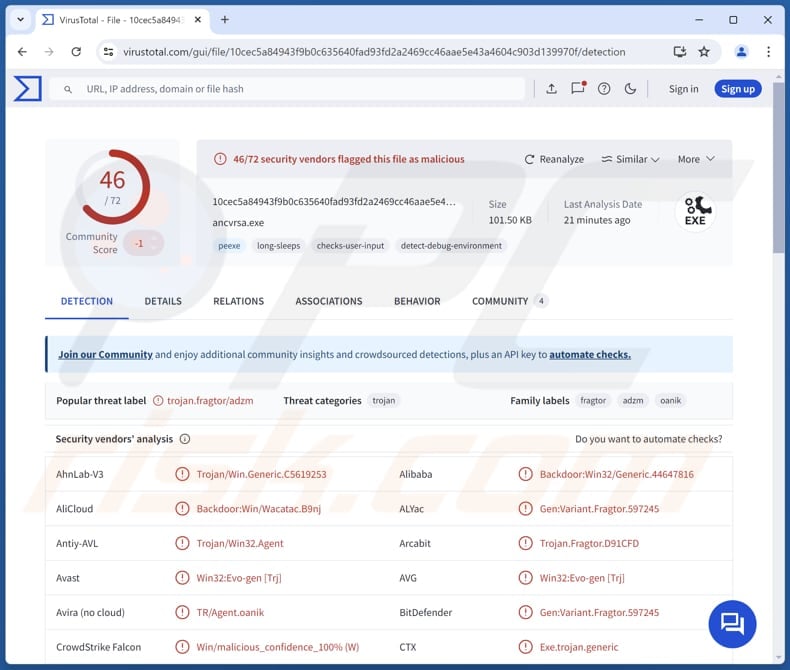

| Nomes de Deteção | Avast (Win32:Evo-gen [Trj]), Combo Cleaner (Gen:Variant.Fragtor.597245), ESET-NOD32 (Uma variante de Win32/Agent.ADZM), Kaspersky (HEUR:Backdoor.Win32.Generic), Microsoft (Trojan:Win32/Alevaul!rfn), Lista completa (VirusTotal) |

| Sintomas | Os Tojans de Acesso Remoto são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que nenhum sintoma particular é claramente visível numa máquina infetada. |

| Métodos de distribuição | Anexos de correio eletrónico infectados, engenharia social. |

| Possíveis danos | Informações roubadas, roubo de identidade, perda monetária, infecções adicionais. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Conclusão

Em conclusão, o WmRAT é um potente trojan de acesso remoto que permite aos cibercriminosos roubar dados sensíveis, interromper operações e ganhar controlo sobre os sistemas infectados. As suas capacidades tornam-no uma séria ameaça à privacidade e à segurança. As vítimas podem sofrer danos financeiros e de reputação significativos, o que realça a importância de medidas de segurança robustas para evitar este tipo de infecções.

Mais exemplos de RATs são PowerRAT, BlotchyQuasar, e ElizaRAT.

Como é que o WmRAT se infiltrou no meu computador?

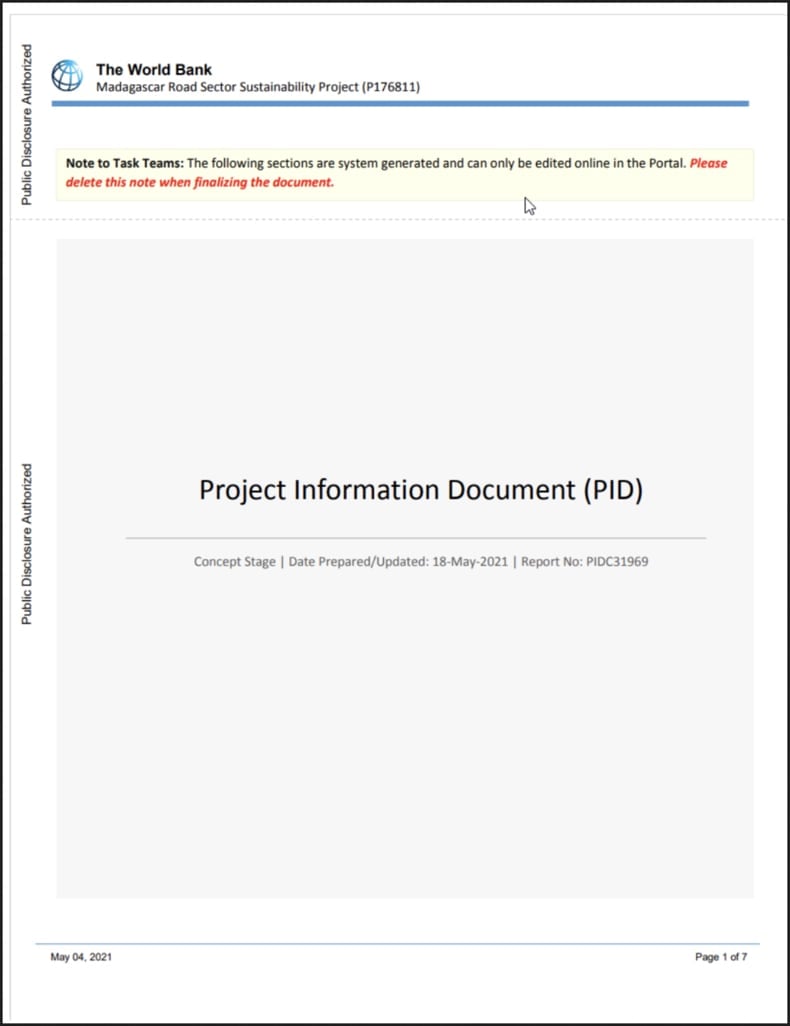

O WmRAT é espalhado através de e-mails de phishing, normalmente dirigidos a organizações do sector público. O e-mail contém um arquivo RAR com diferentes ficheiros, incluindo um documento PDF falso, um atalho que se parece com um PDF e código malicioso escondido em fluxos de dados alternativos (ADS) NTFS.

Quando a vítima abre o ficheiro RAR, pensa que está a ver um documento inofensivo. No entanto, o código oculto executa um script PowerShell que cria uma tarefa agendada no computador da vítima. Esta tarefa liga-se a um servidor controlado pelo atacante para descarregar e executar o WmRAT.

Como evitar a instalação de malware?

Descarregue aplicações e ficheiros de fontes fidedignas, como sites oficiais ou lojas de aplicações. Evite utilizar software pirateado ou descarregar ficheiros de páginas suspeitas, descarregadores de terceiros, redes P2P, etc. Seja cauteloso com e-mails inesperados, especialmente os de remetentes desconhecidos que contenham hiperligações ou anexos.

Não clique em pop-ups, anúncios ou ligações em sites não fiáveis e nunca permita que sites não fiáveis enviem notificações. Certifique-se de que o seu sistema operativo e software estão sempre actualizados. Instale software de segurança respeitável para detetar e eliminar ameaças e execute análises regulares para proteger o seu computador.

Se acredita que o seu computador já está infetado, recomendamos a execução de uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Documento PDF falso que distribui o WmRAT (fonte: proofpoint.com):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é o WmRAT?

- PASSO 1. Remoção manual do malware WmRAT.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - normalmente é melhor permitir que os programas antivírus ou anti-malware façam isso automaticamente. Para remover esse malware, recomendamos o uso de Combo Cleaner.

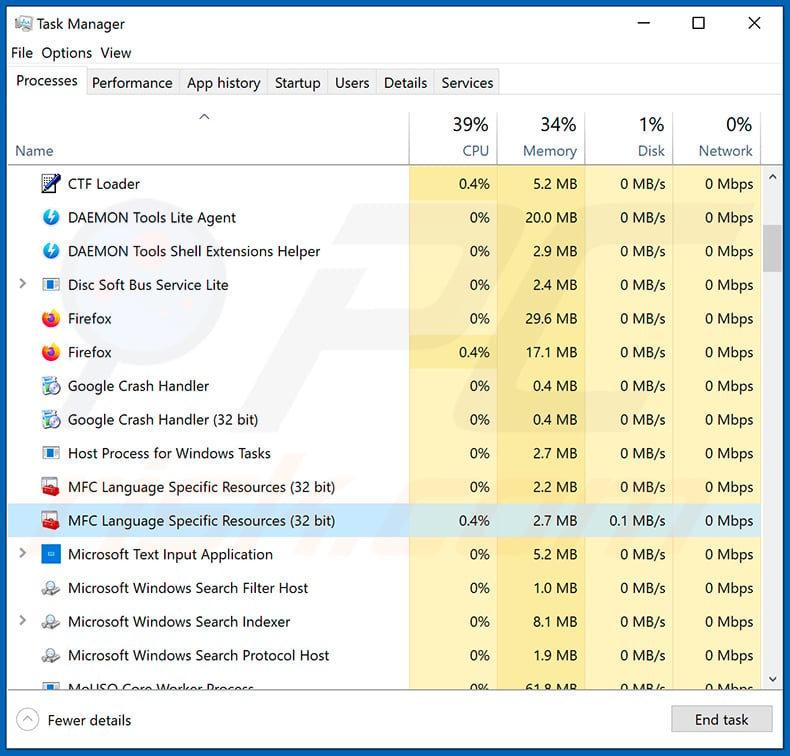

Se desejar remover o malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, utilizando o gestor de tarefas, e identificou um programa que parece suspeito, deve continuar com estes passos:

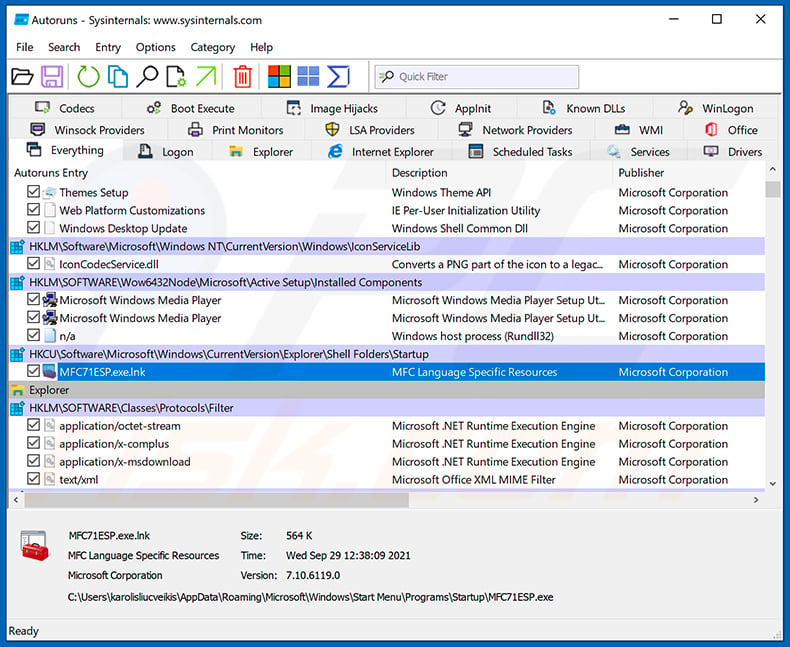

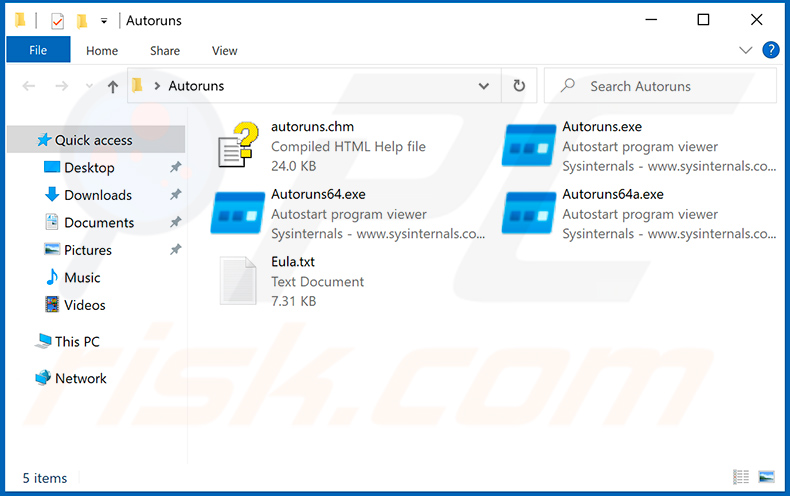

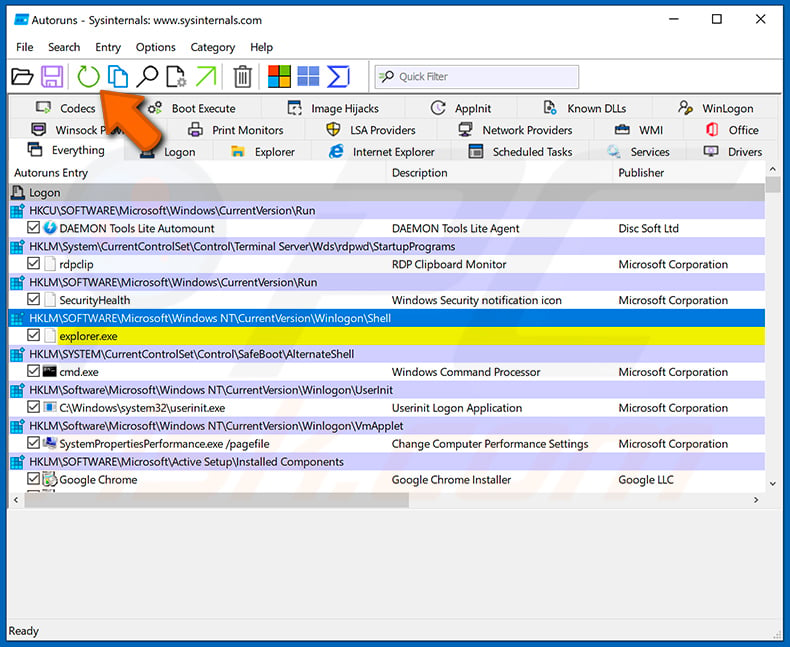

Descarregar um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o registo e as localizações do sistema de ficheiros:

Descarregar um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o registo e as localizações do sistema de ficheiros:

Reiniciar o computador no modo de segurança:

Reiniciar o computador no modo de segurança:

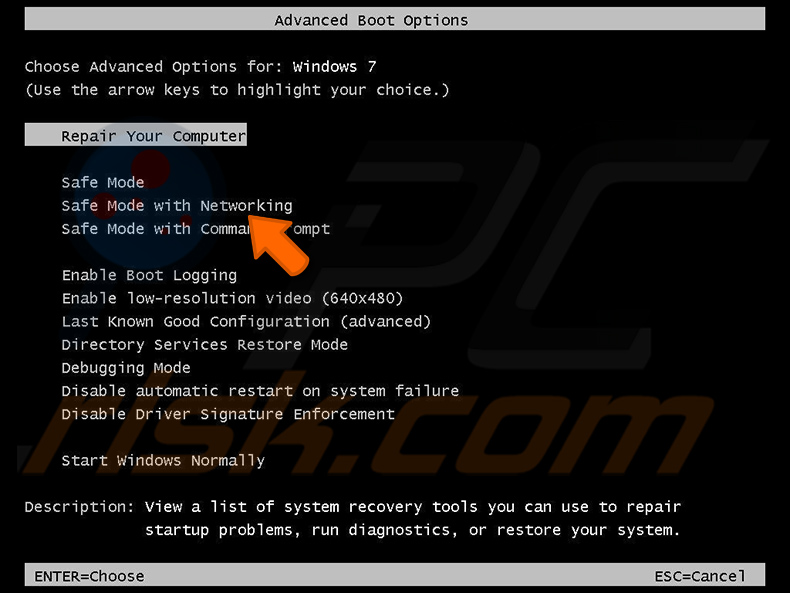

Utilizadores do Windows XP e do Windows 7: Inicie o computador no modo de segurança. Clique em Iniciar, clique em Desligar, clique em Reiniciar e clique em OK. Durante o processo de arranque do computador, prima a tecla F8 no teclado várias vezes até ver o menu Opções avançadas do Windows e, em seguida, selecione Modo de segurança com ligação em rede na lista.

Vídeo que mostra como iniciar o Windows 7 no "Modo de segurança com rede":

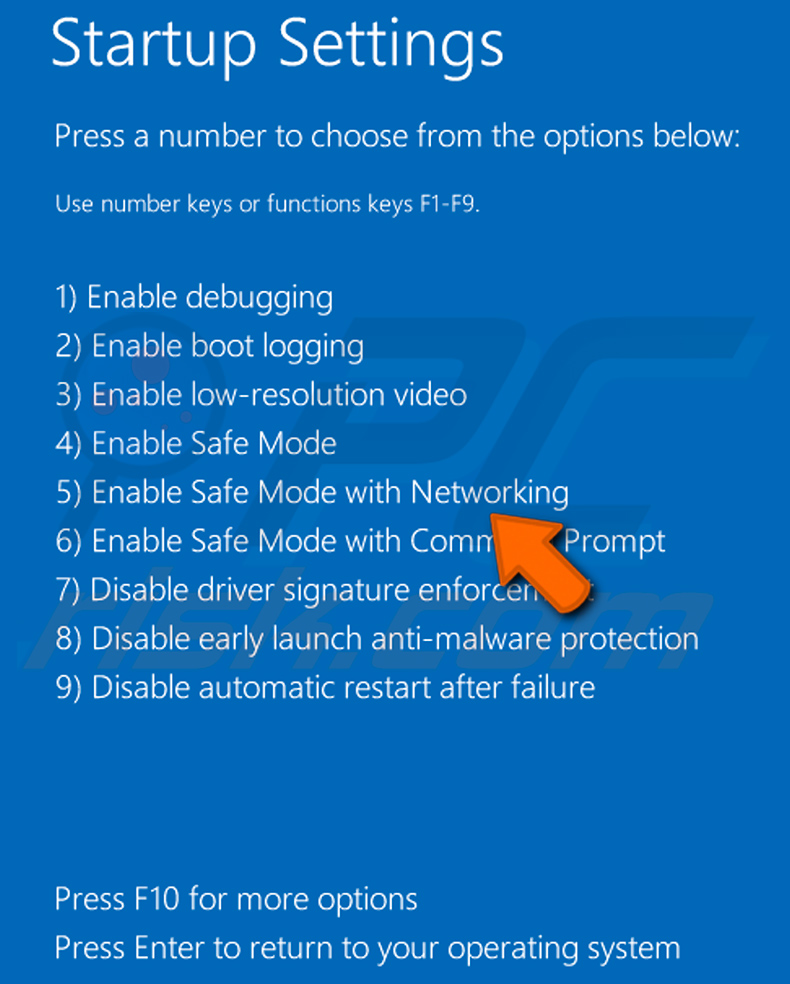

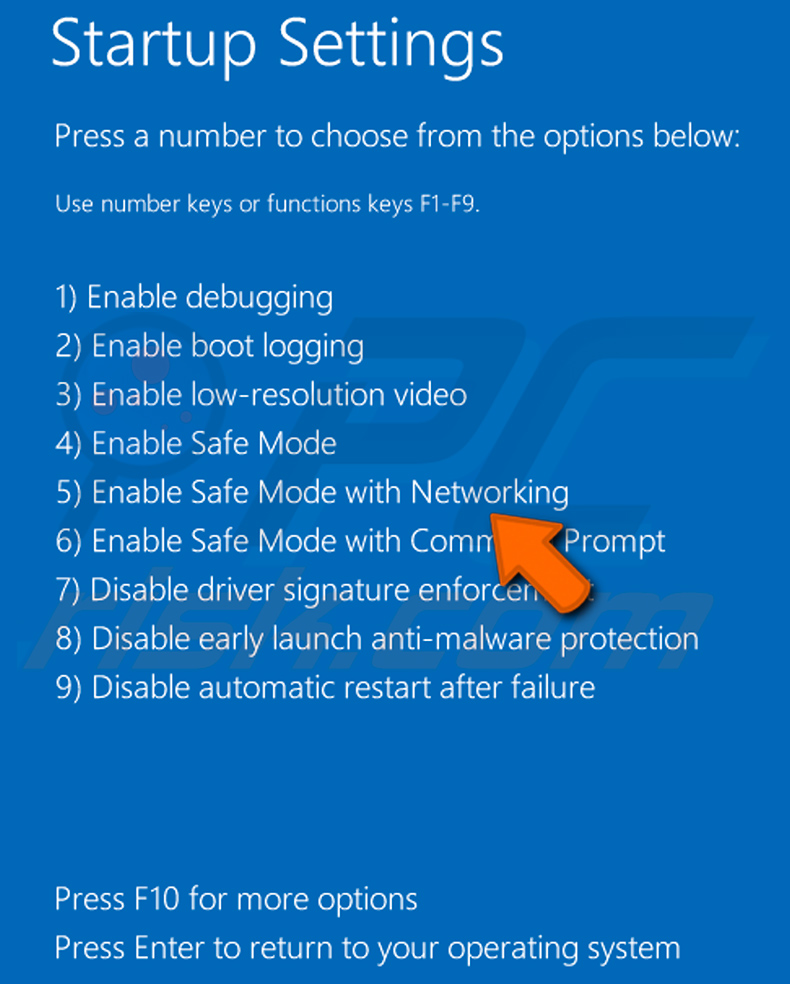

Utilizadores do Windows 8: Iniciar o Windows 8 no modo de segurança com rede - Aceda ao ecrã Iniciar do Windows 8, escreva Avançadas e, nos resultados da pesquisa, selecione Definições. Clique em Opções de arranque avançadas, na janela aberta "Definições gerais do PC", selecione Arranque avançado.

Clique no botão "Reiniciar agora". O computador será reiniciado no menu "Opções avançadas de inicialização". Clique no botão "Resolução de problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de arranque".

Clique no botão "Reiniciar". O PC será reiniciado no ecrã Definições de arranque. Prima F5 para iniciar no modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 8 no "Modo de segurança com rede":

Utilizadores do Windows 10: Clique no logótipo do Windows e selecione o ícone Energia. No menu aberto, clique em "Reiniciar" mantendo premido o botão "Shift" do teclado. Na janela "escolher uma opção", clique em "Resolução de problemas" e, em seguida, selecione "Opções avançadas".

No menu de opções avançadas selecione "Definições de arranque" e clique no botão "Reiniciar". Na janela seguinte, deve clicar no botão "F5" do seu teclado. Isto irá reiniciar o seu sistema operativo em modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 10 no "Modo de segurança com rede":

Extraia o ficheiro descarregado e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregado e execute o ficheiro Autoruns.exe.

Na aplicação Autoruns, clique em "Options" (Opções) na parte superior e desmarque as opções "Hide Empty Locations" (Ocultar locais vazios) e "Hide Windows Entries" (Ocultar entradas do Windows). Após este procedimento, clique no ícone "Refresh" (Atualizar).

Na aplicação Autoruns, clique em "Options" (Opções) na parte superior e desmarque as opções "Hide Empty Locations" (Ocultar locais vazios) e "Hide Windows Entries" (Ocultar entradas do Windows). Após este procedimento, clique no ícone "Refresh" (Atualizar).

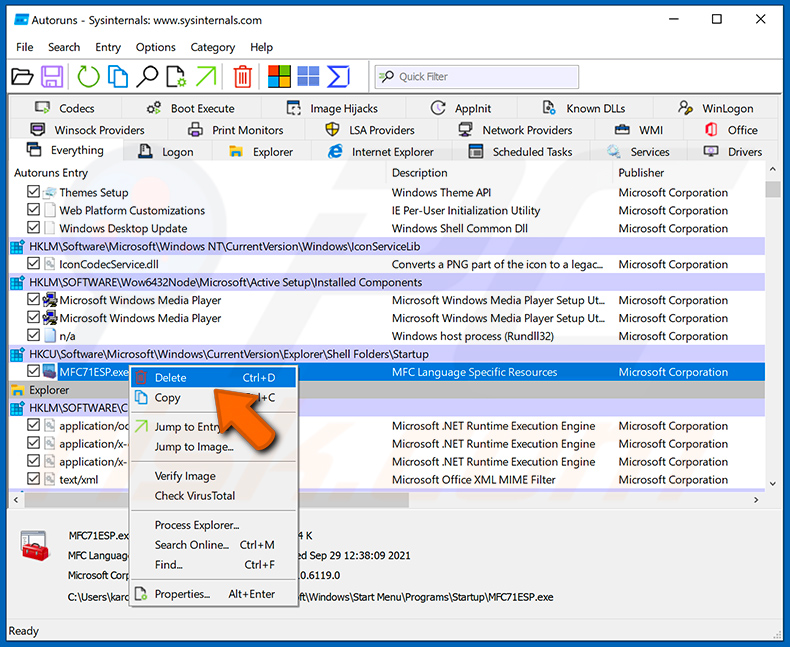

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

Deve anotar o seu caminho e nome completos. Note que alguns malwares escondem nomes de processos sob nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros de sistema. Depois de localizar o programa suspeito que deseja remover, clique com o botão direito do rato sobre o seu nome e escolha "Eliminar".

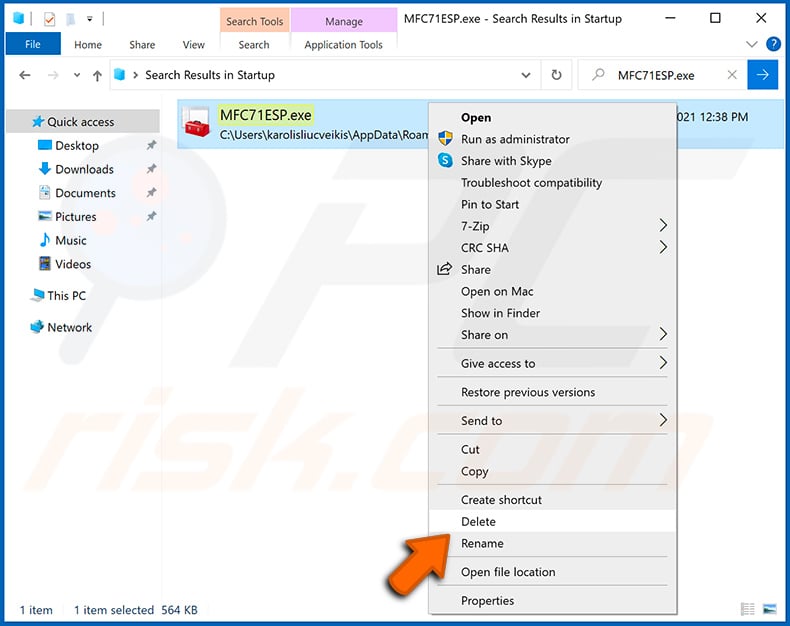

Depois de remover o malware através da aplicação Autoruns (isto assegura que o malware não será executado automaticamente no próximo arranque do sistema), deve procurar o nome do malware no seu computador. Certifique-se de que ativa os ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de que o remove.

Reinicie o computador no modo normal. Seguir estes passos deverá remover qualquer malware do seu computador. Tenha em atenção que a remoção manual de ameaças requer conhecimentos informáticos avançados. Se não tiver esses conhecimentos, deixe a remoção de malware para os programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas de malware. Como sempre, é melhor prevenir a infeção do que tentar remover o malware mais tarde. Para manter o seu computador seguro, instale as últimas actualizações do sistema operativo e utilize software antivírus. Para ter a certeza de que o seu computador está livre de infecções por malware, recomendamos que o analise com Combo Cleaner.

Perguntas Frequentes (FAQ)

O meu computador está infetado com o malware WmRAT, devo formatar o meu dispositivo de armazenamento para me livrar dele?

Não, não há necessidade de formatar o seu computador. Malware como o WmRAT geralmente pode ser removido de forma eficaz com um software de segurança confiável, como o Combo Cleaner.

Quais são os maiores problemas que o malware pode causar?

O malware pode levar ao roubo de dados, mau funcionamento do sistema, perdas financeiras e roubo de identidade. Também pode conceder acesso não autorizado a informações privadas, interromper as operações comerciais e abrir a porta para outras ameaças como o ransomware.

Qual é o objetivo do malware WmRAT?

O objetivo do malware WmRAT é fornecer aos criminosos virtuais acesso remoto e controlo sobre os sistemas infectados. Permite-lhes roubar dados sensíveis, monitorizar a atividade do sistema, tirar screenshots, executar comandos e recolher informações sobre ficheiros e diretórios.

Como é que o WmRAT se infiltrou no meu computador?

O WmRAT é distribuído por e-mail (e-mails de spearphishing), muitas vezes visando organizações do sector público. O e-mail contém um arquivo RAR com ficheiros como um PDF falso e código malicioso escondido em fluxos de dados alternativos NTFS. Quando a vítima abre o arquivo, o código executa um script PowerShell que configura uma tarefa agendada para se ligar a um servidor controlado pelo atacante e descarregar o WmRAT.

O Combo Cleaner protege-me do malware?

Sim, o Combo Cleaner é capaz de detetar e remover a maioria das infecções de malware conhecidas. No entanto, o malware avançado pode esconder-se nas profundezas do sistema, por isso é crucial efetuar uma verificação completa do sistema para uma remoção completa.

▼ Mostrar comentários