Como reconhecer fraudes como "Novo Webmail 2.0"

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de esquema é o "New Webmail 2.0"?

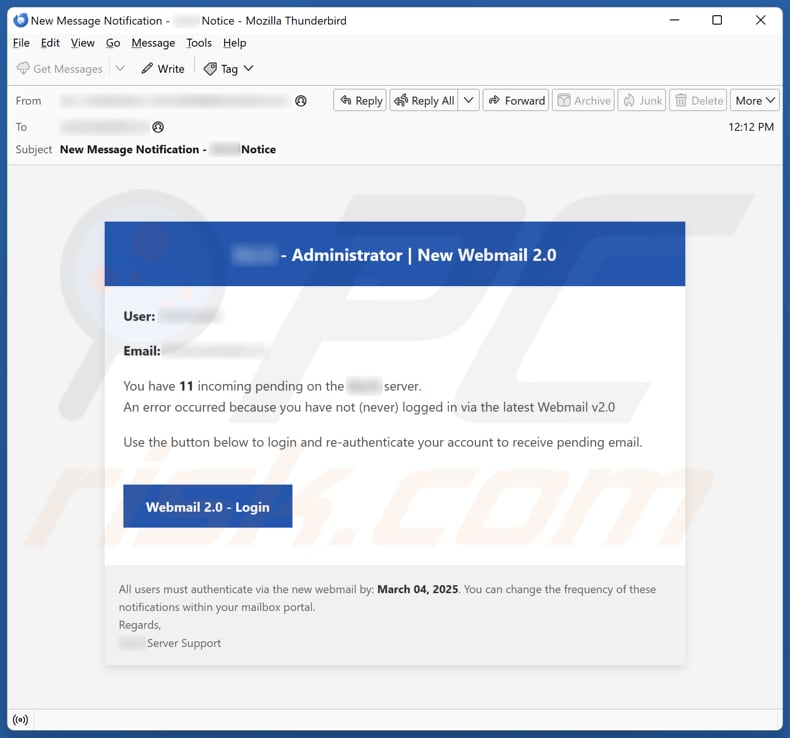

Inspeccionámos o e-mail e descobrimos que se trata de um e-mail falso relativo a e-mails pendentes e à reautenticação da conta de e-mail. Trata-se de um e-mail de phishing concebido para induzir os destinatários a abrir uma página Web enganosa e a divulgar informações pessoais. Os e-mails deste tipo devem ser ignorados para evitar o roubo de dados e outros problemas potenciais.

Mais sobre o e-mail fraudulento "New Webmail 2.0"

Este e-mail de phishing faz-se passar por uma notificação de um administrador de e-mail. Afirma que o destinatário tem 11 mensagens pendentes no servidor. Afirma que ocorreu um erro porque o utilizador nunca entrou no sistema Webmail v2.0 mais recente. Para "resolver" o problema, o e-mail instrui o destinatário a clicar num botão fornecido para iniciar sessão e "autenticar novamente" a sua conta.

Além disso, insta os destinatários a completarem este processo de autenticação dentro de um prazo especificado e avisa que, se não o fizerem, o acesso ao correio eletrónico poderá ser afetado. Clicar no botão fornecido ("Webmail 2.0 - Login") leva a um falso site de login do Webmail que instrui os visitantes a introduzir o seu endereço de e-mail e palavra-passe (credenciais de login da conta de e-mail).

Esta informação, se introduzida, é então transmitida aos burlões que podem utilizá-la indevidamente para fins maliciosos. Por exemplo, podem aceder a contas de e-mail e recolher informações pessoais, enviar e-mails fraudulentos a outras pessoas, distribuir malware ou participar noutras actividades maliciosas. Além disso, os burlões podem tentar aceder a outras contas, incluindo redes sociais, jogos e serviços bancários.

Além disso, os burlões podem vender as informações roubadas a terceiros. Tendo em conta estes riscos, é importante reconhecer os e-mails de phishing, nunca responder aos mesmos e não divulgar informações pessoais quando se deparar com esses e-mails (ou em sítios Web abertos através dos mesmos).

| Nome | Fraude por Email New Webmail 2.0 |

| Tipo de ameaça | Phishing, burla, engenharia social, fraude |

| Alegação falsa | Tem 11 mensagens recebidas pendentes |

| Domínio relacionado | morsa[.]site |

| Nomes das Detecções | Fortinet (Phishing), Lista completa de detecções (VirusTotal) |

| Disfarce | Notificação do fornecedor de serviços de correio eletrónico |

| Sintomas | Compras online não autorizadas, palavras-passe de contas online alteradas, roubo de identidade, acesso ilegal ao computador. |

| Métodos de distribuição | E-mails enganadores, anúncios pop-up online desonestos, técnicas de envenenamento de motores de busca, domínios com erros ortográficos. |

| Danos | Perda de informações privadas sensíveis, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

E-mails fraudulentos semelhantes em geral

As mensagens de correio eletrónico de phishing tentam enganar os destinatários fazendo-se passar por entidades de confiança. Muitas vezes, parecem urgentes e pressionam os utilizadores a introduzir dados pessoais em sítios Web falsos ou a fornecer informações sensíveis diretamente por correio eletrónico. Cair nestas fraudes pode levar ao comprometimento da conta, perda financeira, roubo de identidade ou mesmo infecções por malware.

Mais exemplos de e-mails fraudulentos que visam informações pessoais são "Trust Wallet Sign-In Attempt", "Capital One - Card Restricted Email Fraude", e "Login From A New Device".

Como é que as campanhas de spam infectam os computadores?

Os agentes de ameaças utilizam frequentemente o correio eletrónico para distribuir malware, anexando ficheiros infectados, tais como documentos do MS Office, PDFs, ficheiros de script, arquivos ou executáveis. A abertura destes anexos pode resultar em infeção instantânea, enquanto alguns ficheiros requerem mais interação, como a ativação de macros num documento do Office comprometido, para implementar a ameaça.

As mensagens de correio eletrónico enganosas também podem conter links que conduzem a sites maliciosos. Uma vez visitadas, estas páginas podem iniciar descarregamentos automáticos de malware, ou podem ser concebidas para enganar os utilizadores e levá-los a instalar manualmente software nocivo.

Como evitar a instalação de malware?

Tenha cuidado com os e-mails inesperados de remetentes desconhecidos, especialmente os que contêm hiperligações ou anexos. Não abra ligações ou ficheiros em e-mails deste tipo. Mantenha o sistema operativo e as aplicações actualizadas e efectue análises regulares com uma ferramenta de segurança fiável para manter a proteção do dispositivo.

Transfira apenas software ou ficheiros de sites oficiais ou lojas de aplicações de confiança e evite clicar em pop-ups, anúncios ou ligações encontrados em sites suspeitos. Nunca conceda permissões de notificação a sites não confiáveis. Se já abriu anexos maliciosos, recomendamos executar uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Texto apresentado na carta de correio eletrónico "New Webmail 2.0":

Subject: New Message Notification - ******** Notice

******** - Administrator | New Webmail 2.0User: Postmaster

Email: ********

You have 11 incoming pending on the ******** server.

An error occurred because you have not (never) logged in via the latest Webmail v2.0Use the button below to login and re-authenticate your account to receive pending email.

Webmail 2.0 - LoginAll users must authenticate via the new webmail by: March 04, 2025. You can change the frequency of these notifications within your mailbox portal.

Regards,

******** Server Support

Site de phishing utilizado neste esquema:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é New Webmail 2.0 correio eletrónico de phishing?

- Tipos de e-mails maliciosos.

- Como detectar um email malicioso?

- O que fazer se for apanhado numa fraude de email?

Tipos de e-mails maliciosos.

![]() Emails de Phishing

Emails de Phishing

Mais frequentemente, os criminosos cibernéticos utilizam e-mails enganosos para enganar os utilizadores da Internet para darem a sua informação privada sensível, por exemplo, informação de login para vários serviços online, contas de email, ou informação bancária online.

Tais ataques são denominados phishing. Num ataque de phishing, os criminosos cibernéticos geralmente enviam uma mensagem de correio electrónico com algum logótipo de serviço popular (por exemplo, Microsoft, DHL, Amazon, Netflix), criam urgência (endereço de envio errado, palavra-passe expirada, etc.), e colocam um link no qual esperam que as suas potenciais vítimas cliquem.

Após clicar no link apresentado nessa mensagem de correio electrónico, as vítimas são redireccionadas para um site falso que parece idêntico ou extremamente parecido com o original. As vítimas são então solicitadas a introduzir a sua palavra-passe, detalhes de cartão de crédito, ou alguma outra informação que seja roubada por criminosos cibernéticos.

![]() Emails com Anexos Maliciosos

Emails com Anexos Maliciosos

Outro vector de ataque popular é o spam de correio electrónico com anexos maliciosos que infectam os computadores dos utilizadores com malware. Os anexos maliciosos transportam geralmente trojans capazes de roubar palavras-passe, informação bancária, e outras informações sensíveis.

Em tais ataques, o principal objectivo dos cibercriminosos é enganar as suas potenciais vítimas para abrir um anexo de correio electrónico infectado. Para atingir este objectivo, as mensagens de correio electrónico falam geralmente de facturas recebidas recentemente, faxes, ou mensagens de voz.

Se uma vítima potencial cai na armadilha e abre o anexo, os seus computadores ficam infectados, e os criminosos cibernéticos podem recolher muita informação sensível.

Embora seja um método mais complicado de roubar informação pessoal (filtros de spam e programas antivírus geralmente detectam tais tentativas), se for bem sucedido, os criminosos cibernéticos podem obter um intervalo muito mais amplo de dados e podem recolher informação durante um longo período de tempo.

![]() Emails de sextorção

Emails de sextorção

Este é um tipo de phishing. Neste caso, os utilizadores recebem um e-mail alegando que um criminoso cibernético poderia aceder à câmara da potencial vítima e tem uma gravação vídeo da sua masturbação.

Para se livrarem do vídeo, pedem às vítimas que paguem um resgate (geralmente usando Bitcoin ou outra moeda de ecnriptação). No entanto, todas estas alegações são falsas - os utilizadores que recebem tais e-mails devem ignorá-las e suprimi-las

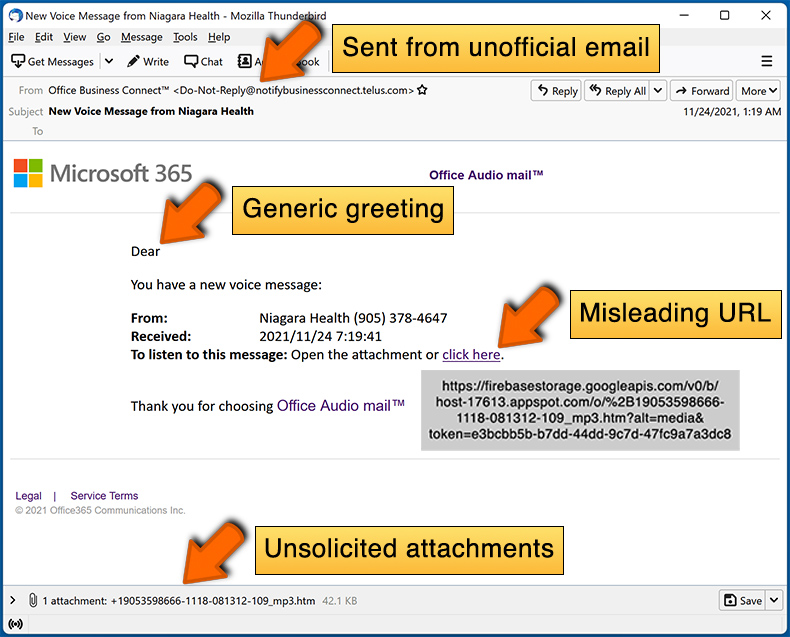

Como detectar um e-mail malicioso?

Enquanto os criminosos cibernéticos tentem fazer com que os seus e-mails de atracção pareçam fiáveis, aqui estão algumas coisas que deve procurar quando tentar detectar um e-mail de phishing:

- Verifique o endereço electrónico do remetente ("de"): Passe o rato sobre o endereço "de" e verifique se é legítimo. Por exemplo, se recebeu um e-mail da Microsoft, certifique-se de verificar se o endereço de e-mail é @microsoft.com e não algo suspeito como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Verifique a existência de saudações genéricas: Se a saudação no e-mail for "Caro utilizador", "Caro @youremail.com", "Caro cliente valioso", isto deve levantar suspeitas. Mais frequentemente, as empresas chamam-no pelo seu nome. A falta desta informação pode sinalizar uma tentativa de phishing.

- Verifique as ligações no e-mail: Passe o rato sobre a ligação apresentada no e-mail, se a ligação que aparece parecer suspeita, não clique nela. Por exemplo, se recebeu um e-mail da Microsoft e o link no e-mail mostra que irá para firebasestorage.googleapis.com/v0... não deve confiar nele. É melhor não clicar em qualquer link nos e-mails, mas visitar o website da empresa que lhe enviou o e-mail em primeiro lugar.

- Não confie cegamente nos anexos de email: Na maioria das vezes, as empresas legítimas vão pedir-lhe para iniciar sessão no seu site web e para ver aí quaisquer documentos; se recebeu um correio electrónico com um anexo, é uma boa ideia fazer uma verificação com uma aplicação antivírus. Os anexos de correio electrónico infectados são um vector de ataque comum utilizado por criminosos cibernéticos.

Para minimizar o risco de abrir phishing e e-mails maliciosos, recomendamos a utilização de Combo Cleaner.

Exemplo de um email de spam:

O que fazer se cair numa fraude de email?

- Se clicou num link num email de phishing e introduziu a sua palavra-passe - não se esqueça de alterar a sua palavra-passe o mais depressa possível. Normalmente, os criminosos cibernéticos recolhem credenciais roubadas e depois vendem-nas a outros grupos que as utilizam para fins maliciosos. Se alterar a sua palavra-passe em tempo útil, há a possibilidade de os criminosos não terem tempo suficiente para fazer qualquer dano.

- Se introduziu as informações do seu cartão de crédito - contacte o seu banco o mais rapidamente possível e explique a situação. Há uma boa hipótese de ter de cancelar o seu cartão de crédito comprometido e obter um novo.

- Se vir quaisquer sinais de roubo de identidade - deve contactar imediatamente a Federal Trade Commission. Esta instituição irá recolher informações sobre a sua situação e criar um plano de recuperação pessoal.

- Se abriu um anexo malicioso - o seu computador está provavelmente infectado, deve analisá-lo com uma aplicação antivírus respeitável. Para este efeito, recomendamos a utilização de Combo Cleaner.

- Ajude outros utilizadores da Internet - reporte emails de phishing para Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Perguntas mais frequentes (FAQ)

Porque é que recebi este e-mail?

É provável que os burlões tenham enviado a mesma mensagem a vários destinatários. O seu endereço de e-mail pode ter sido recolhido a partir de uma violação de dados, de um site de phishing ou de outras tácticas enganosas.

Forneci as minhas informações pessoais quando fui enganado por este e-mail, o que devo fazer?

Se partilhou as suas credenciais de início de sessão, altere-as imediatamente. Além disso, considere a possibilidade de comunicar o incidente ao seu fornecedor de serviços de correio eletrónico.

Descarreguei e abri um ficheiro malicioso anexado a um e-mail, o meu computador está infetado?

Os ficheiros executáveis podem desencadear infecções instantaneamente, enquanto outros tipos de ficheiros, como os documentos, podem exigir acções adicionais (por exemplo, ativar macros) para instalar malware. O risco de o seu sistema ser comprometido depende do tipo de ficheiro.

Li a mensagem de correio eletrónico mas não abri o anexo, o meu computador está infetado?

A simples abertura de uma mensagem de correio eletrónico não é normalmente prejudicial, mas clicar em ligações ou abrir anexos em mensagens de correio eletrónico fraudulentas pode expô-lo a infecções por malware e outras ameaças à segurança.

O Combo Cleaner remove infecções por malware que estavam presentes no anexo do e-mail?

O Combo Cleaner consegue identificar e remover a maior parte do malware conhecido, mas as ameaças mais sofisticadas podem estar profundamente incorporadas no sistema. É necessária uma verificação completa do sistema para detetar e eliminar estas infecções avançadas.

▼ Mostrar comentários