Como remover o programa KMSPico?

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

Que tipo de software é KMSPico?

Desenvolvido por criminosos cibernéticos, KMSPico é uma ferramenta que permite aos utilizadores ativar os seus sistemas operativos Windows gratuitamente. KMS (Key Management System) é essencialmente uma tecnologia que permite a ativação de certos serviços através de uma rede local.

O KMS permite a ativação sem se ligar a servidores Microsoft e é normalmente usado por empresas que possuem muitos computadores ligados a uma rede/servidor local. O KMSPico ignora todo o processo e simplesmente substitui a chave existente por uma nova. Ao gerar uma nova chave, a ferramenta KMSPico adia a ativação do Windows (normalmente por 180 dias).

KMSPico em pormenor

O KMSPico não é uma ferramenta legítima e foi desenvolvida por criminosos cibernéticos, e não pela corporação Microsoft. Portanto, o uso dessa ferramenta viola os termos e condições do sistema operativo Windows. Além disso, muitas vezes é distribuído por sites duvidosos com conteúdo malicioso. Esses sites apresentam executáveis infecciosos como KMSPico.

Em vez de executar os recursos do KMSPico, os utilizadores costumam ser induzidos a descarregar e executar malware. Além disso, os desenvolvedores do KMSPico incentivam os utilizadores a desativar todas aplicações antivírus instaladas.

Embora afirmem que a ferramenta não contém vírus, essa é uma afirmação duvidosa - pedidos para desativar os pacotes de anti-spyware indicam uma possível distribuição de malware. Por estes motivos, a ferramenta KMSPico nunca deve ser usada. O Windows e o MS Office devem ser ativados apenas com chaves genuínas fornecidas pela Microsoft.

Como mencionado acima, os sites maliciosos frequentemente proliferam malware. Existem muitas infecções potenciais - mineradores de criptomoedas, adware, sequestradores de navegador e outras aplicações potencialmente indesejadas (APIs). Mineradores de criptomoedas mal-intencionados basicamente usam mal os recursos do sistema para minerar criptomoedas sem o consentimento dos utilizadores.

Que danos podem causar as aplicações indesejadas?

A presença de tais aplicações reduz significativamente o desempenho do sistema. Para obter mais informações sobre mineradores de criptomoedas duvidosas, clique aqui. As aplicações do tipo adware são essencialmente projetadas para fornecer anúncios intrusivos (cupões, banners, pop-ups e assim por diante).

Para conseguir isso, os desenvolvedores de adware empregam ferramentas que permitem a colocação de conteúdo gráfico de terceiros em qualquer site. Portanto, os anúncios muitas vezes ocultam o conteúdo do site visitado, a diminuir significativamente a experiência de navegação. Além disso, os anúncios intrusivos muitas vezes redirecionam para sites maliciosos e executam scripts que descarregam/instalam malware.

Portanto, mesmo um único clique pode resultar em infecções de computador de alto risco. Os sequestradores de navegador infiltram -se nos navegadores da web (normalmente, Internet Explorer, Google Chrome, Mozilla Firefox) e promovem mecanismos de pesquisa falsos. Por exemplo, estes sequestradores atribuem a URL do novo separador, a página inicial e as configurações do navegador do mecanismo de pesquisa padrão a URLs específicos.

Além disso, reatribuem as configurações do navegador quando são feitas tentativas de alterá-las. Portanto, os utilizadores não conseguem recuperar os navegadores aos seus estados anteriores e são forçados a visitar sites não autorizados. Adware, sequestradores de navegador e outros programas potencialmente indesejados também podem recolher várias informações confidenciais.

A lista de dados recolhidos normalmente inclui (mas não está limitada a) teclas digitadas, URLs de sites visitados, páginas visualizadas, consultas de pesquisa, endereços de protocolo de Internet (IP) e fornecedores de serviços de Internet (ISPs). As informações recolhidas geralmente incluem detalhes privados que os criminosos vendem a terceiros.

Essas pessoas geram rendimento com o uso indevido de dados pessoais. Portanto, o rastreio de dados pode conduzir a sérios problemas de privacidade ou até mesmo ao roubo de identidade.

Programas potencialmente indesejados devem ser desinstalados imediatamente. Algumas APIs estão ocultos e os utilizadores não conseguem removê-los manualmente. Portanto, recomendamos enfaticamente que faça uma verificação no seu sistema com um pacote antivírus/anti-spyware legítimo para remover todas APIs e quaisquer resquícios.

| Nome | KMSPico (Malware) |

| Tipo de Ameaça | Trojan, vírus de roubo de palavra-passe, malware de banco, spyware |

| Nomes de Detecção (KMSpico v.10.2.0.zip) | Avast (Win32:PUA-gen [PUA]), BitDefender (Application.Hacktool.KMSAuto.N), ESET-NOD32 (Uma variante De MSIL/HackTool.IdleKMS.E Potentially Unsafe), Kaspersky (HackTool.MSIL.KMSAuto.dh), Lista Completa (VirusTotal) |

| Sintomas | Os trojans são projetados para infiltrar-se furtivamente no computador da vítima e permanecer silenciosos, portanto, nenhum sintoma específico é claramente visível na máquina infectada. |

| Métodos de Distribuição | Anexos de e-mail infectados, anúncios online maliciosos, engenharia social, crackings de software. |

| Danos | Informações bancárias roubadas, palavras-passe, roubo de identidade, computador da vítima adicionado a um botnet. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Detalhes adicionais

Assim como o KMSPico, algumas APIs oferecem vários recursos úteis; no entanto, são projetadas apenas para gerar rendimento para os desenvolvedores. As alegações de fornecer 'recursos úteis' são meramente tentativas de enganar os utilizadores para que instalem ou evitem que desinstalem software. Em vez de fornecer qualquer valor real, as APIs representam uma ameaça direta à sua privacidade e segurança de navegação na Internet.

Como é que o KMSPico se infiltrou no meu computador?

O KMSPico tem um site oficial de descarregamento, no entanto, é frequentemente distribuído através de sites mal-intencionados. Na verdade, estes sites de descarregamento de terceiros apenas proliferam o KMSPico - nomeiam aplicações maliciosas como KMSPico ou desenvolvem descarregadores/instaladores não oficiais que "agregam" softwares fraudulentos.

A "agregação" é uma instalação furtiva de programas potencialmente indesejados juntamente com softwares/aplicações regulares. Os desenvolvedores ocultam programas "agregados" nas configurações "Personalizadas/Avançadas" (ou outras seções) dos processos de descarregamento/instalação.

Muitos utilizadores apressam estes procedimentos e saltam passos. Ao fazer isso, expõem os seus sistemas ao risco de várias infecções. Os desenvolvedores do KMSPico pedem que os utilizadores desabilitem as aplicações antivírus e, portanto, o KMSPico também pode "agregar" programas duvidosos.

Como evitar a instalação de malware?

As principais razões para infecções de computador são pouco conhecimento e comportamento descuidado. A chave para a segurança é precaução. Portanto, tenha cuidado ao navegar na Internet e descarregar/instalar software. Use apenas aplicações legítimas que não foram desenvolvidos por criminosos cibernéticos.

Além disso, descarregue o seu software apenas de fontes oficiais e, de preferência, ao usar links diretos para descarregamento. Descarregadores/instaladores de terceiros são rentabilizados ao usar o método de "agregação" - não use essas ferramentas. Além disso, os criminosos cibernéticos investem muitos recursos no design de anúncios intrusivos.

Uma vez clicados, no entanto, redirecionam para sites duvidosos (jogos pesquisas, pornografia e assim por diante). A exibição destes anúncios indica uma possível infecção no computador. Se os encontrar, remova imediatamente todas aplicações/plug-ins de navegador suspeitos e verifique todo o sistema com um pacote antivírus legítimo. Se acredita que o seu computador já está infectado, recomendamos executar uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Screenshot de uma configuração do instalador KMSPico malicioso:

Screenshot do ativador KMSPico malicioso:

Detecções do ativador KMSPico malicioso no VirusTotal:

Screenshot de um site usado para promover uma variante do KMSPico que injeta sistema com Buer Loader e AsyncRAT:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é KMSPico?

- PASSO 1. Remoção manual do malware KMSPico.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner.

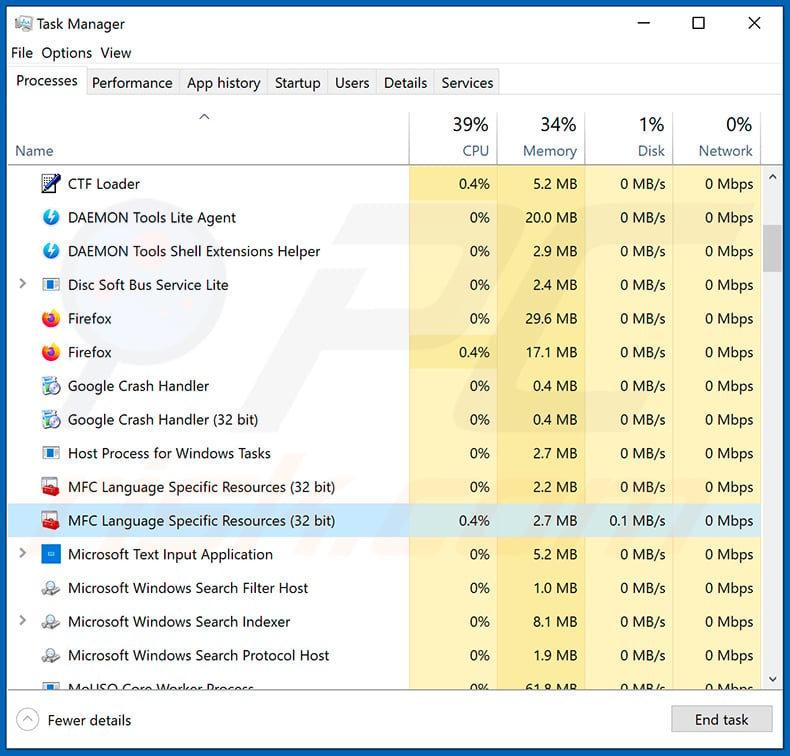

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

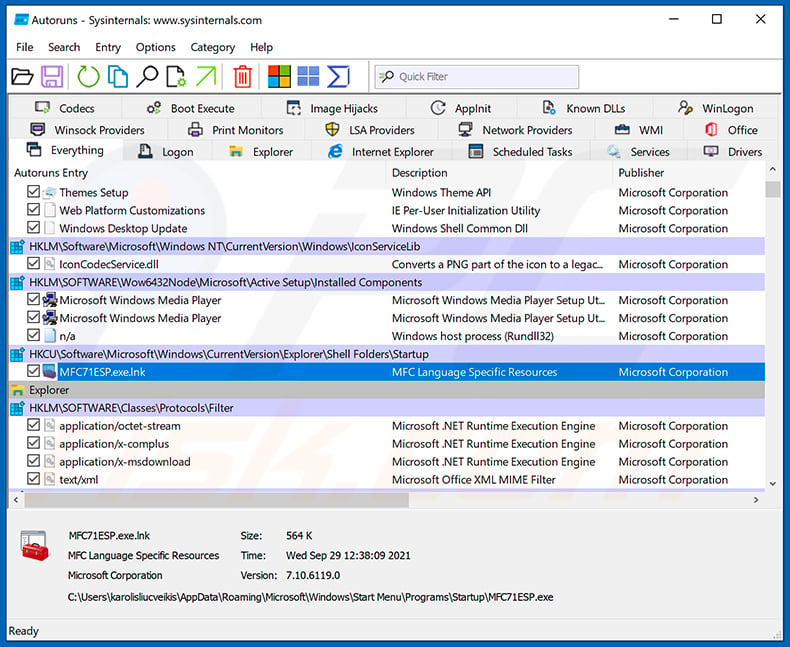

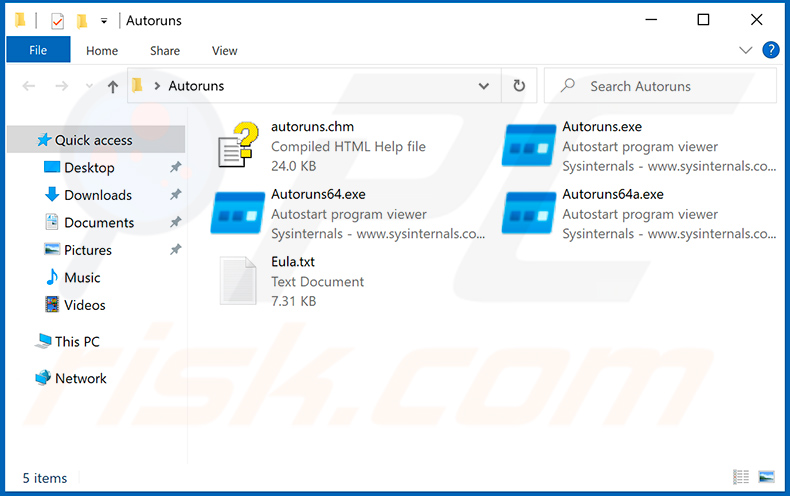

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

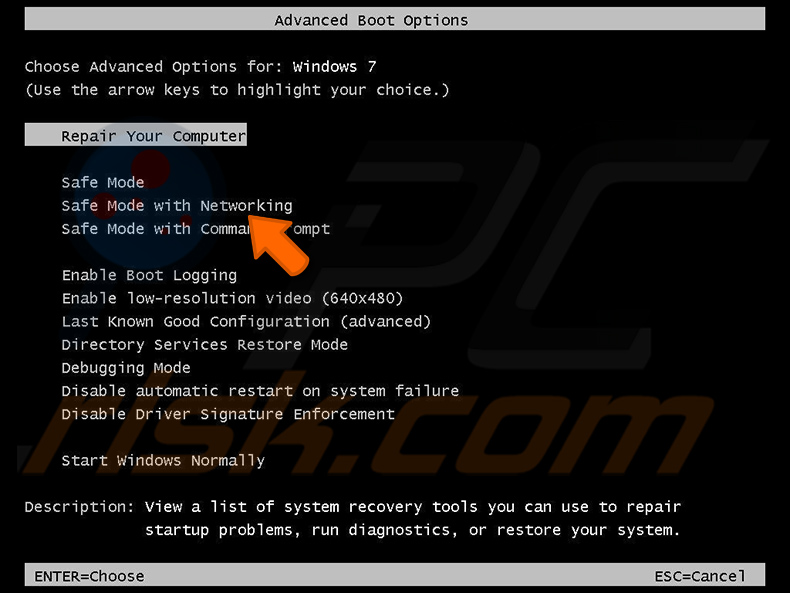

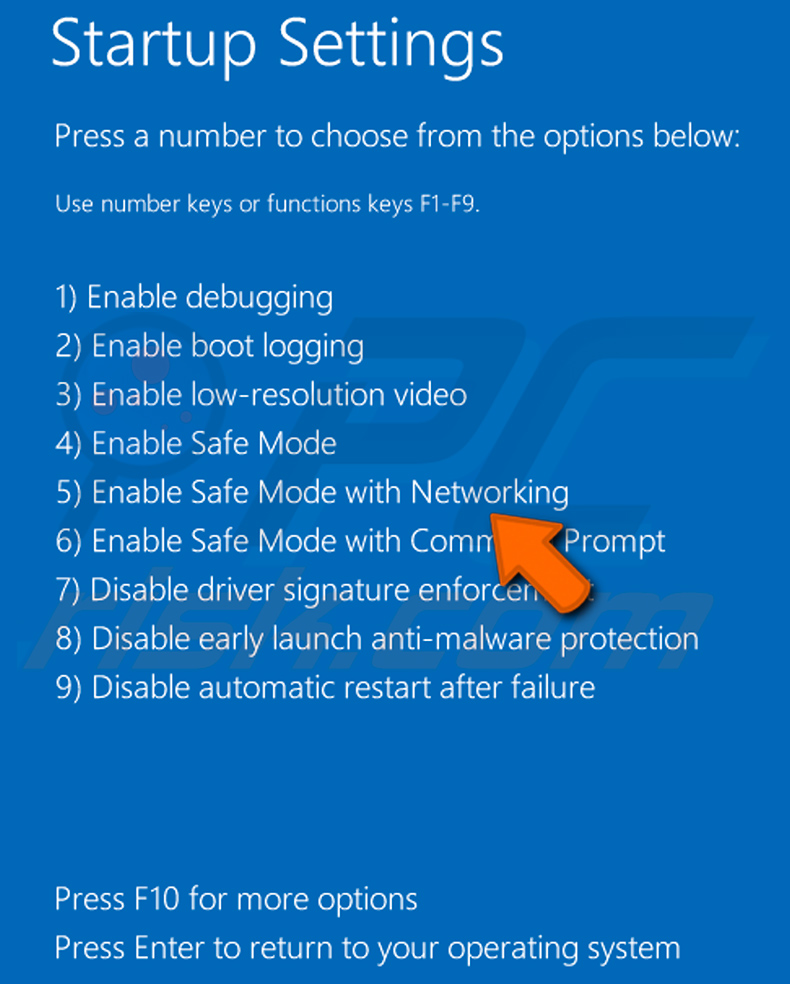

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

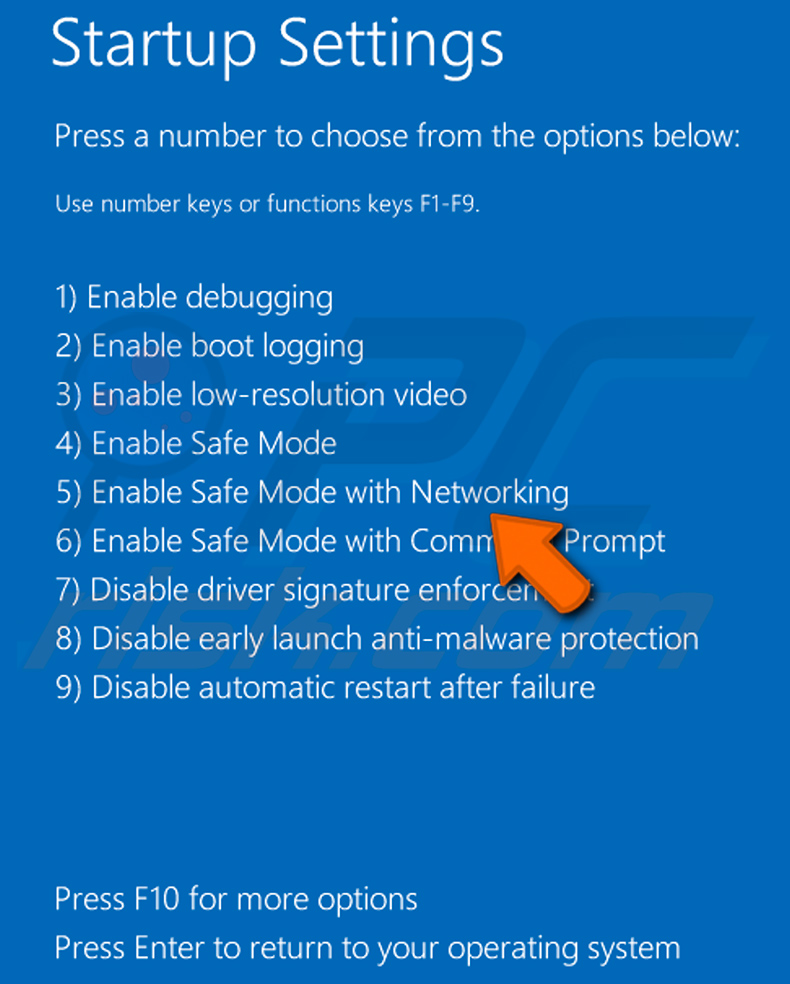

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

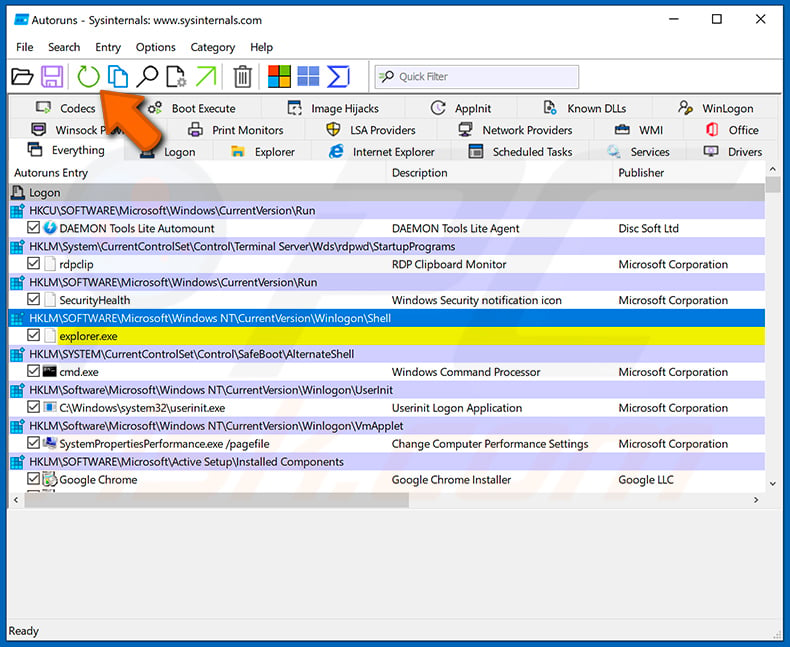

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

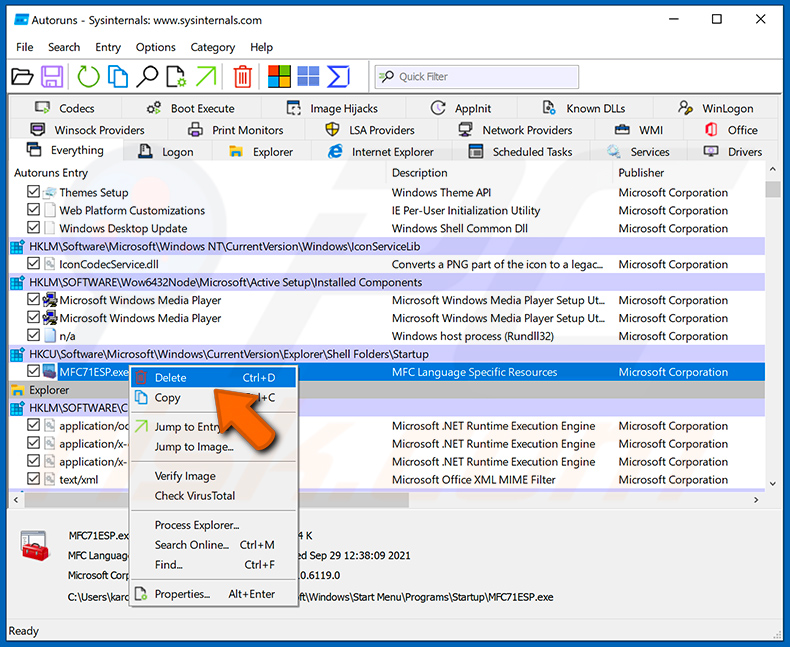

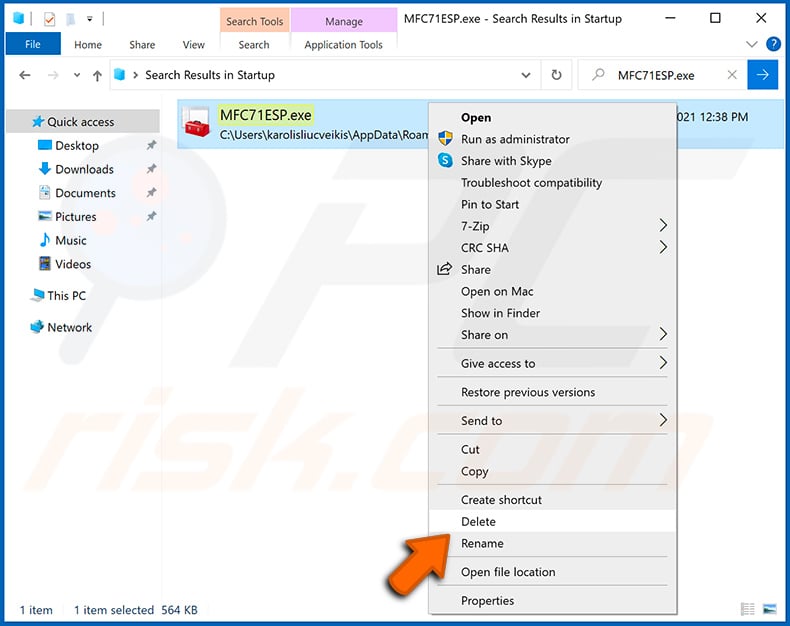

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus. Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

Perguntas Frequentes (FAQ)

Quais são os maiores problemas que o malware pode causar?

Depende do tipo de malware. Pode ser usado para roubar identidades, dinheiro, sequestrar contas online, causar novas infecções e encriptar ficheiros.

Qual é o objetivo de um malware?

Os criminosos cibernéticos usam malware para gerar rendimento. Em alguns casos, podem usar software malicioso para atingir alguém que conhecem e interromper certos processos, perturbar uma empresa ou até mesmo atacar um país. Os objetivos mais comuns dos criminosos cibernéticos são roubar informações confidenciais ou encriptar os ficheiros (e exigir o pagamento pela sua desencriptação).

Como é que um malware se infiltrou no meu computador?

Os atores da ameaça usam várias técnicas de phishing e outras técnicas de engenharia social para distribuir malware. Por exemplo, tentam enganar os utilizadores para que abram anexos de email maliciosos (ou links em emails) ou criam falsas mensagens de aviso do sistema. Noutros casos, o malware é distribuído através de descarregamentos drive-by, redes P2P, ferramentas de cracking de software. É importante saber que certos tipos de malware podem distribuir-se através de redes localizações e dispositivos de armazenamento removíveis.

O Combo Cleaner vai proteger-me contra o malware?

Sim, o Combo Cleaner pode detectar e eliminar quase todos os programas maliciosos conhecidos. Alguns dpodem ser projetados para ocultar-se profundamente no sistema. Portanto, os computadores devem ser verificados à procura de malware ao usar uma verificação completa.

▼ Mostrar comentários