Imminent Monitor RAT

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

Guia de remoção de vírus do Imminent Monitor

O que é Imminent Monitor?

Imminent Monitor é uma ferramenta de acesso remoto legítima (RAT) que ajuda os proprietários a controlar servidores e computadores baseados no Microsoft Windows remotamente. No entanto, o problema é que os criminosos cibernéticos usam as versões pirateadas do Monitor Iminent para gerar rendimento. Portanto, mesmo que a própria ferramenta seja legítima, pode ser usada de várias maneiras, o que significa que a presença de Imminent Monitor controlada por outra pessoa pode causar vários problemas.

Primeiro de tudo, vale a pena mencionar que Imminent Monitor é um RAT muito avançado e a sua lista de recursos é bastante longa. Imminent Monitor permite ao utilizador gravar teclas premidas, descarregar/executar ficheiros, extrair logins/palavras-passe dos navegadores da web, encerrar processos em execução e executar dezenas de outras ações (pode encontrar toda a lista aqui). Se usado pelo dono do computador, essa ferramenta é muito útil. No entanto, se um criminoso cibernético obtiver acesso remoto usando este Imminent Monitor, o risco de infecções por computador, perdas financeiras/de dados e sérios problemas de privacidade é extremamente alto. Primeiro de tudo, criminosos cibernéticos costumam usar ferramentas de acesso remoto para injetar malwares adicionais no sistema. Os RATs são frequentemente usados para proliferar infecções do tipo trojn (que normalmente recolhem dados pessoais), ransomware, criptomineradores e adware/sequestradores de navegador. Agora, o roubo de dados dos trojans são projetados para registar a atividade de navegação na Web, teclas premidas, informações de cartão de crédito, logins/palavras-passe guardadas, etc. A presença de tais infecções pode conduzir a sérios problemas de privacidade e perdas financeiras significativas. No entanto, tal como o Imminent Monitor em si é capaz de realizar tais ações, é bastante improvável que os criminosos o usem para proliferar o roubo de dados. O ransomware foi projetado para comprometer dados armazenados (geralmente, por encriptação) e exigir resgates em troca da recuperação. O problema é que os desenvolvedores de ransomware geralmente ignoram as vítimas quando os pagamentos são enviados. Por esse motivo, o pagamento normalmente não dá resultado positivo, os utilizadores são enganados e os dados permanecem encriptados. Os mineradores cripto são aplicações fraudulentas que abusam dos recursos do sistema, para minerar a cripto moeda sem o consentimento do utilizador. A mineração pode levar até 100% dos recursos do sistema, e é por isso que o sistema torna-se instável (pode falhar facilmente), praticamente inutilizável (quase não responde) e os componentes de hardware podem eventualmente sobreaquecer. O adware e os sequestradores de navegador são menos prejudiciais - a maioria deles simplesmente exibe anúncios intrusivos, causa redirecionamentos indesejados e recolhe alguns dados. Em resumo, a presença de Imminent Monitor pode eventualmente levar a sérios problemas de privacidade, perdas financeiras/dados significativas (roubo de identidade) e infeções de computador de alto risco. Felizmente, detectar e eliminar esta infecção é bastante fácil. Em primeiro lugar, o Imminent Monitor cria uma pasta chamada "Imminent" na pasta de Dados da Aplicação do Utilizador. Além disso, os processos das versões pirateadas no Gestor de Tarefas do Windows têm nomes suspeitos. A amostra que analisamos executou um processo denominado "©Windows ©Microsoft Corporation ©2019". O próprio executável foi denominado "working4.exe" e o seu ícone era o rosto do diabo. Se encontrou esse ficheiro e/ou pasta no seu computador, e se notou alguma atividade suspeita, imediatamente examine o sistema com um pacote anti-vírus/anti-spyware e elimine todas as ameaças detectadas.

| Nome | ferramenta de acesso remoto Imminent Monitor |

| Tipo de Ameaça | Trojan, vírus de roubo de palavras-passe, malware para bancos, spyware |

| Sintomas | Os trojans são projetados para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, assim, nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de distribuição | Anexos de e-mail infectados, anúncios on-line maliciosos, engenharia social, software pirateado. |

| Danos | Informações bancárias roubadas, palavras-passe, roubo de identidade, computador da vítima adicionado a um botnet. |

| Remoção | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Existem dezenas de ferramentas de acesso remoto usadas por criminosos cibernéticos. Por exemplo, H-Worm, CrimsonRAT, Megalodon, ExileRat e assim por diante. Algumas são legítimas, outras são desenvolvidas por criminosos virtuais. No entanto, no final do dia, todos esses vírus são usados exatamente com o mesmo objetivo: gerar o máximo de rendimento possível. Por isso, a desinstalação de ferramentas de acesso remoto é simplesmente obrigatória.

Análise técnica do Imminent Monitor RAT:

- Nomes de detecção: Avast (Win32: Trojan-gen), BitDefender (Trojan.GenericKD.31790542), Kaspersky (HEUR: Trojan-Ransom.MSIL.Blocker.gen), ESET-NOD32 (uma variante de MSIL/Kryptik.ORX)

- Lista completa de detecções de antivírus: VirusTotal

- Nome do ficheiro executável: working4.exe

- Exemplo enviado primeiro: 2019-03-13 (criada 2019-03-07)

Como é que Imminent Monitor infiltrou-se no meu computador?

Atualmente, não se sabe exatamente como os desenvolvedores proliferam o Imminent Monitor. No entanto, tais vírus são distribuídos usando campanhas de spam de e-mail, trojans, ferramentas de atualização de software falso e fontes de descarregamento de software não oficiais. Os criminosos usam campanhas de spam para enviar centenas de milhares de e-mails que contêm anexos fraudulentos (documentos do MS Office, PDFs, executáveis, etc.) e mensagens enganosas que encorajam os utilizadores a abrir. Fazer isso resulta em várias infecções do sistema. Os atualizadores falsos infectam os computadores ao explora bugs/falhas de software desatualizados ou simplesmente ao descarregar e instalar malwares em vez de atualizações reais. As piratarias comportam-se praticamente da mesma forma. São destinadas a ativar o software pago gratuitamente. No entanto, como os criminosos usam-nos para distribuir malware, os utilizadores geralmente acabam por infectar os seus computadores em vez de obter acesso a recursos pagos. Os trojans podem ser descritos de forma muito simples: são basicamente aplicações fraudulentas que se infiltram furtivamente nos computadores e injetam no sistema malwares adicionais. Redes p2p (eMule, torrents, etc), websites de descarregamento de software grátis, Sites de Hospedagem de ficheiro gratuito e outros softwares de terceiros descarregar fontes que muitas vezes apresentam ficheiros maliciosos (executáveis), como legítimos. Isso engana os utilizadores para fazer o descarregamento/instalação/execução de malware manualmente, por si mesmos.

Como evitar a instalação de malware?

Primeiramente, os utilizadores devem perceber que a falta de conhecimento e comportamento imprudente são as principais razões para infecções por computador. A chave para a segurança do computador é precaução e, assim, prestar atenção ao navegar na Internet, bem como descarregar/instalar software é essencial. É altamente recomendável pensar sempre duas vezes antes de abrir anexos de e-mail. Certifique-se de que o ficheiro/link recebido é relevante e o remetente não é suspeito/é reconhecível. Caso contrário, não abra nada e exclua o email imediatamente. Descarregar as aplicações apenas de fontes oficiais, usando links de descarregamento direto. Os descarregadores/instaladores de terceiros geralmente incluem aplicações fraudulentas, por isso é que tais ferramentas nunca devem ser usadas. O mesmo aplica-se para as atualizações de software. As aplicações instaladas e o sistema operacional devem sempre ser mantidas atualizadas. Para isso, deve usar apenas recursos implementados ou ferramentas fornecidas pelo desenvolvedor oficial apenas. Nunca deve tentar aceder aplicações instaladas. Isso porque a pirataria de software é considerada um crime cibernético e, além disso, o risco de infecções é extremamente alto. Além de tudo isso, certifique-se de usar um pacote antivírus/antisspyware de boa reputação, pois é mais provável que essas ferramentas detectem e eliminem malwares antes que o sistema seja danificado. Se acredita que o seu computador já está infectado, recomendamos que execute uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

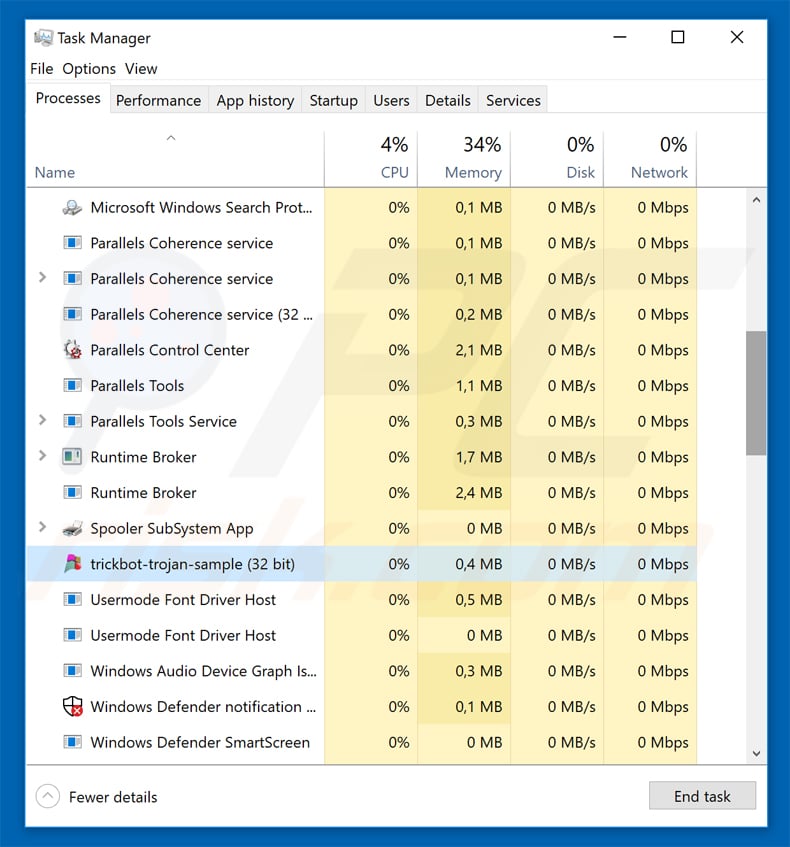

Screenshot do executável do Imminent Monitor ("working4.exe") e o seu processo ("©Windows©Microsoft Corporation ©2019") no Gestor de Tarefas do Windows:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é Imminent Monitor?

- PASSO 1. Remoção manual do malware Imminent Monitor.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover o malware manualmente?

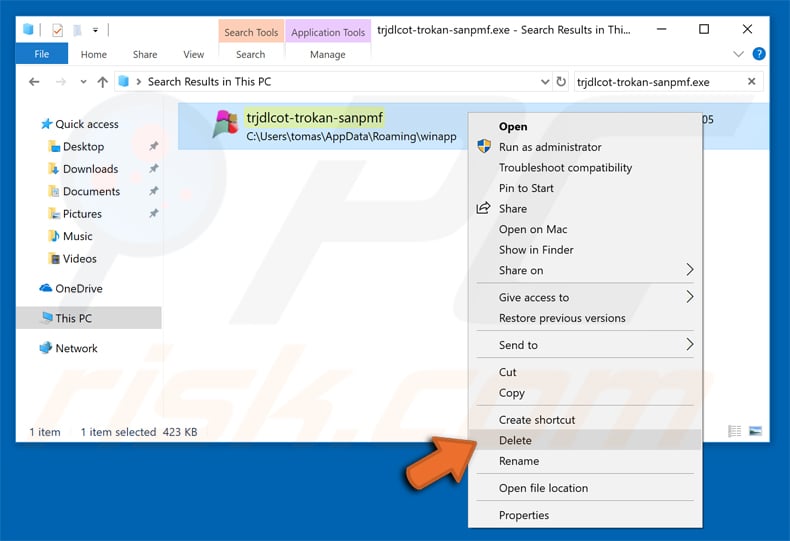

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner. Se deseja remover malware manualmente, a primeira etapa é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estas etapas:

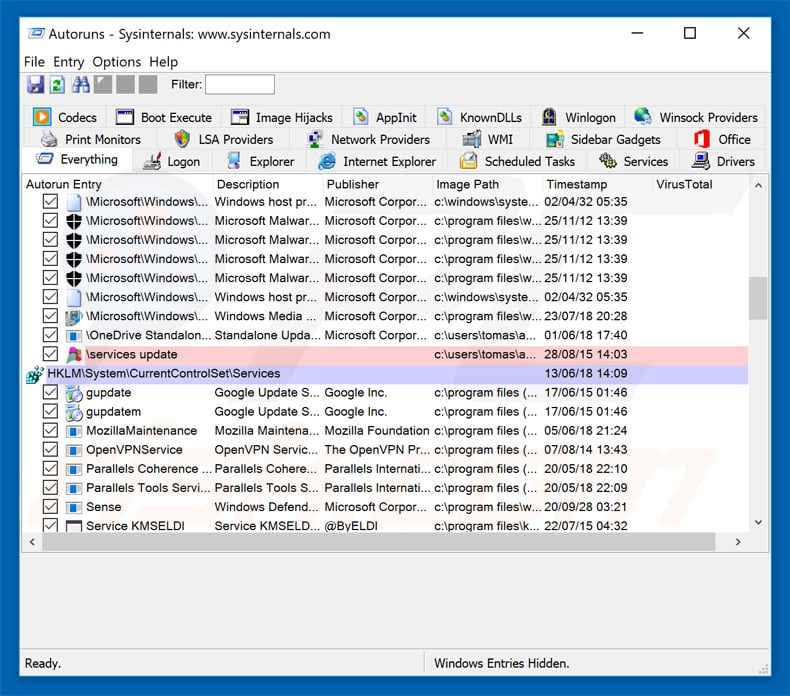

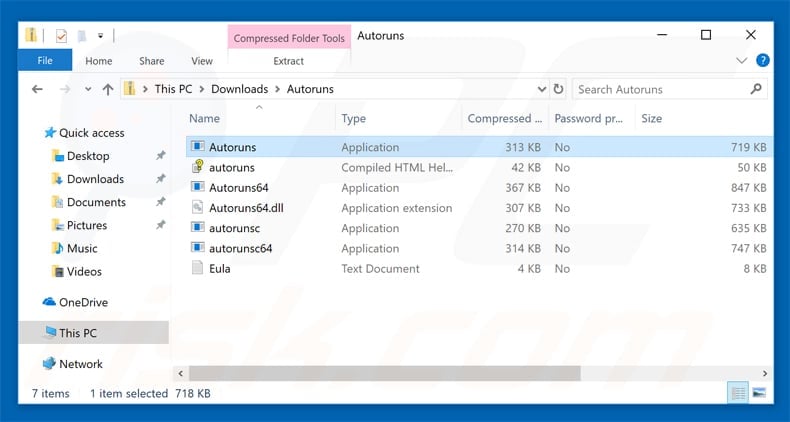

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

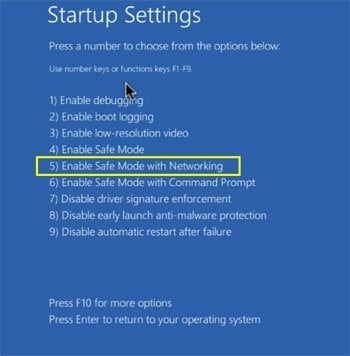

Reinicie o computador no modo de segurança:

Reinicie o computador no modo de segurança:

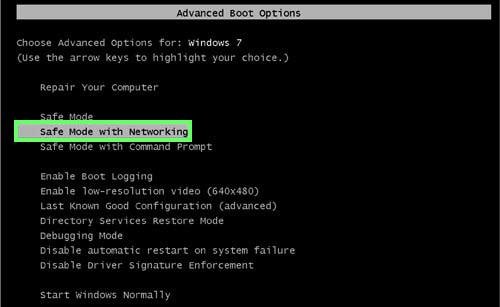

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador pressione a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

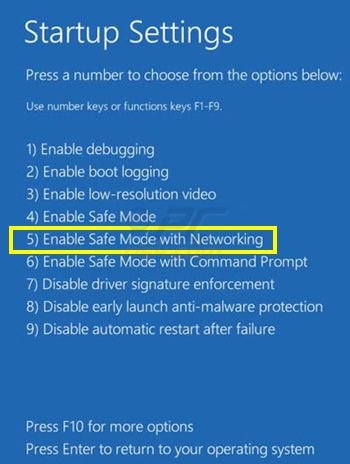

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Startup Settings" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operacional em modo de segurança com rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

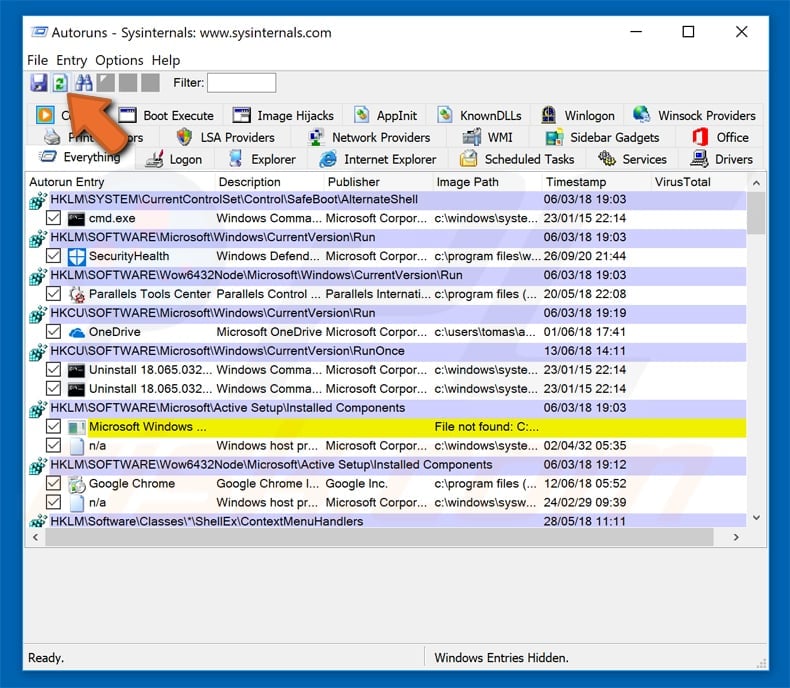

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

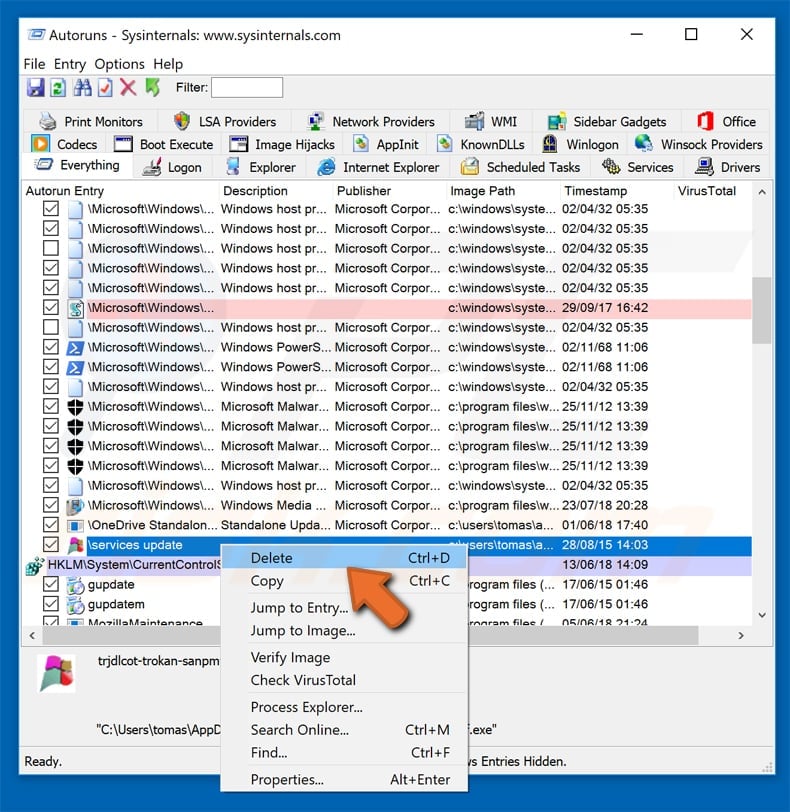

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Observe que alguns malwares ocultam seus nomes de processos em nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o mouse sobre o nome dele e escolha "Excluir"

Depois de remover o malware por meio do aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o malware name em seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware,

Inicie o seu computador no Modo Seguro. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Observe que a remoção manual de ameaças requer habilidades avançadas de computação. Se não tiver essas habilidades, deixe a remoção de malware para programas antivírus e anti-malware. Essas etapas podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operacional e de usar o software antivírus.

Para garantir que o seu computador esteja livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

▼ Mostrar comentários