Malware Predator The Thief

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

Guia de remoção do vírus Predator The Thief

O que é Predator The Thief?

Predator The Thief é uma infecção do tipo trojan de alto risco projetada para recolher várias informações do sistema do utilizador. Essas infecções geralmente infiltram-se nos computadores sem o consentimento dos utilizadores. A sua presença pode conduzir a sérios problemas de privacidade e perdas financeiras significativas.

Após a infiltração do sistema, o Predator The Thief tenta extrair informações de várias aplicações e recolher ficheiros. A lista de aplicações direcionados inclui vários navegadores da Web, Steam, Discord, FileZilla e WinFTP. Observe que o Predator The Thief primeiro tira um screenshot do ecrã atual. O principal objetivo dessa infecção é reunir credenciais de conta. Infiltra-se nas aplicações Discord/Steam e tenta extrair informações de login. Além disso, regista cookies, logins/palavras-passe guardadas e outras informações armazenadas em vários navegadores da web. A lista de recursos também inclui o roubo de carteiras de cripto moedas. Ao registar esses dados, os criminosos podem obter acesso às contas das vítimas. Muitos utilizadores não têm conhecimento em segurança cibernética e provavelmente usam e-mails/logins e palavras-passe idênticos para várias contas - depois de obter acesso a uma única conta, os criminosos cibernéticos podem aceder à de outras pessoas. Essas pessoas visam gerar o máximo rendimento possível. Portanto, as contas invadidas podem ser usadas de várias maneiras. As contas bancárias costumam ser usadas incorretamente por meio de compras on-line, transferências de dinheiro e assim por diante. E-mail e contas de redes sociais são usadas para proliferar malware e roubar identidades das vítimas. Os criminosos distribuem malware ao enviar ficheiros maliciosos para todos os contatos das vítimas e incentivando-os a abrir os ficheiros. Também podem usar essas contas para pedir dinheiro emprestado aos contatos das vítimas. Portanto, o rastreio de informações pode levar a sérios problemas de privacidade, perdas financeiras significativas e as vítimas podem até endividar-se. O roubo de ficheiros é outro recurso Predator The Thief. Esta app maliciosa procura por ficheiros .doc, .docx, .txt e .log nas pastas Desktop, Descarregamentos e Documentos. Os ficheiros desse tipo são guardados na pasta "Ficheiros" (que é criada pelo Predator The Thief) e depois carregados num servidor remoto de Comando e Controlo (C&C) juntamente com as informações recolhidas. Embora o Predator The Thief também reúna informações do sistema (CPU, GPU, sistema operacional, nome de utilizador, etc.), o seu principal objetivo é registar as credenciais da conta para sequestrar as contas das vítimas. Portanto, eliminar essa infecção é fundamental. Observe que o processo do Predator The Thief no Gestor de Tarefas do Windows está disfarçado. A amostra analisada foi denominada "Canonical Legible", um nome de processo que não parece particularmente suspeito ou prejudicial (outros trojans desse tipo geralmente executam processos com nomes de caracteres/dígitos aleatórios, ou o processo não tem nome). Portanto, se vir processos duvidosos (por exemplo, aplicativos que nunca instalou), encerre imediatamente o processo, verifique o sistema com um conjunto de segurança de Internet respeitável e remova todas as ameaças detectadas.

| Nome | trojan Predator The Thief |

| Tipo de Ameaça | Trojan, vírus de roubo de palavra-passe, malware para bancos, spyware |

| Nomes de Detecção | Avast (Win32:DangerousSig [Trj]), BitDefender (Trojan.GenericKD.31830202), ESET-NOD32 (Win32/Spy.Agent.PQW), Kaspersky (Trojan-Spy.Win32.Stealer.lbn), Lista Completa (VirusTotal) |

| Sintomas | Os trojans são projetados para infiltrar-se furtivamente no computador da vítima e permanecer em silêncio. Assim, nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de distribuição | Anexos de e-mail infectados, anúncios on-line maliciosos, engenharia social, software pirateado. |

| Danos | Informações bancárias roubadas, palavras-passe, roubo de identidade, computador da vítima adicionado a um botnet. |

| Remoção | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Existem dezenas de infeções do tipo trojan que partilham semelhanças com Predator The Thief. A lista de exemplos inclui PsiXBot, Tinynuke, FormBook, TrickBot, e Adwind. Embora as infecções sejam desenvolvidas por diferentes criminosos cibernéticos, o seu comportamento é essencialmente idêntico - todas as informações são recolhidas e representam uma ameaça significativa à sua privacidade e segurança financeira. Deve eliminar essas infecções imediatamente.

Análise técnica do malware Predator The Thief:

- Nomes de detecção: Avast (Win32:DangerousSig [Trj]), BitDefender (Trojan.GenericKD.31830202), Kaspersky (Trojan-Spy.Win32.Stealer.lbn), ESET-NOD32 (Win32/Spy.Agent.PQW)

- Lista completa de detecções de antivírus: VirusTotal

- Nome de ficheiro executável:: 6421790b5ee44f21d25eb82b559ce92c.exe

- Exemplo enviado primeiro: 2019-03-27 (created 2019-03-25)

Como é que o Predator The Thief se infiltrou no meu computador?

A maneira exata que os desenvolvedores promovem o Predator The Thief é atualmente desconhecida, no entanto, essas infecções normalmente são proliferadas usando campanhas de spam, trojans, atualizações/trocas de software falsas e fontes de descarregamento de software de terceiros. As campanhas de spam são usadas para proliferar anexos maliciosos (por exemplo, PDFs, documentos do Microsoft Office, arquivos, executáveis, etc.) juntamente com mensagens enganosas que incentivam os utilizadores a abri-las. Os anexos geralmente são apresentados como faturas, faturas, recibos e outros "documentos importantes", no entanto, isso é apenas uma fraude - abri-los resulta em várias infecções de computador. Alguns trojans são projetados para causar as ditas "infecções em cadeia". Infiltram-se furtivamente nos computadores e continuam a injetar sistemas com malwares adicionais. Os atualizadores falsos infectam os computadores ao explora bugs/falhas de software desatualizados ou simplesmente ao descarregar e instalar malwares em vez de atualizações reais. As piratarias de software também têm comportamento semelhante. Embora o seu objetivo seja ativar o software pago gratuitamente, os criminosos costumam usá-los para proliferar malware, e assim os utilizadores geralmente acabam por infectar os seus computadores em vez de obter acesso a recursos pagos. Finalmente, as fontes não oficiais de descarregamento de software são usadas para apresentar aplicações maliciosos como software legítimo, enganando os utilizadores para que descarreguem e instalem malwares em vez de atualizações. Em suma, as principais razões para infecções de computador são conhecimento pobre e comportamento imprudente.

Como evitar a instalação de malware?

Para prevenir esta situação, seja muito cauteloso ao navegar na Internet e descarregar, instalar do software. A chave de segurança do computador é a precaução. Pense sempre duas vezes antes de abrir anexos de e-mail. Se o ficheiro/link for recebido de um endereço de e-mail suspeito/irreconhecível ou não lhe interessar, não abra nada. Além disso, as apps descarregues apenas de fontes oficiais, usando links de descarregamento direto. Os descarregadores/instaladores de terceiros geralmente incluem apps fraudulentas, e, por isso, estas ferramentas nunca devem ser usadas. O mesmo aplica-se a atualizações de software. Mantenha as aplicações e sistemas operacionais instalados atualizados, no entanto, para conseguir isso, use as funções ou ferramentas implementadas pelos desenvolvedores oficiais. Tenha em mente que a pirataria de software é um crime cibernético e o risco de infecções é extremamente alto. Por isso, nunca deve tentar aceder aplicações instaladas. Ter um conjunto de anti-virus/anti-spyware instalado respeitável e em execução - estas ferramentas podem detectar e eliminar malware antes que prejudique o sistema. Se acredita que o seu computador já está infectado, recomendamos que execute uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Lista de navegadores da Web segmentados por Predator The Thief:

- Amigo

- BlackHawk

- Chromium

- Comodo Dragon

- Cyberfox

- Epic Privacy Browser

- Google Chrome

- IceCat

- K-Meleon

- Kometa

- Maxthon5

- Mozilla Firefox

- Nichrome

- Opera

- Orbitum

- Pale Moon

- Sputnik

- Torch

- Vivaldi

- Waterfox

A lista de carteiras de cripto moeda segmentadas por Predator The Thief:

- Armory

- Bitcoin

- Bytecoin

- Electrum

- Ethereum

- Multibit

O painel de Predator The Thief usado por criminosos cibernéticos:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é Predator The Thief?

- PASSO 1. Remoção manual do malware Predator The Thief.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover o malware manualmente?

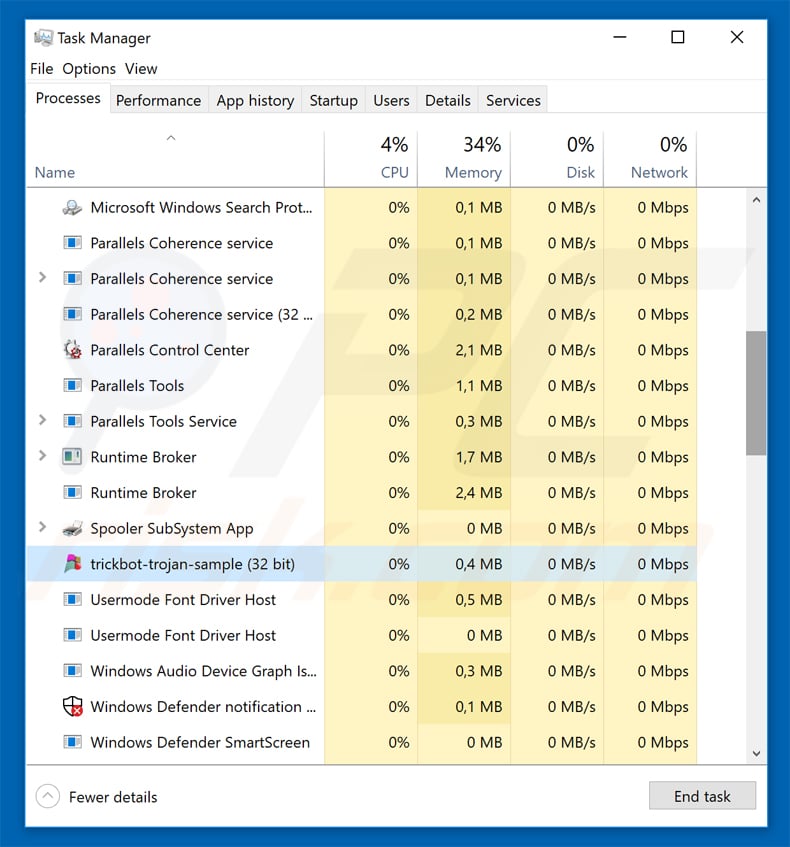

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner. Se deseja remover malware manualmente, a primeira etapa é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estas etapas:

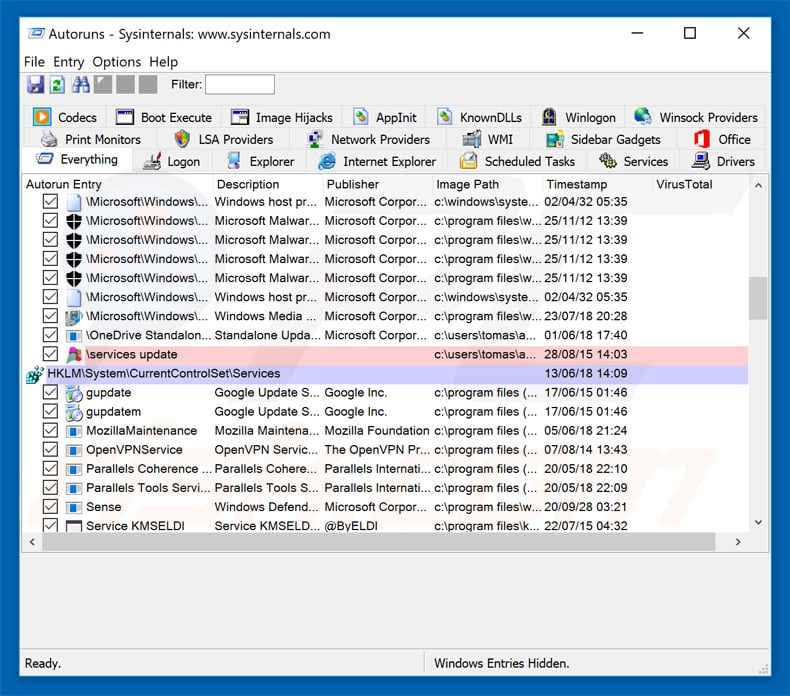

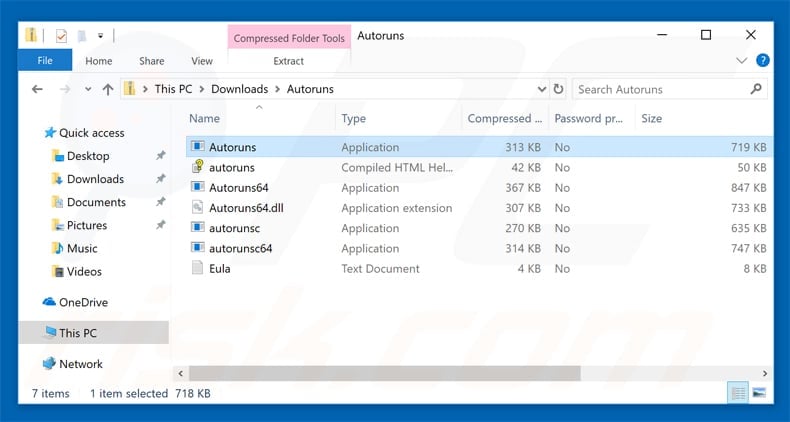

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

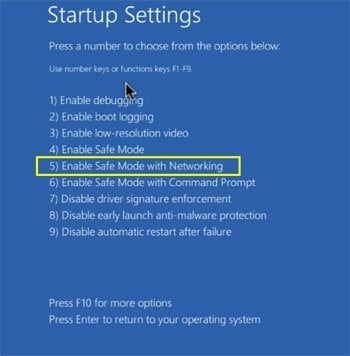

Reinicie o computador no modo de segurança:

Reinicie o computador no modo de segurança:

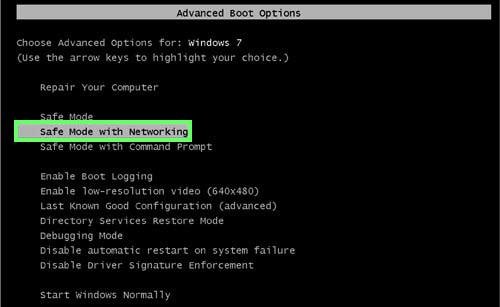

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador pressione a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

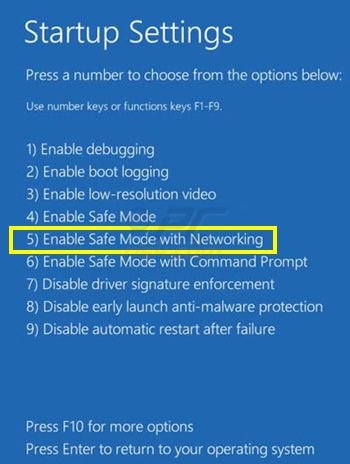

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Startup Settings" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operacional em modo de segurança com rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

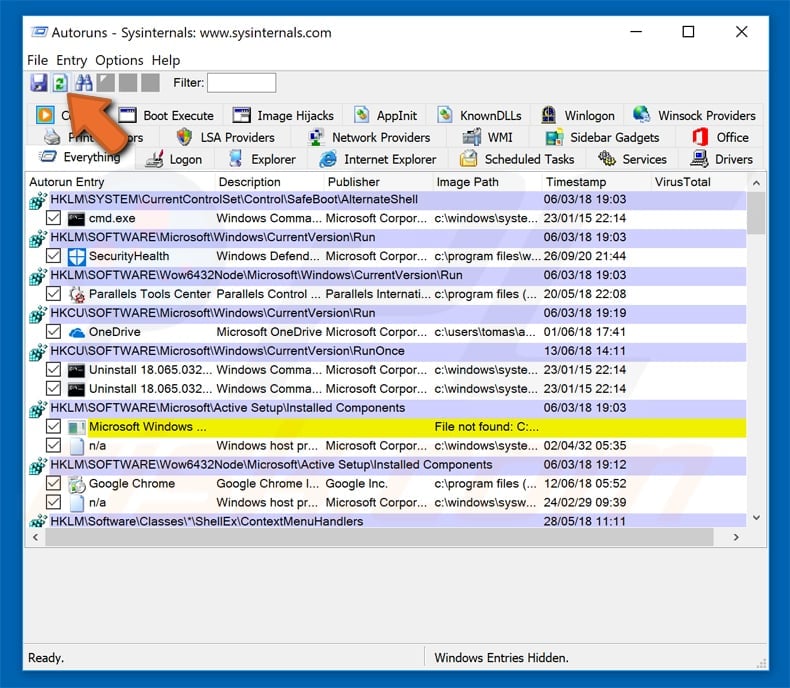

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

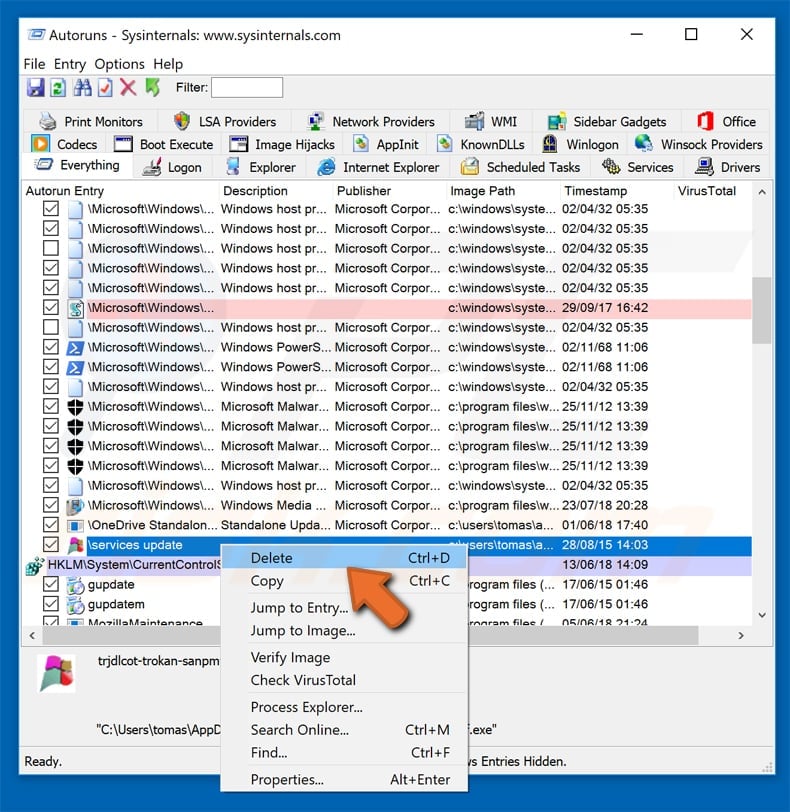

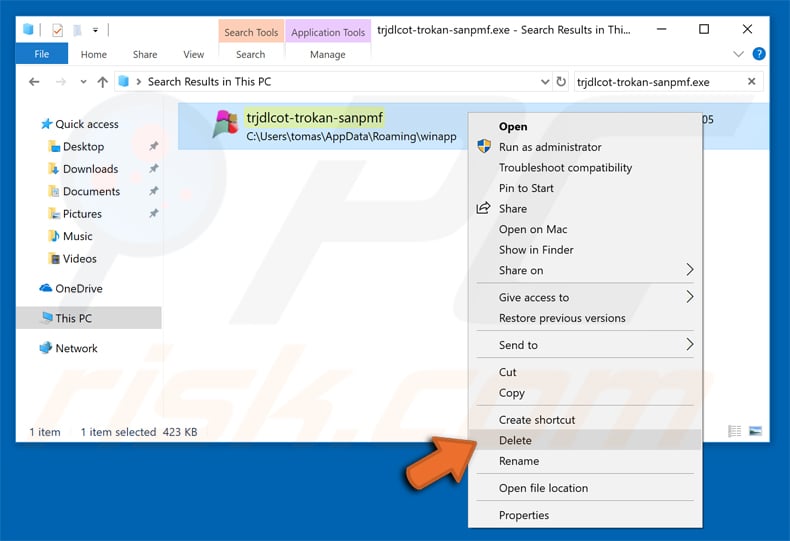

Deve anotar o caminho completo e o nome. Observe que alguns malwares ocultam seus nomes de processos em nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o mouse sobre o nome dele e escolha "Excluir"

Depois de remover o malware por meio do aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o malware name em seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware,

Inicie o seu computador no Modo Seguro. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Observe que a remoção manual de ameaças requer habilidades avançadas de computação. Se não tiver essas habilidades, deixe a remoção de malware para programas antivírus e anti-malware. Essas etapas podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operacional e de usar o software antivírus.

Para garantir que o seu computador esteja livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

▼ Mostrar comentários