Como evitar que o sistema fique infetado com o spambot Varenyky

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Guia de remoção do vírus Varenyky

O que é Varenyky?

Varenyky é o nome de um trojan que opera como um spambot. Sabe-se que este software malicioso, se instalado, regista o ecrã da vítima quando um site contendo conteúdo adulto (como pornografia) está a ser visitado. O mesmo aplica-se a algumas páginas com palavras-chave relacionadas a sexo. A pesquisa demonstra que Varenyky tem como alvo pessoas que moram na França.

Sabe-se que para gravar o ecrã, Varenyky usa um executável FFmpeg descarregue. Como mencionamos na nossa introdução, inicia o processo de gravação quando uma vítima abre janelas do navegador com títulos que contêm palavras como "porn", "xxx", "sexe", "sexy", hardcore "e assim por diante. Este malware envia vídeos gravados para um servidor de Comando e Controlo (C & C) através de um cliente Tor descarregue. É muito provável que os criminosos cibernéticos que distribuem Varenyky usem vídeos gravados para chantagear as pessoas, por outras palavras, para extrair dinheiro de pessoas que usam um formulário ou chantagem chamado "sextortion". No entanto, não há informações sobre pessoas que já foram chantageadas e, se houver vídeos gravados, pode ser apenas uma questão de tempo. Outro problema com o Varenyky é que usou o computador da vítima para enviar spam (e-mails) para outras pessoas. A pesquisa demonstra que Varenyky envia e-mails para pessoas que são clientes do francês ISP Orange. E-mails recebidos geralmente contêm links que abrem várias páginas fraudulentas. Por exemplo, para páginas projetadas para induzir as pessoas a preencher várias pesquisas ou páginas que incentivam os visitantes a reivindicar um prémio (como o iPhone X). No entanto, também pode ser usado para enviar campanhas de sextortion. Além disso, os criminosos cibernéticos podem usar Varenyky para descarregar vários programas no computador de uma vítima, por exemplo, as ferramentas WebBrowserPassView ou Mail PassView que podem ser usadas para roubar palavras-passe de contas de e-mail e navegador. Tendo essas contas roubadas pode levar a sérios problemas de privacidade, os criminosos virtuais podem ter acesso a e-mails pessoais e confidenciais que contêm informações valiosas e importantes. Se houver uma razão para suspeitar que um computador está infectado com Varenyky, este trojan spambot deve ser removido do sistema imediatamente.

| Nome | spambot Varenyky |

| Tipo de Ameaça | Trojan, Spambot, gravador de ecrã |

| Fraude | Os criminosos cibernéticos enviam e-mails que supostamente contêm alguma fatura ou documento. |

| Anexo | 53949248_facture-1.doc |

| Nomes de Detecção (53949248_facture-1.doc) | Arcabit (Trojan.Generic.D276ECFE), BitDefender (Trojan.GenericKD.41348350), ESET-NOD32 (VBA/TrojanDownloader.Agent.OAW), Kaspersky (HEUR:Trojan-Downloader.MSOffice.SLoad.gen), Lista Completa (VirusTotal) |

| Carga | Varenyky pode ser usado para instalar as ferramentas WebBrowserPassView ou Mail PassView que podem ser usadas para roubar palavras-passe. |

| Sintomas | Os trojans são projetados para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, assim, nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de distribuição | Anexos de e-mail infectados, anúncios on-line maliciosos, engenharia social, software pirateado. |

| Danos | Informações bancárias roubadas, palavras-passe, roubo de identidade, computador da vítima adicionado a um botnet. |

| Remoção | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Normalmente, as pessoas descarregam e instalam programas como Varenyky sem intenção, na maioria dos casos estão a ser enganados. Infelizmente, Varenyky não é o único trojan por aí, outros exemplos são GozNym, HawkEye, TrickBot. Normalmente, os criminosos cibernéticos usam-nos para extrair dinheiro de pessoas ou gerar rendimento de qualquer outra forma. Por exemplo, roubando vários logins, palavras-passe, dados pessoais e outros detalhes confidenciais.

Como é que Varenyky se infiltrou no meu computador?

Sabe-se que os criminosos cibernéticos distribuem Varenyky através de campanhas de spam, enviam e-mails com ficheiros maliciosos anexados a eles. Um dos exemplos é um documento do Microsoft Word disfarçado de fatura (facture) ou documento. Uma vez descarregue e aberto, pede uma autorização para permitir comandos macro. Normalmente, os documentos do MS Office não os permitem sem a permissão do utilizador. No entanto, se tal permissão for dada, o documento malicioso descarregará e instalará o Varenyky spambot. No entanto, como Varenyky tem como alvo pessoas da França, verifica se o idioma configurado no Windows é francês. Caso contrário, o anexo não instala nenhum software mal-intencionado.

Como evitar a instalação de malware?

Para evitar a instalação do Varenyky, é necessário não abrir ficheiros anexados a e-mails irrelevantes. No nosso exemplo, o ficheiro é chamado "53949248_facture-1.doc", no entanto, o anexo que é usado para distribuir Varenyky pode ter nomes diferentes. De qualquer forma, se um email é enviado de um endereço desconhecido, o seu contexto é irrelevante e contém algum anexo, por isso deve ser ignorado. Além disso, recomendamos usar as versões do Microsoft Office criadas em (ou após) o ano de 2010. Essas versões têm o modo "Modo de Exibição Protegido", que impede a instalação de malware. Se acredita que o seu computador já está infectado, recomendamos que execute uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Anexo malicioso a distribuir Varenyky:

Texto apresentado neste documento:

Document ProtÈgÈ

Ce document est protÈgÈ par Microsoft Word et nÈcessite une verification humaine.

Veuillez suivre les Ètapes suivantes.

1. Naviguez vers le message ìMode protÈgÈî et cliquez sur ìActiver la modificationî.2. Une fois cette Ètape faite cliquez ensuite sur ìActiver le contenuî dans la mÍme zone pour lire ce document confidentiel, si vous ne voyez pas ce message cliquez sur "Activer les macros".

Screenshot do servidor Comando e Controlo usado por criminosos virtuais que distribuem Varenyky:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é Varenyky?

- PASSO 1. Remoção manual do malware Varenyky.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover o malware manualmente?

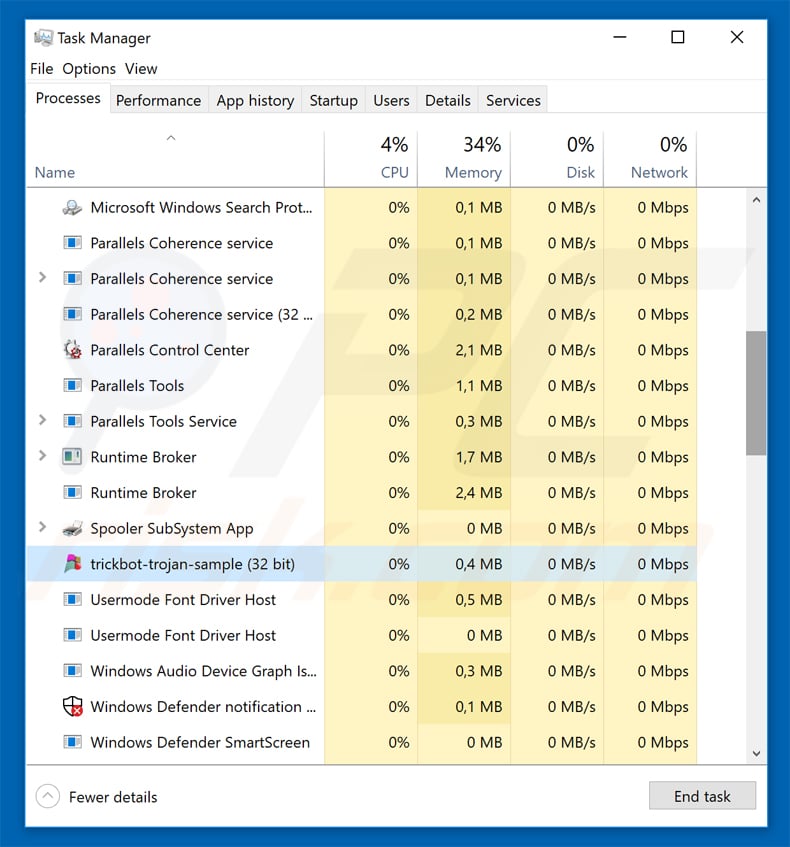

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner. Se deseja remover malware manualmente, a primeira etapa é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estas etapas:

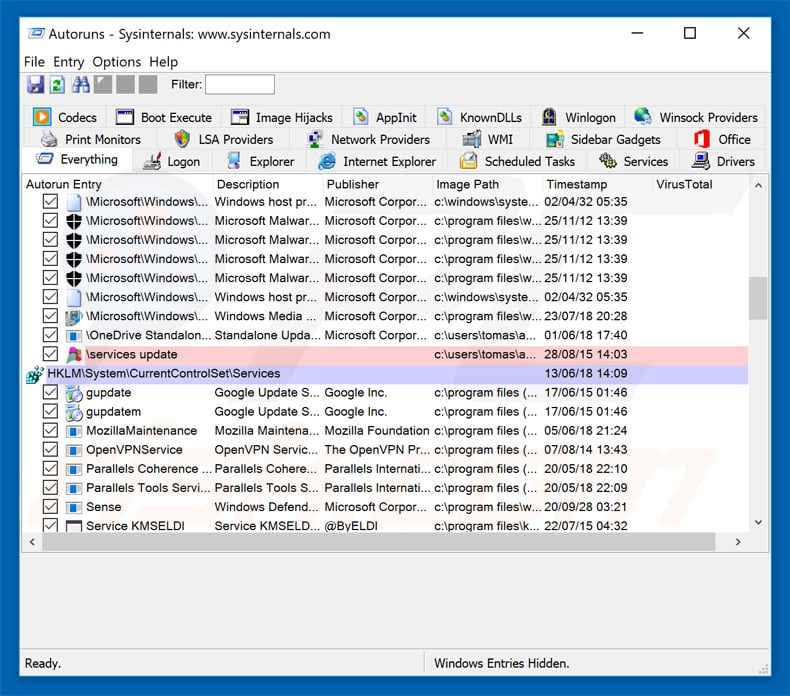

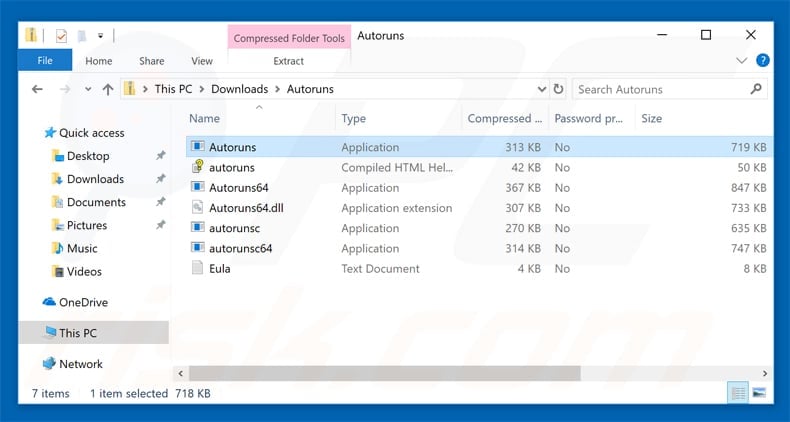

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Reinicie o computador no modo de segurança:

Reinicie o computador no modo de segurança:

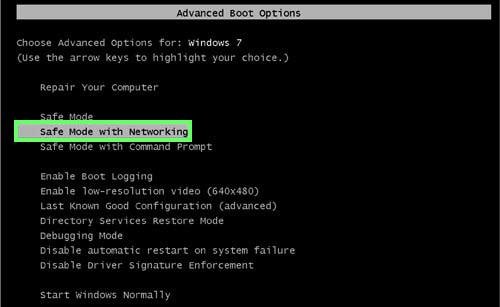

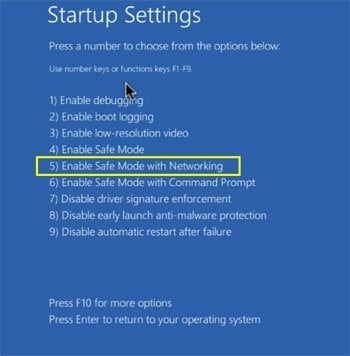

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador pressione a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

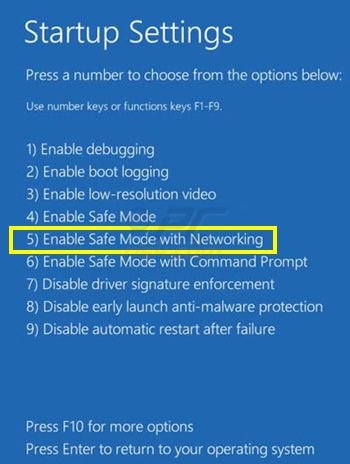

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Startup Settings" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operacional em modo de segurança com rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

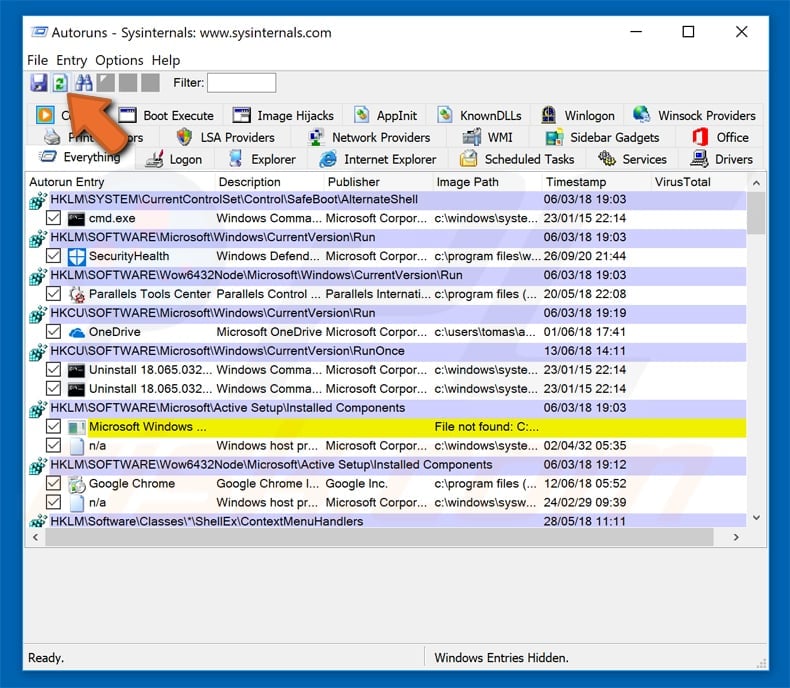

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

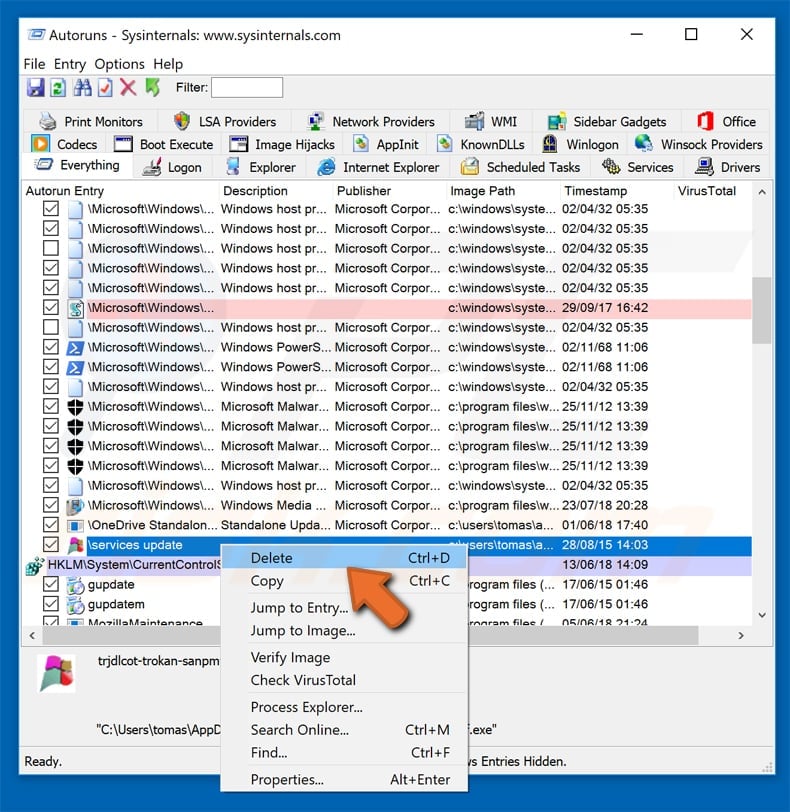

Deve anotar o caminho completo e o nome. Observe que alguns malwares ocultam seus nomes de processos em nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o mouse sobre o nome dele e escolha "Excluir"

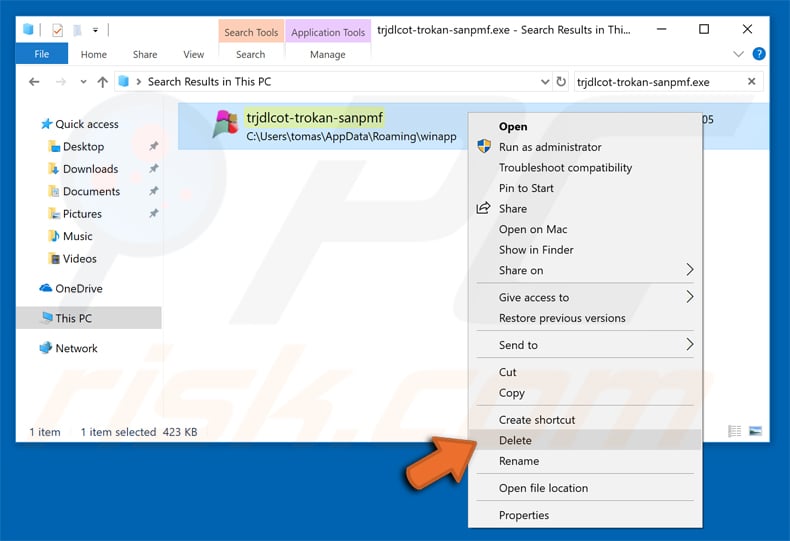

Depois de remover o malware por meio do aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o malware name em seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware,

Inicie o seu computador no Modo Seguro. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Observe que a remoção manual de ameaças requer habilidades avançadas de computação. Se não tiver essas habilidades, deixe a remoção de malware para programas antivírus e anti-malware. Essas etapas podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operacional e de usar o software antivírus.

Para garantir que o seu computador esteja livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

▼ Mostrar comentários