Não confie no e-mail da fraude "I have e-mailed you from your account"

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

O que é "I have e-mailed you from your account Email Scam"?

"I have e-mailed you from your account Email Scam" é uma campanha de spam de sextorção. Este termo define uma operação em grande escala durante a qual milhares de e-mails fraudulentos são enviados. Essas cartas afirmam falsamente sobre a existência de um vídeo comprometedor com o destinatário, que vazará - a menos que os pedidos de resgate sejam atendidos.

É importante ressalvar que nenhuma das informações fornecidas por estes e-mails é verdadeira. Portanto, essas gravações não existem e nem os dispositivos dos destinatários nem a sua privacidade foram comprometidos.

E-mail "I have e-mailed you from your account" em pormenor

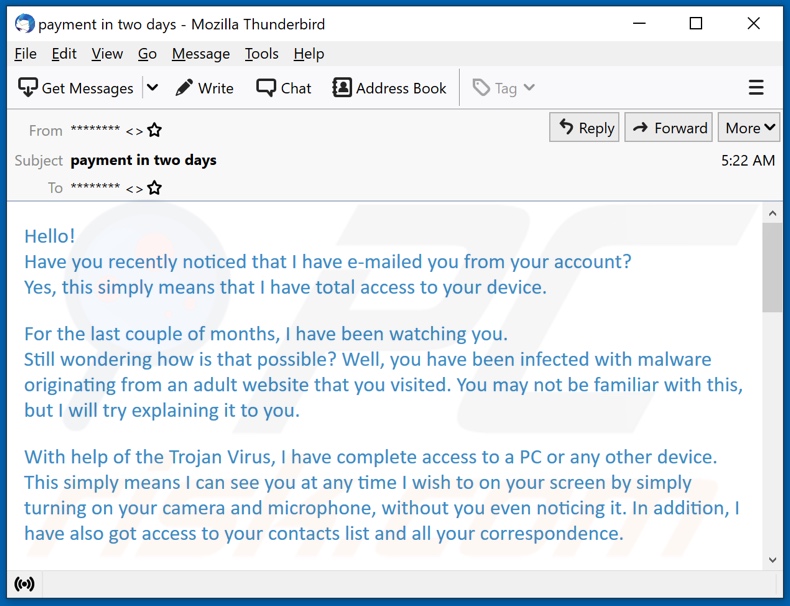

Os e-mails fraudulentos "I have e-mailed you from your account Email Scam" (assunto/título "payment in two days"; pode variar) afirmam ter enviado essas cartas através das contas de correio dos próprios destinatários. Essa declaração falsa supostamente significa que o remetente tem acesso aos dispositivos dos utilizadores.

Esses e-mails fraudulentos afirmam que os sistemas foram infectados com malware originado de um site com tema adulto que os destinatários visitaram. Os criminosos cibernéticos afirmam ter gravado um vídeo através das câmaras dos dispositivos com o auxílio de uma infecção de malware inexistente.

A gravação foi supostamente feita enquanto os destinatários visitavam sites de pornografia. O "vídeo" contém uma gravação do utilizador de um lado e o conteúdo que estava a ver - do outro. Além disso, os emails fraudulentos afirmam que as listas de contatos da plataforma de rede social e email dos destinatários foram obtidas.

Os criminosos cibernéticos ameaçam enviar o vídeo falso para estes contatos - a menos que os utilizadores transfiram 250 dólares em criptomoeda Bitcoin para o endereço carteira de criptomoedas listado. O resgate deve ser pago em 48 horas, a partir do momento em que a carta "I have e-mailed you from your account" foi aberta.

Os destinatários são avisados de que partilhar os e-mails resultará no envio da gravação aos contatos extraídos. Conforme mencionado na introdução, todas as afirmações feitas por essas cartas são falsas. Portanto, ao confiar, os utilizadores só sofrerão perdas financeiras e poderão experimentar repetidas tentativas de fraudes.

| Nome | I have e-mailed you from your account Email Scam |

| Tipo de Ameaça | Phishing, Fraude, Engenharia Social, Esquema |

| Alegação Falsa | Os e-mails de fraude de alegação falsa afirmam que um vídeo explícito será vazado ao destinatário, a menos que um resgate seja pago. |

| Montante de Resgate | 250 USD na criptomoeda Bitcoin |

| Endereço de criptomoedas do criminoso cibernético | 1G4KfrBD8HDJncWV3ghvKReY1rGYEZZLzw (Bitcoin) |

| Sintomas | Compras on-line não autorizadas, alteração de palavras-passe de contas on-line, roubo de identidade, acesso ilegal ao computador. |

| Métodos de Distribuição | E-mails enganosos, publicidade enganosa online, técnicas de envenenamento de motores de pesquisa, domínios mal soletrados. |

| Danos | Perda de informação privada sensível, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Campanhas de spam em geral

"Your device was compromised", "Your cloud storage was compromised", "I monitored your device on the net for a long time", "I have got two not really pleasant news for you", e "Within 96 hours I'll ruin your prestige" são alguns exemplos de campanhas de sextorção.

Os e-mails usam uma grande variedade de modelos de fraudes. As cartas fraudulentas são geralmente apresentadas como "urgente", "importante", "prioritária" e semelhantes; podem até mesmo estar disfarçados como correspondência de empresas, organizações, instituições, autoridades, provedores de serviços e outras entidades legítimas.

Além de phishing e outras fraudes, estes e-mails também são usados para proliferar malware (por exemplo, trojans, ransomware, mineradores de criptomoeda, etc.). Devido à disseminação do e-mail de spam, é aconselhável ter cuidado com os e-mails e mensagens recebidos.

Como é que as campanhas de spam infectam os computadores?

O malware é distribuído através de campanhas de spam através de ficheiros infecciosos enviados através delas. Esses ficheiros podem ser anexados aos e-mails, ou as cartas podem conter links para descarregamento deste conteúdo. Os ficheiros virulentos podem estar em vários formatos, por exemplo, documentos do Microsoft Office e PDF, ficheiros, executáveis, JavaScript e assim por diante.

Quando os ficheiros são abertos - o descarregamento/instalação do malware é iniciado. Por exemplo, documentos do Microsoft Office causam infecções ao executar comandos de macro maliciosos. Esse processo começa no momento em que um documento é aberto nas versões do Microsoft Office lançadas antes de 2010. As versões mais recentes têm o modo "Visualização protegida" que impede a execução automática de macros. Em vez disso, os utilizadores podem ativar manualmente a edição/conteúdo (ou seja, comandos de macro).

Como evitar a instalação de malware?

Para evitar infectar o dispositivo através de e-mails de spam, é expressamente aconselhável não abrir e-mails suspeitos e irrelevantes - especialmente anexos ou links presentes. É recomendado usar as versões do Microsoft Office lançadas após 2010.

O malware também distribui-se através de fontes de descarregamento duvidosas (por exemplo, sites não oficiais e freeware, redes de partilha peer-to-peer, etc.), ferramentas de ativação ilegais ("cracks") e atualizações falsas. Portanto, é importante descarregar de canais oficiais/verificados e ativar/atualizar programas com ferramentas fornecidas por desenvolvedores genuínos.

Para garantir a segurança do dispositivo e do utilizador, é fundamental ter um antivírus confiável instalado e atualizado. Este software deve ser usado para executar verificações regulares do sistema e remover ameaças detectadas. Se já abriu anexos maliciosos, recomendamos executar uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Texto apresentado na carta de e-mail "I have e-mailed you from your account":

Subject: payment in two days

Hello!

Have you recently noticed that I have e-mailed you from your account?

Yes, this simply means that I have total access to your device.

For the last couple of months, I have been watching you.

Still wondering how is that possible? Well, you have been infected with malware originating from an adult website that you visited. You may not be familiar with this, but I will try explaining it to you.

With help of the Trojan Virus, I have complete access to a PC or any other device.

This simply means I can see you at any time I wish to on your screen by simply turning on your camera and microphone, without you even noticing it. In addition, I have also got access to your contacts list and all your correspondence.

You may be asking yourself, "But my PC has an active antivirus, how is this even possible? Why didn't I receive any notification?" Well, the answer is simple: my malware uses drivers, where I update the signatures every four hours, making it undetectable, and hence keeping your antivirus silent.

I have a video of you wanking on the left screen, and on the right screen - the video you were watching while masturbating.

Wondering how bad could this get? With just a single click of my mouse, this video can be sent to all your social networks, and e-mail contacts.

I can also share access to all your e-mail correspondence and messengers that you use.

All you have to do to prevent this from happening is - transfer bitcoins worth $250 (USD) to my Bitcoin address (if you have no idea how to do this, you can open your browser and simply search: "Buy Bitcoin").

My bitcoin address (BTC Wallet) is: 1G4KfrBD8HDJncWV3ghvKReY1rGYEZZLzw

After receiving a confirmation of your payment, I will delete the video right away, and that's it, you will never hear from me again.

You have 2 days (48 hours) to complete this transaction.

Once you open this e-mail, I will receive a notification, and my timer will start ticking.

Any attempt to file a complaint will not result in anything, since this e-mail cannot be traced back, same as my bitcoin id.

I have been working on this for a very long time by now; I do not give any chance for a mistake.

If, by any chance I find out that you have shared this message with anybody else, I will broadcast your video as mentioned above.

Aparência do e-mail "I have e-mailed you from your account" (GIF):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é "I have e-mailed you from your account"?

- PASSO 1. Remoção manual de possíveis infecções por malware.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

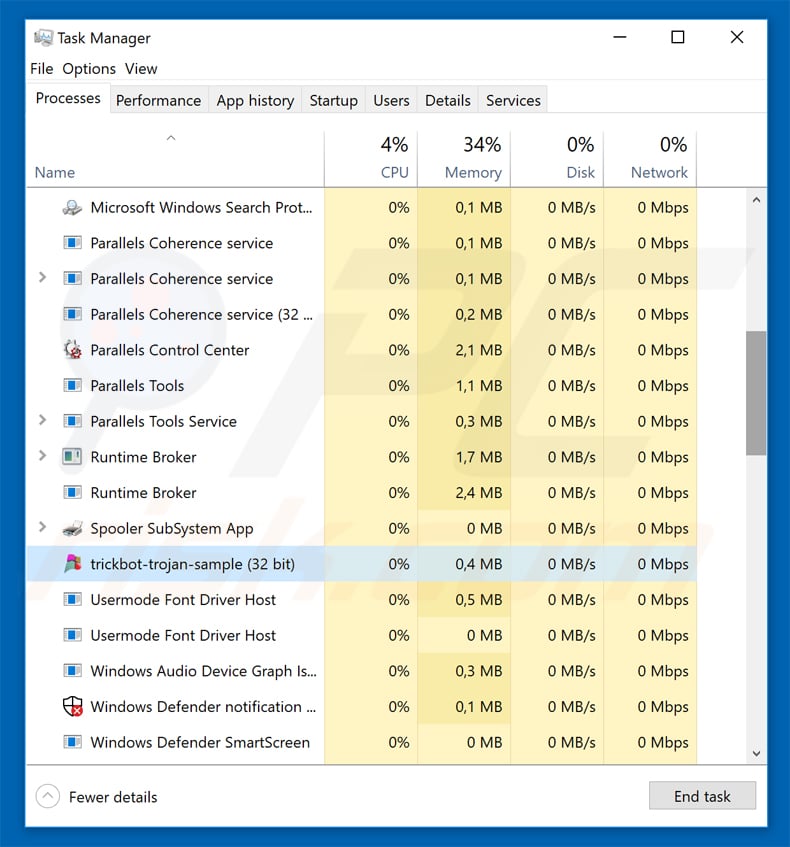

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

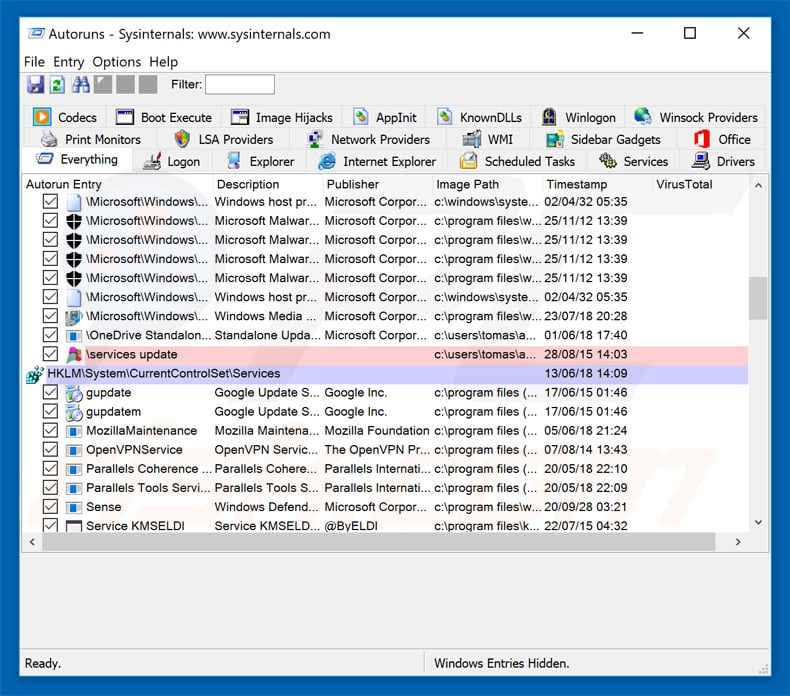

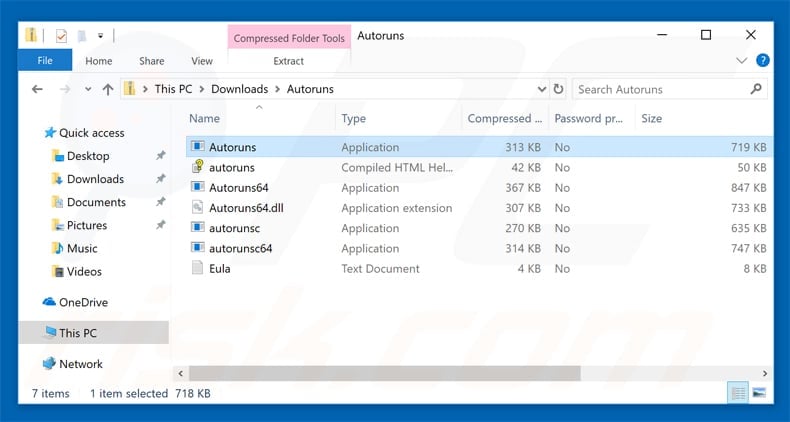

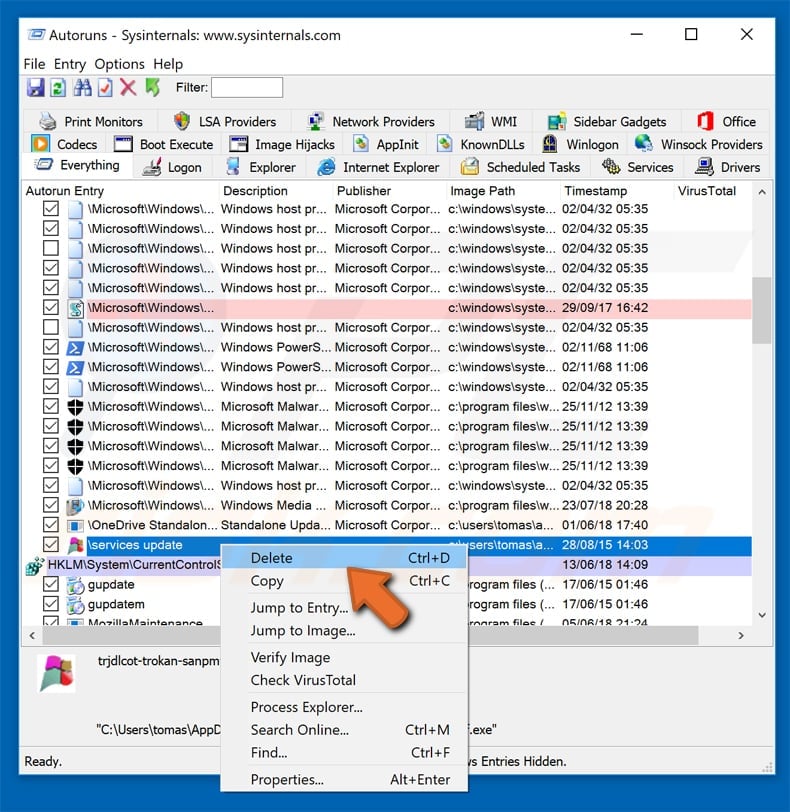

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

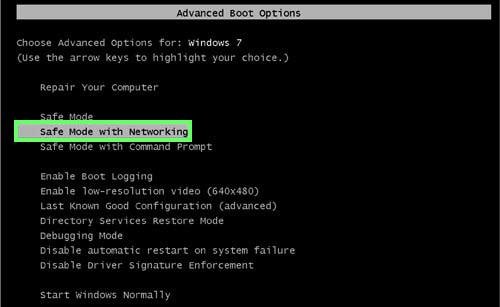

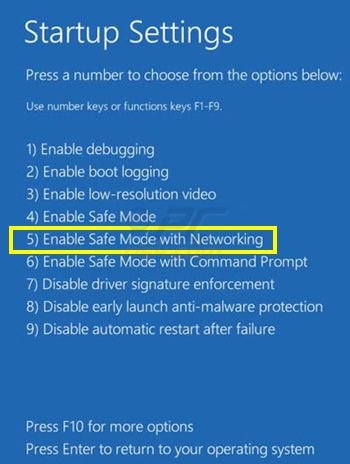

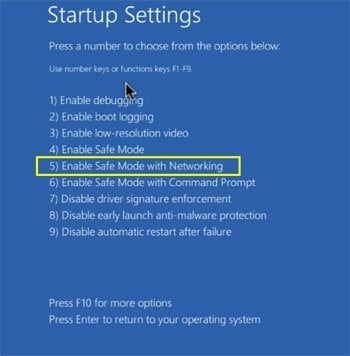

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

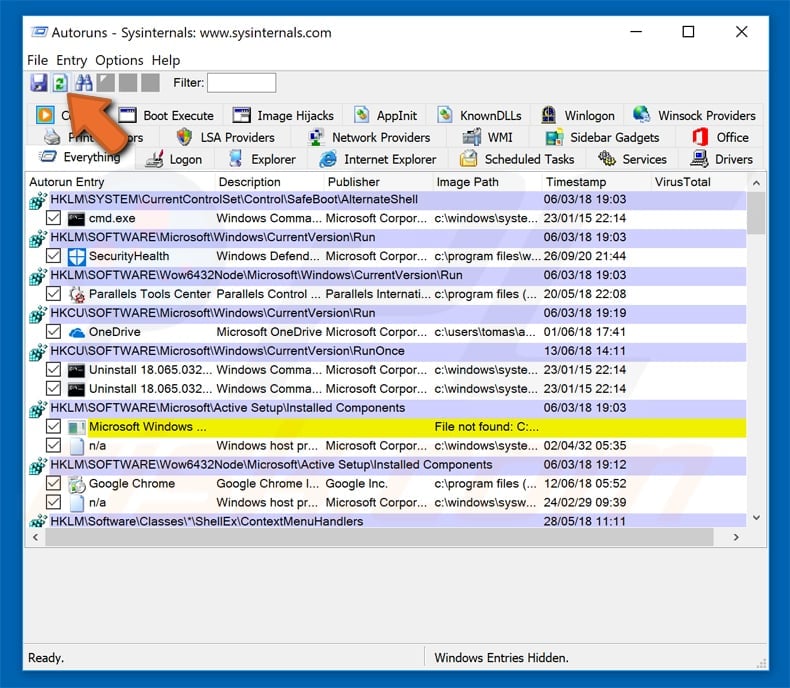

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

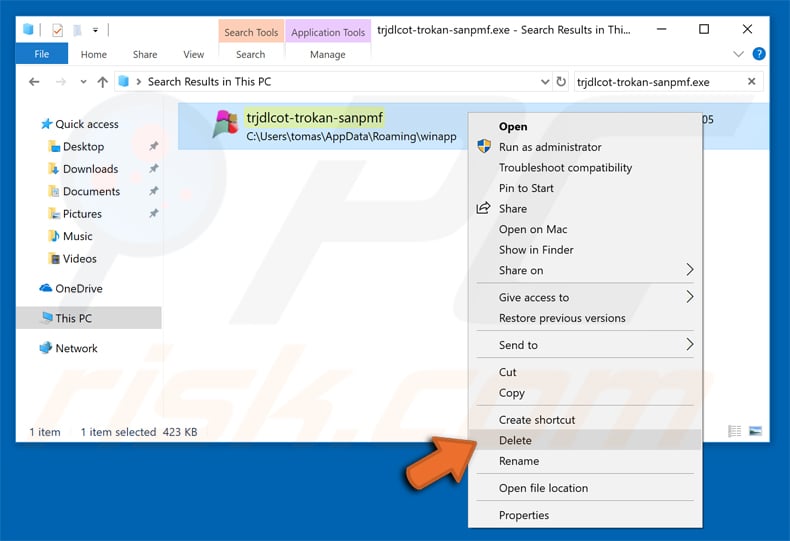

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

▼ Mostrar comentários