Como remover o trojan de acesso remoto Vultur do sistema operativo?

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

O que é Vultur?

Vultur é um programa malicioso classificado como TAR ( Trojan de Acesso Remoto ). O malware dentro desta classificação funciona ao permitir o acesso remoto e o controlo sobre dispositivos infectados. Vultur tem como alvo os sistemas operativos Android. Este software malicioso procura obter as credenciais bancárias online das vítimas e das carteiras de moeda cripto.

Os bancos australianos, italianos e espanhóis estavam entre os mais visados por este Trojan; as campanhas mais pequenas centraram-se nas instituições bancárias holandesas e do Reino Unido. Além disso, a lista de carteiras cripto visadas pelo TAR Vultur é extensa.

TAR Vultur em pormenor

Como mencionado na introdução, o TAR Vultur permite aos criminosos cibernéticos acederem e controlarem à distância os dispositivos Android infectados. Tal como a maioria dos programas maliciosos que visam dispositivos que executam este sistema operativo, Vultur conta com os Serviços de Acessibilidade para estabelecer o controlo sobre os dispositivos. Estes serviços são concebidos para fornecer ajuda adicional na leitura e interacção com o dispositivo.

Os Serviços de Acessibilidade do Android podem ler o que é apresentado no ecrã do dispositivo e simular o ecrã táctil. O programa malicioso Vultur eleva as suas permissões através dos Serviços de Acessibilidade, mostrando continuamente janelas pop-up, que pedem que os serviços acima mencionados sejam activados.

Uma vez concedidas as permissões, o malware oculta a sua aplicação e começa a abusar dos Serviços de Acessibilidade. Assim, Vultur pode desbloquear o dispositivo e imitar gestos/acessos para que o dispositivo seja executado.

As principais funcionalidades deste trojan são a gravação de ecrã e o registo de teclas (ou seja, gravação de toques de tecla). Ao contrário da maioria dos malwares bancários com alvo Android, o Vultur não exibe janelas de login falsas para recolher credenciais de login. Este TAR emprega as características anteriormente mencionadas para este fim.

Para elaborar, a função de gravação de ecrã de Vultur baseia-se em VNC (Virtual Network Computing); este é um termo amplo que se refere a rotinas/software que vão desde a partilha de ecrã até ao acesso remoto. O trojan usa as suas capacidades de gravação de ecrã em combinação com o keylogging para adquirir a informação necessária (por exemplo, IDs, endereços de email, nomes de utilizador, palavras-passe, etc.) para ganhar controlo sobre as contas bancárias das vítimas e as carteiras cripto.

Após a obtenção dos dados necessários, os cibercriminosos podem fazer transacções fraudulentas e/ou compras não autorizadas. Este programa malicioso pode também adquirir a lista de aplicações instaladas, impedir que os utilizadores a desinstalem, e disfarçar-se de aplicações legítimas (por exemplo, "Protection Guard").

Em suma, as infecções por Vultur podem levar a graves problemas de privacidade, perdas financeiras significativas, e roubo de identidade. Se for conhecido/suspeito que o TAR Vultur (ou outro malware) já infectou o dispositivo - deve ser utilizado um anti-vírus para o eliminar rapidamente.

| Nome | trojan de acesso remoto Vultur |

| Tipo de Ameaça | Malware Android, aplicação maliciosa, aplicação indesejada. |

| Nomes de Detecção | Avast-Mobile (Android:Evo-gen [Trj]), BitDefenderFalx (Android.Trojan.Vultur.B), ESET-NOD32 (Uma Variante De Android/Spy.Vultur.A), Kaspersky (HEUR:Backdoor.AndroidOS.Vultur.a), Lista Completa (VirusTotal) |

| Sintomas | O dispositivo está lento, as configurações do sistema são modificadas sem a permissão do utilizador, aplicações questionáveis aparecem, os dados e o uso da bateria aumentam significativamente, os navegadores redirecionam para sites questionáveis, os anúncios intrusivos são exibidos. |

| Métodos de Distribuição | Anexos de email infectados, os anúncios online maliciosos, engenharia social, aplicações fraudulentas, sites fraudulentos. |

| Danos | Informações pessoais roubadas (mensagens privadas, logins/palavras-passe, etc.), desempenho reduzido do dispositivo, bateria descarregada rapidamente, velocidade da Internet diminuída, grandes perdas de dados, perdas monetárias, identidade roubada (aplicações maliciosas podem abusar aplicações de comunicação). |

| Remoção do Malware (Android) | Para eliminar infecções por malware, os nossos pesquisadores de segurança recomendam verificar o seu dispositivo Android com um software antimalware legítimo. Recomendamos Avast, Bitdefender, ESET ou Malwarebytes. |

Malware em geral

TeaBot, Ghimob, MRAT, e BlackRock são alguns exemplos de malware concebido para infectar os sistemas operativos Android. O software malicioso pode ter uma grande variedade de capacidades hediondas, que podem estar em diferentes combinações. Além disso, tais programas podem ser utilizados para uma vasta gama de fins nocivos.

As características mais populares do malware incluem: exfiltração de conteúdo do sistema, extracção de dados de browsers e outras aplicações, encriptação de dados e/ou bloqueio de ecrã para efeitos de resgate (ransomware), descarregamento/instalação de malware adicional, activação de acesso e controlo remoto (TARs), utilização de recursos do sistema para minerar a moeda cripto (criptomineradores), espionagem (gravação do ecrã, toques de teclas, áudio/vídeo através de microfones e câmaras), e assim por diante.

Independentemente da forma como o malware funciona, o seu único objectivo é gerar lucro para os criminosos cibernéticos que o utilizam. Além disso, todas as infecções por malware podem levar a vários problemas graves; por conseguinte, todas as ameaças e problemas devem ser eliminados imediatamente após a sua detecção.

Como é que Vultur se infiltrou no meu dispositivo?

Vultur foi observado a ser injectado em sistemas por um carregador/ porta traseira trojan. O malware concebido para causar infecções por Vultur foi notado a ser propagado sob o pretexto de aptidão e aplicações relacionadas com autenticação, que foram distribuídas através da Google Play Store. Na altura da pesquisa, as aplicações falsas tinham milhares de descarregamentos - o que significava que o âmbito de operação de Vultur podia ser bastante grande.

Em geral, o malware é frequentemente disfarçado ou agregado com software/meios de comunicação comuns. No entanto, é mais comum difundi-lo através de canais de descarregamento duvidosos (por exemplo, sites não oficiais e gratuitos, redes de partilha entre pares, etc.) em vez de fontes fidedignas - nas quais é mais provável que seja detectado e removido.

Ferramentas de activação ilegal ("fendas") e actualizações falsas são exemplos principais de conteúdo de propagação do sexo masculino. As ferramentas de "fendas" podem causar infecções em vez de activar produtos licenciados. Os actualizadores ilegítimos infectam sistemas abusando de falhas de programas desactualizados e/ou instalando software malicioso em vez das actualizações prometidas.

As campanhas de spam são também utilizadas para distribuir malware. Este termo define uma operação em grande escala durante a qual milhares de emails fraudulentos são enviados. As cartas fraudulentas podem ter ficheiros infecciosos anexados, ou conter links de descarregamento de tal conteúdo.

Os ficheiros virulentos podem estar em vários formatos, por exemplo, arquivos (RAR, ZIP), executáveis (.exe, .run, etc.), documentos PDF e Microsoft Office, JavaScript, e assim por diante. Quando os ficheiros são executados, corridos, ou abertos de outra forma - a cadeia de infecção é desencadeada.

Como evitar a instalação de malware

É aconselhado utilizar apenas canais de descarregamento oficiais e verificados. O software deve ser activado e actualizado utilizando funções fornecidas por programadores genuínos. As mensagens de email suspeitas/interessantes não devem ser abertas, especialmente quaisquer anexos ou ligações que nelas se encontrem.

Para assegurar a integridade do dispositivo e a privacidade do utilizador, é primordial ter instalado e mantido actualizado um conjunto de anti-vírus/anti-spyware de boa reputação. Além disso, estes programas têm de ser utilizados para realizar verificações regulares do sistema e para remover ameaças detectadas/potenciais.

Menu rápido:

- Introdução

- Como eliminar o histórico de navegação do navegador Chrome?

- Como desativar as notificações do navegador no navegador Chrome?

- Como redefinir o navegador Chrome?

- Como eliminar o histórico de navegação do navegador Firefox?

- Como desativar as notificações do navegador no navegador Firefox?

- Como redefinir o navegador Firefox

- Como desinstalar aplicações potencialmente indesejadas e/ou maliciosas?

- Como inicializar o dispositivo Android em "Modo de segurança"?

- Como verificar o uso de dados de várias aplicações?

- Como verificar o uso de dados de várias aplicações?

- Como instalar as atualizações de software mais recentes

- Como redefinir o sistema para o seu estado padrão?

- Como desativar aplicações com privilégios de administrador

Eliminar o histórico de navegação do navegador Chrome:

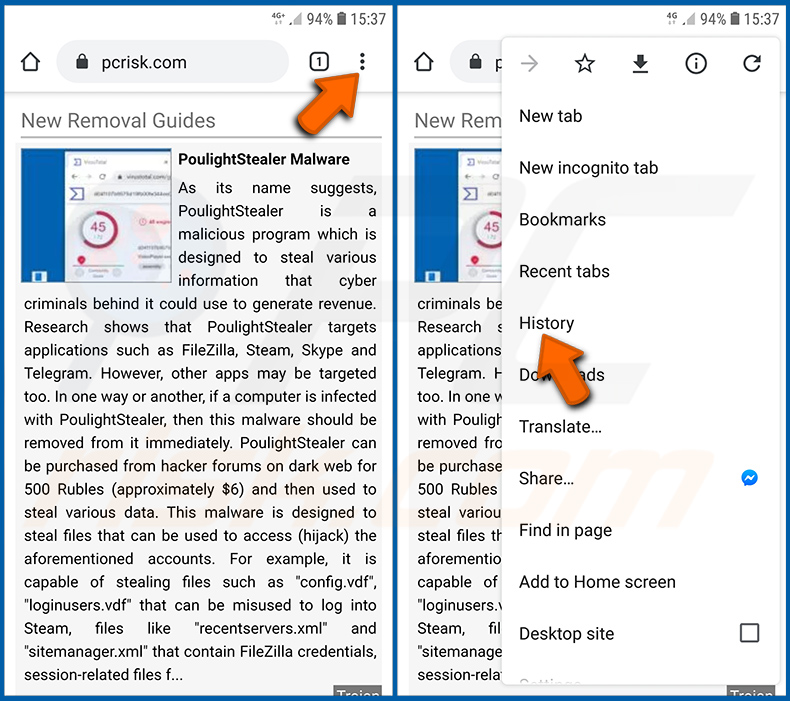

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu suspenso aberto.

Toque em "Limpar dados de navegação", selecione o separador "AVANÇADO", escolha o intervalo de tempo e os tipos de dados que deseja eliminar e toque em "Limpar dados".

Desativar as notificações do navegador no navegador Chrome

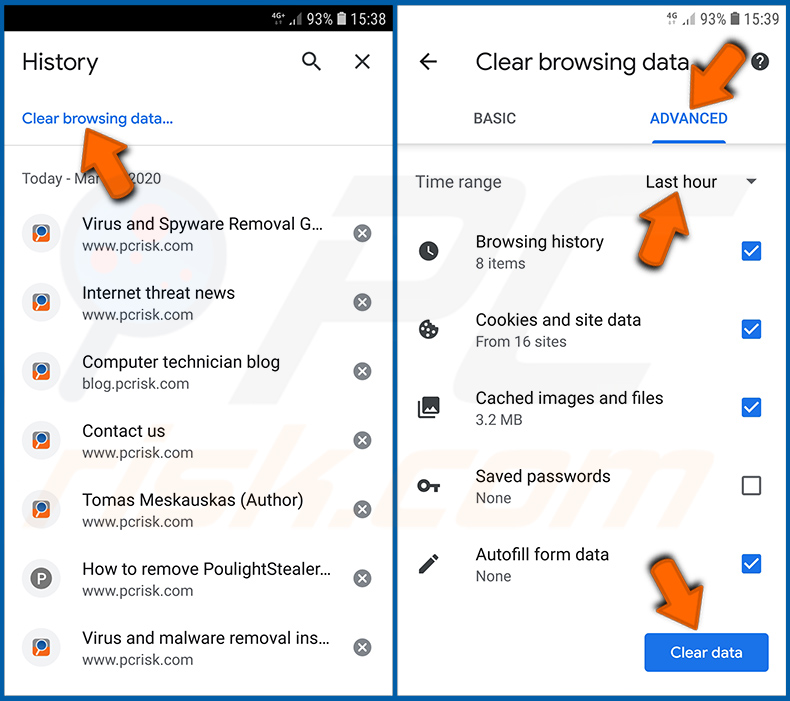

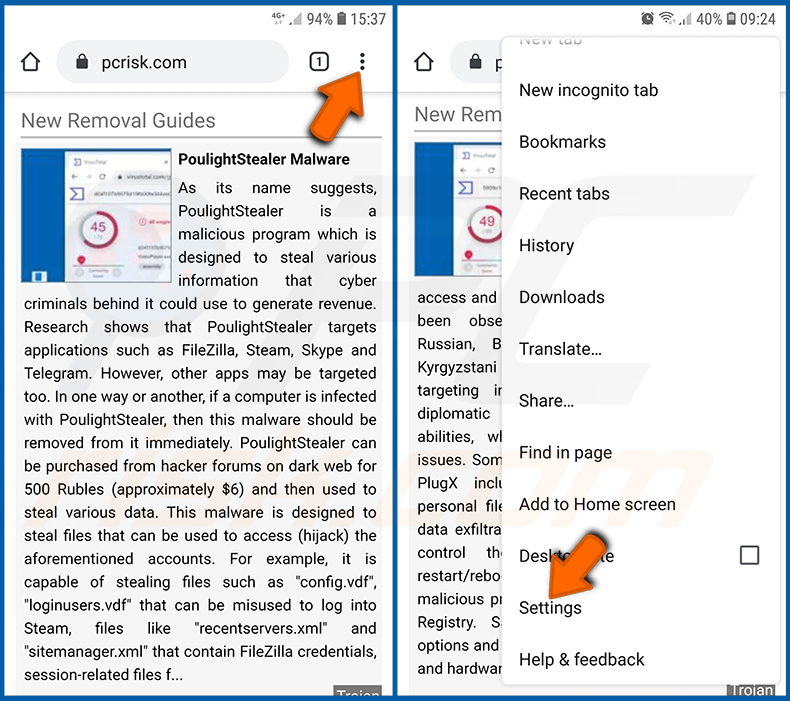

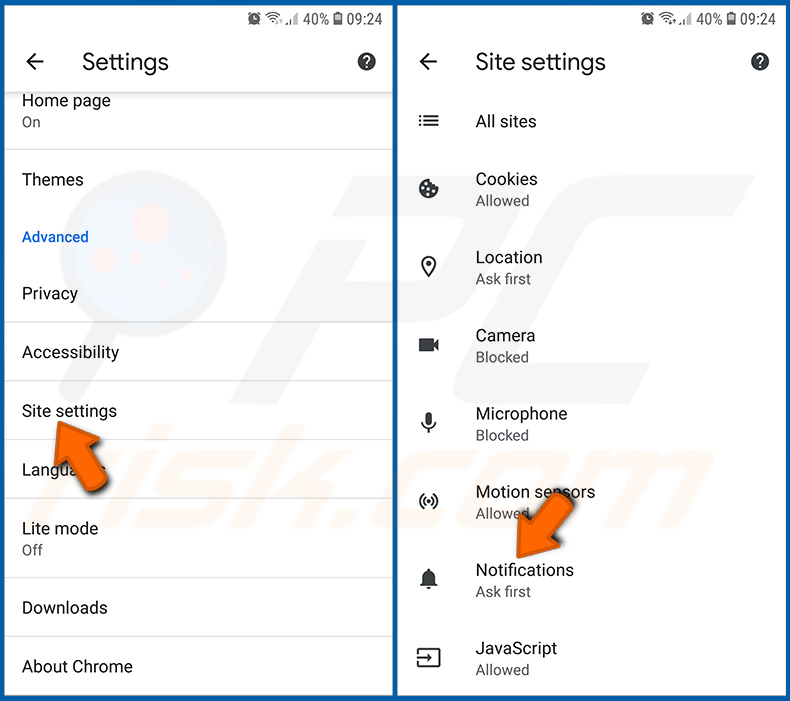

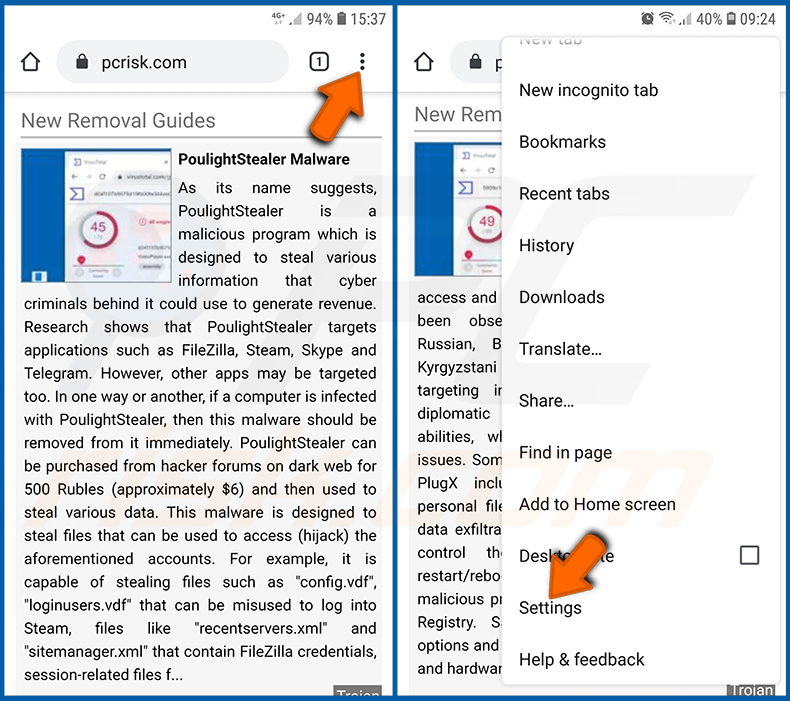

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Configurações" no menu suspenso aberto.

Role para baixo até ver a opção "Configurações do site" e toque nela. Role para baixo até ver a opção "Notificações" e toque nela.

Encontre os sites que exibem notificações do navegador, toque neles e clique em "Limpar e redefinir". Isso vai remover as permissões concedidas a estes sites para exibir notificações. No entanto, depois de visitar o mesmo site novamente, pode pedir permissão novamente. Pode escolher se deseja conceder essas permissões ou não (se decidir recusar, o site irá para a seção "Bloqueado" e não pedirá mais a sua permissão).

Repor o navegador Chrome:

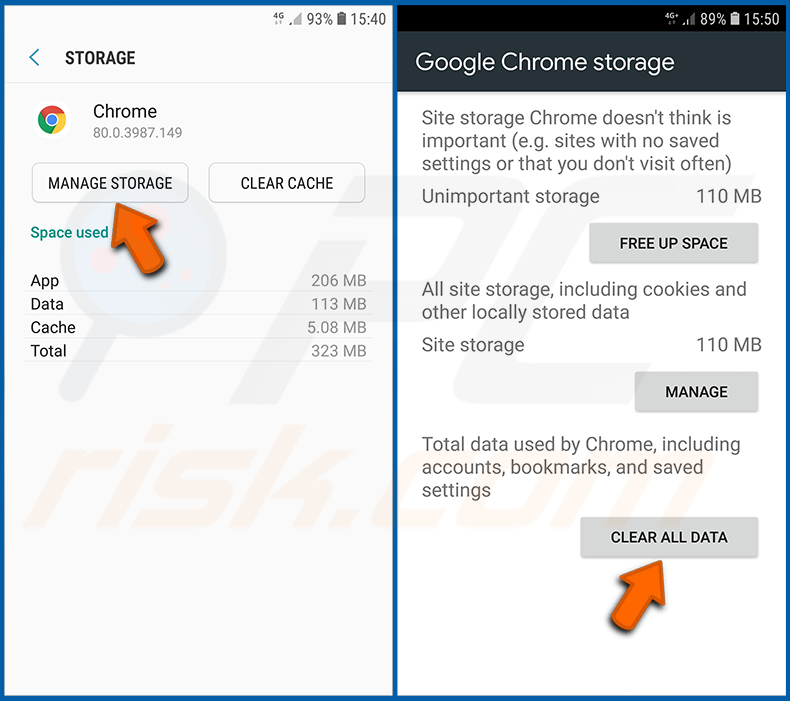

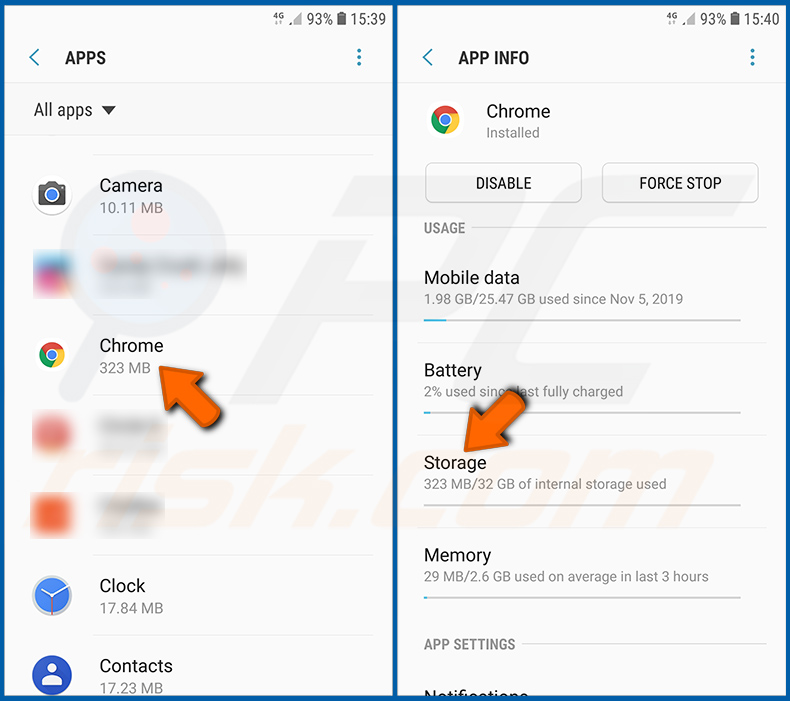

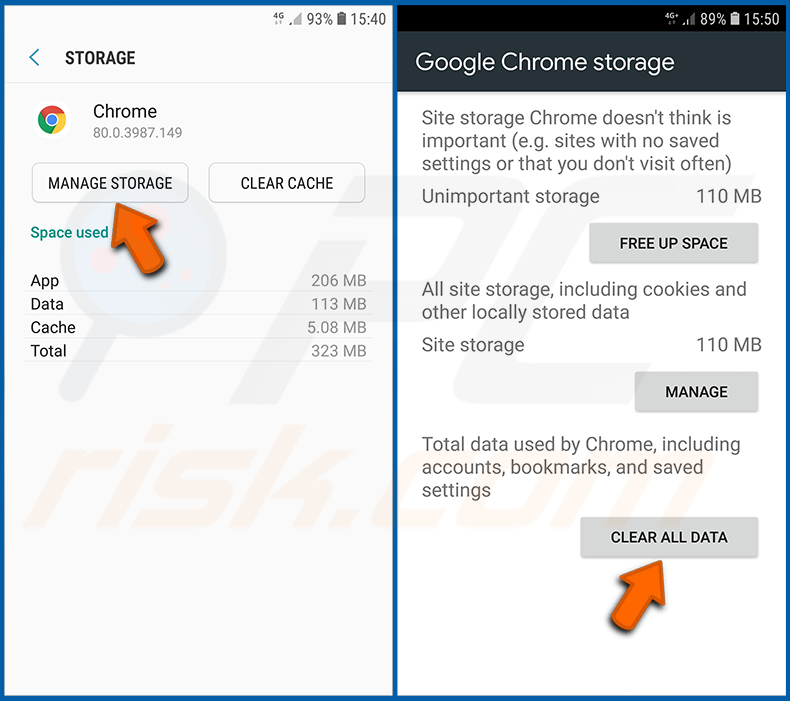

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

Deslize para baixo até encontrar a aplicação "Chrome", selecione-a e clique na opção "Armazenamento".

Clique em "GERIR ARMAZENAMENTO", depois em "LIMPAR TODOS OS DADOS" e confirme a ação gravando em "OK". Note que redefinir o navegador eliminará todos os dados armazenados. Isso significa que todos os logins/palavras-passe guardados, histórico de navegação, configurações não padrão e outros dados serão excluídos. Também terá que fazer login novamente em todos os sites.

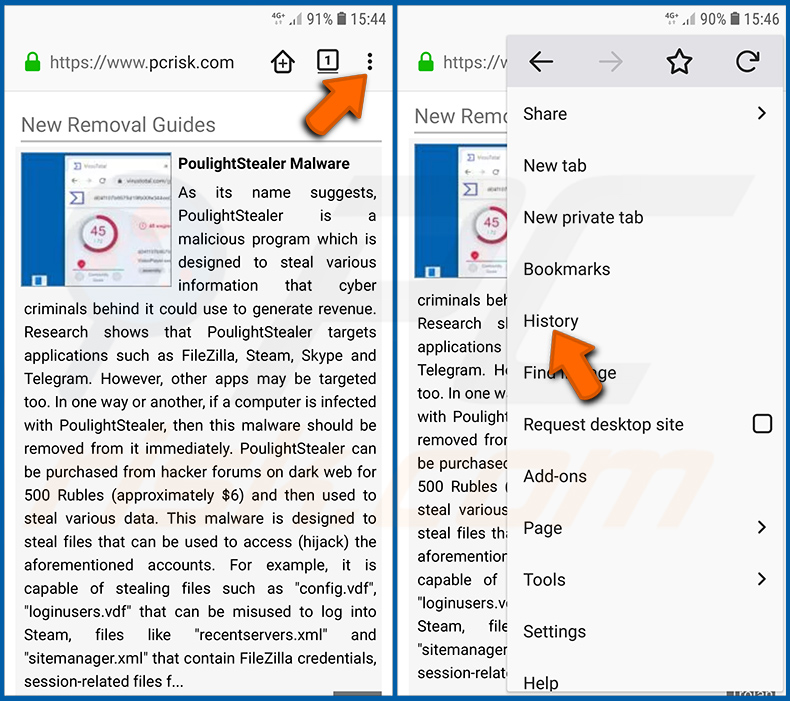

Eliminar o histórico de navegação do navegador Firefox:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu suspenso aberto.

Role para baixo até ver "Limpar dados privados" e clique. Selecione os tipos de dados que deseja remover e clique em "LIMPAR DADOS".

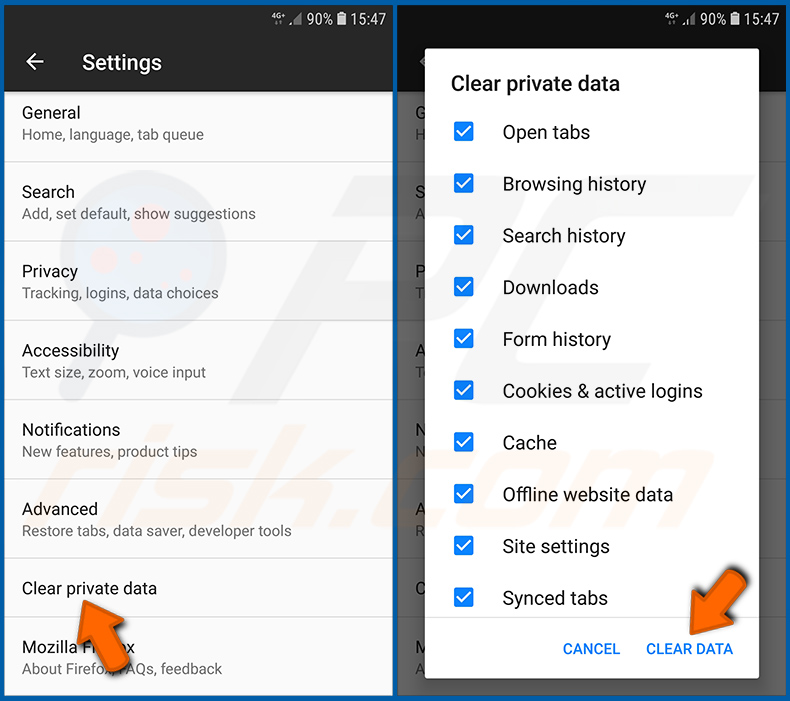

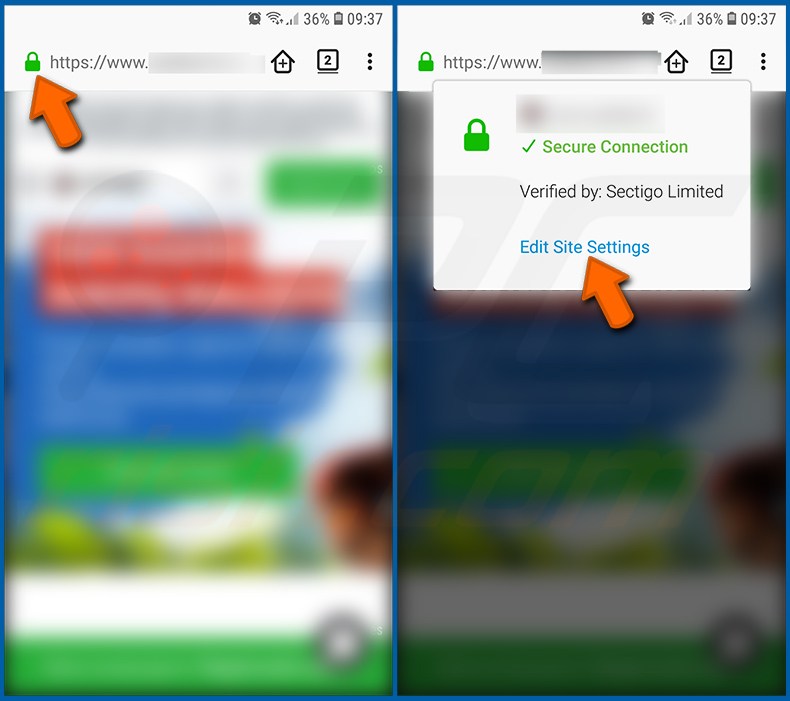

Desativar as notificações do navegador no navegador web Firefox:

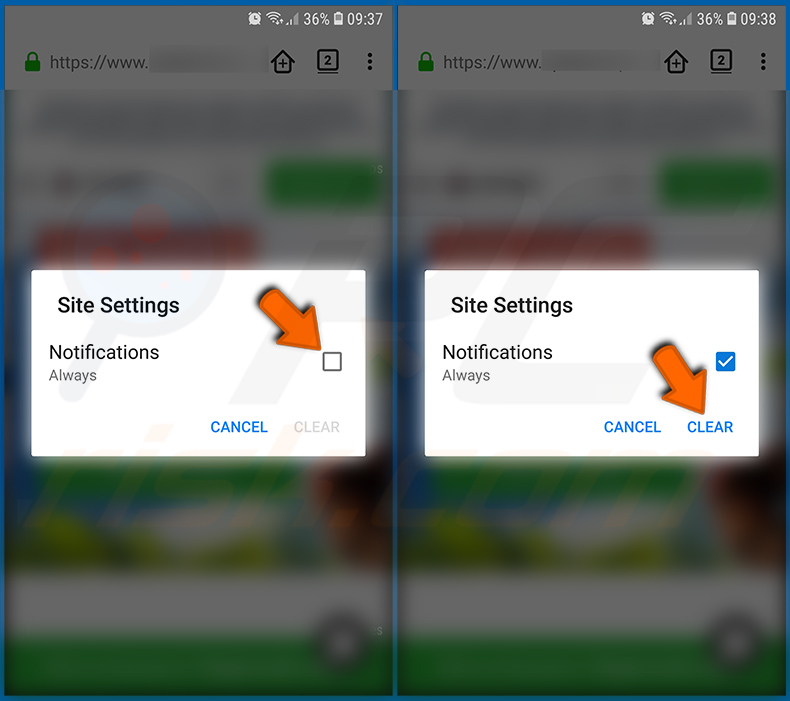

Visite o site que está a fornecer notificações do navegador, toque no ícone exibido à esquerda da barra de URL (o ícone não será necessariamente um "Bloqueio") e seleccione "Editar Configurações do Site".

No pop-up aberto, escolha a opção "Notificações" e clique em "LIMPAR".

Repor o navegador Firefox:

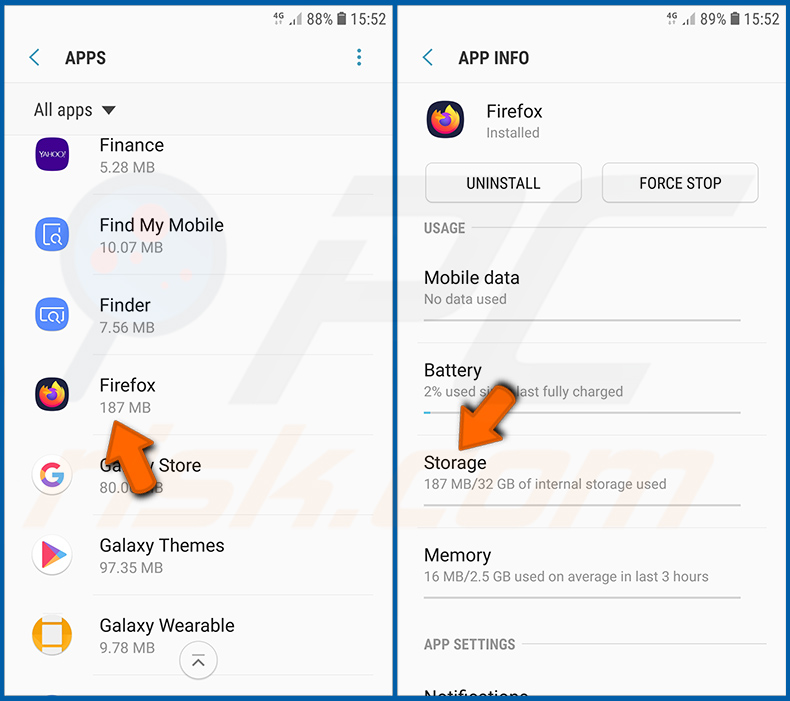

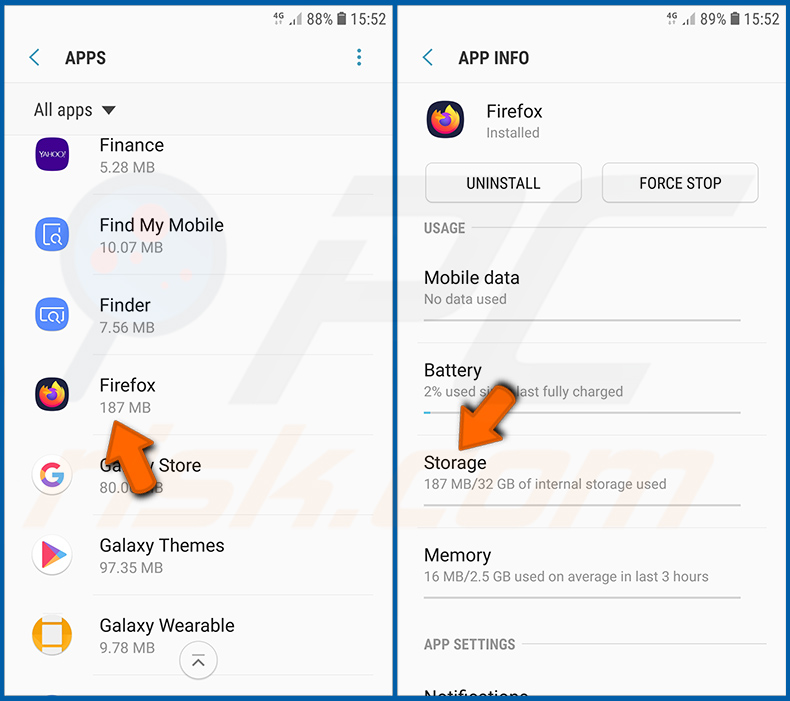

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

Deslize para baixo até encontrar a aplicação "Firefox", selecione-a e clique na opção "Armazenamento".

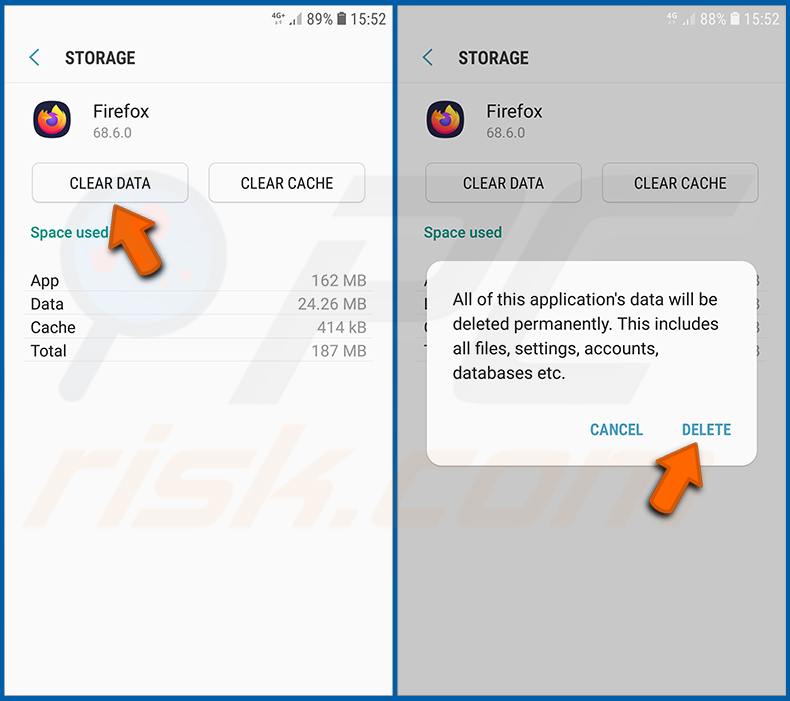

Clique em "LIMPAR DADOS" e confirme a ação tocando em "ELIMINAR". Note que a reposição do navegador vai eliminar todos os dados armazenados. Isso significa que todos os logins/palavras-passe guardados, histórico de navegação, configurações não padrão e outros dados serão excluídos. Também terá que fazer login novamente em todos os sites.

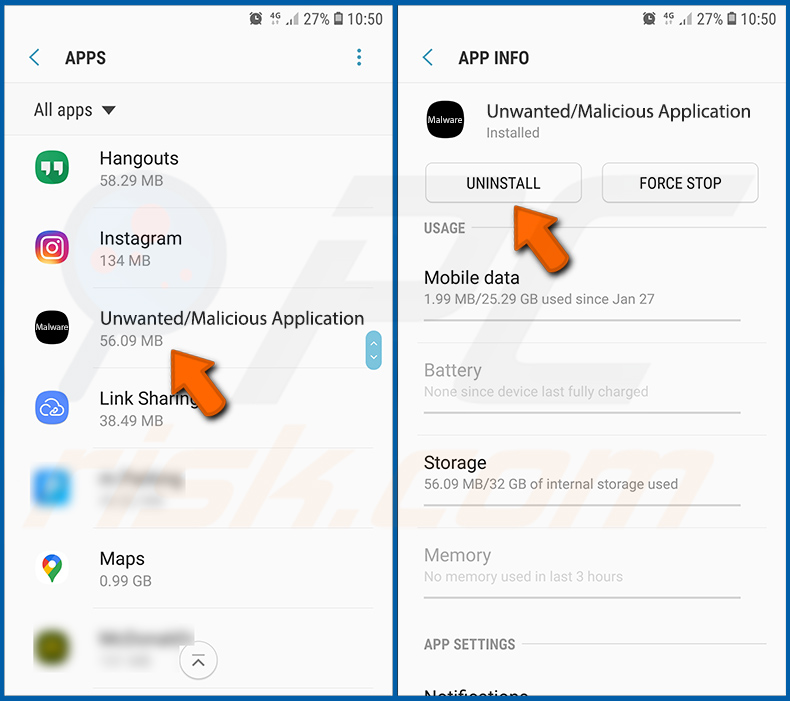

Desinstalar aplicações potencialmente indesejadas e/ou maliciosas:

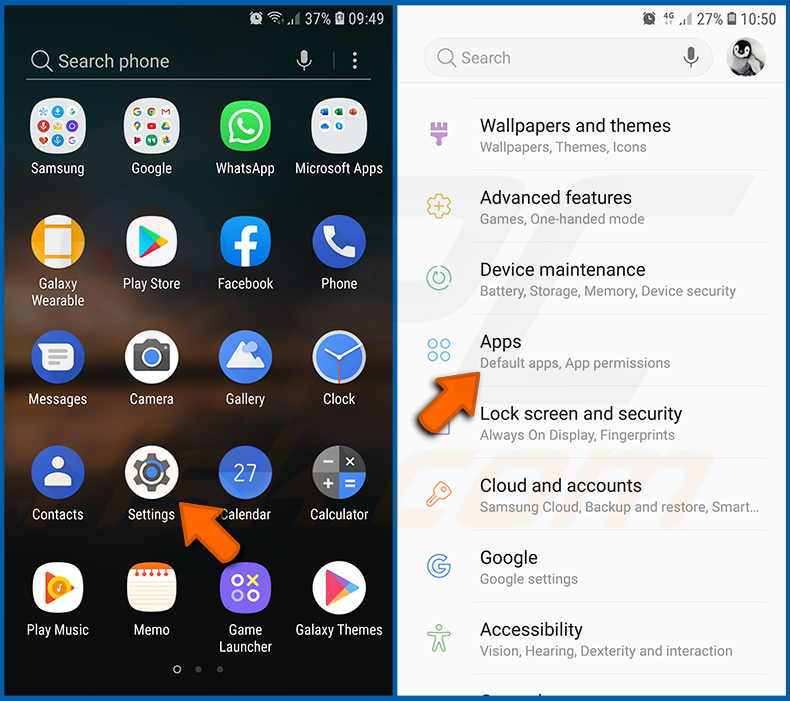

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

Role para baixo até ver uma aplicação potencialmente indesejada e/ou maliciosa, selecione-a e clique em "Desinstalar". Se, por algum motivo, não conseguir remover a aplicação selecionada (por exemplo, uma mensagem de erro será exibida), deve tentar usar o "Modo de segurança".

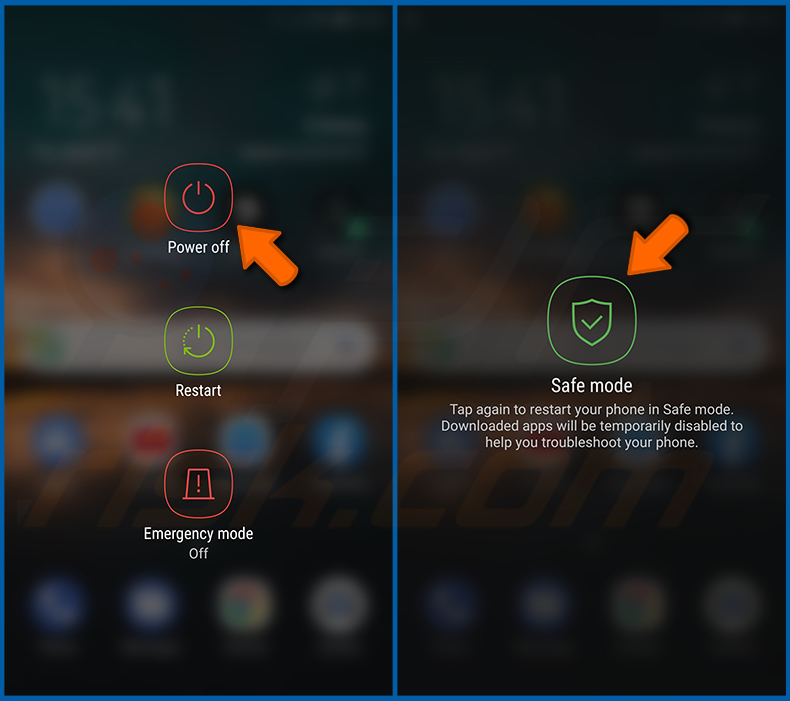

Iniciar o dispositivo Android no "Modo de Segurança":

O "Modo de segurança" no sistema operativo Android desativa temporariamente a execução de todas as aplicações de terceiros. Usar este modo é uma boa maneira de diagnosticar e resolver vários problemas (por exemplo, remover aplicações maliciosas que impedem os utilizadores de fazer isso quando o dispositivo está a funcionar "normalmente").

Prima o botão “Ligar” e segure-o até ver o ecrã “Desligar”. Clique no ícone "Desligar" e segure-o. Após alguns segundos, a opção "Modo de segurança" aparecerá e poderá executá-la reiniciando o dispositivo.

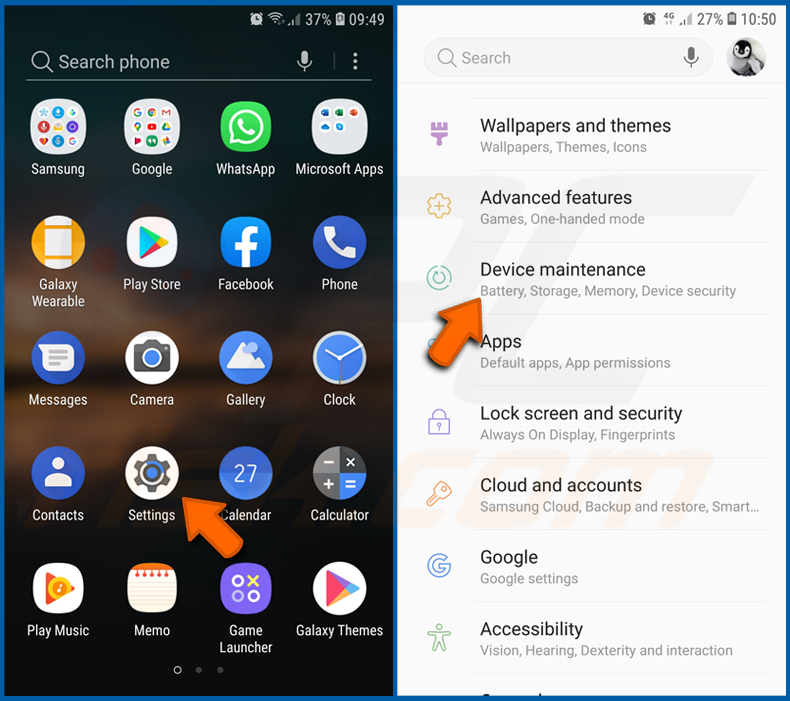

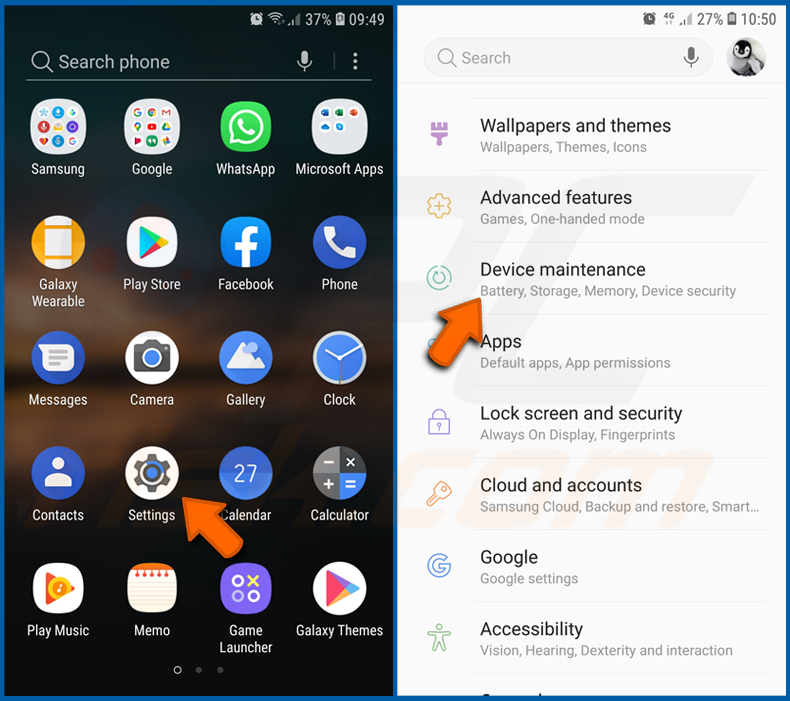

Verificar o uso da bateria de várias aplicações:

Vá para "Configurações", deslize para baixo até ver "Manutenção do dispositivo" e clique.

Clique em "Bateria" e verifique o uso de cada aplicação. As aplicações legítimas/genuínas são projetadas para usar o mínimo de energia possível, para fornecer a melhor experiência do utilizador e economizar energia. Portanto, o alto uso da bateria pode indicar que a aplicação é maliciosa.

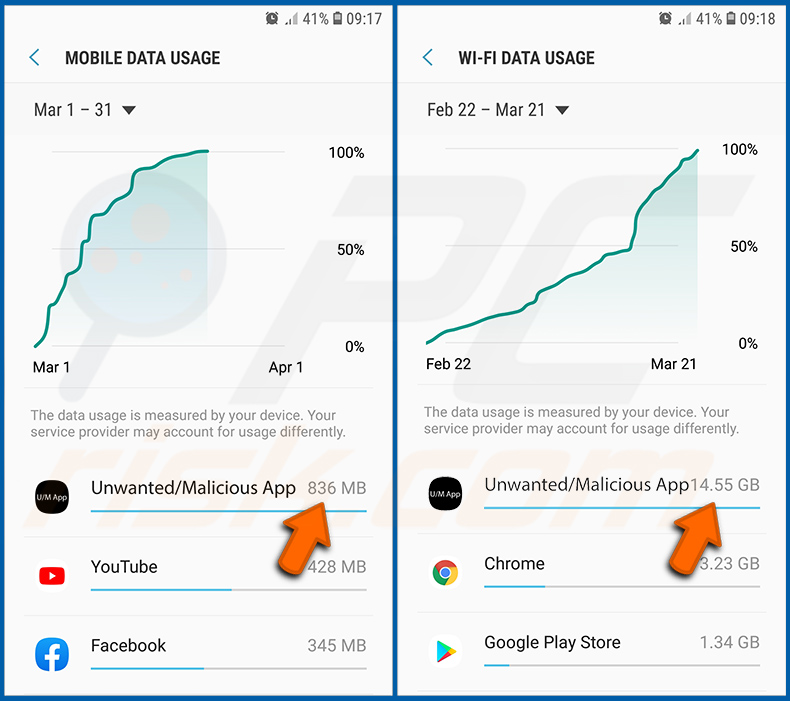

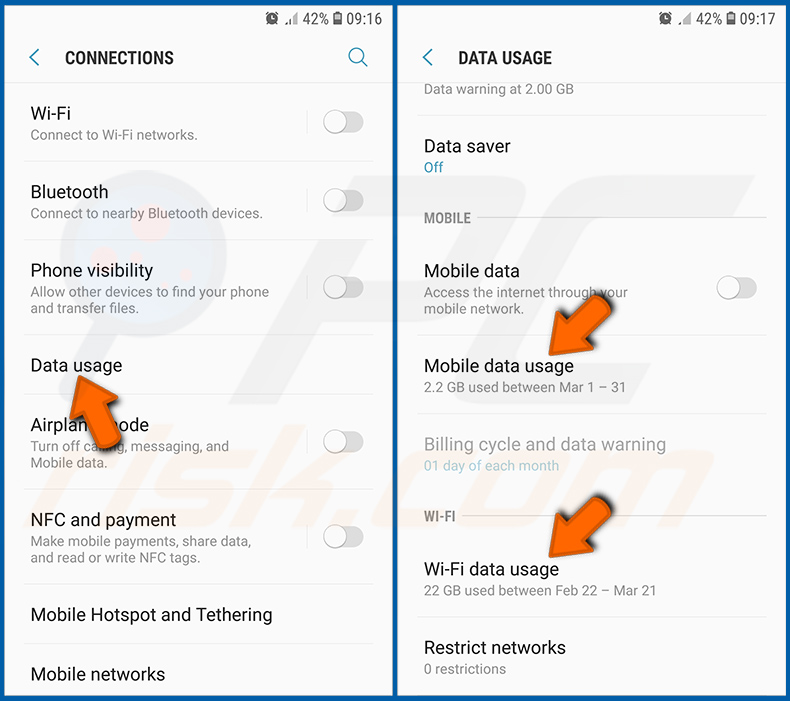

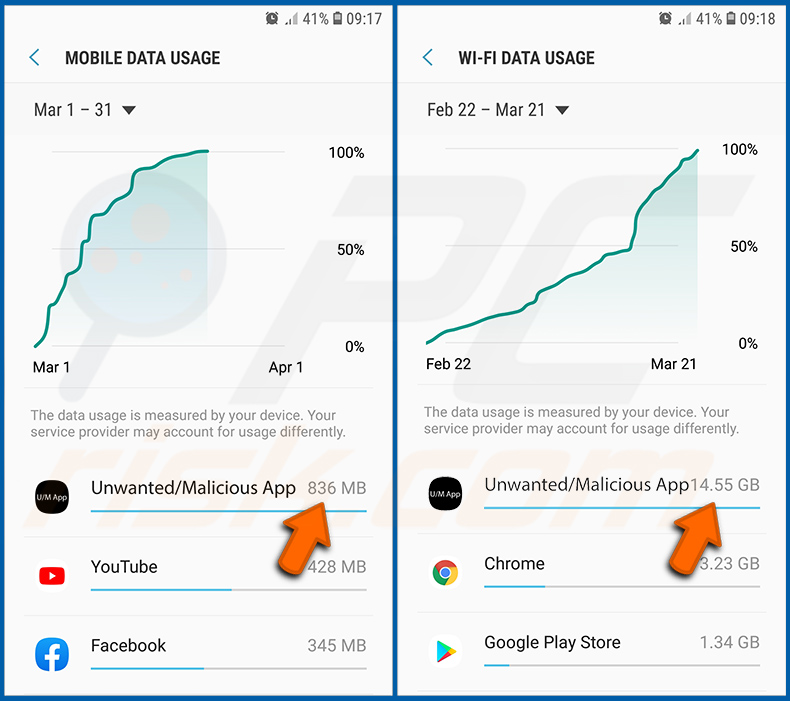

Verificar o uso de dados de várias aplicações:

Vá para "Configurações", role para baixo até ver "Ligações" e clique.

Role para baixo até ver "Uso de dados" e selecione esta opção. Tal como acontece com a bateria, as aplicações legítimas/genuínos são projetados para minimizar o uso de dados tanto quanto possível. Isso significa que o grande uso de dados pode indicar a presença de aplicações maliciosas. Note que algumas aplicações maliciosas podem ser projetadas para operar quando o dispositivo está ligado apenas a uma rede sem fios. Por este motivo, deve verificar o uso de dados móveis e Wi-Fi.

Se encontrar uma aplicação que usa muitos dados, mesmo que nunca a use, recomendamos que a desinstale o mais rápido possível.

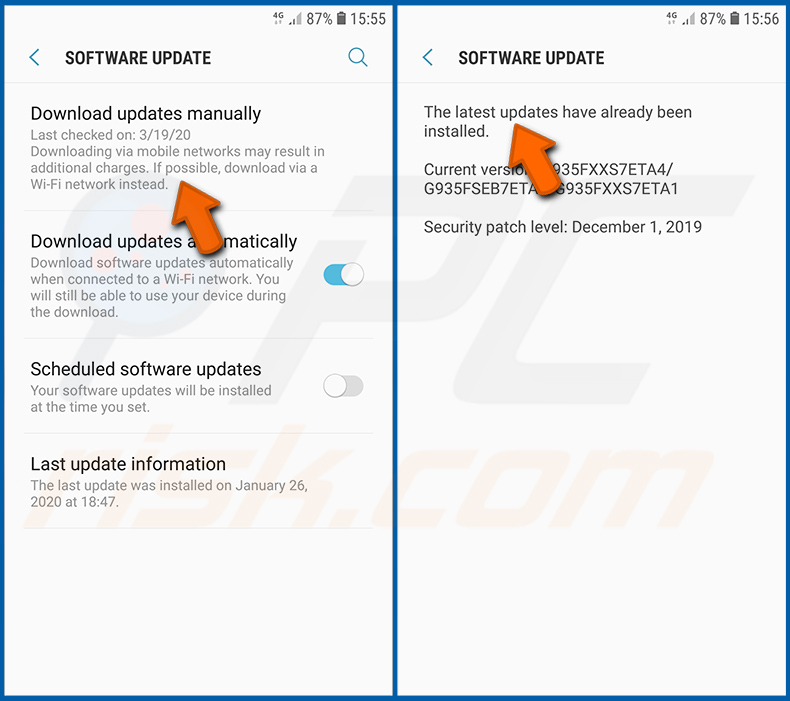

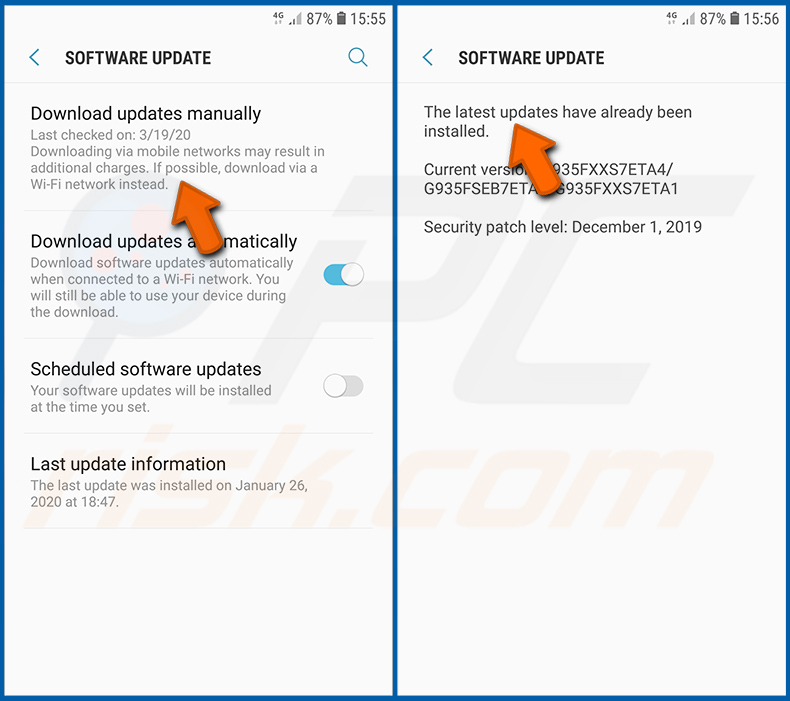

Instalar as atualizações de software mais recentes:

Manter o software atualizado é uma boa prática quando se trata de segurança do dispositivo. Os fabricantes de dispositivos estão lançando continuamente vários patches de segurança e atualizações do Android para corrigir erros e bugs que podem ser abusados por criminosos cibernéticos. Um sistema desatualizado é muito mais vulnerável, e é por isso que deve sempre ter certeza que o software do seu dispositivo está atualizado.

Vá para "Configurações", role para baixo até ver "Atualização de software" e clique.

Clique em "Descarregar atualizações manualmente" e verifique se há atualizações disponíveis. Se sim, instale-as imediatamente. Também recomendamos ativar a opção "Descarregar atualizações automaticamente" - ela permitirá que o sistema notifique quando uma atualização for lançada e/ou a instale automaticamente.

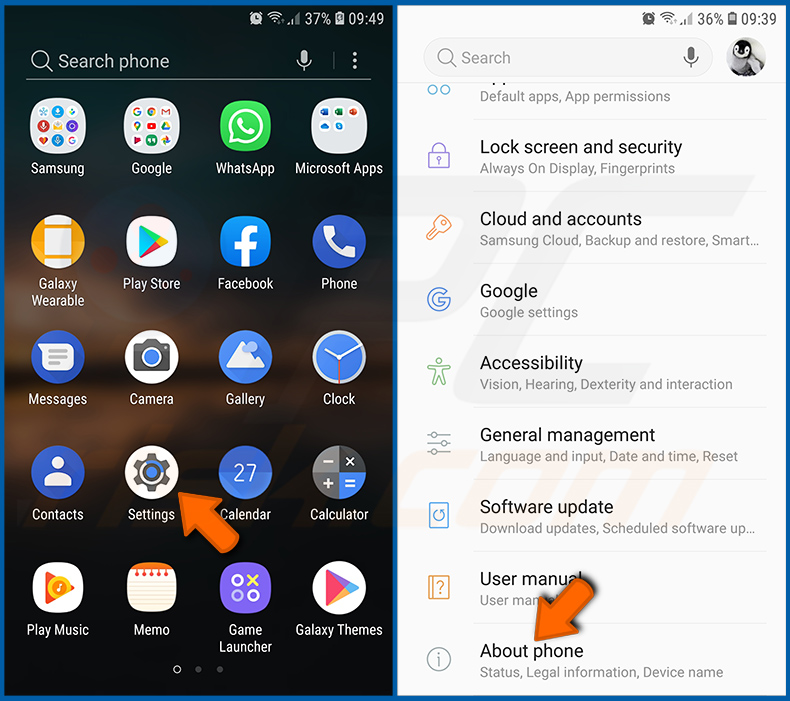

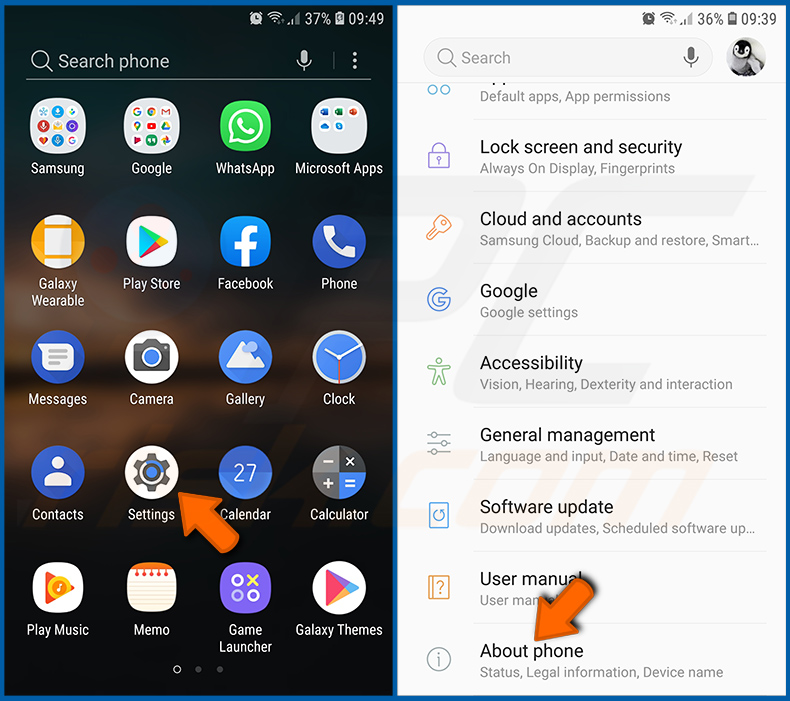

Redefinir o sistema para o seu estado padrão:

Executar uma "redefinição de fábrica" é uma boa maneira de remover todas as aplicações indesejadas, restaurar as configurações do sistema para o padrão e limpar o dispositivo em geral. No entanto, deve ter em mente que todos os dados dentro do dispositivo serão excluídos, incluindo fotos, ficheiros de vídeo/áudio, números de telefone (armazenados no dispositivo, não no cartão SIM), mensagens SMS e assim por diante. Por outras palavras, o dispositivo será restaurado ao seu estado original.

Também pode restaurar as configurações básicas do sistema e/ou simplesmente as configurações de rede.

Vá para "Configurações", deslize para baixo até ver "Sobre o telefone" e clique.

Role para baixo até ver "Redefinir" e clique. Agora escolha a ação que deseja executar

: "Redefinir configurações" - restaura todas as configurações do sistema para o padrão

; "Redefinir configurações de rede" - restaura todas as configurações relacionadas à rede para o padrão

; "Redifinir dados de fábrica" - redefine todo o sistema e elimina completamente todos os dados armazenados;

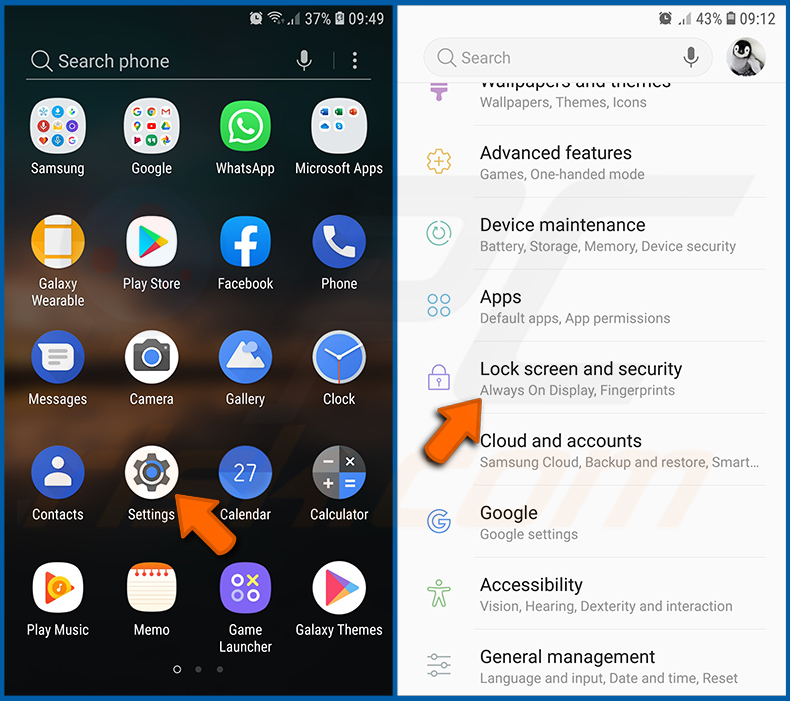

Desativar as aplicações que têm privilégios de administrador:

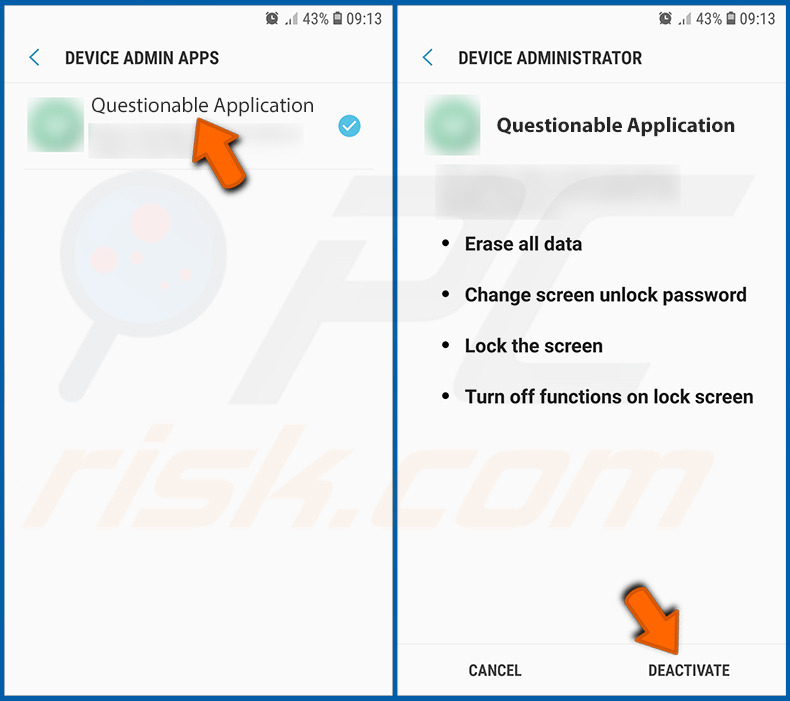

Se uma aplicação maliciosa obtiver privilégios de administrador, poderá danificar seriamente o sistema. Para manter o dispositivo o mais seguro possível, deve sempre verificar quais aplicações têm estes privilégios e desativar as que não têm.

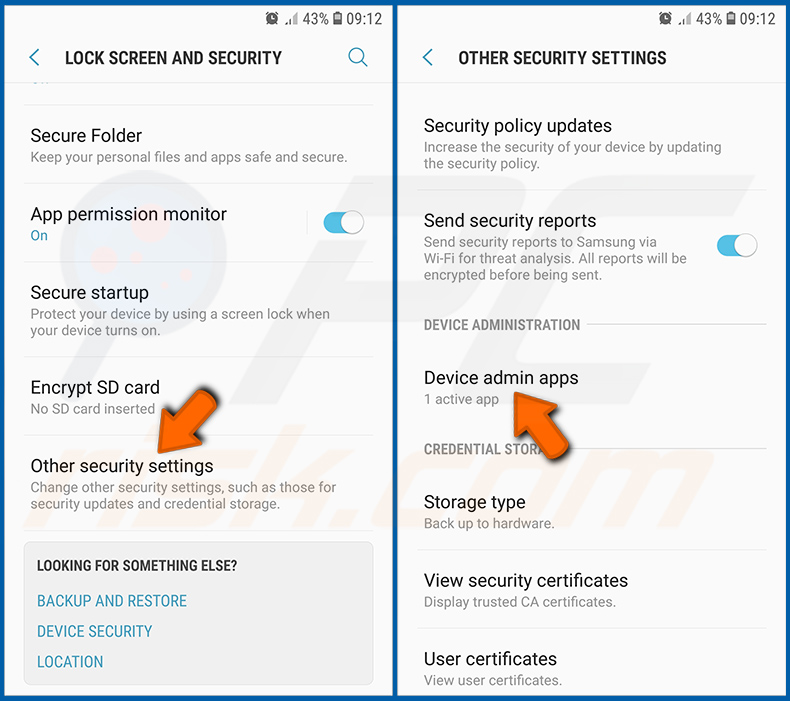

Vá para "Configurações", deslize para baixo até ver "Bloquear ecrã e segurança" e clique.

Role para baixo até ver "Outras configurações de segurança", toque e em "Aplicações de administração do dispositivo".

Identifique as aplicações que não devem ter privilégios de administrador, clique nelas e depois clique em "DESATIVAR".

Perguntas Frequentes (FAQ)

Quais são os maiores problemas que o malware pode causar?

Na maioria dos casos, as vítimas de ataques de malware perdem dinheiro e (ou) ficheiros, tornam-se vítimas de roubo de identidade, perdem contas pessoais online (por exemplo, meios de comunicação social, email, jogos, e outras contas), etc.

Qual é o objetivo do TAR Vultur?

Vulturé um Trojan de administração remota que rouba informação utilizada para aceder (entrar em) contas bancárias em linha e carteiras de moedas cripto. Pode gravar toques de teclas no ecrã e no registo.

Como é que o malware Vultur se infiltrou no meu dispositivo?

Sabe-se que o Vultur foi distribuído através de aplicações falsas (trojanizadas) relacionadas com fitness e autenticação na Google Play Store. Noutros casos, os actores da ameaça utilizam lojas de terceiros, páginas não oficiais, SMS, e-mail e canais semelhantes para distribuir malware móvel.

O Combo Cleaner vai proteger-me contra o malware?

Sim, o Combo Cleaner inclui um verificador antivírus capaz de detectar quase todo o malware conhecido. É importante mencionar que o malware de alta qualidade geralmente oculta-se profundamente no sistema. Por conseguinte, os computadores infectados com malware deste tipo devem ser verificados por completo (usando uma opção de verificação completa).

▼ Mostrar comentários