Como remover o trojan Crocodilus do seu dispositivo Android

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de malware é o Crocodilus?

O Crocodilus é um trojan que tem como alvo os sistemas operativos Android. Este malware procura roubar credenciais de login, dados relacionados com finanças e carteiras de criptomoedas. Tem capacidades de RAT (Trojan de Acesso Remoto) e pode realizar ataques de sobreposição.

Há provas que sugerem que os actores da ameaça que iniciam o Crocodilus são turcos. Este programa tem sido observado em campanhas dirigidas a utilizadores turcos e espanhóis, mas é altamente provável que a área alvo se expanda para abranger outras regiões.

Visão geral do malware Crocodilus

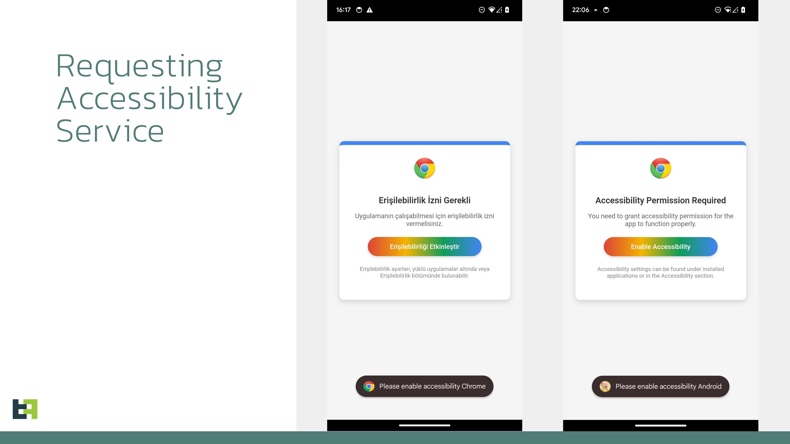

Após a instalação, o Crocodilus solicita a permissão do Serviço de Acessibilidade. Os Serviços de Acessibilidade do Android fornecem ajuda adicional na interação com o dispositivo aos utilizadores que dela necessitam; têm muitas capacidades - desde a leitura do ecrã até à simulação do ecrã tátil. Os programas maliciosos que abusam destes serviços ganham todas as suas funcionalidades.

Assim que esta permissão é concedida, o Crocodilus liga-se ao seu servidor C&C (Comando e Controlo). Este trojan consegue contornar as restrições de segurança no Android 13 e versões posteriores do sistema operativo. Recolhe dados relevantes do dispositivo (incluindo uma lista de aplicações instaladas) e envia a informação para o seu servidor C&C. O Crocodilus pode então receber comandos e sobreposições para aplicações instaladas de interesse.

Este malware pode executar os seguintes comandos: solicitar privilégios de administrador do dispositivo, ativar/desativar o som, bloquear o dispositivo, implementar medidas contra a eliminação, encerrar-se a si próprio, abrir aplicações especificadas, apresentar notificações, obter listas de contactos, reencaminhar chamadas telefónicas e gerir SMS.

O Crocodilus pode manipular mensagens de texto de várias formas, por exemplo, definir-se como o gestor de SMS predefinido, enviar SMS para um número específico ou para todos os contactos (opções para enviar apenas uma única mensagem ou grandes números) e obter conteúdos de SMS.

As capacidades de mensagem de texto do trojan permitem que ele seja usado como malware Toll Fraud; no entanto, ele não foi empregado nesta capacidade até o momento da escrita. Uma vez que este programa pode enviar SMS em massa, pode ser utilizado para enviar spam ou mesmo para se auto-proliferar através de iscos enviados em mensagens de texto.

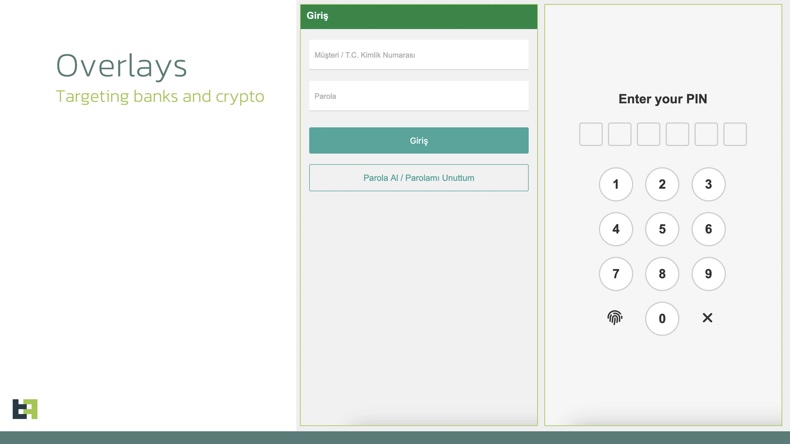

O Crocodilus monitoriza continuamente as actividades do dispositivo e segue as aplicações abertas. Assim, quando uma vítima abre uma aplicação para a qual os atacantes prepararam sobreposições, o malware coloca um ecrã de phishing que regista as informações introduzidas (por exemplo, credenciais de início de sessão, detalhes de identificação pessoal, números de cartões de crédito/débito, etc.) sobre a aplicação. Em alternativa, o próprio Crocodilus pode abrir uma aplicação específica e efetuar o ataque de sobreposição.

O malware também foi observado utilizando ecrãs adicionais e não se limitando apenas a imitações de janelas genuínas de início de sessão ou de pagamento. Para elaborar, o Crocodilus foi observado exibindo uma mensagem instruindo para - "Fazer backup de sua chave de carteira nas configurações dentro de 12 horas. Caso contrário, a aplicação será reiniciada e poderá perder o acesso à sua carteira". - O programa tem capacidades sofisticadas de registo de teclas (gravação de teclas).

Este programa tem capacidades sofisticadas de keylogging (gravação de teclas); utiliza os Serviços de Acessibilidade para monitorizar todos os elementos no ecrã, não apenas a entrada do teclado.

Como mencionado na introdução, o Crocodilus tem funcionalidades de RAT (Trojan de Acesso Remoto). Por outras palavras, este malware pode permitir o acesso remoto e o controlo de dispositivos.

Existe alguma sobreposição entre os seus comandos padrão e os comandos RAT; os que são exclusivos deste último incluem: interagir com a interface (por exemplo, executar movimentos de deslize, premir elementos, chamar os botões "back"/"home"/"menu", etc.), despertar o dispositivo, alterar e escrever texto em áreas destacadas e transmitir em direto através da câmara frontal do dispositivo.

Vale a pena mencionar que os criadores de malware melhoram frequentemente o seu software e metodologias. Por isso, potenciais iterações futuras do Crocodilus podem ter funções e caraterísticas adicionais/diferentes.

Em resumo, a presença de software como o Crocodilus nos dispositivos pode levar a graves problemas de privacidade, perdas financeiras e roubo de identidade.

| Nome | Crocodilus malware |

| Tipo de ameaça | Malware para Android, aplicação maliciosa, trojan, trojan bancário. |

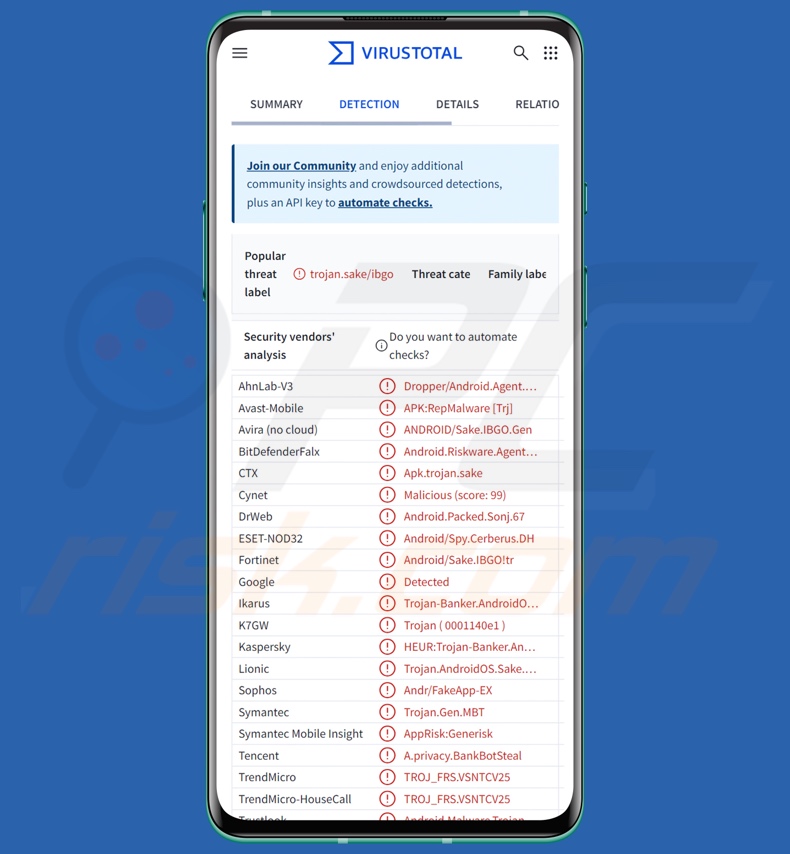

| Nomes de deteção | Avast-Mobile (APK:RepMalware [Trj]), Combo Cleaner (Android.Riskware.Agent.aAZVL), ESET-NOD32 (Android/Spy.Cerberus.DH), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.eq), Lista completa (VirusTotal) |

| Sintomas | Os cavalos de Troia são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que não são visíveis sintomas específicos numa máquina infetada. |

| Métodos de distribuição | Anexos de e-mail infectados, anúncios online maliciosos, engenharia social, aplicações enganosas, sites fraudulentos. |

| Danos | Informações pessoais roubadas (mensagens privadas, logins/palavras-passe, etc.), diminuição do desempenho do dispositivo, bateria gasta rapidamente, diminuição da velocidade da Internet, grandes perdas de dados, perdas monetárias, identidade roubada (as aplicações maliciosas podem abusar das aplicações de comunicação). |

| Remoção do Malware (Android) | Para eliminar possíveis infecções por malware, verifique o seu dispositivo móvel com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Exemplos de malware direcionado para o Android

Já escrevemos sobre milhares de programas maliciosos; PlayPraetor, Marcher e ToxicPanda são apenas alguns dos nossos artigos mais recentes sobre trojans específicos para Android.

Malware é um termo que abrange software com uma grande variedade de capacidades maliciosas. Estes programas podem ser concebidos para um objetivo restrito ou para uma vasta gama de aplicações. No entanto, independentemente da forma como o malware funciona - a sua presença num sistema ameaça a integridade do dispositivo e a segurança do utilizador. Por isso, é essencial remover todas as ameaças imediatamente após a deteção.

Como é que o Crocodilus se infiltrou no meu dispositivo?

O malware é principalmente proliferado usando tácticas de phishing e engenharia social. É muitas vezes disfarçado ou agrupado com ficheiros de programas/meios de comunicação normais.

Os métodos de distribuição mais difundidos incluem: descarregamentos drive-by (furtivos/deceptivos), canais de descarregamento não confiáveis (por exemplo, sites de alojamento de ficheiros freeware e gratuitos, redes de partilha P2P, lojas de aplicações de terceiros, etc.), malvertising, anexos/links maliciosos em correio spam (por exemplo, e-mails, SMS, PMs/DMs, etc.), fraudes online, ferramentas ilegais de ativação de software ("cracks") e actualizações falsas.

Além disso, alguns programas maliciosos podem auto-propagar-se através de redes locais e dispositivos de armazenamento amovíveis (por exemplo, discos rígidos externos, unidades flash USB, etc.).

Como evitar a instalação de malware?

Recomendamos vivamente a pesquisa de software, lendo os termos e as análises de utilizadores/especialistas, verificando as permissões necessárias e verificando a legitimidade do programador. Todas as transferências devem ser efectuadas a partir de fontes oficiais e verificadas. Outra recomendação é ativar e atualizar programas utilizando funções/ferramentas fornecidas por programadores genuínos, uma vez que as obtidas de terceiros podem conter malware.

Além disso, as mensagens de correio eletrónico recebidas e outras mensagens devem ser abordadas com precaução. Os anexos ou ligações encontrados em correio suspeito/irrelevante não devem ser abertos, pois podem ser infecciosos. É essencial estar atento à navegação, uma vez que a Internet está repleta de conteúdos enganadores e maliciosos.

Devemos salientar a importância de ter um antivírus fiável instalado e atualizado. O software de segurança deve ser utilizado para efetuar análises regulares ao sistema e para remover ameaças e problemas.

Trojan Crocodilus a pedir permissão para o serviço Accessibly (fonte da imagem - ThreatFabric):

Exemplo de uma sobreposição apresentada pelo trojan Crocodilus (fonte da imagem - ThreatFabric):

Menu rápido:

- Introdução

- Como eliminar o histórico de navegação do navegador Web Chrome?

- Como desativar as notificações do navegador Web Chrome?

- Como reiniciar o navegador Web Chrome?

- Como eliminar o histórico de navegação do browser Firefox?

- Como desativar as notificações do navegador Firefox?

- Como reiniciar o browser Firefox?

- Como desinstalar aplicações potencialmente indesejadas e/ou maliciosas?

- Como arrancar o dispositivo Android no "Modo de segurança"?

- Como verificar a utilização da bateria de várias aplicações?

- Como verificar a utilização de dados de várias aplicações?

- Como instalar as actualizações de software mais recentes?

- Como repor o sistema no seu estado predefinido?

- Como desativar as aplicações que têm privilégios de administrador?

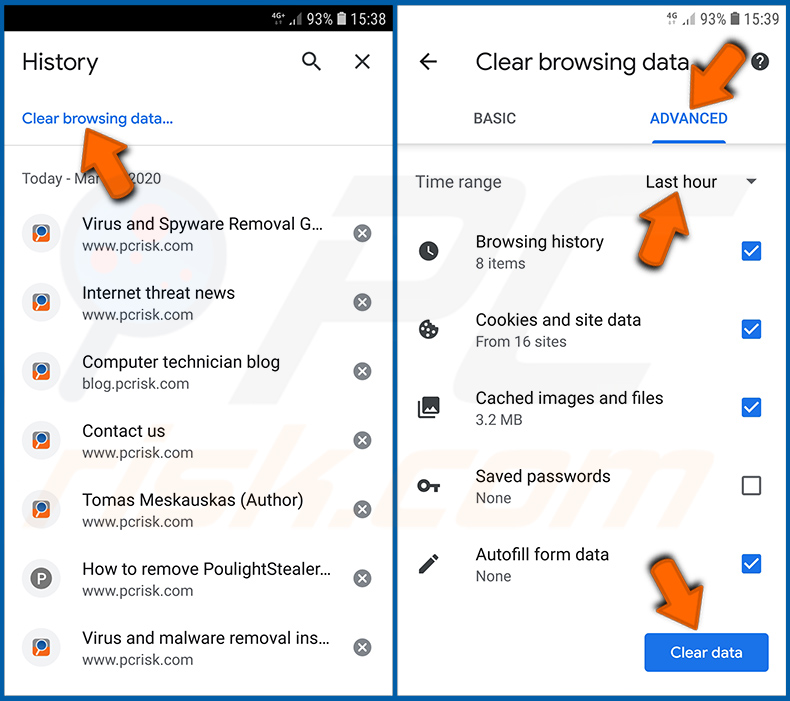

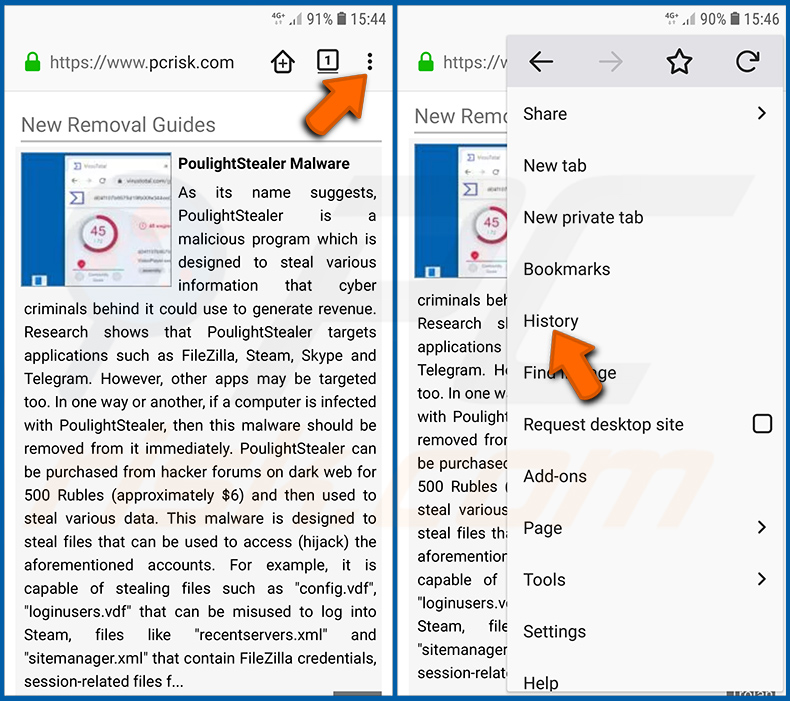

Eliminar o histórico de navegação do navegador Web Chrome:

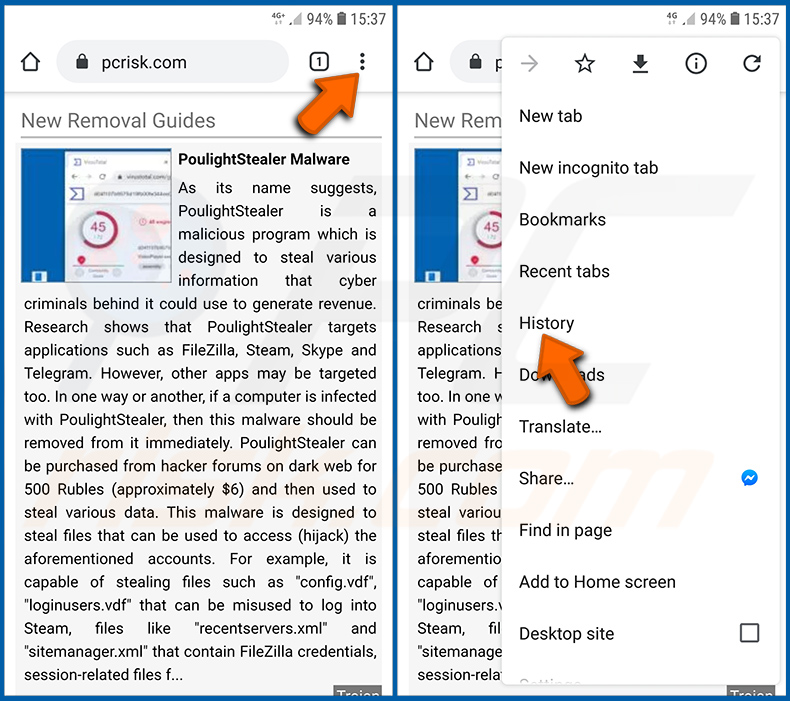

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu pendente aberto.

Toque em "Limpar dados de navegação", selecione o separador "AVANÇADO", escolha o intervalo de tempo e os tipos de dados que pretende eliminar e toque em "Limpar dados".

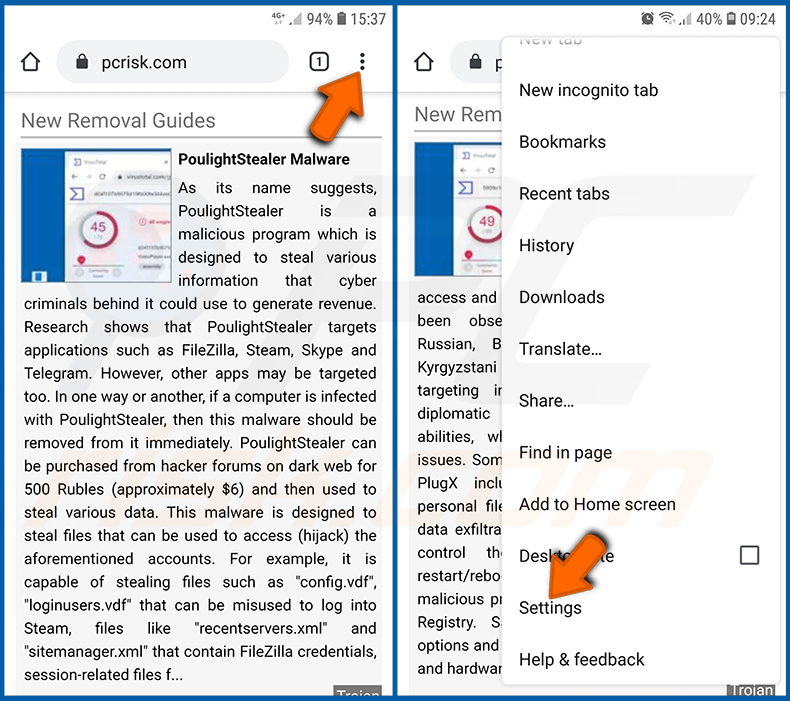

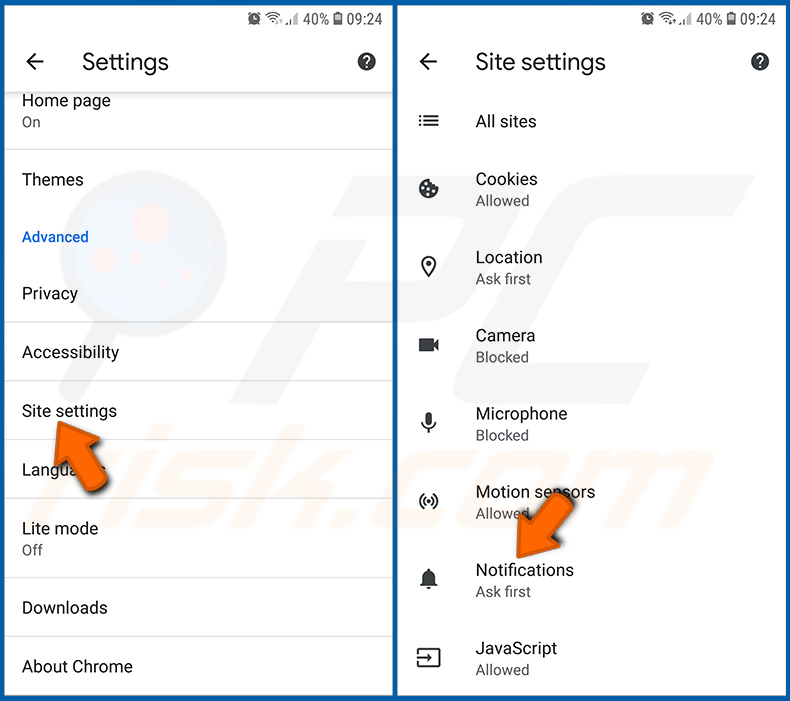

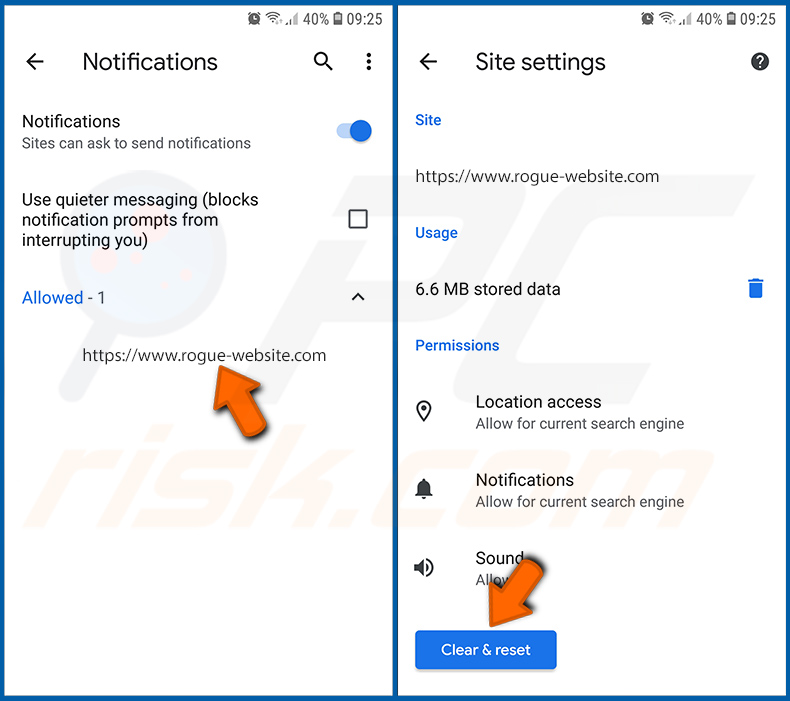

Desativar as notificações do navegador no navegador Web Chrome:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Definições" no menu pendente aberto.

Desloque-se para baixo até ver a opção "Definições do sítio" e toque nela. Desloque-se para baixo até ver a opção "Notificações" e toque nela.

Encontre os sites que enviam notificações do navegador, toque neles e clique em "Limpar e repor". Isto irá remover as permissões concedidas para que estes sítios Web enviem notificações. No entanto, se voltar a visitar o mesmo sítio, este pode voltar a pedir uma autorização. Pode optar por conceder ou não estas permissões (se optar por recusar, o sítio Web irá para a secção "Bloqueado" e deixará de lhe pedir a permissão).

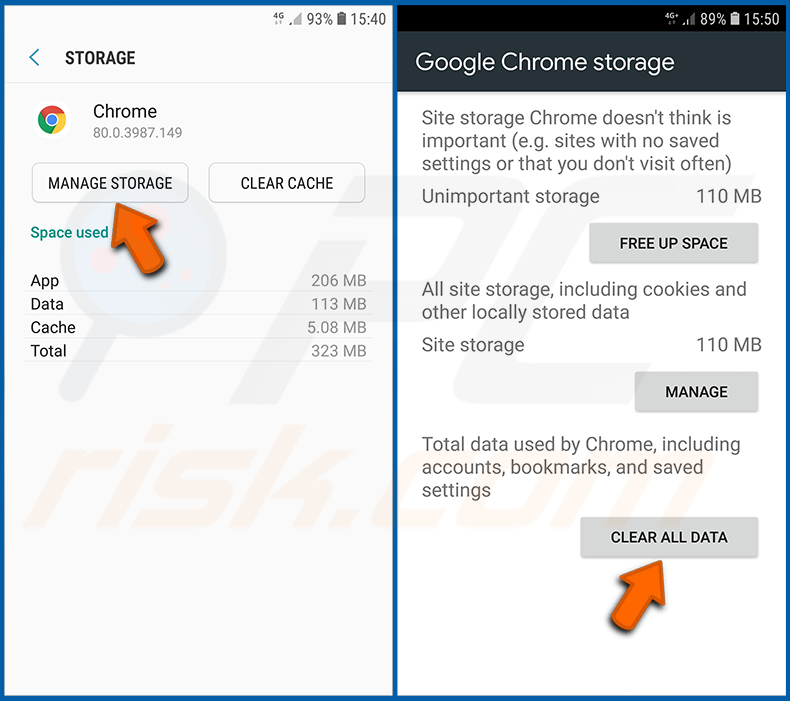

Repor o navegador Web Chrome:

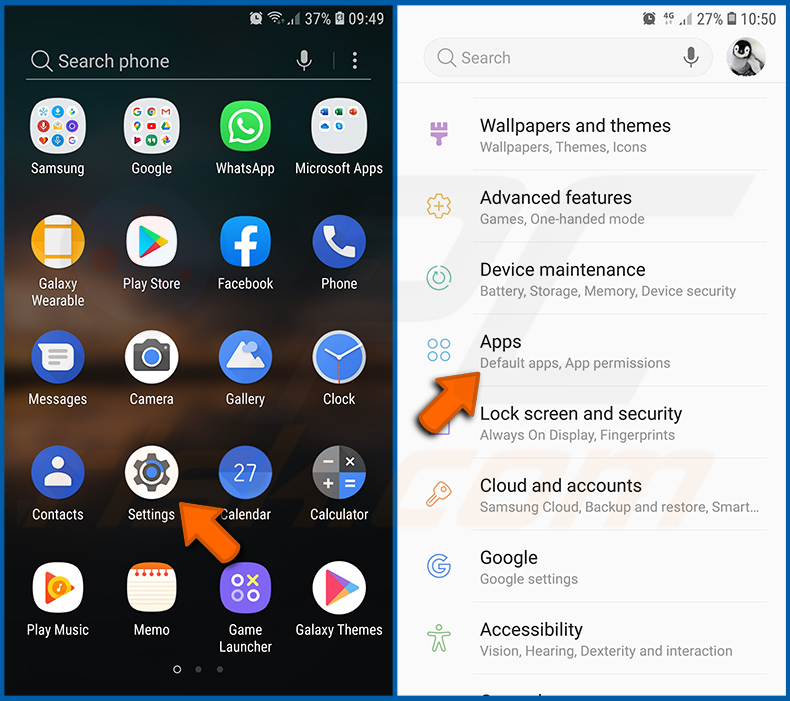

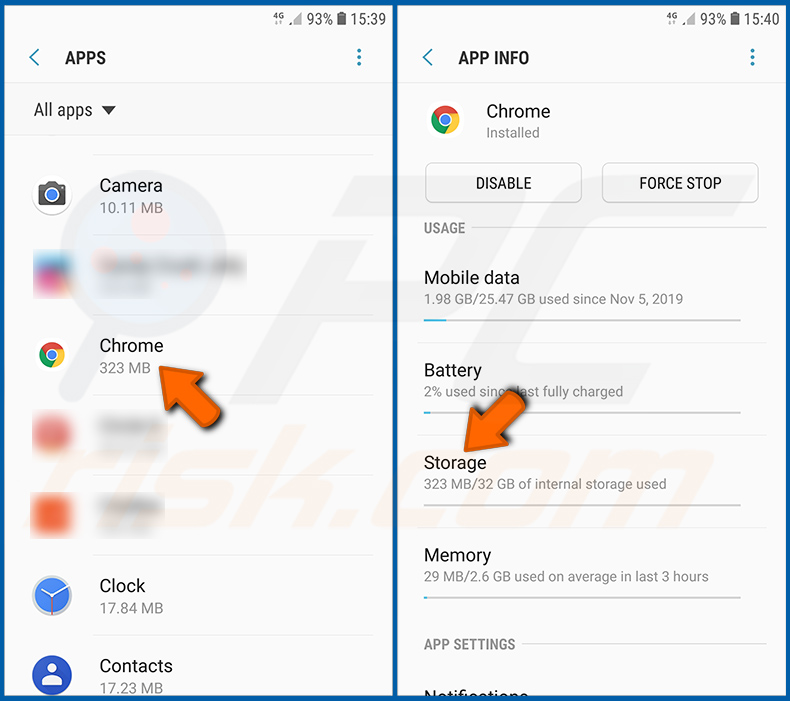

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

Desloque-se para baixo até encontrar a aplicação "Chrome", selecione-a e toque na opção "Armazenamento".

Toque em "GERIR ARMAZENAMENTO", depois em "LIMPAR TODOS OS DADOS" e confirme a ação tocando em "OK". Note que a reposição do navegador elimina todos os dados armazenados no mesmo. Isto significa que todos os inícios de sessão/palavras-passe guardados, histórico de navegação, definições não predefinidas e outros dados serão eliminados. Terá também de voltar a iniciar sessão em todos os sítios Web.

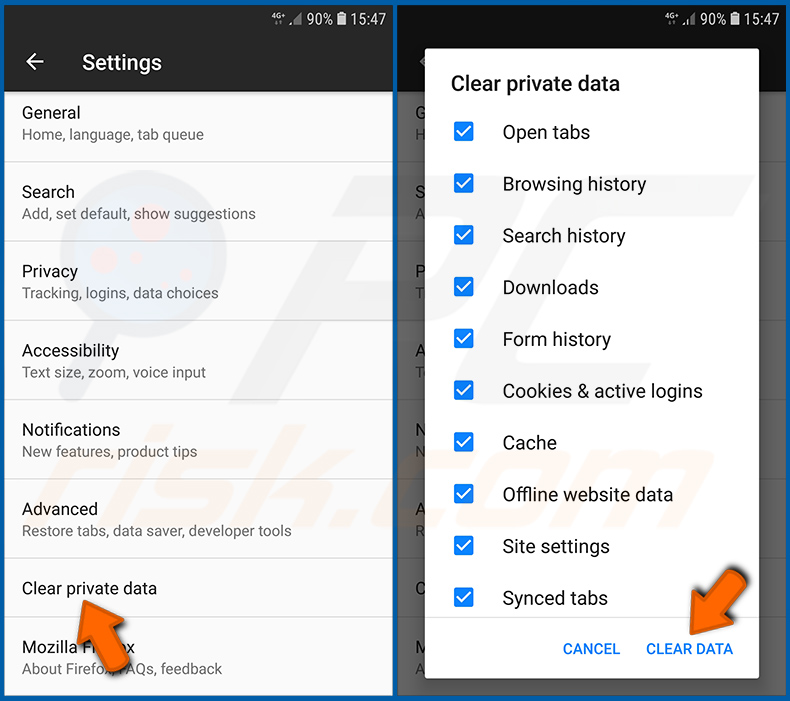

Eliminar o histórico de navegação do browser Firefox:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu pendente aberto.

Desloque-se para baixo até ver "Limpar dados privados" e toque nele. Selecione os tipos de dados que pretende remover e toque em "LIMPAR DADOS".

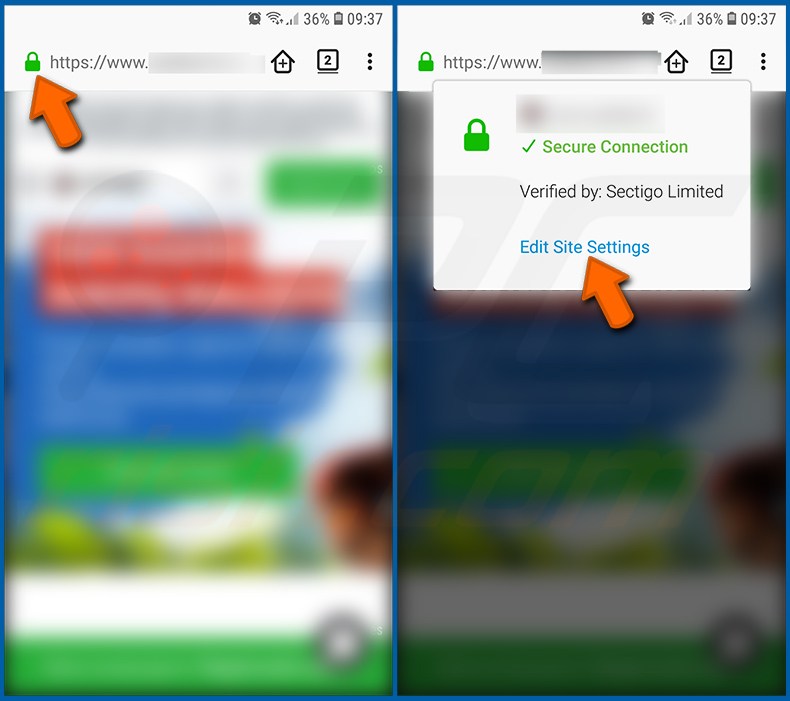

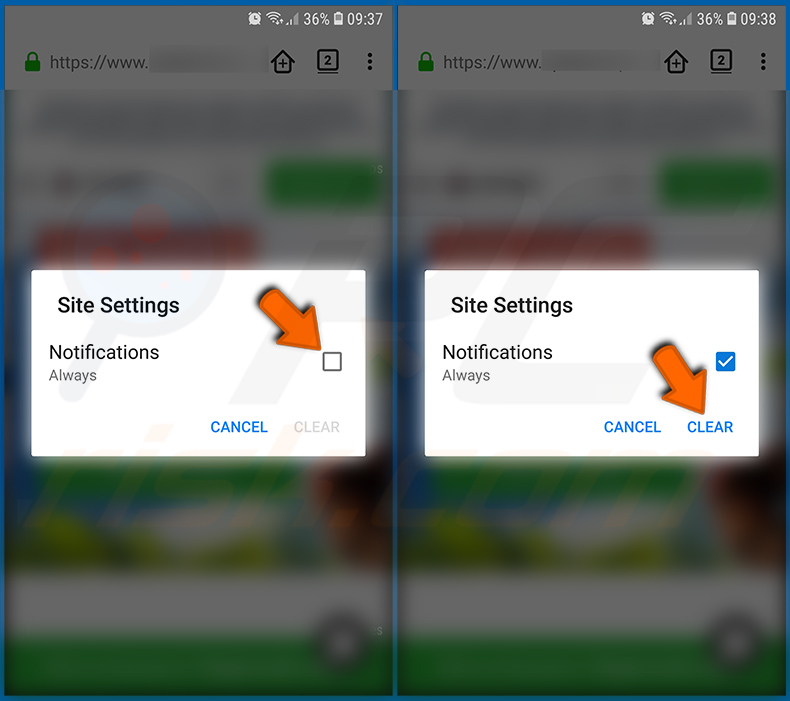

Desativar as notificações do navegador no navegador Web Firefox:

Visite o sítio Web que está a enviar notificações do navegador, toque no ícone apresentado à esquerda da barra de URL (o ícone não será necessariamente um "cadeado") e selecione "Editar definições do sítio".

Na janela pop-up aberta, selecione a opção "Notificações" e toque em "LIMPAR".

Reinicie o navegador Web Firefox:

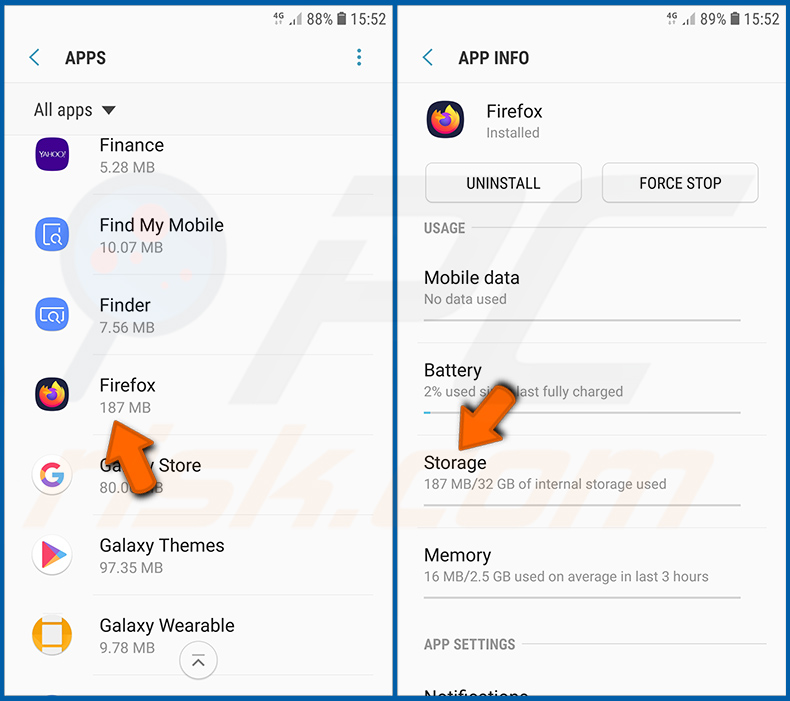

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

Desloque-se para baixo até encontrar a aplicação "Firefox", selecione-a e toque na opção "Armazenamento".

Toque em "LIMPAR DADOS" e confirme a ação tocando em "APAGAR". Note que a reposição do navegador elimina todos os dados armazenados no mesmo. Isto significa que todos os inícios de sessão/palavras-passe guardados, histórico de navegação, definições não predefinidas e outros dados serão eliminados. Terá também de voltar a iniciar sessão em todos os sítios Web.

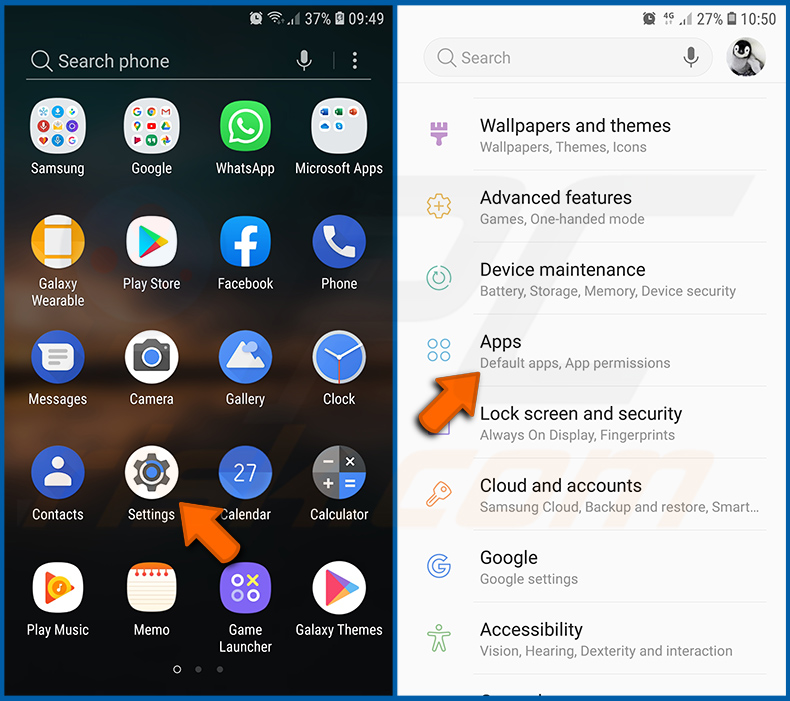

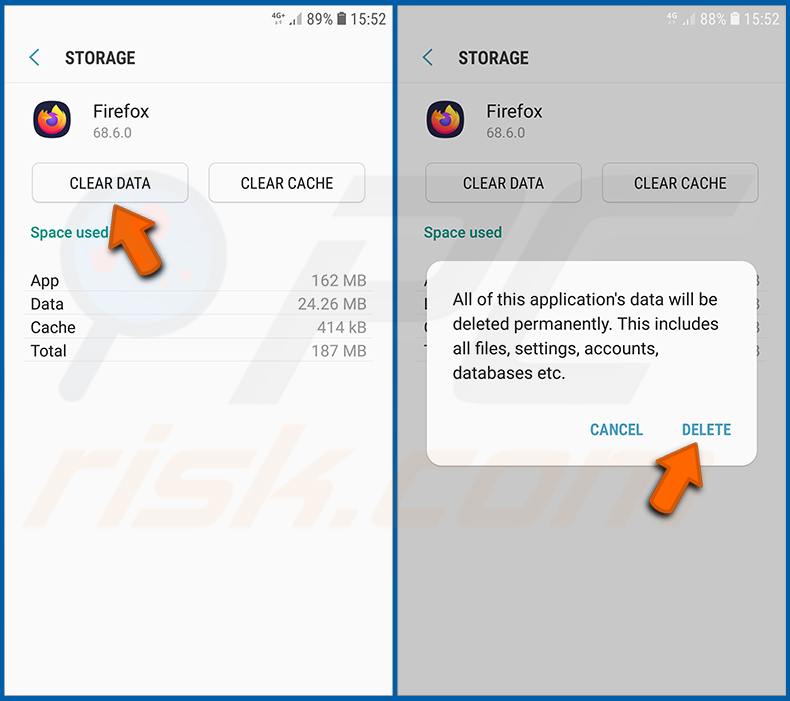

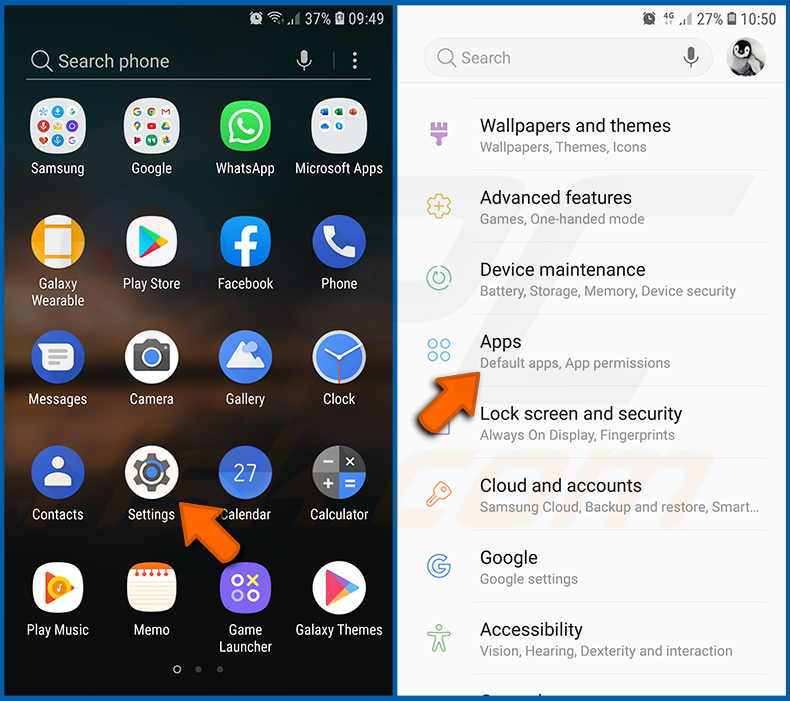

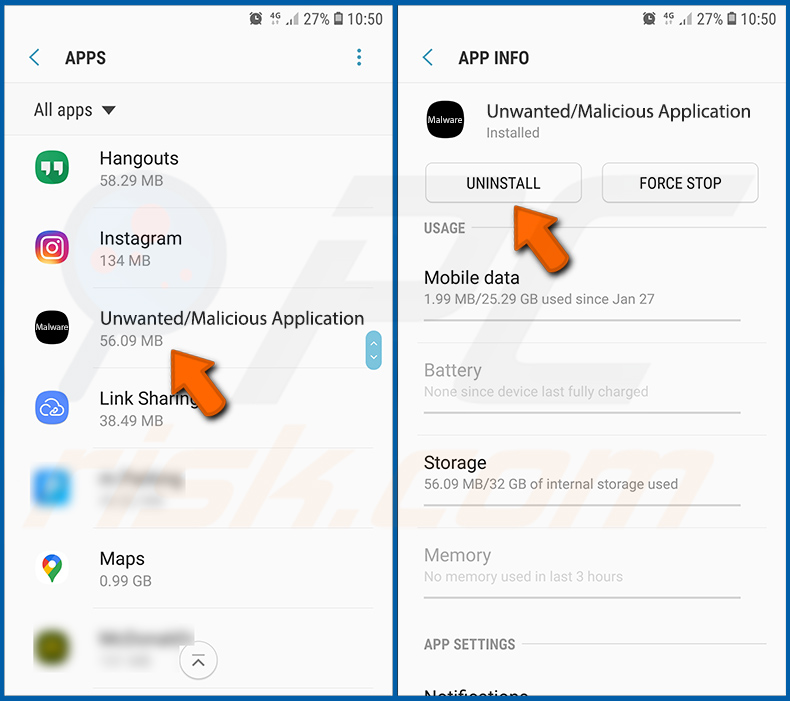

Desinstalar aplicações potencialmente indesejadas e/ou maliciosas:

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

Desloque-se para baixo até ver uma aplicação potencialmente indesejada e/ou maliciosa, selecione-a e toque em "Desinstalar". Se, por alguma razão, não conseguir remover a aplicação selecionada (por exemplo, é-lhe apresentada uma mensagem de erro), deve tentar utilizar o "Modo de Segurança".

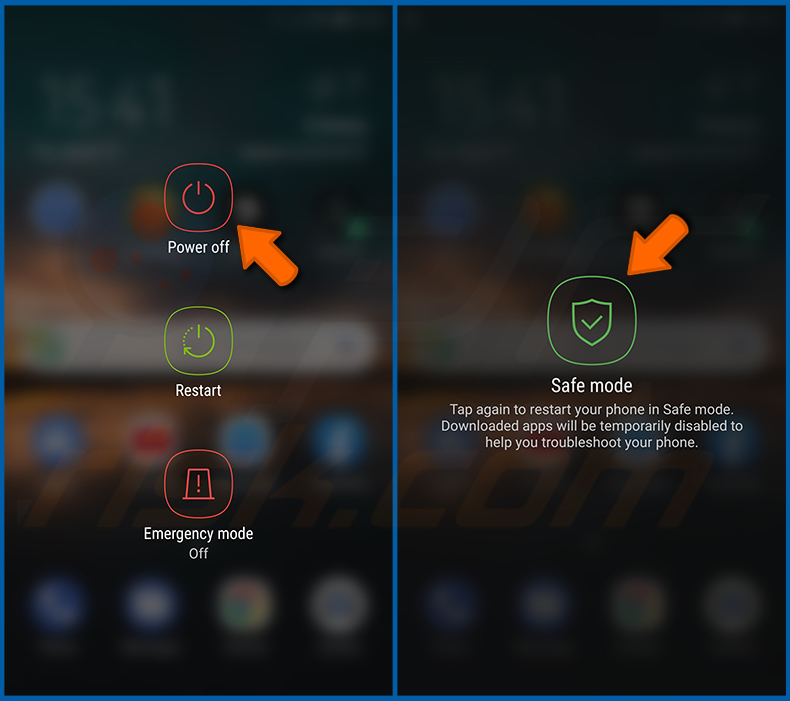

Arrancar o dispositivo Android no "Modo de segurança":

O "Modo de segurança" do sistema operativo Android desactiva temporariamente a execução de todas as aplicações de terceiros. A utilização deste modo é uma boa forma de diagnosticar e resolver vários problemas (por exemplo, remover aplicações maliciosas que impedem os utilizadores de o fazer quando o dispositivo está a funcionar "normalmente").

Prima o botão "Power" e mantenha-o premido até ver o ecrã "Desligar". Toque no ícone "Desligar" e mantenha-o premido. Após alguns segundos, aparecerá a opção "Modo de segurança" e poderá executá-la reiniciando o dispositivo.

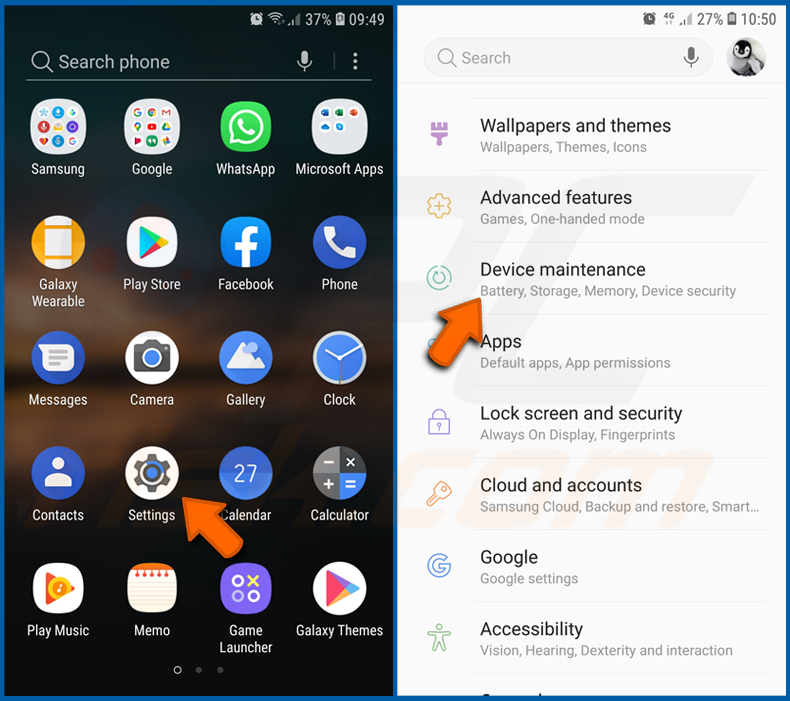

Verifique a utilização da bateria de várias aplicações:

Aceda a "Definições", desloque-se para baixo até ver "Manutenção do dispositivo" e toque nela.

Toque em "Bateria" e verifique a utilização de cada aplicação. As aplicações legítimas/genuínas são concebidas para utilizar o mínimo de energia possível, a fim de proporcionar a melhor experiência ao utilizador e poupar energia. Por conseguinte, uma utilização elevada da bateria pode indicar que a aplicação é maliciosa.

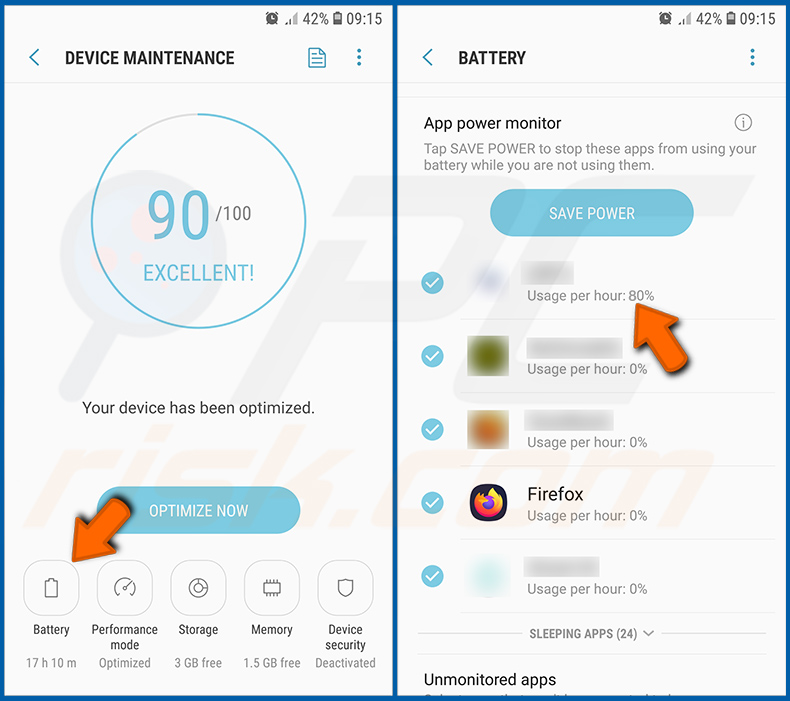

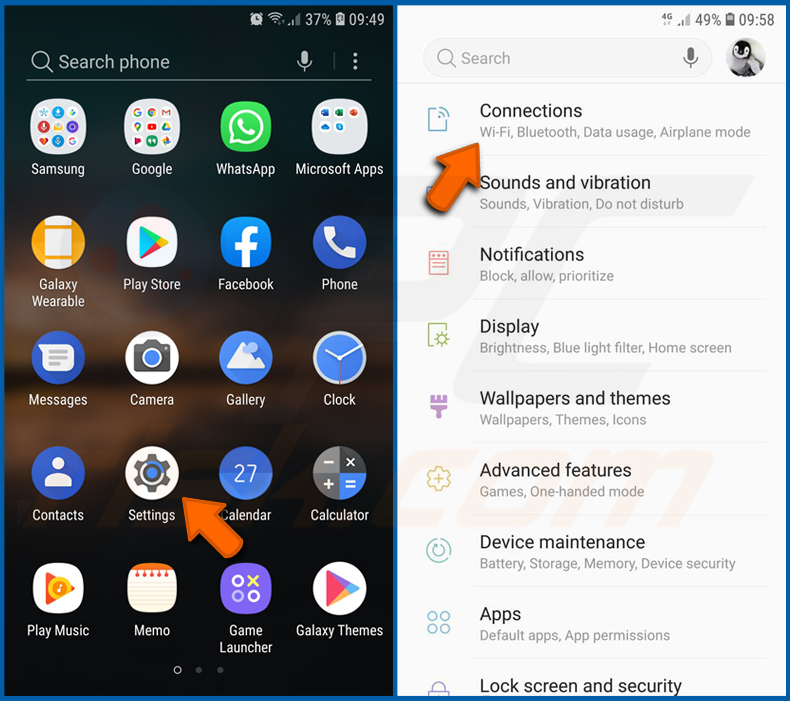

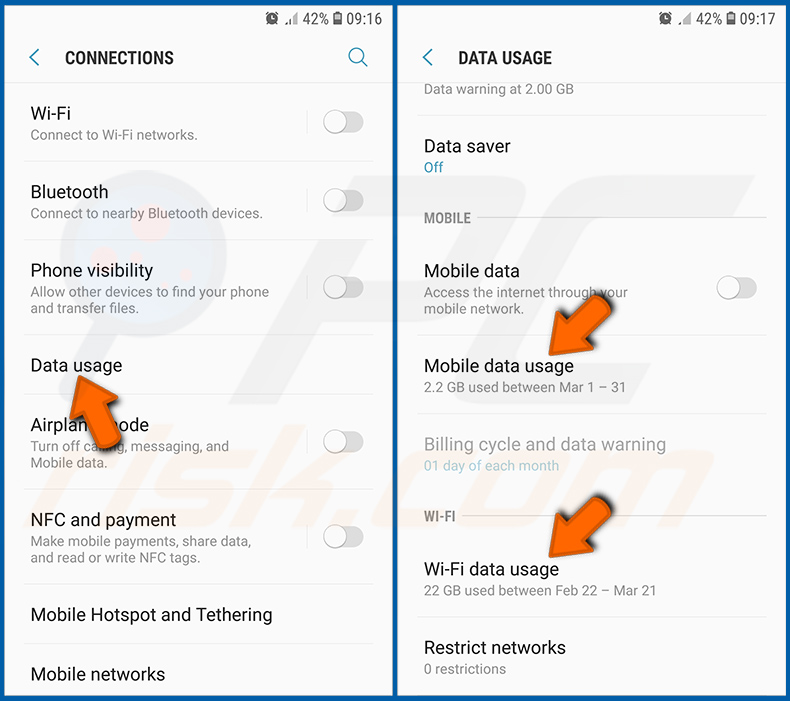

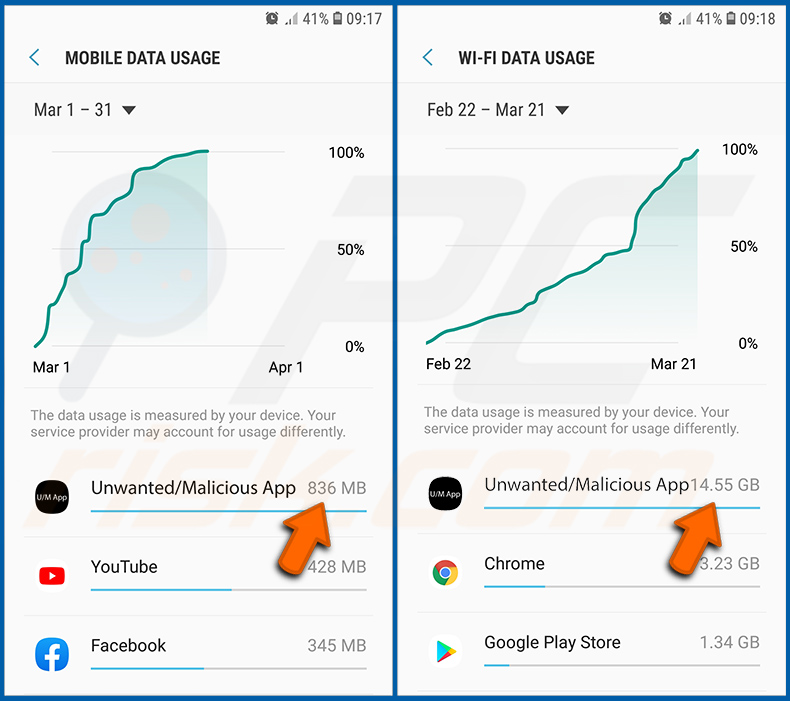

Verifique a utilização de dados de várias aplicações:

Aceda a "Definições", desloque-se para baixo até ver "Ligações" e toque nela.

Desloque-se para baixo até ver "Utilização de dados" e selecione esta opção. Tal como acontece com a bateria, as aplicações legítimas/genuínas são concebidas para minimizar a utilização de dados tanto quanto possível. Isto significa que uma grande utilização de dados pode indicar a presença de uma aplicação maliciosa. Note-se que algumas aplicações maliciosas podem ser concebidas para funcionar apenas quando o dispositivo está ligado a uma rede sem fios. Por este motivo, deve verificar a utilização de dados móveis e Wi-Fi.

Se encontrar uma aplicação que utilize muitos dados, apesar de nunca a utilizar, recomendamos vivamente que a desinstale o mais rapidamente possível.

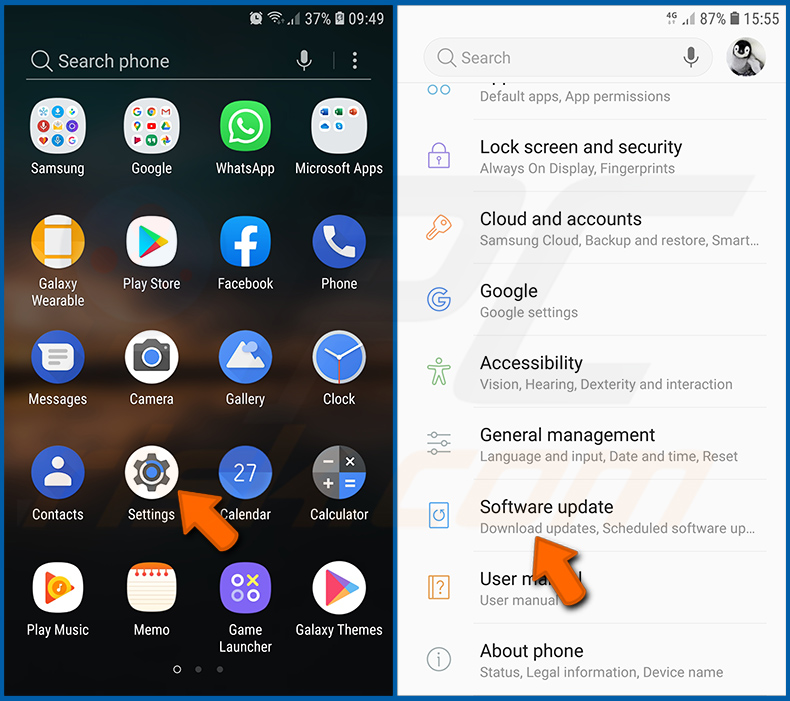

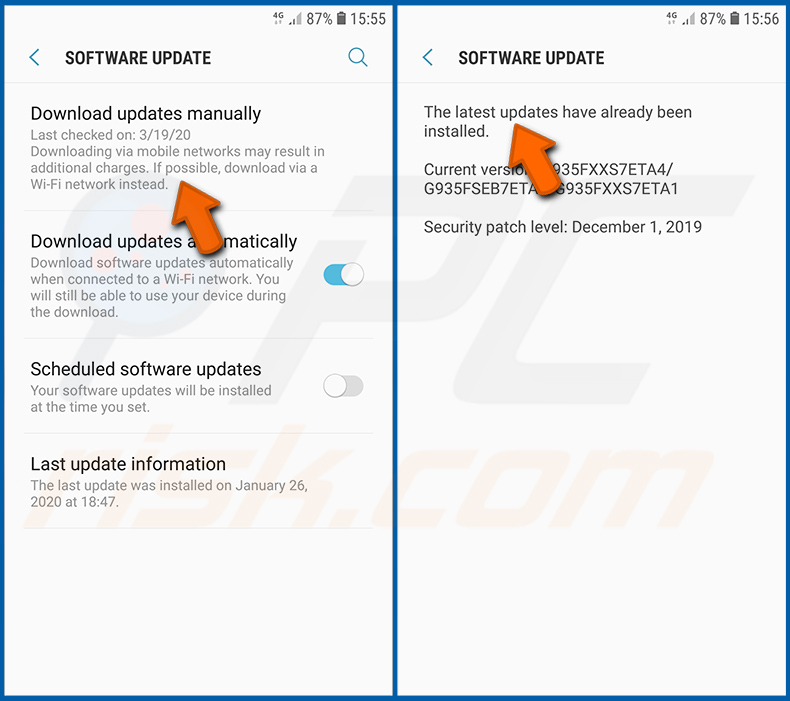

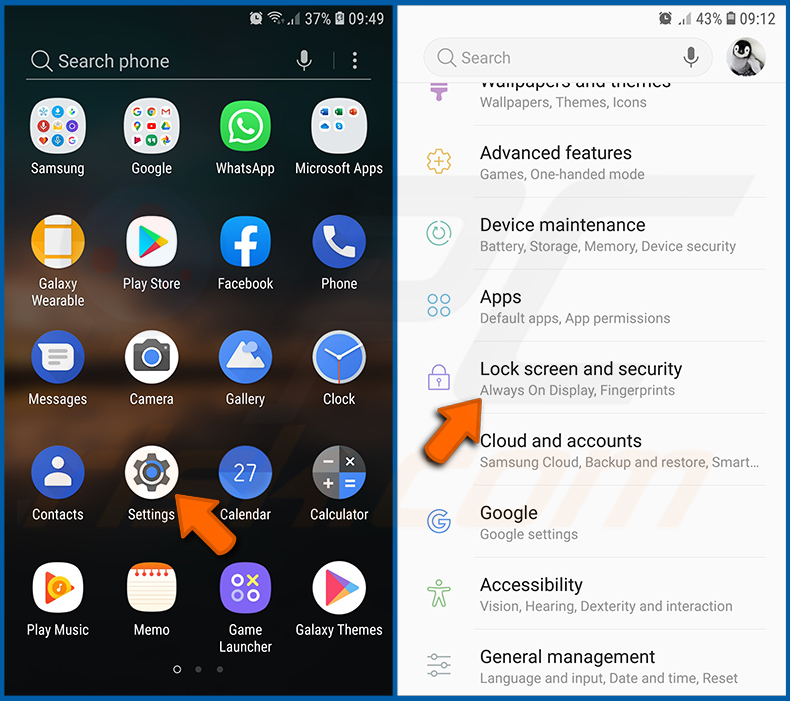

Instalar as actualizações de software mais recentes:

Manter o software atualizado é uma boa prática no que diz respeito à segurança do dispositivo. Os fabricantes de dispositivos estão continuamente a lançar vários patches de segurança e actualizações do Android para corrigir erros e bugs que podem ser utilizados por criminosos informáticos. Um sistema desatualizado é muito mais vulnerável, pelo que deve certificar-se sempre de que o software do seu dispositivo está atualizado.

Vá a "Definições", desloque-se para baixo até ver "Atualização de software" e toque nela.

Toque em "Descarregar actualizações manualmente" e verifique se existem actualizações disponíveis. Em caso afirmativo, instale-as imediatamente. Recomendamos também que active a opção "Descarregar actualizações automaticamente" - esta opção permitirá que o sistema o notifique quando for lançada uma atualização e/ou a instale automaticamente.

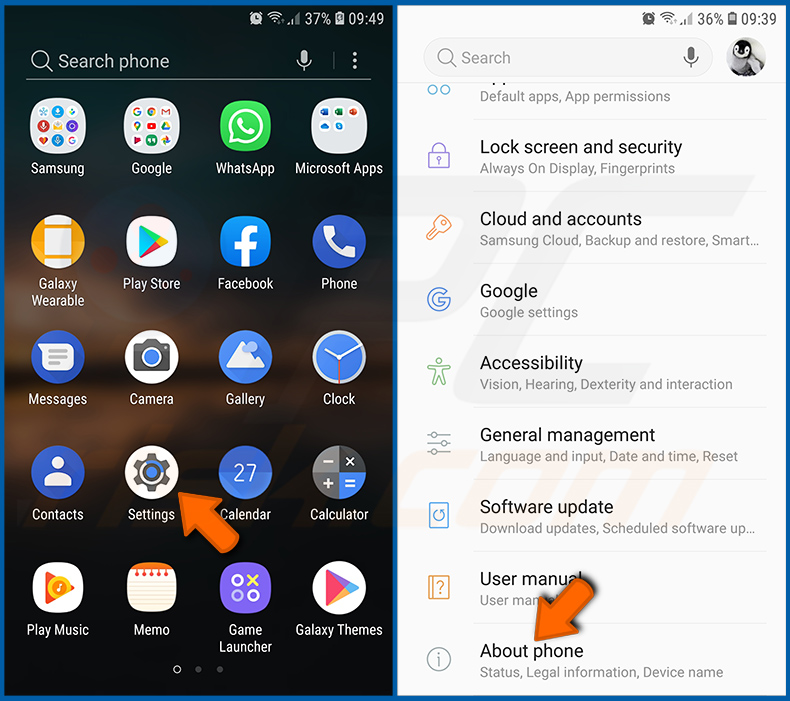

Repor o sistema no seu estado predefinido:

Executar uma "Reposição de fábrica" é uma boa forma de remover todas as aplicações indesejadas, repor as predefinições do sistema e limpar o dispositivo em geral. No entanto, deve ter em conta que todos os dados do dispositivo serão eliminados, incluindo fotografias, ficheiros de vídeo/áudio, números de telefone (armazenados no dispositivo e não no cartão SIM), mensagens SMS, etc. Por outras palavras, o dispositivo será restaurado ao seu estado original.

Também pode restaurar as definições básicas do sistema e/ou simplesmente as definições de rede.

Vá a "Definições", desloque-se para baixo até ver "Acerca do telemóvel" e toque nele.

Desloque-se para baixo até ver "Repor" e toque nele. Agora escolha a ação que pretende executar:

"Repor definições" - repõe todas as definições do sistema para as predefinições;

"Repor definições de rede" - repõe todas as definições relacionadas com a rede para as predefinições;

"Repor dados de fábrica" - repõe todo o sistema e elimina completamente todos os dados armazenados;

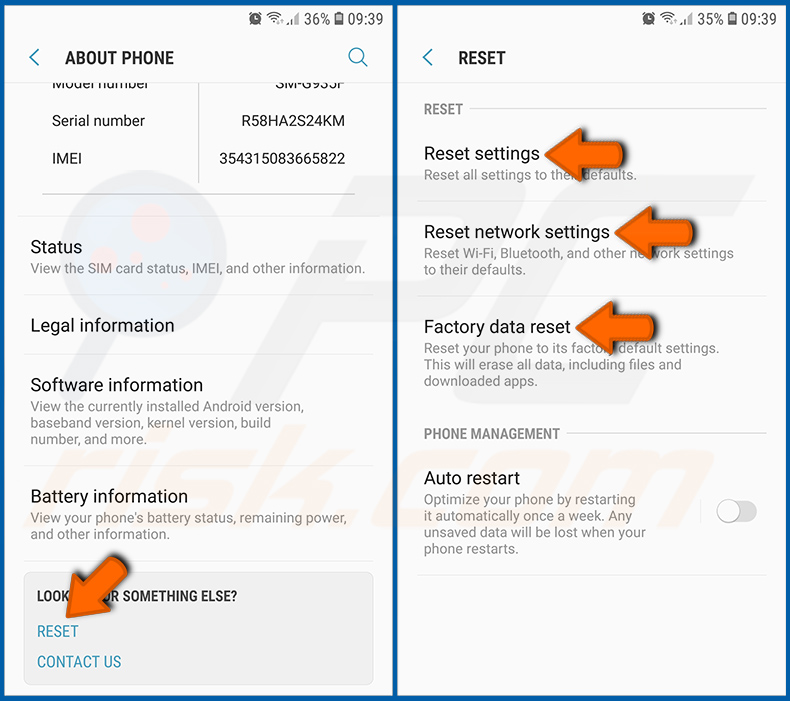

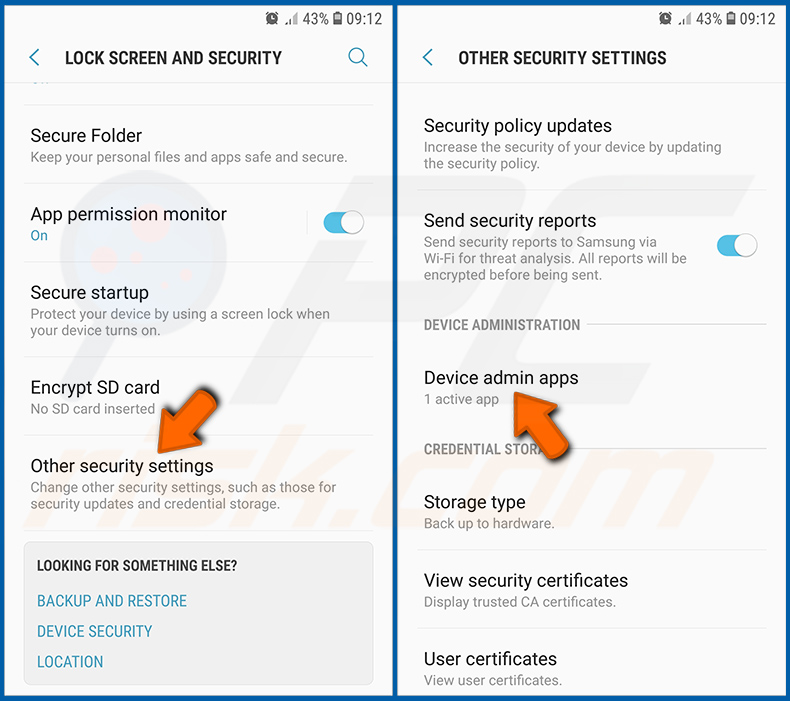

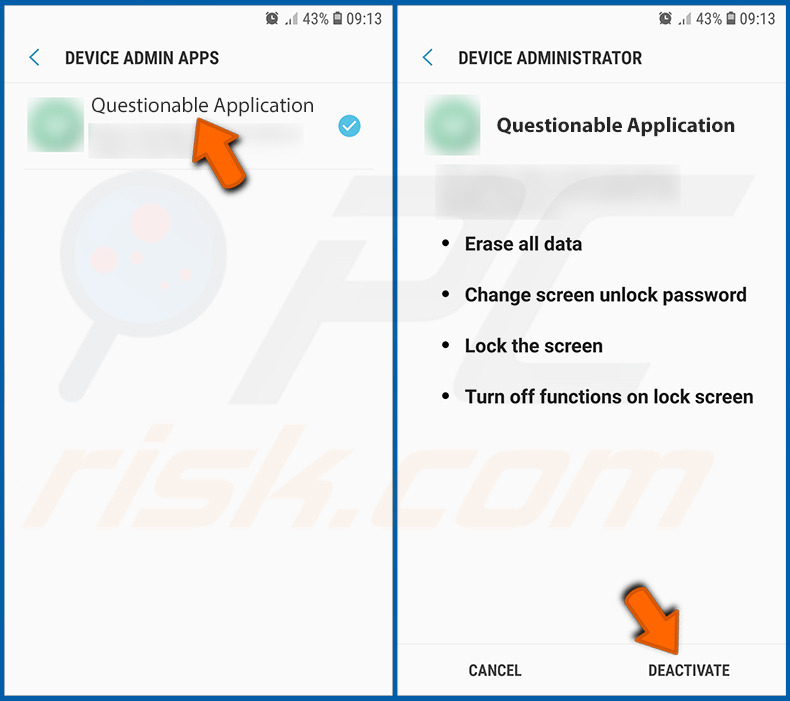

Desativar aplicações que tenham privilégios de administrador:

Se uma aplicação maliciosa obtiver privilégios de administrador, pode danificar seriamente o sistema. Para manter o dispositivo o mais seguro possível, deve verificar sempre quais as aplicações que têm esses privilégios e desativar as que não devem ter.

Aceda a "Definições", desloque-se para baixo até ver "Ecrã de bloqueio e segurança" e toque nessa opção.

Desloque-se para baixo até ver "Outras definições de segurança", toque nela e, em seguida, toque em "Aplicações de administração do dispositivo".

Identifique as aplicações que não devem ter privilégios de administrador, toque nelas e depois em "DESACTIVAR".

Perguntas frequentes (FAQ)

O meu dispositivo Android está infetado com malware Crocodilus, devo formatar o meu dispositivo de armazenamento para me livrar dele?

A remoção de malware raramente necessita de formatação.

Quais são os maiores problemas que o malware Crocodilus pode causar?

Os perigos colocados por uma infeção dependem das capacidades do programa malicioso e do modus operandi dos cibercriminosos. Crocodilus pode aceder/controlar dispositivos remotamente e tem como alvo informações relacionadas com finanças. Geralmente, infecções deste tipo podem levar a graves problemas de privacidade, perdas financeiras e roubo de identidade.

Qual é o objetivo do malware Crocodilus?

O malware é utilizado principalmente para gerar receitas. No entanto, os cibercriminosos também podem utilizar software malicioso para se divertirem, levarem a cabo vinganças pessoais, envolverem-se em hacktivismo, perturbarem processos (por exemplo, sítios Web, serviços, empresas, etc.) e lançarem ataques com motivações políticas/geopolíticas.

Como é que o malware Crocodilus se infiltrou no meu dispositivo Android?

O malware propaga-se principalmente através de descarregamentos automáticos, correio de spam, fraudes online, publicidade maliciosa, fontes de descarregamento suspeitas (por exemplo, sites de alojamento de ficheiros não oficiais e gratuitos, redes de partilha P2P, lojas de aplicações de terceiros, etc.), actualizadores falsos e ferramentas ilegais de ativação de software ("cracking"). Alguns programas maliciosos podem auto-proliferar-se através de redes locais e dispositivos de armazenamento amovíveis.

O Combo Cleaner protege-me do malware?

O Combo Cleaner é capaz de detetar e remover praticamente todas as infecções de malware conhecidas. Deve ser enfatizado que a execução de uma verificação completa do sistema é fundamental, uma vez que os programas maliciosos sofisticados tendem a esconder-se nas profundezas dos sistemas.

▼ Mostrar comentários