Como remover o malware TgToxic do seu dispositivo Android

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

Que tipo de malware é TgToxic?

TgToxic é o nome de um malware bancário Android. É um programa malicioso que procura adquirir informação relacionada com finanças.

Este malware tem estado activo no Sudeste Asiático já em Julho de 2022. As campanhas inicialmente observadas visavam utilizadores taiwaneses e mais tarde expandiram-se para a Tailândia e Indonésia. Várias técnicas de engenharia social foram implementadas na proliferação do TgToxic, incluindo (mas não se limitando a) engodos de conteúdo gráfico orientados para adultos, smishing, e fraudes cripto centradas na moeda.

Visão geral do malware TgToxic

Tal como muitos programas maliciosos que visam o Android, o TgToxic abusa dos Serviços de Acessibilidade do Android para obter acesso e controlo sobre os sistemas. Estes serviços destinam-se a ajudar os utilizadores que necessitam de ajuda adicional na interacção com os seus dispositivos. Os Serviços de Acessibilidade são capazes de ler o ecrã do dispositivo, simular o ecrã táctil, gerar entrada de teclado, etc. - por extensão, o malware TgToxic ganha também a capacidade de realizar estas acções.

O TgToxic pode obter a permissão necessária pedindo-lhes quando instalado como uma aplicação com aspecto inócuo, e pode aumentar os seus privilégios concedendo a si próprio as permissões sem a entrada do utilizador. O programa malicioso pode impedir a sua remoção, e desactiva o software de segurança para evitar a sua detecção.

Ao utilizar os Serviços de Acessibilidade do Android e outras permissões, o TgToxic pode manipular o dispositivo de várias formas, por exemplo, impedi-lo de ir abaixo/hiberná-lo, aprender o padrão de bloqueio/ código de pino do dispositivo e bloqueá-lo/desbloqueá-lo, negar ou aprovar acções, interagir com o teclado, aceder a galerias/álbuns (ler nomes de pastas/arquivos e miniaturas), navegar nas listas de aplicações instaladas, etc.

O malware também monitoriza a entrada do utilizador, ou seja, cliques do utilizador e texto digitado (keylogging). Além disso, o TgToxic pode tirar screenshots e fotografias utilizando a(s) câmara(s) do dispositivo.

Este programa recolhe informação ao ler e exfiltrar os contactos das vítimas, emails, e SMSs (mensagens de texto). Assim, o malware pode obter códigos 2FA/MFA (Autenticação de Dois Factores/Multi-Factores) enviados via SMS ou email. Uma vez que o objectivo do TgToxic é desviar contas bancárias online, aplicações financeiras, e carteiras de moeda cripto - a capacidade de obter 2FA/MFAs é crucial. Este malware também rouba códigos 2FA do Google Authenticator através dos Serviços de Acessibilidade do Android.

Em suma, ao sequestrar aplicações legítimas e roubar credenciais, o TgToxic pode realizar pequenas transacções sem o envolvimento ou conhecimento do utilizador.

Tenha em mente que uma vez que os criadores de malware melhoram frequentemente o seu software, é provável que as futuras versões de TgToxic tenham capacidades adicionais/diferentes.

Em suma, a presença de software como o TgToxic em dispositivos pode resultar em graves problemas de privacidade, perdas financeiras, e roubo de identidade. Se suspeitar que o seu dispositivo Android está infectado com TgToxic (ou outro malware) - recomendamos veementemente a sua remoção sem demora.

| Nome | vírus TgToxic |

| Tipo de Ameaça | Malware Android, aplicação maliciosa, aplicação indesejada. |

| Nomes de Detecção | Avast-Mobile (APK:RepMalware [Trj]), ESET-NOD32 (Multiple Detections), Fortinet (Riskware/PackagingUntrustworthyJiagu!An), GData (Trojan.Linux.Generic.291963), Kaspersky (UDS:Trojan-Spy.AndroidOS.FakeApp.p), Lista Completa (VirusTotal) |

| Sintomas | O dispositivo está lento, as configurações do sistema são modificadas sem a permissão do utilizador, aparecem aplicações questionáveis, o uso de dados e bateria aumentou significativamente |

| Métodos de Distribuição | Anexos de e-mail infectados, anúncios online maliciosos, engenharia social, aplicações fraudulentas, sites fraudulentos. |

| Danos | Informações pessoais roubadas (mensagens privadas, logins/palavras-passe, etc.), desempenho reduzido do dispositivo, bateria descarregada rapidamente, velocidade da Internet diminuída, grandes perdas de dados, perdas monetárias, identidade roubada (aplicações maliciosas podem abusar dos aplicações de comunicação). |

| Remoção de malware (Android) | Para eliminar infecções por malware, os nossos pesquisadores de segurança recomendam verificar o seu dispositivo Android com um software antimalware legítimo. Recomendamos Avast, Bitdefender, ESET ou Malwarebytes. |

Exemplos de malware bancário do Android

Analisámos dezenas de programas maliciosos que visam dispositivos Android; Hook, GodFather, BrasDex, e AxBanker são apenas alguns exemplos de malware bancário específico do Android.

Geralmente, o software malicioso pode visar uma grande variedade de informações e/ou ter outras capacidades. Contudo, independentemente da forma como o malware funciona - a sua presença num sistema põe em perigo a integridade do dispositivo e a segurança do utilizador. Por conseguinte, é primordial eliminar todas as ameaças imediatamente após a sua detecção.

Como é que TgToxic se infiltrou no meu dispositivo?

Como mencionado anteriormente, o TgToxic é distribuído sob o disfarce de várias aplicações populares e de aspecto legítimo; os disfarces comuns incluem os relacionados com conteúdo sexualmente explícito, encontros com adultos, estilo de vida, moeda cripto, e comunicação (mensageiros).

Este malware tem sido activamente difundido desde pelo menos desde o Verão de 2022. A comunidade de pesquisa de segurança cibernética descobriu pela primeira vez uma campanha em Julho de 2022; depois, duas contas no Facebook estavam a promover um site malicioso sobre grupos comunitários taiwaneses.

A página web de phishing foi disfarçada como a página web oficial do governo relativa à ajuda aos cidadãos taiwaneses necessitados. A página falsa pedia o registo de pedidos de ajuda para catástrofes naturais e para vítimas da COVID-19. Uma aplicação falsa listou vários programas de ajuda para agricultores, pescadores, trabalhadores dos transportes, guias turísticos, trabalhadores independentes e outros cidadãos qualificados.

No final do Verão, no início do Outono - tinham surgido fraudes de phishing dirigidas a utilizadores taiwaneses e indonésios. Estas campanhas TgToxic utilizavam disfarces variados de aplicações e de sites na Internet.

Em Janeiro de 2023, foi descoberta outra campanha; esta utilizava a mesma variedade de iscas mas visava antes os utilizadores tailandeses. A distribuição via Facebook e smishing (phishing SMSs) continuou a ser popular.

É pertinente mencionar que o malware é disseminado utilizando uma vasta gama de técnicas, e não é improvável que seja o caso do TgToxic. Geralmente, os criminosos cibernéticos disfarçam ou agregam malware com software/meios de comunicação comuns.

Os métodos de proliferação mais utilizados incluem: anexos e links maliciosos em emails de spam (por exemplo, SMS,s emails, DMs/PMs, etc.), descarregamentos de drive-by (furtivos/deceptivos), canais de descarregamento questionáveis (por exemplo, sites gratuitos e de terceiros, redes de partilha entre pares, etc.), ferramentas de activação de programas ilegais ("cracking") e software pirata, actualizações falsas, malvertising, e fraudes online.

Como evitar a instalação de malware?

Recomendamos veementemente a pesquisa de software através da leitura de termos e análises de peritos/utilizadores, verificação da permissão necessária, verificação da legitimidade do desenvolvedor, etc. É igualmente importante descarregar apenas de fontes oficiais e fidedignas. Além disso, todos os programas devem ser activados e actualizados utilizando funções/ferramentas legítimas.

Outra recomendação é ser cauteloso ao navegar, uma vez que os conteúdos online fraudulentos e maliciosos parecem geralmente vulgares e inofensivos.

A mesma vigilância deve ser estendida aos emails recebidos, DMs/PMs, SMSs, e outras mensagens. Os anexos ou links encontrados no email suspeito/irrelevante não devem ser abertos, uma vez que podem ser infecciosos.

Devemos salientar a importância de ter um anti-vírus de confiança instalado e mantido actualizado. O software de segurança deve ser utilizado para executar verificações regulares do sistema e para remover ameaças e problemas detectados.

Aparência de aplicações falsas e dos seus sites utilizados para distribuir o malware TgToxic (fonte de imagem – Trend Micro):

Menu rápido:

- Introdução

- Como eliminar o histórico de navegação do navegador Chrome?

- Como desativar as notificações do navegador no navegador Chrome?

- Como redefinir o navegador Chrome?

- Como eliminar o histórico de navegação do navegador Firefox?

- Como desativar as notificações do navegador no navegador Firefox?

- Como reiniciar o navegador Firefox?

- Como desinstalar aplicações potencialmente indesejadas e/ou maliciosas?

- Como inicializar o dispositivo Android em "Modo de segurança"?

- Como verificar o uso de dados de várias aplicações?

- Como verificar o uso de dados de várias aplicações?

- Como instalar as atualizações de software mais recentes?

- Como redefinir o sistema para o seu estado padrão?

- Como desativar aplicações com privilégios de administrador?

Eliminar o histórico de navegação do navegador Chrome:

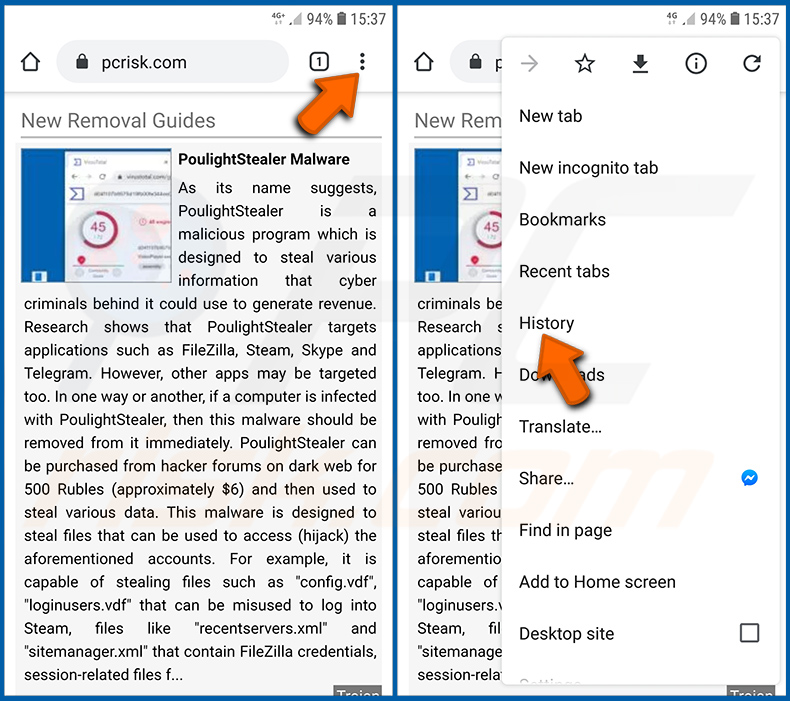

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu suspenso aberto.

Toque em "Limpar dados de navegação", selecione o separador "AVANÇADO", escolha o intervalo de tempo e os tipos de dados que deseja eliminar e toque em "Limpar dados".

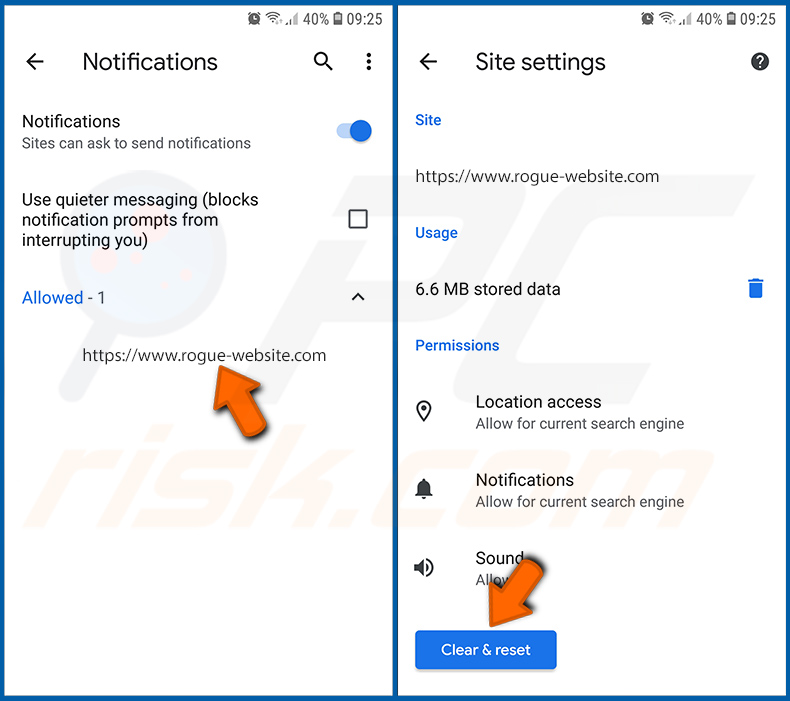

Desativar as notificações do navegador no navegador Chrome

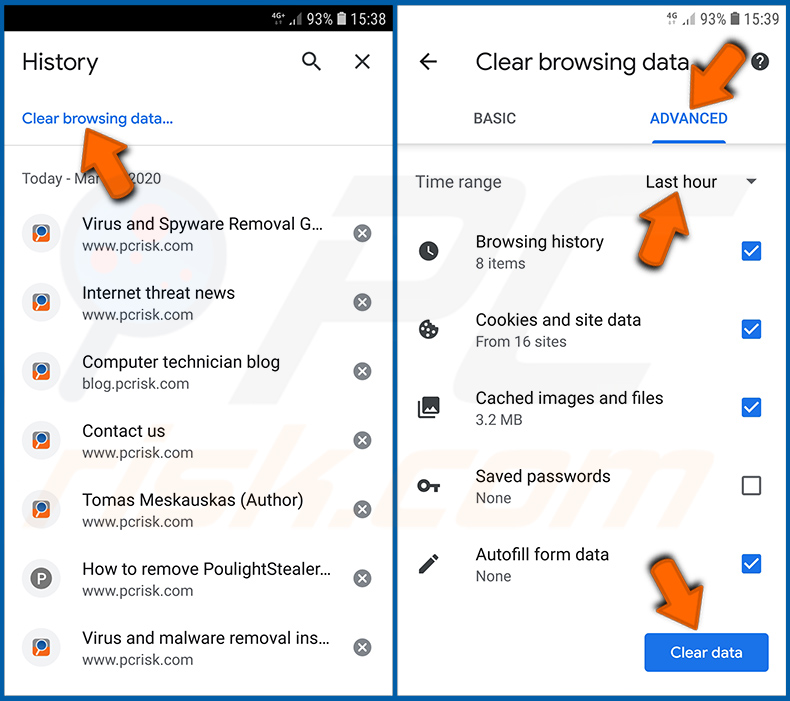

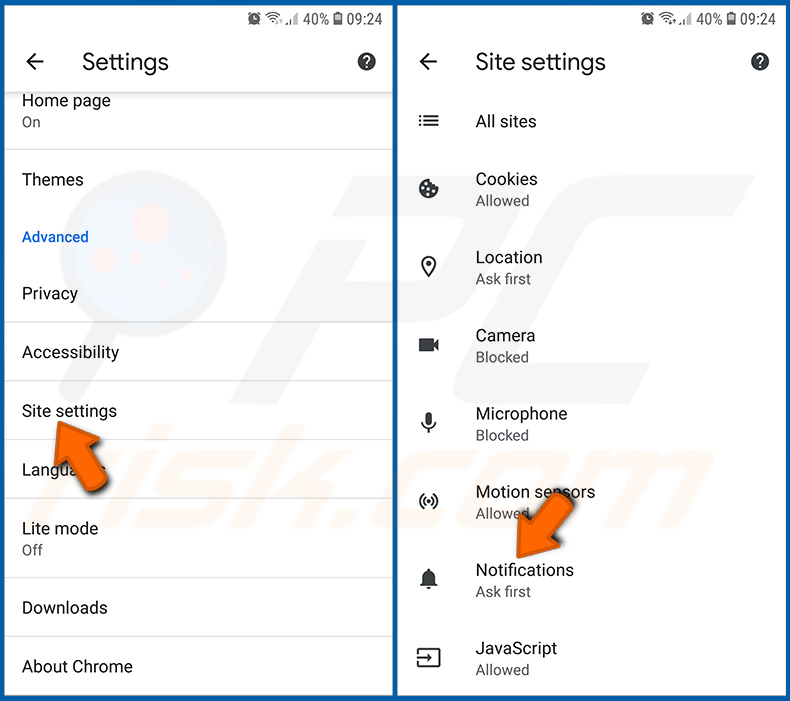

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Configurações" no menu suspenso aberto.

Role para baixo até ver a opção "Configurações do site" e toque nela. Role para baixo até ver a opção "Notificações" e toque nela.

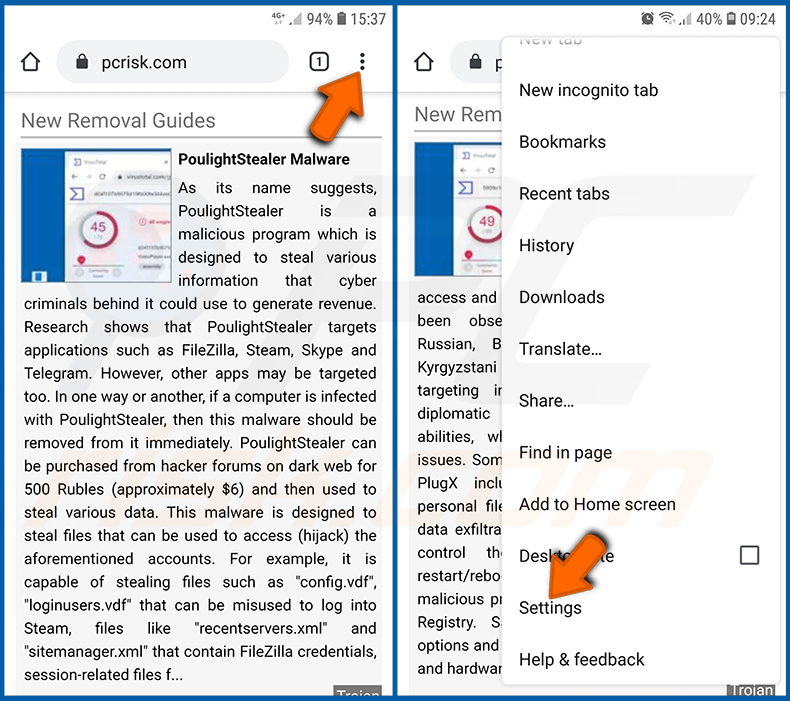

Encontre os sites que exibem notificações do navegador, toque neles e clique em "Limpar e redefinir". Isso vai remover as permissões concedidas a estes sites para exibir notificações. No entanto, depois de visitar o mesmo site novamente, pode pedir permissão novamente. Pode escolher se deseja conceder essas permissões ou não (se decidir recusar, o site irá para a seção "Bloqueado" e não pedirá mais a sua permissão).

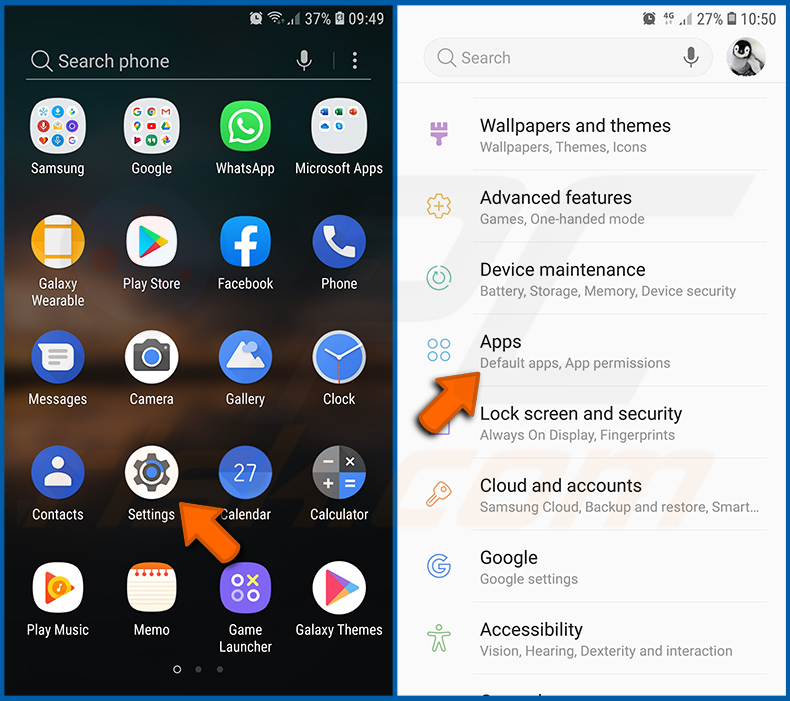

Repor o navegador Chrome:

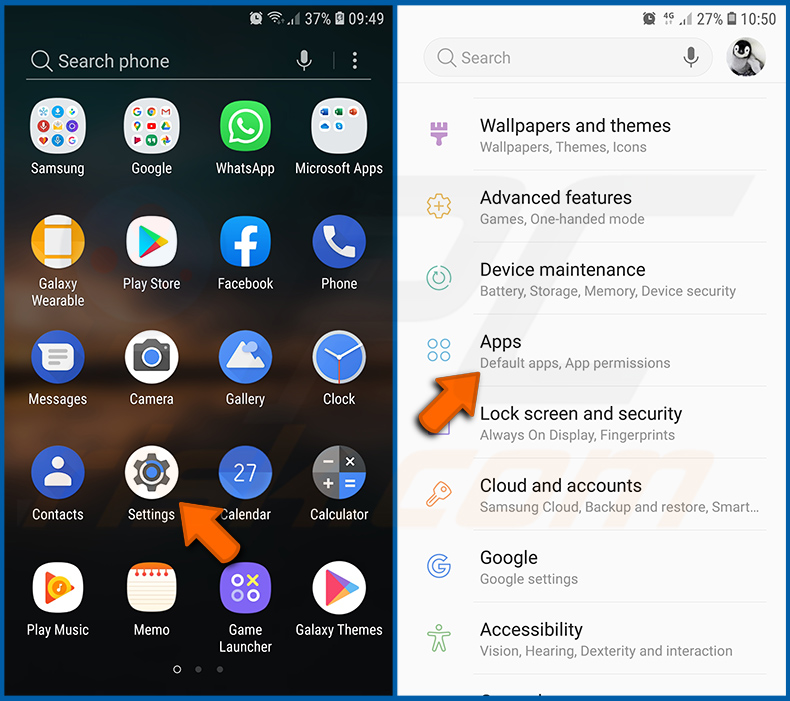

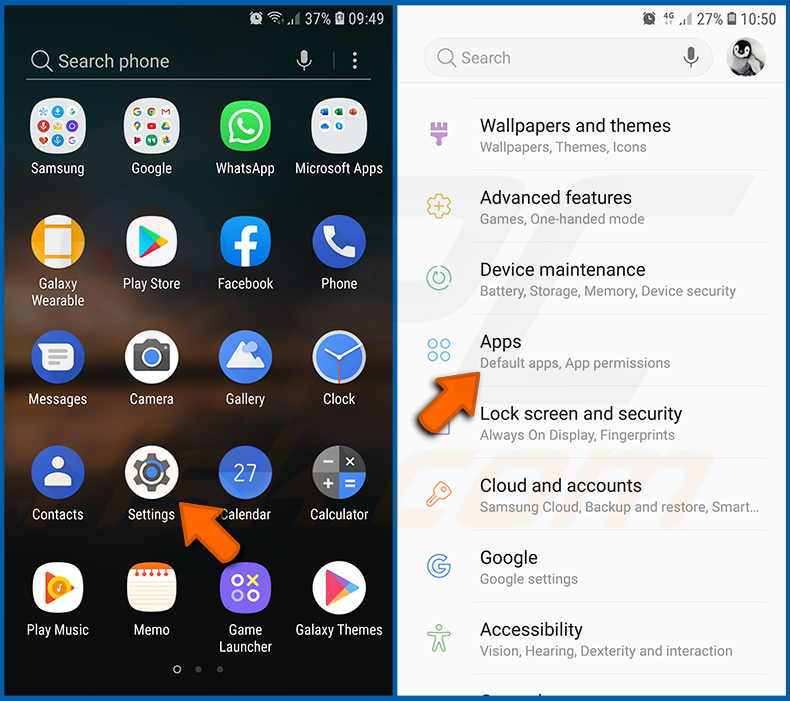

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

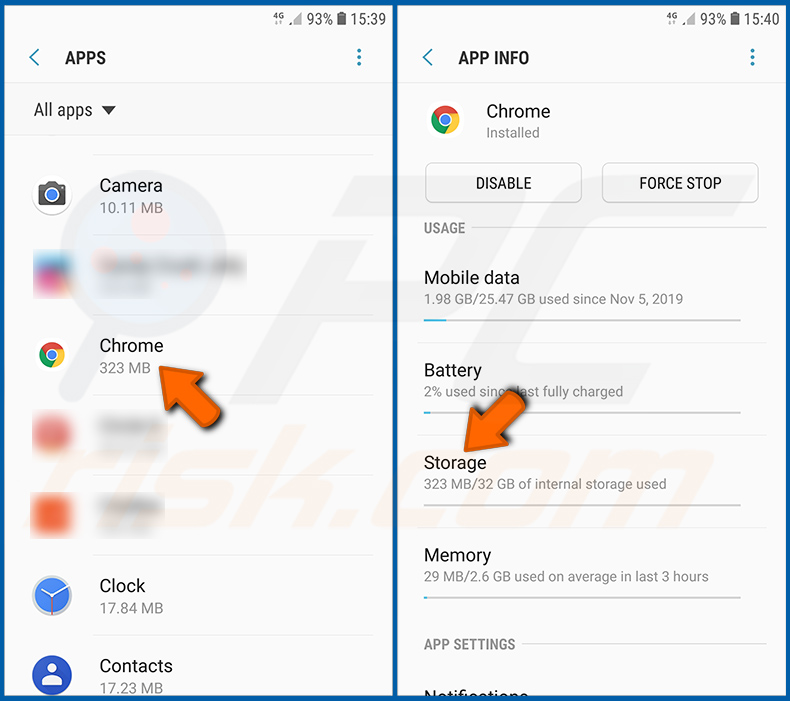

Deslize para baixo até encontrar a aplicação "Chrome", selecione-a e clique na opção "Armazenamento".

Clique em "GERIR ARMAZENAMENTO", depois em "LIMPAR TODOS OS DADOS" e confirme a ação gravando em "OK". Note que redefinir o navegador eliminará todos os dados armazenados. Isso significa que todos os logins/palavras-passe guardados, histórico de navegação, configurações não padrão e outros dados serão excluídos. Também terá que fazer login novamente em todos os sites.

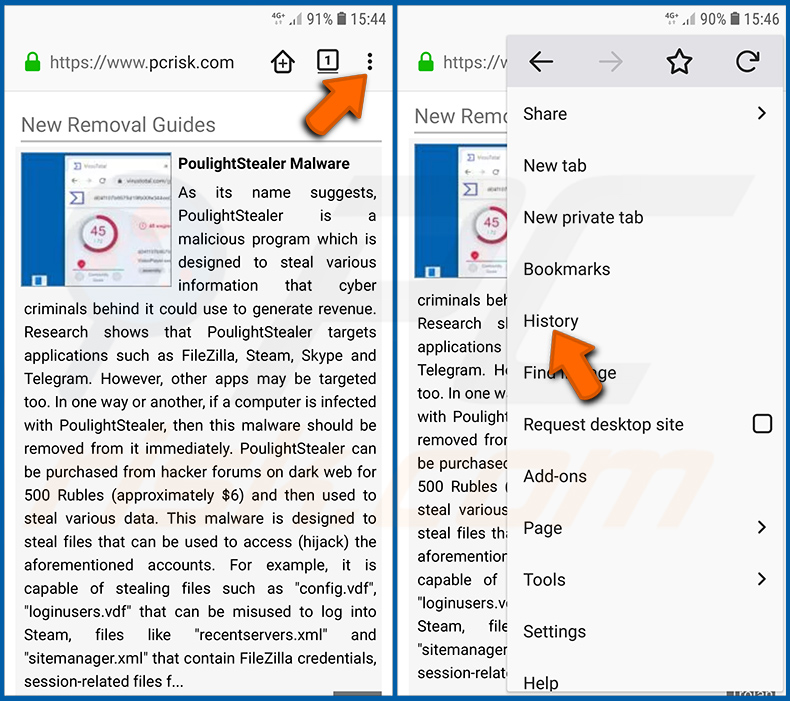

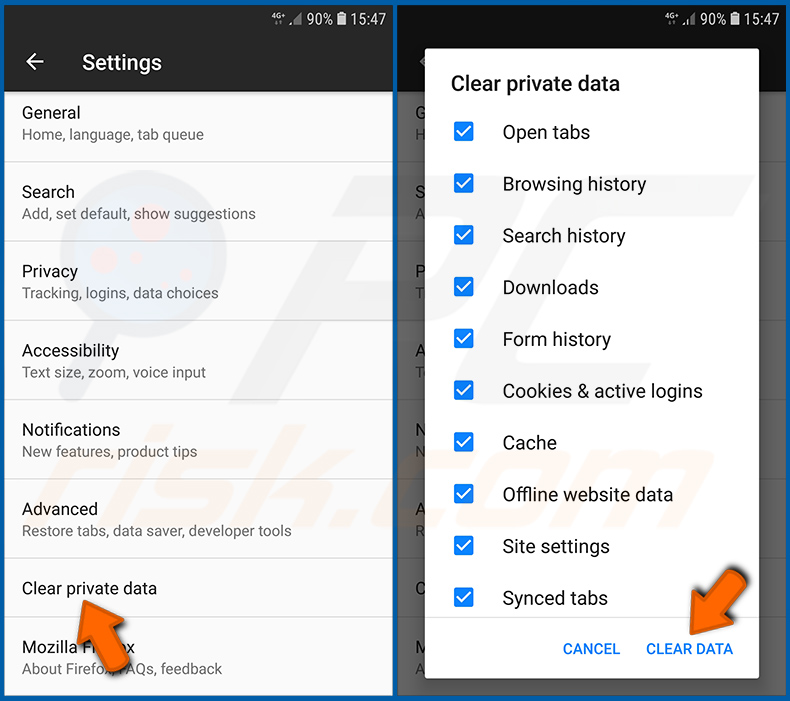

Eliminar o histórico de navegação do navegador Firefox:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu suspenso aberto.

Role para baixo até ver "Limpar dados privados" e clique. Selecione os tipos de dados que deseja remover e clique em "LIMPAR DADOS".

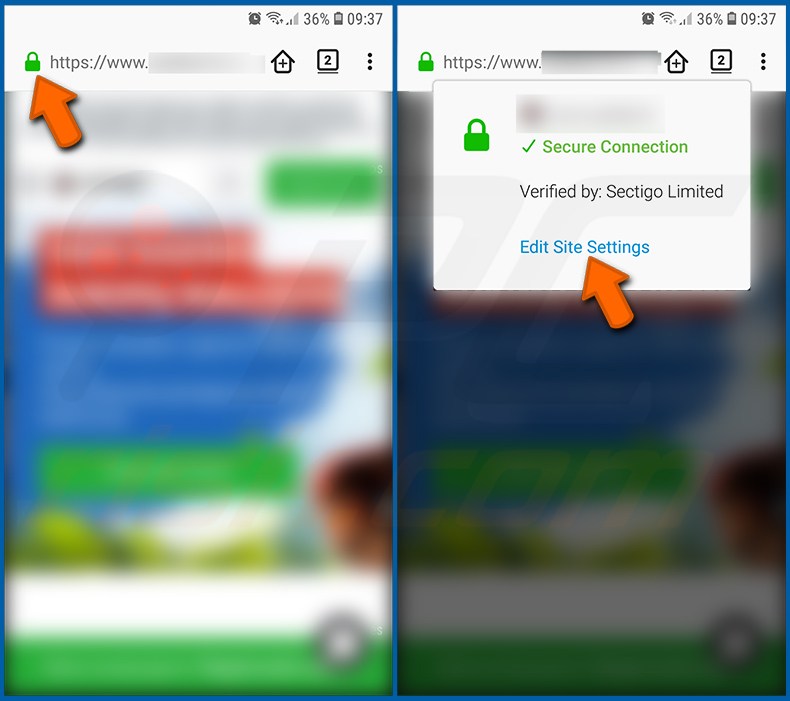

Desativar as notificações do navegador no navegador web Firefox:

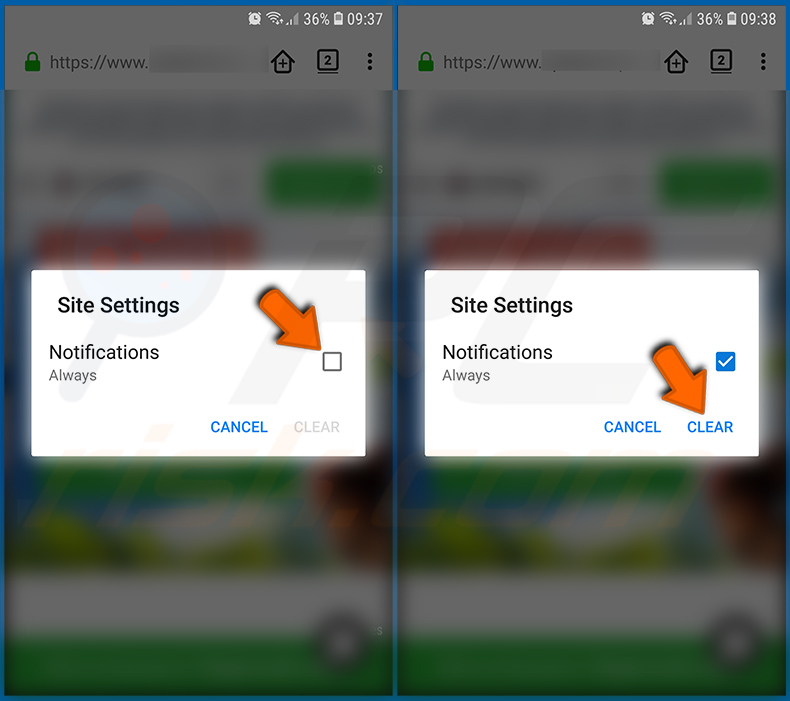

Visite o site que está a fornecer notificações do navegador, toque no ícone exibido à esquerda da barra de URL (o ícone não será necessariamente um "Bloqueio") e seleccione "Editar Configurações do Site".

No pop-up aberto, escolha a opção "Notificações" e clique em "LIMPAR".

Repor o navegador Firefox:

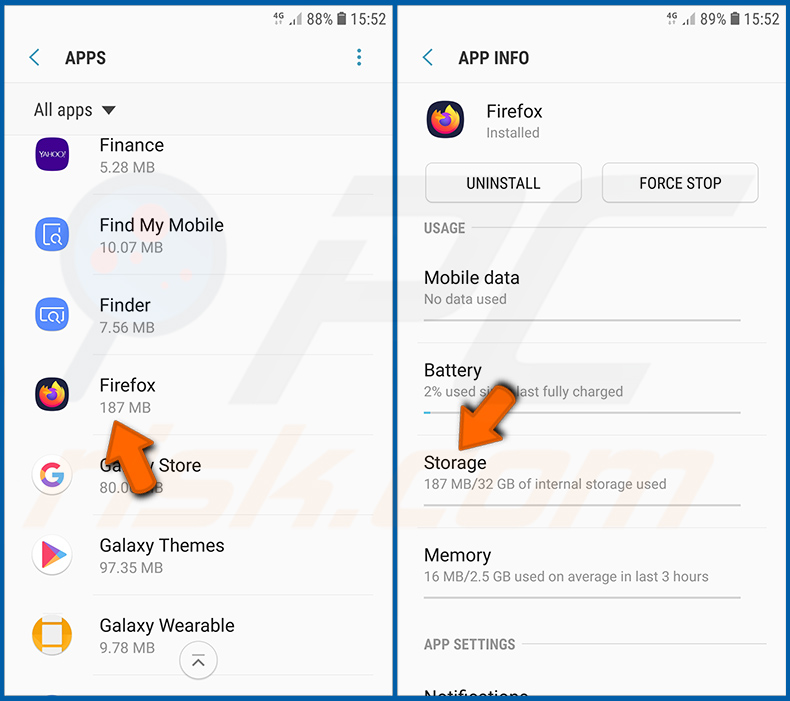

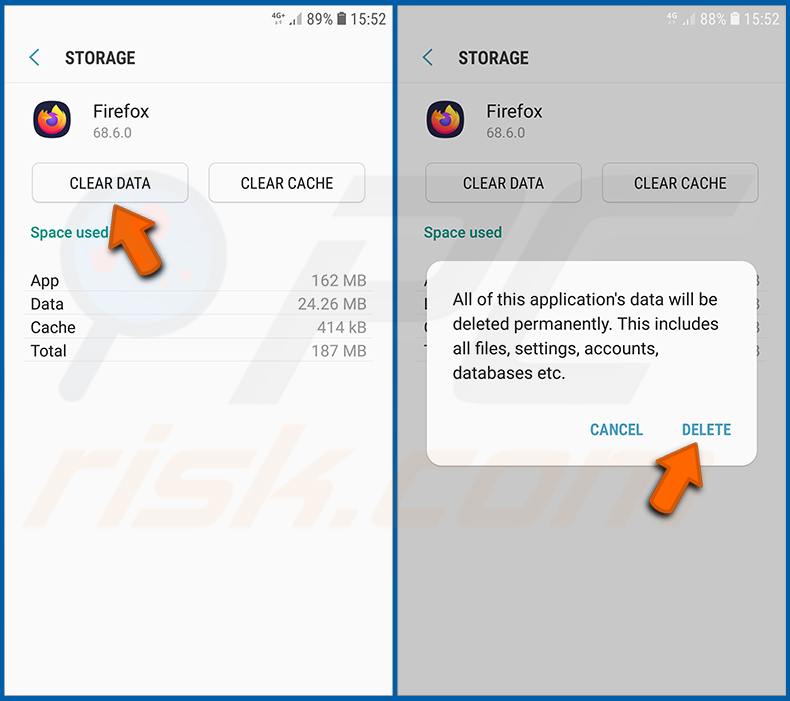

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

Deslize para baixo até encontrar a aplicação "Firefox", selecione-a e clique na opção "Armazenamento".

Clique em "LIMPAR DADOS" e confirme a ação tocando em "ELIMINAR". Note que a reposição do navegador vai eliminar todos os dados armazenados. Isso significa que todos os logins/palavras-passe guardados, histórico de navegação, configurações não padrão e outros dados serão excluídos. Também terá que fazer login novamente em todos os sites.

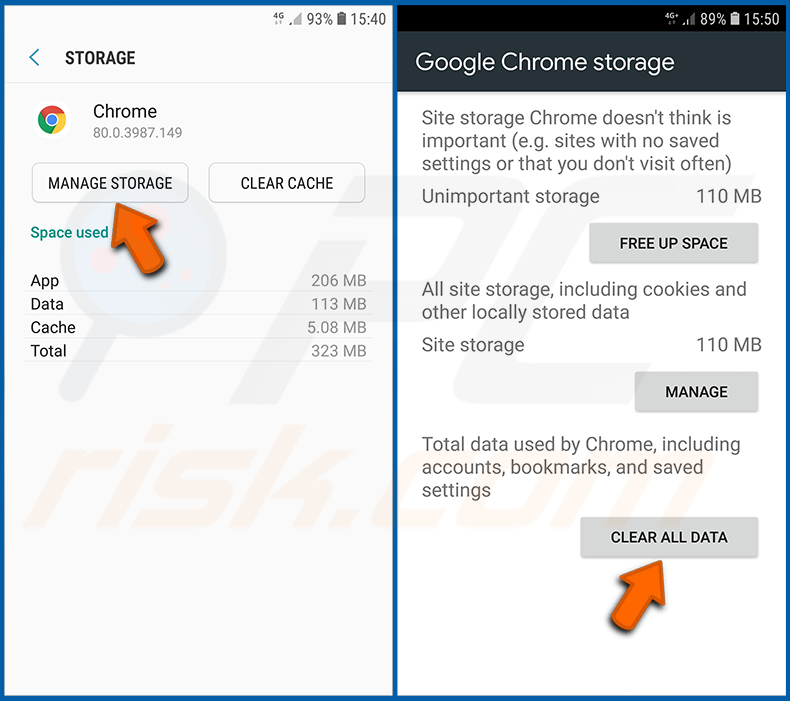

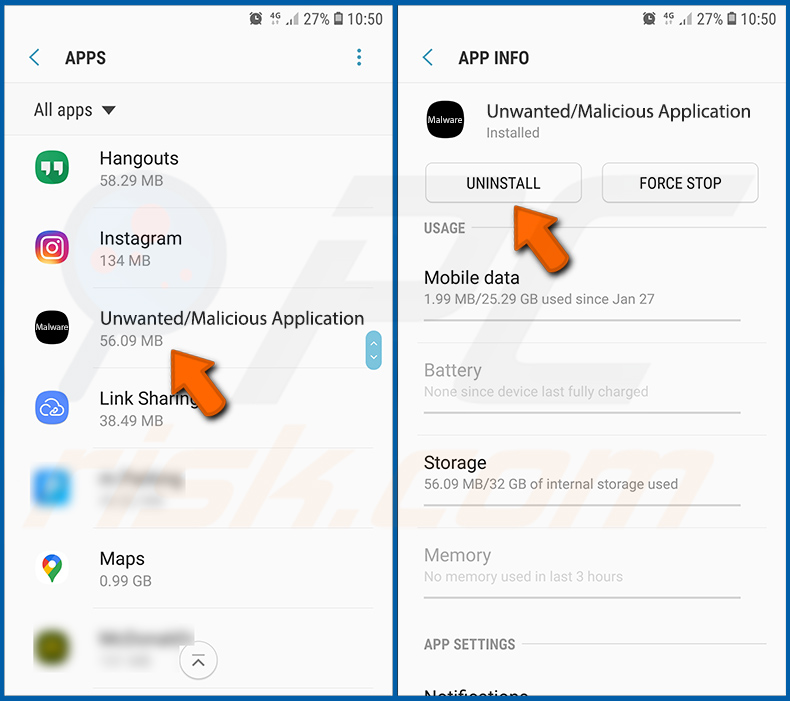

Desinstalar aplicações potencialmente indesejadas e/ou maliciosas:

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

Role para baixo até ver uma aplicação potencialmente indesejada e/ou maliciosa, selecione-a e clique em "Desinstalar". Se, por algum motivo, não conseguir remover a aplicação selecionada (por exemplo, uma mensagem de erro será exibida), deve tentar usar o "Modo de segurança".

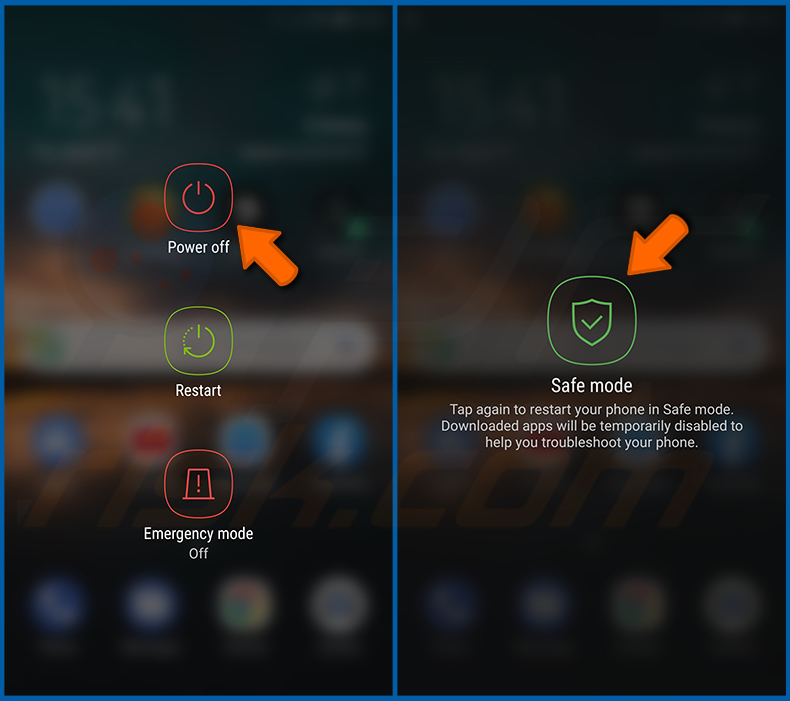

Iniciar o dispositivo Android no "Modo de Segurança":

O "Modo de segurança" no sistema operativo Android desativa temporariamente a execução de todas as aplicações de terceiros. Usar este modo é uma boa maneira de diagnosticar e resolver vários problemas (por exemplo, remover aplicações maliciosas que impedem os utilizadores de fazer isso quando o dispositivo está a funcionar "normalmente").

Prima o botão “Ligar” e segure-o até ver o ecrã “Desligar”. Clique no ícone "Desligar" e segure-o. Após alguns segundos, a opção "Modo de segurança" aparecerá e poderá executá-la reiniciando o dispositivo.

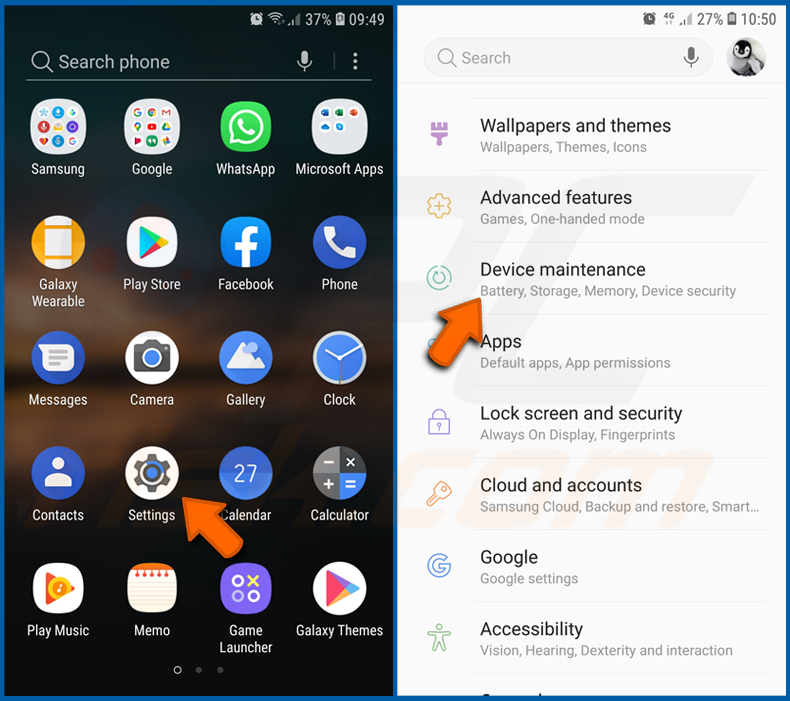

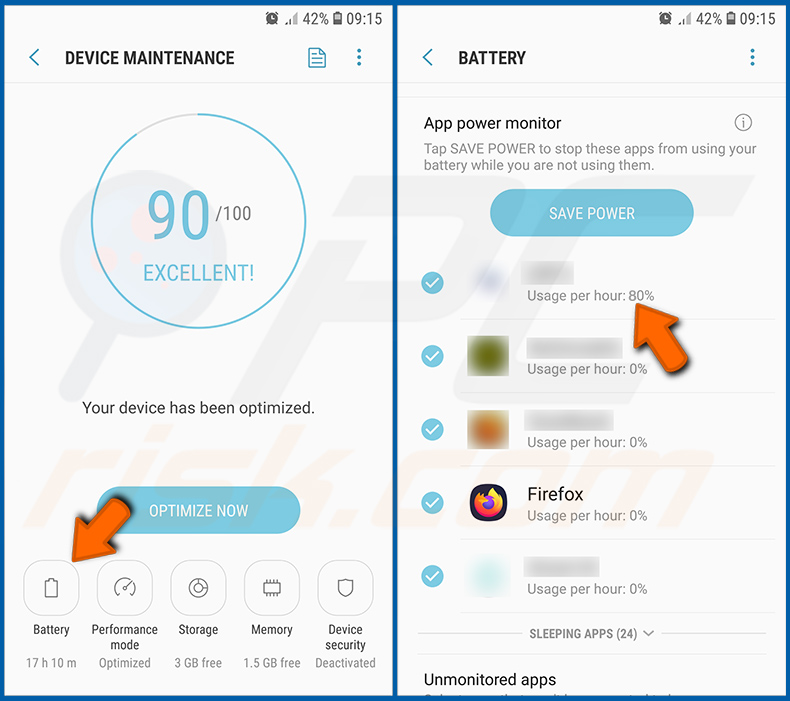

Verificar o uso da bateria de várias aplicações:

Vá para "Configurações", deslize para baixo até ver "Manutenção do dispositivo" e clique.

Clique em "Bateria" e verifique o uso de cada aplicação. As aplicações legítimas/genuínas são projetadas para usar o mínimo de energia possível, para fornecer a melhor experiência do utilizador e economizar energia. Portanto, o alto uso da bateria pode indicar que a aplicação é maliciosa.

Verificar o uso de dados de várias aplicações:

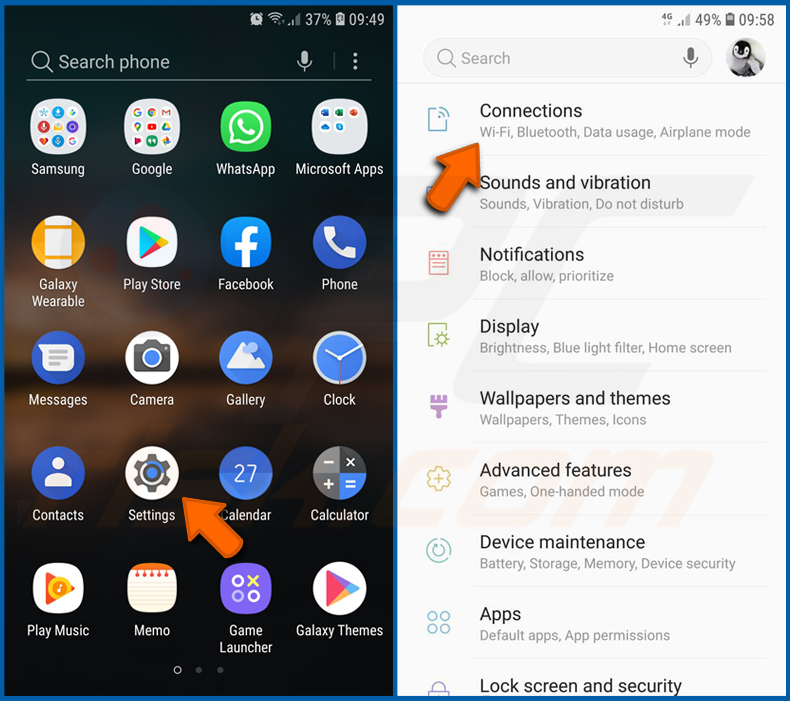

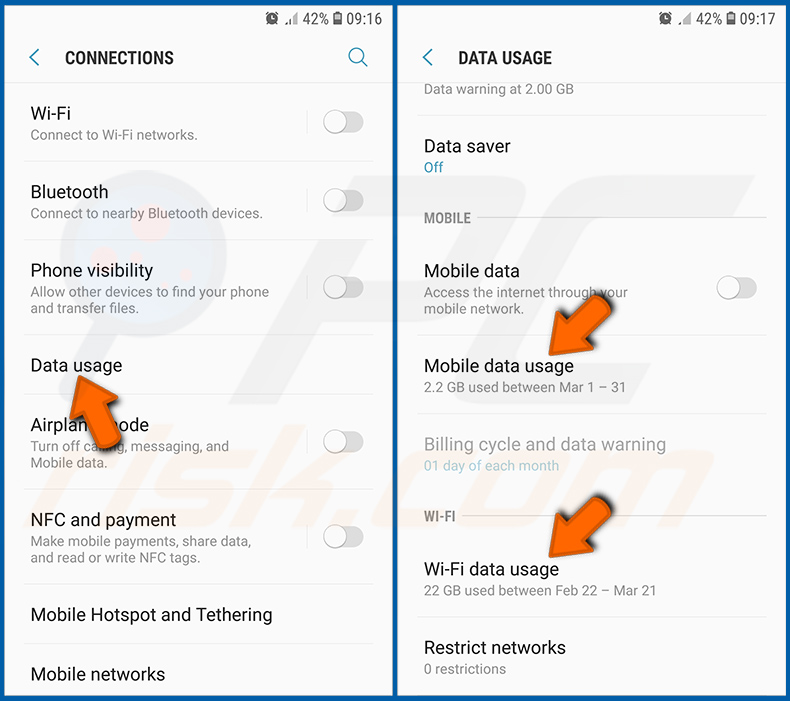

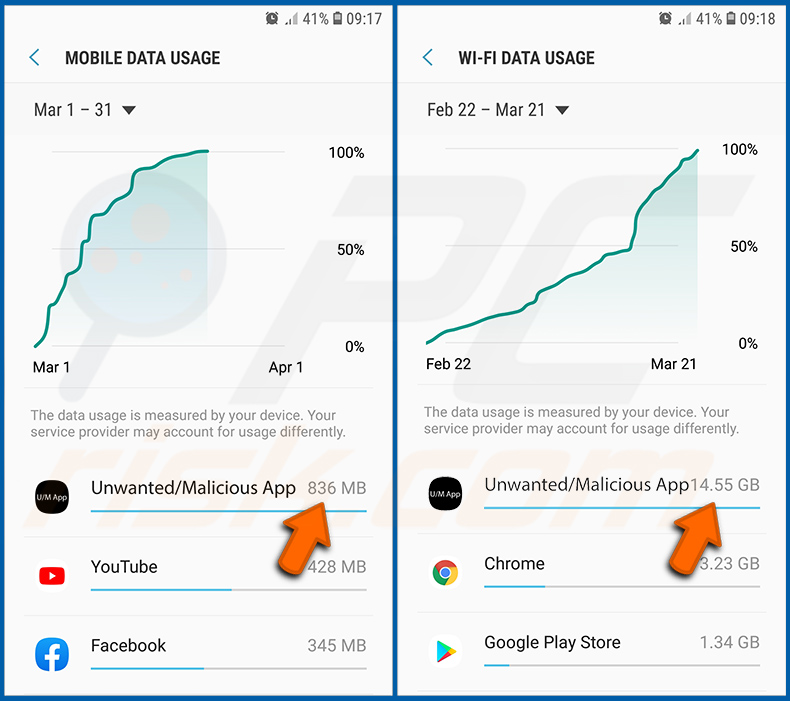

Vá para "Configurações", role para baixo até ver "Ligações" e clique.

Role para baixo até ver "Uso de dados" e selecione esta opção. Tal como acontece com a bateria, as aplicações legítimas/genuínos são projetados para minimizar o uso de dados tanto quanto possível. Isso significa que o grande uso de dados pode indicar a presença de aplicações maliciosas. Note que algumas aplicações maliciosas podem ser projetadas para operar quando o dispositivo está ligado apenas a uma rede sem fios. Por este motivo, deve verificar o uso de dados móveis e Wi-Fi.

Se encontrar uma aplicação que usa muitos dados, mesmo que nunca a use, recomendamos que a desinstale o mais rápido possível.

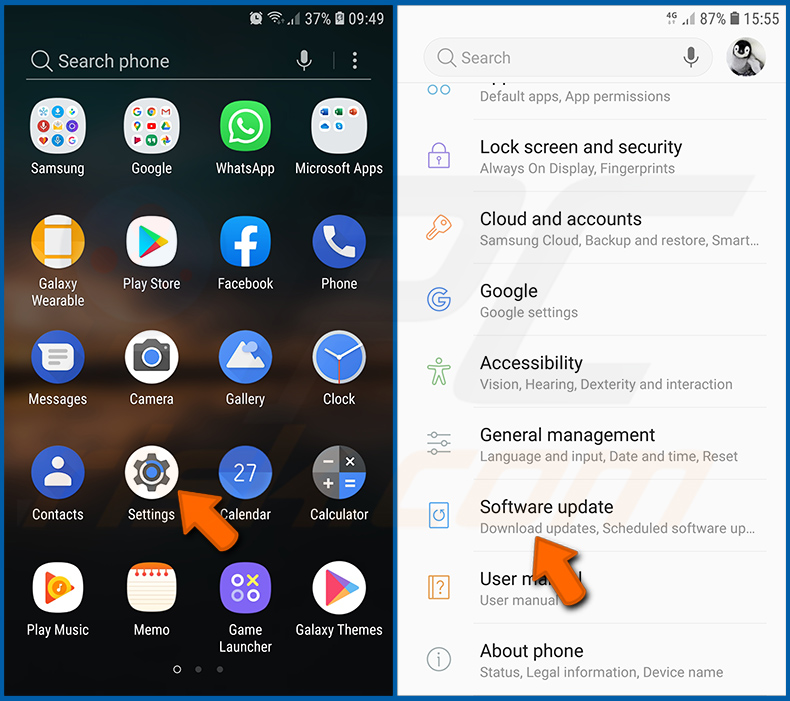

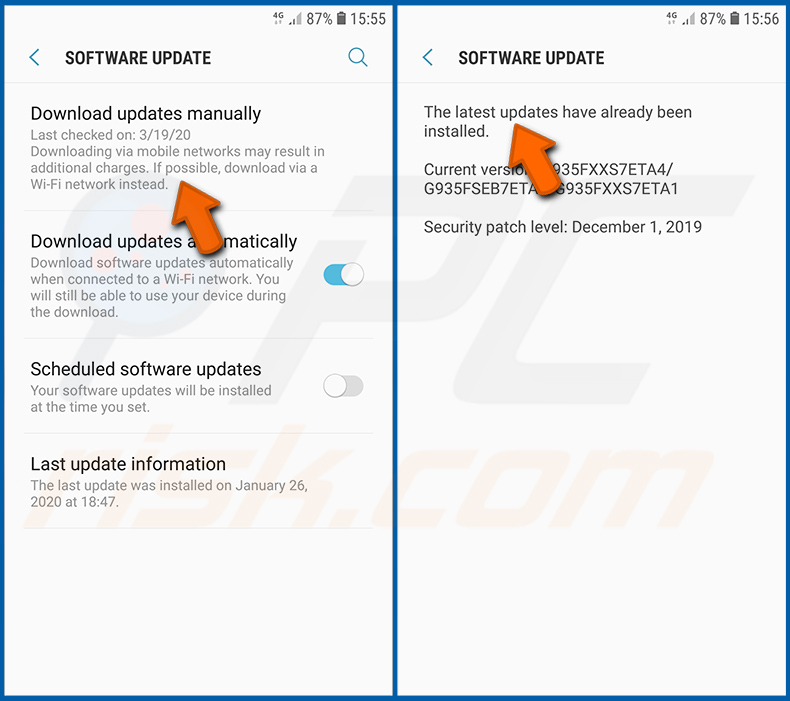

Instalar as atualizações de software mais recentes:

Manter o software atualizado é uma boa prática quando se trata de segurança do dispositivo. Os fabricantes de dispositivos estão lançando continuamente vários patches de segurança e atualizações do Android para corrigir erros e bugs que podem ser abusados por criminosos cibernéticos. Um sistema desatualizado é muito mais vulnerável, e é por isso que deve sempre ter certeza que o software do seu dispositivo está atualizado.

Vá para "Configurações", role para baixo até ver "Atualização de software" e clique.

Clique em "Descarregar atualizações manualmente" e verifique se há atualizações disponíveis. Se sim, instale-as imediatamente. Também recomendamos ativar a opção "Descarregar atualizações automaticamente" - ela permitirá que o sistema notifique quando uma atualização for lançada e/ou a instale automaticamente.

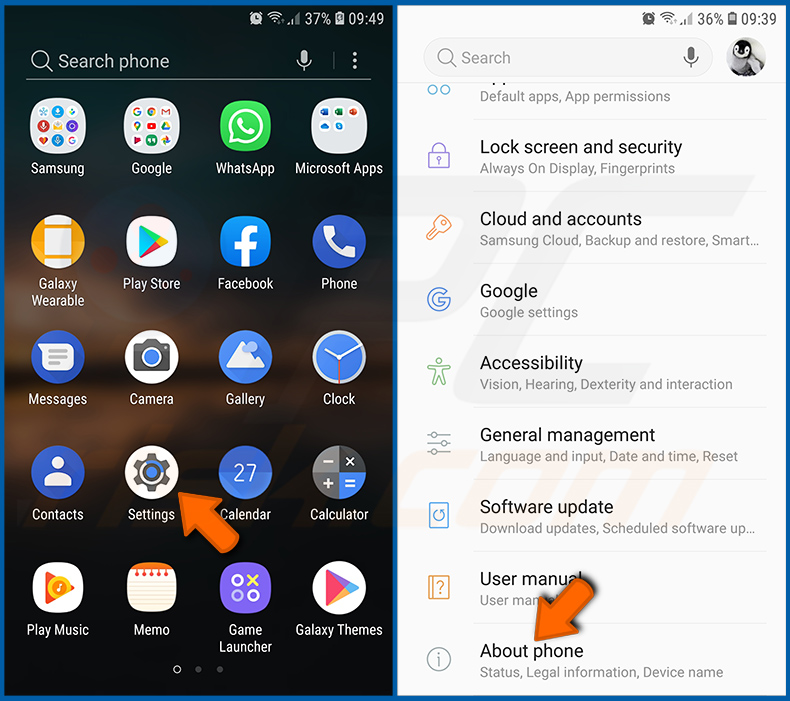

Redefinir o sistema para o seu estado padrão:

Executar uma "redefinição de fábrica" é uma boa maneira de remover todas as aplicações indesejadas, restaurar as configurações do sistema para o padrão e limpar o dispositivo em geral. No entanto, deve ter em mente que todos os dados dentro do dispositivo serão excluídos, incluindo fotos, ficheiros de vídeo/áudio, números de telefone (armazenados no dispositivo, não no cartão SIM), mensagens SMS e assim por diante. Por outras palavras, o dispositivo será restaurado ao seu estado original.

Também pode restaurar as configurações básicas do sistema e/ou simplesmente as configurações de rede.

Vá para "Configurações", deslize para baixo até ver "Sobre o telefone" e clique.

Role para baixo até ver "Redefinir" e clique. Agora escolha a ação que deseja executar

: "Redefinir configurações" - restaura todas as configurações do sistema para o padrão

; "Redefinir configurações de rede" - restaura todas as configurações relacionadas à rede para o padrão

; "Redifinir dados de fábrica" - redefine todo o sistema e elimina completamente todos os dados armazenados;

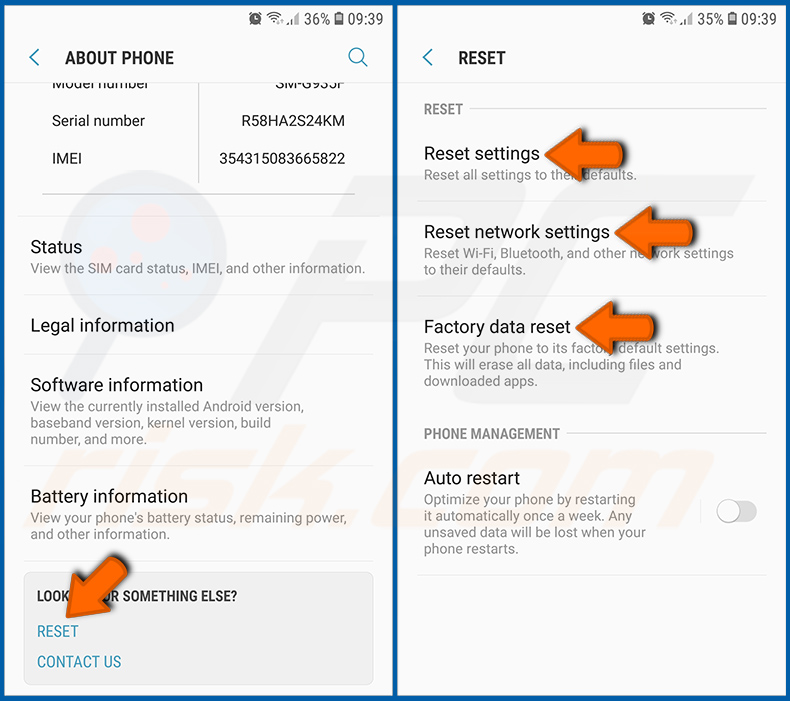

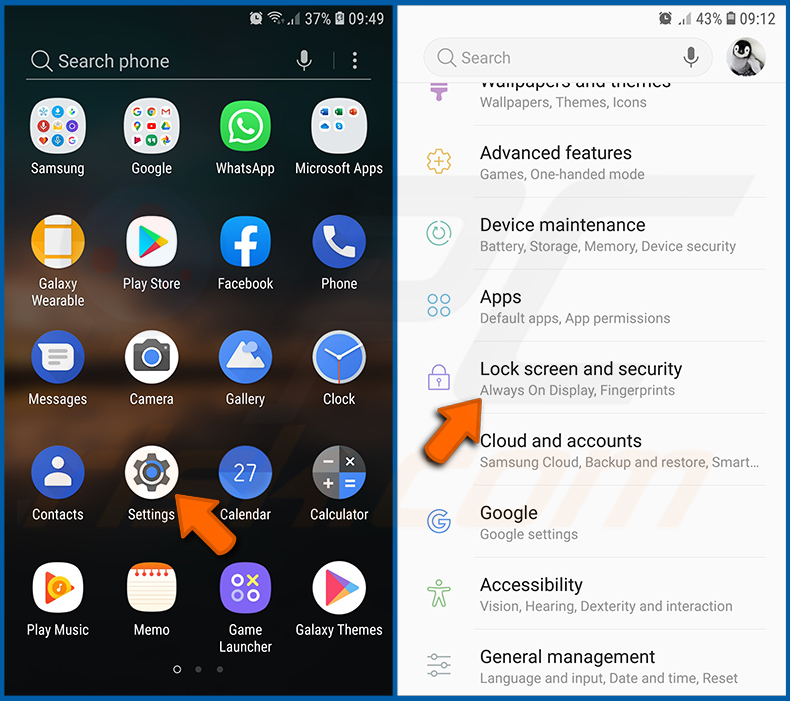

Desativar as aplicações que têm privilégios de administrador:

Se uma aplicação maliciosa obtiver privilégios de nível de administrador, pode danificar seriamente o sistema. Para manter o dispositivo o mais seguro possível, deve sempre verificar quais aplicações têm estes privilégios e desativar as que não devem.

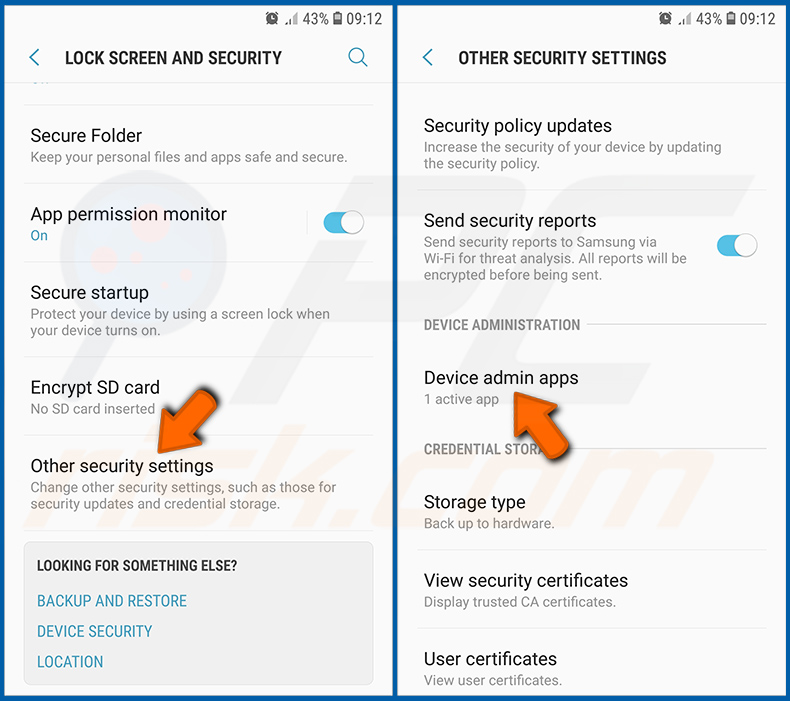

Vá para "Configurações", deslize para baixo até ver "Bloquear ecrã e segurança" e clique.

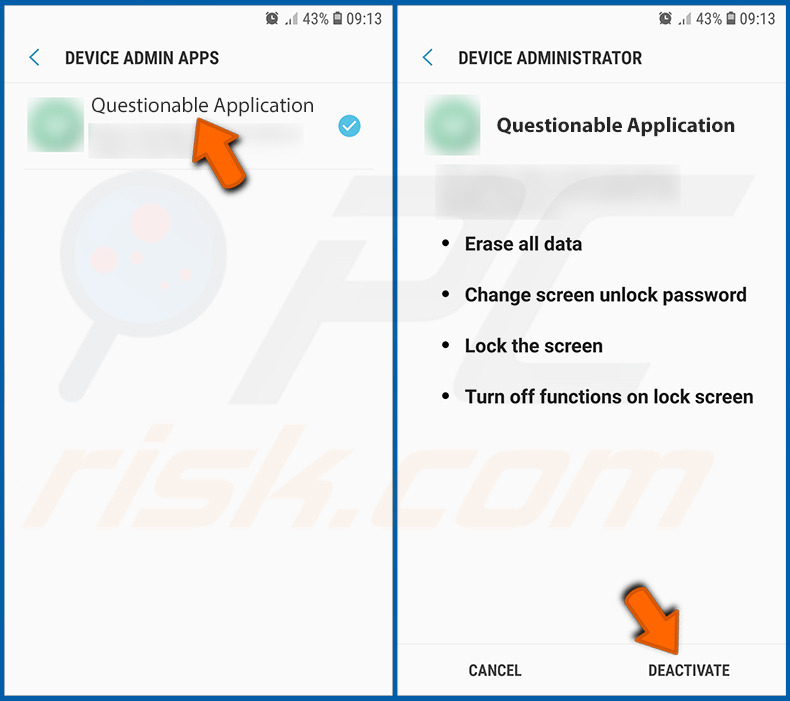

Role para baixo até ver "Outras configurações de segurança", toque e em "Aplicações de administração do dispositivo".

Identifique as aplicações que não devem ter privilégios de administrador, clique nelas e depois clique em "DESATIVAR".

Perguntas Frequentes (FAQ)

O meu dispositivo Android está infectado com malware TgToxic. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

Não, a maioria dos programas maliciosos pode ser removida sem recorrer à formatação.

Quais são os maiores problemas que o malware TgToxic pode causar?

As ameaças colocadas por uma infecção são ditadas pelas capacidades do malware e pelo modus operandi dos criminosos cibernéticos. O TgToxic é um programa que procura adquirir informação relacionada com a banca e as finanças - a fim de fazer várias transacções fraudulentas. Por conseguinte, estas infecções podem resultar em graves problemas de privacidade, perdas financeiras, e roubo de identidade.

Qual é o objetivo do malware TgToxic?

Na maioria dos casos, o malware é utilizado para gerar rendimentos. Contudo, os criminosos cibernéticos também podem utilizar este software para se divertirem, para levarem a cabo ressentimentos pessoais, para realizarem espionagem cibernética, ou mesmo para lançarem ataques de motivação política/geopolítica.

Como é que o malware TgToxic se infiltrou no meu dispositivo Android?

TgToxic tem sido observado a ser distribuído usando várias tácticas de engenharia social e aplicações falsas, incluindo: conteúdo sexualmente explícito, aplicações de namoro para adultos, sites de ajuda governamental, software/sites relacionados com a moeda cripto, mensageiros, etc. No entanto, este malware pode também ser difundido utilizando outras técnicas.

O software malicioso prolifera principalmente através de descarregamentos drive-by, emails de spam (por exemplo, SMSs, emails, PMs/DMs, etc.), fraudes online, malvertising, fontes de descarregamento questionáveis (por exemplo, sites gratuitos e de alojamento de ficheiros gratuitos, redes de partilha P2P, etc.), ferramentas ilegais de activação de programas ("cracks"), e actualizações falsas.

▼ Mostrar comentários