Como detectar fraudes como "We Hacked & Extracted Information From Your Device"

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

O que é "We Hacked & Extracted Information from Your Device"?

Depois de analisar este email, a nossa equipa determinou que a sua intenção é enganar os destinatários para que enviem dinheiro aos vigaristas. Afirma que um dispositivo foi pirateado e fornece instruções de pagamento. Os destinatários devem ignorar este e outros emails semelhantes para evitar perdas monetárias, roubo de informações ou outros problemas.

Mais informações sobre o email fraudulento "We Hacked & Extracted Information From Your Device"

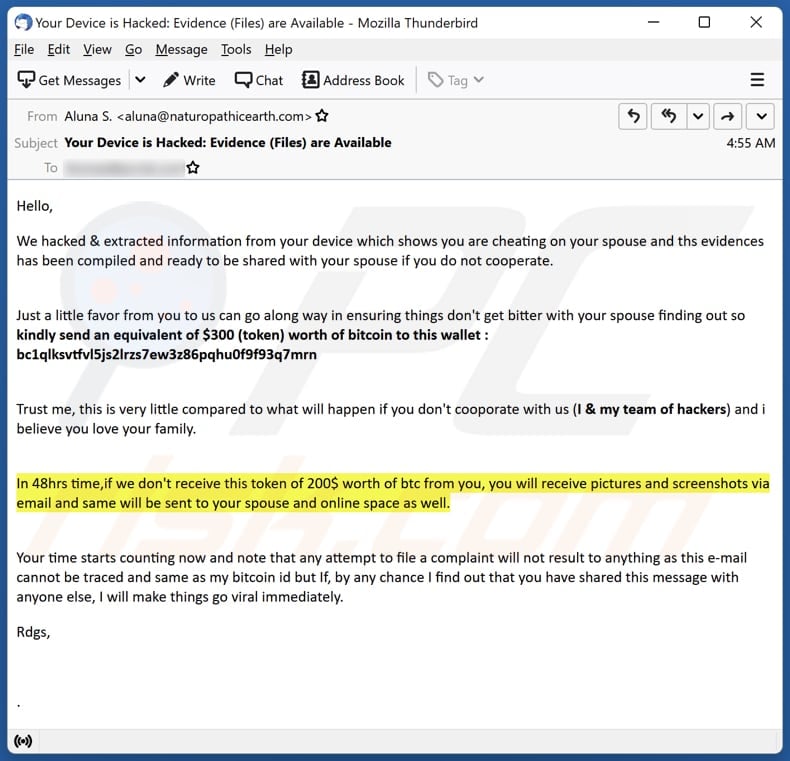

Este email fraudulento utiliza o medo e a urgência para manipular os destinatários. O email afirma que a equipa do remetente comprometeu o dispositivo do destinatário e reuniu provas de infidelidade. Para evitar que as provas sejam partilhadas com o cônjuge do destinatário, o email exige um pagamento de 300 dólares em Bitcoin, que deve ser feito em 48 horas.

Os vigaristas alertam para o facto de que o não cumprimento da obrigação levará à exposição de conteúdos incriminatórios ao cônjuge e a plataformas online. O email aproveita-se do receio do destinatário de ser publicamente embaraçado e tenta coagi-lo a pagar o montante solicitado. Os vigaristas utilizam frequentemente tácticas de manipulação emocional para explorar os indivíduos e extorquir dinheiro.

| Nome | Fraude do Email We Hacked & Extracted Information from Your Device |

| Tipo de Ameaça | Phishing, Esquema, Engenharia Social, Fraude |

| Alegação Falsa | O dispositivo do destinatário foi pirateado |

| Endereço da carteira cripto de um criminoso cibernético | bc1qlksvtfvl5js2lrzs7ew3z86pqhu0f9f93q7mrn |

| Disfarce | Carta dos piratas cibernéticos |

| Sintomas | Compras online não autorizadas, alteração de palavras-passe de contas em linha, roubo de identidade, acesso ilegal ao computador. |

| Métodos de distribuição | Emails fraudulentos, anúncios pop-up online maliciosos, técnicas de envenenamento de motores de pesquisa, domínios com erros ortográficos. |

| Danos | Perda de informações privadas sensíveis, perdas monetárias, roubo de identidade. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Emails de fraude semelhantes em geral

Estes emails contêm frequentemente linhas de assunto urgentes e alarmantes para captar a atenção do destinatário. O conteúdo envolve geralmente a alegação de que existe informação comprometedora, como provas de infidelidade ou segredos pessoais, e exige um pagamento ou uma acção para evitar que a informação seja exposta.

Além disso, estes emails utilizam frequentemente o medo, a urgência e a manipulação emocional para pressionar os destinatários a cumprirem as exigências dos vigaristas. É importante notar que os criminosos cibernéticos podem incluir hiperligações ou ficheiros maliciosos nos seus emails fraudulentos.

Exemplos de emails fraudulentos são "Your Password Has Been Changed", "Your Email Has Been Restricted", e "Please Confirm Your Account".

Como é que as campanhas de spam infectam os computadores?

O malware pode infiltrar-se nos computadores dos utilizadores através de emails quando estes interagem com anexos prejudiciais ou activam ligações em mensagens de email de phishing. Estes emails fraudulentos disfarçam-se frequentemente de comunicações genuínas. Podem envolver uma série de tipos de ficheiros, como documentos (PDF ou DOC), ficheiros executáveis (EXE), ficheiros ISO, ficheiros JavaScript ou arquivos comprimidos (ZIP).

Quando estes ficheiros são abertos ou executados, o malware oculto contido neles torna-se ativo, resultando numa infecção do computador.

Como evitar a instalação de software malicioso?

Evite abrir anexos de email ou clicar em ligações de sites de fontes que não lhe pareçam familiares ou suspeitas. Descarregue apenas software de fontes respeitáveis e verificadas. Actualize regularmente o seu sistema operativo e software com as últimas correcções de segurança mais recentes.

Instale um programa antivírus ou anti-malware fiável e efectue análises regulares ao sistema para detectar e remover potenciais ameaças. Tenha cuidado ao lidar com pop-ups ou anúncios em sites questionáveis, pois podem levar à instalação de malware.

Se já abriu anexos maliciosos, recomendamos que execute uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Texto apresentado na carta de email "We Hacked & Extracted Information From Your Device":

Subject: Your Device is Hacked: Evidence (Files) are Available

Hello,We hacked & extracted information from your device which shows you are cheating on your spouse and ths evidences has been compiled and ready to be shared with your spouse if you do not cooperate.

Just a little favor from you to us can go along way in ensuring things don't get bitter with your spouse finding out so kindly send an equivalent of $300 (token) worth of bitcoin to this wallet : bc1qlksvtfvl5js2lrzs7ew3z86pqhu0f9f93q7mrn

Trust me, this is very little compared to what will happen if you don't cooporate with us (I & my team of hackers) and i believe you love your family.

In 48hrs time,if we don't receive this token of 200$ worth of btc from you, you will receive pictures and screenshots via email and same will be sent to your spouse and online space as well.

Your time starts counting now and note that any attempt to file a complaint will not result to anything as this e-mail cannot be traced and same as my bitcoin id but If, by any chance I find out that you have shared this message with anyone else, I will make things go viral immediately.

Rdgs

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é fraude We Hacked & Extracted Information From Your Device?

- Tipos de e-mails maliciosos.

- Como detectar um email malicioso?

- O que fazer se for apanhado numa fraude de email?

Tipos de e-mails maliciosos.

![]() Emails de Phishing

Emails de Phishing

Mais frequentemente, os criminosos cibernéticos utilizam e-mails enganosos para enganar os utilizadores da Internet para darem a sua informação privada sensível, por exemplo, informação de login para vários serviços online, contas de email, ou informação bancária online.

Tais ataques são denominados phishing. Num ataque de phishing, os criminosos cibernéticos geralmente enviam uma mensagem de correio electrónico com algum logótipo de serviço popular (por exemplo, Microsoft, DHL, Amazon, Netflix), criam urgência (endereço de envio errado, palavra-passe expirada, etc.), e colocam um link no qual esperam que as suas potenciais vítimas cliquem.

Após clicar no link apresentado nessa mensagem de correio electrónico, as vítimas são redireccionadas para um site falso que parece idêntico ou extremamente parecido com o original. As vítimas são então solicitadas a introduzir a sua palavra-passe, detalhes de cartão de crédito, ou alguma outra informação que seja roubada por criminosos cibernéticos.

![]() Emails com Anexos Maliciosos

Emails com Anexos Maliciosos

Outro vector de ataque popular é o spam de correio electrónico com anexos maliciosos que infectam os computadores dos utilizadores com malware. Os anexos maliciosos transportam geralmente trojans capazes de roubar palavras-passe, informação bancária, e outras informações sensíveis.

Em tais ataques, o principal objectivo dos cibercriminosos é enganar as suas potenciais vítimas para abrir um anexo de correio electrónico infectado. Para atingir este objectivo, as mensagens de correio electrónico falam geralmente de facturas recebidas recentemente, faxes, ou mensagens de voz.

Se uma vítima potencial cai na armadilha e abre o anexo, os seus computadores ficam infectados, e os criminosos cibernéticos podem recolher muita informação sensível.

Embora seja um método mais complicado de roubar informação pessoal (filtros de spam e programas antivírus geralmente detectam tais tentativas), se for bem sucedido, os criminosos cibernéticos podem obter um intervalo muito mais amplo de dados e podem recolher informação durante um longo período de tempo.

![]() Emails de sextorção

Emails de sextorção

Este é um tipo de phishing. Neste caso, os utilizadores recebem um e-mail alegando que um criminoso cibernético poderia aceder à câmara da potencial vítima e tem uma gravação vídeo da sua masturbação.

Para se livrarem do vídeo, pedem às vítimas que paguem um resgate (geralmente usando Bitcoin ou outra moeda de ecnriptação). No entanto, todas estas alegações são falsas - os utilizadores que recebem tais e-mails devem ignorá-las e suprimi-las

Como detectar um e-mail malicioso?

Enquanto os criminosos cibernéticos tentem fazer com que os seus e-mails de atracção pareçam fiáveis, aqui estão algumas coisas que deve procurar quando tentar detectar um e-mail de phishing:

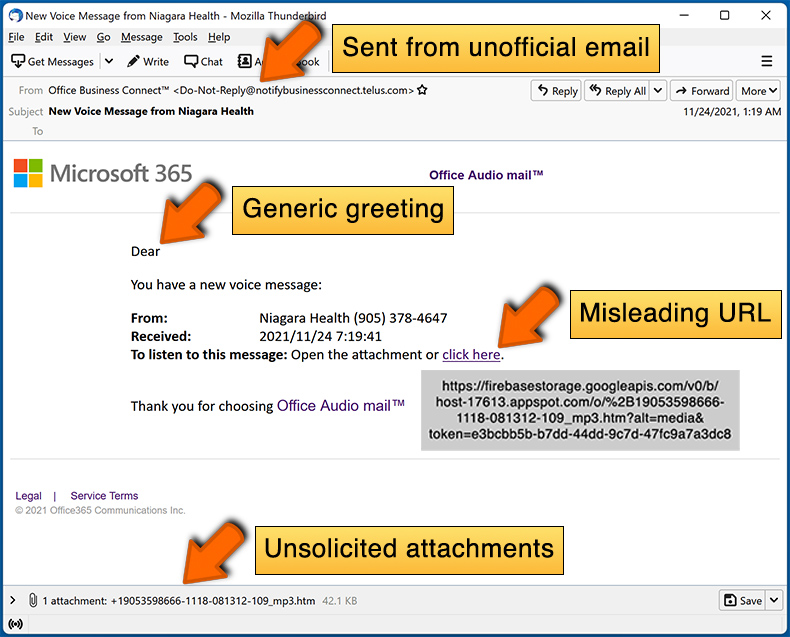

- Verifique o endereço electrónico do remetente ("de"): Passe o rato sobre o endereço "de" e verifique se é legítimo. Por exemplo, se recebeu um e-mail da Microsoft, certifique-se de verificar se o endereço de e-mail é @microsoft.com e não algo suspeito como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Verifique a existência de saudações genéricas: Se a saudação no e-mail for "Caro utilizador", "Caro @youremail.com", "Caro cliente valioso", isto deve levantar suspeitas. Mais frequentemente, as empresas chamam-no pelo seu nome. A falta desta informação pode sinalizar uma tentativa de phishing.

- Verifique as ligações no e-mail: Passe o rato sobre a ligação apresentada no e-mail, se a ligação que aparece parecer suspeita, não clique nela. Por exemplo, se recebeu um e-mail da Microsoft e o link no e-mail mostra que irá para firebasestorage.googleapis.com/v0... não deve confiar nele. É melhor não clicar em qualquer link nos e-mails, mas visitar o website da empresa que lhe enviou o e-mail em primeiro lugar.

- Não confie cegamente nos anexos de email: Na maioria das vezes, as empresas legítimas vão pedir-lhe para iniciar sessão no seu site web e para ver aí quaisquer documentos; se recebeu um correio electrónico com um anexo, é uma boa ideia fazer uma verificação com uma aplicação antivírus. Os anexos de correio electrónico infectados são um vector de ataque comum utilizado por criminosos cibernéticos.

Para minimizar o risco de abrir phishing e e-mails maliciosos, recomendamos a utilização de Combo Cleaner.

Exemplo de um email de spam:

O que fazer se cair numa fraude de email?

- Se clicou num link num email de phishing e introduziu a sua palavra-passe - não se esqueça de alterar a sua palavra-passe o mais depressa possível. Normalmente, os criminosos cibernéticos recolhem credenciais roubadas e depois vendem-nas a outros grupos que as utilizam para fins maliciosos. Se alterar a sua palavra-passe em tempo útil, há a possibilidade de os criminosos não terem tempo suficiente para fazer qualquer dano.

- Se introduziu as informações do seu cartão de crédito - contacte o seu banco o mais rapidamente possível e explique a situação. Há uma boa hipótese de ter de cancelar o seu cartão de crédito comprometido e obter um novo.

- Se vir quaisquer sinais de roubo de identidade - deve contactar imediatamente a Federal Trade Commission. Esta instituição irá recolher informações sobre a sua situação e criar um plano de recuperação pessoal.

- Se abriu um anexo malicioso - o seu computador está provavelmente infectado, deve analisá-lo com uma aplicação antivírus respeitável. Para este efeito, recomendamos a utilização de Combo Cleaner.

- Ajude outros utilizadores da Internet - reporte emails de phishing para Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Perguntas Frequentes (FAQ)

Porque é que recebi este email?

Os vigaristas enviam cartas idênticas a vários destinatários, na expectativa de conseguirem enganar alguém. Estes emails de spam não têm personalização.

Forneci as minhas informações pessoais quando fui enganado por este email, o que devo fazer?

Se tiver partilhado as credenciais de uma conta, tome medidas imediatas para alterar todas as suas palavras-passe. No caso de ter divulgado outras informações pessoais, como detalhes de cartões de crédito ou de cartões de identificação, contacte imediatamente as autoridades competentes.

Descarreguei e abri um ficheiro anexado a um email, o meu computador está infectado?

Se o ficheiro era um executável, então é altamente provável. No entanto, se for um documento (como .pdf ou .doc), é possível que tenha evitado a infecção, uma vez que, em alguns casos, a simples abertura do documento não é suficiente para que o malware penetre no sistema.

O meu computador foi efectivamente pirateado e o remetente tem alguma informação?

Não, o seu computador não foi pirateado ou infectado.

Enviei criptomoedas para o endereço apresentado nesse email, posso obter o meu dinheiro de volta?

As transacções desta natureza são praticamente indetectáveis, o que implica que a sua recuperação não é viável.

Li o email mas não abri o anexo. O meu computador está infectado?

Não, o simples facto de abrir um email é totalmente inócuo. É o acto de clicar em hiperligações dentro do email ou abrir ficheiros anexados que pode resultar em infecções do sistema.

O Combo Cleaner irá remover infecções por malware que estavam presentes no anexo do email?

De facto, o Combo Cleaner possui a capacidade de identificar e remover quase todas as infecções de malware reconhecidas. É importante notar que o malware avançado muitas vezes oculta-se profundamente no sistema. Consequentemente, é essencial efectuar uma verificação completa do sistema.

▼ Mostrar comentários