Vírus TAR H-Worm

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

O que é o H-Worm?

O H-WORM é uma ferramenta de acesso remoto (TAR) desenvolvida com VBScript. A investigação demonstra que este trojan foi desenvolvido por um criminoso que é conhecido pelo nome de 'Houdini'. O H-WORM é distribuído principalmente através de campanhas de email spam e tem uma função de distribuição USB implementada, no entanto, no momento da pesquisa, esta função não estava a funcionar corretamente.

Visão geral do malware H-WORM

Como mencionado acima, o H-WORM é uma ferramenta de acesso remoto e, portanto, os criminosos cibernéticos podem manipular o sistema infetado e executar remotamente várias tarefas. Tal como acontece com a maioria dos TARs, o H-WORM é capaz de descarregar e carregar dados de/para um servidor remoto de Comando e Controlo (C&C), executar ficheiros, executar comandos shell/cmd e realizar várias outras acções (lista completa abaixo).

H-WORM é implementado com um recurso de obtenção de palavra-passe, no entanto, tal como acontece com o recurso de distribuição USB, este não estava a funcionar no momento da pesquisa. É provável, no entanto, que os erros sejam corrigidos e que o H-WORM seja capaz de roubar logins/palavras-passe guardados e injetar-se nas unidades USB ligadas.

As ferramentas de acesso remoto são frequentemente utilizadas para roubar vários ficheiros e injetar malware adicional no sistema. Os TARs normalmente proliferam trojans, ransomware, criptomineradores, e, em alguns casos, adware/sequestradores de navegador. A maioria dos trojans rouba dados pessoais (por exemplo, informações bancárias, toques de teclas, logins/palavras-passe, etc.).

A maior parte do ransomware compromete os dados armazenados (normalmente, por encriptação) e exige o pagamento de um resgate em troca da recuperação dos ficheiros. Os criptomineradores utilizam indevidamente os recursos do sistema para extrair várias moedas cripto. O processo de extração pode consumir até 100% dos recursos - o sistema torna-se instável/ virtualmente inutilizável e os componentes de hardware podem ficar permanentemente danificados devido ao sobreaquecimento.

O adware e os sequestradores de navegador são menos prejudiciais - normalmente exibem anúncios intrusivos, causam redireccionamentos indesejados e recolhem dados (sites visitados, páginas visualizadas, endereços IP, etc.). Em suma, a presença de H-WORM pode levar à perda permanente de dados, problemas financeiros/privacidade significativos e infecções de computador de alto risco.

| Nome | Ferramenta de acesso remoto H-Worm |

| Tipo de Ameaça | Trojan, Vírus que rouba palavras-passe, Malware bancário, Spyware. |

| Nomes de Detecção | Avast (VBS:Downloader-MI [Trj]), Combo Cleaner (GT:VB.Backdoor.1.99FE6813), ESET-NOD32 (VBS/Agent.NKR), Kaspersky (Trojan.Script.Suspic.gen), Microsoft (Worm:VBS/Jenxcus.CB), Lista Completa de Detecções (VirusTotal) |

| Sintomas | Os trojans são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de Distribuição | Anexos de email infectados, anúncios online maliciosos, engenharia social, "cracks" de software. |

| Danos | Informações bancárias roubadas, palavras-passe, roubo de identidade, o computador da vítima adicionado a uma rede de bots. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Exemplos de malware do tipo TAR

Existem muitas ferramentas de acesso remoto que são virtualmente idênticas ao H-WORM. A lista de exemplos inclui (mas não está limitada a) CrimsonRAT, Megalodon, Brushaloader, e TAR Remcos. Os diferentes criminosos cibernéticos são responsáveis por estas infecções, no entanto, todos representam ameaças idênticas. Portanto, deve eliminar infecções como H-WORM imediatamente.

Como é que o H-WORM se infiltrou no meu computador?

Como mencionado acima, o H-WORM é distribuído principalmente através de campanhas de spam. Uma dessas campanhas está relacionada com o recente acidente com o avião Boeing 737 Max 8, que se despenhou sem deixar sobreviventes. O email afirma essencialmente que um funcionário da empresa divulgou informações importantes relacionadas com o acidente.

A mensagem também sugere que a informação deve ser distribuída aos "entes queridos" de todas as vítimas. O email contém um anexo (no momento da pesquisa, um arquivo JAR), no entanto, a sua abertura resulta na infiltração do TAR H-WORM. Além disso, uma campanha idêntica foi usada para proliferar ao mesmo tempo o trojan de roubo de informação Adwind.

Portanto, se abriu anexos proliferados usando esta campanha, o seu computador provavelmente também está infetado com Adwind. Como mencionado acima, o H-WORM também é implementado com a função de distribuição USB. Embora esta funcionalidade não esteja atualmente a funcionar, a situação pode mudar e o TAR também se infiltrará nos computadores através de dispositivos USB infectados.

Como evitar a instalação de software malicioso?

Para evitar infecções informáticas, tenha muito cuidado ao navegar na Internet e ao descarregar/instalar/atualizar software. Analise cuidadosamente cada anexo de email recebido. Os ficheiros/hiperligações que são irrelevantes e os enviados por emails suspeitos nunca devem ser abertos. Descarregue aplicações apenas de fontes oficiais, utilizando hiperligações de descarregamento direto.

Evite utilizar descarregadores/instaladores de terceiros, uma vez que estes incluem frequentemente aplicações não autorizadas. Mantenha o software instalado e os sistemas operativos actualizados. No entanto, para o conseguir, utilize apenas funções implementadas ou ferramentas fornecidas pelos programadores oficiais. Ter um pacote antivírus/anti-spyware respeitável instalado e a funcionar, uma vez que estas ferramentas detectam e eliminam o malware antes de o sistema ser danificado.

As principais razões para as infecções de computador são o fraco conhecimento destas ameaças e o comportamento descuidado - a chave para a sua segurança é a precaução. Se acredita que o seu computador já está infetado, recomendamos a execução de uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Lista completa de características do TAR H-Worm:

- cmd-shell - Executa o valor param com "cmd.exe /c" e devolve o resultado

- delete - Elimina o ficheiro ou pasta especificado em param

- enum-driver - Envia todas as informações da unidade para o C&C

- enum-faf - Envia todos os atributos de ficheiros e pastas para um diretório especificado

- enum-process - Envia todos os processos em execução

- execute - Executa o valor do parâmetro utilizando "execute"

- exit-process - Encerra o processo especificado no parâmetro

- recv - Carrega o ficheiro para o servidor C&C

- send - Descarrega o ficheiro do servidor C&C

- site-send - Descarrega o ficheiro a partir do URL

- sleep - A opção de suspensão em param é passada para eval()

- uninstall - Elimina as entradas de início e a carga útil

- update - Substitui a carga útil e reinicia com o motor wscript

Campanha de email spam relacionada com o acidente do Boeing 737 Max 8 que promove o TAR H-Worm:

Texto apresentado neste email:

Greetings

I believe you have heard about the latest crash Boeing 737 MAX 8 which happen on sunday 10 march 2019, All passengers and crew were killed in the accident

Ethiopian Airlines Flight ET302 from Addis Ababa, Ethiopia, to Nairobi, Kenya, crashed shortly after takeoff

The dead were of 35 different nationalities, including eight Americans.

On 29 October 2018, the Boeing 737 MAX 8 operating the route crashed into the Java Sea 12 minutes after takeoff.

All 189 passengers and crew were killed in the accident.

note: there was a leak information from Darkweb which listed all the airline companies that will go down soon.

kindly notify your love ones about the informations on these file.

RegardsJoshua Berlinger

private inteligent analyst

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é o H-Worm?

- PASSO 1. Remoção manual do malware H-Worm.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner.

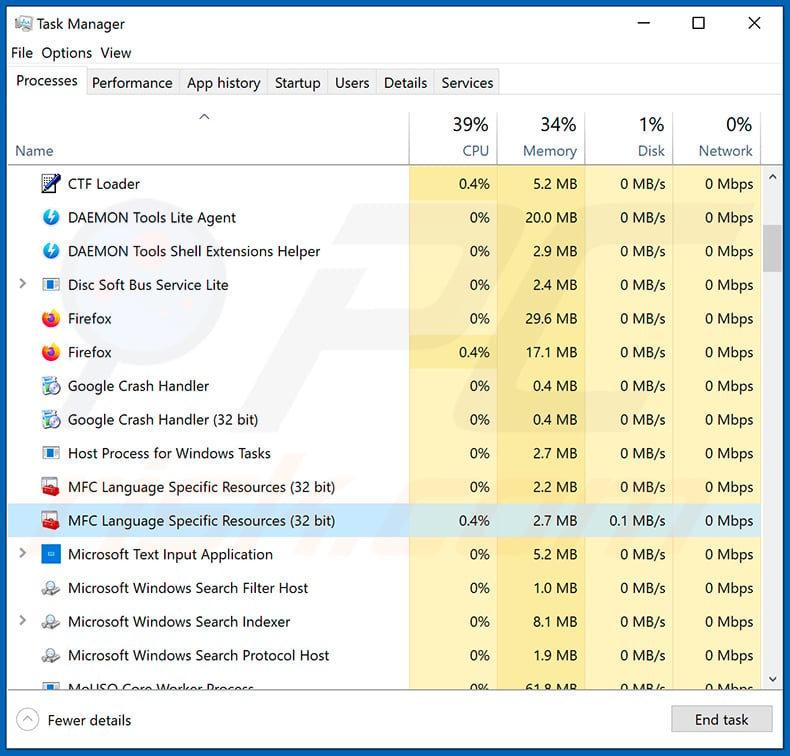

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

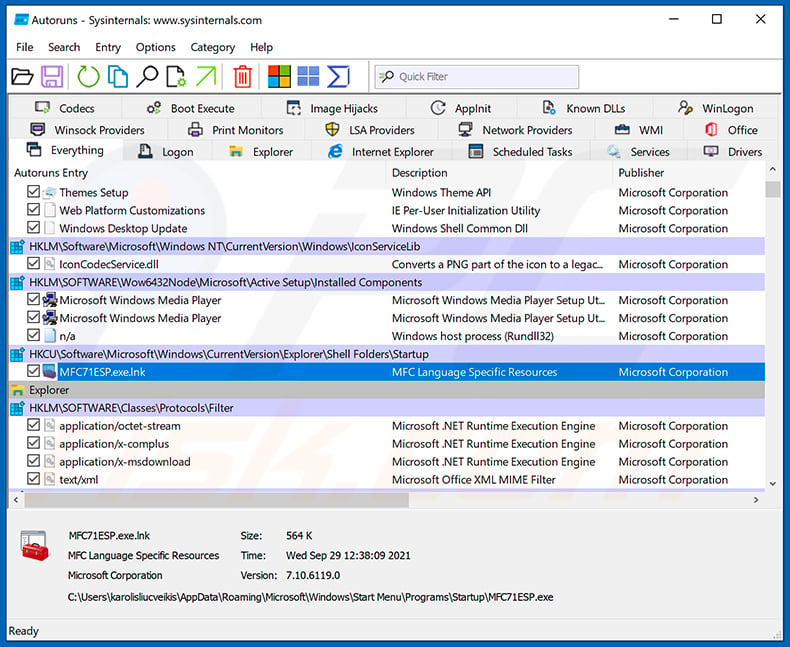

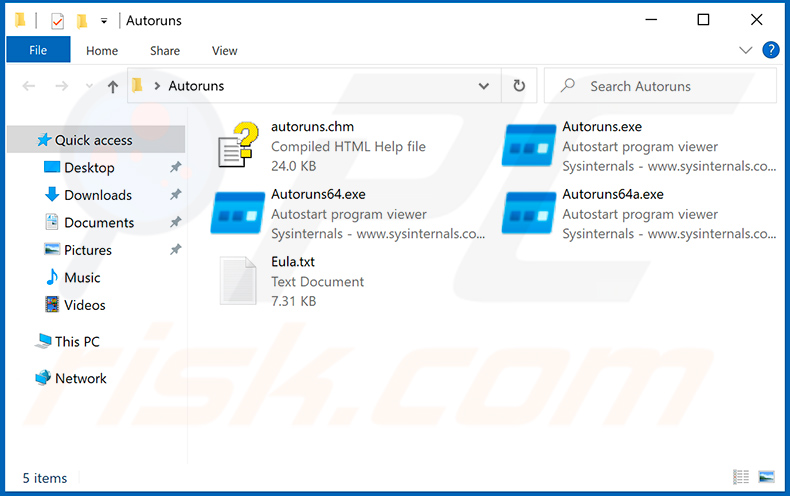

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

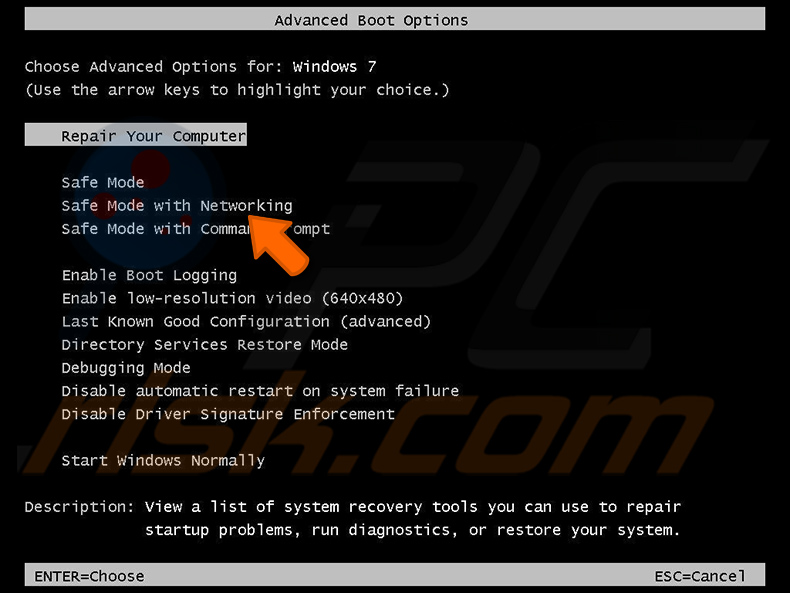

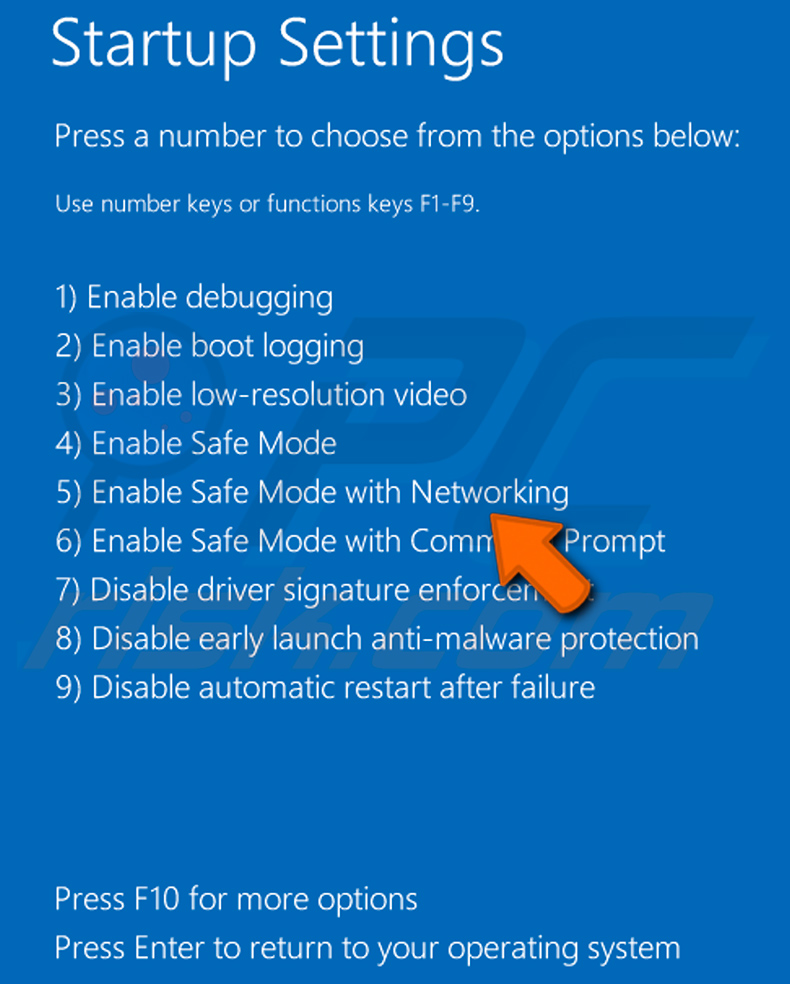

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

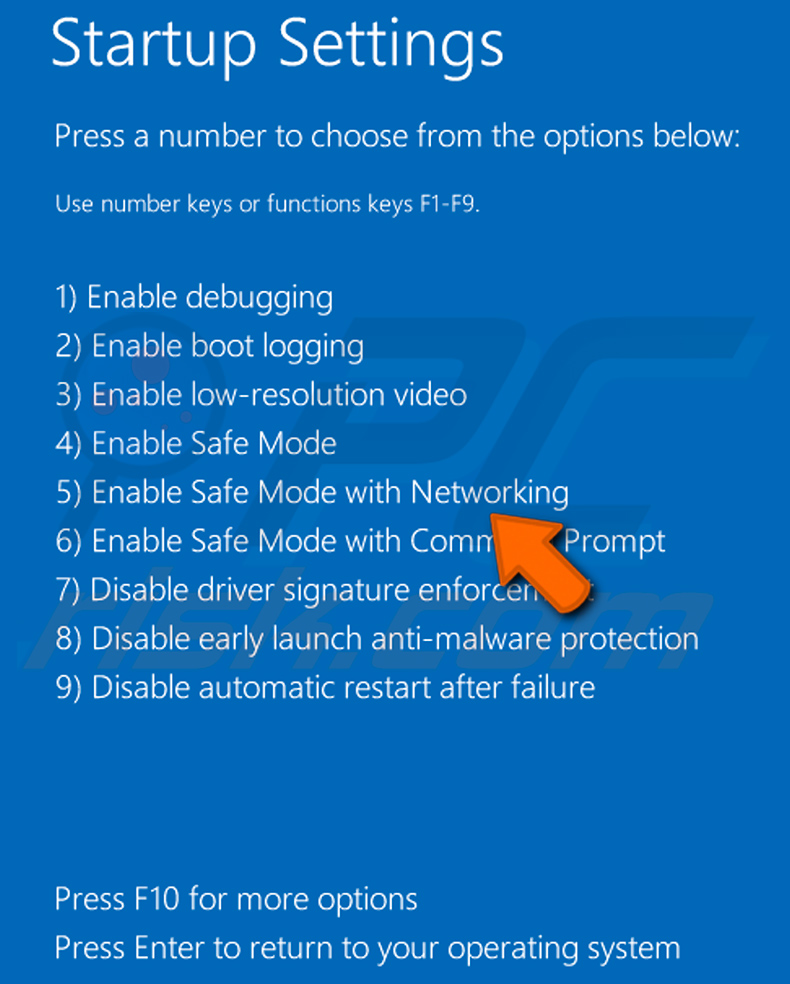

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

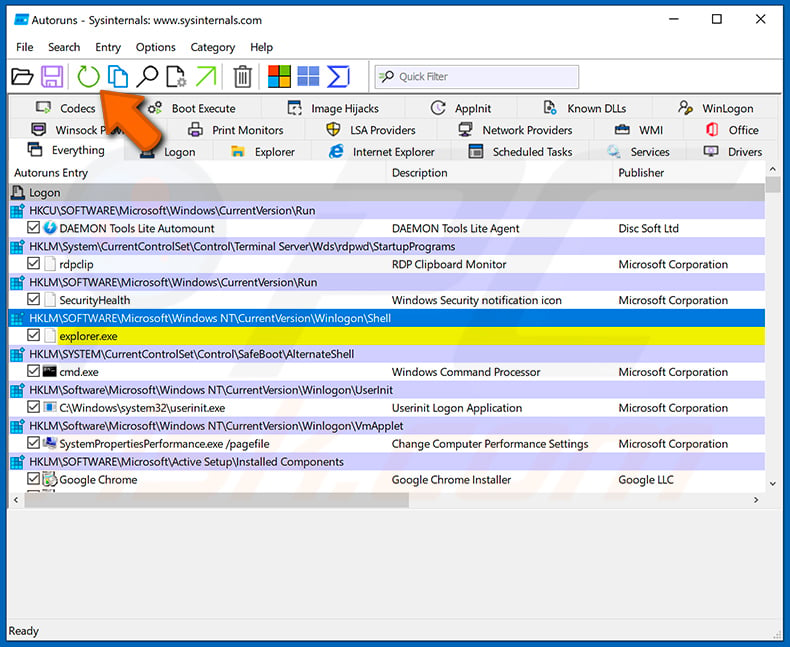

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

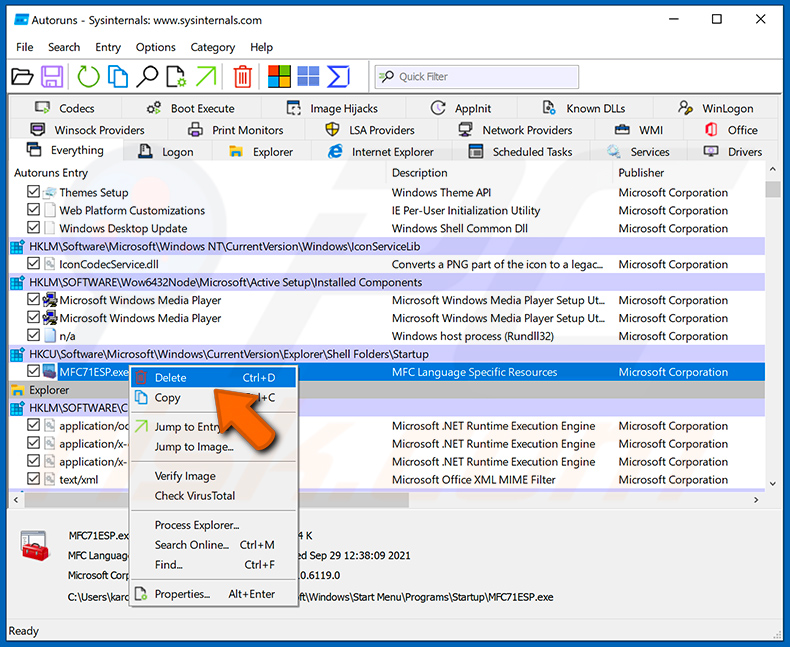

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

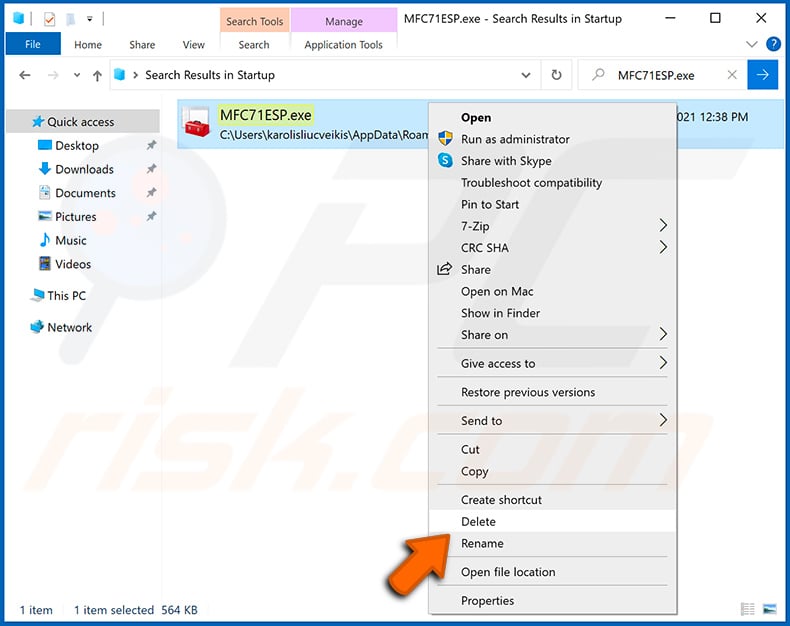

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus. Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

Perguntas Frequentes (FAQ)

O meu computador está infectado com malware H-Worm, devo formatar o meu dispositivo de armazenamento para me livrar dele?

A remoção de malware raramente necessita de formatação.

Quais são os principais problemas que o malware H-Worm pode causar?

As ameaças colocadas pelo malware dependem das capacidades do malware e da interferência dos criminosos cibernéticos. O H-WORM é um trojan de acesso remoto altamente versátil. Tem uma variedade de funcionalidades e pode causar várias infecções no sistema. Por isso, os perigos associados a este programa são especialmente amplos, incluindo diminuição do desempenho ou falha do sistema, perda de dados, graves problemas de privacidade, perdas financeiras e roubo de identidade.

Qual é o objetivo do malware H-Worm?

A maioria dos programas maliciosos é utilizada para gerar rendimentos. No entanto, as infecções por malware também podem ser motivadas por divertimento ou ressentimentos pessoais dos criminosos cibernéticos, perturbação de processos (por exemplo, sites, serviços, empresas, etc.) e razões políticas/geopolíticas.

Como é que o malware H-Worm se infiltrou no meu computador?

O malware é distribuído principalmente através de descarregamentos automáticos, fraudes online, emails spam, malvertising, fontes de descarregamento não fidedignas (por exemplo, sites de freeware e de terceiros, redes de partilha Peer-to-Peer, etc.), ferramentas de ativação ilegais ("cracks") e actualizações falsas. Além disso, alguns programas maliciosos podem auto-propagar-se através de redes locais e dispositivos de armazenamento amovíveis.

O Combo Cleaner protege-me de malware?

Sim, o Combo Cleaner é capaz de detetar e eliminar a maioria das infecções de malware conhecidas. Note que, uma vez que o software malicioso sofisticado normalmente encontra-se oculto profundamente nos sistemas, é crucial efetuar uma verificação completa do sistema.

▼ Mostrar comentários