Como identificar emails fraudulentos como "We Have Full Access To Your Device"

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

O que é "We Have Full Access To Your Device"?

No decurso da nossa análise, identificámos que se trata de uma fraude concebida para explorar o medo e a intimidação. O email adopta um tom ameaçador, enfatizando motivos financeiros e ameaçando com consequências irreversíveis se o destinatário não cumprir as instruções especificadas.

Mais sobre a fraude por email "We Have Full Access To Your Device"

O email afirma que o remetente obteve acesso total ao dispositivo do destinatário e a todas as informações pessoais. Afirma que todos os ficheiros estão encriptados e a ser monitorizados, avisando que o não cumprimento das instruções resultará na perda permanente dos dados.

O email inclui instruções para que o destinatário pague $3.500 em Bitcoin ou Ethereum a carteiras específicas para a libertação segura do seu dispositivo e ficheiros. O remetente tenta incutir medo, avisando contra quaisquer tentativas de restaurar ficheiros de forma independente ou envolver soluções de terceiros, alegando que tais acções podem levar a mais danos e à exposição pública dos dados para venda.

Este email apresenta as características clássicas de uma fraude. Os vigaristas por trás dele tentam assustar os destinatários para que paguem um resgate. É crucial ter cuidado e evitar responder a estes emails e enviar criptomoedas para as carteiras fornecidas. Os destinatários são aconselhados a denunciar estes emails como spam ou phishing a um fornecedor de email e às autoridades locais.

| Nome | Fraude por Email We Have Full Access To Your Device |

| Tipo de Ameaça | Phishing, Esquema, Engenharia Social, Fraude |

| Alegação Falsa | O remetente acedeu a um computador e encriptou ficheiros |

| Endereço da Carteira Cripto do Criminoso Cibernético | bc1qu0ywjzjjva5ag2qgmzf2r8q9qxg867f32h8v2x (BTC), 0xe0a1Bb3609D52837294605e7Bc598B7a1A943bBE (ETH) |

| Montante do Resgate | $3,500 |

| Sintomas | Compras online não autorizadas, alteração de palavras-passe de contas online, roubo de identidade, acesso ilegal ao computador. |

| Métodos de Distribuição | Mensagens de email fraudulentas, anúncios pop-up online fraudulentos, técnicas de envenenamento de motores de pesquisa, domínios com erros ortográficos. |

| Danos | Perda de informações privadas sensíveis, perdas monetárias, roubo de identidade. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Emails de fraude semelhantes em geral

Os emails de fraude normalmente partilham características comuns, incluindo um sentido de urgência para solicitar uma ação rápida, a utilização de ameaças ou tácticas de medo para manipular os destinatários, erros ortográficos e gramaticais visíveis, pedidos de informações sensíveis ou transacções financeiras e saudações genéricas sem informações personalizadas.

O reconhecimento destes padrões pode ajudar as pessoas a identificar e a evitar serem vítimas de fraudes. Mais exemplos de fraudes realizadas por email "Purchase Order And Tax Invoice", "Final Price", e "Mail Client Manual Settings". É importante notar que os emails são frequentemente utilizados para distribuir malware.

Como é que as campanhas de spam infectam os computadores?

As infecções informáticas através de email ocorrem normalmente através de anexos maliciosos ou hiperligações em emails aparentemente inócuos. Na maioria dos casos, um email contém um anexo que, quando aberto, executa um código que injecta malware no computador do utilizador. Estes anexos podem estar disfarçados de ficheiros legítimos, tais como documentos do MS Office ou PDFs, mas na realidade contêm cargas úteis prejudiciais.

Além disso, os emails podem incluir hiperligações que, quando clicadas, direccionam os utilizadores para páginas não fidedignas que alojam malware ou desencadeiam descarregamentos drive-by maliciosos.

Como evitar a instalação de software malicioso?

Tenha cuidado ao lidar com emails, especialmente os de remetentes desconhecidos ou inesperados, e evite clicar em hiperligações ou descarregar anexos desses emails. Atualize regularmente o software instalado e o sistema operativo. Utilize software antivírus e anti-malware de boa reputação.

Não confie em anúncios, pop-ups e conteúdos semelhantes em páginas questionáveis. Nunca permita que páginas suspeitas mostrem notificações. Evite descarregar software de páginas não oficiais, especialmente software pirateado, ferramentas pirata e geradores de chaves.

Se já abriu anexos maliciosos, recomendamos que efectue uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Texto apresentado na carta de email de spam "We Have Full Access To Your Device":

Subject: URGENT ATTENTION!!!

Dear,It may interest you to know that we have full access to your device and all your information data.

All your files are encrypted and we are monitoring everything you do right now.

The only way you can be free from us and get you device and data back safely if by following our instructions.

Otherwise, you cant return your data (NEVER) and will regret it everyday.Its just a business. We absolutely do not care about you and your deals, except getting benefits. If we do not do our work and liabilities - nobody will cooperate with us. Its not in our interests to keep your files or information data. We will crash your device and sell your Data in the puplic space if you fail to comply with us.

To check the ability of returning files, we decrypt one file for free. That is our guarantee.

If you will not cooperate with us it does not matter, but you will lose your device and data.

We are aware that your data is worth more than the fee we are asking for, when we put it up for sale in the public space.Instructions:

a) SEND 3,500 USD worth of Bitcoin (BTC) Ethereum (ETH) to any of the wallets provided bellow and your device and files will be decrypted and released to you immediately.b) BTC WALLET ADDRESS: bc1qu0ywjzjjva5ag2qgmzf2r8q9qxg867f32h8v2x

c) ETH WALLET ADDRESS: 0xe0a1Bb3609D52837294605e7Bc598B7a1A943bBE

!!! DANGER !!!

DON'T try to change files by yourself, DON'T use any third party software for restoring your data or antivirus/edr solutions - its may entail damage of the private key and, as result, The Loss all data and your device will crash.

Any interference by a third party companies/individuals is tantamount to uploading you data on the public domain for sale, which ofcourse will

earn us a reasonable amount of money.

ONE MORE TIME: Its in your interests to get your files back from our side, we (the best specialists) make everything for restoring, but you should not play smart.

!!! !!! !!!

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é campanha da fraude We Have Full Access To Your Device?

- Tipos de e-mails maliciosos.

- Como detectar um email malicioso?

- O que fazer se for apanhado numa fraude de email?

Tipos de e-mails maliciosos.

![]() Emails de Phishing

Emails de Phishing

Mais frequentemente, os criminosos cibernéticos utilizam e-mails enganosos para enganar os utilizadores da Internet para darem a sua informação privada sensível, por exemplo, informação de login para vários serviços online, contas de email, ou informação bancária online.

Tais ataques são denominados phishing. Num ataque de phishing, os criminosos cibernéticos geralmente enviam uma mensagem de correio electrónico com algum logótipo de serviço popular (por exemplo, Microsoft, DHL, Amazon, Netflix), criam urgência (endereço de envio errado, palavra-passe expirada, etc.), e colocam um link no qual esperam que as suas potenciais vítimas cliquem.

Após clicar no link apresentado nessa mensagem de correio electrónico, as vítimas são redireccionadas para um site falso que parece idêntico ou extremamente parecido com o original. As vítimas são então solicitadas a introduzir a sua palavra-passe, detalhes de cartão de crédito, ou alguma outra informação que seja roubada por criminosos cibernéticos.

![]() Emails com Anexos Maliciosos

Emails com Anexos Maliciosos

Outro vector de ataque popular é o spam de correio electrónico com anexos maliciosos que infectam os computadores dos utilizadores com malware. Os anexos maliciosos transportam geralmente trojans capazes de roubar palavras-passe, informação bancária, e outras informações sensíveis.

Em tais ataques, o principal objectivo dos cibercriminosos é enganar as suas potenciais vítimas para abrir um anexo de correio electrónico infectado. Para atingir este objectivo, as mensagens de correio electrónico falam geralmente de facturas recebidas recentemente, faxes, ou mensagens de voz.

Se uma vítima potencial cai na armadilha e abre o anexo, os seus computadores ficam infectados, e os criminosos cibernéticos podem recolher muita informação sensível.

Embora seja um método mais complicado de roubar informação pessoal (filtros de spam e programas antivírus geralmente detectam tais tentativas), se for bem sucedido, os criminosos cibernéticos podem obter um intervalo muito mais amplo de dados e podem recolher informação durante um longo período de tempo.

![]() Emails de sextorção

Emails de sextorção

Este é um tipo de phishing. Neste caso, os utilizadores recebem um e-mail alegando que um criminoso cibernético poderia aceder à câmara da potencial vítima e tem uma gravação vídeo da sua masturbação.

Para se livrarem do vídeo, pedem às vítimas que paguem um resgate (geralmente usando Bitcoin ou outra moeda de ecnriptação). No entanto, todas estas alegações são falsas - os utilizadores que recebem tais e-mails devem ignorá-las e suprimi-las

Como detectar um e-mail malicioso?

Enquanto os criminosos cibernéticos tentem fazer com que os seus e-mails de atracção pareçam fiáveis, aqui estão algumas coisas que deve procurar quando tentar detectar um e-mail de phishing:

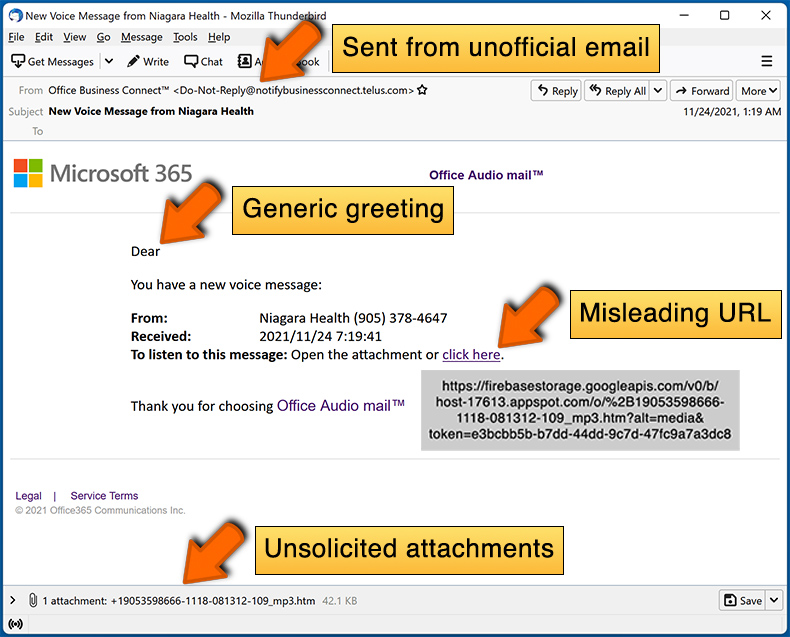

- Verifique o endereço electrónico do remetente ("de"): Passe o rato sobre o endereço "de" e verifique se é legítimo. Por exemplo, se recebeu um e-mail da Microsoft, certifique-se de verificar se o endereço de e-mail é @microsoft.com e não algo suspeito como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Verifique a existência de saudações genéricas: Se a saudação no e-mail for "Caro utilizador", "Caro @youremail.com", "Caro cliente valioso", isto deve levantar suspeitas. Mais frequentemente, as empresas chamam-no pelo seu nome. A falta desta informação pode sinalizar uma tentativa de phishing.

- Verifique as ligações no e-mail: Passe o rato sobre a ligação apresentada no e-mail, se a ligação que aparece parecer suspeita, não clique nela. Por exemplo, se recebeu um e-mail da Microsoft e o link no e-mail mostra que irá para firebasestorage.googleapis.com/v0... não deve confiar nele. É melhor não clicar em qualquer link nos e-mails, mas visitar o website da empresa que lhe enviou o e-mail em primeiro lugar.

- Não confie cegamente nos anexos de email: Na maioria das vezes, as empresas legítimas vão pedir-lhe para iniciar sessão no seu site web e para ver aí quaisquer documentos; se recebeu um correio electrónico com um anexo, é uma boa ideia fazer uma verificação com uma aplicação antivírus. Os anexos de correio electrónico infectados são um vector de ataque comum utilizado por criminosos cibernéticos.

Para minimizar o risco de abrir phishing e e-mails maliciosos, recomendamos a utilização de Combo Cleaner.

Exemplo de um email de spam:

O que fazer se cair numa fraude de email?

- Se clicou num link num email de phishing e introduziu a sua palavra-passe - não se esqueça de alterar a sua palavra-passe o mais depressa possível. Normalmente, os criminosos cibernéticos recolhem credenciais roubadas e depois vendem-nas a outros grupos que as utilizam para fins maliciosos. Se alterar a sua palavra-passe em tempo útil, há a possibilidade de os criminosos não terem tempo suficiente para fazer qualquer dano.

- Se introduziu as informações do seu cartão de crédito - contacte o seu banco o mais rapidamente possível e explique a situação. Há uma boa hipótese de ter de cancelar o seu cartão de crédito comprometido e obter um novo.

- Se vir quaisquer sinais de roubo de identidade - deve contactar imediatamente a Federal Trade Commission. Esta instituição irá recolher informações sobre a sua situação e criar um plano de recuperação pessoal.

- Se abriu um anexo malicioso - o seu computador está provavelmente infectado, deve analisá-lo com uma aplicação antivírus respeitável. Para este efeito, recomendamos a utilização de Combo Cleaner.

- Ajude outros utilizadores da Internet - reporte emails de phishing para Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Perguntas Frequentes (FAQ)

Porque é que recebi esta mensagem de email?

Os vigaristas enviam frequentemente este tipo de mensagens a um grande número de destinatários, na esperança de que alguns indivíduos caiam nas suas tácticas. Estes emails são genéricos e raramente incluem alguns dados pessoais.

Forneci as minhas informações pessoais quando fui enganado por este email, o que devo fazer?

Se forneceu informações pessoais em resposta a um email suspeito, tome medidas imediatas para se proteger. Altere as palavras-passe das contas relevantes, monitorize os seus extractos financeiros para detetar qualquer atividade não autorizada e considere a possibilidade de contactar o seu banco ou empresa de cartões de crédito para comunicar o incidente.

Descarreguei e abri um ficheiro malicioso anexado a um email, o meu computador está infetado??

No caso de o ficheiro ser um executável, o risco de infeção é bastante significativo. Por outro lado, se se tratar de um ficheiro de documento, como .pdf ou .doc, existe a possibilidade de evitar a infeção, uma vez que o simples acesso a esses documentos nem sempre é suficiente para que o malware entre no sistema.

O meu computador foi efetivamente pirateado e o remetente tem alguma informação?

A alegação no email é um embuste. O remetente não acedeu ao seu computador nem aos ficheiros encriptados.

Enviei criptomoedas para o endereço apresentado no email, posso obter o meu dinheiro de volta??

Recuperar criptomoedas enviadas para um endereço de fraude é extremamente difícil. Contacte as autoridades policiais, comunique o incidente à plataforma utilizada para a transação e procure aconselhamento profissional, mas as probabilidades de recuperação são baixas.

Li um email mas não abri o anexo. O meu computador está infectado?

O simples facto de abrir um email não constitui uma ameaça por si só. O potencial para infecções do sistema surge quando se clica em hiperligações incorporadas no email ou se abrem ficheiros anexados.

O Combo Cleaner remove infecções por malware que estavam presentes em anexos de email?

O Combo Cleaner pode detetar e erradicar praticamente todas as infecções de malware conhecidas. É crucial reconhecer que o malware avançado tende a ocultar-se profundamente no sistema. Por isso, é imperativo efetuar uma verificação completa do sistema para garantir a segurança.

▼ Mostrar comentários