Como detetar mensagens de correio eletrónico utilizadas para distribuir malware como o "Vírus de Correio Eletrónico UNILEVER"

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

O que é o vírus de correio eletrónico UNILEVER?

O "UNILEVER Email Virus" é classificado como uma campanha de spam. Os burlões enviam mensagens de correio eletrónico a centenas (ou mesmo milhares) de pessoas na esperança de que algumas abram o anexo entregue. Existem muitos esquemas semelhantes, mas este é usado para espalhar o vírus LokiBot através do anexo. Recomendamos vivamente que ignore a mensagem e não abra o ficheiro anexado.

Mais informações sobre a campanha de malspam UNILEVER

Os cibercriminosos por detrás da mensagem de correio eletrónico "UNILEVER Email Virus" afirmam ser representantes da Unilever, uma conhecida empresa de bens de consumo. De acordo com a mensagem de correio eletrónico, esta foi enviada por Jon Strachan, Vice President - Supply chain. Esta pessoa trabalha efetivamente para esta empresa, mas nem ele nem a Unilever têm nada a ver com esta fraude.

O e-mail detalha uma fatura e contém uma encomenda em anexo. Como mencionado acima, este esquema de e-mail é usado para proliferar o vírus LokiBot, uma infeção de computador (malware do tipo trojan) concebido para recolher informações como palavras-passe, logins, etc. e também para rastrear dados como as teclas premidas.

Ter um computador infetado com um vírus deste tipo pode levar a sérios problemas de privacidade, perdas financeiras e outros problemas. Abrir o anexo apresentado no e-mail "UNILEVER Email Virus" leva ao descarregamento/instalação da infeção do tipo trojan.

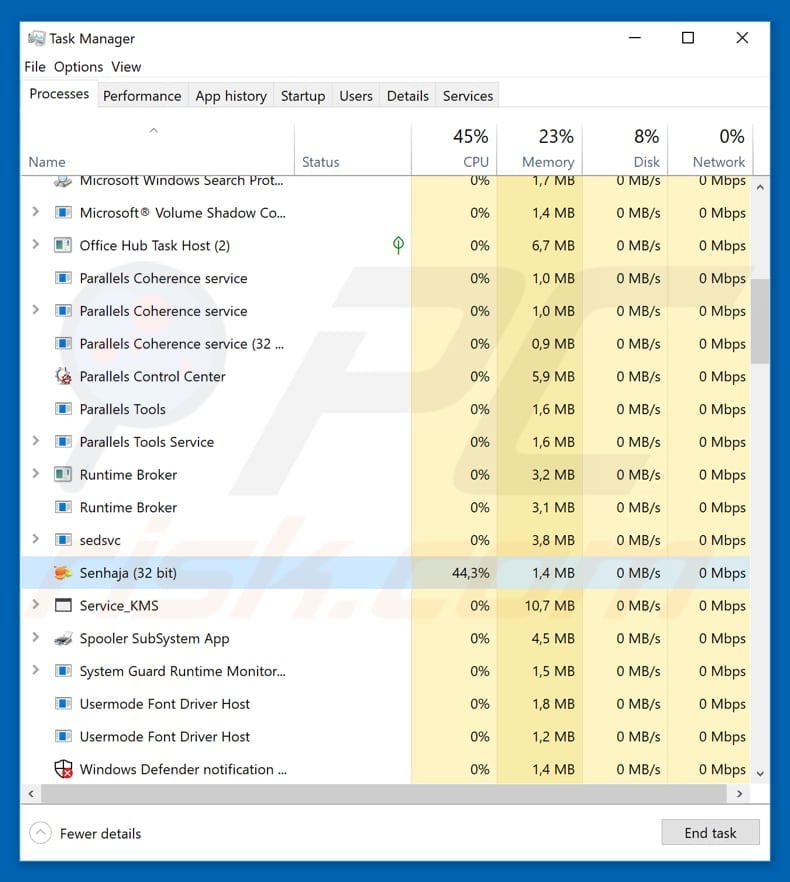

Se instalado, pode ser detectado como o processo "Senhaja" (32-bit ou 64-bit) no Gestor de Tarefas do Windows. Se receber este e-mail, ignore-o e certamente não abra o anexo associado.

| Nome | UNILEVER spam |

| Tipo de ameaça | Trojan, vírus que rouba palavras-passe, malware bancário, spyware. |

| Engano | O e-mail contém um pedido de orçamento, fatura ou outro documento. |

| Sintomas | Os cavalos de Troia são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que não são visíveis quaisquer sintomas específicos numa máquina infetada. |

| Carga útil | LokiBot |

| Métodos de distribuição | Anexos de correio eletrónico infectados. |

| Danos | Passwords roubadas, informações bancárias e outras informações sensíveis, roubo de identidade, perda de dados. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Exemplos de campanhas de malspam semelhantes

Existem muitas campanhas semelhantes utilizadas para enganar os utilizadores. Alguns exemplos incluem o American Express Email Virus, o Apple Email Virus e o IRS Email Virus.

Diferentes esquemas são usados para proliferar diferentes infecções de computador (tais como Adwind, FormBook, TrickBot, Emotet, etc.) - são normalmente distribuídos através de anexos ou links da web. Estes vírus roubam dados pessoais e, por isso, recomendamos vivamente que os remova imediatamente.

Como é que o "UNILEVER Email Virus" infectou o meu computador?

Tal como a maioria das campanhas de spam deste tipo, o vírus só infecta os computadores quando o anexo apresentado é aberto e é dada permissão para instalar o software nocivo. Os anexos maliciosos são frequentemente documentos do Microsoft Office, PDF, arquivos e ficheiros executáveis.

Por exemplo, se o ficheiro for um documento do MS Office, uma vez aberto, pede permissão para ativar comandos macros. A ativação destes comandos permite a instalação de uma infeção no computador. Note-se que estes anexos infectados não podem causar qualquer dano se não forem abertos.

Como evitar a instalação de malware?

Nunca abra anexos de correio eletrónico que sejam entregues em mensagens recebidas de endereços suspeitos ou desconhecidos, ou se a mensagem não for especificamente relevante para si. Os burlões escondem-se muitas vezes atrás de nomes de empresas conhecidas, no entanto, estas são apenas tentativas de fazer com que os e-mails e os anexos apresentados pareçam legítimos.

A forma mais eficaz de evitar infecções proliferadas através destes anexos é simplesmente ignorar o e-mail e não abrir o ficheiro. Além disso, instale um software antivírus ou anti-spyware de boa reputação para manter os computadores seguros. Se já abriu um anexo do "UNILEVER Email Virus", recomendamos que execute uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

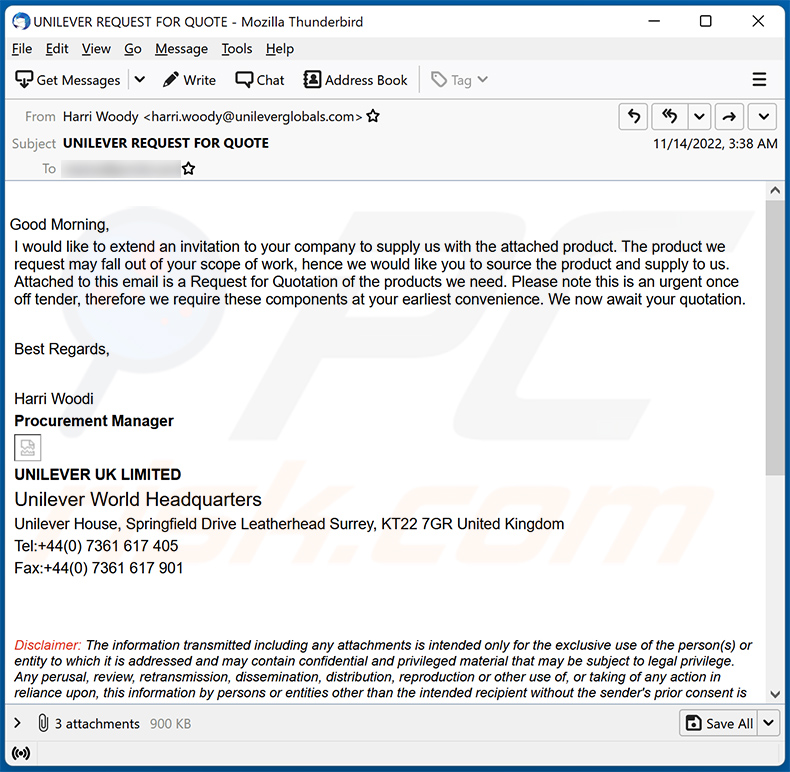

Texto apresentado neste e-mail de spam:

Subject: UNILEVER REQUEST FOR QUOTE

Good Morning,

I would like to extend an invitation to your company to supply us with the attached product. The product we request may fall out of your scope of work, hence we would like you to source the product and supply to us. Attached to this email is a Request for Quotation of the products we need. Please note this is an urgent once off tender, therefore we require these components at your earliest convenience. We now await your quotation.

Best Regards,

Harri Woodi

Procurement Manager

UNILEVER UK LIMITED

Unilever World Headquarters

Unilever House, Springfield Drive Leatherhead Surrey, KT22 7GR United Kingdom+44(0) 7361 617 405

Fax:+44(0) 7361 617 901

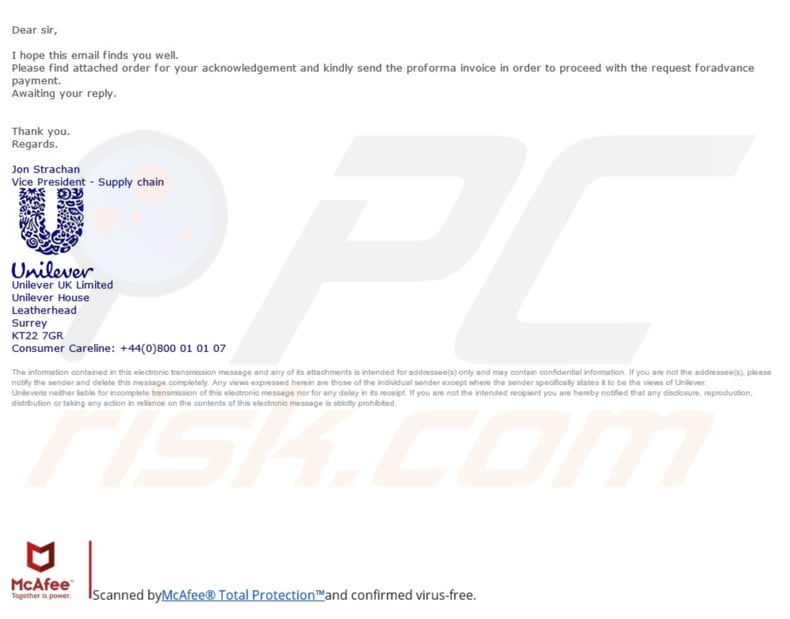

Outro exemplo de correio eletrónico não solicitado com o tema UNILEVER:

Texto apresentado no interior:

Subject: UNILEVER PURCHASE ORDER #091223 for acknowledgement

Dear sir,

I hope this email finds you well.

Please find attached order for your acknowledgement and kindly send the proforma invoice in order to proceed with the request foradvance payment.

Awaiting your reply.

Thank you.

Regards.

Jon Strachan

Vice President ñ Supply chain

Unilever UK Limited

Unilever House

Leatherhead

Surrey

KT22 7GR

Consumer Careline: +44(0)800 01 01 07The information contained in this electronic transmission message and any of its attachments is intended for addressee(s) only and may contain confidential information. If you are not the addressee(s), please notify the sender and delete this message completely. Any views expressed herein are those of the individual sender except where the sender specifically states it to be the views of Unilever.

Unileveris neither liable for incomplete transmission of this electronic message nor for any delay in its receipt. If you are not the intended recipient you are hereby notified that any disclosure, reproduction, distribution or taking any action in reliance on the contents of this electronic message is strictly prohibited.

Captura de ecrã de um processo malicioso LokiBot no Gestor de Tarefas (Senhaja (32-bit)):

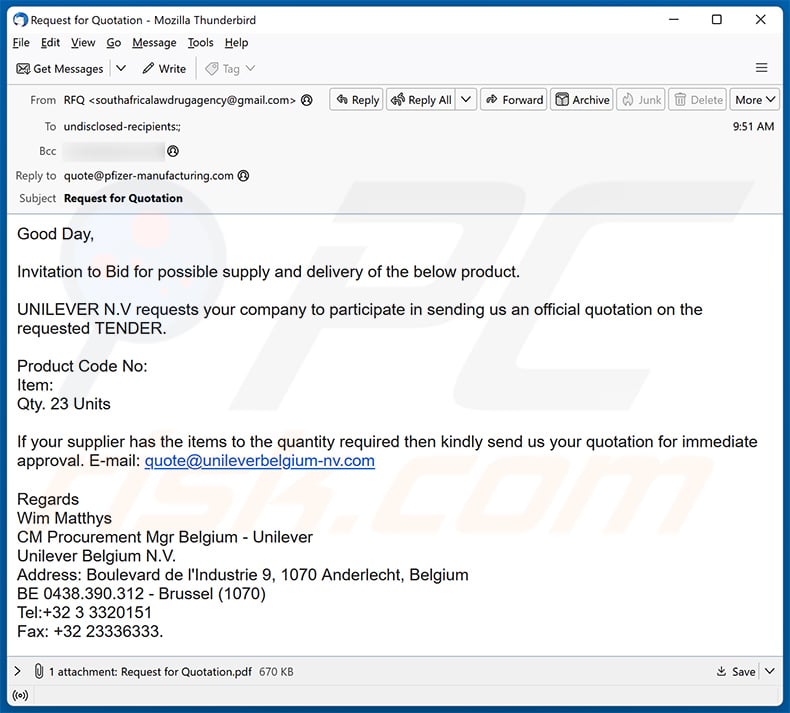

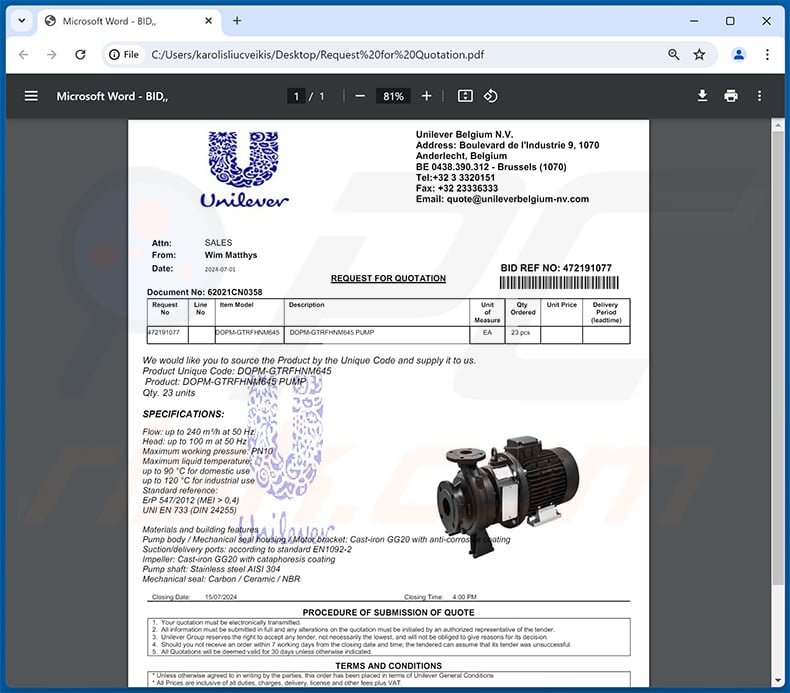

Outro exemplo de correio eletrónico spam com o tema UNILEVER:

Texto apresentado no interior:

Subject: Request for Quotation

Good Day,

Invitation to Bid for possible supply and delivery of the below product.

UNILEVER N.V requests your company to participate in sending us an official quotation on the requested TENDER.

Product Code No:

Item:

Qty. 23 Units

If your supplier has the items to the quantity required then kindly send us your quotation for immediate approval. E-mail: quote@unileverbelgium-nv.com

Regards

Wim Matthys

CM Procurement Mgr Belgium - Unilever

Unilever Belgium N.V.

Address: Boulevard de l'Industrie 9, 1070 Anderlecht, Belgium

BE 0438.390.312 - Brussel (1070)

Tel:+32 3 3320151

Fax: +32 23336333.

Captura de ecrã do documento PDF em anexo:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é UNILEVER spam?

- Tipos de e-mails maliciosos.

- Como detectar um email malicioso?

- O que fazer se for apanhado numa fraude de email?

Tipos de e-mails maliciosos.

![]() Emails de Phishing

Emails de Phishing

Mais frequentemente, os criminosos cibernéticos utilizam e-mails enganosos para enganar os utilizadores da Internet para darem a sua informação privada sensível, por exemplo, informação de login para vários serviços online, contas de email, ou informação bancária online.

Tais ataques são denominados phishing. Num ataque de phishing, os criminosos cibernéticos geralmente enviam uma mensagem de correio electrónico com algum logótipo de serviço popular (por exemplo, Microsoft, DHL, Amazon, Netflix), criam urgência (endereço de envio errado, palavra-passe expirada, etc.), e colocam um link no qual esperam que as suas potenciais vítimas cliquem.

Após clicar no link apresentado nessa mensagem de correio electrónico, as vítimas são redireccionadas para um site falso que parece idêntico ou extremamente parecido com o original. As vítimas são então solicitadas a introduzir a sua palavra-passe, detalhes de cartão de crédito, ou alguma outra informação que seja roubada por criminosos cibernéticos.

![]() Emails com Anexos Maliciosos

Emails com Anexos Maliciosos

Outro vector de ataque popular é o spam de correio electrónico com anexos maliciosos que infectam os computadores dos utilizadores com malware. Os anexos maliciosos transportam geralmente trojans capazes de roubar palavras-passe, informação bancária, e outras informações sensíveis.

Em tais ataques, o principal objectivo dos cibercriminosos é enganar as suas potenciais vítimas para abrir um anexo de correio electrónico infectado. Para atingir este objectivo, as mensagens de correio electrónico falam geralmente de facturas recebidas recentemente, faxes, ou mensagens de voz.

Se uma vítima potencial cai na armadilha e abre o anexo, os seus computadores ficam infectados, e os criminosos cibernéticos podem recolher muita informação sensível.

Embora seja um método mais complicado de roubar informação pessoal (filtros de spam e programas antivírus geralmente detectam tais tentativas), se for bem sucedido, os criminosos cibernéticos podem obter um intervalo muito mais amplo de dados e podem recolher informação durante um longo período de tempo.

![]() Emails de sextorção

Emails de sextorção

Este é um tipo de phishing. Neste caso, os utilizadores recebem um e-mail alegando que um criminoso cibernético poderia aceder à câmara da potencial vítima e tem uma gravação vídeo da sua masturbação.

Para se livrarem do vídeo, pedem às vítimas que paguem um resgate (geralmente usando Bitcoin ou outra moeda de ecnriptação). No entanto, todas estas alegações são falsas - os utilizadores que recebem tais e-mails devem ignorá-las e suprimi-las

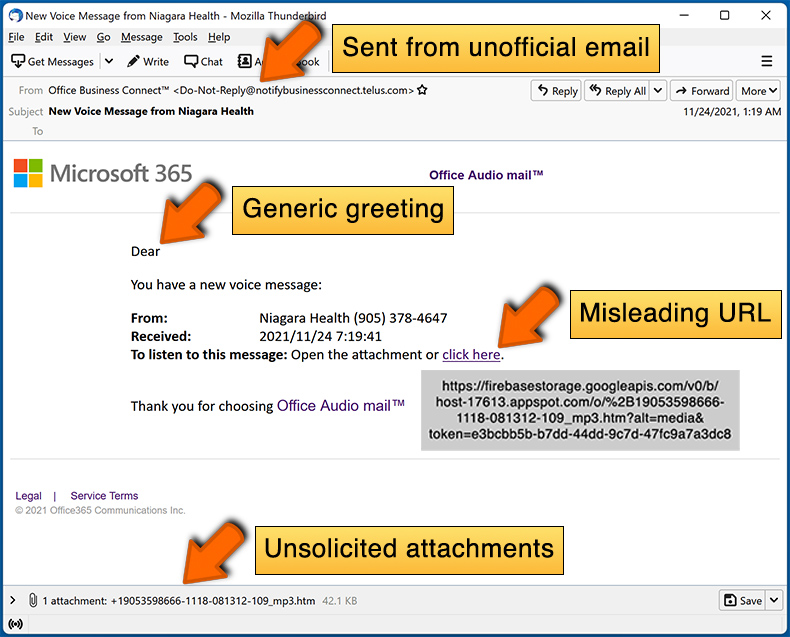

Como detectar um e-mail malicioso?

Enquanto os criminosos cibernéticos tentem fazer com que os seus e-mails de atracção pareçam fiáveis, aqui estão algumas coisas que deve procurar quando tentar detectar um e-mail de phishing:

- Verifique o endereço electrónico do remetente ("de"): Passe o rato sobre o endereço "de" e verifique se é legítimo. Por exemplo, se recebeu um e-mail da Microsoft, certifique-se de verificar se o endereço de e-mail é @microsoft.com e não algo suspeito como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Verifique a existência de saudações genéricas: Se a saudação no e-mail for "Caro utilizador", "Caro @youremail.com", "Caro cliente valioso", isto deve levantar suspeitas. Mais frequentemente, as empresas chamam-no pelo seu nome. A falta desta informação pode sinalizar uma tentativa de phishing.

- Verifique as ligações no e-mail: Passe o rato sobre a ligação apresentada no e-mail, se a ligação que aparece parecer suspeita, não clique nela. Por exemplo, se recebeu um e-mail da Microsoft e o link no e-mail mostra que irá para firebasestorage.googleapis.com/v0... não deve confiar nele. É melhor não clicar em qualquer link nos e-mails, mas visitar o website da empresa que lhe enviou o e-mail em primeiro lugar.

- Não confie cegamente nos anexos de email: Na maioria das vezes, as empresas legítimas vão pedir-lhe para iniciar sessão no seu site web e para ver aí quaisquer documentos; se recebeu um correio electrónico com um anexo, é uma boa ideia fazer uma verificação com uma aplicação antivírus. Os anexos de correio electrónico infectados são um vector de ataque comum utilizado por criminosos cibernéticos.

Para minimizar o risco de abrir phishing e e-mails maliciosos, recomendamos a utilização de Combo Cleaner.

Exemplo de um email de spam:

O que fazer se cair numa fraude de email?

- Se clicou num link num email de phishing e introduziu a sua palavra-passe - não se esqueça de alterar a sua palavra-passe o mais depressa possível. Normalmente, os criminosos cibernéticos recolhem credenciais roubadas e depois vendem-nas a outros grupos que as utilizam para fins maliciosos. Se alterar a sua palavra-passe em tempo útil, há a possibilidade de os criminosos não terem tempo suficiente para fazer qualquer dano.

- Se introduziu as informações do seu cartão de crédito - contacte o seu banco o mais rapidamente possível e explique a situação. Há uma boa hipótese de ter de cancelar o seu cartão de crédito comprometido e obter um novo.

- Se vir quaisquer sinais de roubo de identidade - deve contactar imediatamente a Federal Trade Commission. Esta instituição irá recolher informações sobre a sua situação e criar um plano de recuperação pessoal.

- Se abriu um anexo malicioso - o seu computador está provavelmente infectado, deve analisá-lo com uma aplicação antivírus respeitável. Para este efeito, recomendamos a utilização de Combo Cleaner.

- Ajude outros utilizadores da Internet - reporte emails de phishing para Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Perguntas mais frequentes (FAQ)

Porque é que recebi esta mensagem de correio eletrónico?

As mensagens de correio eletrónico deste tipo não são pessoais. Normalmente, os cibercriminosos enviam a mesma carta a muitas pessoas ao mesmo tempo.

Descarreguei e abri um ficheiro anexado a este e-mail, o meu computador está infetado?

Se abriu um ficheiro executável, o mais provável é que o seu computador já esteja infetado. No entanto, um computador pode não estar infetado se o ficheiro aberto for um documento (.pdf, .doc, ou semelhante). Abrir um documento geralmente não é suficiente para que o malware se infiltre no sistema - os computadores estão seguros até que os comandos de macros sejam activados ou outros passos adicionais sejam executados.

Li o e-mail mas não abri o anexo. O meu computador está infetado?

Não, é seguro abrir e-mails sem clicar em links ou abrir ficheiros.

O Combo Cleaner remove infecções por malware que estavam presentes no anexo do e-mail?

O Combo Cleaner inclui um scanner antivírus que detecta quase todo o malware conhecido. É importante mencionar que o malware topo de gama normalmente se esconde profundamente no sistema operativo. Nesses casos, os computadores devem ser verificados usando uma verificação completa do sistema para eliminar o malware.

▼ Mostrar comentários