Como eliminar o BLX stealer do seu sistema operativo

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de malware é o BLX?

O BLX (também conhecido como XLABB) é um ladrão capaz de exfiltrar uma variedade de dados sensíveis dos dispositivos das vítimas. O malware visa credenciais de login, carteiras de criptomoedas e outras informações vulneráveis. No momento em que este artigo foi escrito, o BLX estava em desenvolvimento ativo. Os seus criadores estão a promover este ladrão em várias plataformas online.

Visão geral do malware BLX

O BLX tem capacidades anti-análise, tais como a deteção de quando é lançado numa máquina virtual. O malware também utiliza mecanismos de garantia de persistência - reinicia automaticamente após cada reinicialização do sistema. Depois de se infiltrar com sucesso num sistema, o ladrão começa a recolher dados relevantes do dispositivo, incluindo informações de geolocalização.

O BLX pode extrair dados de várias aplicações. Dos navegadores, o programa procura obter credenciais de login armazenadas (nomes de utilizador/palavras-passe). No entanto, também pode recolher históricos de navegação e de motores de busca, cookies da Internet, detalhes de identificação pessoal e números de cartões de crédito/débito guardados.

O ladrão pretende adquirir informação associada a mensageiros - contas Telegram e tokens Discord (incluindo os das versões desktop e de extensão de browser, Better Discord e Discord Canary). O BLX tenta roubar criptomoedas - Atomic, Binance, Coinbase, Exodus, MetaMask, Phantom e Trust. Além disso, este malware visa contas e sessões relacionadas com jogos, tais como Growtopia, Riot Games e Steam.

Vale a pena mencionar que os criadores de malware normalmente melhoram as suas criações e metodologias. O BLX está atualmente em desenvolvimento; assim, potenciais variantes futuras deste ladrão podem ter uma lista de alvos mais ampla ou funcionalidades adicionais/diferentes.

Em resumo, a presença de software como o BLX nos dispositivos pode resultar em sérios problemas de privacidade, perdas financeiras e roubo de identidade.

| Nome | BLX malware |

| Tipo de ameaça | Trojan, vírus que rouba palavras-passe. |

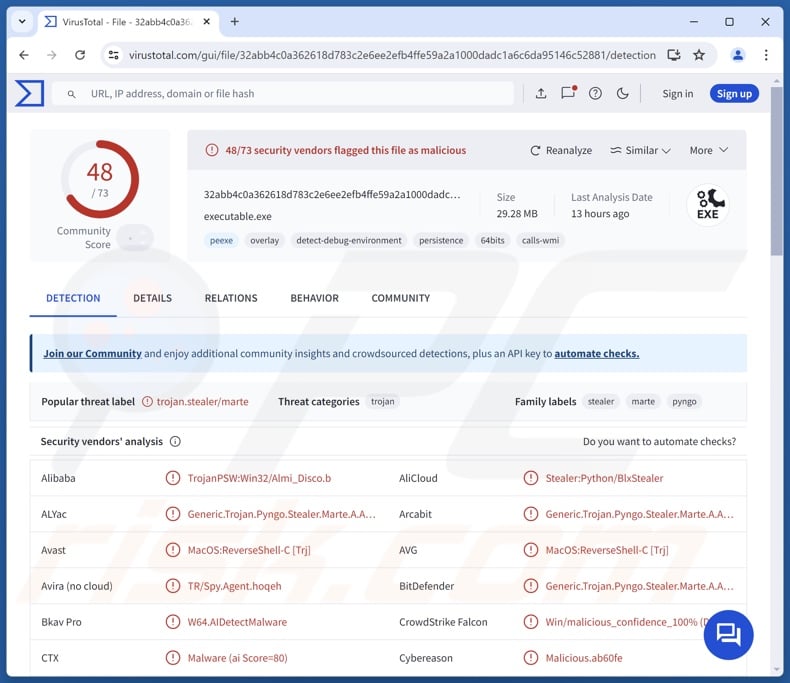

| Nomes de deteção | Avast (MacOS:ReverseShell-C [Trj]), Combo Cleaner (Generic.Trojan.Pyngo.Stealer.Marte.A.A999), ESET-NOD32 (Python/Spy.Agent.AAF), Kaspersky (HEUR:Trojan.Python.Tpyc.g), Microsoft (Trojan:Win64/CrealStealer.AMK!MTB), Lista completa de detecções (VirusTotal) |

| Sintomas | Os cavalos de Troia são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que não são visíveis sintomas específicos numa máquina infetada. |

| Métodos de distribuição | Anexos de correio eletrónico infectados, anúncios online maliciosos, engenharia social, "cracks" de software. |

| Danos | Senhas e informações bancárias roubadas, roubo de identidade, o computador da vítima adicionado a uma botnet. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Exemplos de malware do tipo Stealer

Escrevemos sobre vários programas maliciosos; Emansrepo, Angry e Cheana são apenas alguns dos nossos mais recentes artigos sobre ladrões.

O malware que rouba informações pode ter como alvo uma grande variedade de dados ou detalhes específicos. No entanto, independentemente da informação (se alguma) que o software malicioso visa - a sua presença num sistema ameaça a integridade do dispositivo e a segurança do utilizador. Por isso, todas as ameaças devem ser eliminadas imediatamente após a deteção.

Como é que o BLX se infiltrou no meu computador?

Como mencionado na introdução, os desenvolvedores de BLX estão a oferecer os seus produtos numa variedade de plataformas online. Este stealer tem uma versão gratuita e uma versão premium (para compra). O BLX está disponível como um programa de código aberto no repositório GitHub. Também é promovido nas plataformas de mensagens Telegram e Discord. Também foram descobertos vídeos no YouTube que apoiam este ladrão.

Como o BLX pode ser usado por vários criminosos virtuais, é provável que os seus métodos de distribuição variem entre os ataques. Geralmente, o malware é proliferado usando técnicas de phishing e engenharia social. O software malicioso é normalmente disfarçado ou agrupado com conteúdo legítimo/incentivador.

Os ficheiros infecciosos vêm em vários formatos, por exemplo, arquivos (ZIP, RAR, etc.), executáveis (.exe, .run, etc.), documentos (Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript, etc.

Os métodos de proliferação mais prevalecentes incluem: descarregamentos drive-by (furtivos/deceptivos), trojans do tipo loader/backdoor, fraudes online, anexos/links maliciosos em correio spam (por exemplo e-mails, DMs/PMs, etc.), malvertising, fontes de descarregamento suspeitas (por exemplo, freeware e sites de alojamento de ficheiros gratuitos, redes de partilha P2P, etc.), programas/meios de comunicação pirateados, ferramentas ilegais de ativação de produtos ("cracks") e actualizações falsas.

Além disso, alguns programas maliciosos podem auto-propagar-se através de redes locais e dispositivos de armazenamento amovíveis (por exemplo, discos rígidos externos, unidades flash USB, etc.).

Como evitar a instalação de malware?

Recomendamos vivamente que tenha cuidado ao navegar, uma vez que a Internet está cheia de conteúdos falsos e perigosos bem disfarçados. Outra recomendação é ter cuidado com os e-mails, DMs/PMs, SMSs e outras mensagens recebidas. Anexos ou links encontrados em e-mails suspeitos não devem ser abertos, pois podem ser maliciosos.

Além disso, todas as transferências devem ser efectuadas a partir de canais oficiais e de confiança. O software deve ser ativado e atualizado utilizando funções/ferramentas fornecidas por programadores legítimos, uma vez que as adquiridas a terceiros podem conter malware.

É fundamental para a segurança do dispositivo/utilizador ter um antivírus fiável instalado e atualizado. Os programas de segurança devem ser utilizados para efetuar verificações regulares do sistema e para remover ameaças e problemas. Se acredita que o seu computador já está infetado, recomendamos a execução de uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é a BLX?

- PASSO 1. Remoção manual do BLX malware.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - normalmente é melhor permitir que os programas antivírus ou anti-malware façam isso automaticamente. Para remover esse malware, recomendamos o uso de Combo Cleaner.

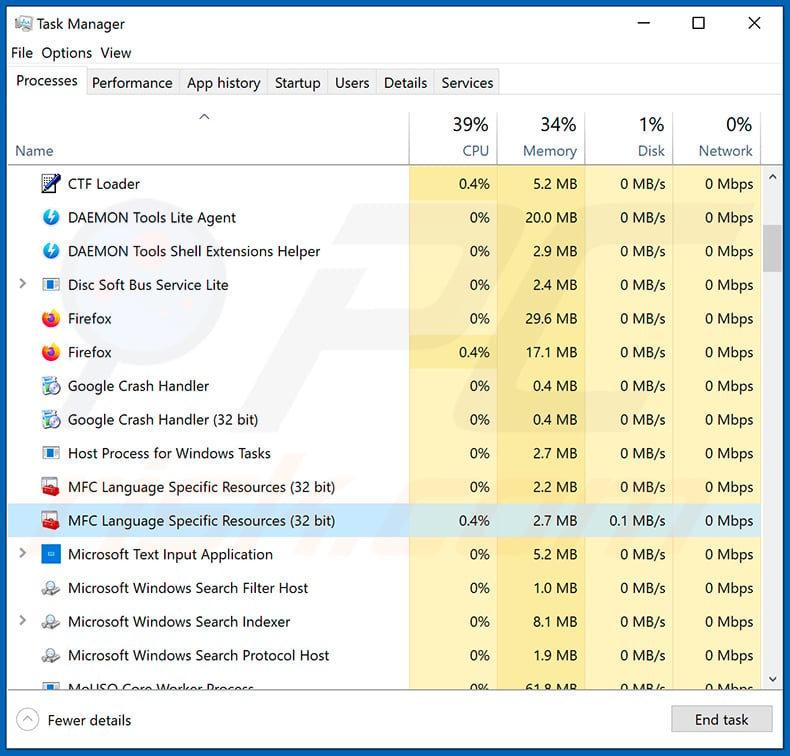

Se desejar remover o malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, utilizando o gestor de tarefas, e identificou um programa que parece suspeito, deve continuar com estes passos:

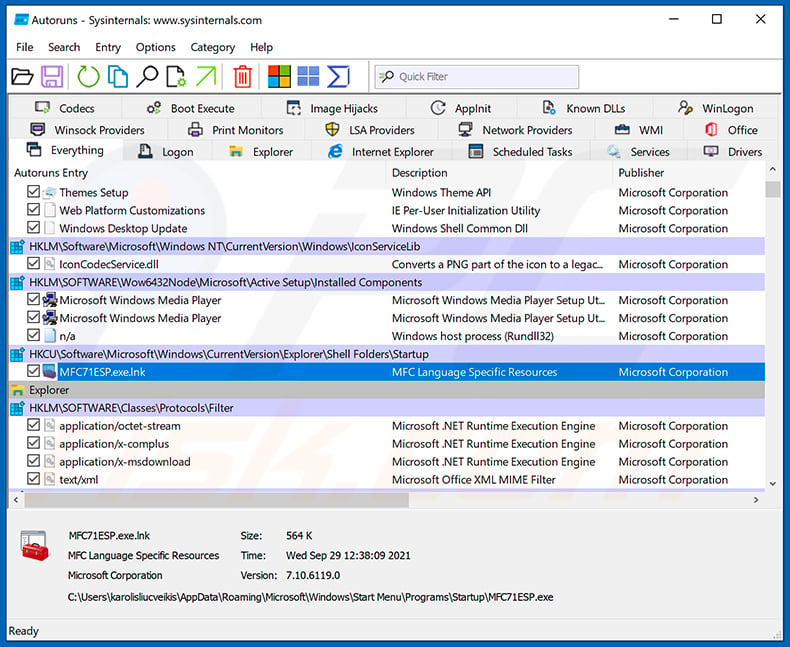

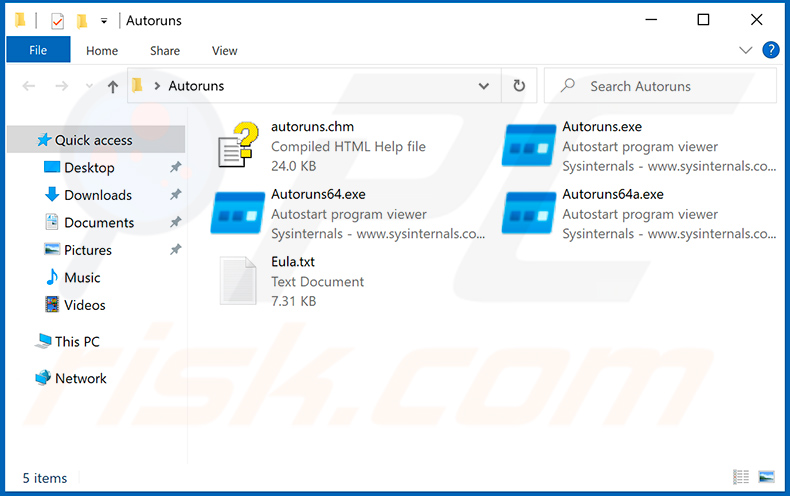

Descarregar um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o registo e as localizações do sistema de ficheiros:

Descarregar um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o registo e as localizações do sistema de ficheiros:

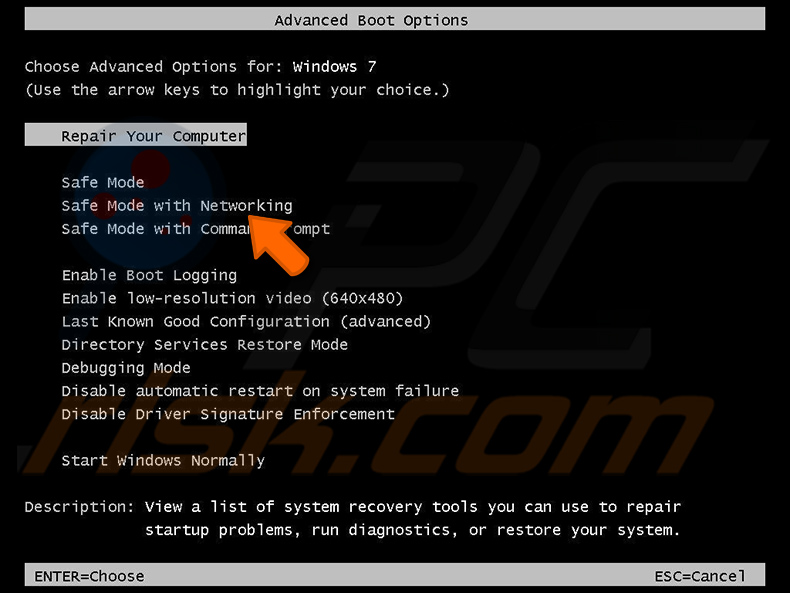

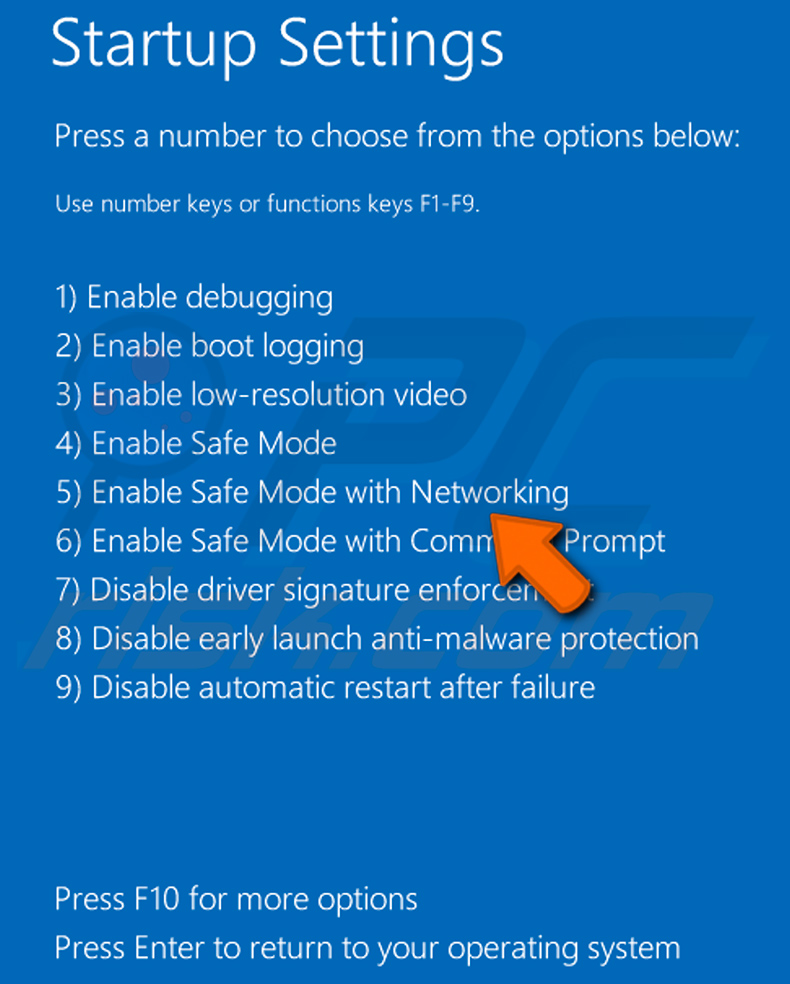

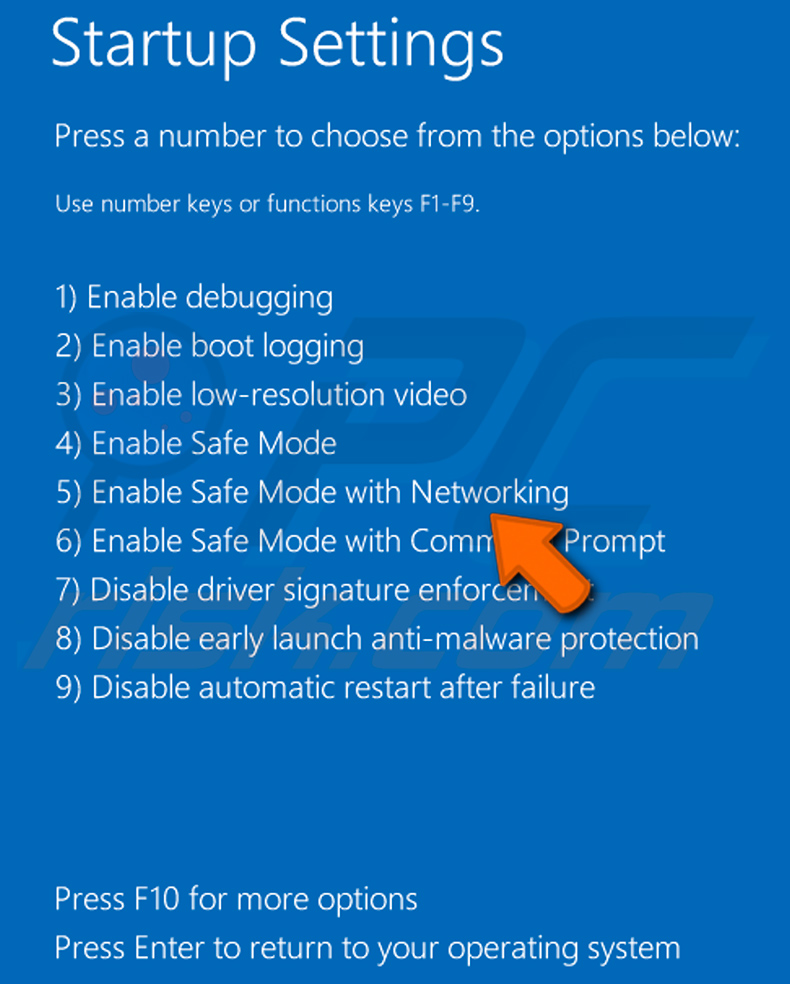

Reiniciar o computador no modo de segurança:

Reiniciar o computador no modo de segurança:

Utilizadores do Windows XP e do Windows 7: Inicie o computador no modo de segurança. Clique em Iniciar, clique em Desligar, clique em Reiniciar e clique em OK. Durante o processo de arranque do computador, prima a tecla F8 no teclado várias vezes até ver o menu Opções avançadas do Windows e, em seguida, selecione Modo de segurança com ligação em rede na lista.

Vídeo que mostra como iniciar o Windows 7 no "Modo de segurança com rede":

Utilizadores do Windows 8: Iniciar o Windows 8 no modo de segurança com rede - Aceda ao ecrã inicial do Windows 8, escreva Avançadas e, nos resultados da pesquisa, selecione Definições. Clique em Opções de arranque avançadas, na janela aberta "Definições gerais do PC", selecione Arranque avançado.

Clique no botão "Reiniciar agora". O computador será reiniciado no menu "Opções avançadas de inicialização". Clique no botão "Resolução de problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de arranque".

Clique no botão "Reiniciar". O PC será reiniciado no ecrã Definições de arranque. Prima F5 para iniciar no modo de segurança com ligação em rede.

Vídeo que mostra como iniciar o Windows 8 no "Modo de segurança com rede":

Utilizadores do Windows 10: Clique no logótipo do Windows e selecione o ícone Energia. No menu aberto, clique em "Reiniciar" mantendo premido o botão "Shift" do teclado. Na janela "escolher uma opção", clique em "Resolução de problemas" e, em seguida, selecione "Opções avançadas".

No menu de opções avançadas selecione "Definições de arranque" e clique no botão "Reiniciar". Na janela seguinte, deve clicar no botão "F5" do seu teclado. Isto irá reiniciar o seu sistema operativo em modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 10 no "Modo de segurança com rede":

Extraia o ficheiro descarregado e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregado e execute o ficheiro Autoruns.exe.

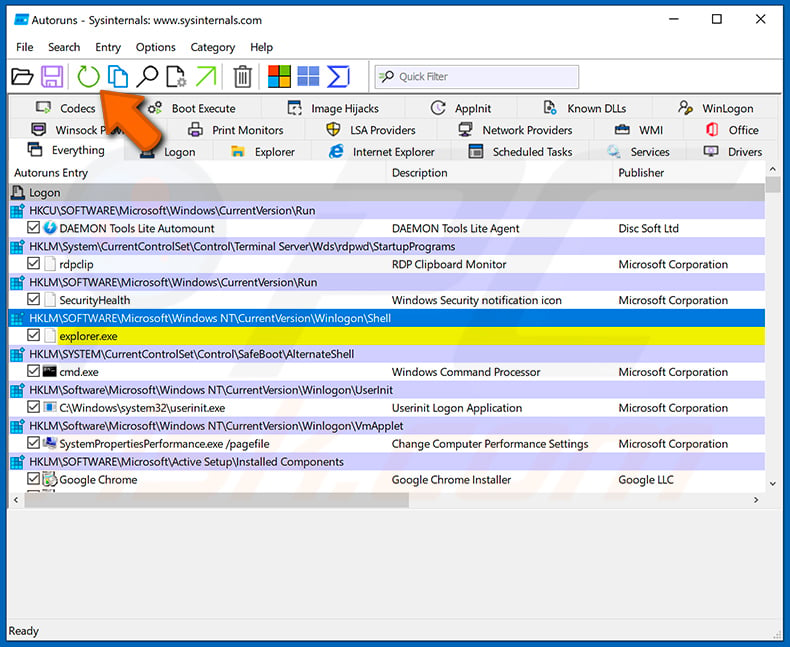

Na aplicação Autoruns, clique em "Options" (Opções) na parte superior e desmarque as opções "Hide Empty Locations" (Ocultar locais vazios) e "Hide Windows Entries" (Ocultar entradas do Windows). Após este procedimento, clique no ícone "Refresh" (Atualizar).

Na aplicação Autoruns, clique em "Options" (Opções) na parte superior e desmarque as opções "Hide Empty Locations" (Ocultar locais vazios) e "Hide Windows Entries" (Ocultar entradas do Windows). Após este procedimento, clique no ícone "Refresh" (Atualizar).

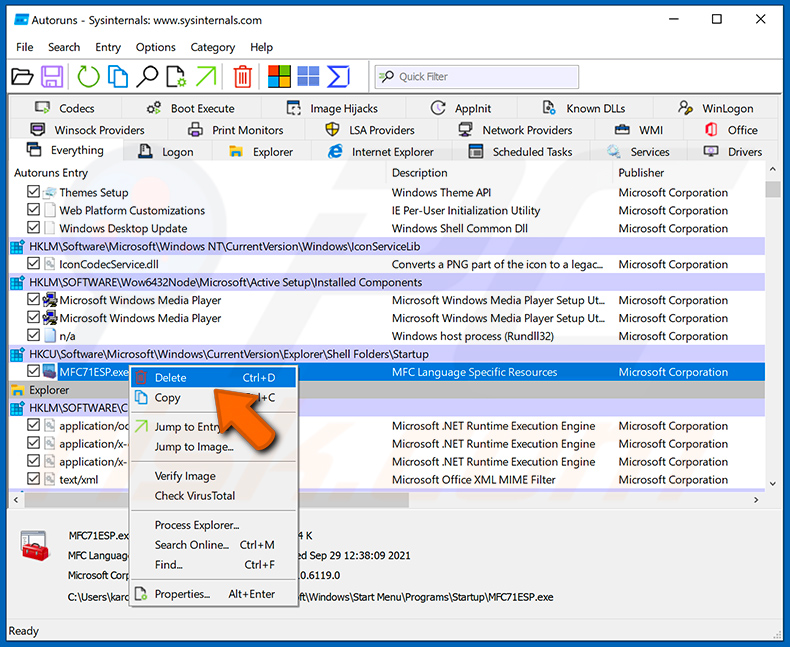

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

Deve anotar o seu caminho e nome completos. Note que alguns malwares escondem nomes de processos sob nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros de sistema. Depois de localizar o programa suspeito que deseja remover, clique com o botão direito do rato sobre o seu nome e escolha "Eliminar".

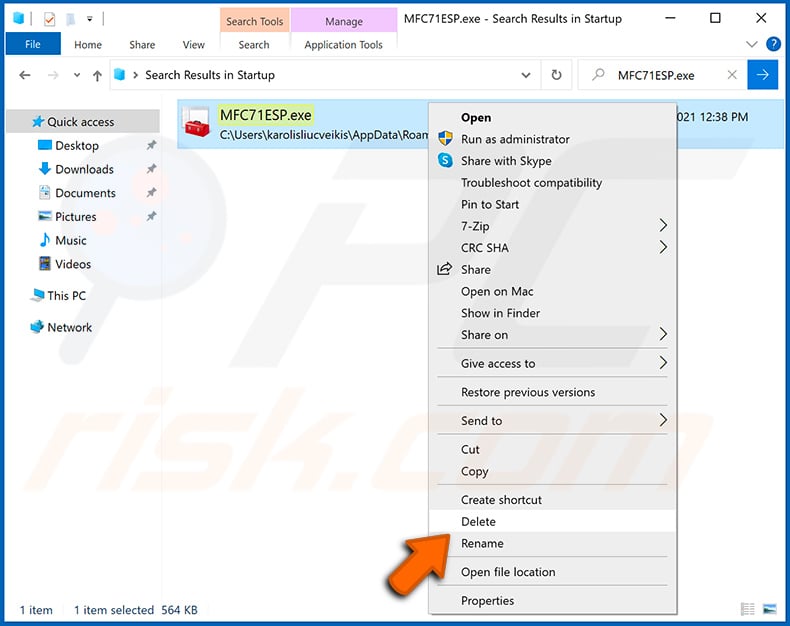

Depois de remover o malware através da aplicação Autoruns (isto assegura que o malware não será executado automaticamente no próximo arranque do sistema), deve procurar o nome do malware no seu computador. Certifique-se de que ativa os ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de que o remove.

Reinicie o computador no modo normal. Seguir estes passos deverá remover qualquer malware do seu computador. Tenha em atenção que a remoção manual de ameaças requer conhecimentos informáticos avançados. Se não tiver esses conhecimentos, deixe a remoção de malware para os programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas de malware. Como sempre, é melhor prevenir a infeção do que tentar remover o malware mais tarde. Para manter o seu computador seguro, instale as últimas actualizações do sistema operativo e utilize software antivírus. Para ter a certeza de que o seu computador está livre de infecções por malware, recomendamos que o analise com Combo Cleaner.

Perguntas frequentes (FAQ)

O meu computador está infetado com malware BLX, devo formatar o meu dispositivo de armazenamento para me livrar dele?

A remoção de malware raramente requer medidas tão drásticas.

Quais são os maiores problemas que o malware BLX pode causar?

As ameaças associadas a uma infeção dependem das capacidades do programa malicioso e dos objectivos dos criminosos virtuais. O BLX rouba informações confidenciais de dispositivos (por exemplo, credenciais de login, carteiras de criptomoeda, etc.). Infecções deste tipo podem levar a graves problemas de privacidade, perdas financeiras e roubo de identidade.

Qual é o objetivo do malware BLX?

Na maioria das infecções, a motivação é o lucro. No entanto, os criminosos virtuais também podem usar o malware para se divertirem, realizar rancores pessoais, interromper processos (por exemplo, sites, serviços, etc.), envolver-se em hacktivismo e lançar ataques motivados politicamente/geopoliticamente.

Como é que o malware BLX se infiltrou no meu computador?

O malware propaga-se principalmente através de trojans, descarregamentos automáticos, canais de descarregamento não confiáveis (por exemplo, sites de freeware e de terceiros, redes de partilha P2P, etc.), malvertising, e-mails/mensagens de spam, fraudes online, conteúdo pirateado, ferramentas de ativação de programas ilegais ("cracks") e actualizações falsas. Alguns programas maliciosos podem mesmo auto-proliferar-se através de redes locais e dispositivos de armazenamento amovíveis.

O Combo Cleaner protege-me do malware?

Sim, o Combo Cleaner é capaz de detetar e remover quase todas as infecções de malware conhecidas. Deve ser realçado que é essencial efetuar uma verificação completa do sistema, uma vez que o software malicioso sofisticado normalmente se esconde nas profundezas dos sistemas.

▼ Mostrar comentários