Como eliminar o Necro Trojan dos dispositivos Android infectados

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de malware é o Necro?

O Necro é um Trojan que tem como alvo os utilizadores do Android. Os agentes da ameaça entregam-no através de versões modificadas de aplicações conhecidas e das que se encontram em lojas de aplicações oficiais como o Google Play. O Necro utiliza certas técnicas para esconder os seus payloads maliciosos para evitar a deteção e pode realizar várias actividades maliciosas.

Visão geral do Trojan Necro

Uma das funções do Necro é mostrar anúncios intrusivos, que podem levar a páginas web maliciosas concebidas para distribuir outro malware, roubar informação pessoal, extrair dinheiro, e muito mais. Além disso, o Trojan recolhe várias informações dos dispositivos infectados, incluindo o tamanho do ecrã, a RAM, a versão do sistema operativo e identificadores de dispositivos como IMEI e IMSI.

Além disso, pode rastrear interações com anúncios e outras aplicações. O Necro envia as informações recolhidas para um servidor de comando e controlo (C2) controlado pelos atacantes. Além disso, o Necro pode descarregar e executar outros programas nos dispositivos infectados. Também pode alterar as ligações que são apresentadas num navegador Web para incluir informações extra (por exemplo, códigos de confirmação de pagamentos).

Isto permite ao malware enganar os utilizadores para que se inscrevam em serviços sem o seu conhecimento ou executar código malicioso adicional quando clicam em links específicos. É importante mencionar que a arquitetura modular do Necro permite que os seus criadores o actualizem regularmente, permitindo a adição de novos módulos ou funcionalidades maliciosas.

Esta adaptabilidade torna-o particularmente perigoso, uma vez que pode responder a medidas de segurança e continuar a evoluir.

| Nome | Necro malware |

| Tipo de ameaça | Malware para Android, aplicação maliciosa, Trojan |

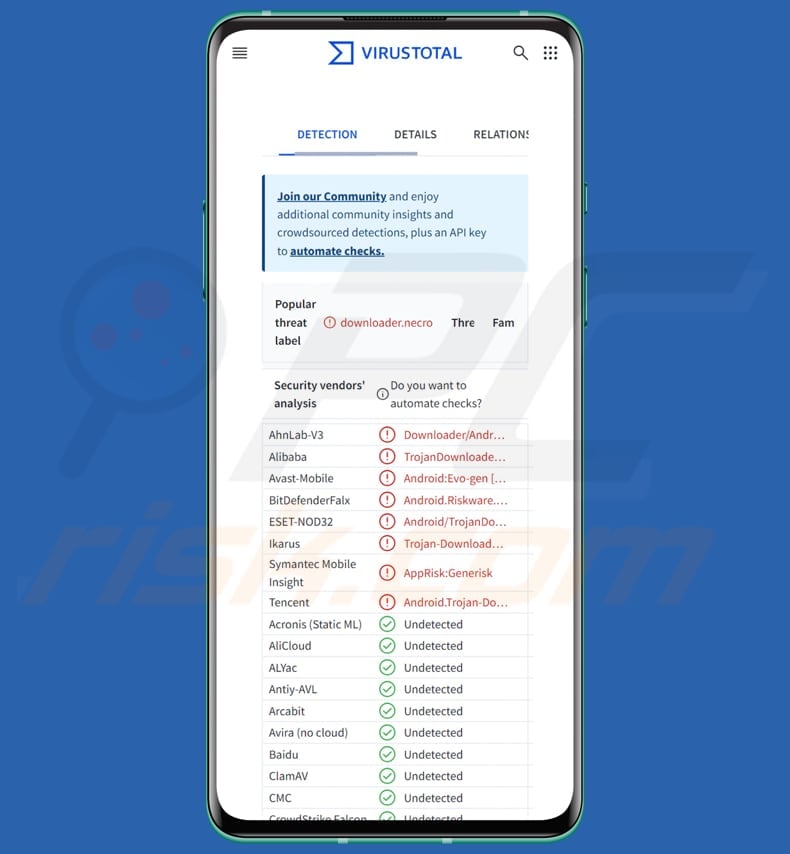

| Nomes de deteção (Necro Trojan) | Avast-Mobile (Android:Evo-gen [Trj]), Combo Cleaner (Android.Riskware.Agent.gVRKB), ESET-NOD32 (Android/TrojanDownloader.Necro.A), Ikarus (Trojan-Downloader.AndroidOS.Necro), Lista completa (VirusTotal) |

| Domínio relacionado | spotiplus[.]xyz |

| Nomes de deteção (spotiplus[.]xyz) | Forcepoint ThreatSeeker (Suspeito), Kaspersky (Malware), Lista completa de detecções (VirusTotal) |

| Sintomas | O dispositivo está lento, as definições do sistema são modificadas sem a permissão do utilizador, aparecem aplicações questionáveis, o uso de dados e da bateria aumenta significativamente, os navegadores redireccionam para sites questionáveis, são entregues anúncios intrusivos. |

| Métodos de distribuição | Sites não oficiais, aplicações legítimas em lojas de aplicações, versões modificadas de aplicações populares. |

| Danos | Informações pessoais roubadas, diminuição do desempenho do dispositivo, infecções adicionais, bateria gasta rapidamente, diminuição da velocidade da Internet, grandes perdas de dados, perdas monetárias, identidade roubada. |

| Remoção do Malware (Android) | Para eliminar possíveis infecções por malware, verifique o seu dispositivo móvel com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Conclusão

Em conclusão, o cavalo de Troia Necro ilustra o cenário em evolução do malware móvel, infiltrando-se em modificações não oficiais e aplicações legítimas. A sua capacidade de recolher dados e executar tarefas maliciosas realça a necessidade de maior cautela e de práticas de segurança robustas.

Alguns exemplos de outro malware que visa os utilizadores do Android são o Ajina, o SpyAgent e o EagleSpy.

Como é que o Necro se infiltrou no meu dispositivo?

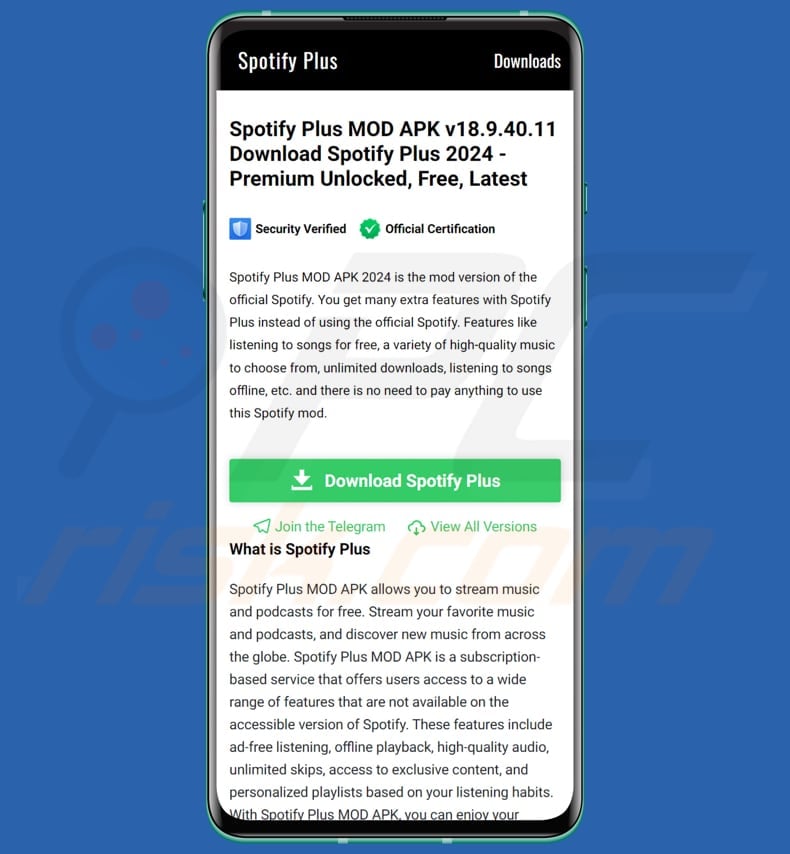

Os agentes de ameaças distribuem o Trojan Necro principalmente incorporando-o em versões modificadas de aplicações populares, tais como uma modificação do Spotify chamada Spotify Plus, disponível em sites não oficiais. Estes sites afirmam frequentemente que os mods são legítimos (não maliciosos) e oferecem funcionalidades adicionais.

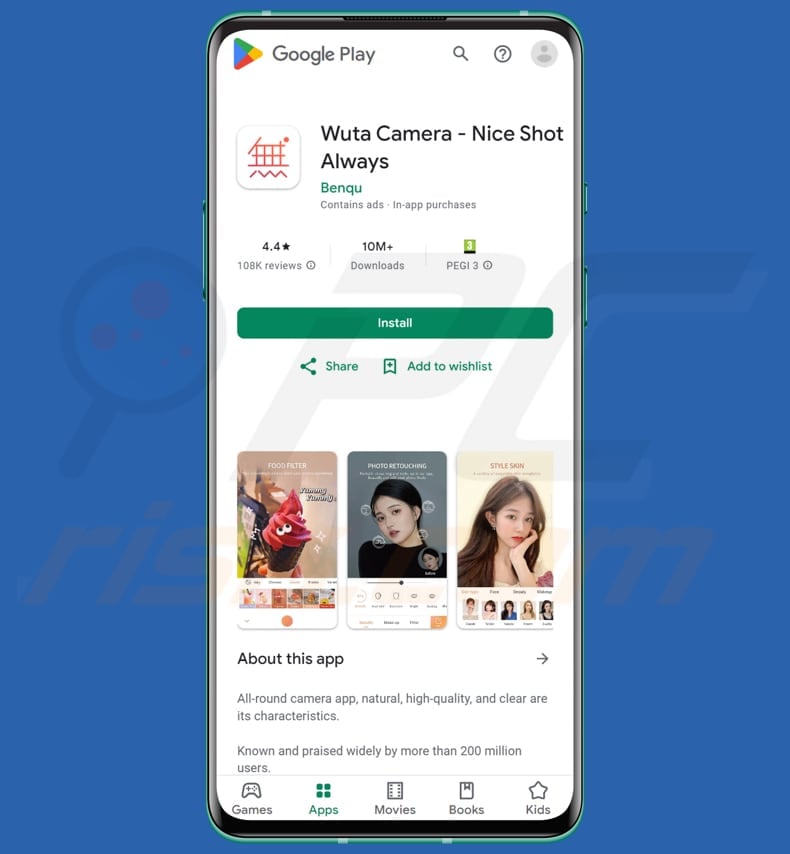

O cavalo de Troia também se pode infiltrar em aplicações legítimas nas lojas de aplicações oficiais, como a Wuta Camera e o Max Browser, que foram encontrados a conter o carregador Necro no seu código. Além disso, os mods infectados do WhatsApp são distribuídos através de canais não oficiais.

Para além dos mods mencionados anteriormente, o Necro Trojan também foi descoberto em várias modificações de jogos. Os títulos infectados incluem jogos populares como Minecraft, Stumble Guys, Car Parking Multiplayer e Melon Sandbox.

Como evitar a instalação de malware?

Examine sempre cuidadosamente os e-mails e mensagens inesperados ou desconhecidos antes de clicar em hiperligações ou abrir anexos. Utilize software antivírus ou anti-malware fiável e certifique-se de que está sempre atualizado. Efectue análises regulares ao sistema.

Descarregue apenas aplicações e ficheiros de sites oficiais e lojas de aplicações. Tenha cuidado com pop-ups, anúncios, ligações ou botões em sites suspeitos. Atualizar regularmente o sistema operativo.

Captura de ecrã de um site que oferece uma versão modificada da aplicação Spotify contendo o cavalo de Troia Necro:

Captura de ecrã de uma aplicação no Google Play infetada com o Necro Trojan:

Menu rápido:

- Introdução

- Como eliminar o histórico de navegação do navegador Web Chrome?

- Como desativar as notificações do navegador Web Chrome?

- Como reiniciar o navegador Web Chrome?

- Como eliminar o histórico de navegação do browser Firefox?

- Como desativar as notificações do navegador Firefox?

- Como reiniciar o browser Firefox?

- Como desinstalar aplicações potencialmente indesejadas e/ou maliciosas?

- Como arrancar o dispositivo Android no "Modo de segurança"?

- Como verificar a utilização da bateria de várias aplicações?

- Como verificar a utilização de dados de várias aplicações?

- Como instalar as actualizações de software mais recentes?

- Como repor o sistema no seu estado predefinido?

- Como desativar as aplicações que têm privilégios de administrador?

Eliminar o histórico de navegação do navegador Web Chrome:

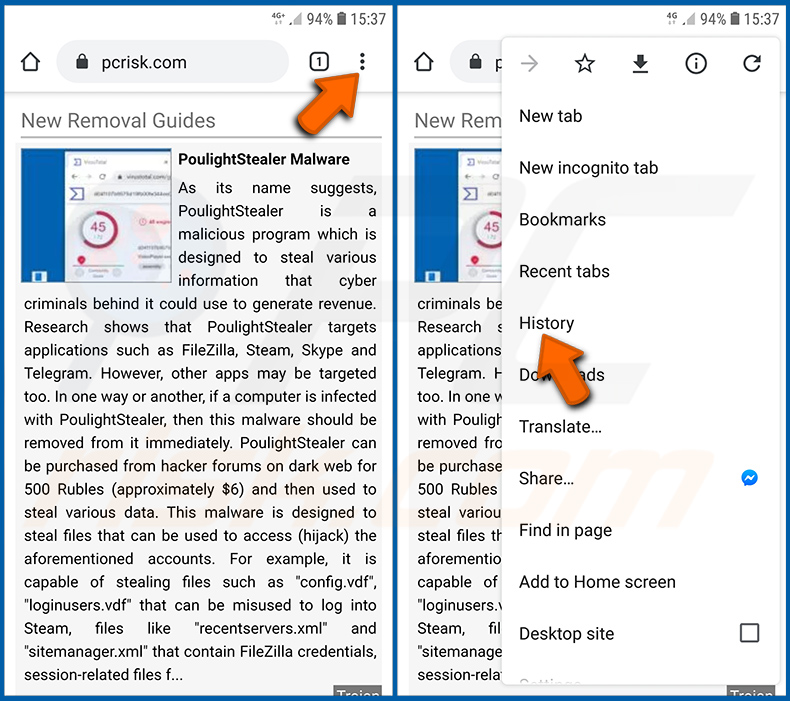

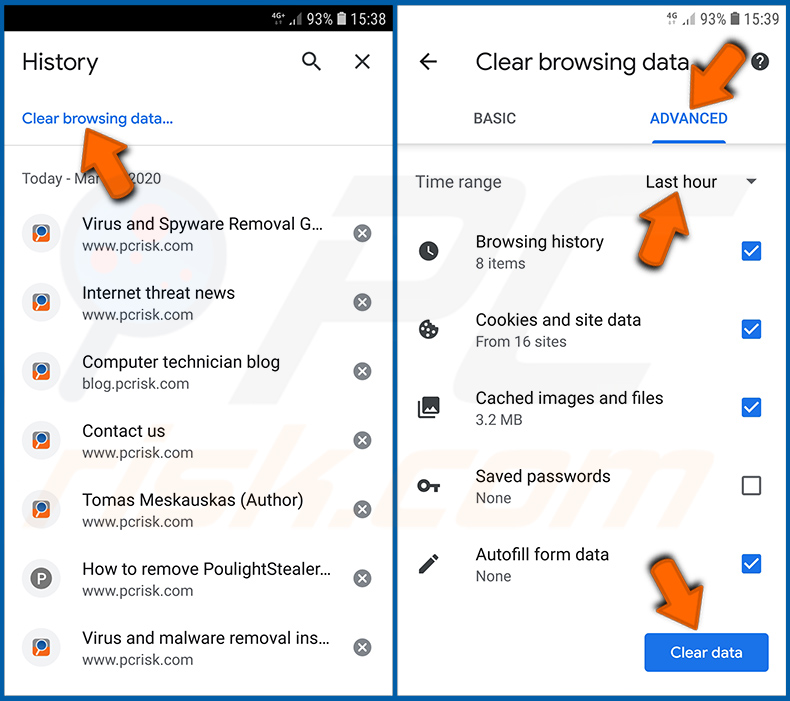

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu pendente aberto.

Toque em "Limpar dados de navegação", selecione o separador "AVANÇADO", escolha o intervalo de tempo e os tipos de dados que pretende eliminar e toque em "Limpar dados".

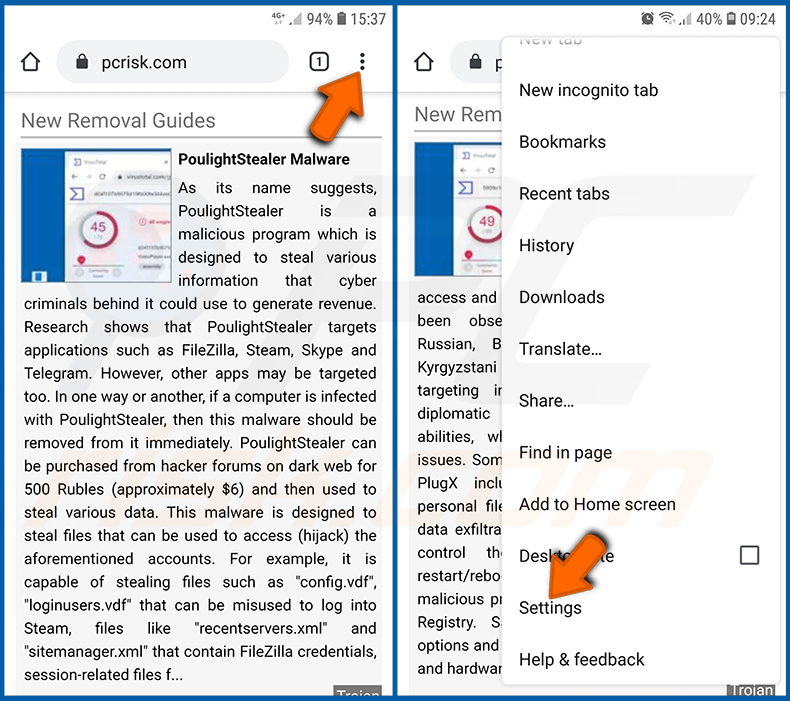

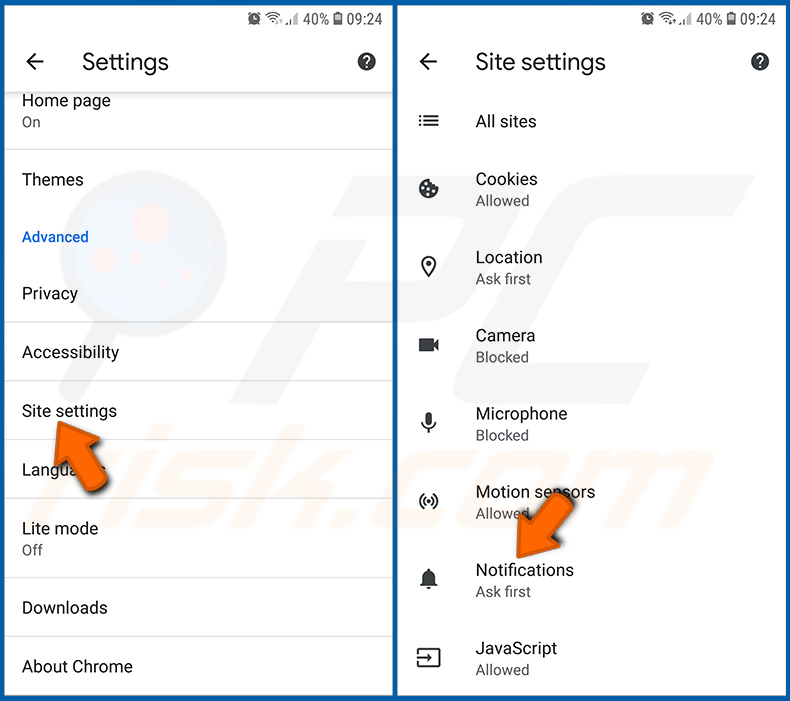

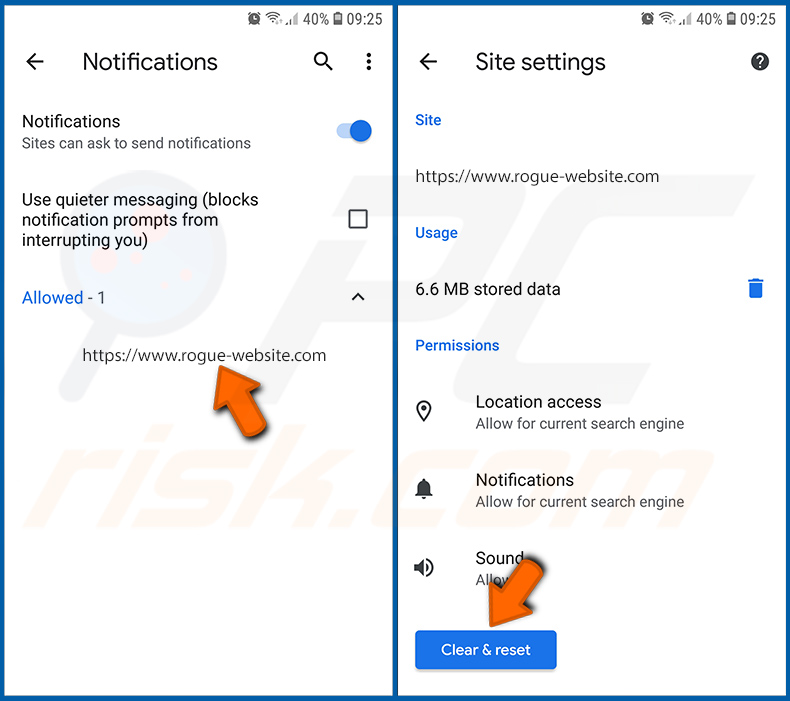

Desativar as notificações do navegador no navegador Web Chrome:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Definições" no menu pendente aberto.

Desloque-se para baixo até ver a opção "Definições do sítio" e toque nela. Desloque-se para baixo até ver a opção "Notificações" e toque nela.

Encontre os sites que enviam notificações do navegador, toque neles e clique em "Limpar e repor". Isto irá remover as permissões concedidas para que estes sítios Web enviem notificações. No entanto, se voltar a visitar o mesmo sítio, este pode voltar a pedir uma autorização. Pode optar por dar ou não estas permissões (se optar por recusar, o sítio Web irá para a secção "Bloqueado" e deixará de lhe pedir a permissão).

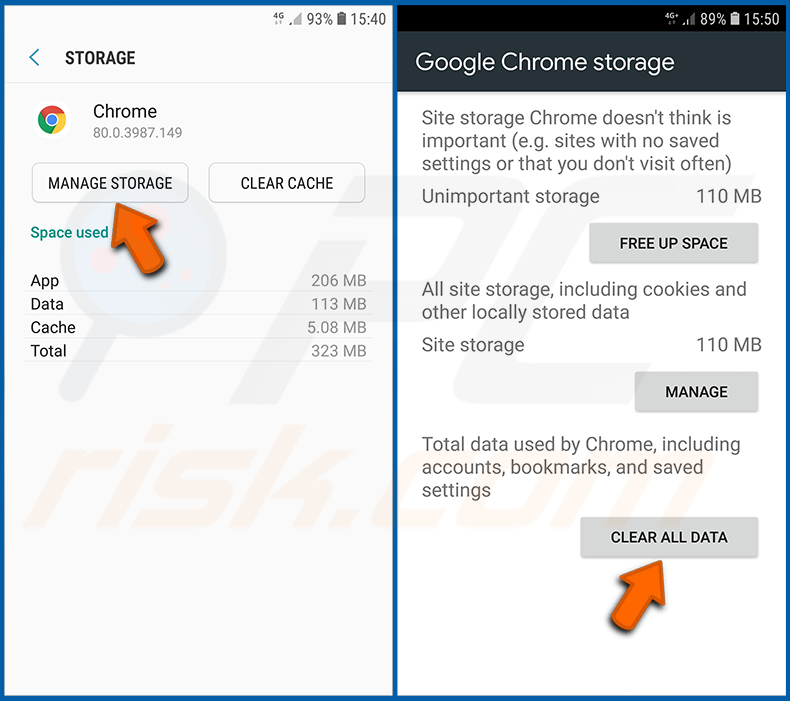

Repor o navegador Web Chrome:

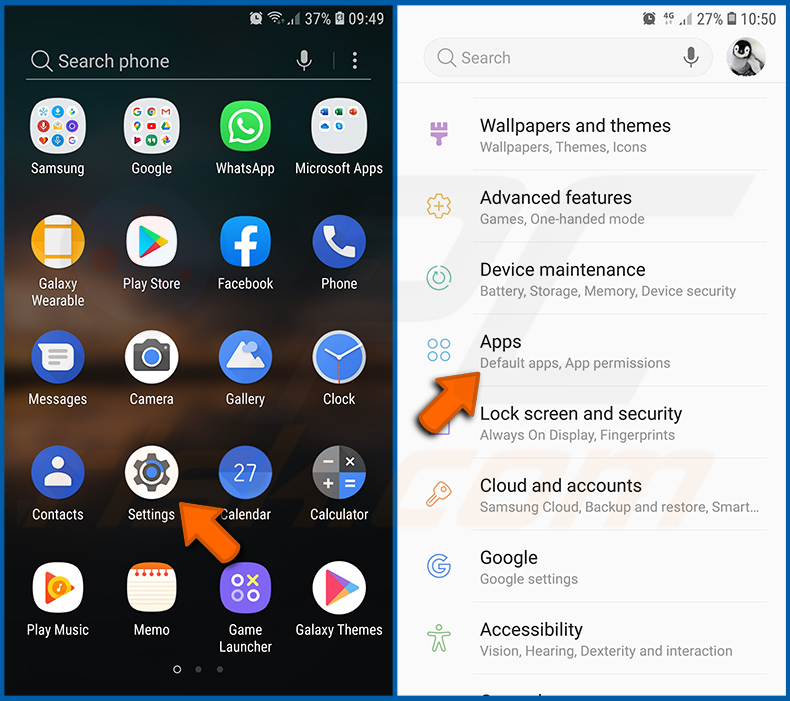

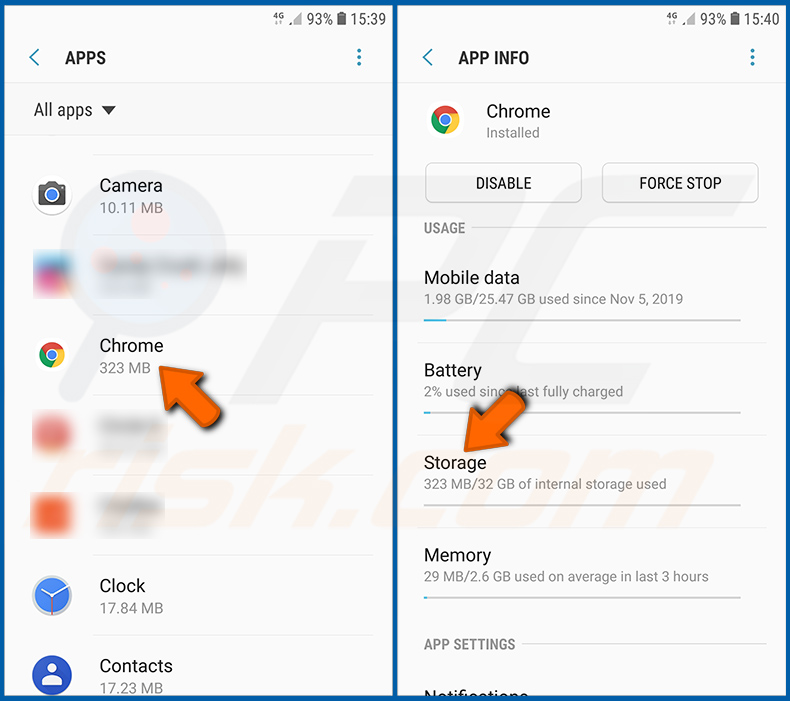

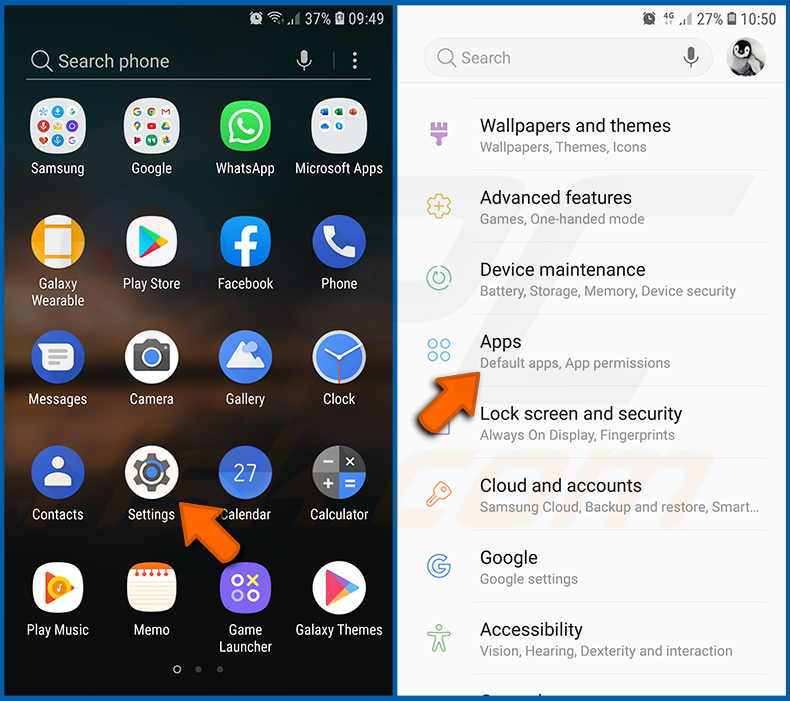

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

Desloque-se para baixo até encontrar a aplicação "Chrome", selecione-a e toque na opção "Armazenamento".

Toque em "GERIR ARMAZENAMENTO", depois em "LIMPAR TODOS OS DADOS" e confirme a ação tocando em "OK". Note que a reposição do navegador elimina todos os dados armazenados no mesmo. Isto significa que todos os inícios de sessão/palavras-passe guardados, histórico de navegação, definições não predefinidas e outros dados serão eliminados. Terá também de voltar a iniciar sessão em todos os sítios Web.

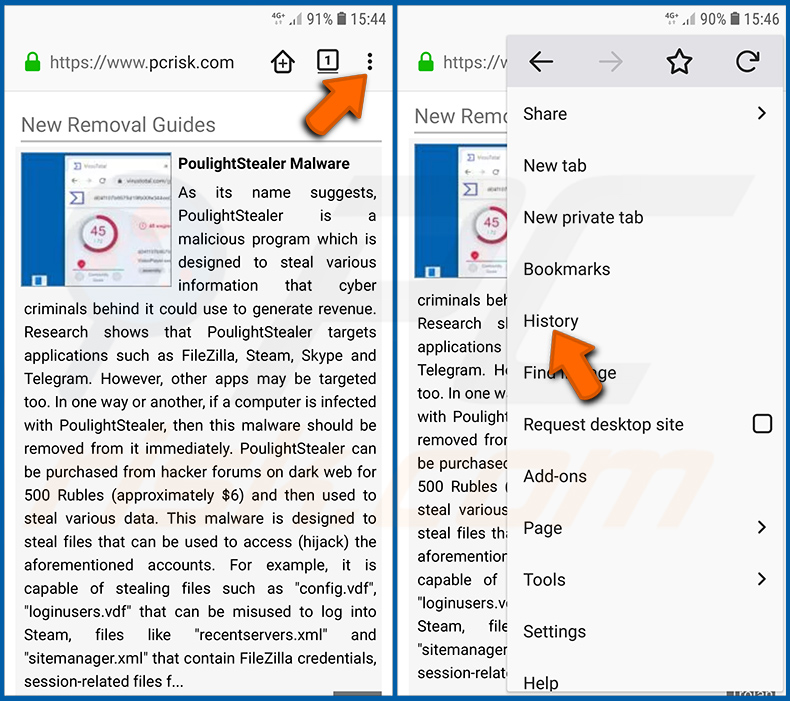

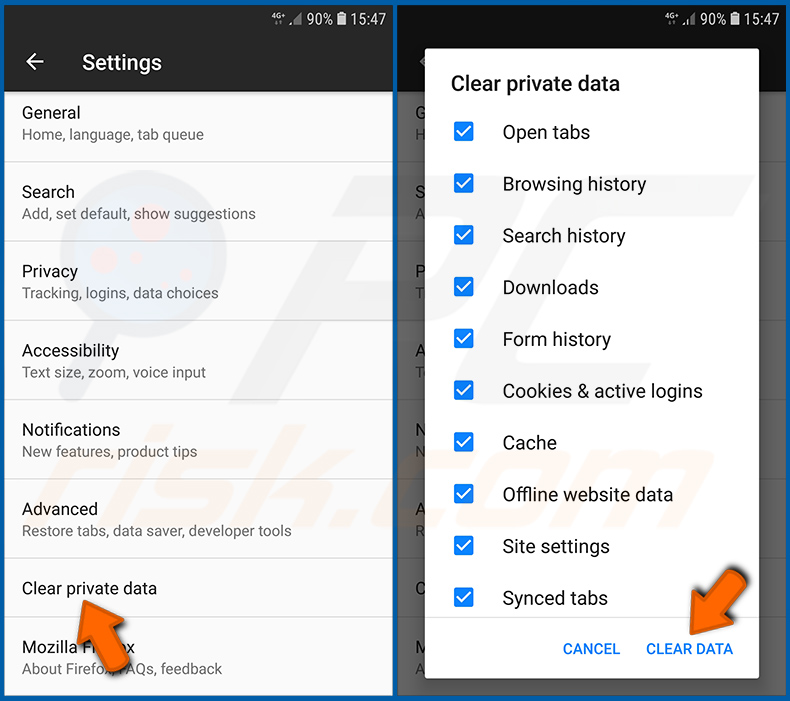

Eliminar o histórico de navegação do browser Firefox:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu pendente aberto.

Desloque-se para baixo até ver "Limpar dados privados" e toque nele. Selecione os tipos de dados que pretende remover e toque em "LIMPAR DADOS".

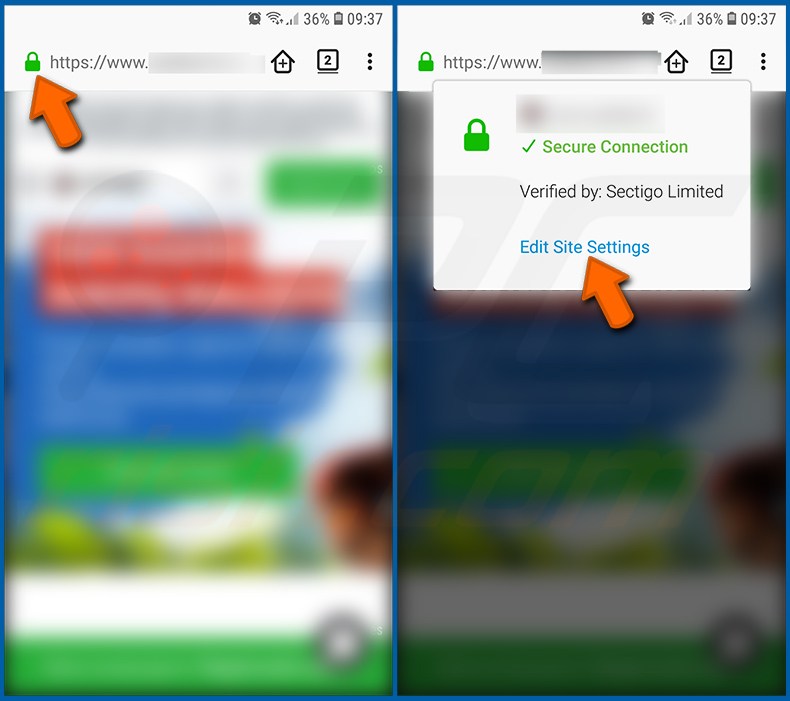

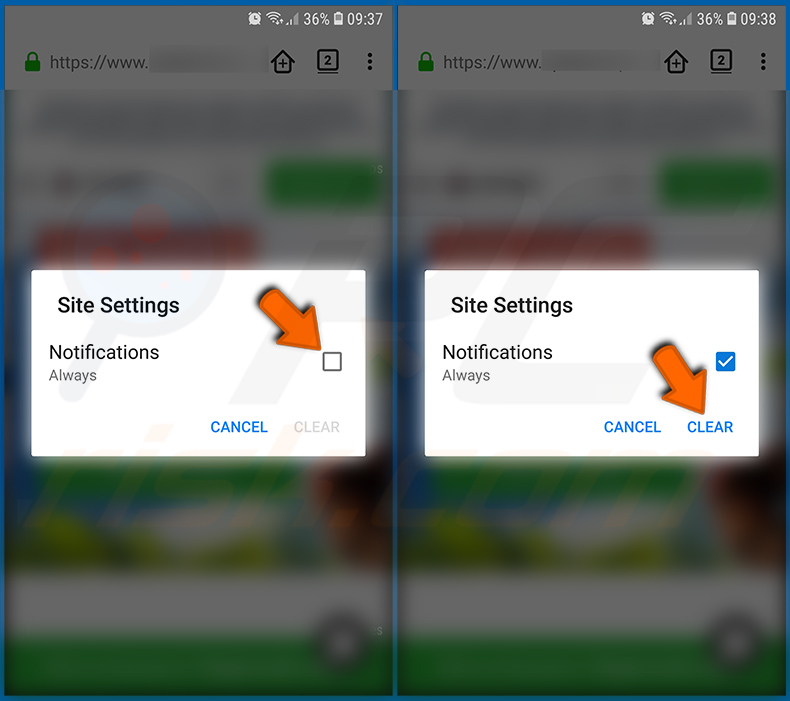

Desativar as notificações do navegador no navegador Web Firefox:

Visite o sítio Web que está a enviar notificações do navegador, toque no ícone apresentado à esquerda da barra de URL (o ícone não será necessariamente um "cadeado") e selecione "Editar definições do sítio".

Na janela pop-up aberta, selecione a opção "Notificações" e toque em "LIMPAR".

Reinicie o navegador Web Firefox:

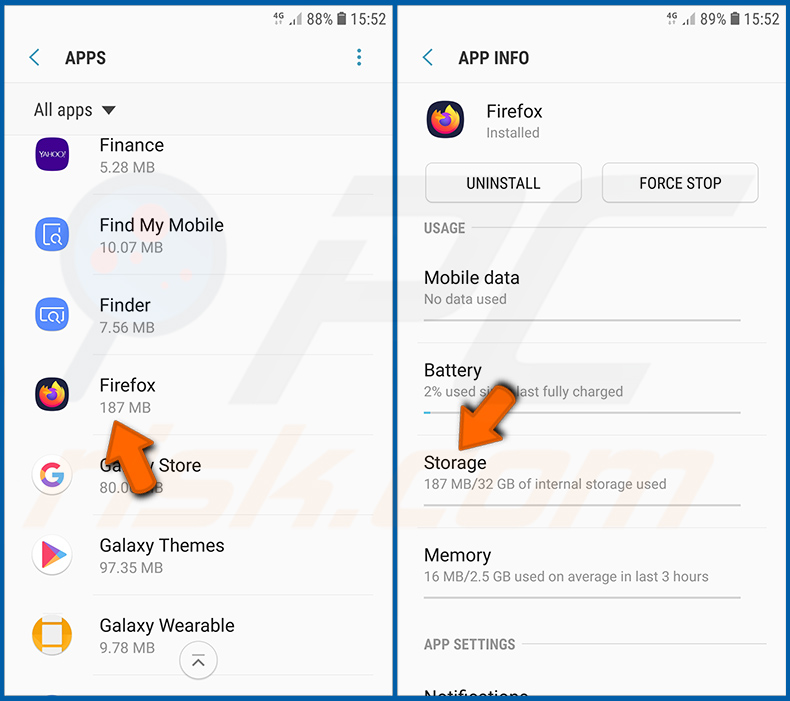

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

Desloque-se para baixo até encontrar a aplicação "Firefox", selecione-a e toque na opção "Armazenamento".

Toque em "LIMPAR DADOS" e confirme a ação tocando em "APAGAR". Note que a reposição do navegador elimina todos os dados armazenados no mesmo. Isto significa que todos os inícios de sessão/palavras-passe guardados, histórico de navegação, definições não predefinidas e outros dados serão eliminados. Terá também de voltar a iniciar sessão em todos os sítios Web.

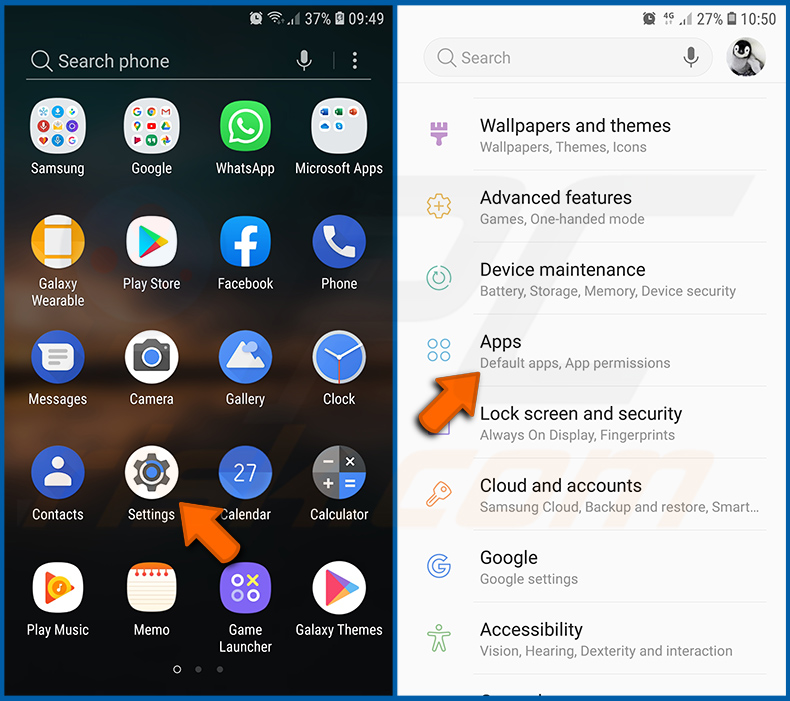

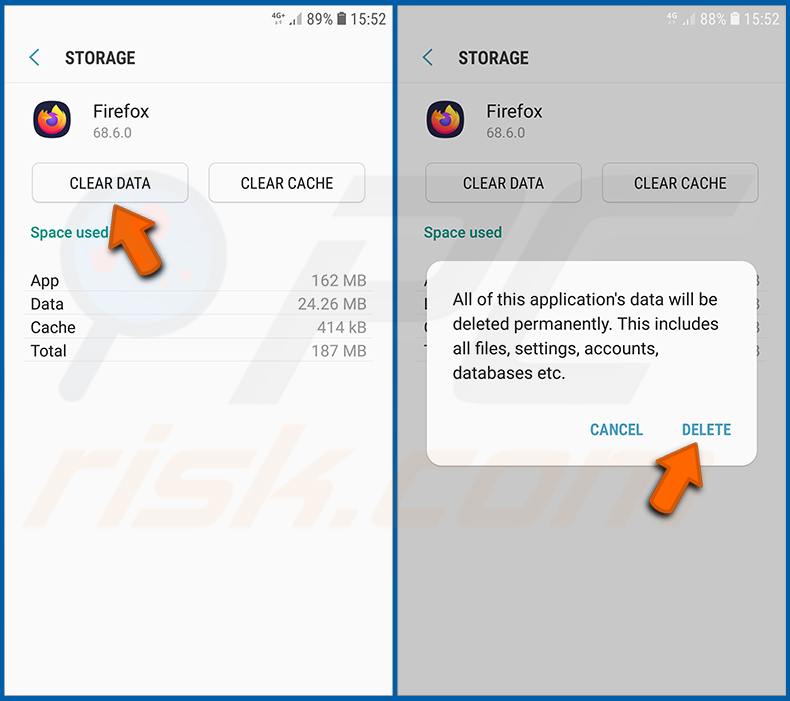

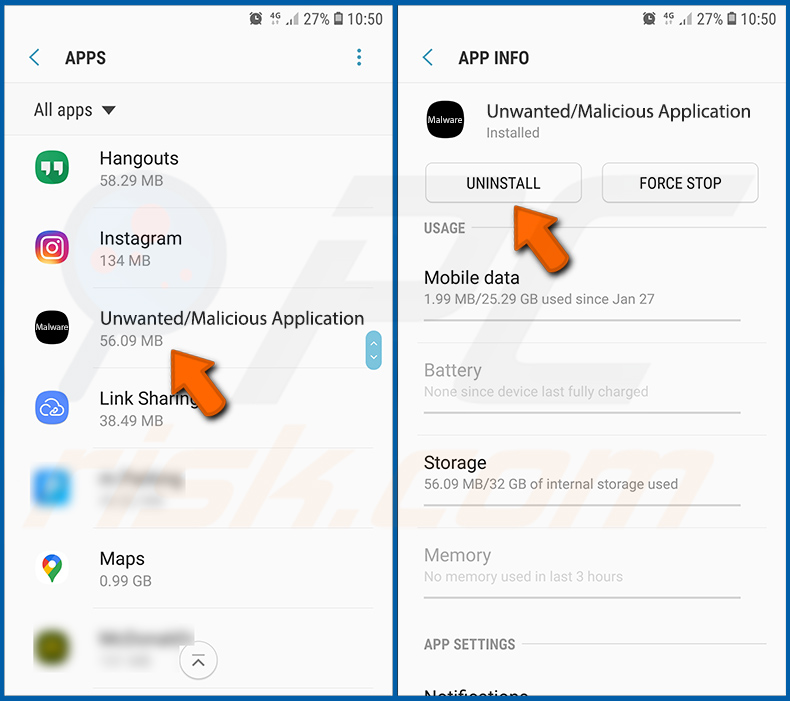

Desinstalar aplicações potencialmente indesejadas e/ou maliciosas:

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque nela.

Desloque-se para baixo até ver uma aplicação potencialmente indesejada e/ou maliciosa, selecione-a e toque em "Desinstalar". Se, por algum motivo, não conseguir remover a aplicação selecionada (por exemplo, é-lhe apresentada uma mensagem de erro), deve tentar utilizar o "Modo de segurança".

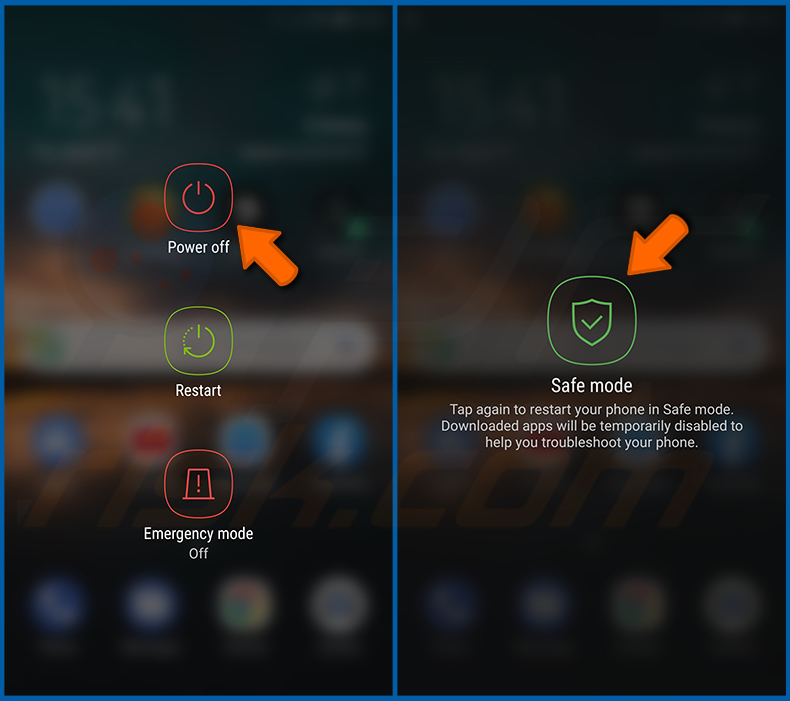

Arrancar o dispositivo Android no "Modo de segurança":

O "Modo de segurança" do sistema operativo Android desactiva temporariamente a execução de todas as aplicações de terceiros. A utilização deste modo é uma boa forma de diagnosticar e resolver vários problemas (por exemplo, remover aplicações maliciosas que impedem os utilizadores de o fazer quando o dispositivo está a funcionar "normalmente").

Prima o botão "Power" e mantenha-o premido até ver o ecrã "Desligar". Toque no ícone "Desligar" e mantenha-o premido. Após alguns segundos, aparecerá a opção "Modo de segurança" e poderá executá-la reiniciando o dispositivo.

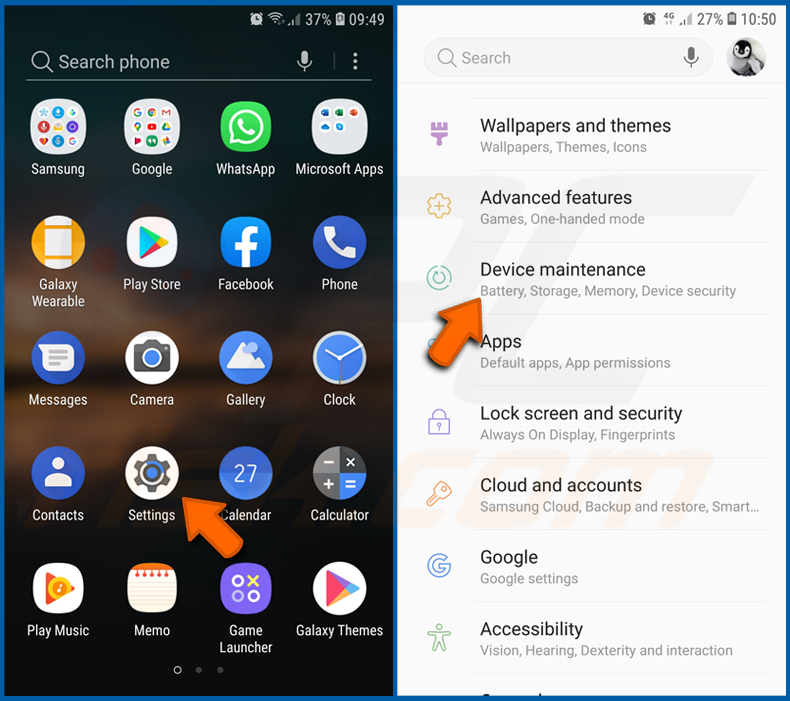

Verifique a utilização da bateria de várias aplicações:

Aceda a "Definições", desloque-se para baixo até ver "Manutenção do dispositivo" e toque nela.

Toque em "Bateria" e verifique a utilização de cada aplicação. As aplicações legítimas/genuínas são concebidas para utilizar o mínimo de energia possível, a fim de proporcionar a melhor experiência ao utilizador e poupar energia. Por conseguinte, uma utilização elevada da bateria pode indicar que a aplicação é maliciosa.

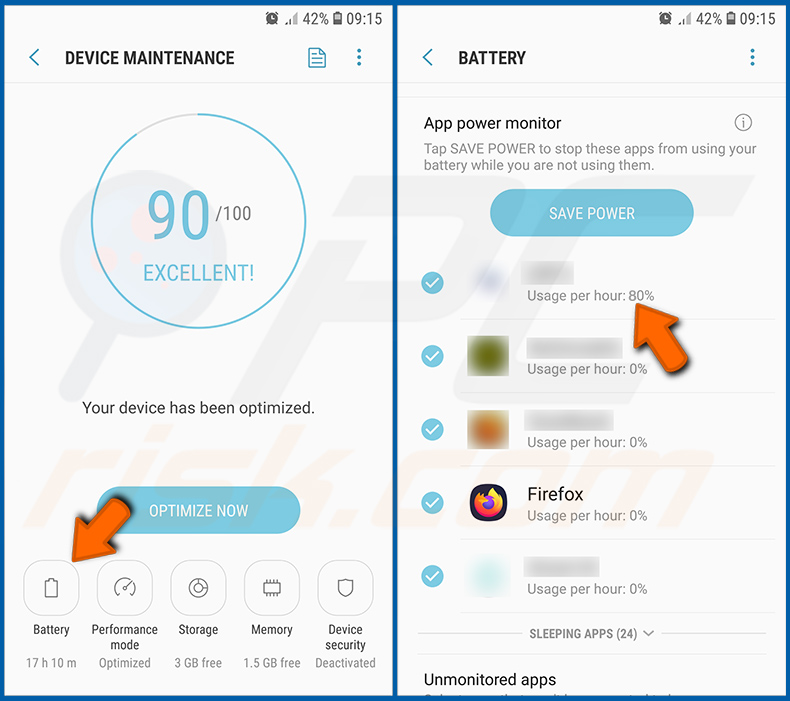

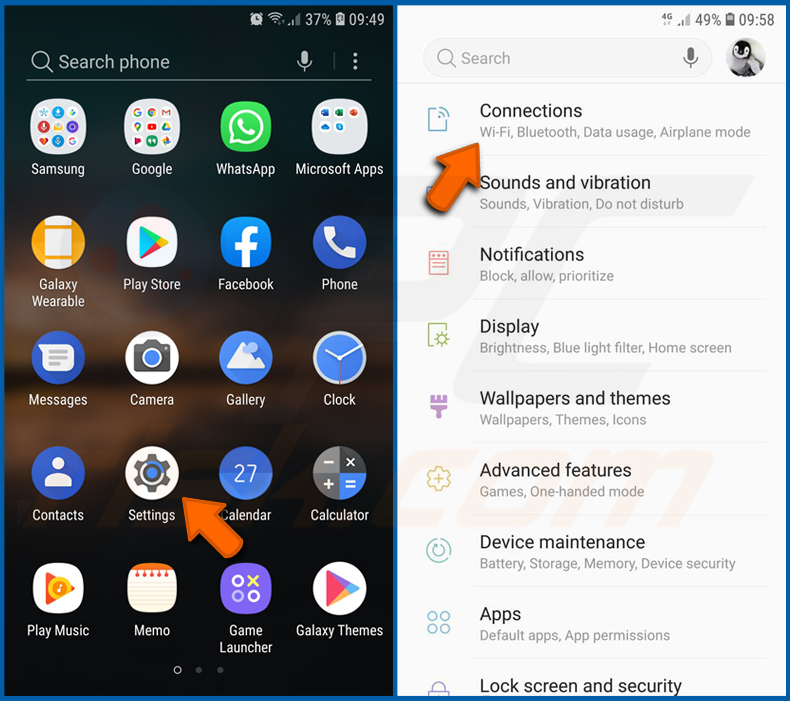

Verifique a utilização de dados de várias aplicações:

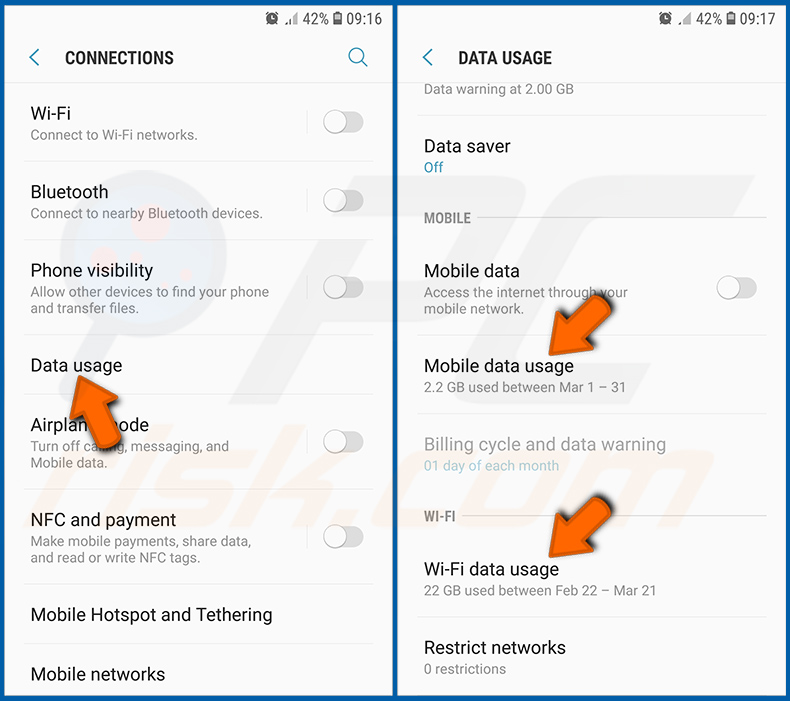

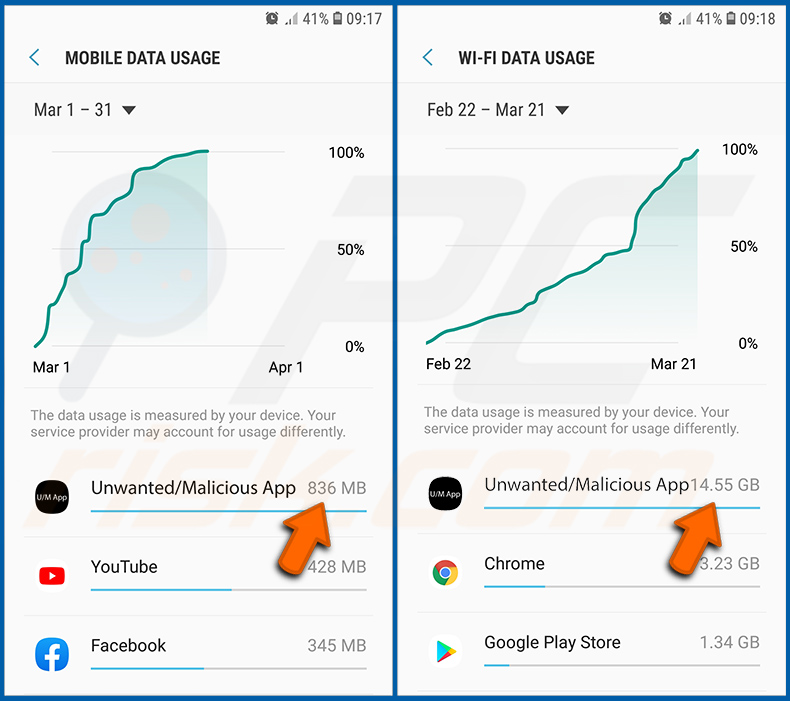

Aceda a "Definições", desloque-se para baixo até ver "Ligações" e toque nela.

Desloque-se para baixo até ver "Utilização de dados" e selecione esta opção. Tal como acontece com a bateria, as aplicações legítimas/genuínas são concebidas para minimizar a utilização de dados tanto quanto possível. Isto significa que uma grande utilização de dados pode indicar a presença de uma aplicação maliciosa. Note-se que algumas aplicações maliciosas podem ser concebidas para funcionar apenas quando o dispositivo está ligado a uma rede sem fios. Por este motivo, deve verificar a utilização de dados móveis e Wi-Fi.

Se encontrar uma aplicação que utilize muitos dados, apesar de nunca a utilizar, recomendamos vivamente que a desinstale o mais rapidamente possível.

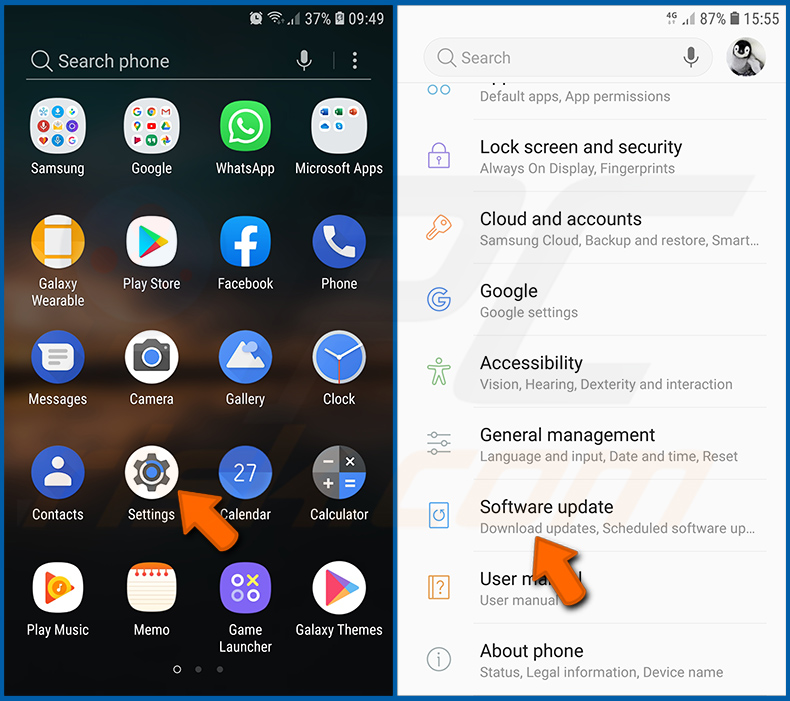

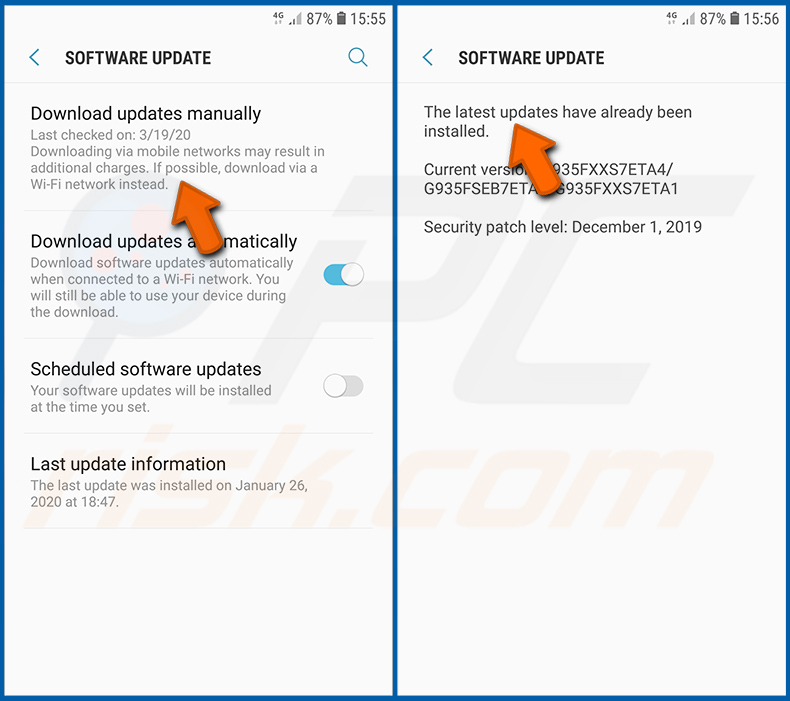

Instalar as actualizações de software mais recentes:

Manter o software atualizado é uma boa prática no que diz respeito à segurança do dispositivo. Os fabricantes de dispositivos estão continuamente a lançar vários patches de segurança e actualizações do Android para corrigir erros e bugs que podem ser utilizados por cibercriminosos. Um sistema desatualizado é muito mais vulnerável, pelo que deve certificar-se sempre de que o software do seu dispositivo está atualizado.

Vá a "Definições", desloque-se para baixo até ver "Atualização de software" e toque nela.

Toque em "Descarregar actualizações manualmente" e verifique se existem actualizações disponíveis. Em caso afirmativo, instale-as imediatamente. Recomendamos também que active a opção "Descarregar actualizações automaticamente" - esta opção permitirá que o sistema o notifique quando for lançada uma atualização e/ou a instale automaticamente.

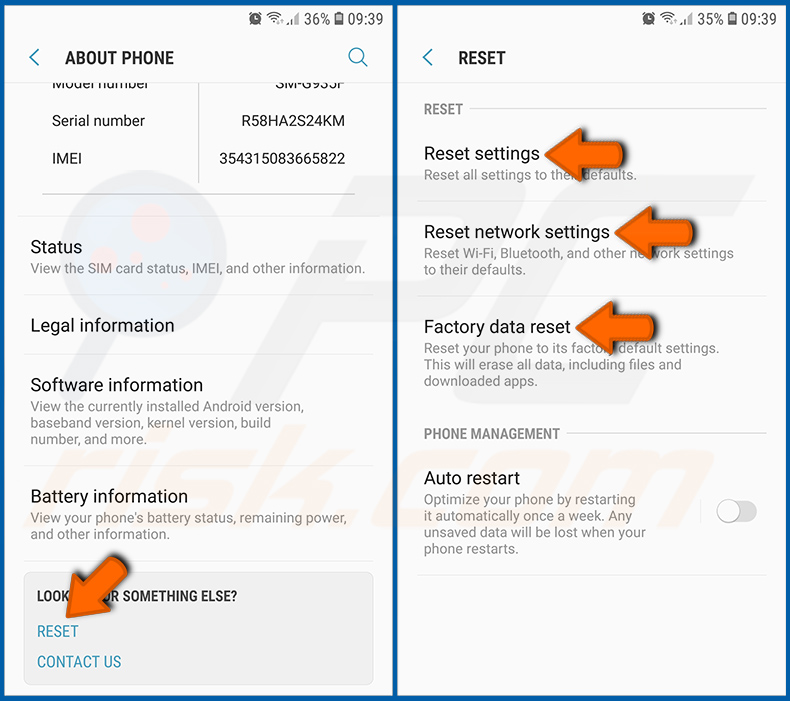

Repor o sistema no seu estado predefinido:

Executar uma "Reposição de fábrica" é uma boa forma de remover todas as aplicações indesejadas, repor as predefinições do sistema e limpar o dispositivo em geral. No entanto, deve ter em conta que todos os dados do dispositivo serão eliminados, incluindo fotografias, ficheiros de vídeo/áudio, números de telefone (armazenados no dispositivo e não no cartão SIM), mensagens SMS, etc. Por outras palavras, o dispositivo será restaurado ao seu estado original.

Também pode restaurar as definições básicas do sistema e/ou simplesmente as definições de rede.

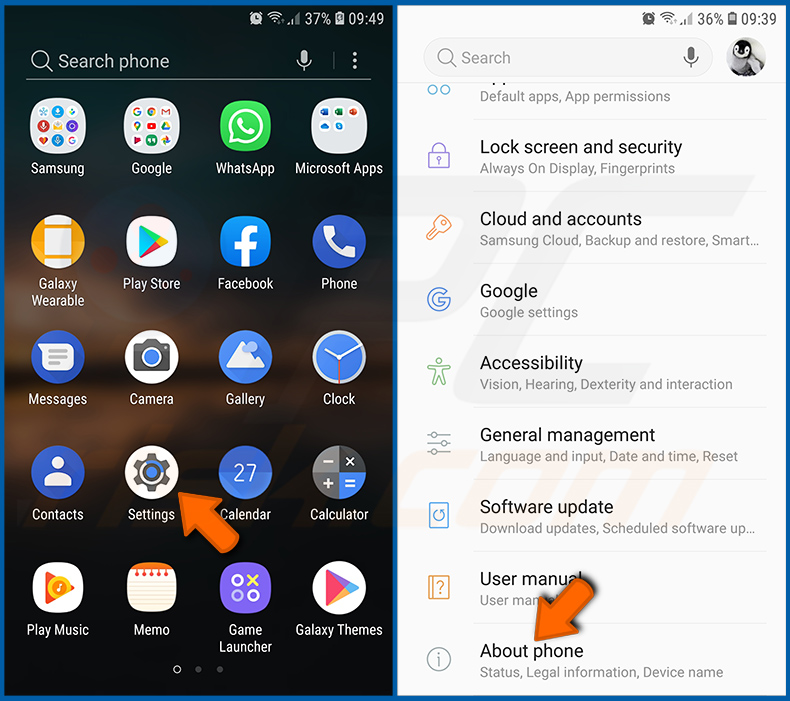

Vá a "Definições", desloque-se para baixo até ver "Acerca do telemóvel" e toque nele.

Desloque-se para baixo até ver "Repor" e toque nele. Agora escolha a ação que pretende executar:

"Repor definições" - repõe todas as definições do sistema para as predefinições;

"Repor definições de rede" - repõe todas as definições relacionadas com a rede para as predefinições;

"Repor dados de fábrica" - repõe todo o sistema e elimina completamente todos os dados armazenados;

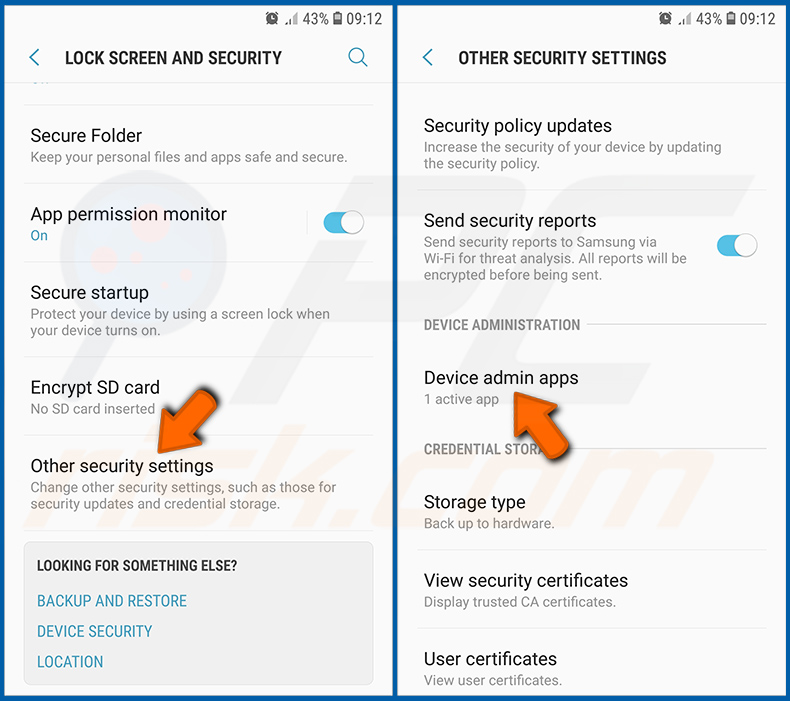

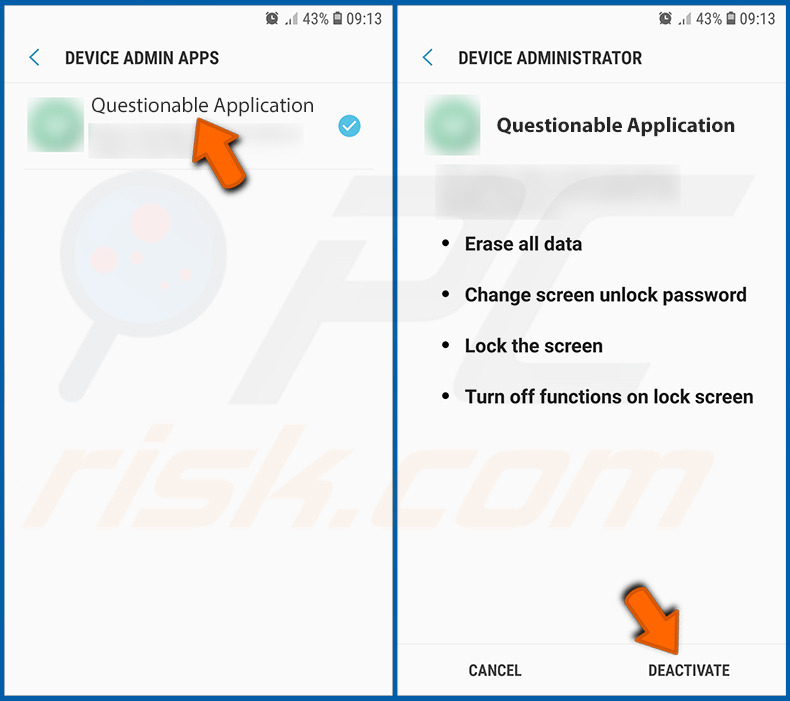

Desativar aplicações que tenham privilégios de administrador:

Se uma aplicação maliciosa obtiver privilégios de administrador, pode danificar seriamente o sistema. Para manter o dispositivo o mais seguro possível, deve verificar sempre quais as aplicações que têm esses privilégios e desativar as que não devem ter.

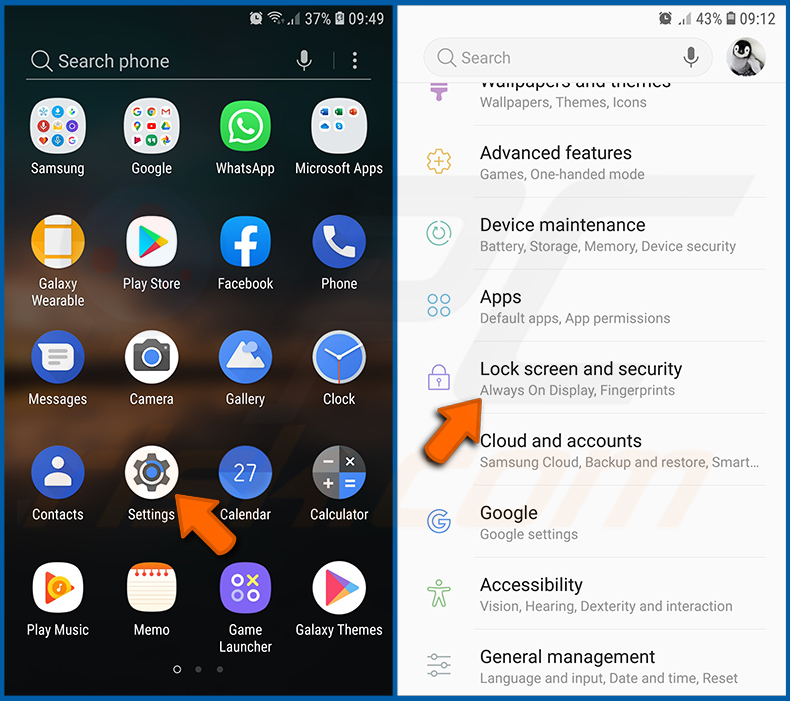

Aceda a "Definições", desloque-se para baixo até ver "Ecrã de bloqueio e segurança" e toque nessa opção.

Desloque-se para baixo até ver "Outras definições de segurança", toque nela e, em seguida, toque em "Aplicações de administração do dispositivo".

Identifique as aplicações que não devem ter privilégios de administrador, toque nelas e depois em "DESACTIVAR".

Perguntas frequentes (FAQ)

O meu dispositivo está infetado com Necro Trojan, devo formatar o meu dispositivo de armazenamento para me livrar dele?

A formatação do seu dispositivo de armazenamento pode remover o malware, mas é um passo drástico que deve ser tomado apenas como último recurso. Em vez disso, os utilizadores são aconselhados a empregar um antivírus de confiança ou um software anti-malware para eliminar o Necro.

Quais são os maiores problemas que o malware pode causar?

Os danos causados pelo software maligno variam consoante o seu tipo e funções. Os efeitos comuns dos ataques de malware incluem roubo de identidade, perda financeira, mais infecções, perda de dados e diminuição do desempenho do dispositivo.

Qual é o objetivo do Necro Trojan?

O objetivo do Necro Trojan é roubar várias informações dos dispositivos infectados e facilitar outras actividades maliciosas, tais como o descarregamento de malware adicional ou a execução de código arbitrário.

Como é que o Necro se infiltrou no meu dispositivo?

Os agentes de ameaças espalham o cavalo de Troia Necro principalmente incorporando-o em versões modificadas de aplicações populares, como o mod Spotify Plus encontrado em sites não oficiais. O cavalo de Troia também foi encontrado em aplicações legítimas nas lojas de aplicações oficiais, como a Wuta Camera e o Max Browser, bem como em vários mods de jogos populares como Minecraft e Stumble Guys.

O Combo Cleaner protege-me do malware?

Sim, o Combo Cleaner consegue detetar e remover quase todas as infecções de malware conhecidas. No entanto, o malware sofisticado muitas vezes penetra profundamente no sistema, por isso recomenda-se que seja efectuada uma verificação completa do sistema.

▼ Mostrar comentários