Starcat (.starcat) ransomware virus - opções de remoção e desencriptação

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de malware é o Starcat?

A nossa descoberta do Starcat ocorreu durante a inspeção de amostras de malware submetidas ao VirusTotal. Ao examinar o Starcat, concluímos que é um ransomware que encripta ficheiros (e os torna ocultos após a encriptação) no dispositivo infetado.

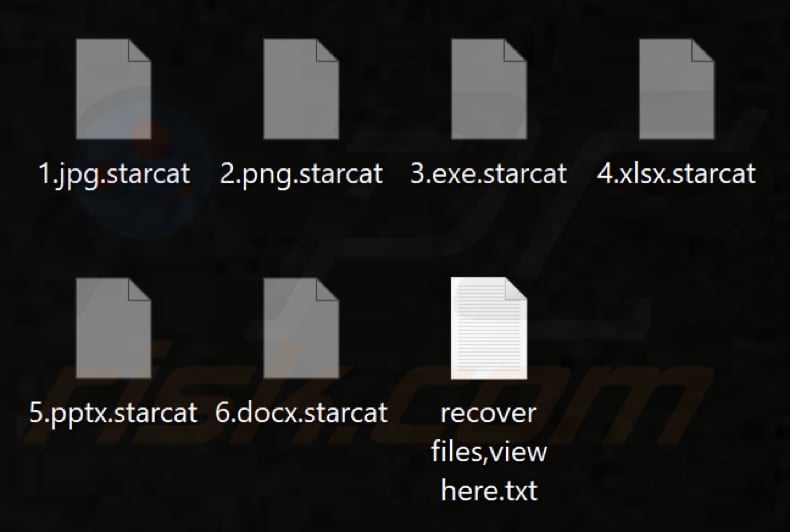

Além disso, o Starcat altera o papel de parede do ambiente de trabalho, cria uma nota de resgate ("recuperar ficheiros, ver aqui.txt") e acrescenta a extensão ".starcat" aos nomes dos ficheiros. Por exemplo, renomeia "1.jpg" para "1.jpg.starcat", "2.png" para "2.png.starcat", e assim por diante.

Captura de ecrã dos ficheiros encriptados por este ransomware:

Visão geral da nota de resgate do Starcat

A nota de resgate está escrita em várias línguas (inglês, russo, chinês, alemão, japonês, francês, coreano, português, tailandês, hebraico, espanhol, italiano e árabe). Informa a vítima de que todos os seus ficheiros foram encriptados usando o algoritmo CHACHA20+RSA4096, e a chave de desencriptação também está encriptada com RSA16384.

Diz que apenas os atacantes podem desencriptar os ficheiros e instrui a vítima a pagar $5.000 em XMR (Monero) no prazo de sete dias. Avisa que se o resgate não for pago, a chave será apagada e os ficheiros serão tornados públicos. Por fim, a nota fornece um endereço de e-mail (cos.luise@gmx.com) para contacto e um endereço de carteira Monero para pagamento.

Mais pormenores sobre o ransomware

As vítimas de ataques de ransomware normalmente não conseguem desencriptar os seus ficheiros sem o envolvimento de cibercriminosos. Não é recomendável pagar aos atacantes, uma vez que não há garantias de que estes fornecerão efetivamente as ferramentas de desencriptação. O pagamento da recuperação de dados pode ser evitado se a vítima tiver cópias de segurança dos dados ou acesso a ferramentas de desencriptação de terceiros.

Além disso, é essencial remover o ransomware dos sistemas infectados o mais rapidamente possível. O malware pode encriptar mais ficheiros e espalhar-se para outros dispositivos na rede local se não for removido.

Ransomware em geral

Existem inúmeros exemplos de variantes de ransomware, no entanto, o objetivo da maioria dos ataques de ransomware é extorquir dinheiro às vítimas. Infelizmente, as vítimas são muitas vezes forçadas a pagar por ferramentas de desencriptação, uma vez que os atacantes são os únicos que as têm.

Assim, é aconselhável fazer regularmente cópias de segurança dos ficheiros e mantê-los num servidor remoto ou num dispositivo de armazenamento desligado para evitar perdas no caso de um ataque de ransomware. Exemplos de diferentes variantes de ransomware são Gengar, RedLocker, e Help_restoremydata.

Como é que o ransomware infectou o meu computador?

Os cibercriminosos distribuem frequentemente ransomware através de sites obscuros que alojam software pirateado, ferramentas de cracking, geradores de chaves ou esquemas de apoio técnico. Os utilizadores tornam-se vítimas de ataques de ransomware depois de descarregarem e executarem o ransomware nos seus computadores.

Além disso, os agentes de ameaças podem explorar vulnerabilidades em sistemas operativos ou programas desactualizados e utilizar anúncios maliciosos, unidades USB infectadas, redes P2P, sítios Web comprometidos, descarregadores de terceiros e canais semelhantes para instalar ransomware.

| Nome | Starcat virus |

| Tipo de ameaça | Ransomware, vírus de criptografia, bloqueio de ficheiros |

| Extensão de ficheiros encriptados | .starcat |

| Mensagem de pedido de resgate | recover files,view here.txt |

| Está disponível um desencriptador gratuito? | Não |

| Valor do resgate | $5,000 em XMR (Monero) |

| Endereço da carteira Monero |

48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYb v6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai |

| Cibercrime Contacto | cos.luise@gmx.com |

| Nomes de Deteção | Avast (FileRepMalware [Misc]), Combo Cleaner (Dump:Generic.Ransom.Spora.01F280B9), Emsisoft (Dump:Generic.Ransom.Spora.01F280B9 (B)), Kaspersky (Trojan.Win32.Agent.xbuthd), Microsoft (Program:Win32/Wacapew.C!ml), Lista completa de detecções (VirusTotal) |

| Sintomas | Não é possível abrir ficheiros armazenados no computador; os ficheiros anteriormente funcionais têm agora uma extensão diferente (por exemplo, my.docx.locked). É apresentada uma mensagem de pedido de resgate no ambiente de trabalho. Os criminosos virtuais exigem o pagamento de um resgate (geralmente em bitcoins) para desbloquear os seus ficheiros. |

| Informações adicionais | Os ficheiros são ocultados após a encriptação |

| Métodos de distribuição | Anexos de correio eletrónico infectados (macros), sites de torrents, anúncios maliciosos. |

| Danos | Todos os ficheiros são encriptados e não podem ser abertos sem o pagamento de um resgate. Outros trojans de roubo de palavra-passe e infecções de malware podem ser instalados juntamente com uma infeção de ransomware. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Como se proteger de infecções de ransomware?

Descarregue sempre aplicações e ficheiros de fontes respeitáveis, como páginas Web oficiais ou lojas de aplicações. Não descarregue software pirateado nem utilize ferramentas de cracking. Tenha cuidado com as mensagens de correio eletrónico de remetentes desconhecidos, especialmente as que contêm ligações ou anexos inesperados ou irrelevantes.

Evite clicar em pop-ups, anúncios e hiperligações em sites duvidosos e não permita que sites suspeitos mostrem notificações. Actualize regularmente o sistema operativo e o software e utilize uma ferramenta de segurança de confiança para proteger o seu sistema e remover ameaças.

Se o seu computador já estiver infetado com Starcat, recomendamos executar uma verificação com Combo Cleaner para eliminar automaticamente este ransomware.

Nota de resgate do Starcat, "recuperar ficheiros, ver aqui.txt" (GIF):

Texto apresentado no ficheiro de texto do Starcat ransomware:

hello, my friend! we have encrypted all your computer files. please do not use antivirus software, otherwise your files will never be recovered. the encryption algorithm uses CHACHA20+RSA4096, and your key is encrypted using RSA16384. in this world, no one can decrypt your files except us. even if you use a supercomputer, you cannot decrypt the files. how to get the files back? you must pay us $5,000 worth of XMR to decrypt your files. you can search for monero virtual currency on google, and then you can see its price and how to trade virtual currency. you only have 7 chances to send us emails, so don't try to bargain with us, it will be bad for you it doesn't help at all, but will only irritate us. if you don't complete the transaction within 7 days, we will delete your key and make all your files public! of course, you can send us 3 files less than 3mb, and we will decrypt them for free. after the decryption is completed, please send the XMR to the address we provide. when sending an email, send us your key and your transaction record together. after we receive your request, we will complete your request within 24 hours. i wish you a happy life!

our email: cos.luise@gmx.com

our XMR address: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

your rsa public key:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----your rsa private key: please pull the text to the bottom for viewing

Здравствуй, друг! мы зашифровали все ваши компьютерные файлы. Пожалуйста, не используйте антивирусное программное обеспечение, иначе ваши файлы никогда не будут восстановлены. алгоритм шифрования использует CHACHA20+RSA4096, а ваш ключ зашифрован с помощью RSA16384. в этом мире никто кроме нас не сможет расшифровать ваши файлы. Даже если вы используете суперкомпьютер, вы не сможете расшифровать файлы. как вернуть файлы? вы должны заплатить нам XMR на сумму 5000 долларов за расшифровку ваших файлов. Вы можете найти виртуальную валюту Monero в Google, а затем увидеть ее цену и способы торговли виртуальной валютой. у вас есть только 7 шансов отправить нам электронное письмо, поэтому не пытайтесь торговаться с нами, это будет плохо для вас, это совсем не поможет, а только разозлит нас. Если вы не завершите транзакцию в течение 7 дней, мы удалим ваш ключ и сделаем все ваши файлы общедоступными! Конечно, вы можете отправить нам 3 файла размером менее 3 Мб, и мы их бесплатно расшифруем. После завершения расшифровки отправьте XMR на указанный нами адрес. при отправке электронного письма отправьте нам свой ключ и запись транзакции вместе. после получения вашего запроса мы выполним ваш запрос в течение 24 часов. желаю тебе счастливой жизни!

наша электронная почта: cos.luise@gmx.com

наш адрес XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

ваш открытый ключ RSA:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----ваш закрытый ключ RSA: Перейти внизу, посмотреть.

朋友你好!我們已經加密了您所有的電腦檔案。請不要使用防毒軟體,否則您的檔案將永遠無法恢復。加密演算法使用CHACHA20+RSA4096,你的金鑰使用RSA16384加密。在這個世界上,除了我們之外,沒有人可以解密您的檔案。即使您使用超級計算機,也無法解密檔案。如何取回文件?您必須向我們支付價值 5,000 美元的 XMR 才能解密您的檔案。您可以在谷歌上搜尋門羅幣虛擬貨幣,然後您可以看到它的價格以及如何交易虛擬貨幣。您只有 7 次向我們發送電子郵件的機會,所以不要試圖與我們討價還價,這對您來說沒有任何幫助,只會激怒我們。如果您在 7 天內未完成交易,我們將刪除您的金鑰並公開您的所有文件!當然,您可以向我們發送3個小於3mb的文件,我們將免費解密它們。解密完成後,請將XMR發送至我們提供的地址。發送電子郵件時,請將您的金鑰和交易記錄一起發送給我們。我們收到您的請求後,將在 24 小時內完成您的請求。祝您生活愉快!

我們的電子郵件:cos.luise@gmx.com

我們的XMR地址:48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

您的 rsa 公鑰:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----您的 rsa 私鑰:到底部查看鑰匙

Hallo mein Freund! Wir haben alle Ihre Computerdateien verschlüsselt. Bitte verwenden Sie keine Antivirensoftware, da Ihre Dateien sonst nie wiederhergestellt werden können. Der Verschlüsselungsalgorithmus verwendet CHACHA20+RSA4096 und Ihr Schlüssel wird mit RSA16384 verschlüsselt. Auf dieser Welt kann niemand außer uns Ihre Dateien entschlüsseln. Selbst wenn Sie einen Supercomputer verwenden, können Sie die Dateien nicht entschlüsseln. Wie bekomme ich die Dateien zurück? Sie müssen uns XMR im Wert von 5.000 US-Dollar zahlen, um Ihre Dateien zu entschlüsseln. Sie können auf Google nach der virtuellen Währung Monero suchen und dann den Preis sehen und erfahren, wie Sie mit der virtuellen Währung handeln können. Sie haben nur 7 Möglichkeiten, uns E-Mails zu senden, also versuchen Sie nicht, mit uns zu verhandeln, das wäre schlecht für Sie, es hilft überhaupt nicht, sondern wird uns nur irritieren. Wenn Sie die Transaktion nicht innerhalb von 7 Tagen abschließen, löschen wir Ihren Schlüssel und machen alle Ihre Dateien öffentlich! Selbstverständlich können Sie uns auch 3 Dateien mit einer Größe von weniger als 3 MB zusenden und wir entschlüsseln diese kostenlos. Nachdem die Entschlüsselung abgeschlossen ist, senden Sie bitte das XMR an die von uns angegebene Adresse. Wenn Sie eine E-Mail senden, senden Sie uns bitte Ihren Schlüssel und Ihre Transaktionsaufzeichnung zusammen. Nachdem wir Ihre Anfrage erhalten haben, werden wir Ihre Anfrage innerhalb von 24 Stunden bearbeiten. Ich wünsche dir ein glückliches Leben!

unsere E-Mail: cos.luise@gmx.com

unsere XMR-adresse: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

Ihr öffentlicher RSA-Schlüssel:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----Ihr privater RSA-Schlüssel: Bitte ziehen Sie den Text zum Anzeigen nach unten

こんにちは、友よ!あなたのコンピュータファイルはすべて暗号化しました。ウイルス対策ソフトウェアは使用しないでください。そうしないと、ファイルは回復されません。暗号化アルゴリズムはchacha20 + RSA4096を使用し、キーはRSA16384を使用して暗号化されます。この世界では、私たち以外の誰もあなたのファイルを復号化できません。スーパーコンピューターを使用しても、ファイルを復号化することはできません。ファイルを取り戻すには?ファイルを復号化するには、5,000ドル相当のXMRを支払う必要があります。Googleでmonero仮想通貨を検索すると、その価格と仮想通貨の取引方法を確認できます。メールを送信できるチャンスは7回だけですので、私たちと交渉しないでください。それはあなたにとって悪いですし、まったく役に立たず、私たちを苛立たせるだけです。7日以内に取引を完了しないと、キーを削除し、すべてのファイルを公開します。もちろん、3MB未満のファイルを3つ送信していただければ、無料で復号化します。復号化が完了したら、弊社が提供するアドレスに XMR を送信してください。メールを送信する際は、キーとトランザクション レコードを一緒に送信してください。リクエストを受信してから 24 時間以内にリクエストを完了します。幸せな人生をお祈りします!

弊社のメール アドレス: cos.luise@gmx.com

弊社の XMR アドレス: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

RSA 公開キー:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----RSA 秘密キー: 一番下に行って鍵を見てください

bonjour mon ami! nous avons crypté tous vos fichiers informatiques. Veuillez ne pas utiliser de logiciel antivirus, sinon vos fichiers ne seront jamais récupérés. l'algorithme de cryptage utilise CHACHA20+RSA4096 et votre clé est cryptée à l'aide de RSA16384. dans ce monde, personne ne peut décrypter vos fichiers à part nous. Même si vous utilisez un superordinateur, vous ne pouvez pas décrypter les fichiers. comment récupérer les fichiers ? vous devez nous payer 5 000 $ de XMR pour décrypter vos fichiers. vous pouvez rechercher la monnaie virtuelle monero sur Google, puis voir son prix et comment échanger de la monnaie virtuelle. vous n'avez que 7 chances de nous envoyer des emails, alors n'essayez pas de négocier avec nous, ce sera mauvais pour vous, cela n'aidera pas du tout, mais ne fera que nous irriter. Si vous ne finalisez pas la transaction dans les 7 jours, nous supprimerons votre clé et rendrons tous vos fichiers publics! bien sûr, vous pouvez nous envoyer 3 fichiers de moins de 3 Mo, et nous les décrypterons gratuitement. Une fois le décryptage terminé, veuillez envoyer le XMR à l'adresse que nous fournissons. lors de l'envoi d'un e-mail, envoyez-nous ensemble votre clé et votre relevé de transaction. après réception de votre demande, nous compléterons votre demande dans les 24 heures. je te souhaite une vie heureuse!

notre email: cos.luise@gmx.com

notre adresse XMR : 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

votre clé publique rsa:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----votre clé privée rsa: en bas pour voir vos clés

안녕 친구! 우리는 귀하의 모든 컴퓨터 파일을 암호화했습니다. 바이러스 백신 소프트웨어를 사용하지 마십시오. 그렇지 않으면 귀하의 파일은 절대 복구되지 않습니다. 암호화 알고리즘은 CHACHA20+RSA4096을 사용하며 귀하의 키는 이 세상 어느 누구도 사용하지 않습니다. 우리를 제외한 모든 파일을 해독할 수 있습니다. 슈퍼컴퓨터를 사용해도 파일을 해독할 수 없습니다. 어떻게 하면 $5,000 상당의 XMR을 지불해야 합니까? 파일을 해독하려면 Google에서 모네로 가상 화폐를 검색하면 해당 가격과 가상 화폐 거래 방법을 확인할 수 있습니다. 이메일을 보낼 수 있는 기회는 7번뿐이므로 우리와 흥정하려고 하지 마세요. 전혀 도움이 되지 않지만 우리를 짜증나게 할 뿐입니다. 7일 이내에 거래를 완료하지 않으면 우리는 귀하의 키를 삭제하고 모든 파일을 공개할 것입니다. 물론 우리에게 보낼 수 있습니다! 3MB 미만의 파일 3개, 암호 해독이 완료되면 이메일을 보낼 때 제공한 주소로 XMR을 보내주십시오. 귀하의 요청을 받은 후 키와 거래 기록을 함께 보내주십시오. 24시간 안에 행복한 삶을 기원합니다!

이메일: cos.luise@gmx.com

XMR 주소: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

귀하의 RSA 공개 키:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----귀하의 rsa 개인 키: 맨 아래로 당겨.열쇠 보기

我的朋友,你好!我们已将你电脑文件全部加密,请不要使用杀毒软件,否则你的文件将永远无法找回.加密算法采用CHACHA20+RSA4096,你的钥匙采用RSA16384加密.这个世界上除了我们可以解密你的文件以外,其他任何人都无法解密已经加密的文件.就算你使用超级计算机也无法解密文件.怎么找回文件?你必须向我们支付价值5000美元的XMR,才可以解密你的文件.你可以谷歌搜索门罗虚拟货币,然后你就可以看到它的价格以及如何交易虚拟货币.你只有7次向我们发送邮件的机会,你不要尝试和我们讨价还价,这样做对你没有一点帮助,反而只会激怒我们.如果你在7天内没有完成交易,我们会删除你的钥匙并且把你的文件全部公开!当然,你可以向我们发送3个小于3MB的文件,我们会为你免费解密,解密完成以后,请你把XMR发送到我们提供的地址.发送邮件的时候把你的钥匙和你的交易记录一起发送给我们,我们接到你的请求以后,我们会在24小时内完成你的请求.祝你生活幸福!

我们的邮箱:cos.luise@gmx.com

我们的XMR地址:48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

你的RSA公匙:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----你的RSA私匙:到下面,查看你的钥匙

olá, meu amigo! encriptamos todos os ficheiros do seu computador. Por favor, não utilize software antivírus, caso contrário os seus ficheiros nunca serão recuperados. o algoritmo de encriptação utiliza CHACHA20+RSA4096 e a sua chave é encriptada utilizando RSA16384. neste mundo, ninguém pode desencriptar os seus ficheiros, exceto nós. Mesmo que utilize um supercomputador, não conseguirá desencriptar os ficheiros. como recuperar os ficheiros? deve pagar-nos $5.000 em XMR para desencriptar os seus ficheiros. pode pesquisar a moeda virtual monero no google e ver o seu preço e como negociar moeda virtual. só tem 7 hipóteses de nos enviar e-mails, por isso não tente negociar connosco, vai ser mau para si, não ajuda em nada, mas só nos vai irritar. Se não concluir a transação no prazo de 7 dias, eliminaremos a sua chave e tornaremos todos os seus ficheiros públicos! claro, pode enviar-nos 3 ficheiros com menos de 3 MB e nós iremos desencriptá-los gratuitamente. Após a conclusão da desencriptação, envie o XMR para o endereço que fornecemos. ao enviar um e-mail, envie-nos a sua chave e o seu registo de transações em conjunto. depois de recebermos o seu pedido, concluiremos o seu pedido dentro de 24 horas. desejo-lhe uma vida feliz!

o nosso e-mail: cos.luise@gmx.com

o nosso endereço XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

a sua chave pública rsa:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----a sua chave privada rsa: Vá para o fundo para verificar suas chaves

สวัสดีเพื่อนของฉัน! เราได้เข้ารหัสไฟล์คอมพิวเตอร์ของคุณทั้งหมดแล้ว กรุณาอย่าใช้ซอฟต์แวร์ป้องกันไวรัส ไม่เช่นนั้นไฟล์ของคุณจะไม่ถูกกู้คืน อัลกอริธึมการเข้ารหัสใช้ CHACHA20+RSA4096 และคีย์ของคุณถูกเข้ารหัสโดยใช้ RSA16384 ในโลกนี้ไม่มีใครสามารถถอดรหัสไฟล์ของคุณได้ยกเว้นเรา แม้ว่าคุณจะใช้ซูเปอร์คอมพิวเตอร์ คุณจะไม่สามารถถอดรหัสไฟล์ได้ จะรับไฟล์กลับได้อย่างไร? คุณต้องจ่ายเงิน XMR มูลค่า 5,000 ดอลลาร์ให้เราเพื่อถอดรหัสไฟล์ของคุณ คุณสามารถค้นหาสกุลเงินเสมือน monero บน Google จากนั้นคุณจะเห็นราคาและวิธีแลกเปลี่ยนสกุลเงินเสมือน คุณมีโอกาสเพียง 7 ครั้งที่จะส่งอีเมลถึงเรา ดังนั้นอย่าพยายามต่อรองกับเรา มันจะไม่ดีสำหรับคุณ มันไม่ได้ช่วยอะไรเลย แต่จะทำให้เราหงุดหงิดเท่านั้น หากคุณไม่ทำธุรกรรมให้เสร็จสิ้นภายใน 7 วัน เราจะลบรหัสของคุณและทำให้ไฟล์ทั้งหมดของคุณเป็นแบบสาธารณะ! แน่นอน คุณสามารถส่งไฟล์ 3 ไฟล์ที่มีขนาดเล็กกว่า 3mb มาให้เรา และเราจะถอดรหัสมันฟรี หลังจากการถอดรหัสเสร็จสิ้น โปรดส่ง XMR ไปยังที่อยู่ที่เราให้ไว้ เมื่อส่งอีเมล โปรดส่งรหัสและบันทึกการทำธุรกรรมของคุณมาให้เราด้วยกัน หลังจากที่เราได้รับคำขอของคุณ เราจะดำเนินการตามคำขอของคุณให้เสร็จสิ้นภายใน 24 ชั่วโมง ฉันขอให้คุณมีชีวิตที่มีความสุข!

อีเมลของเรา: cos.luise@gmx.com

ที่อยู่ XMR ของเรา: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

รหัสสาธารณะ rsa ของคุณ:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----รหัสส่วนตัว rsa ของคุณ: ตรวจสอบกุญแจของคุณที่ด้านล่าง

שלום, ידידי! הצפנו את כל קבצי המחשב שלך. נא לא להשתמש בתוכנת אנטי וירוס, אחרת הקבצים שלך לעולם לא ישוחזרו. אלגוריתם ההצפנה משתמש ב-CHACHA20+RSA4096, והמפתח שלך מוצפן באמצעות RSA16384. בעולם הזה, אף אחד לא יכול לפענח את הקבצים שלך מלבדנו. גם אם אתה משתמש במחשב על, אתה לא יכול לפענח את הקבצים. איך מחזירים את הקבצים? עליך לשלם לנו XMR בשווי $5,000 כדי לפענח את הקבצים שלך. אתה יכול לחפש מטבע וירטואלי monero בגוגל, ואז אתה יכול לראות את המחיר שלו וכיצד לסחור במטבע וירטואלי. יש לך רק 7 הזדמנויות לשלוח לנו מיילים, אז אל תנסה להתמקח איתנו, זה יהיה רע לך זה לא יעזור בכלל, אלא רק יעצבן אותנו. אם לא תשלים את העסקה תוך 7 ימים, אנו נמחק את המפתח שלך ונהפוך את כל הקבצים שלך לציבוריים! כמובן, אתה יכול לשלוח לנו 3 קבצים פחות מ-3MB, ואנו נפענח אותם בחינם. לאחר השלמת הפענוח, אנא שלח את ה-XMR לכתובת שאנו מספקים. בעת שליחת אימייל, שלח לנו את המפתח שלך ואת רשומת העסקאות שלך יחד. לאחר שנקבל את בקשתך, נשלים את בקשתך תוך 24 שעות. אני מאחל לך חיים מאושרים!

הדוא"ל שלנו: cos.luise@gmx.com

כתובת ה-XMR שלנו: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

מפתח ה-rsa הציבורי שלך:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----מפתח ה-rsa הפרטי שלך: למשוך למטה ולבדוק את המפתח

¡hola mi amigo! Hemos cifrado todos los archivos de su computadora. No utilice software antivirus; de lo contrario, sus archivos nunca se recuperarán. el algoritmo de cifrado utiliza CHACHA20+RSA4096 y su clave se cifra mediante RSA16384. En este mundo, nadie puede descifrar sus archivos excepto nosotros. Incluso si usa una supercomputadora, no podrá descifrar los archivos. ¿Cómo recuperar los archivos? debe pagarnos $5,000 en XMR para descifrar sus archivos. Puede buscar moneda virtual Monero en Google y luego podrá ver su precio y cómo operar con moneda virtual. Sólo tienes 7 oportunidades para enviarnos correos electrónicos, así que no intentes negociar con nosotros, será malo para ti, no ayuda en absoluto, solo nos irritará. Si no completa la transacción dentro de los 7 días, eliminaremos su clave y haremos públicos todos sus archivos. Por supuesto, puedes enviarnos 3 archivos de menos de 3 MB y los descifraremos de forma gratuita. Una vez completado el descifrado, envíe el XMR a la dirección que le proporcionamos. al enviar un correo electrónico, envíenos su clave y su registro de transacción juntos. Después de recibir su solicitud, la completaremos dentro de las 24 horas. ¡Te deseo una vida feliz!

nuestro correo electrónico: cos.luise@gmx.com

nuestra dirección XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

su clave pública rsa:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----su clave privada rsa: Tira hacia abajo y mira la llave

ciao, amico mio! abbiamo crittografato tutti i file del tuo computer. Si prega di non utilizzare software antivirus, altrimenti i file non verranno mai recuperati. l'algoritmo di crittografia utilizza CHACHA20+RSA4096 e la tua chiave viene crittografata utilizzando RSA16384. in questo mondo, nessuno può decrittografare i tuoi file tranne noi. Anche se utilizzi un supercomputer, non puoi decrittografare i file. come recuperare i file? devi pagarci $ 5.000 in XMR per decrittografare i tuoi file. puoi cercare la valuta virtuale monero su Google, quindi puoi vedere il suo prezzo e come scambiare valuta virtuale. hai solo 7 possibilità per inviarci email, quindi non cercare di contrattare con noi, ti farà male, non ti aiuterà affatto, ma ci irriterà solo. Se non completi la transazione entro 7 giorni, elimineremo la tua chiave e renderemo pubblici tutti i tuoi file! ovviamente puoi inviarci 3 file di meno di 3 MB e li decodificheremo gratuitamente. Una volta completata la decrittazione, invia XMR all'indirizzo da noi fornito. quando invii un'e-mail, inviaci insieme la tua chiave e il record della transazione. dopo aver ricevuto la tua richiesta, la completeremo entro 24 ore. ti auguro una vita felice!

la nostra email: cos.luise@gmx.com

il nostro indirizzo XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

la tua chiave pubblica rsa:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----la tua chiave privata rsa: La tua chiave è in fondo

أهلاً يا صديقي! لقد قمنا بتشفير كافة ملفات جهاز الكمبيوتر الخاص بك. يرجى عدم استخدام برامج مكافحة الفيروسات، وإلا فلن يتم استرداد ملفاتك أبدًا. تستخدم خوارزمية التشفير CHACHA20+RSA4096، ويتم تشفير مفتاحك باستخدام RSA16384. في هذا العالم، لا أحد يستطيع فك تشفير ملفاتك إلا نحن. حتى إذا كنت تستخدم جهاز كمبيوتر فائق السرعة، فلن تتمكن من فك تشفير الملفات. كيفية الحصول على الملفات مرة أخرى؟ يجب أن تدفع لنا ما قيمته 5000 دولار من XMR لفك تشفير ملفاتك. يمكنك البحث عن عملة مونيرو الافتراضية على جوجل، ومن ثم يمكنك رؤية سعرها وكيفية تداول العملة الافتراضية. لديك 7 فرص فقط لإرسال رسائل البريد الإلكتروني إلينا، لذا لا تحاول المساومة معنا، سيكون ذلك سيئًا بالنسبة لك ولن يساعدك على الإطلاق، ولكنه لن يؤدي إلا إلى إزعاجنا. إذا لم تقم بإكمال المعاملة خلال 7 أيام، فسنحذف مفتاحك ونجعل جميع ملفاتك عامة! بالطبع، يمكنك أن ترسل لنا 3 ملفات بحجم أقل من 3 ميجابايت، وسنقوم بفك تشفيرها مجانًا. بعد اكتمال فك التشفير، يرجى إرسال XMR إلى العنوان الذي نقدمه. عند إرسال بريد إلكتروني، أرسل لنا مفتاحك وسجل معاملتك معًا. بعد أن نتلقى طلبك، سوف نقوم بإكمال طلبك خلال 24 ساعة. أتمنى لك حياة سعيدة!

ريدنا الإلكتروني: cos.luise@gmx.com

عنواننا XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

مفتاح RSA العام الخاص بك:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----

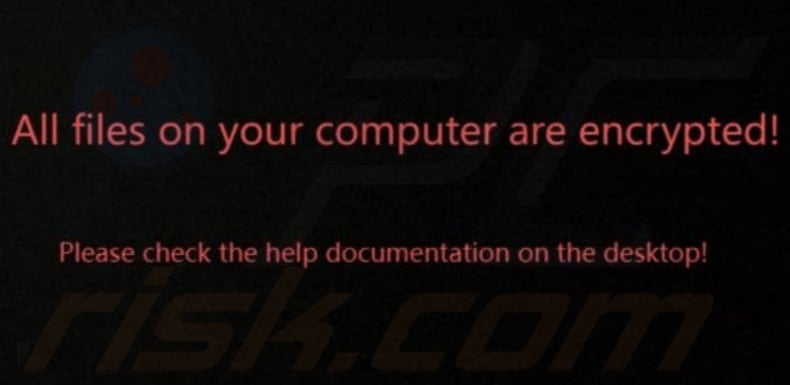

Captura de ecrã do wallpaper do ambiente de trabalho do Starcat:

Texto no papel de parede:

All files on your computer are encrypted!

Please heck the help documentation on the desktop!

Remoção do Starcat ransomware:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

O vídeo indica os passos a serem tomados no caso de infecção por ransomware:

Menu rápido:

- O que é Starcat virus?

- PASSO 1. Reportar ransomware às autoridades.

- PASSO 2. Isolar o dispositivo infectado.

- PASSO 3. Identificar a infecção de ransomware.

- PASSO 4. Pesquisar ferramentas de desencriptação de ransomware.

- PASSO 5. Restaurar ficheiros com ferramentas de recuperação de dados.

- PASSO 6. Criação de cópias de seguranças de dados.

Se for vítima de um ataque de ransomware, recomendamos reportar este incidente às autoridades. Ao fornecer informações às agências de aplicação da lei, ajudará a rastrear o crime cibernético e, potencialmente, auxiliará no julgamento dos invasores. Aqui fica uma lista de autoridades onde deve reportar um ataque de ransomware. Para obter a Lista completa de centros de segurança cibernética localizações e informações sobre por que deve reportar ataques de ransomware, leia este artigo.

Lista de autoridades locais onde os ataques de ransomware devem ser reportados (escolha uma, dependendo do endereço da sua residência):

EUA - Internet Crime Complaint Centre IC3

Reino Unido - Action Fraud

Espanha- Policía Nacional

França - Ministère de l'Intérieur

Alemanha- Polizei

Itália - Polizia di Stato

Holanda - Politie

Polónia - Policja

Portugal - Polícia Judiciária

Isolar o dispositivo infectado:

Algumas infecções do tipo ransomware são projetadas para encriptar os ficheiros em dispositivos de armazenamento externos, infectá-los e até mesmo distribuir por toda a rede local. Por este motivo, é muito importante isolar o dispositivo infectado (computador) o mais rápido possível.

PASSO 1: Desligue-se da internet.

A forma mais fácil de desligar um computador da internet é desligar o cabo Ethernet da placa-mãe, no entanto, alguns dispositivos estão ligados através de uma rede wireless e para alguns utilizadores (especialmente os que não são particularmente experientes em tecnologia), desligar cabos pode parecer problemático. Portanto, também pode desligar o sistema manualmente através do Painel de Controlo::

Navegue até o "Painel de Controlo", clique na barra de pesquisa no canto superior direito do ecrã, digite "Central de Rede e Partilha" e selecione o resultado da pesquisa:

Clique na opção "Alterar configurações do adaptador" no canto superior esquerdo da janela:

Clique com o botão direito em cada ponto de ligação e selecione "Desativar". Uma vez desativado, o sistema não estará mais ligado à internet. Para reativar os pontos de ligação, basta clicar com o botão direito novamente e selecionar "Ativar".

PASSO 2: desligar todos os dispositivos de armazenamento.

Conforme mencionado acima, o ransomware pode encriptar dados e infiltrar-se em todos os dispositivos de armazenamento conectados ao computador. Por este motivo, todos os dispositivos de armazenamento externo (drives flash, discos rígidos portáteis, etc.) devem ser desligados imediatamente, no entanto, recomendamos que ejete cada dispositivo antes de desligar para evitar corrupção de dados:

Navegue até "O Meu Computador", clique com o botão direito em cada dispositivo desligado e selecione "Ejetar":

PASSO 3: Saída das contas de armazenamento em nuvem.

Alguns tipos de ransomware podem ser capazes de sequestrar software que manipula dados armazenados na "the Cloud". Portanto, os dados podem ser corrompidos/encriptados. Por este motivo, deve fazer logout de todas as contas de armazenamento em nuvem em navegadores e outros softwares relacionados. Também deve considerar a desinstalação temporária do software de gestão em nuvem até que a infecção seja completamente removida.

Identificar a infecção de ransomware.:

Para lidar adequadamente com uma infecção, é preciso primeiro identificá-la. Algumas infecções de ransomware usam mensagens de pedeção de resgate como uma introdução (consulte o ficheiro de texto de ransomware WALDO abaixo).

Isso, contudo, é raro. Na maioria dos casos, as infecções de ransomware exibem mensagens mais diretas, simplesmente afirmando que os dados foram encriptados e que as vítimas devem pagar algum tipo de resgate. Note que as infecções do tipo ransomware normalmente geram mensagens com nomes de ficheiro diferentes (por exemplo, "_readme.txt", "READ-ME.txt", "DECRYPTION_INSTRUCTIONS.txt", "DECRYPT_FILES.html", etc.). Portanto, usar o nome de uma mensagem de resgate pode parecer uma boa forma de identificar a infecção. O problema é que a maioria destes nomes são genéricos e algumas infecções usam os mesmos nomes, embora as mensagens exibidos sejam diferentes e as infecções em si não estejam relacionadas. Portanto, usar o nome do ficheiro da mensagem sozinho pode ser ineficaz e até mesmo conduzir à a perda de dados permanente (por exemplo, ao tentar desencriptar os dados utilizando ferramentas concebidas para diferentes infecções de resgate, é provável que os utilizadores acabem por danificar permanentemente os ficheiros e a desencriptação deixará de ser possível mesmo com a ferramenta correcta).

Outra forma de identificar uma infecção de ransomware é verificar a extensão do ficheiro, que é anexada a cada ficheiro encriptado. As infecções de ransomware geralmente são nomeadas pelas extensões que acrescentam (veja os ficheiros encriptados pelo Qewe ransomware abaixo).

Este método só é eficaz, no entanto, quando a extensão anexada é única - muitas infecções de ransomware anexam uma extensão genérica (por exemplo, ".encrypted", ".enc", ".crypted", ".locked", etc.). Nestes casos, a identificação do ransomware pela sua extensão anexada torna-se impossível.

Uma das formas mais fáceis e rápidas de identificar uma infecção de ransomware é usar o site ID Ransomware. Este serviço oferece suporte à maioria das infecções de ransomware existentes. As vítimas simplesmente carregam uma mensagem de resgate e/ou um ficheiro encriptado (recomendamos que carregue ambos, se possível).

O ransomware será identificado em segundos e receberá vários detalhes, como o nome da família de malware à qual a infecção pertence, se é desencriptável e assim por diante.

Exemplo 1 (ransomware Qewe [Stop/Djvu]):

Exemplo 2 (ransomware .iso [Phobos]):

Se os seus dados forem encriptados por um ransomware não compatível com ID Ransomware, pode sempre tentar pesquisar na Internet ao usar certas palavras-chave (por exemplo, título da mensagem de resgate, extensão de ficheiro, e-mails de contato fornecidos, endereços de criptowallet, etc.) .

Pesquisar ferramentas de desencriptação de ransomware:

Os algoritmos de encriptação usados pela maioria das infecções do tipo ransomware são extremamente sofisticados e, se a encriptação for executada corretamente, apenas o desenvolvedor é capaz de restaurar os dados. Isso ocorre porque a desencriptação requer uma chave específica, que é gerada durante a encriptação. Restaurar dados sem chave é impossível. Na maioria dos casos, os criminosos cibernéticos armazenam as chaves num servidor remoto, em vez de usar a máquina infectada como host. Dharma (CrySis), Phobos e outras famílias de infecções de ransomware de ponta são virtualmente perfeitas e, portanto, restaurar dados encriptados sem o envolvimento dos desenvolvedores é simplesmente impossível. Apesar disso, existem dezenas de infecções do tipo ransomware que são mal desenvolvidas e contêm várias falhas (por exemplo, o uso de chaves de encriptação/desencriptação idênticas para cada vítima, chaves armazenadas localmente, etc.).

Encontrar a ferramenta de desencriptação correta na Internet pode ser muito frustrante. Por este motivo, recomendamos que use o No More Ransom Project a é aqui que identificar a infecção por ransomware é útil. O site do No More Ransom Project contém uma seção "Ferramentas de desencriptação" com uma barra de pesquisa. Insira o nome do ransomware identificado e todos os desencriptadores disponíveis (se houver) serão listados.

Restaurar ficheiros com ferramentas de recuperação de dados:

Dependendo da situação (qualidade da infecção de ransomware, tipo de algoritmo de encriptação usado, etc.), pode ser possível restaurar dados com certas ferramentas de terceiros. Portanto, aconselhamos a utilização da ferramenta Recuva desenvolvida pelo CCleaner. Esta ferramenta suporta mais de mil tipos de dados (gráficos, vídeo, áudio, documentos, etc.) e é muito intuitiva (é necessário pouco conhecimento para recuperar dados). Além disso, o recurso de recuperação é totalmente gratuito.

PASSO 1: Faça uma verificação.

Execute a aplicação Recuva e siga o assistente. Verá várias janelas permitindo que escolha quais tipos de ficheiro procurar, quais localizações devem ser verificadas, etc. Tudo o que precisa fazer é selecionar as opções que está procurando e iniciar a verificação. Aconselhamos a ativar a "Verificação Completa" antes de iniciar, caso contrário, os recursos de digitalização da aplicação serão restritos.

Aguarde que Recuva conclua a verificação. A duração da verificação depende do volume de ficheiros (em quantidade e tamanho) que está verificando (por exemplo, várias centenas de gigabytes podem conduzir mais de uma hora para verificar). Portanto, seja paciente durante o processo de digitalização. Também desaconselhamos modificar ou excluir ficheiros existentes, pois isso pode interferir na verificação. Se adicionar dados adicionais (por exemplo, descarregamento de ficheiros/conteúdo) durante a verificação, isso prolongará o processo:

PASSO 2: Recuperar dados.

Assim que o processo for concluído, selecione as pastas/ficheiros que deseja restaurar e simplesmente clique em "Recuperar". Note que algum espaço livre na sua unidade de armazenamento é necessário para restaurar os dados:

Criação de cópias de seguranças de dados:

A gestão adequada de ficheiros e a criação de cópias de seguranças são essenciais para a segurança dos dados. Portanto, sempre tenha muito cuidado e pense no futuro.

Gestão da partição: Recomendamos que armazene os seus dados em várias partições e evite armazenar ficheiros importantes dentro da partição que contém todo o sistema operativo. Se cair numa situação em que não consiga inicializar o sistema e seja forçado a formatar o disco no qual o sistema operativo está instalado (na maioria dos casos, é onde se escondem as infecções por malware), perderá todos os dados armazenados nessa unidade. Esta é a vantagem de ter múltiplas partições: se tem todo o dispositivo de armazenamento atribuído a uma única partição, será forçado a deletar tudo, no entanto, criar múltiplas partições e alocar os dados corretamente permite prevenir tais problemas. Pode formatar facilmente uma única partição sem afetar as outras - portanto, uma será limpa e as outras permanecerão intactas, e os seus dados serão salvos. gerenciar partições é bastante simples e pode encontrar todas as informações necessárias na página de documentação da Microsoft na web.

Cópias de dados: Um dos métodos de cópia de segurança mais confiáveis é usar um dispositivo de armazenamento externo e mantê-lo desdesligado. Copie os seus dados para um disco rígido externo, unidade flash (thumb), SSD, HDD ou qualquer outro dispositivo de armazenamento, desligue-o e guarde-o num local seco, longe do sol e de temperaturas extremas. Este método é, no entanto, bastante ineficiente, uma vez que cópias de seguranças e atualizações de dados precisam ser feitos regularmente. Também pode usar um serviço de nuvem ou servidor remoto. Aqui, é necessária uma ligação com a Internet e sempre há a hipótese de uma violação de segurança, embora seja uma ocasião muito rara.

Recomendamos o uso do Microsoft OneDrive para fazer cópia de segurança dos seus ficheiros. O OneDrive permite armazenar os seus ficheiros pessoais e dados na nuvem, sincronizar ficheiros entre computadores e dispositivos móveis, permitindo que aceste e edite os seus ficheiros de todos os seus dispositivos Windows. O OneDrive permite que salve, partilhe e visualize ficheiros, aceste o histórico de descarregamento, mova, exclua e renomeie ficheiros, bem como crie novas pastas e muito mais.

Pode fazer cópia de segurança das suas pastas e ficheiros mais importantes no PC (as pastas da Área de Trabalho, Documentos e Imagens). Alguns dos recursos mais notáveis do OneDrive incluem o controlo de versão de ficheiro, que mantém versões anteriores de ficheiros por até 30 dias. O OneDrive possui uma Reciclagem na qual todos os seus ficheiros excluídos são armazenados por um tempo limitado. Os ficheiros excluídos não são contados como parte da alocação do utilizador.

O serviço é construído a usar tecnologias HTML5 e permite que carregue ficheiros de até 300 MB arrastando e soltando no navegador da web ou até 10 GB através da aplicação OneDrive para ambiente de trabalho. Com o OneDrive, pode descarregar pastas inteiras como um único ficheiro ZIP com até 10.000 ficheiros, embora não possa exceder 15 GB por descarregamento único.

O OneDrive vem com 5 GB de armazenamento gratuito pronto para uso, com opções adicionais de armazenamento de 100 GB, 1 TB e 6 TB disponíveis por uma taxa baseada em assinatura. Pode obter um destes planos de armazenamento comprando armazenamento adicional separadamente ou com a assinatura do Office 365.

A criar uma cópia de segurança de dados:

O processo de cópia de segurança é o mesmo para todos os tipos de ficheiros e pastas. Veja como pode fazer cópia de segurança dos seus ficheiros a usar o Microsoft OneDrive

PASSO 1: Escolha os ficheiros/pastas que deseja fazer cópia de segurança.

Clique no ícone da nuvem OneDrive para abrir o menu OneDrive. Enquanto estiver neste menu, pode personalizar as configurações de cópia de segurança de ficheiros.

Clique em Ajuda & Configurações e selecione Configurações no menu suspenso.

Vá para o separador Cópia de Segurança e clique em gerir cópia de segurança.

Neste menu, pode escolher fazer cópia de segurança da Ambiente de Trabalho e de todos os ficheiros nela contidos, e das pastas Documentos e Imagens, novamente, com todos os ficheiros nelas. Clique em Iniciar cópia de segurança.

Agora, quando adiciona um ficheiro ou pasta nas pastas do Ambiente de Trabalho e Documentos e Imagens, a cópia de segurança será feita automaticamente no OneDrive.

Para adicionar pastas e ficheiros que não estejam nas localizações mostradas acima, deve adicioná-las manualmente.

Abra o Explorador de Ficheiros e navegue até o local da pasta/ficheiro que deseja fazer cópia de segurança. Selecione o item, clique com o botão direito e clique em Copiar.

Em seguida, navegue até OneDrive, clique com o botão direito em qualquer lugar da janela e clique em Colar. Como alternativa, pode simplesmente arrastar e soltar um ficheiro no OneDrive. O OneDrive criará automaticamente uma cópia de segurança da pasta/ficheiro.

Todos os ficheiros adicionados à pasta OneDrive são copiados na nuvem automaticamente. O círculo verde com a marca de seleção indica que o ficheiro está disponível localmente e no OneDrive e que a versão do ficheiro é a mesma em ambos. O ícone de nuvem azul indica que o ficheiro não foi sincronizado e está disponível apenas no OneDrive. O ícone de sincronização indica que o ficheiro está a ser sincronizado no momento.

Para aceder ficheiros localizados apenas no OneDrive online, vá para o menu suspenso Ajuda & Configurações e selecione Exibir online.

PASSO 2: Restaurar ficheiros corrompidos.

O OneDrive garante que os ficheiros permaneçam sincronizados, para que a versão do ficheiro no computador seja a mesma versão na nuvem. No entanto, se o ransomware encriptou os seus ficheiros, pode aproveitar as vantagens do recurso de histórico de versões do OneDrive, que permite restaurar as versões dos ficheiros antes da encriptação.

O Microsoft 365 possui um recurso de detecção de ransomware que notifica quando os seus ficheiros do OneDrive são atacados e orienta-o durante o processo de restauração dos seus ficheiros. Deve-se observar, entretanto, que se não tiver uma assinatura paga do Microsoft 365, terá apenas uma detecção e recuperação de ficheiro gratuitamente.

Se os seus ficheiros do OneDrive forem excluídos, corrompidos ou infectados por malware, pode restaurar todo o seu OneDrive para um estado anterior. Veja como pode restaurar todo o seu OneDrive:

1. Se estiver desligado com uma conta pessoal, clique na engrenagem Configurações na parte superior da página. Em seguida, clique em Opções e selecione Restaurar no seu OneDrive.

Se estiver desligado com uma conta de trabalho ou escola, clique na engrenagem Configurações na parte superior da página. Em seguida, clique em Restaurar o seu OneDrive.

2. Na página Restaurar o seu OneDrive, selecione uma data na lista suspensa. Note que se estiver a restaurar os seus ficheiros após a detecção automática de ransomware, uma data de restauro será selecionada para si.

3. Depois de configurar todas as opções de restauro de ficheiro, clique em Restaurar para desfazer todas as atividades selecionadas.

A melhor forma de evitar danos por infecções de ransomware é manter cópias de seguranças atualizadas regularmente.

Perguntas frequentes (FAQ)

Como é que o meu computador foi pirateado e como é que os hackers encriptaram os meus ficheiros?

Os agentes de ameaças espalham frequentemente o ransomware através de sites obscuros que oferecem software pirateado, ferramentas de cracking ou falso apoio técnico. Os computadores ficam infectados quando os utilizadores descarregam e executam ransomware. O ransomware também pode ser distribuído através de anúncios maliciosos, unidades USB infectadas, vulnerabilidades de software desatualizado, redes P2P, sites comprometidos e descarregadores de terceiros.

Como abrir ficheiros ".starcat"?

Os seus ficheiros foram encriptados por ransomware. A desencriptação é necessária para aceder e utilizá-los.

Onde devo procurar ferramentas de desencriptação gratuitas para o Starcat ransomware?

No caso de um ataque de ransomware, deve consultar o site do projeto No More Ransom (mais informações acima).

Posso pagar muito dinheiro, podem desencriptar ficheiros para mim?

Não oferecemos este serviço. Os ficheiros encriptados por ransomware são normalmente impossíveis de desencriptar sem o envolvimento dos programadores, a menos que o ransomware tenha falhas. Portanto, qualquer terceiro que ofereça desencriptação paga ou age como um homem no meio ou está a tentar enganá-lo.

O Combo Cleaner vai ajudar-me a remover o ransomware Starcat?

Sim, o Combo Cleaner vai analisar o seu computador e remover o ransomware ativo. No entanto, é importante notar que, embora o software antivírus seja crucial para eliminar o ransomware, não pode desencriptar os ficheiros que já foram encriptados.

▼ Mostrar comentários