Como remover o malware SparkCat do seu Android

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de malware é o SparkCat?

O SparkCat é um malware multiplataforma que tem como alvo iPhones e dispositivos Android. Esse software malicioso existe desde pelo menos a primavera de 2024. O seu objetivo é roubar chaves de carteiras de criptomoedas, tirando partido da funcionalidade OCR.

O SparkCat tem-se propagado através de lojas de aplicações oficiais e de terceiros. As campanhas de proliferação deste malware visavam utilizadores na Europa, Ásia e possivelmente África.

Visão geral do malware SparkCat

O SparkCat é um malware altamente ofuscado. Foi distribuído através de aplicações trojanizadas e outras disfarçadas de software legítimo. Tal como a maioria do malware para Android/iOS, o SparkCat solicita as permissões necessárias para levar a cabo as suas actividades maliciosas.

O pedido é apresentado às vítimas quando estas interagem com a função principal da aplicação falsa/trojanizada ou quando tentam utilizar a sua funcionalidade de chat de suporte. O SparkCat precisa de permissão para aceder à galeria do dispositivo - assim, pode parecer um estratagema convincente, uma vez que os utilizadores podem querer enviar imagens para o suporte.

O objetivo deste malware é roubar as chaves de recuperação (ou seja, as credenciais de login) das carteiras de criptomoedas. O SparkCat tenta fazer isso pesquisando imagens que contêm as chaves e aproveita um componente OCR (Optical Character Recognition) criado usando o Google ML Kit (pacote de aprendizado de máquina para aplicativos Android e iOS).

O modelo de OCR utilizado é escolhido com base no idioma do sistema. Pode ler os alfabetos latino, chinês, japonês e coreano. Sabe-se que o SparkCat tem como alvo as seguintes línguas - chinês, checo, inglês, francês, italiano, japonês, coreano, polaco e português.

No entanto, um dos disfarces de aplicação usados pelo SparkCat - uma aplicação de entrega de comida - também estava disponível para download na Indonésia, Cazaquistão, EAU (Emirados Árabes Unidos) e Zimbabué. Assim, é possível que o SparkCat tenha também como alvo os utilizadores destes países (e de outros).

O malware pode procurar determinadas palavras-chave nos ficheiros de imagem das vítimas e pode obter mais a partir do seu servidor C&C (Comando e Controlo). Se for encontrada uma imagem de interesse, esta é descarregada. Embora o SparkCat procure principalmente credenciais de login de criptowallet, pode exfiltrar outras imagens e fotos sensíveis/valiosas.

Em resumo, a presença de software como o SparkCat nos dispositivos pode levar a sérios problemas de privacidade, perdas financeiras e roubo de identidade.

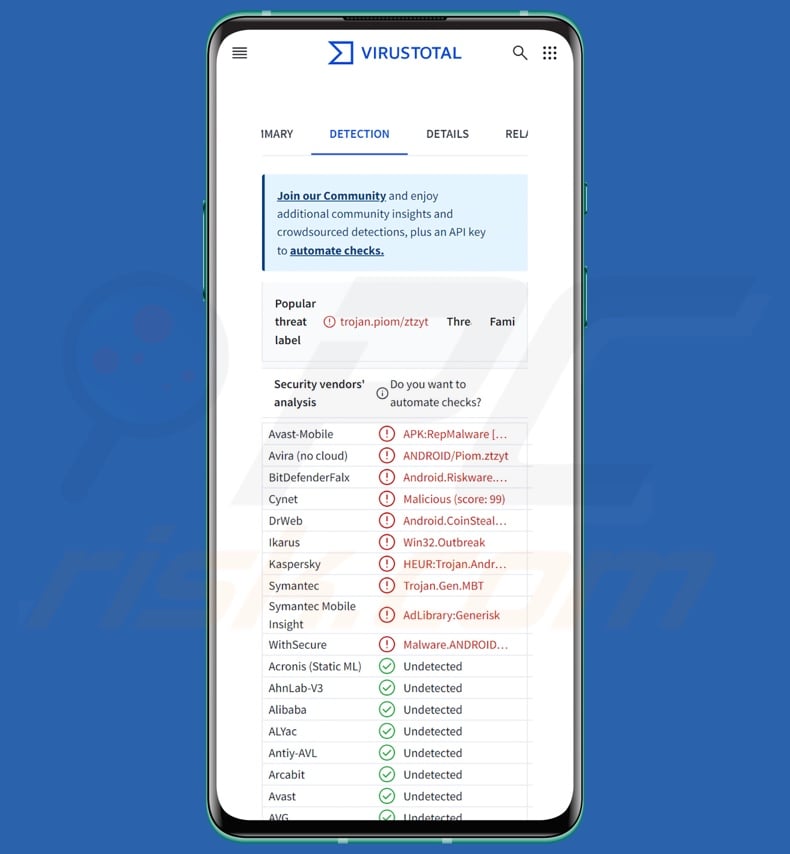

| Nome | SparkCat virus |

| Tipo de ameaça | Malware para Android, aplicação maliciosa |

| Nomes de deteção | Avast-Mobile (APK:RepMalware [Trj]), BitDefenderFalx (Android.Riskware.Agent.gHWVX), DrWeb (Android.CoinSteal.SparkCat.1.origin), ESET-NOD32 (Uma variante do Android/Spy.SparkCat.B), Kaspersky (HEUR:Trojan.AndroidOS.Piom.biev), Lista completa (VirusTotal) |

| Sintomas | Os cavalos de Troia são concebidos para se infiltrarem furtivamente no dispositivo da vítima e permanecerem silenciosos, pelo que não são visíveis sintomas específicos numa máquina infetada. |

| Métodos de distribuição | Anexos de e-mail infectados, anúncios online maliciosos, engenharia social, aplicações enganosas, sites fraudulentos. |

| Danos | Perdas monetárias, informações pessoais roubadas. |

| Remoção do Malware (Android) | Para eliminar possíveis infecções por malware, verifique o seu dispositivo móvel com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Exemplos de malware específico para Android

Investigámos inúmeros programas maliciosos; FireScam, NoviSpy, EagleMsgSpy, e AppLite Banker são apenas alguns dos nossos artigos mais recentes sobre malware para Android.

O software malicioso pode ter um objetivo incrivelmente específico (como o SparkCat) ou uma vasta gama de funcionalidades. No entanto, independentemente da forma como o malware funciona, a sua presença num sistema ameaça a integridade do dispositivo e a segurança do utilizador. Portanto, todas as ameaças devem ser eliminadas imediatamente após a deteção.

Como é que o SparkCat se infiltrou no meu dispositivo?

O SparkCat tem sido observado sendo proliferado através de aplicações falsas e trojanizadas. Este programa malicioso foi distribuído através de lojas de aplicações oficiais e de terceiros, incluindo a Google Play Store e a Apple App Store. Por exemplo, o SparkCat foi espalhado através da Play Store como uma aplicação de chat AI (Inteligência Artificial) - ChatAi - que foi descarregada mais de 50 mil vezes, e uma aplicação de serviço de entrega de comida - ComeCome - descarregada mais de 10 mil vezes.

As amostras conhecidas do SparkCat foram descarregadas mais de 240 mil vezes no total (a lista de APKs Android e frameworks iOS infectados pode ser encontrada abaixo).

No entanto, este software pode ser distribuído usando outros métodos. Para além do abuso de canais de descarregamento respeitáveis e da dependência de fontes de terceiros, os cibercriminosos proliferam normalmente o malware através de descarregamentos drive-by (furtivos/deceptivos), anexos/links maliciosos em spam (por exemplo, e-mails, PMs/DMs, SMSs, etc.), malvertising, fraudes online, ferramentas ilegais de ativação de software ("cracks") e actualizações falsas.

Além disso, alguns programas maliciosos podem auto-propagar-se através de redes locais e dispositivos de armazenamento amovíveis (por exemplo, discos rígidos externos, unidades flash USB, etc.).

Como evitar a instalação de malware?

Aconselhamos vivamente a pesquisar o software antes de o transferir ou comprar, lendo os termos e as análises de especialistas/utilizadores, verificando as permissões necessárias e verificando a legitimidade do programador. Além disso, todas as transferências devem ser efectuadas a partir de fontes oficiais e fiáveis. Os programas devem ser activados e actualizados utilizando funções/ferramentas legítimas, uma vez que os adquiridos a terceiros podem conter malware.

Outra recomendação é abordar com cautela os e-mails e outras mensagens recebidas. Os anexos ou ligações presentes em correio duvidoso/irrelevante não devem ser abertos, pois podem ser virulentos. A vigilância é essencial durante a navegação, uma vez que os conteúdos fraudulentos e perigosos em linha parecem geralmente genuínos e inofensivos.

Devemos salientar a importância de ter um antivírus de boa reputação instalado e atualizado. O software de segurança deve ser utilizado para efetuar análises regulares ao sistema e para remover ameaças e problemas.

Capturas de ecrã de SparkCat malware Android disguises (fonte da imagem - Securelist):

Capturas de ecrã dos disfarces do malware SparkCat para iOS (fonte da imagem - Securelist):

Lista de nomes de APKs Android infectados do Google Play:

com.crownplay.vanity.address; com.atvnewsonline.app; com.bintiger.mall.android; com.websea.exchange; org.safew.messenger; org.safew.messenger.store; com.tonghui.paybank; com.bs.feifubao; com.sapp.chatai; com.sapp.starcoin

Lista de BundleIDs encriptados dentro das estruturas iOS:

im.pop.app.iOS.Messenger; com.hkatv.ios; com.atvnewsonline.app; io.zorixchange; com.yykc.vpnjsq; com.llyy.au; com.star.har91vnlive; com.jhgj.jinhulalaab; com.qingwa.qingwa888lalaaa; com.blockchain.uttool; com.wukongwaimai.client; com.unicornsoft.unicornhttpsforios; staffs.mil.CoinPark; com.lc.btdj; com.baijia.waimai; com.ctc.jirepaidui; com.ai.gbet; app.nicegram; com.blockchain.ogiut; com.blockchain.98ut; com.dream.towncn; com.mjb.Hardwood.Test; com.galaxy666888.ios; njiujiu.vpntest; com.qqt.jykj; com.ai.sport; com.feidu.pay; app.ikun277.test; com.usdtone.usdtoneApp2; com.cgapp2.wallet0; com.bbydqb; com.yz.Byteswap.native; jiujiu.vpntest; com.wetink.chat; com.websea.exchange; com.customize.authenticator; im.token.app; com.mjb.WorldMiner.new; com.kh-super.ios.superapp; com.thedgptai.event; com.yz.Eternal.new; xyz.starohm.chat; com.crownplay.luckyaddress1

Menu rápido:

- Introdução

- Como eliminar o histórico de navegação do navegador Web Chrome?

- Como desativar as notificações do navegador Web Chrome?

- Como reiniciar o navegador Web Chrome?

- Como eliminar o histórico de navegação do browser Firefox?

- Como desativar as notificações do navegador Firefox?

- Como reiniciar o browser Firefox?

- Como desinstalar aplicações potencialmente indesejadas e/ou maliciosas?

- Como arrancar o dispositivo Android no "Modo de segurança"?

- Como verificar a utilização da bateria de várias aplicações?

- Como verificar a utilização de dados de várias aplicações?

- Como instalar as actualizações de software mais recentes?

- Como repor o sistema no seu estado predefinido?

- Como desativar as aplicações que têm privilégios de administrador?

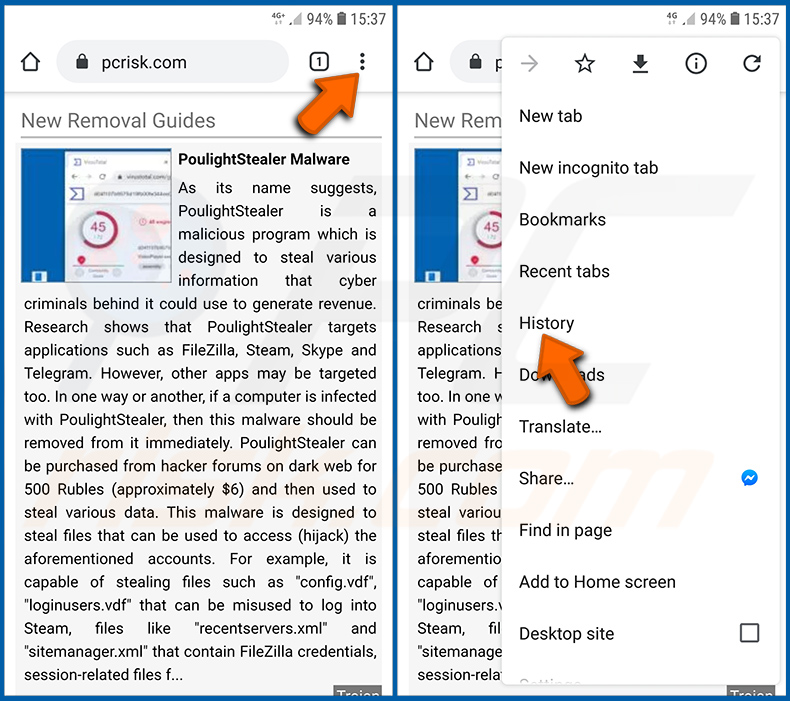

Eliminar o histórico de navegação do navegador Web Chrome:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu pendente aberto.

Toque em "Limpar dados de navegação", selecione o separador "AVANÇADO", escolha o intervalo de tempo e os tipos de dados que pretende eliminar e toque em "Limpar dados".

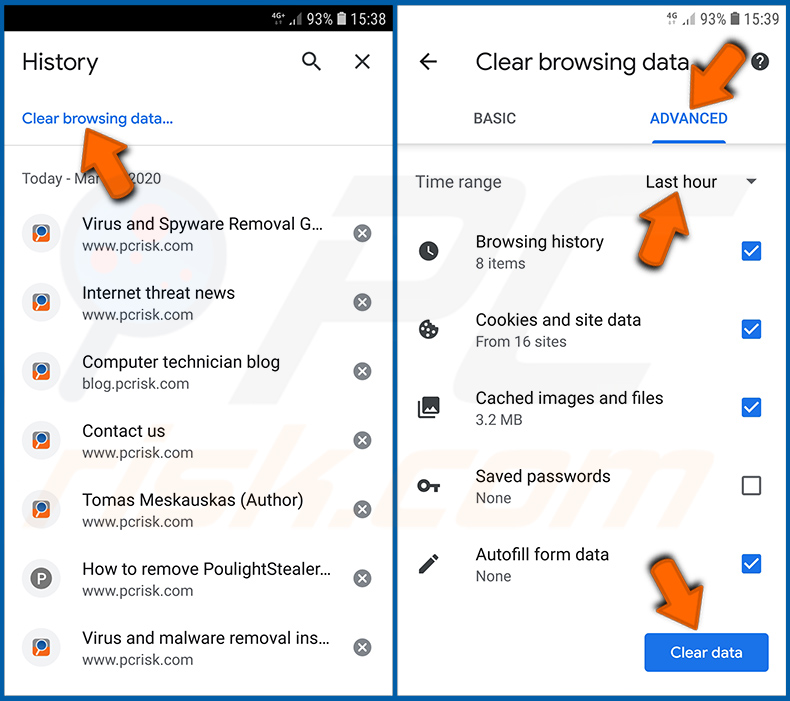

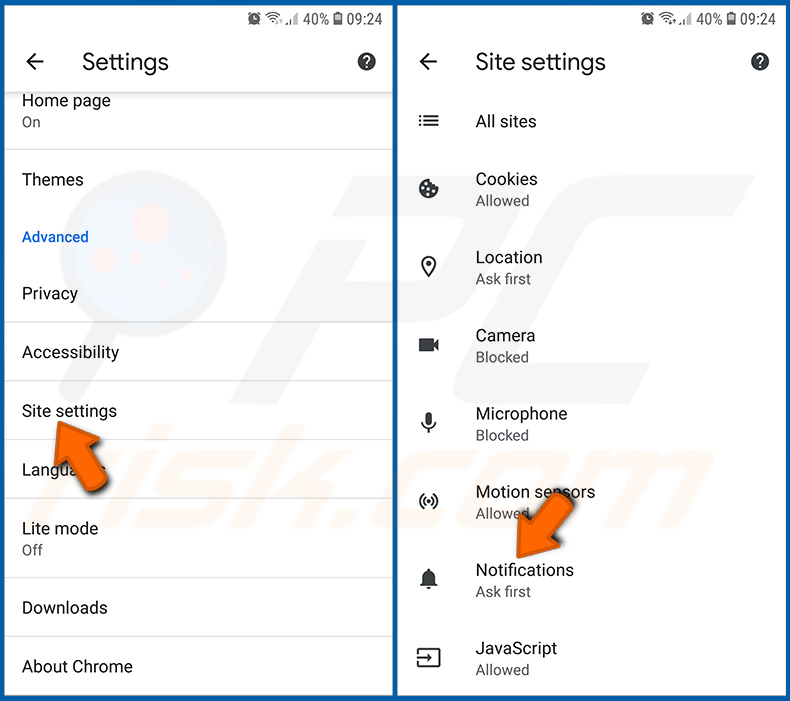

Desativar as notificações do navegador no navegador Web Chrome:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Definições" no menu pendente aberto.

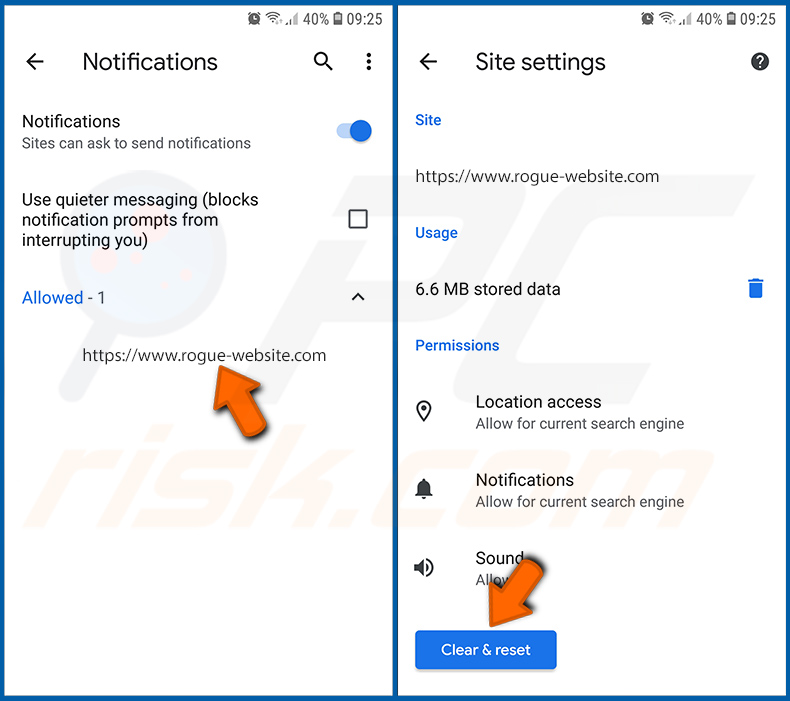

Desloque-se para baixo até ver a opção "Definições do sítio" e toque nela. Desloque-se para baixo até ver a opção "Notificações" e toque nela.

Encontre os sites que enviam notificações do navegador, toque neles e clique em "Limpar e repor". Isto irá remover as permissões concedidas para que estes sítios Web enviem notificações. No entanto, se voltar a visitar o mesmo sítio, este pode voltar a pedir uma autorização. Pode optar por conceder ou não estas permissões (se optar por recusar, o sítio Web irá para a secção "Bloqueado" e deixará de lhe pedir a permissão).

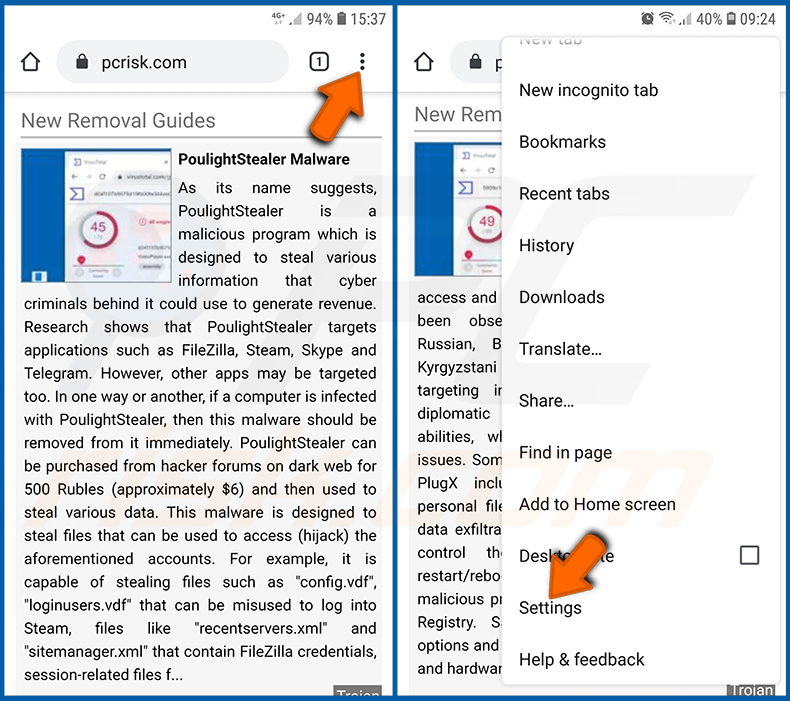

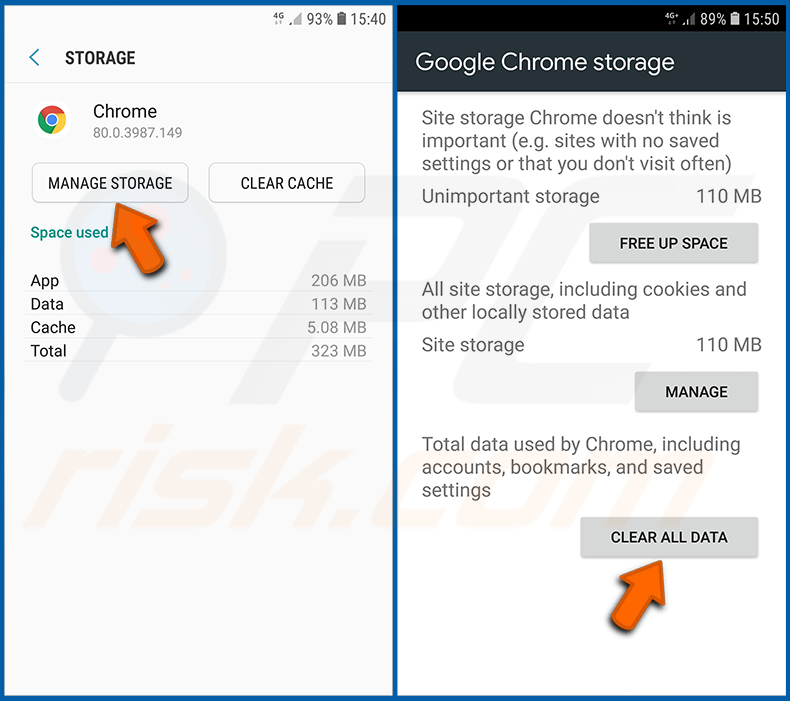

Repor o navegador Web Chrome:

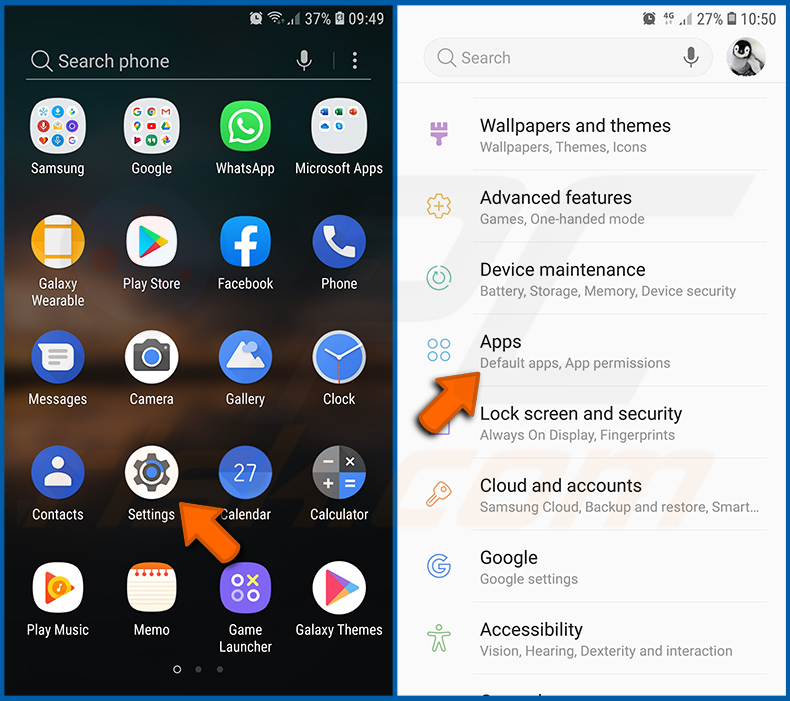

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

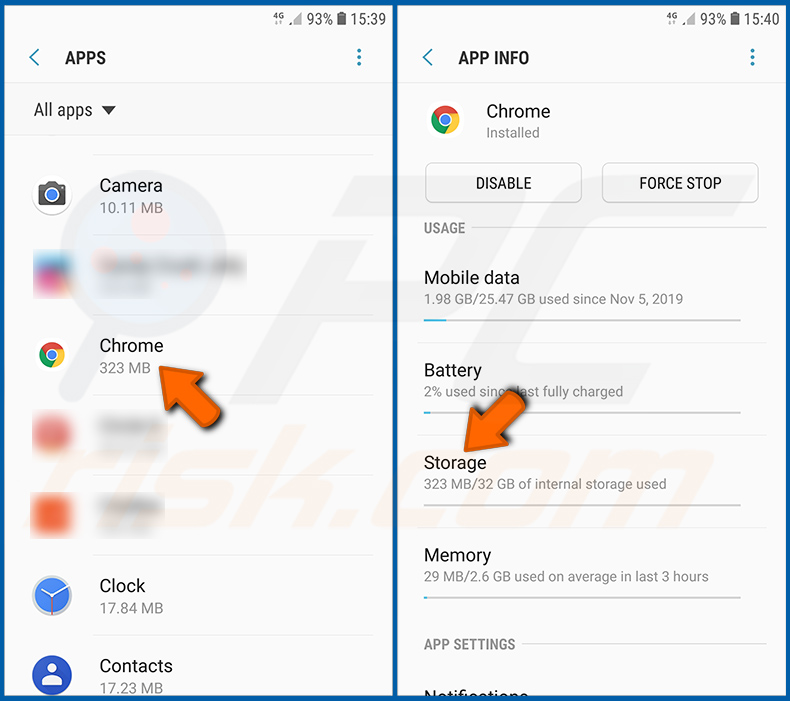

Desloque-se para baixo até encontrar a aplicação "Chrome", selecione-a e toque na opção "Armazenamento".

Toque em "GERIR ARMAZENAMENTO", depois em "LIMPAR TODOS OS DADOS" e confirme a ação tocando em "OK". Note que a reposição do navegador elimina todos os dados armazenados no mesmo. Isto significa que todos os inícios de sessão/palavras-passe guardados, histórico de navegação, definições não predefinidas e outros dados serão eliminados. Terá também de voltar a iniciar sessão em todos os sítios Web.

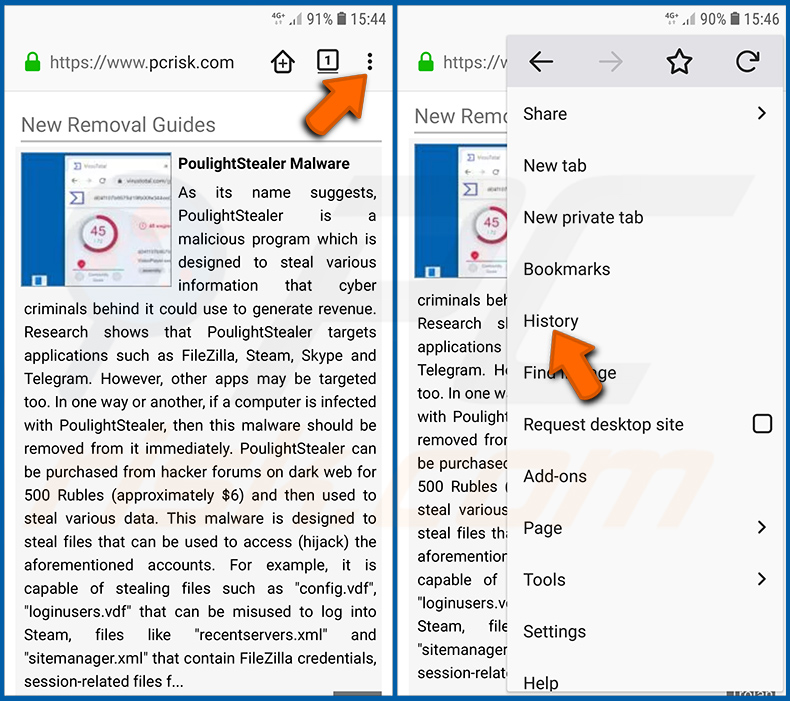

Eliminar o histórico de navegação do browser Firefox:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu pendente aberto.

Desloque-se para baixo até ver "Limpar dados privados" e toque nele. Selecione os tipos de dados que pretende remover e toque em "LIMPAR DADOS".

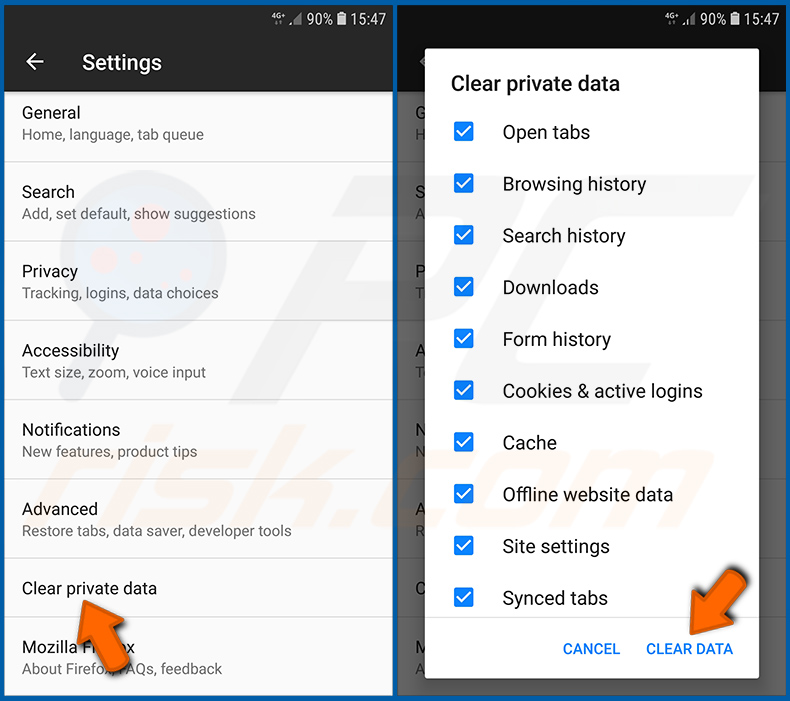

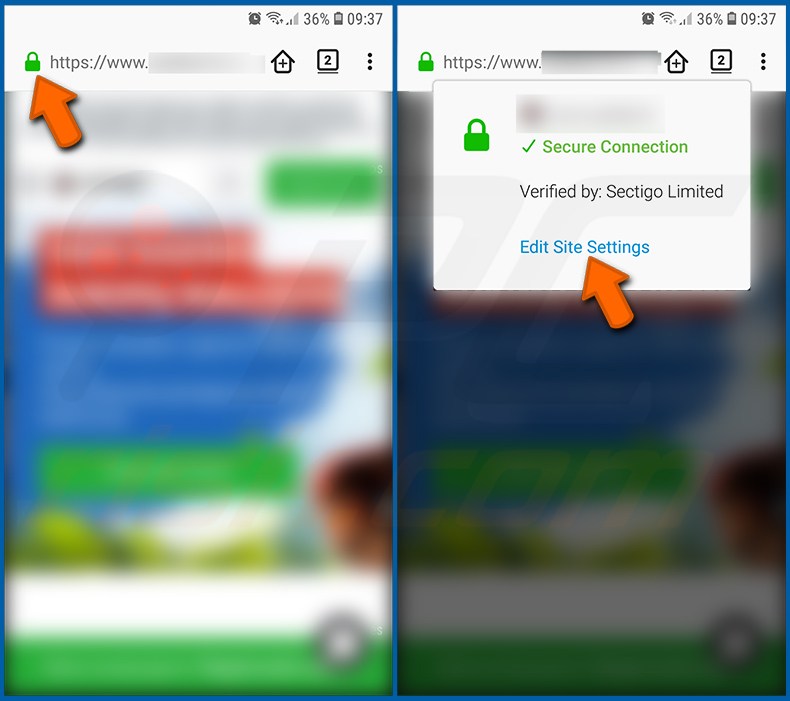

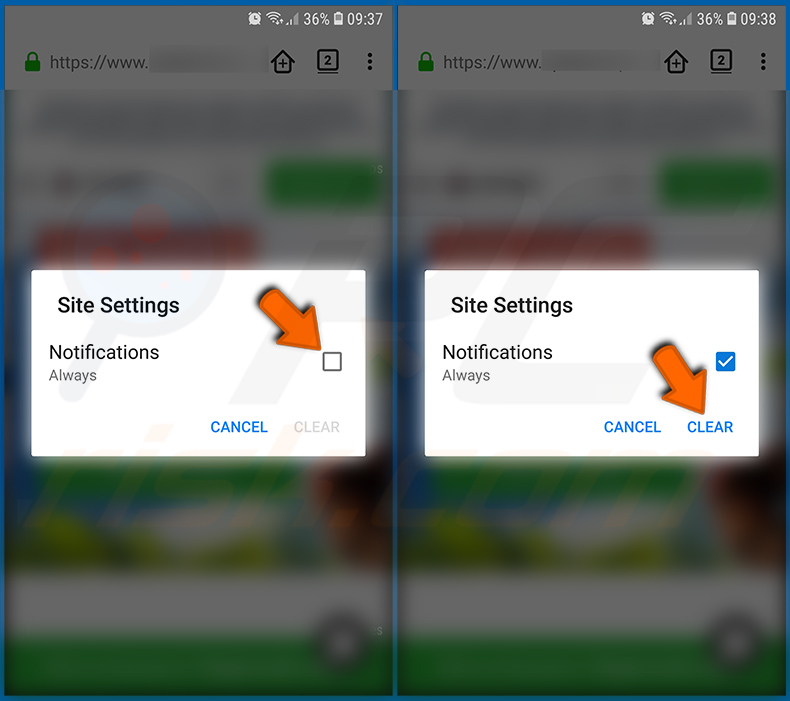

Desativar as notificações do navegador no navegador Web Firefox:

Visite o sítio Web que está a enviar notificações do navegador, toque no ícone apresentado à esquerda da barra de URL (o ícone não será necessariamente um "cadeado") e selecione "Editar definições do sítio".

Na janela pop-up aberta, selecione a opção "Notificações" e toque em "LIMPAR".

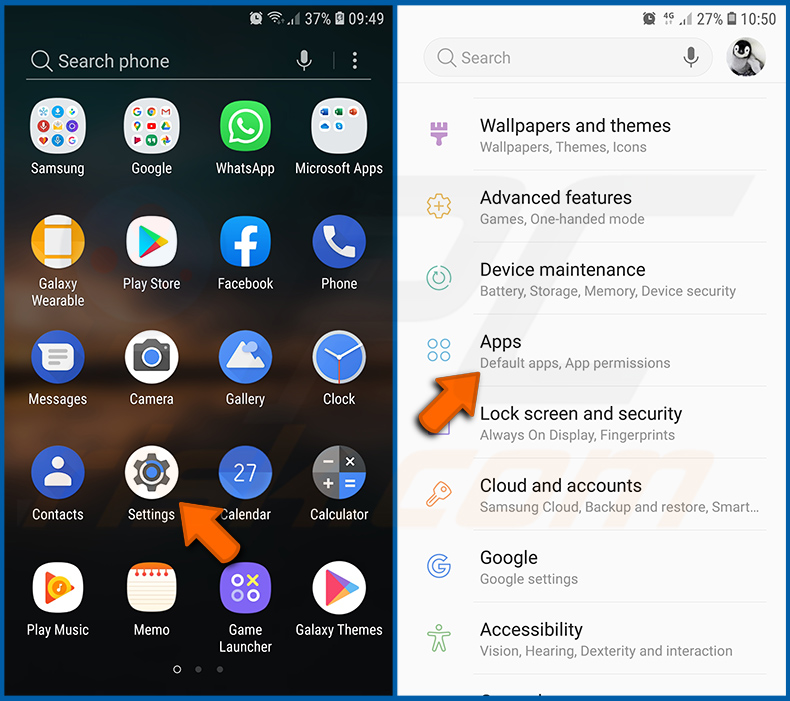

Reinicie o navegador Web Firefox:

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

Desloque-se para baixo até encontrar a aplicação "Firefox", selecione-a e toque na opção "Armazenamento".

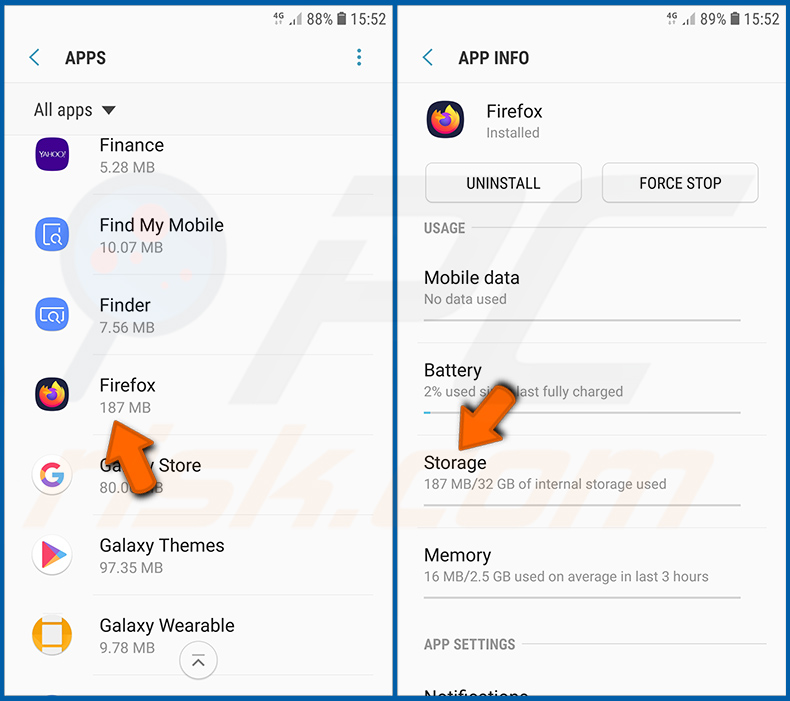

Toque em "LIMPAR DADOS" e confirme a ação tocando em "APAGAR". Note que a reposição do navegador elimina todos os dados armazenados no mesmo. Isto significa que todos os inícios de sessão/palavras-passe guardados, histórico de navegação, definições não predefinidas e outros dados serão eliminados. Terá também de voltar a iniciar sessão em todos os sítios Web.

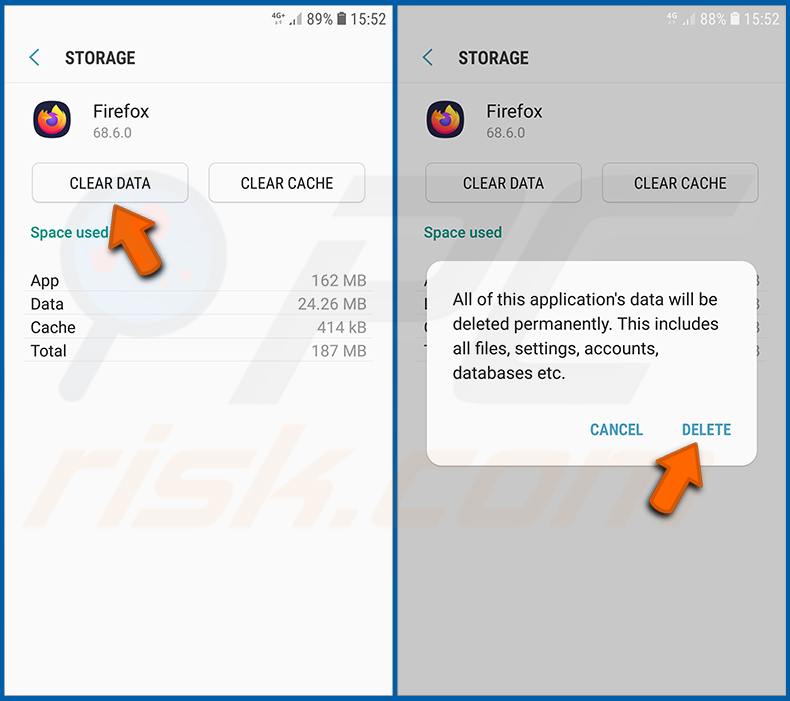

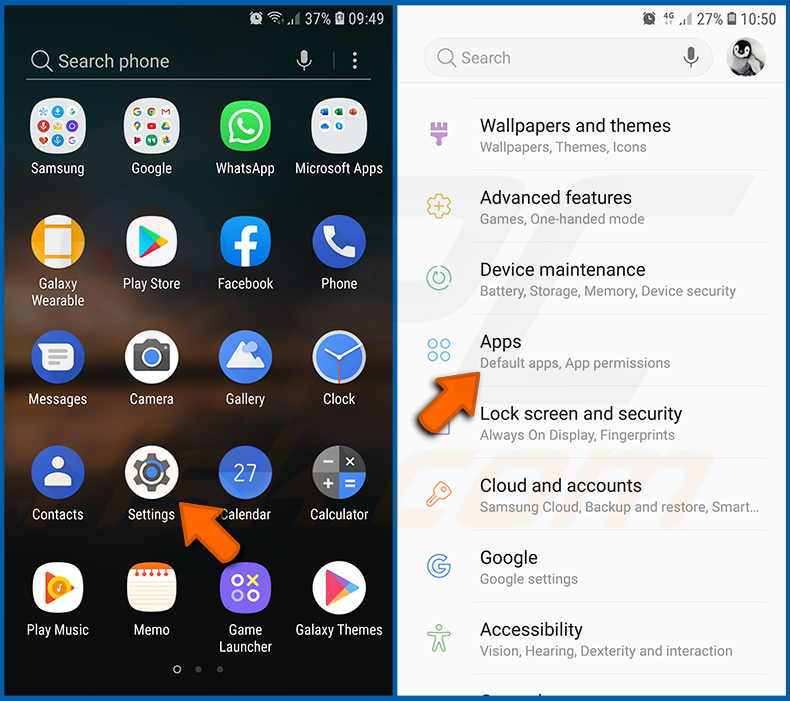

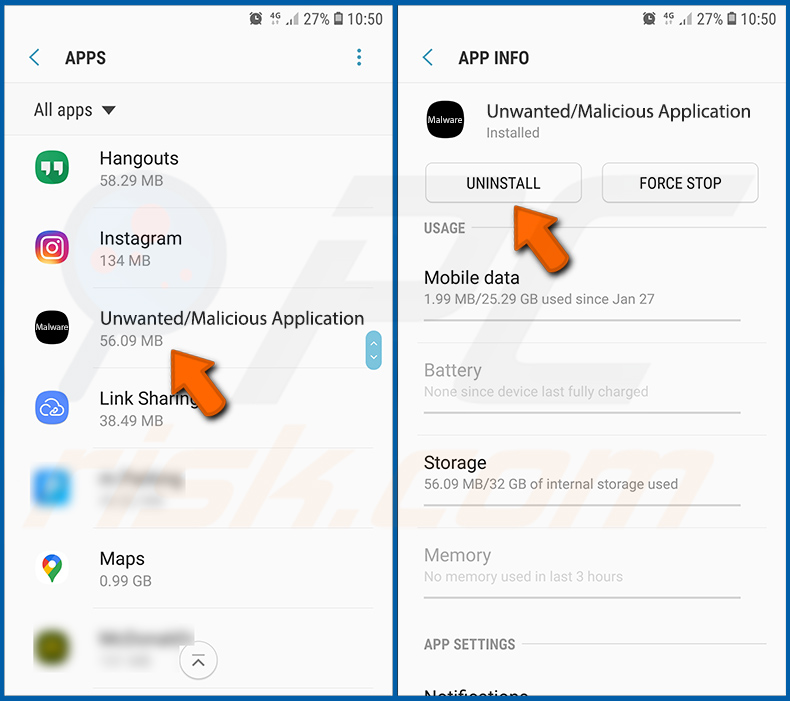

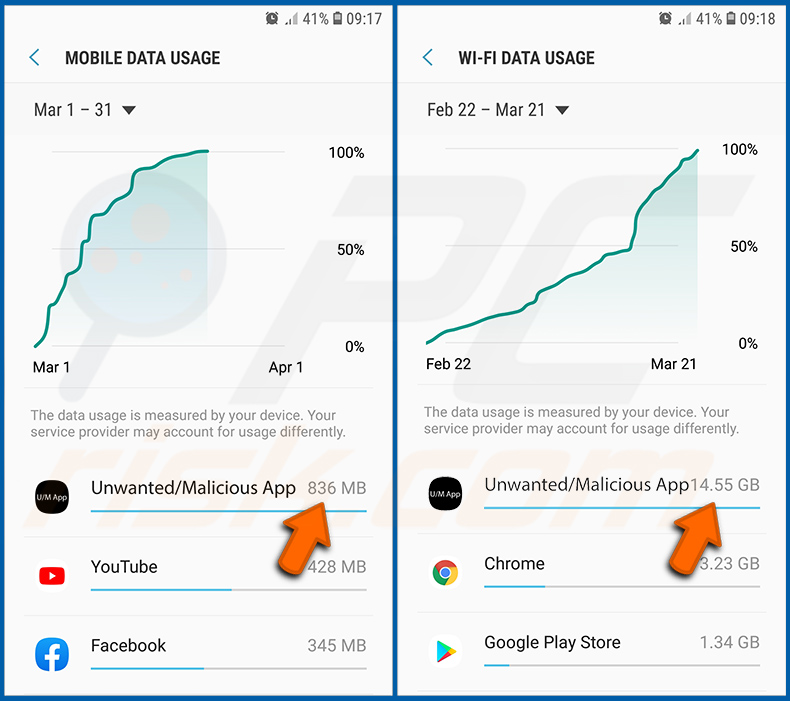

Desinstalar aplicações potencialmente indesejadas e/ou maliciosas:

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

Desloque-se para baixo até ver uma aplicação potencialmente indesejada e/ou maliciosa, selecione-a e toque em "Desinstalar". Se, por algum motivo, não conseguir remover a aplicação selecionada (por exemplo, é-lhe apresentada uma mensagem de erro), deve tentar utilizar o "Modo de Segurança".

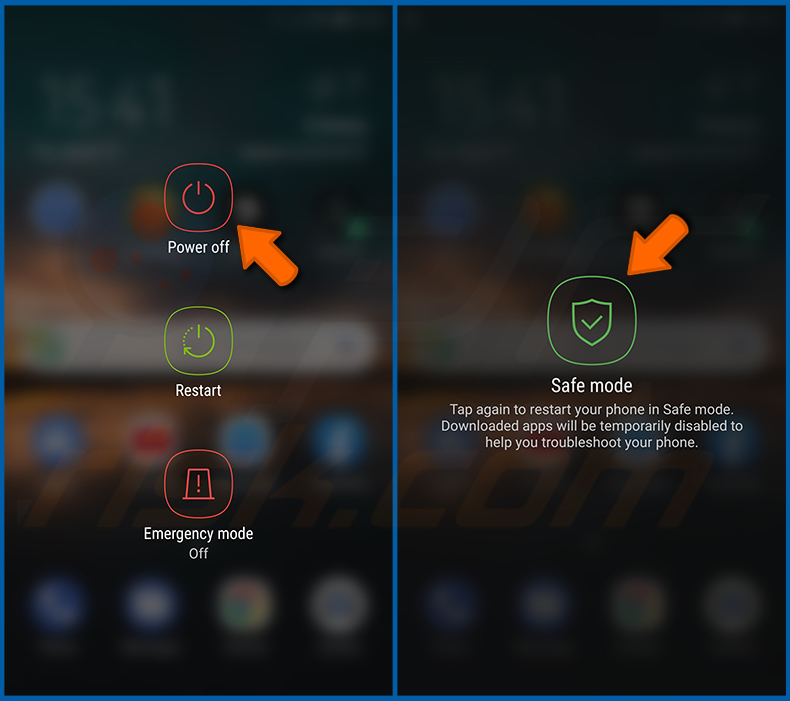

Arrancar o dispositivo Android no "Modo de segurança":

O "Modo de segurança" do sistema operativo Android desactiva temporariamente a execução de todas as aplicações de terceiros. A utilização deste modo é uma boa forma de diagnosticar e resolver vários problemas (por exemplo, remover aplicações maliciosas que impedem os utilizadores de o fazer quando o dispositivo está a funcionar "normalmente").

Prima o botão "Power" e mantenha-o premido até ver o ecrã "Desligar". Toque no ícone "Desligar" e mantenha-o premido. Após alguns segundos, aparecerá a opção "Modo de segurança" e poderá executá-la reiniciando o dispositivo.

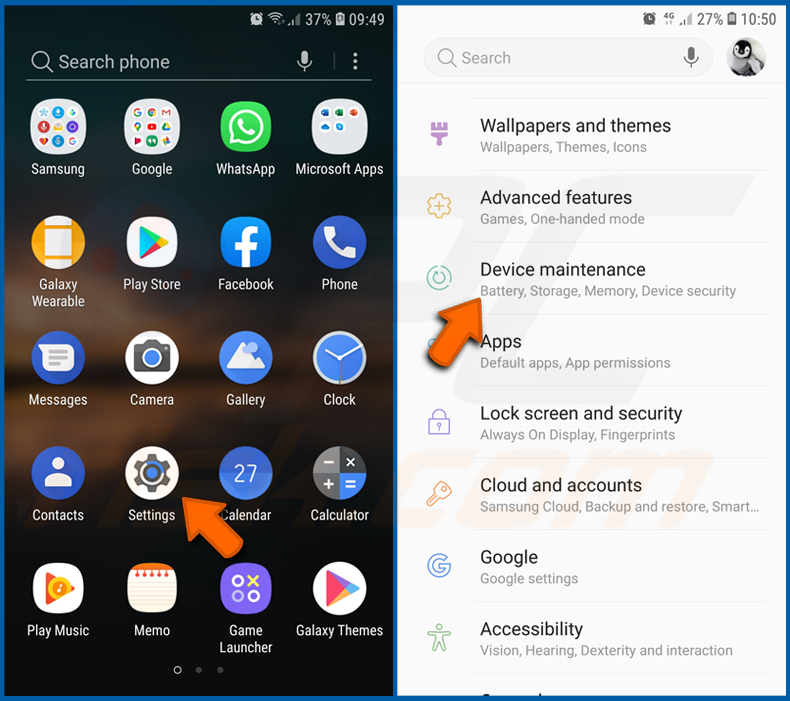

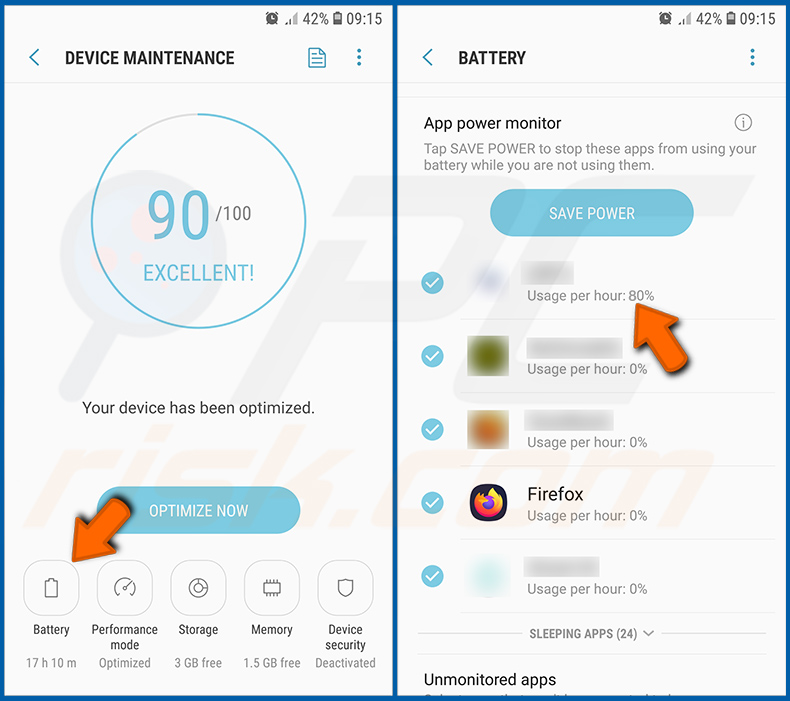

Verifique a utilização da bateria de várias aplicações:

Aceda a "Definições", desloque-se para baixo até ver "Manutenção do dispositivo" e toque nela.

Toque em "Bateria" e verifique a utilização de cada aplicação. As aplicações legítimas/genuínas são concebidas para utilizar o mínimo de energia possível, a fim de proporcionar a melhor experiência ao utilizador e poupar energia. Por conseguinte, uma utilização elevada da bateria pode indicar que a aplicação é maliciosa.

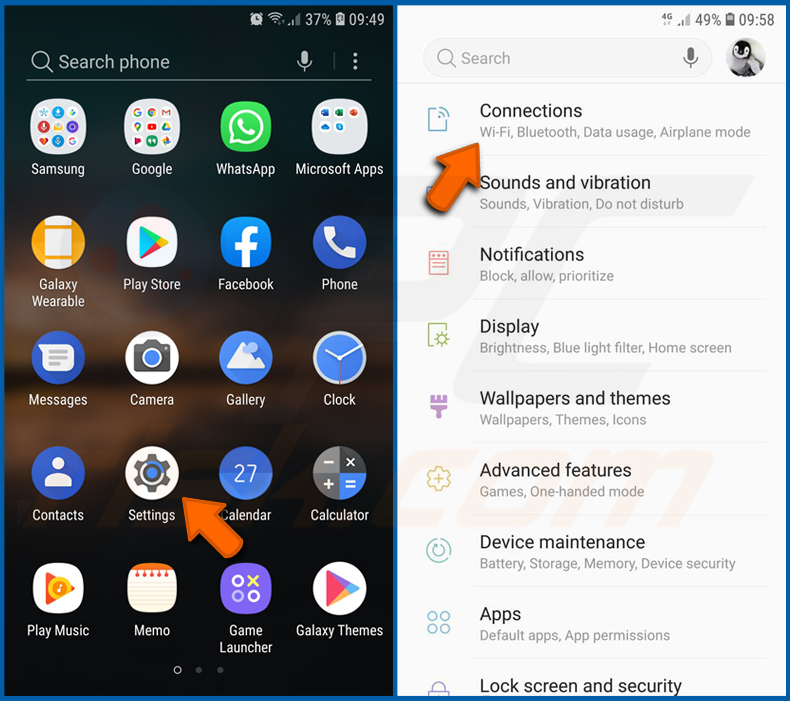

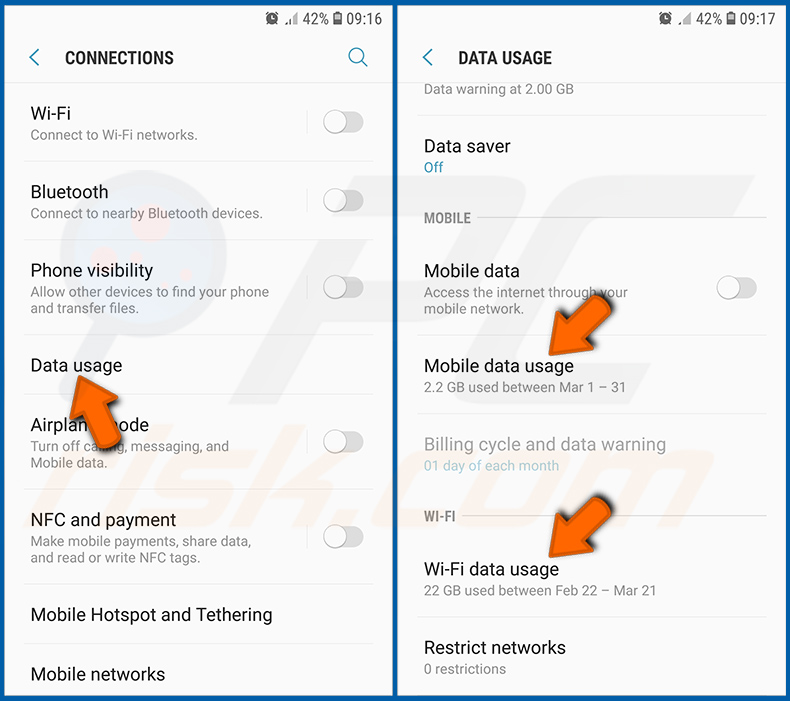

Verifique a utilização de dados de várias aplicações:

Aceda a "Definições", desloque-se para baixo até ver "Ligações" e toque nela.

Desloque-se para baixo até ver "Utilização de dados" e selecione esta opção. Tal como acontece com a bateria, as aplicações legítimas/genuínas são concebidas para minimizar a utilização de dados tanto quanto possível. Isto significa que uma grande utilização de dados pode indicar a presença de uma aplicação maliciosa. Note-se que algumas aplicações maliciosas podem ser concebidas para funcionar apenas quando o dispositivo está ligado a uma rede sem fios. Por este motivo, deve verificar a utilização de dados móveis e Wi-Fi.

Se encontrar uma aplicação que utilize muitos dados, apesar de nunca a utilizar, recomendamos vivamente que a desinstale o mais rapidamente possível.

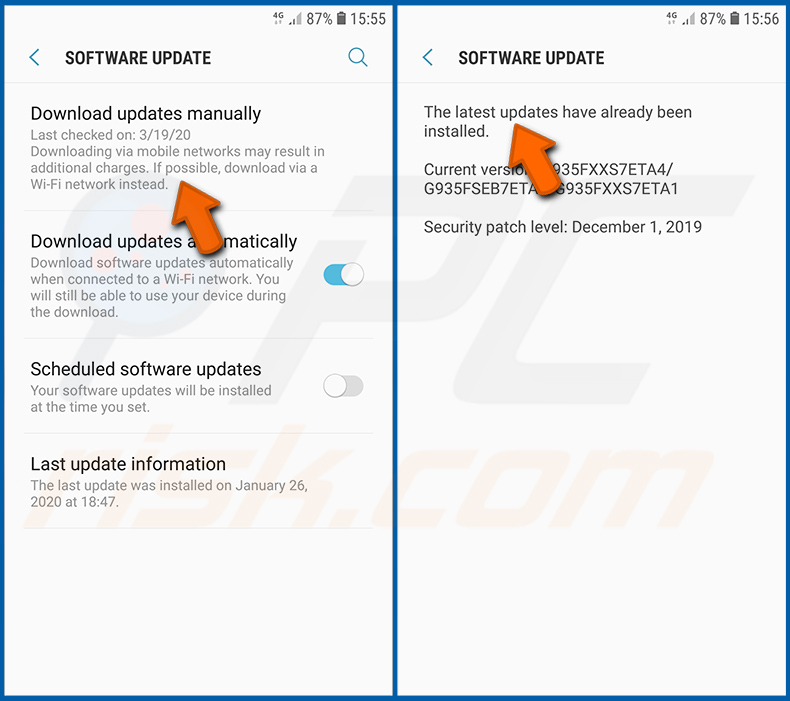

Instalar as actualizações de software mais recentes:

Manter o software atualizado é uma boa prática no que diz respeito à segurança do dispositivo. Os fabricantes de dispositivos estão continuamente a lançar vários patches de segurança e actualizações do Android para corrigir erros e bugs que podem ser utilizados por cibercriminosos. Um sistema desatualizado é muito mais vulnerável, pelo que deve certificar-se sempre de que o software do seu dispositivo está atualizado.

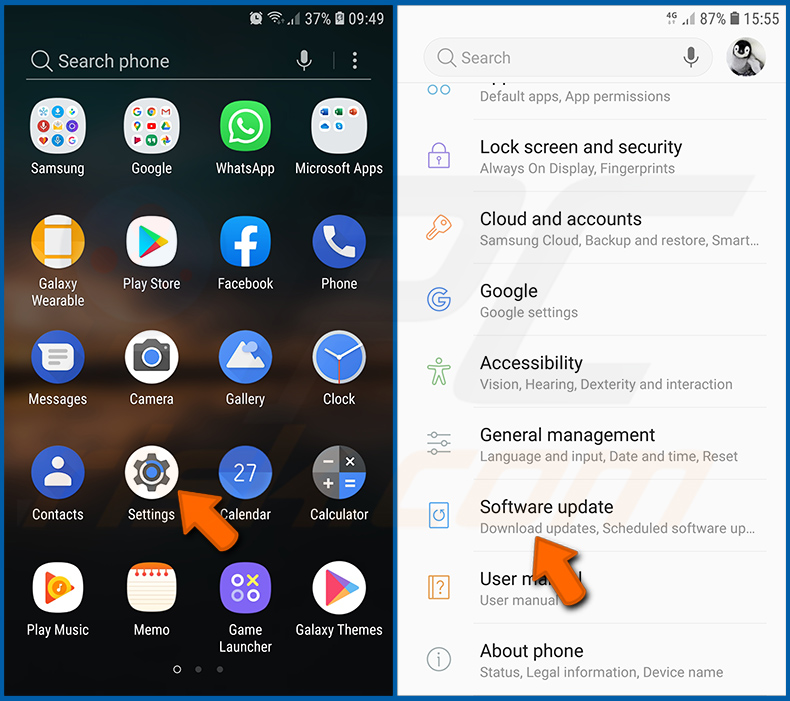

Vá a "Definições", desloque-se para baixo até ver "Atualização de software" e toque nela.

Toque em "Descarregar actualizações manualmente" e verifique se existem actualizações disponíveis. Em caso afirmativo, instale-as imediatamente. Recomendamos também que active a opção "Descarregar actualizações automaticamente" - esta opção permitirá que o sistema o notifique quando for lançada uma atualização e/ou a instale automaticamente.

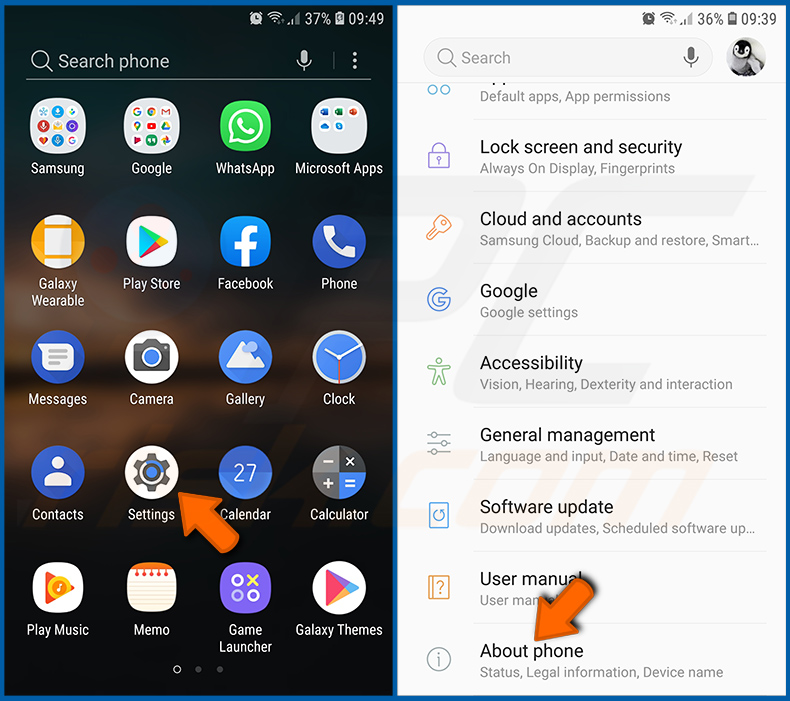

Repor o sistema no seu estado predefinido:

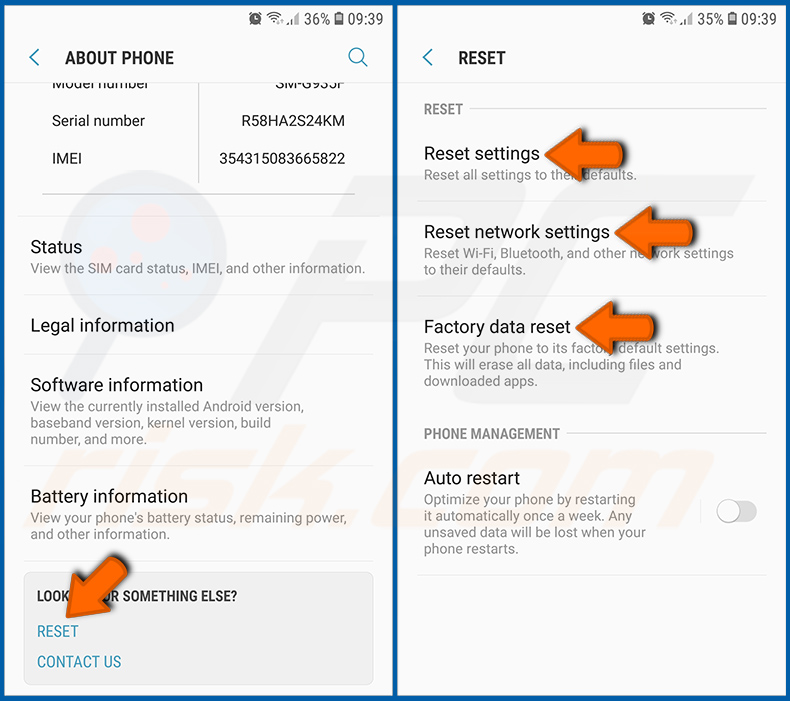

Executar uma "Reposição de fábrica" é uma boa forma de remover todas as aplicações indesejadas, repor as predefinições do sistema e limpar o dispositivo em geral. No entanto, deve ter em conta que todos os dados do dispositivo serão eliminados, incluindo fotografias, ficheiros de vídeo/áudio, números de telefone (armazenados no dispositivo e não no cartão SIM), mensagens SMS, etc. Por outras palavras, o dispositivo será restaurado ao seu estado original.

Também pode restaurar as definições básicas do sistema e/ou simplesmente as definições de rede.

Vá a "Definições", desloque-se para baixo até ver "Acerca do telemóvel" e toque nele.

Desloque-se para baixo até ver "Repor" e toque nele. Agora escolha a ação que pretende executar:

"Repor definições" - repõe todas as definições do sistema para as predefinições;

"Repor definições de rede" - repõe todas as definições relacionadas com a rede para as predefinições;

"Repor dados de fábrica" - repõe todo o sistema e elimina completamente todos os dados armazenados;

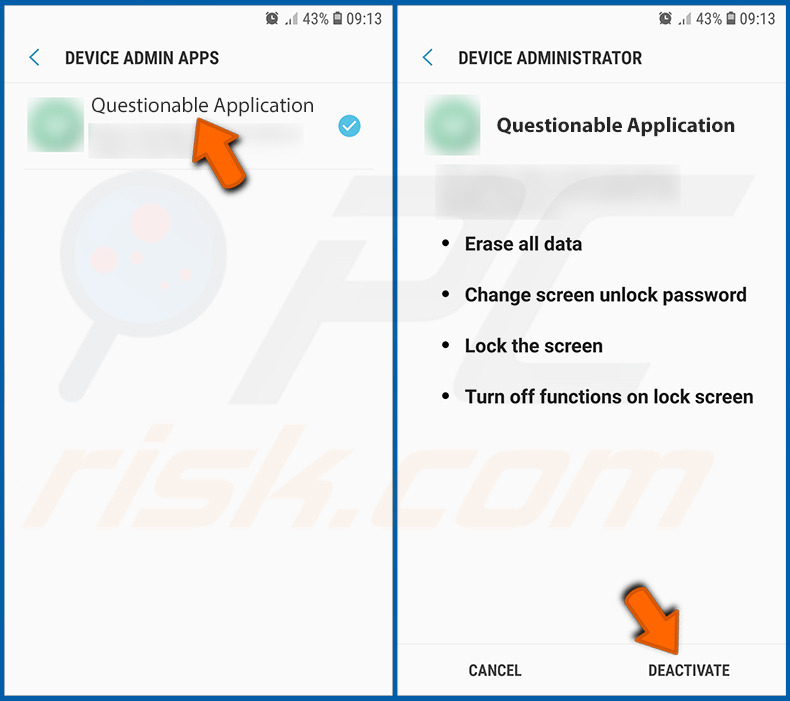

Desativar aplicações que tenham privilégios de administrador:

Se uma aplicação maliciosa obtiver privilégios de administrador, pode danificar seriamente o sistema. Para manter o dispositivo o mais seguro possível, deve verificar sempre quais as aplicações que têm esses privilégios e desativar as que não devem ter.

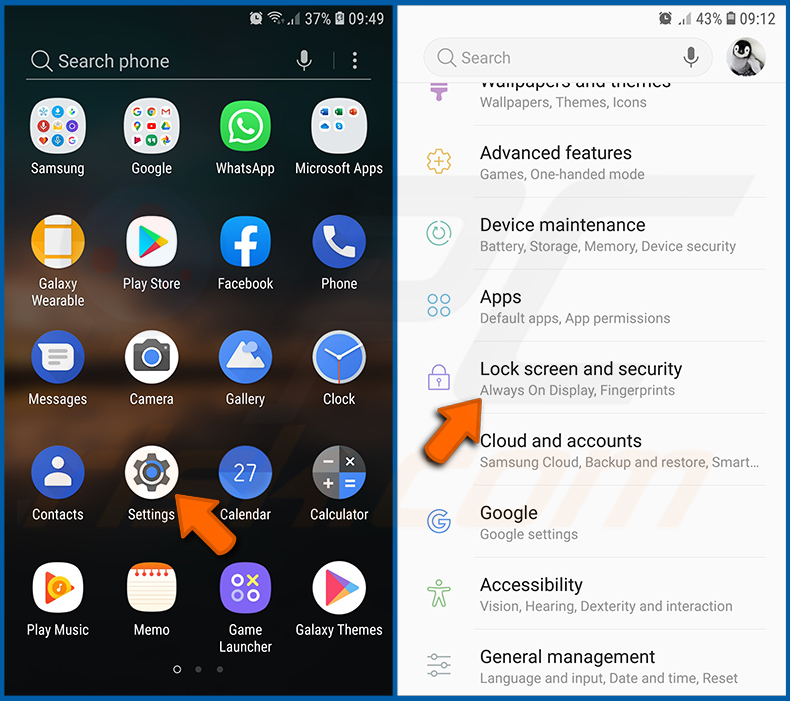

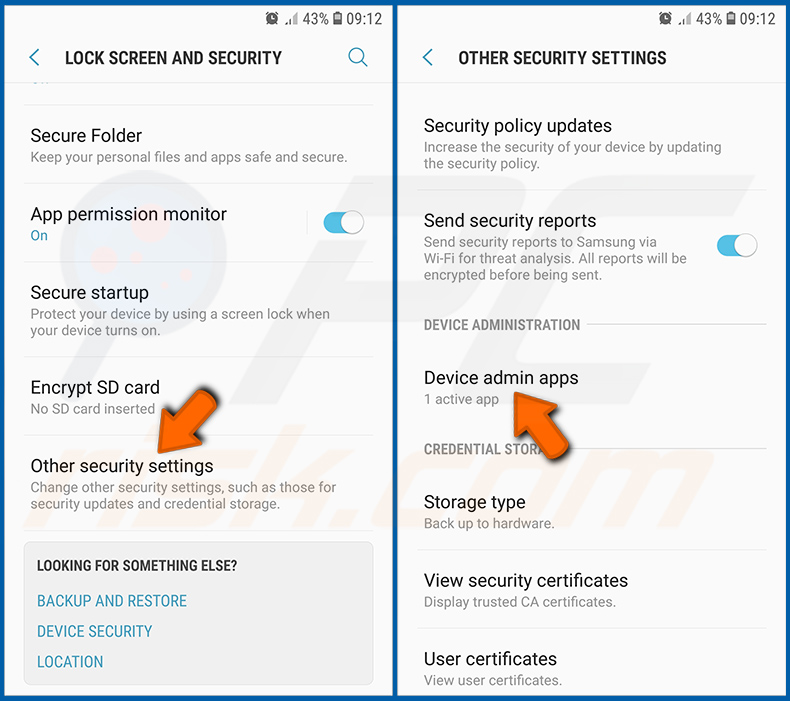

Vá a "Definições", desloque-se para baixo até ver "Ecrã de bloqueio e segurança" e toque nessa opção.

Desloque-se para baixo até ver "Outras definições de segurança", toque nela e, em seguida, toque em "Aplicações de administração do dispositivo".

Identifique as aplicações que não devem ter privilégios de administrador, toque nelas e depois em "DESACTIVAR".

Perguntas frequentes (FAQ)

O meu dispositivo Android está infetado com malware SparkCat, devo formatar o meu dispositivo de armazenamento para me livrar dele?

A remoção de malware raramente precisa de formatação.

Quais são os maiores problemas que o malware SparkCat pode causar?

As ameaças associadas a uma infeção dependem das capacidades do malware e dos objectivos dos criminosos virtuais. SparkCat tem como alvo as chaves de recuperação de carteiras de criptomoeda (credenciais de login), mas também pode procurar outros conteúdos sensíveis. Por isso, pode causar sérios problemas de privacidade, perdas financeiras e potencial roubo de identidade.

Qual é o objetivo do malware SparkCat?

O malware é usado principalmente por atacantes para gerar rendimento, e esse é provavelmente o caso do SparkCat, considerando as suas capacidades. Outras razões por detrás das infecções por malware incluem a interrupção de processos (por exemplo, sites, serviços, empresas, etc.), os cibercriminosos que procuram diversão ou vingança pessoal, hacktivismo e motivações políticas/geopolíticas.

Como é que o malware SparkCat se infiltrou no meu dispositivo Android?

O SparkCat tem sido proliferado como aplicações falsas/trojanizadas através de lojas de aplicações oficiais e de terceiros como a Play Store e a App Store. São possíveis outros métodos de distribuição. Para além dos já mencionados, as técnicas mais difundidas incluem descarregamentos drive-by, fraudes online, e-mails/mensagens de spam, malvertising, ferramentas ilegais de ativação de software ("cracks") e actualizações falsas. Alguns programas maliciosos podem auto-propagar-se através de redes locais e dispositivos de armazenamento amovíveis.

O Combo Cleaner protege-me do malware?

O Combo Cleaner é capaz de detetar e remover a maioria das infecções de malware conhecidas. Tenha em mente que a execução de uma verificação completa do sistema é crucial, uma vez que o software malicioso sofisticado normalmente se esconde nas profundezas dos sistemas.

▼ Mostrar comentários