Como identificar mensagens de correio eletrónico fraudulentas como "We Hacked Your System"

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de e-mail é o "We Hacked Your System"?

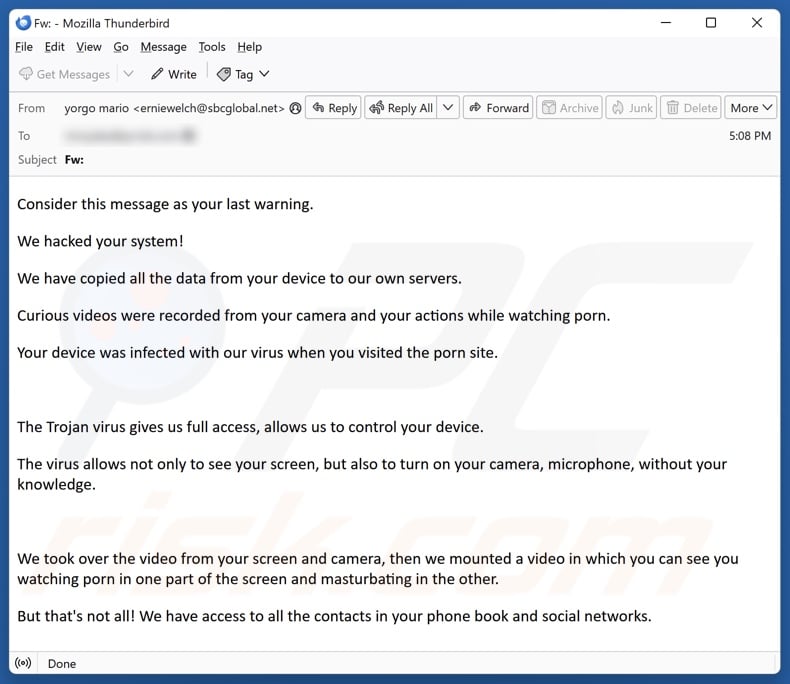

Depois de ler este e-mail "We Hacked Your System", determinámos que se trata de spam, especificamente - um e-mail de esquema de sextorsão. Esta mensagem ameaça divulgar um vídeo explícito do destinatário aos seus contactos, a menos que o chantagista seja pago. É de salientar que todas as alegações nesta mensagem são falsas e não representam qualquer ameaça para os destinatários.

Visão geral do esquema de e-mail "We Hacked Your System"

Este e-mail de spam afirma que o remetente infectou o dispositivo do destinatário com um trojan. A infeção inexistente teve origem numa visita a um site pornográfico comprometido. O malware extraiu uma variedade de dados sensíveis do sistema e gravou o destinatário (através da câmara do dispositivo) enquanto este assistia a conteúdos orientados para adultos.

São dadas 50 horas para pagar ao remetente 1300 USD em criptomoeda Bitcoin. Se o destinatário se recusar a cumprir estas exigências ou revelar o conteúdo deste e-mail a outros - as imagens comprometedoras e outros dados privados serão enviados para os seus contactos de e-mail, redes sociais e messenger.

Como mencionado na introdução, toda a informação contida nesta carta é falsa - o que significa que nenhum dispositivo foi infetado, nenhuma informação vulnerável foi extraída, nem foram feitas gravações explícitas do destinatário.

As vítimas que cumprem as exigências dos burlões não podem recuperar os seus fundos devido à natureza praticamente indetetável das transacções de criptomoeda.

| Nome | "We Hacked Your System" esquema de sextorsão |

| Tipo de ameaça | Phishing, burla, engenharia social, fraude |

| Alegação falsa | O dispositivo do destinatário foi infetado e utilizado para gravar um vídeo explícito do mesmo - a menos que o remetente seja pago, a gravação será enviada para os seus contactos. |

| Endereço do Criminoso Cibernético Cryptowallet | bc1qj2aesryeq0yhg6ntk4s8n2sssgtpde4a2jt5eq (Bitcoin) |

| Sintomas | Compras online não autorizadas, palavras-passe de contas online alteradas, roubo de identidade, acesso ilegal ao computador. |

| Métodos de distribuição | E-mails enganadores, anúncios pop-up online desonestos, técnicas de envenenamento de motores de busca, domínios com erros ortográficos. |

| Danos | Perda de informações privadas sensíveis, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Exemplos de campanhas de sextorsão

Já escrevemos sobre inúmeras campanhas de spam; "Your System Was Breached By Remote Desktop Protocol", "Operating System Fell To My Hacking Expertise", "Time Is Slipping Away From Your Grasp" e "I've Got Access To Your Smartphone" são apenas alguns dos nossos artigos sobre e-mails de sextortion.

Vários esquemas são promovidos através de correio eletrónico de spam, incluindo phishing, apoio técnico, reembolso, taxa de adiantamento, etc. Estes e-mails são também utilizados para proliferar todo o tipo de malware.

Embora a crença generalizada de que este correio eletrónico está mal elaborado e repleto de erros gramaticais e ortográficos não seja falsa, nem sempre é esse o caso. Os e-mails de spam podem ser elaborados de forma competente e até mesmo disfarçados de forma convincente como mensagens de entidades legítimas.

Como é que as campanhas de spam infectam os computadores?

As campanhas de spam espalham malware através da distribuição de ficheiros virulentos como anexos ou links de descarregamento. Estes ficheiros vêm em vários formatos, por exemplo, executáveis (.exe, .run, etc.), arquivos (ZIP, RAR, etc.), documentos (PDF, Microsoft Office, Microsoft OneNote, etc.), JavaScript, etc.

A simples abertura de um ficheiro malicioso pode ser suficiente para desencadear o descarregamento/instalação de malware. No entanto, alguns formatos necessitam de interação extra para iniciar os processos de infeção. Por exemplo, os ficheiros do Microsoft Office requerem que os utilizadores activem comandos de macro (ou seja, edição/conteúdo), enquanto os documentos do OneNote requerem que os utilizadores cliquem em ligações ou ficheiros incorporados.

Como evitar a instalação de malware?

É essencial ter cuidado com os e-mails, PMs/DMs, SMSs e outras mensagens recebidas. Os anexos ou ligações encontrados em correio duvidoso/irrelevante não devem ser abertos, uma vez que podem ser virulentos.

No entanto, o malware propaga-se através de vários métodos. Por isso, recomendamos ter cuidado ao navegar, uma vez que a Internet está cheia de conteúdo enganador e malicioso.

Outra recomendação é descarregar apenas de fontes oficiais e verificadas. Aconselhamos a ativação e atualização de software utilizando funções/ferramentas genuínas, uma vez que as ferramentas de ativação ilegais ("cracking") e as actualizações de terceiros podem conter malware.

É fundamental ter um antivírus de boa reputação instalado e mantido atualizado. Os programas de segurança devem ser utilizados para efetuar verificações regulares do sistema e para remover ameaças e problemas detectados. Se já abriu anexos maliciosos, recomendamos a execução de uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Texto apresentado na carta de e-mail de spam "We Hacked Your System":

Consider this message as your last warning.

We hacked your system!

We have copied all the data from your device to our own servers.

Curious videos were recorded from your camera and your actions while watching porn.

Your device was infected with our virus when you visited the porn site.

The Trojan virus gives us full access, allows us to control your device.The virus allows not only to see your screen, but also to turn on your camera, microphone, without your knowledge.

We took over the video from your screen and camera, then we mounted a video in which you can see you watching porn in one part of the screen and masturbating in the other.But that's not all! We have access to all the contacts in your phone book and social networks.

It won't take us long to send this video to your friends, family and friends on social networks, messengers and email in minutes.

We have a lot of audio recordings of your personal conversations, where a lot of "interesting" things are revealed!

This information can destroy your reputation once and for all in a matter of minutes.

You have an opportunity to prevent irreversible consequences.To do this:

Transfer 1300 $ USD (US dollars) to our bitcoin wallet.

Don't know how to make a transfer? Enter the query "Buy bitcoins" into the search field.Our bitcoin wallet bc1qj2aesryeq0yhg6ntk4s8n2sssgtpde4a2jt5eq

After making the payment, your video and audio recordings will be completely destroyed and you can be 100% sure that we won't bother you again.You have time to think about it and make the transfer - 50 hours!

After you read this letter, we will get an automatic notification. From that moment on, the timer will start.It is useless to complain, because bitcoin-wallets cannot be tracked, as well as the mail from which the letter arrived to you.

We also do not advise you to send this letter to anybody.

In this case the system will automatically send a request to the server, and all data will be published in social networks and messengers.You will not be able to solve the problem by changing passwords in social networks, as all the information is already downloaded to the cluster of our servers.

Think about what your reputation means to you and how much the consequences will be.

You have 50 hours.

Aparência do e-mail de spam "We Hacked Your System" (GIF):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é "We Hacked Your System" esquema de sextorsão?

- Tipos de e-mails maliciosos.

- Como detectar um email malicioso?

- O que fazer se for apanhado numa fraude de email?

Tipos de e-mails maliciosos.

![]() Emails de Phishing

Emails de Phishing

Mais frequentemente, os criminosos cibernéticos utilizam e-mails enganosos para enganar os utilizadores da Internet para darem a sua informação privada sensível, por exemplo, informação de login para vários serviços online, contas de email, ou informação bancária online.

Tais ataques são denominados phishing. Num ataque de phishing, os criminosos cibernéticos geralmente enviam uma mensagem de correio electrónico com algum logótipo de serviço popular (por exemplo, Microsoft, DHL, Amazon, Netflix), criam urgência (endereço de envio errado, palavra-passe expirada, etc.), e colocam um link no qual esperam que as suas potenciais vítimas cliquem.

Após clicar no link apresentado nessa mensagem de correio electrónico, as vítimas são redireccionadas para um site falso que parece idêntico ou extremamente parecido com o original. As vítimas são então solicitadas a introduzir a sua palavra-passe, detalhes de cartão de crédito, ou alguma outra informação que seja roubada por criminosos cibernéticos.

![]() Emails com Anexos Maliciosos

Emails com Anexos Maliciosos

Outro vector de ataque popular é o spam de correio electrónico com anexos maliciosos que infectam os computadores dos utilizadores com malware. Os anexos maliciosos transportam geralmente trojans capazes de roubar palavras-passe, informação bancária, e outras informações sensíveis.

Em tais ataques, o principal objectivo dos cibercriminosos é enganar as suas potenciais vítimas para abrir um anexo de correio electrónico infectado. Para atingir este objectivo, as mensagens de correio electrónico falam geralmente de facturas recebidas recentemente, faxes, ou mensagens de voz.

Se uma vítima potencial cai na armadilha e abre o anexo, os seus computadores ficam infectados, e os criminosos cibernéticos podem recolher muita informação sensível.

Embora seja um método mais complicado de roubar informação pessoal (filtros de spam e programas antivírus geralmente detectam tais tentativas), se for bem sucedido, os criminosos cibernéticos podem obter um intervalo muito mais amplo de dados e podem recolher informação durante um longo período de tempo.

![]() Emails de sextorção

Emails de sextorção

Este é um tipo de phishing. Neste caso, os utilizadores recebem um e-mail alegando que um criminoso cibernético poderia aceder à câmara da potencial vítima e tem uma gravação vídeo da sua masturbação.

Para se livrarem do vídeo, pedem às vítimas que paguem um resgate (geralmente usando Bitcoin ou outra moeda de ecnriptação). No entanto, todas estas alegações são falsas - os utilizadores que recebem tais e-mails devem ignorá-las e suprimi-las

Como detectar um e-mail malicioso?

Enquanto os criminosos cibernéticos tentem fazer com que os seus e-mails de atracção pareçam fiáveis, aqui estão algumas coisas que deve procurar quando tentar detectar um e-mail de phishing:

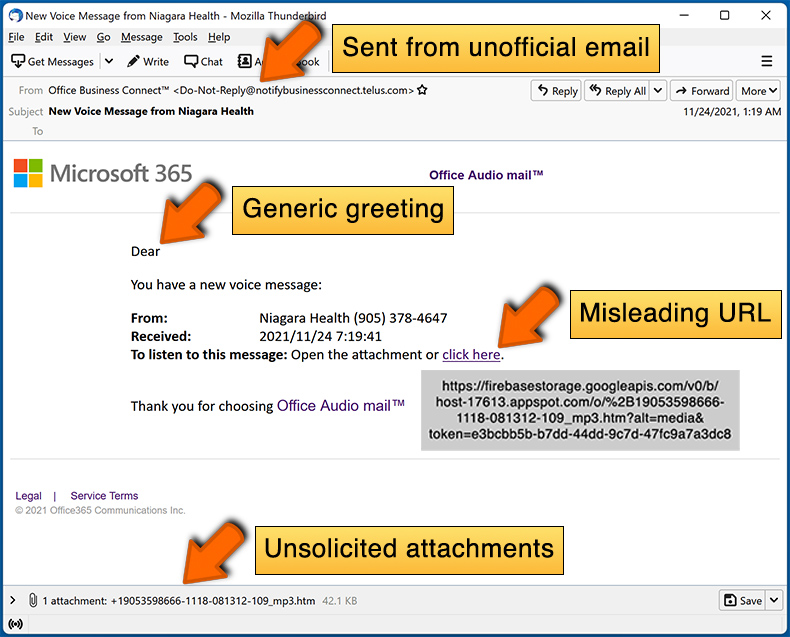

- Verifique o endereço electrónico do remetente ("de"): Passe o rato sobre o endereço "de" e verifique se é legítimo. Por exemplo, se recebeu um e-mail da Microsoft, certifique-se de verificar se o endereço de e-mail é @microsoft.com e não algo suspeito como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Verifique a existência de saudações genéricas: Se a saudação no e-mail for "Caro utilizador", "Caro @youremail.com", "Caro cliente valioso", isto deve levantar suspeitas. Mais frequentemente, as empresas chamam-no pelo seu nome. A falta desta informação pode sinalizar uma tentativa de phishing.

- Verifique as ligações no e-mail: Passe o rato sobre a ligação apresentada no e-mail, se a ligação que aparece parecer suspeita, não clique nela. Por exemplo, se recebeu um e-mail da Microsoft e o link no e-mail mostra que irá para firebasestorage.googleapis.com/v0... não deve confiar nele. É melhor não clicar em qualquer link nos e-mails, mas visitar o website da empresa que lhe enviou o e-mail em primeiro lugar.

- Não confie cegamente nos anexos de email: Na maioria das vezes, as empresas legítimas vão pedir-lhe para iniciar sessão no seu site web e para ver aí quaisquer documentos; se recebeu um correio electrónico com um anexo, é uma boa ideia fazer uma verificação com uma aplicação antivírus. Os anexos de correio electrónico infectados são um vector de ataque comum utilizado por criminosos cibernéticos.

Para minimizar o risco de abrir phishing e e-mails maliciosos, recomendamos a utilização de Combo Cleaner.

Exemplo de um email de spam:

O que fazer se cair numa fraude de email?

- Se clicou num link num email de phishing e introduziu a sua palavra-passe - não se esqueça de alterar a sua palavra-passe o mais depressa possível. Normalmente, os criminosos cibernéticos recolhem credenciais roubadas e depois vendem-nas a outros grupos que as utilizam para fins maliciosos. Se alterar a sua palavra-passe em tempo útil, há a possibilidade de os criminosos não terem tempo suficiente para fazer qualquer dano.

- Se introduziu as informações do seu cartão de crédito - contacte o seu banco o mais rapidamente possível e explique a situação. Há uma boa hipótese de ter de cancelar o seu cartão de crédito comprometido e obter um novo.

- Se vir quaisquer sinais de roubo de identidade - deve contactar imediatamente a Federal Trade Commission. Esta instituição irá recolher informações sobre a sua situação e criar um plano de recuperação pessoal.

- Se abriu um anexo malicioso - o seu computador está provavelmente infectado, deve analisá-lo com uma aplicação antivírus respeitável. Para este efeito, recomendamos a utilização de Combo Cleaner.

- Ajude outros utilizadores da Internet - reporte emails de phishing para Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Perguntas mais frequentes (FAQ)

Porque é que recebi esta mensagem de correio eletrónico?

Os e-mails de spam não são pessoais, mesmo que incluam detalhes relevantes para os destinatários. Este correio é distribuído em campanhas em grande escala - por isso, milhares de utilizadores recebem e-mails idênticos (ou incrivelmente semelhantes).

O meu computador foi realmente pirateado e o remetente tem alguma informação?

Não, todas as alegações feitas pelos e-mails de burla de sextortion são falsas. Os burlões não infectaram os dispositivos dos destinatários, não obtiveram quaisquer informações comprometedoras nem gravaram quaisquer vídeos explícitos.

Como é que os cibercriminosos obtiveram a minha palavra-passe de e-mail?

O cenário mais provável é que as suas credenciais de correio eletrónico tenham sido obtidas através de um esquema de phishing (por exemplo, introduziu-as numa página de início de sessão falsa, etc.). É menos provável que estes dados tenham sido obtidos através de uma violação de dados da sua parte. Embora seja possível, é altamente improvável que os burlões tenham obtido estas informações através do comprometimento de um fornecedor de serviços.

Enviei criptomoeda para o endereço apresentado neste e-mail, posso recuperar o meu dinheiro?

Não, as transacções de criptomoeda são irreversíveis devido à sua natureza quase indetetável. Por conseguinte, as vítimas deste tipo de burlas não podem recuperar o seu dinheiro.

Forneci as minhas informações pessoais quando fui enganado por um e-mail de spam, o que devo fazer?

Se forneceu as suas credenciais de início de sessão, altere imediatamente as palavras-passe de todas as contas possivelmente expostas e informe o respetivo suporte oficial. No entanto, se tiver divulgado outras informações privadas (por exemplo, fotografias e digitalizações de passaportes, detalhes do bilhete de identidade, números de cartões de crédito, etc.), contacte imediatamente as autoridades competentes.

Li uma mensagem de correio eletrónico de spam mas não abri o anexo. O meu computador está infetado?

Não, a leitura de uma mensagem de correio eletrónico não constitui uma ameaça de infeção. Os dispositivos são infectados quando se abrem/cliquem em anexos ou ligações maliciosas.

Descarreguei e abri um ficheiro anexado a um e-mail de spam, o meu computador está infetado?

Se o ficheiro aberto era um executável (.exe, .run, etc.) - muito provavelmente, sim - o sistema foi infetado. No entanto, isto poderia ter sido evitado se o ficheiro fosse um documento (.doc, .xls, .pdf, .one, etc.). Estes formatos podem necessitar de interação adicional para iniciar o descarregamento/instalação de malware.

O Combo Cleaner remove infecções por malware presentes em anexos de e-mail?

Sim, o Combo Cleaner é capaz de detetar e remover praticamente todas as infecções de malware conhecidas. Lembre-se que executar uma verificação completa do sistema é fundamental, uma vez que os programas maliciosos topo de gama normalmente se escondem nas profundezas dos sistemas.

▼ Mostrar comentários