Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o NGate?

O NGate é um malware específico para Android. O objetivo deste software é permitir que os criminosos virtuais façam levantamentos em ATM das contas bancárias das vítimas. No entanto, a técnica utilizada pelo NGate para facilitar esta atividade pode ser utilizada para outros fins maliciosos.

No momento em que este artigo foi escrito, este malware foi utilizado para atingir clientes de três bancos checos, incluindo o Czech Raiffeisenbank e o ČSOB (Československá obchodní banka). Foram descobertas seis variantes do NGate, cada uma disfarçada para corresponder ao banco visado. Um associado a esta campanha foi detido quando levantava fundos de caixas multibanco em Praga.

Visão geral do malware NGate

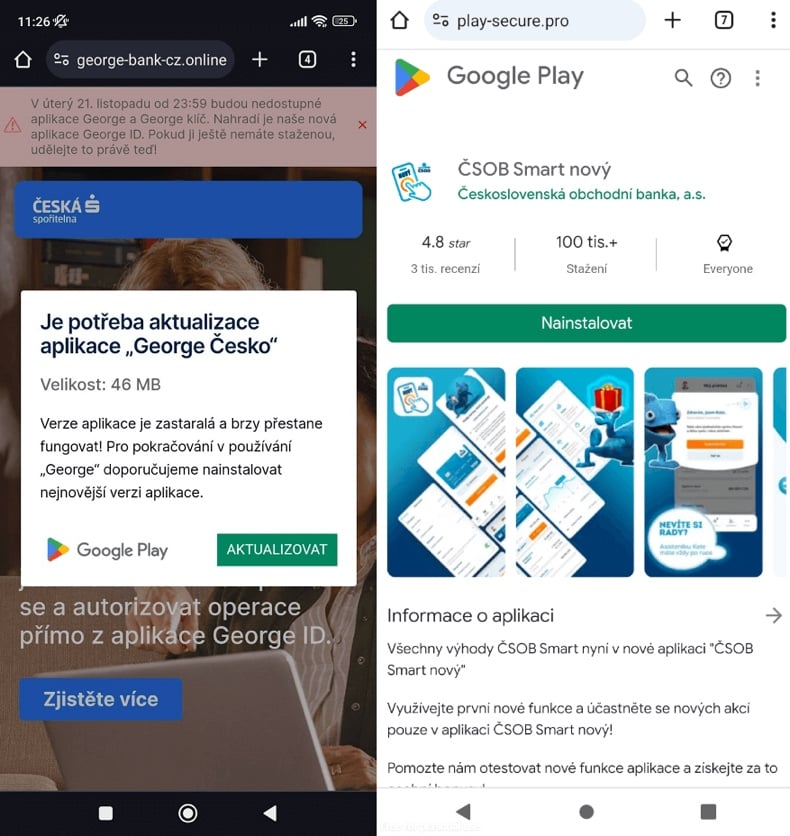

O NGate é conhecido por se infiltrar em dispositivos Android através de campanhas de smishing (SMS phishing) que dependem fortemente de tácticas de engenharia social. Assim que o malware é aberto, apresenta à vítima uma página bancária falsa. O NGate baseia-se em PWAs ou WebAPKs para criar aplicações imitadoras; mais sobre esta técnica pode ser lida no nosso artigo sobre o malware Spy.Banker.

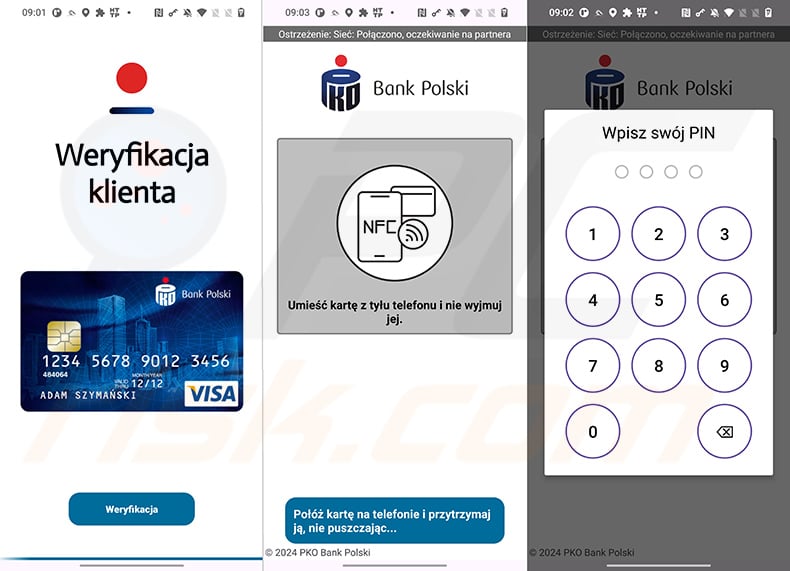

A página fraudulenta pede ao destinatário para introduzir os seus dados e ativar a funcionalidade NFC no seu dispositivo. As informações visadas podem incluir as credenciais de login da conta bancária da vítima, a data de nascimento e o número PIN do cartão de débito/crédito. NFC (Near-Field Communication) é o protocolo que o NGate utiliza para facilitar os levantamentos em ATM.

Este protocolo de comunicação é utilizado para transferir dados entre dois dispositivos. O malware utiliza uma ferramenta chamada NFCGate para retransmitir sinais NFC através de um servidor para o dispositivo Android do atacante, que é preparado para imitar o telemóvel da vítima. Através de uma comunicação com engenharia social, a vítima é instruída a colocar o seu cartão bancário no telemóvel.

Essencialmente, este é o processo de associar um cartão a um smartphone, o que permitiria ao utilizador efetuar pagamentos sem contacto com o telemóvel. O que o NGate faz é enviar estes dados NFC para o dispositivo do atacante, associando assim o cartão ao mesmo. O cibercriminoso pode usar o telemóvel com o cartão bancário emulado para levantar o dinheiro da vítima através de uma caixa multibanco. É de salientar que o NGate também pode ser usado para alterar o limite de levantamento definido no cartão/conta.

Se o método NFC falhar, o malware tem um protocolo de backup em que os fundos são transferidos para uma conta bancária diferente. Trata-se de um cenário menos desejável, uma vez que as transferências bancárias são mais rastreáveis.

Como mencionado na introdução, o NGate e a sua capacidade de abusar dos sinais NFC para imitar o telemóvel da vítima (e o conteúdo associado) podem ser utilizados para uma variedade de actos nefastos. Também é importante notar que os criadores de malware melhoram frequentemente o seu software e metodologias. Por conseguinte, as potenciais variantes futuras do NGate podem ter capacidades adicionais/diferentes ou ser utilizadas para outros fins.

Em resumo, a presença de software como o NGate nos dispositivos pode resultar em graves problemas de privacidade, perdas financeiras significativas e roubo de identidade.

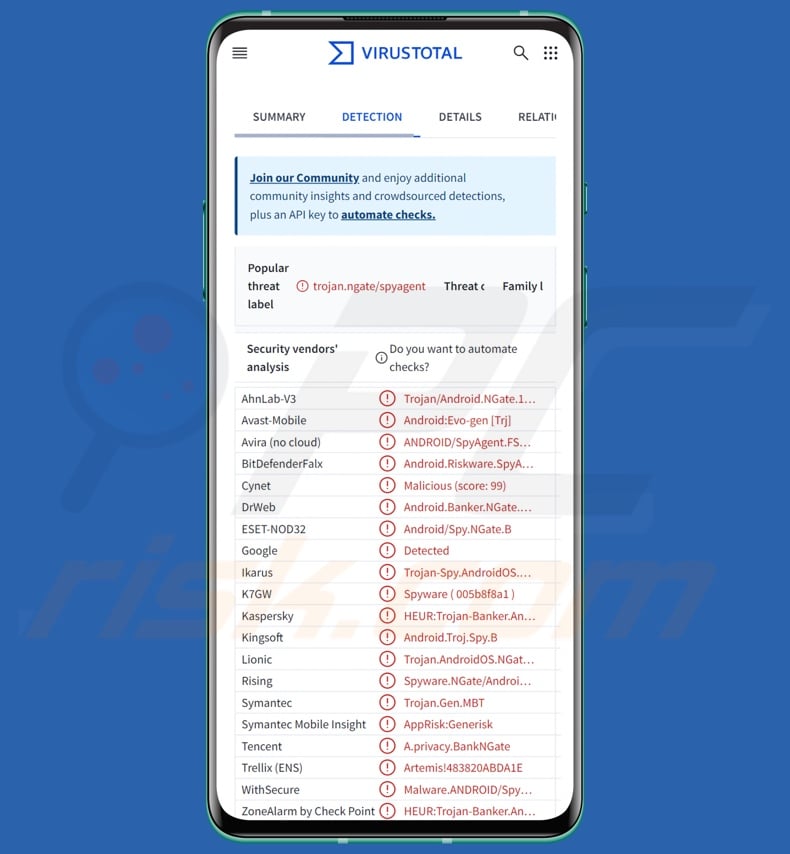

| Nome | NGate virus |

| Tipo de ameaça | Malware para Android, aplicação maliciosa |

| Nomes de deteção | Avast-Mobile (Android:Evo-gen [Trj]), DrWeb (Android.Banker.NGate.1.origin), ESET-NOD32 (Android/Spy.NGate.B), Kaspersky (HEUR:Trojan-Banker.AndroidOS.NGate.a), Lista completa (VirusTotal) |

| Sintomas | O malware foi concebido para se infiltrar furtivamente no computador da vítima e permanecer silencioso, pelo que não são visíveis sintomas específicos numa máquina infetada. |

| Métodos de distribuição | SMS de spam, anexos de correio eletrónico infectados, anúncios online maliciosos, engenharia social, aplicações enganosas, sítios Web fraudulentos. |

| Danos | Perdas monetárias, identidade roubada (as aplicações maliciosas podem abusar das aplicações de comunicação). |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Exemplos de malware específico para Android

Já escrevemos sobre inúmeros programas maliciosos; LianSpy, BlankBot, BingoMod, e GuardZoo são apenas alguns exemplos de programas que visam os sistemas operativos Android.

Malware é um termo amplo que engloba programas com várias capacidades e objectivos prejudiciais. No entanto, independentemente da forma como o software malicioso funciona - a sua presença num sistema ameaça a segurança do dispositivo e do utilizador. Por isso, todas as ameaças devem ser removidas imediatamente após a deteção.

Como é que o NGate se infiltrou no meu dispositivo?

A campanha conhecida do NGate começou com SMS de spam provavelmente enviados ao acaso (smishing). A mensagem de texto dizia respeito a uma declaração de impostos, mas é provável que existam outros aliciantes. O SMS conduz a uma página maliciosa que se faz passar por um site de um banco online, a partir do qual a vítima descarrega o NGate.

Uma vez acedido, o malware (disfarçado de aplicação bancária) pede ao utilizador que forneça as suas informações bancárias (como credenciais de login). Depois disso, a vítima é contactada por criminosos virtuais que fingem ser o apoio oficial do seu banco. Alegam que o dispositivo foi comprometido e dão instruções à vítima, tais como alterar o PIN (introduzindo o antigo na aplicação imitadora - NGate) e colocar o cartão bancário no telefone (por exemplo, para efeitos de verificação).

No entanto, o NGate pode funcionar de diferentes formas, e isto aplica-se aos métodos utilizados para o proliferar.

O malware é normalmente disfarçado ou incluído em software/meios de comunicação normais. As técnicas de distribuição generalizadas incluem: anexos/links maliciosos em spam (por exemplo, SMS, e-mails, PMs/DMs, publicações em redes sociais, etc.), descarregamentos drive-by, canais de descarregamento duvidosos (por exemplo, sites de alojamento de ficheiros gratuitos e freeware, redes de partilha P2P, lojas de aplicações de terceiros, etc.), fraudes online, conteúdo pirateado, ferramentas ilegais de ativação de software ("cracks") e actualizações falsas.

Alguns programas maliciosos podem mesmo auto-propagar-se através de redes locais e dispositivos de armazenamento amovíveis (por exemplo, discos rígidos externos, unidades flash USB, etc.).

Como evitar a instalação de malware?

Recomendamos vivamente que investigue o software antes de o transferir/comprar, lendo os termos e as opiniões de especialistas/utilizadores, verificando as permissões necessárias e verificando a legitimidade do programador. Todas as transferências devem ser efectuadas a partir de fontes oficiais e verificadas. O software deve ser ativado e atualizado utilizando funções/ferramentas genuínas, uma vez que as obtidas de terceiros podem conter malware.

Outra recomendação é estar atento à navegação, uma vez que os conteúdos fraudulentos e maliciosos em linha parecem geralmente legítimos e inofensivos. Aconselhamos cuidado com os e-mails, PMs/DMs, SMSs, etc. recebidos. Os anexos ou ligações encontrados em mensagens suspeitas/irrelevantes não devem ser abertos, pois podem ser virulentos.

É fundamental ter um antivírus fiável instalado e atualizado. Os programas de segurança devem ser utilizados para efetuar análises regulares ao sistema e para remover as ameaças e problemas detectados.

Aparecimento de páginas maliciosas que se fazem passar por sites de bancos e do Google Play e que são utilizadas para espalhar o NGate (fonte: welivesecurity.com):

Captura de ecrã de um NGate que se faz passar por uma aplicação bancária polaca para roubar dados NFC e códigos PIN do cartão. Depois de obterem esses dados, os cibercriminosos podem levantar dinheiro da caixa multibanco utilizando o terminal sem contacto, sem necessidade de um cartão físico; fonte - ESET Research:

Menu rápido:

- Introdução

- Como eliminar o histórico de navegação do navegador Web Chrome?

- Como desativar as notificações do navegador Web Chrome?

- Como reiniciar o navegador Web Chrome?

- Como eliminar o histórico de navegação do browser Firefox?

- Como desativar as notificações do navegador Firefox?

- Como reiniciar o browser Firefox?

- Como desinstalar aplicações potencialmente indesejadas e/ou maliciosas?

- Como arrancar o dispositivo Android no "Modo de segurança"?

- Como verificar a utilização da bateria de várias aplicações?

- Como verificar a utilização de dados de várias aplicações?

- Como instalar as actualizações de software mais recentes?

- Como repor o sistema no seu estado predefinido?

- Como desativar as aplicações que têm privilégios de administrador?

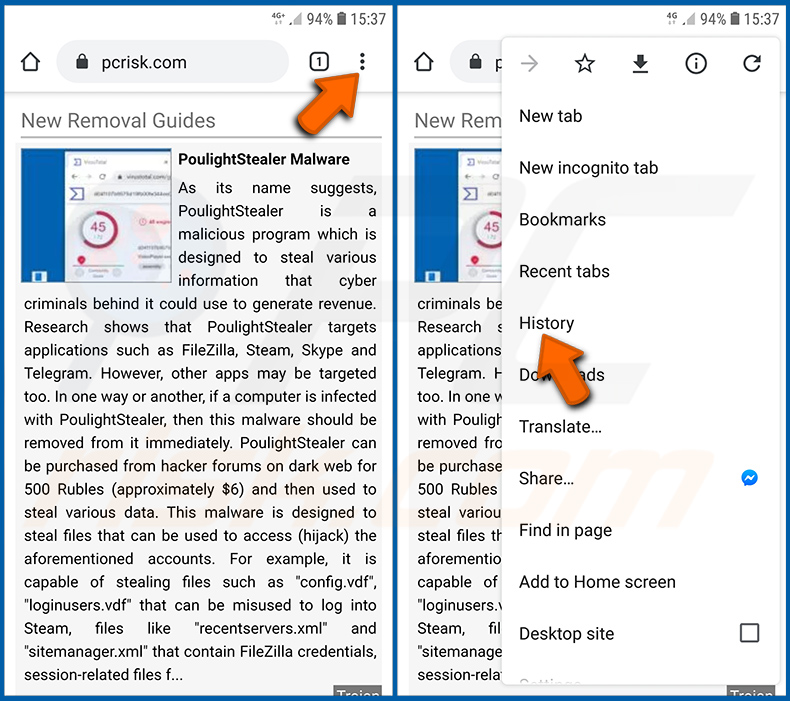

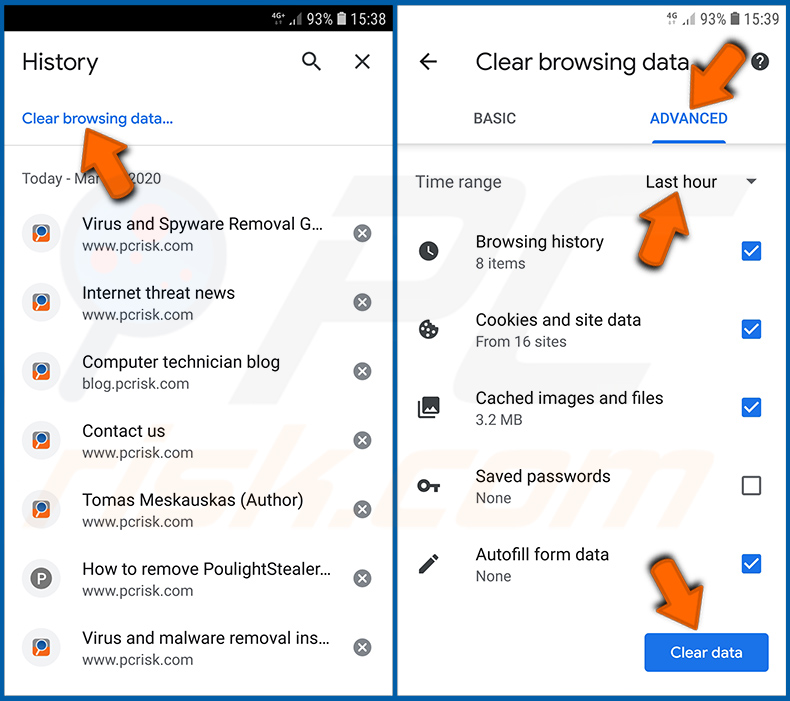

Eliminar o histórico de navegação do navegador Web Chrome:

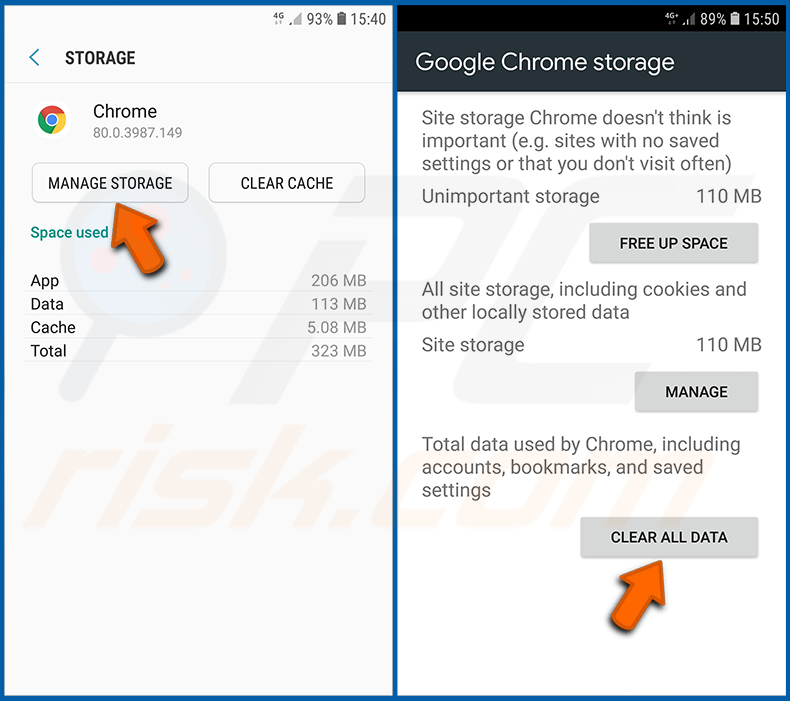

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu pendente aberto.

Toque em "Limpar dados de navegação", selecione o separador "AVANÇADO", escolha o intervalo de tempo e os tipos de dados que pretende eliminar e toque em "Limpar dados".

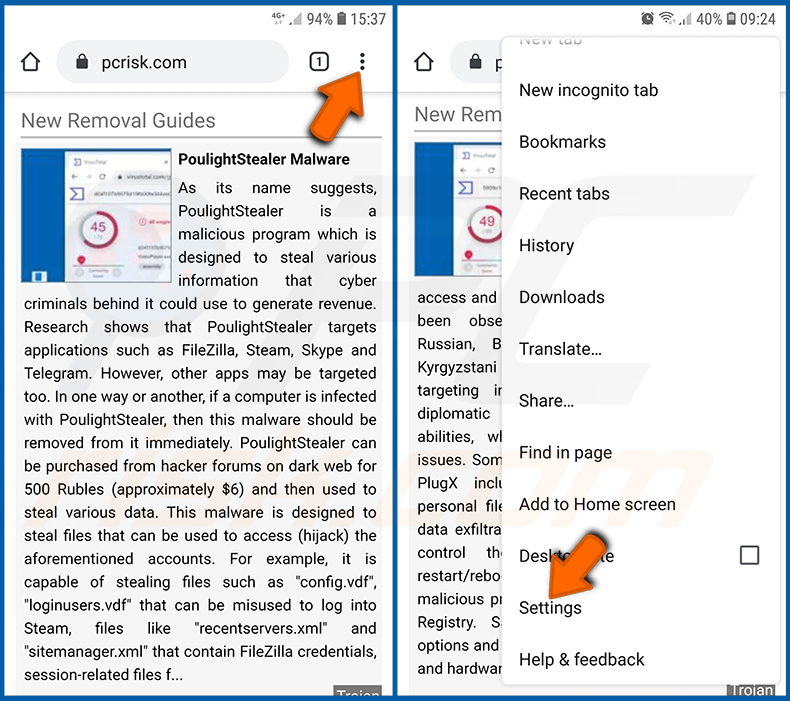

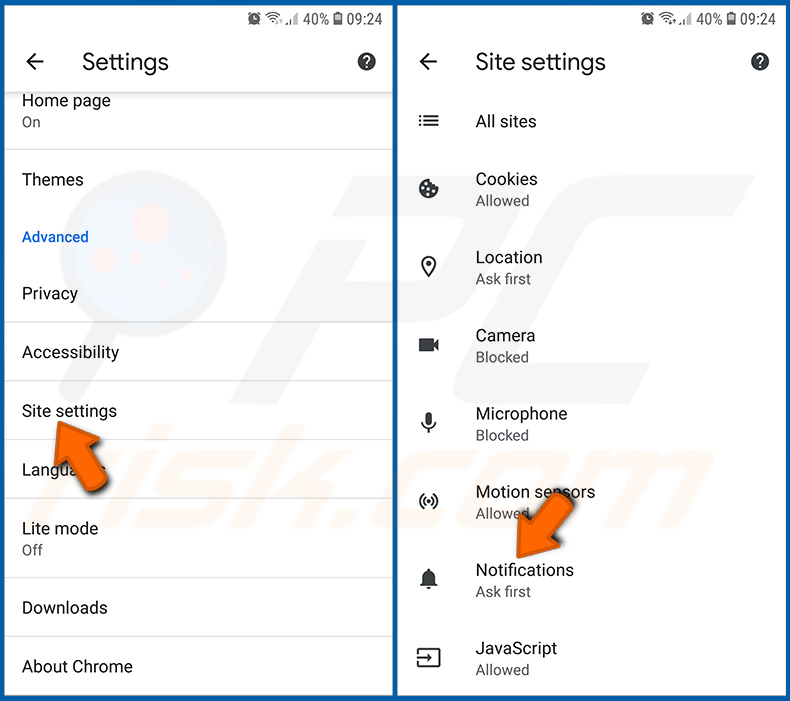

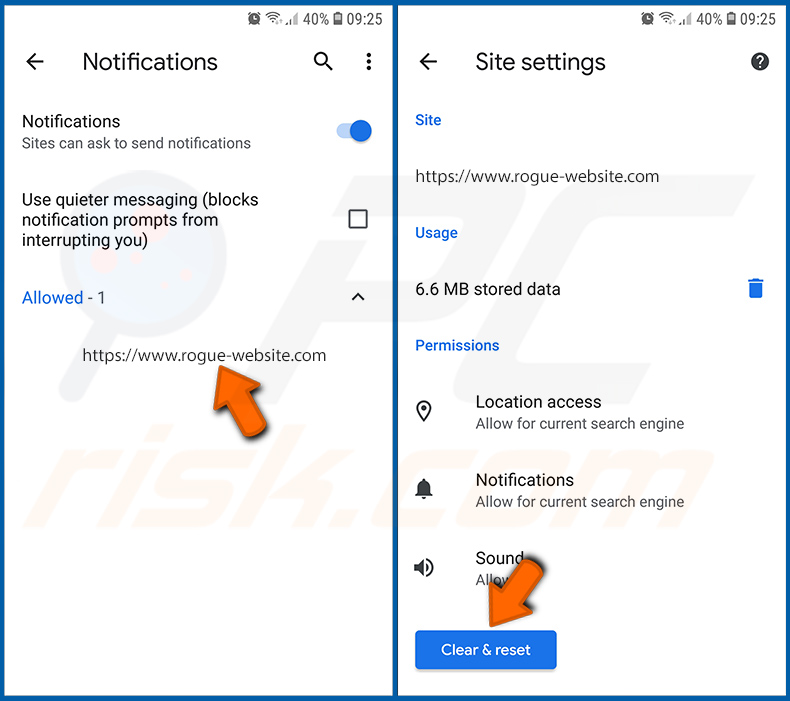

Desativar as notificações do navegador no navegador Web Chrome:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Definições" no menu pendente aberto.

Desloque-se para baixo até ver a opção "Definições do sítio" e toque nela. Desloque-se para baixo até ver a opção "Notificações" e toque nela.

Encontre os sites que enviam notificações do navegador, toque neles e clique em "Limpar e repor". Isto irá remover as permissões concedidas para que estes sítios Web enviem notificações. No entanto, se voltar a visitar o mesmo sítio, este pode voltar a pedir uma autorização. Pode optar por conceder ou não estas permissões (se optar por recusar, o sítio Web irá para a secção "Bloqueado" e deixará de lhe pedir a permissão).

Repor o navegador Web Chrome:

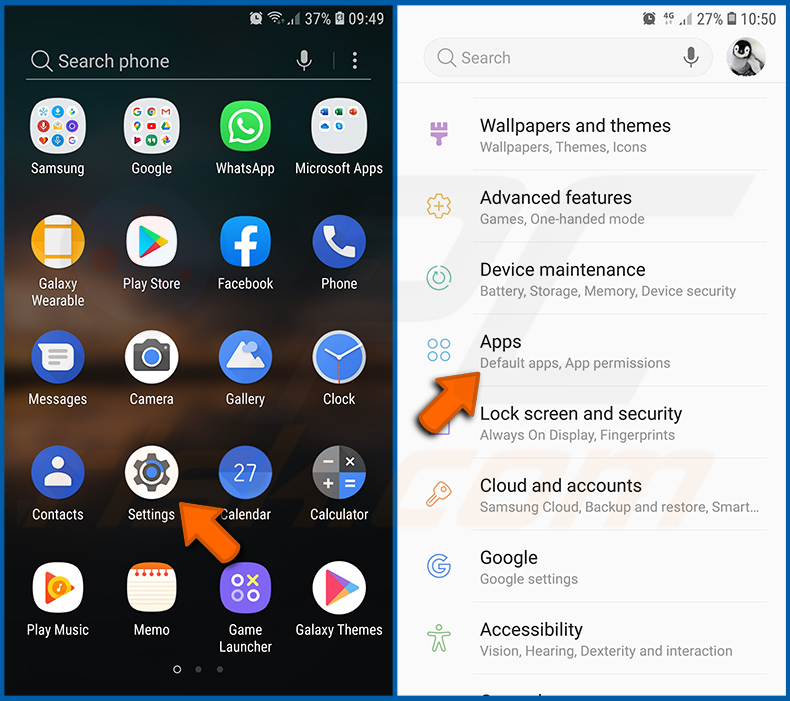

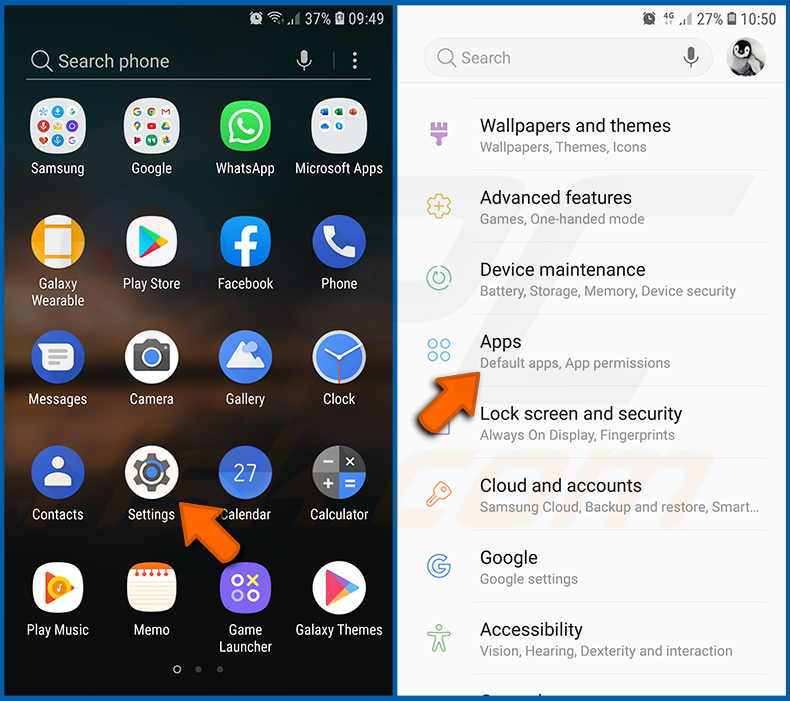

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

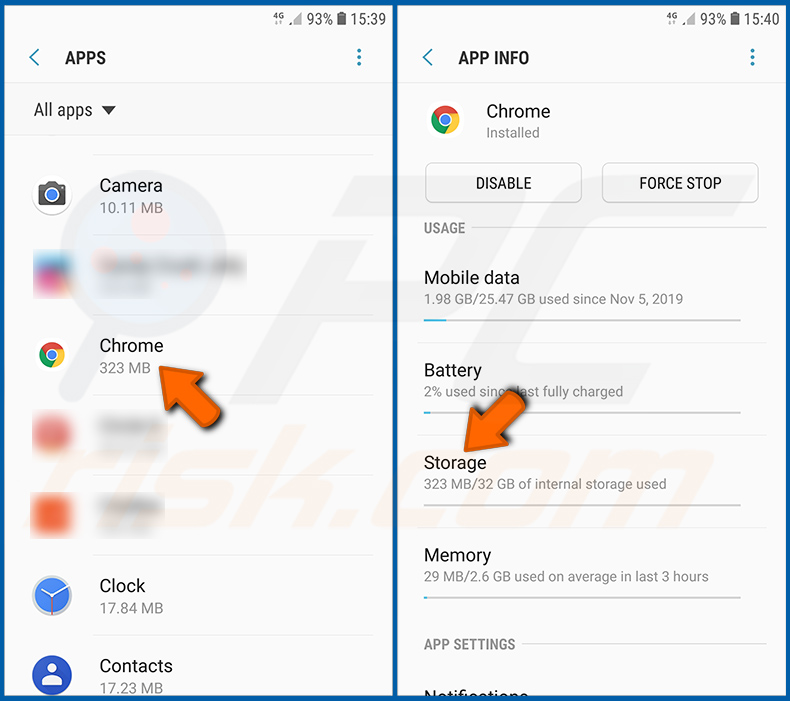

Desloque-se para baixo até encontrar a aplicação "Chrome", selecione-a e toque na opção "Armazenamento".

Toque em "GERIR ARMAZENAMENTO", depois em "LIMPAR TODOS OS DADOS" e confirme a ação tocando em"OK". Note que a reposição do navegador elimina todos os dados armazenados no mesmo. Isto significa que todos os inícios de sessão/palavras-passe guardados, histórico de navegação, definições não predefinidas e outros dados serão eliminados. Terá também de voltar a iniciar sessão em todos os sítios Web.

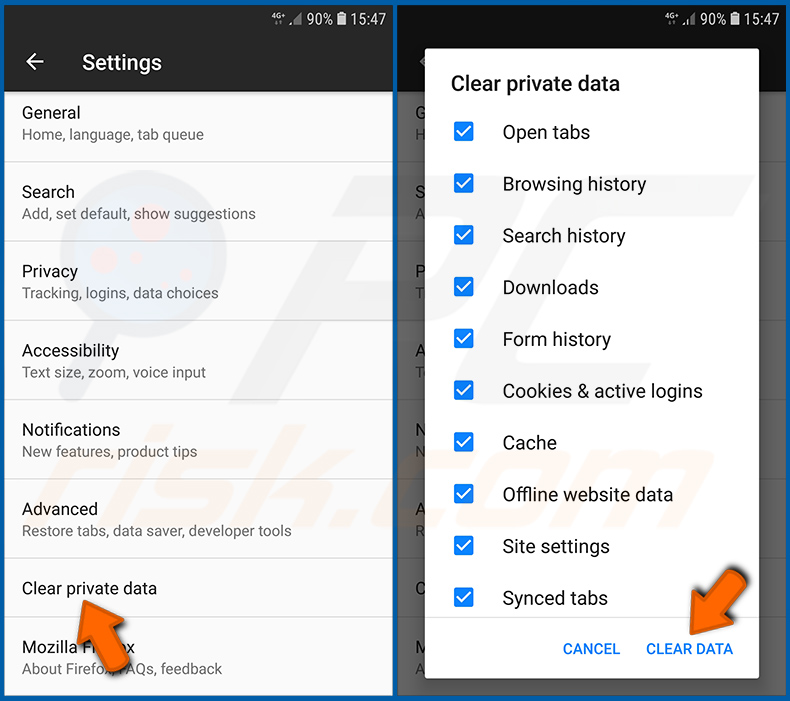

Eliminar o histórico de navegação do browser Firefox:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu pendente aberto.

Desloque-se para baixo até ver "Limpar dados privados" e toque nele. Selecione os tipos de dados que pretende remover e toque em "LIMPAR DADOS".

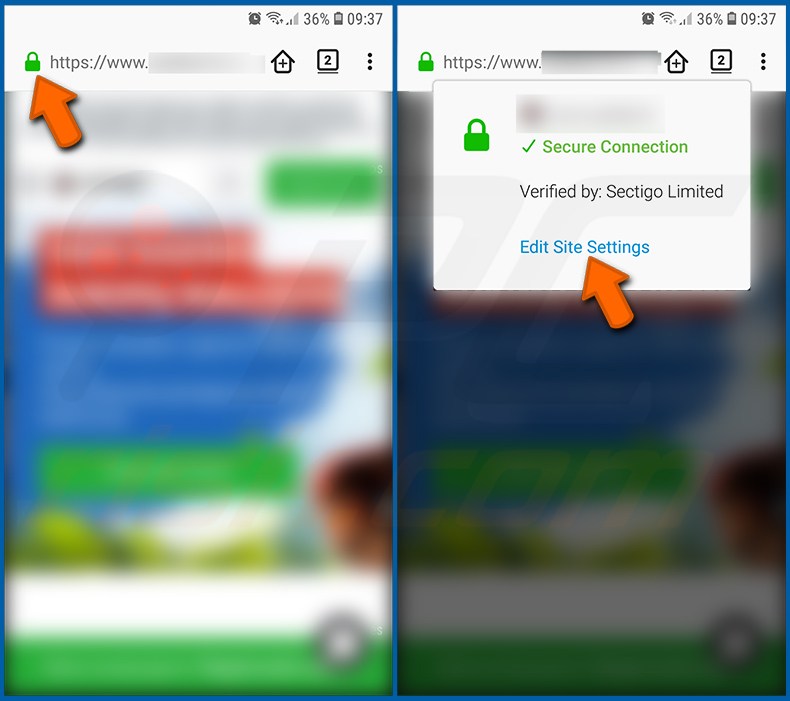

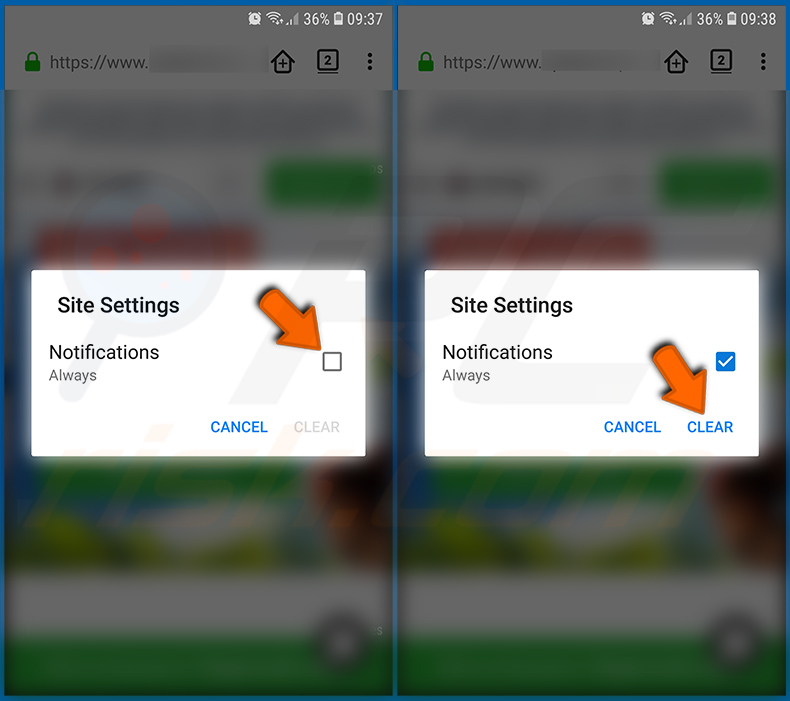

Desativar as notificações do navegador no navegador Web Firefox:

Visite o sítio Web que está a enviar notificações do navegador, toque no ícone apresentado à esquerda da barra de URL (o ícone não será necessariamente um "cadeado") e selecione "Editar definições do sítio".

Na janela pop-up aberta, selecione a opção "Notificações" e toque em "LIMPAR".

Reinicie o navegador Web Firefox:

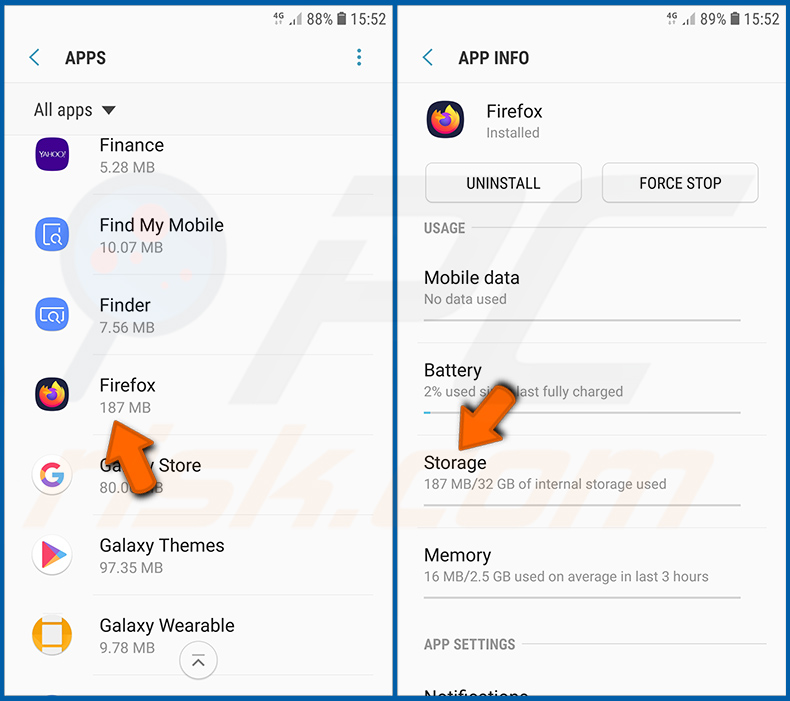

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

Desloque-se para baixo até encontrar a aplicação "Firefox", selecione-a e toque na opção "Armazenamento".

Toque em "LIMPAR DADOS" e confirme a ação tocando em "APAGAR". Note que a reposição do navegador elimina todos os dados armazenados no mesmo. Isto significa que todos os inícios de sessão/palavras-passe guardados, histórico de navegação, definições não predefinidas e outros dados serão eliminados. Terá também de voltar a iniciar sessão em todos os sítios Web.

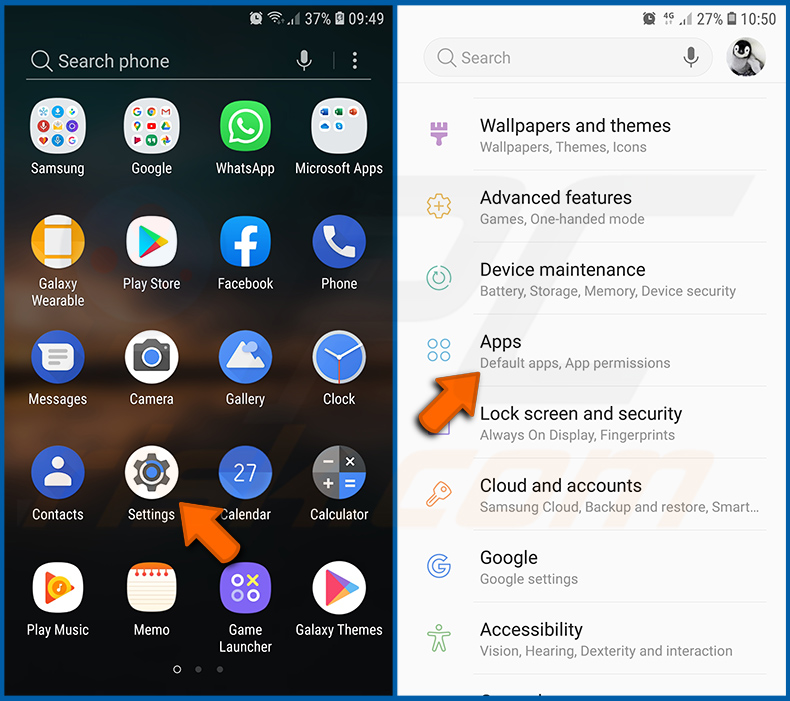

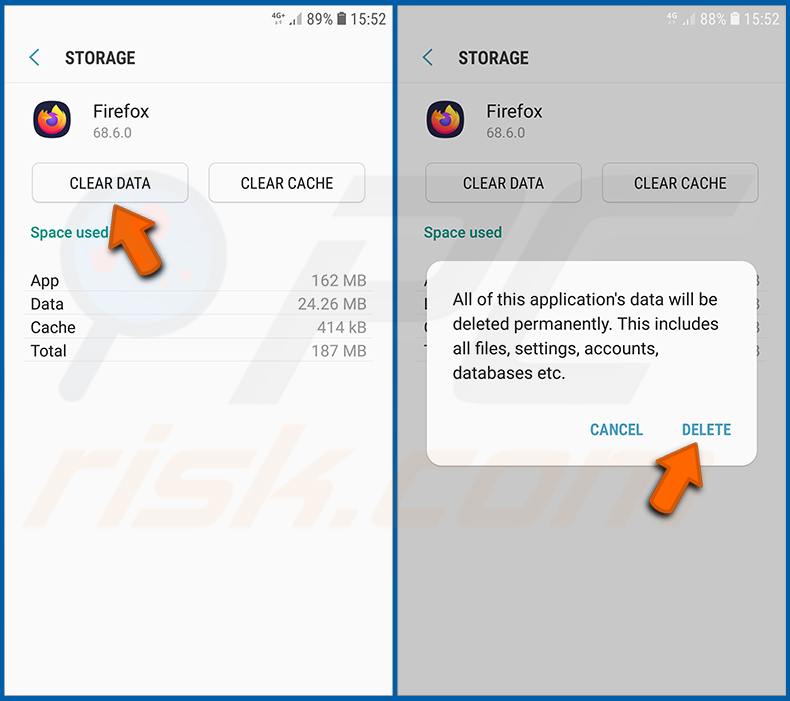

Desinstalar aplicações potencialmente indesejadas e/ou maliciosas:

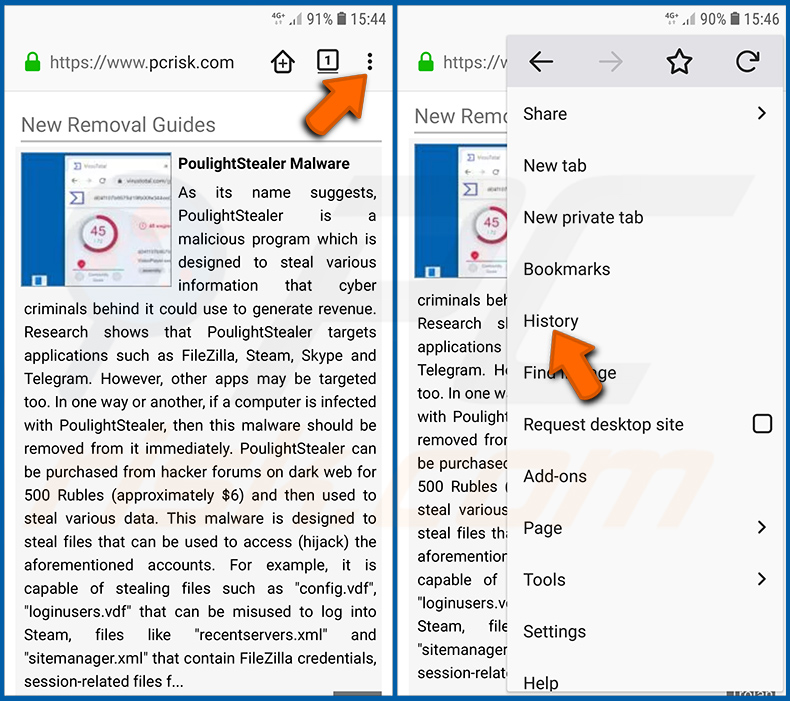

Aceda a "Definições", desloque-se para baixo até ver "Aplicações" e toque na mesma.

Desloque-se para baixo até ver uma aplicação potencialmente indesejada e/ou maliciosa, selecione-a e toque em "Desinstalar". Se, por algum motivo, não conseguir remover a aplicação selecionada (por exemplo, é-lhe apresentada uma mensagem de erro), deve tentar utilizar o "Modo de Segurança".

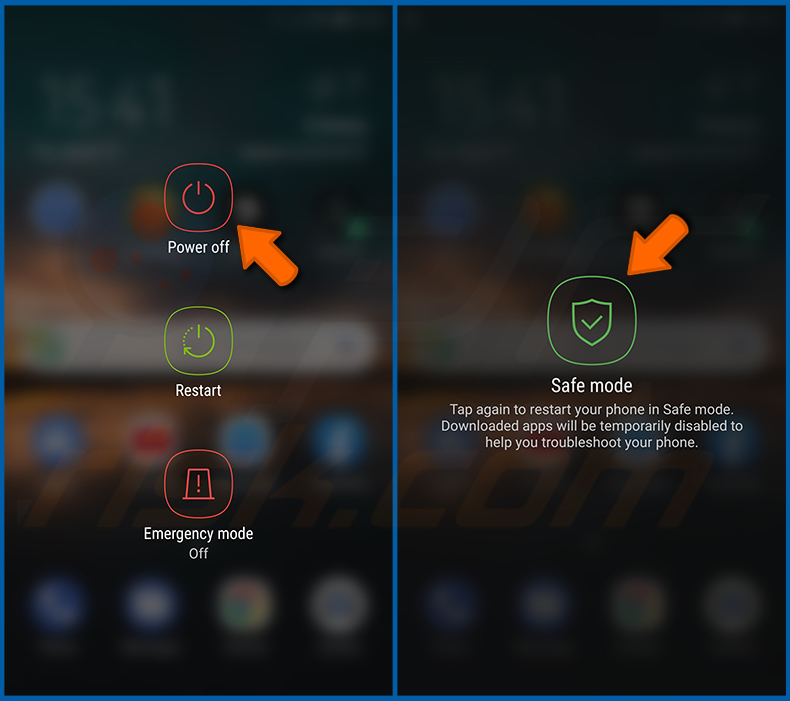

Arrancar o dispositivo Android no "Modo de segurança":

O "Modo de segurança" do sistema operativo Android desactiva temporariamente a execução de todas as aplicações de terceiros. A utilização deste modo é uma boa forma de diagnosticar e resolver vários problemas (por exemplo, remover aplicações maliciosas que impedem os utilizadores de o fazer quando o dispositivo está a funcionar "normalmente").

Prima o botão "Power" e mantenha-o premido até ver o ecrã "Desligar". Toque no ícone "Desligar" e mantenha-o premido. Após alguns segundos, aparecerá a opção "Modo de segurança" e poderá executá-la reiniciando o dispositivo.

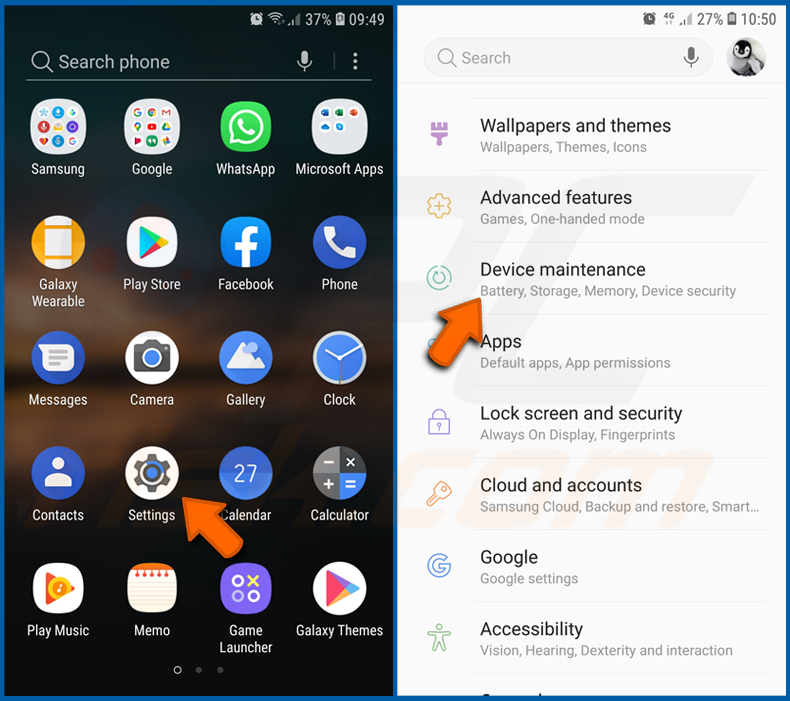

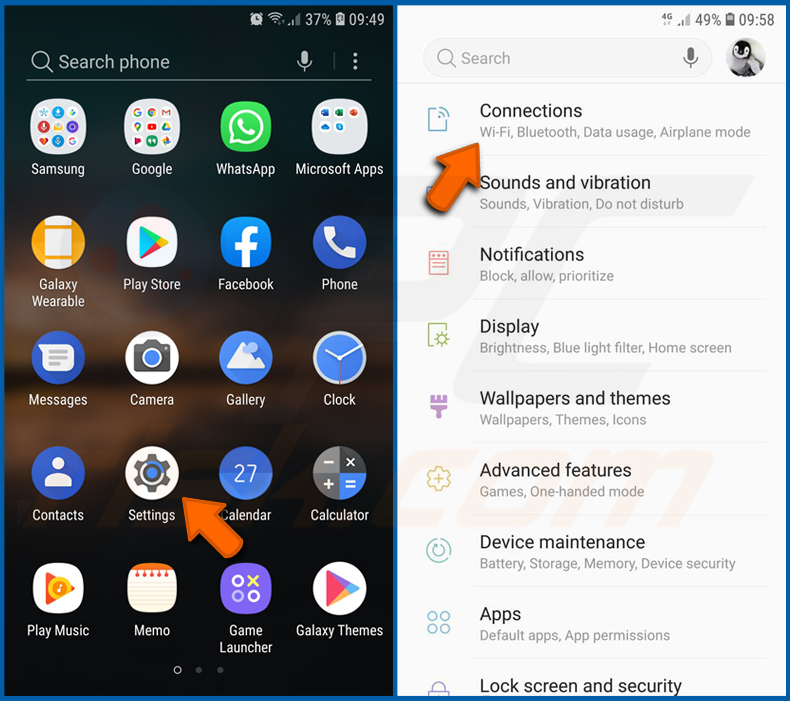

Verifique a utilização da bateria de várias aplicações:

Aceda a "Definições", desloque-se para baixo até ver "Manutenção do dispositivo" e toque nela.

Toque em "Bateria" e verifique a utilização de cada aplicação. As aplicações legítimas/genuínas são concebidas para utilizar o mínimo de energia possível, a fim de proporcionar a melhor experiência ao utilizador e poupar energia. Por conseguinte, uma utilização elevada da bateria pode indicar que a aplicação é maliciosa.

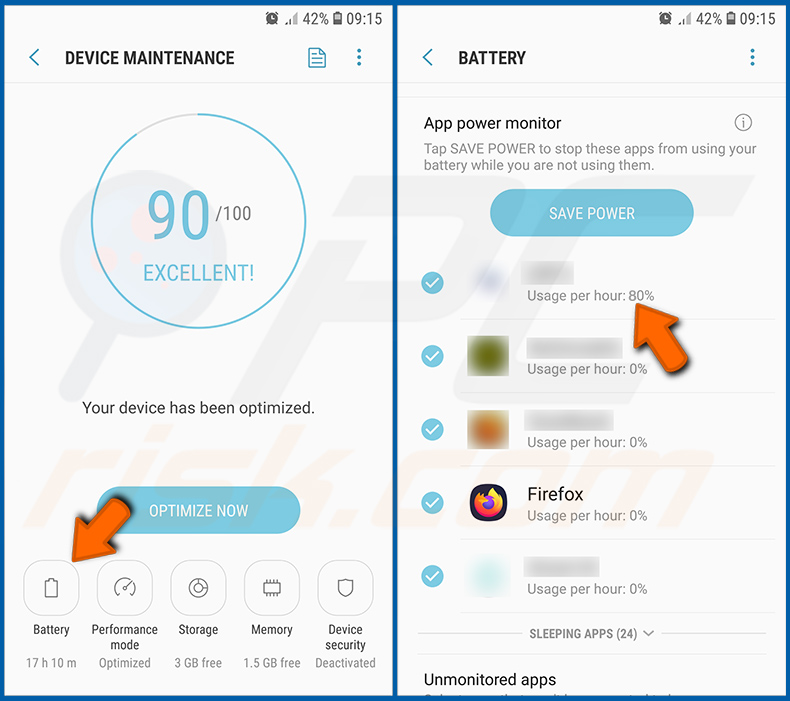

Verifique a utilização de dados de várias aplicações:

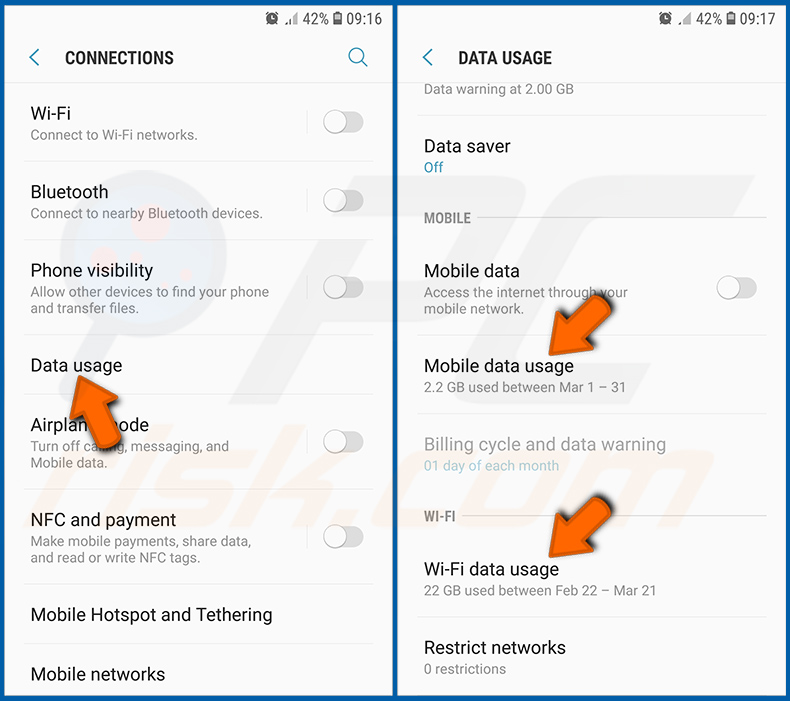

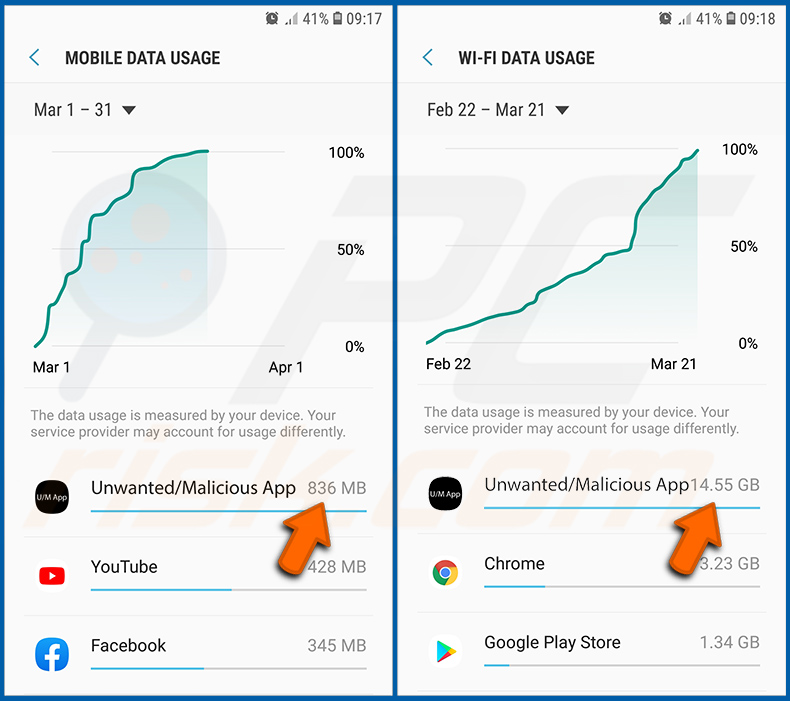

Aceda a "Definições", desloque-se para baixo até ver "Ligações" e toque nela.

Desloque-se para baixo até ver "Utilização de dados" e selecione esta opção. Tal como acontece com a bateria, as aplicações legítimas/genuínas são concebidas para minimizar a utilização de dados tanto quanto possível. Isto significa que uma grande utilização de dados pode indicar a presença de uma aplicação maliciosa. Note-se que algumas aplicações maliciosas podem ser concebidas para funcionar apenas quando o dispositivo está ligado a uma rede sem fios. Por este motivo, deve verificar a utilização de dados móveis e Wi-Fi.

Se encontrar uma aplicação que utilize muitos dados, apesar de nunca a utilizar, recomendamos vivamente que a desinstale o mais rapidamente possível.

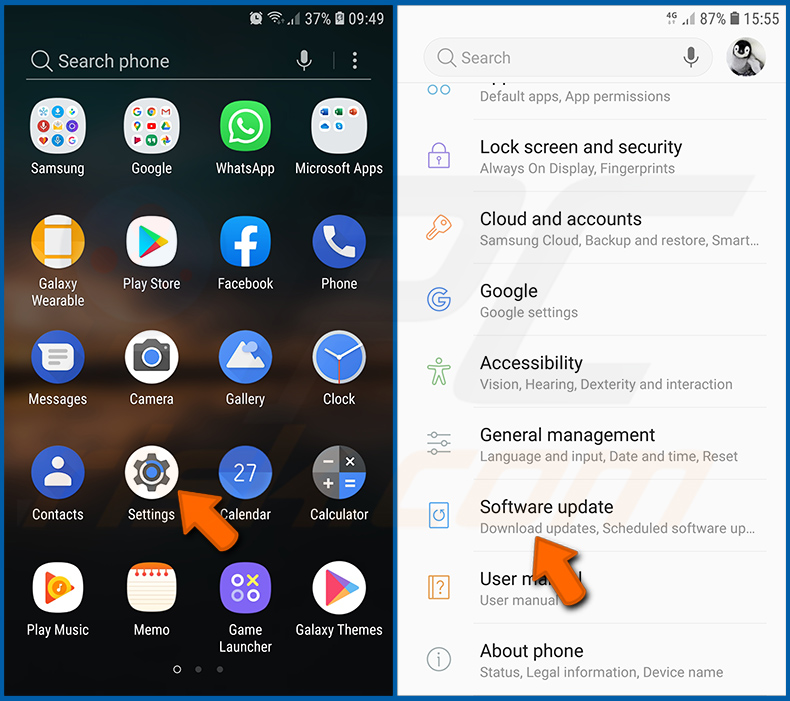

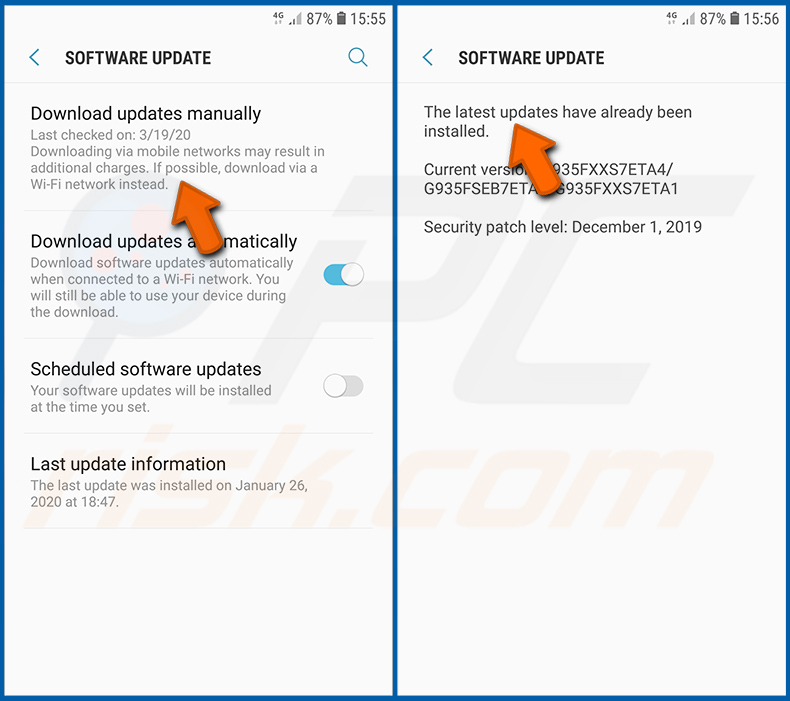

Instalar as actualizações de software mais recentes:

Manter o software atualizado é uma boa prática no que diz respeito à segurança do dispositivo. Os fabricantes de dispositivos estão continuamente a lançar vários patches de segurança e actualizações do Android para corrigir erros e bugs que podem ser utilizados por criminosos informáticos. Um sistema desatualizado é muito mais vulnerável, pelo que deve certificar-se sempre de que o software do seu dispositivo está atualizado.

Vá a "Definições", desloque-se para baixo até ver "Atualização de software" e toque nela.

Toque em "Descarregar actualizações manualmente" e verifique se existem actualizações disponíveis. Em caso afirmativo, instale-as imediatamente. Recomendamos também que active a opção "Descarregar actualizações automaticamente" - esta opção permitirá que o sistema o notifique quando for lançada uma atualização e/ou a instale automaticamente.

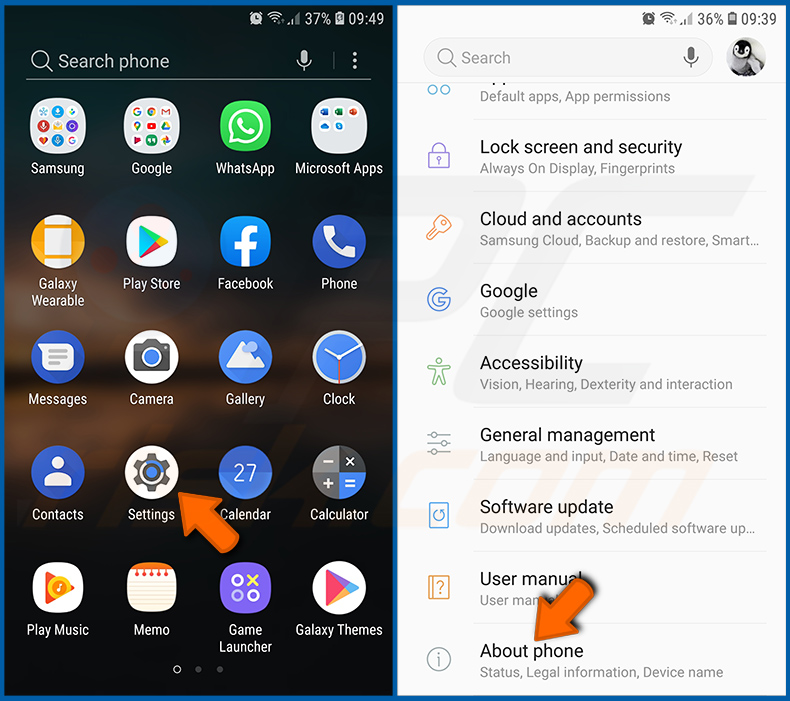

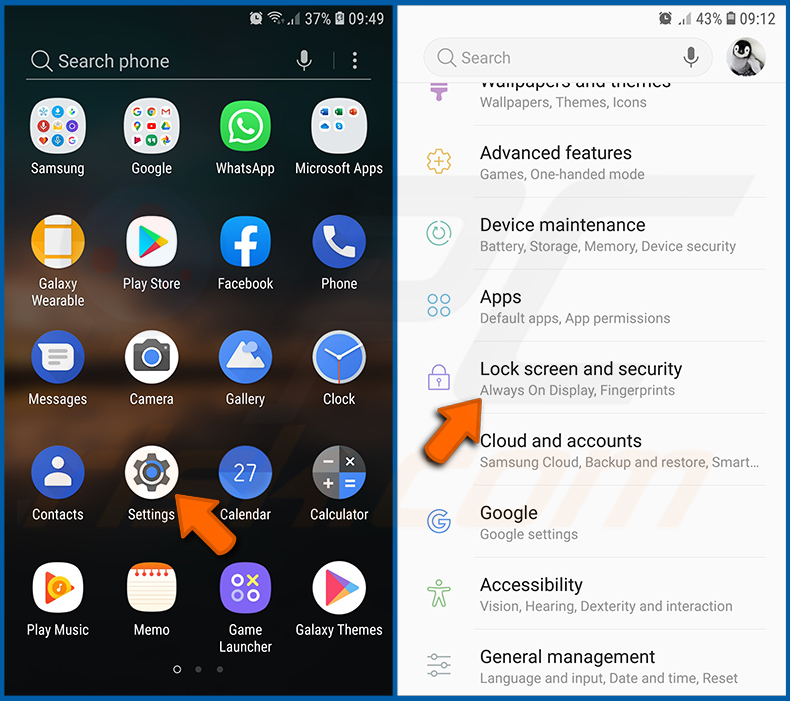

Repor o sistema no seu estado predefinido:

Executar uma "Reposição de fábrica" é uma boa forma de remover todas as aplicações indesejadas, repor as predefinições do sistema e limpar o dispositivo em geral. No entanto, deve ter em conta que todos os dados do dispositivo serão eliminados, incluindo fotografias, ficheiros de vídeo/áudio, números de telefone (armazenados no dispositivo e não no cartão SIM), mensagens SMS, etc. Por outras palavras, o dispositivo será restaurado ao seu estado original.

Também pode restaurar as definições básicas do sistema e/ou simplesmente as definições de rede.

Vá a "Definições", desloque-se para baixo até ver "Acerca do telemóvel" e toque nele.

Desloque-se para baixo até ver "Repor" e toque nele. Agora escolha a ação que pretende executar:

"Repor definições" - repõe todas as definições do sistema para as predefinições;

"Repor definições de rede" - repõe todas as definições relacionadas com a rede para as predefinições;

"Repor dados de fábrica" - repõe todo o sistema e elimina completamente todos os dados armazenados;

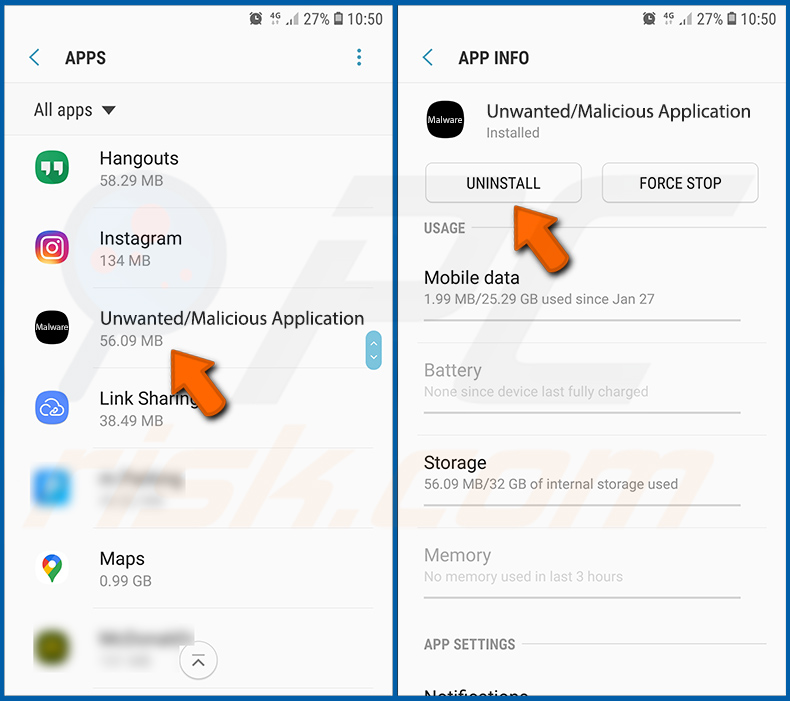

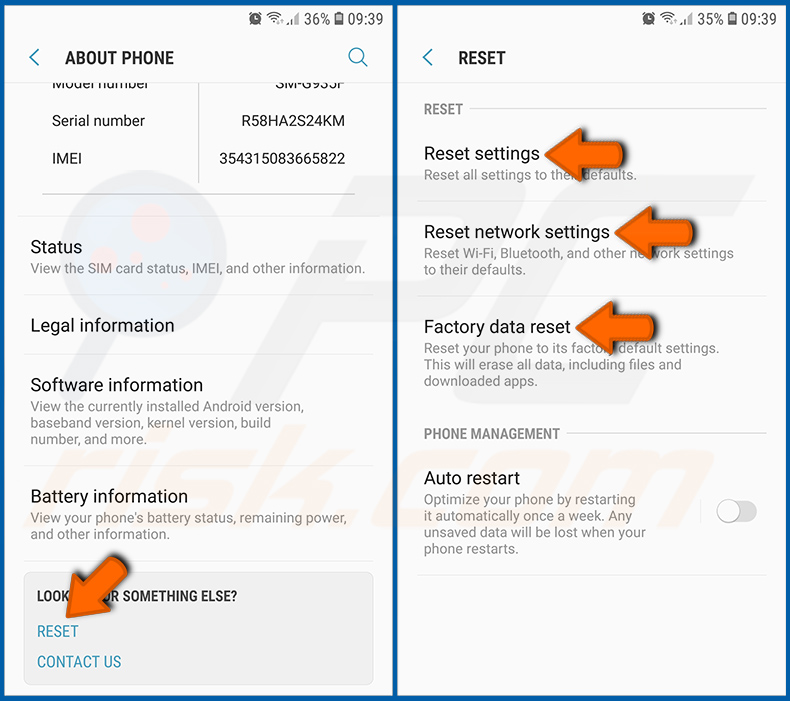

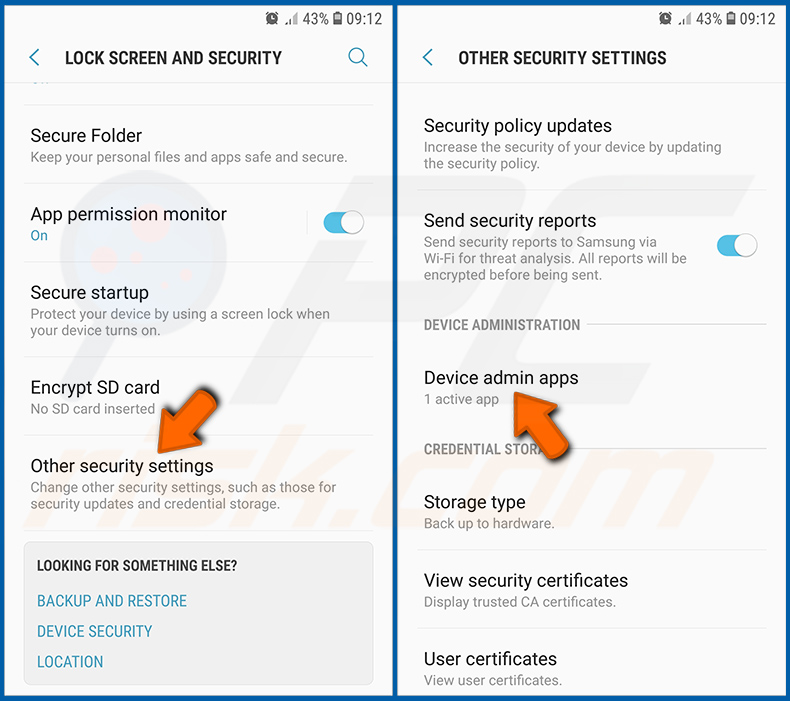

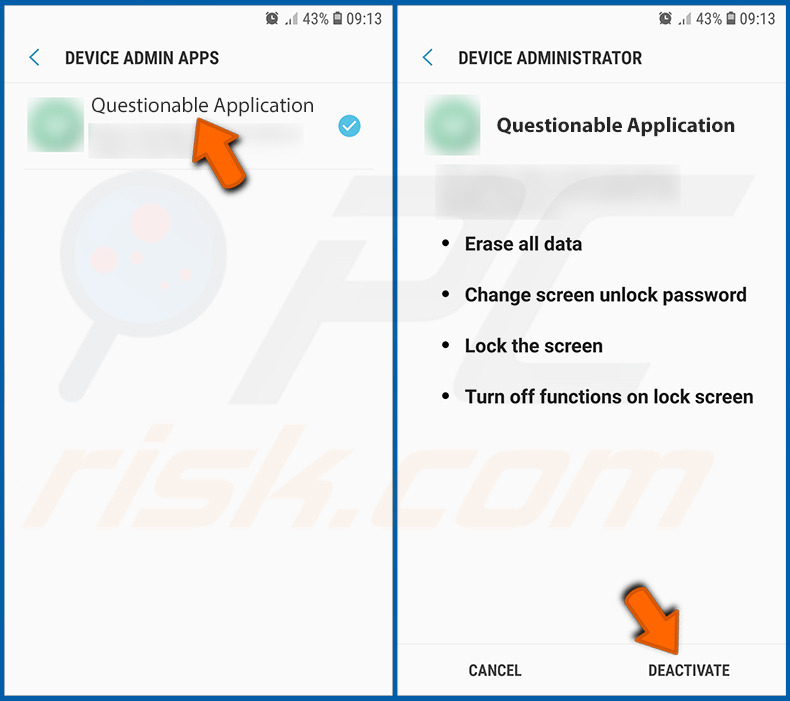

Desativar aplicações que tenham privilégios de administrador:

Se uma aplicação maliciosa obtiver privilégios de administrador, pode danificar seriamente o sistema. Para manter o dispositivo o mais seguro possível, deve verificar sempre quais as aplicações que têm esses privilégios e desativar as que não devem ter.

Aceda a "Definições", desloque-se para baixo até ver "Ecrã de bloqueio e segurança" e toque nessa opção.

Desloque-se para baixo até ver "Outras definições de segurança", toque nela e, em seguida, toque em "Aplicações de administração do dispositivo".

Identifique as aplicações que não devem ter privilégios de administrador, toque nelas e depois em "DESACTIVAR".

Perguntas frequentes (FAQ)

O meu dispositivo Android está infetado com malware NGate, devo formatar o meu dispositivo de armazenamento para me livrar dele?

A remoção de malware raramente precisa de medidas tão drásticas.

Quais são os maiores problemas que o malware NGate pode causar?

Os perigos associados a uma infeção dependem das capacidades do malware e dos objectivos dos criminosos virtuais. O NGate tem como objetivo facilitar os levantamentos em ATM das contas bancárias das vítimas. Consegue-o abusando do protocolo NFC para imitar cartões bancários. O malware também pode ser utilizado para efetuar transacções fraudulentas. Assim, o NGate pode causar sérios problemas de privacidade, perdas financeiras e potencialmente roubo de identidade.

Qual é o objetivo do malware NGate?

O malware é usado principalmente para fins lucrativos e com base nas suas funcionalidades - o NGate não é exceção. Outras motivações por trás das infecções por malware incluem atacantes em busca de diversão, rancores pessoais, hacktivismo e razões políticas/geopolíticas.

Como é que o malware NGate se infiltrou no meu dispositivo Android?

O NGate é disseminado através de smishing e engenharia social (ou seja, os atacantes dão instruções às vítimas através de uma chamada telefónica). São possíveis outros métodos. Geralmente, o malware é distribuído através de spam (por exemplo, SMS, PMs/DMs, e-mails, publicações em redes sociais), fraudes online, descarregamentos automáticos, fontes suspeitas (por exemplo, sites de freeware e de terceiros, redes de partilha P2P, etc.), conteúdo pirateado, ferramentas ilegais de ativação de software ("cracks") e actualizações falsas. Além disso, alguns programas maliciosos podem auto-propagar-se através de redes locais e dispositivos de armazenamento amovíveis.

O Combo Cleaner protege-me do malware?

Sim, o Combo Cleaner é capaz de detetar e eliminar a maioria das infecções de malware conhecidas. Deve ser enfatizado que executar uma verificação completa do sistema é essencial, uma vez que o software malicioso topo de gama normalmente se esconde nas profundezas dos sistemas.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários