Guias De Remoção De Vírus E Spyware, Instruções Para Desinstalar

Que tipo de malware é o Anubi?

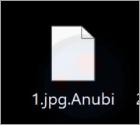

Inspeccionámos o Anubi (Anubis) e descobrimos que é um ransomware idêntico ao Louis, Innok, e BlackPanther. Encripta ficheiros e anexa-lhes a extensão ".Anubi". Além disso, altera o papel de parede do ambiente de trabalho e fornece uma nota de resgate ("Anubi_Help.txt"). Além disso, o Anubi exibe uma nota no ecrã de pré-login.

Um exemplo de como o Anubi modifica os nomes dos ficheiros: altera "1.jpg" para "1.jpg.Anubi", "2.png" para "2.png.Anubi", e assim por diante. A nossa descoberta do Anubi ocorreu durante a análise de amostras de malware submetidas ao VirusTotal.

Que tipo de malware é o SuperBlack?

SuperBlack é um programa malicioso provavelmente construído sobre o ransomware LockBit 3.0. O SuperBlack é um programa do tipo ransomware que criptografa dados e exige pagamento para a descriptografia.

No nosso sistema de teste, encriptou ficheiros e anexou aos seus nomes uma extensão que inclui uma cadeia de caracteres aleatória. Para elaborar, um ficheiro originalmente chamado "1.jpg" tornou-se "1.jpg.fB1SZ2i3X". Depois disso, o SuperBlack alterou o papel de parede do ambiente de trabalho e deixou cair uma nota de resgate intitulada "[cadeia_aleatória].README.txt".

Esse ransomware foi observado em campanhas de janeiro a março de 2025 realizadas por um suposto agente de ameaças que fala russo, chamado "Mora_001".

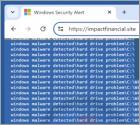

Que tipo de burla é "Error_Code: GUI45WGV0001"?

Enquanto navegava em sites suspeitos, a nossa equipa de investigação descobriu o esquema "Error_Code: GUI45WGV0001". Após análise, determinámos que se trata de um esquema de apoio técnico. Avisa os utilizadores de que os seus computadores estão infectados e insta-os a contactar o suporte.

É de salientar que estas afirmações são falsas e que este esquema de alto risco não está associado à verdadeira Microsoft Corporation ou a qualquer um dos seus produtos/serviços.

Que tipo de malware é o GKICKG?

A nossa equipa de investigação encontrou o ransomware GKICKG enquanto navegava nos ficheiros enviados para o site VirusTotal. O ransomware funciona encriptando dados e exigindo resgates para a sua desencriptação.

Na nossa máquina de teste, este programa malicioso encriptou ficheiros e adicionou ".{victim's_ID}.GKICKG" aos seus nomes. Por exemplo, um ficheiro originalmente intitulado "1.jpg" apareceu como "1.jpg.{FFE2FECE-1A8A-EBC5-3CA4-12479033427D}.GKICKG" após a encriptação.

Uma vez que este processo foi concluído, o GKICKG deixou uma nota de resgate num ficheiro de texto chamado "README.TXT". Com base na mensagem nele contida, é evidente que este ransomware tem como alvo as empresas e não os utilizadores domésticos.

Que tipo de malware é o Squidoor?

O Squidoor é um malware do tipo backdoor que tem como alvo os SOs (Sistemas Operativos) Windows e Linux. Os programas dentro desta classificação abrem "backdoors" nas máquinas visadas para as preparar para mais infecções, e alguns podem mesmo descarregar/instalar malware de carga útil.

O Squidoor existe pelo menos desde a primavera de 2023. Este programa malicioso tem sido utilizado em campanhas de ciberespionagem dirigidas a entidades governamentais, de defesa, educação, telecomunicações e outras esferas de alta sensibilidade no Sudeste Asiático e na América do Sul. Existem algumas provas que ligam esta atividade a um agente de ameaça baseado na China.

Que tipo de malware é o Zsszyy?

O Zsszyy é um ransomware que a nossa equipa descobriu ao inspecionar amostras de malware enviadas para o VirusTotal. É idêntico a outro ransomware conhecido como Tianrui, Hush, e MoneyIsTime. O objetivo do Zsszyy é encriptar ficheiros. Além disso, acrescenta o ID da vítima e a extensão ".zsszyy" aos ficheiros, e deixa cair uma nota de resgate "README.TXT".

Aqui está um exemplo de como os ficheiros encriptados pelo Zsszyy são renomeados: "1.jpg" é alterado para "1.jpg.{9D6FCEEF-BE11-F143-914B-5F2CBAAA094E}.zsszyy" e "2.png" para "2.png.{9D6FCEEF-BE11-F143-914B-5F2CBAAA094E}.zsszyy".

Que tipo de malware é o Moroccan Dragon?

Moroccan Dragon é o nome de um programa do tipo ransomware. Foi concebido para encriptar ficheiros e exigir o pagamento da desencriptação. No nosso sistema de teste, o Moroccan Dragon encriptou ficheiros e acrescentou aos seus nomes uma extensão ".vico".

Para elaborar, um nome de ficheiro original como "1.jpg" tornou-se "1.jpg.vico", "2.png" - "2.png.vico", e assim por diante. Posteriormente, o ransomware deixou cair uma nota de resgate intitulada "case_id.txt" (possivelmente o nome do ficheiro foi concebido para diferir com base no ID atribuído a cada infeção).

Que tipo de malware é o PlayPraetor?

O PlayPraetor é um malware do tipo trojan que tem como alvo os dispositivos Android. É um programa multi-funcional capaz de roubar uma grande variedade de informações de sistemas comprometidos. O PlayPraetor foi espalhado através de uma campanha massiva utilizando páginas falsas da Google Play Store.

Que tipo de malware é o KoSpy?

O KoSpy é um spyware que visa os utilizadores de Android que falam coreano e inglês. Disfarça-se de aplicações utilitárias, utiliza uma infraestrutura C2 em duas fases e recolhe uma vasta gama de dados de dispositivos comprometidos. O malware é distribuído através do Google Play e de lojas de aplicações de terceiros, como a APKPure.

Que tipo de malware é o Tianrui?

O Tianrui é um vírus do tipo ransomware descoberto pelos nossos investigadores durante uma inspeção de rotina de novos envios para o site VirusTotal. Este programa malicioso é idêntico a outro ransomware, incluindo Hush, MoneyIsTime, e Boramae. O ransomware encripta dados e exige pagamento para a desencriptação.

Na nossa máquina de teste, o Tianrui anexou os nomes dos ficheiros encriptados com um ID único atribuído à vítima e a extensão ".tianrui". Por exemplo, um ficheiro inicialmente intitulado "1.jpg" apareceu como "1.jpg.{9D2E69B0-DE01-B101-914B-5F2CBAAA094E}.tianrui".

Uma vez que o processo de encriptação foi concluído, o ransomware Tianrui criou uma mensagem de pedido de resgate num ficheiro de texto chamado "README.TXT".

Mais Artigos...

Página 7 de 604

<< Início < Anterior 1 2 3 4 5 6 7 8 9 10 Próximo > Fim >>