Como remover o malware Screen Locking do seu dispositivo Android

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

O que é o malware Screen Locking?

O malware de bloqueio de ecrã refere-se a programas ransomware do tipo "screenlocker" que têm como alvo os sistemas operativos Android. Existem numerosas variantes deste malware, mas estas diferem dos bloqueadores de ecrã do Android anteriormente observados, devido às novas técnicas que utilizam. Trata-se de uma família de bloqueadores de ecrã de topo de gama que ostenta múltiplas variantes e uma metodologia em contínua evolução.

O objectivo deste malware é empurrar as vítimas para o pagamento de um resgate, a fim de remover as mensagens que as impedem de utilizar os seus dispositivos. É pouco provável que outros tipos de resgates, estes bloqueadores de ecrã não encriptam os ficheiros das vítimas.

Visão geral do malware Screen Locking

Os bloqueadores de ecrã são concebidos para bloquear ecrãs através da exibição de mensagens de pedido de resgate, que - se as vítimas cumprirem - prometem restaurar o acesso ao dispositivo. Alguns bloqueadores de ecrã também encriptam os ficheiros das vítimas - no entanto, não é esse o caso desta família de bloqueadores de ecrã malware.

O grupo em questão é notável, uma vez que emprega novas técnicas de persistência e ofuscação. Anteriormente analisados programas maliciosos deste tipo utilizavam principalmente os Serviços de Acessibilidade do Android (concebidos para ajudar os utilizadores que necessitam de ajuda adicional na interacção com os seus dispositivos) ou a permissão "SYSTEM_ALERT_WINDOW" (permite que as janelas tenham precedência sobre outras) - para exibir as notas de resgate.

No entanto, existem medidas preventivas e soluções de segurança para estes e outros métodos utilizados por este tipo de resgates. As novas técnicas utilizadas por esta família de malware são sofisticadas e garantem melhores hipóteses de evasão, bem como baixas taxas de detecção.

Estes bloqueadores de ecrã combinam a notificação de "chamada" que tem prioridade máxima e o método "nUserLeaveHint()" de chamada de retorno do Android. Assim, a mensagem de bloqueio de ecrã é exibida persistentemente em todas as janelas.

Uma vez que existem numerosas versões deste malware - existem igualmente muitas variações na língua, redacção e aparência. Portanto, as notas de resgate podem ser disfarçadas de multas emitidas pelas autoridades ou identificar claramente os atacantes como piratas informáticos. Isto também inclui uma variedade de tamanhos de resgate e métodos de pagamento.

Deve ser mencionado que em muitos casos, o acesso ao dispositivo não é restabelecido, mesmo que as vítimas satisfaçam as exigências dos criminosos cibernéticos. Por conseguinte, desaconselhamos vivamente o pagamento e, portanto, o apoio a esta actividade criminosa.

Se o seu dispositivo Android estiver infectado com malware Screen Locking, recomendamos vivamente que o remova sem demora.

| Nome | ransomware Screen Locking |

| Tipo de Ameaça | Malware Android, Aplicação Maliciosa, , Screenlocker, Malware Screen Locking, Ransomware, Vírus Cripto. |

| Nomes de Detecção | Avast-Mobile (Android:Evo-gen [Trj]), DrWeb (Android.Locker.136.origin), ESET-NOD32 (Uma Variant De Android/Locker.CQ), Kaspersky (UDS:Trojan.AndroidOS.Boogr.gsh), McAfee (Artemis!F9B5F9FA577A), Lista Completa (VirusTotal) |

| Métodos de Distribuição | Anexos de e-mail infectados, anúncios online maliciosos, engenharia social, aplicações fraudulentas, sites fraudulentos. |

| Danos | O ecrã está bloqueado e o dispositivo não pode ser utilizado sem o pagamento de um resgate. Trojans e infecções por malware podem ser instalados juntamente com uma infecção de resgate. Informação pessoal roubada (mensagens privadas, logins/passwords, etc.), diminuição do desempenho do dispositivo, esgotamento rápido da bateria, diminuição da velocidade da Internet, enormes perdas de dados, perdas monetárias, identidade roubada (aplicações maliciosas podem abusar de aplicações de comunicação). |

| Remoção do Malware (Android) | Para eliminar infecções por malware, os nossos pesquisadores de segurança recomendam verificar o seu dispositivo Android com um software antimalware legítimo. Recomendamos Avast, Bitdefender, ESET ou Malwarebytes. |

Exemplos de malware screenlocker com alvo Android

Analisámos dezenas de programas maliciosos que têm como alvo os sistemas operativos Android. DoubleLocker, Hackerz, e ransomware móvel Cyberpunk 2077 são alguns exemplos de programas maliciosos que tanto bloqueiam o ecrã do dispositivo como encriptam ficheiros.

Como é que o malware Screen Locking se infiltrou no meu dispositivo?

Os cibercriminosos proliferam malware utilizando tácticas de phishing e engenharia social. O malware de bloqueio de ecrã é disseminado da mesma forma - com várias instâncias destes programas a serem disfarçados como aplicações existentes, jogos piratas, leitores de vídeo, e assim por diante.

Os criminosos distribuem frequentemente malware Android através da Google Play Store. No entanto, a distribuição através de canais de transferência duvidosos (por exemplo, websites gratuitos e de terceiros, redes de partilha P2P, etc.) é mais comum uma vez que existe menos risco de rápida descoberta e remoção do conteúdo malicioso.

Outros métodos populares de proliferação de malware incluem drive-by (furtivo/deceptivo) transferências, esquemas online, correio não solicitado (spam) (por exemplo, e-mails, SMSes, PMs/DMs, etc.), ferramentas de activação de software ilegal ("cracks"), actualizações falsas, e malvertising (anúncios maliciosos).

Como evitar a instalação de malware?

Recomendamos vivamente a pesquisa de aplicações antes de descarregar/instalar e/ou comprar, por exemplo, lendo os termos de instalação e as revisões dos utilizadores, verificando os criadores, tomando nota das permissões necessárias, etc.

Além disso, todos os descarregamentos devem ser efectuados a partir de fontes oficiais e verificadas. É tão importante activar e actualizar software com ferramentas legítimas, como as ferramentas de activação ilegal ("cracking") e actualizadores de terceiros podem conter malware.

Aconselhamos a não abrir os anexos e links encontrados no correio suspeito/irrelevante (emails, SMSes, PMs/DMs, etc.) - uma vez que isso pode resultar numa infecção. Outra recomendação é estar vigilante quando se navega - uma vez que o conteúdo fraudulento e malicioso parece tipicamente legítimo e inofensivo.

Devemos enfatizar a importância de ter um antivírus de boa reputação instalado e atualizado. Os programas de segurança devem ser usados para executar verificações regulares do sistema e remover ameaças e problemas detectados.

Aparência da mensagem screen-locking apresentada por este malware:

Menu rápido:

- Introdução

- Como eliminar o histórico de navegação do navegador Chrome?

- Como desativar as notificações do navegador no navegador Chrome?

- Como redefinir o navegador Chrome?

- Como eliminar o histórico de navegação do navegador Firefox?

- Como desativar as notificações do navegador no navegador Firefox?

- Como reiniciar o navegador Firefox?

- Como desinstalar aplicações potencialmente indesejadas e/ou maliciosas?

- Como inicializar o dispositivo Android em "Modo de segurança"?

- Como verificar o uso de dados de várias aplicações?

- Como verificar o uso de dados de várias aplicações?

- Como instalar as atualizações de software mais recentes?

- Como redefinir o sistema para o seu estado padrão?

- Como desativar aplicações com privilégios de administrador?

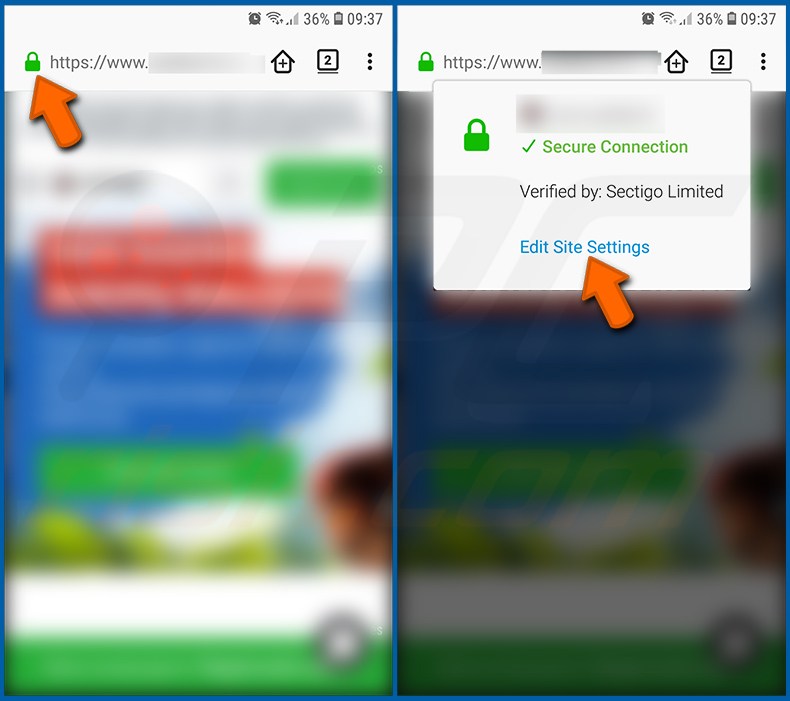

Eliminar o histórico de navegação do navegador Chrome:

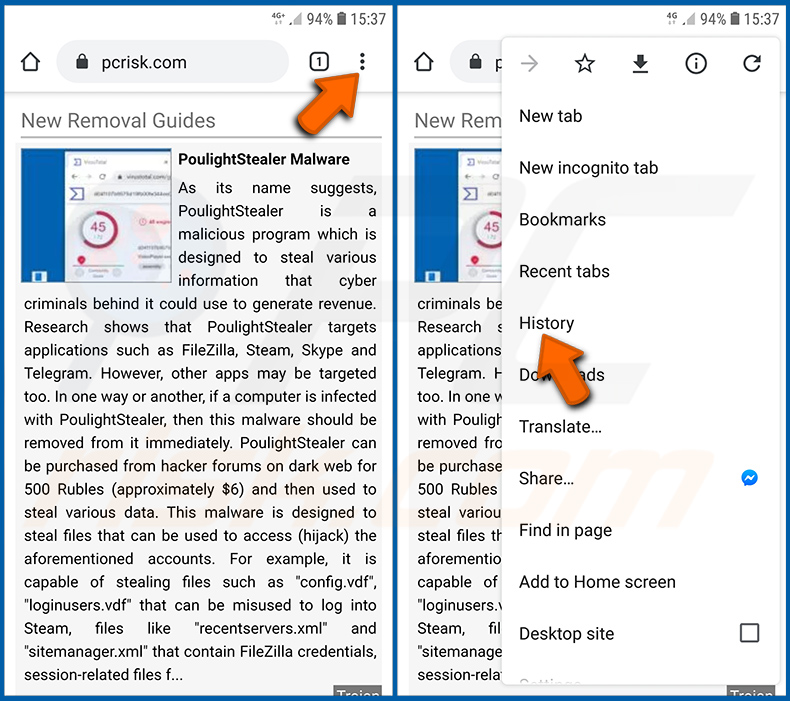

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu suspenso aberto.

Toque em "Limpar dados de navegação", selecione o separador "AVANÇADO", escolha o intervalo de tempo e os tipos de dados que deseja eliminar e toque em "Limpar dados".

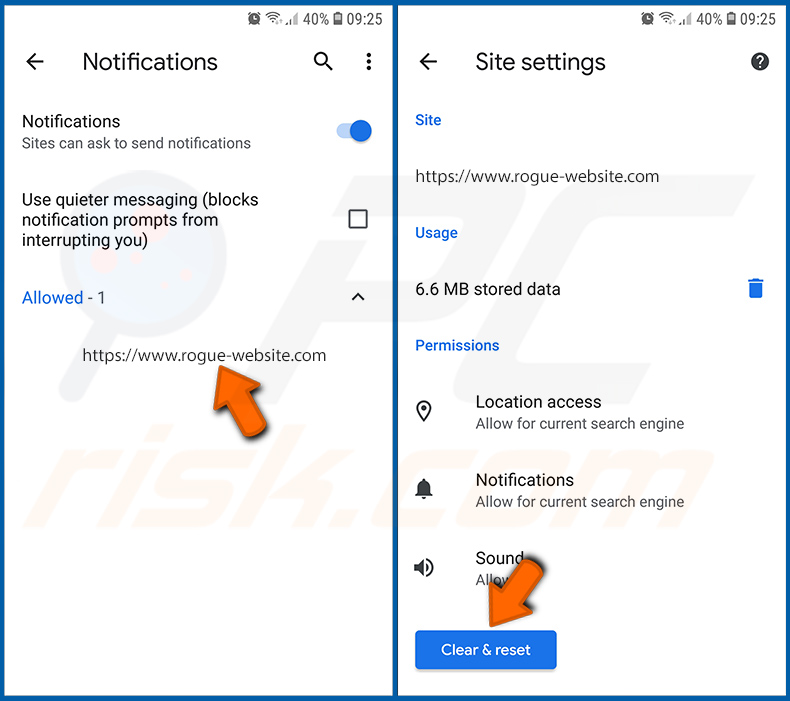

Desativar as notificações do navegador no navegador Chrome

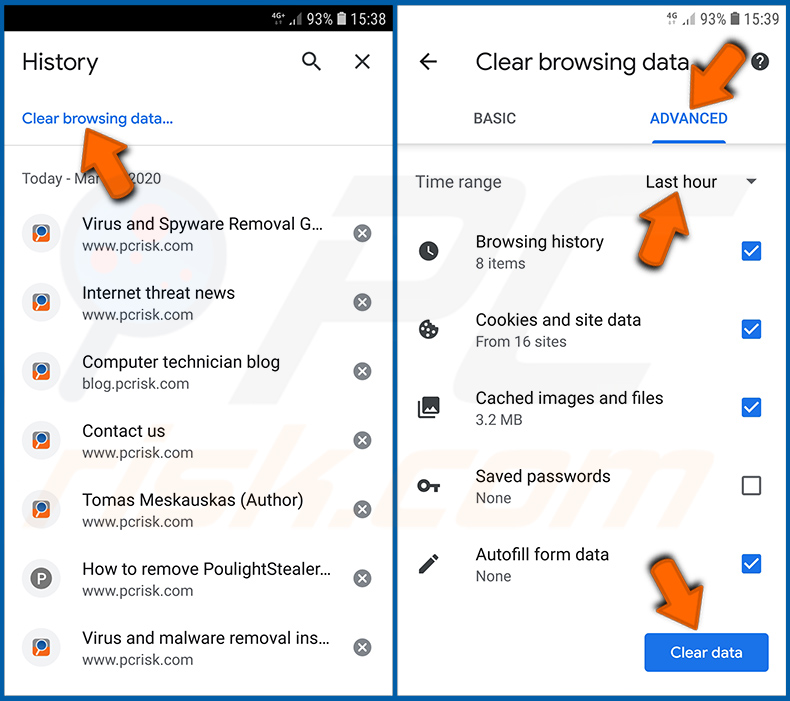

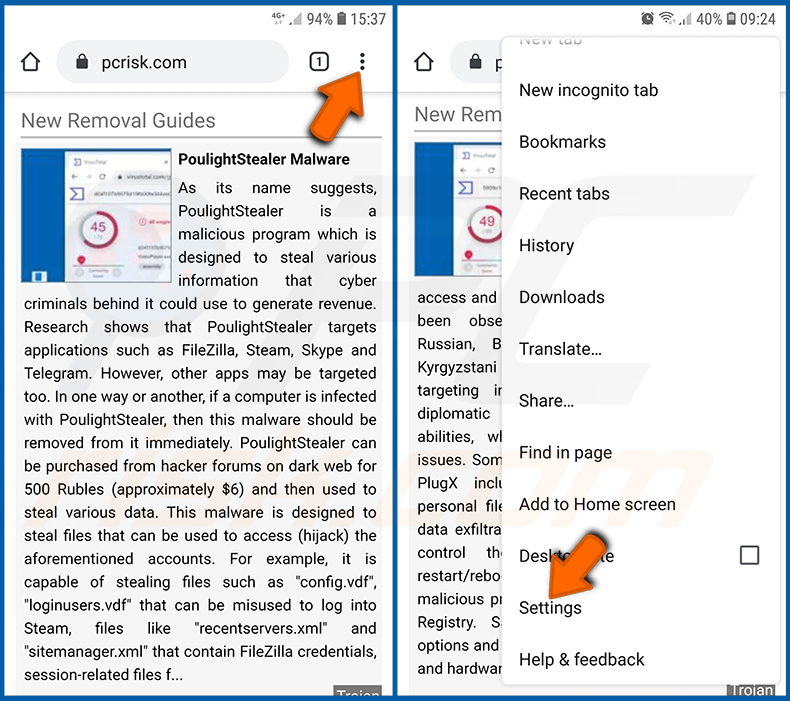

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Configurações" no menu suspenso aberto.

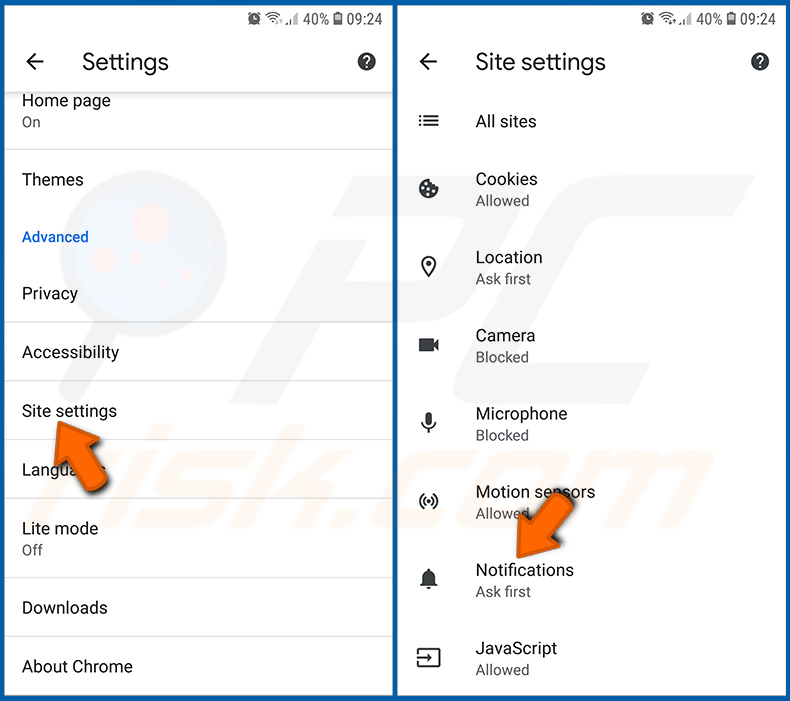

Role para baixo até ver a opção "Configurações do site" e toque nela. Role para baixo até ver a opção "Notificações" e toque nela.

Encontre os sites que exibem notificações do navegador, toque neles e clique em "Limpar e redefinir". Isso vai remover as permissões concedidas a estes sites para exibir notificações. No entanto, depois de visitar o mesmo site novamente, pode pedir permissão novamente. Pode escolher se deseja conceder essas permissões ou não (se decidir recusar, o site irá para a seção "Bloqueado" e não pedirá mais a sua permissão).

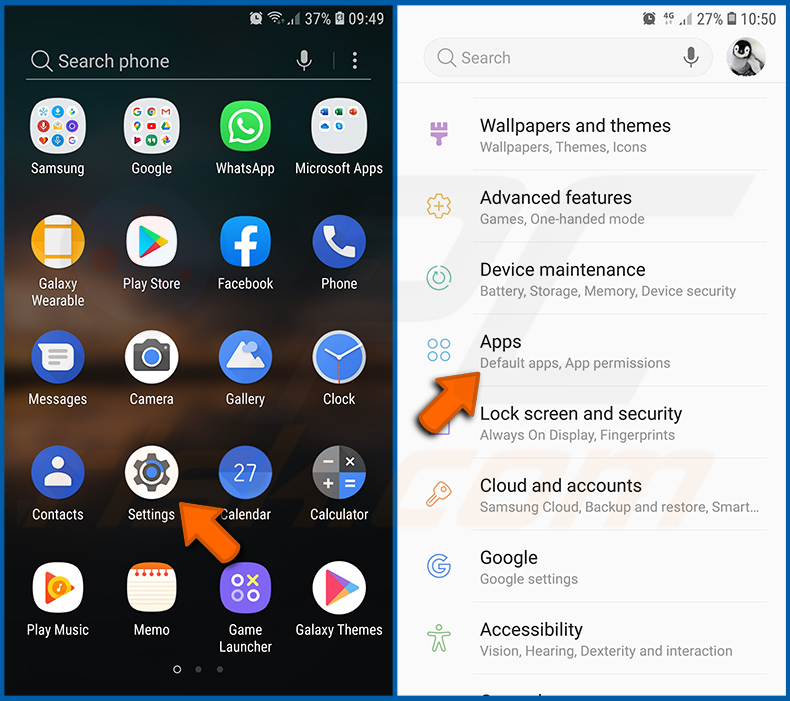

Repor o navegador Chrome:

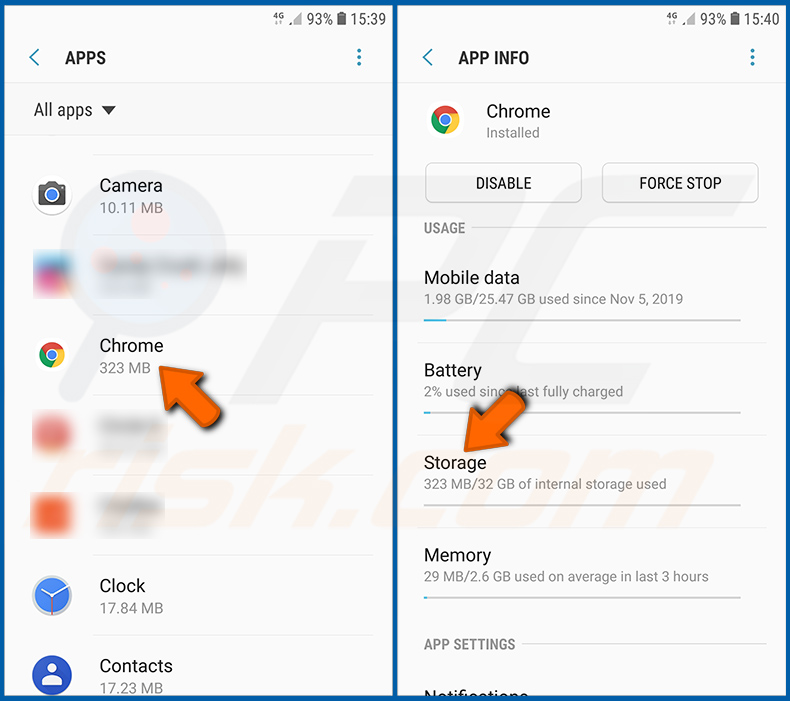

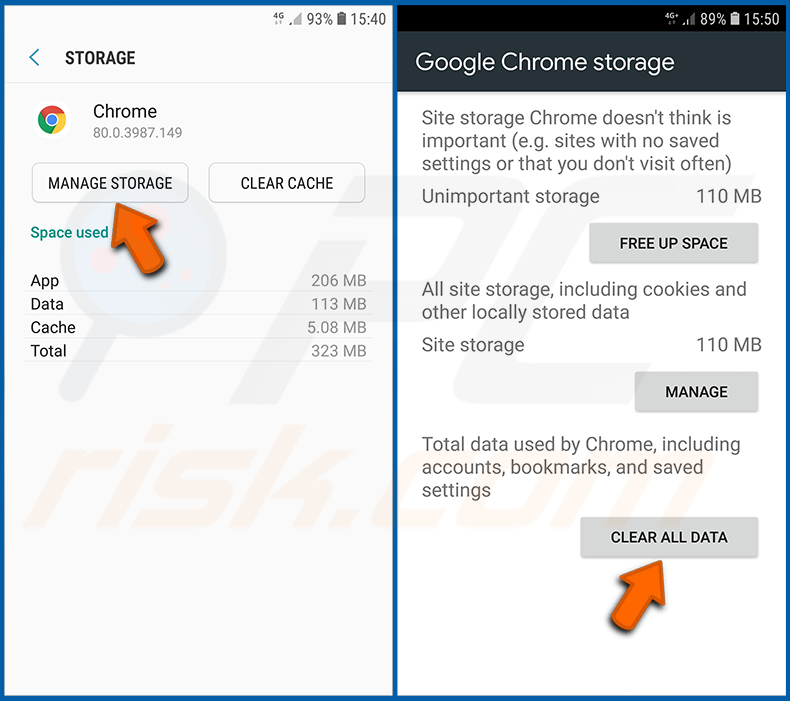

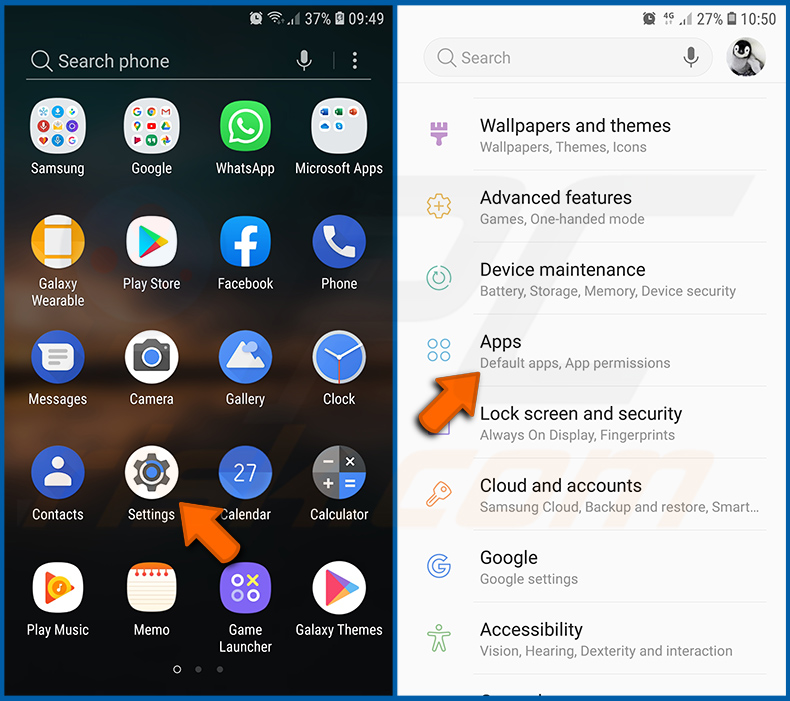

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

Deslize para baixo até encontrar a aplicação "Chrome", selecione-a e clique na opção "Armazenamento".

Clique em "GERIR ARMAZENAMENTO", depois em "LIMPAR TODOS OS DADOS" e confirme a ação gravando em "OK". Note que redefinir o navegador eliminará todos os dados armazenados. Isso significa que todos os logins/palavras-passe guardados, histórico de navegação, configurações não padrão e outros dados serão excluídos. Também terá que fazer login novamente em todos os sites.

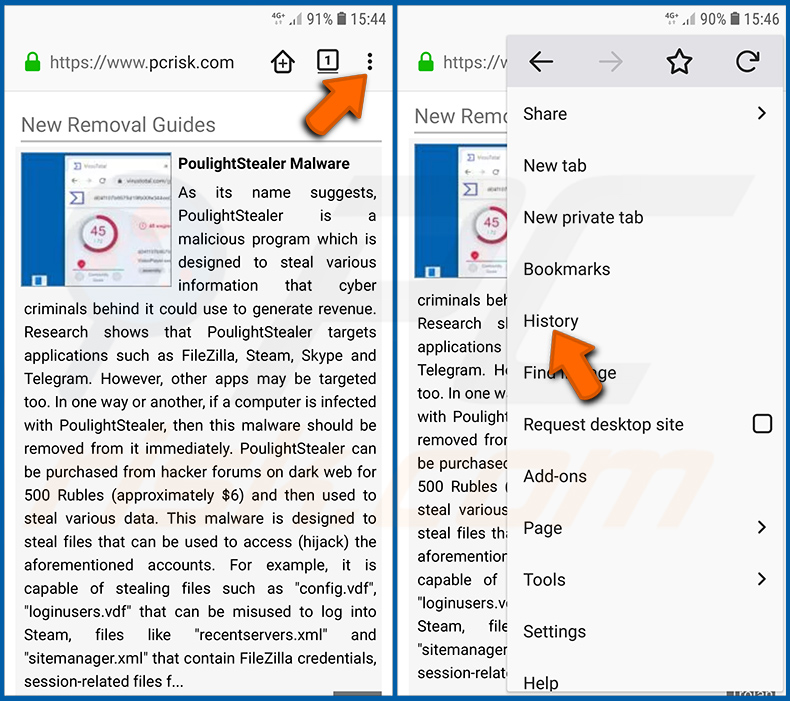

Eliminar o histórico de navegação do navegador Firefox:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu suspenso aberto.

Role para baixo até ver "Limpar dados privados" e clique. Selecione os tipos de dados que deseja remover e clique em "LIMPAR DADOS".

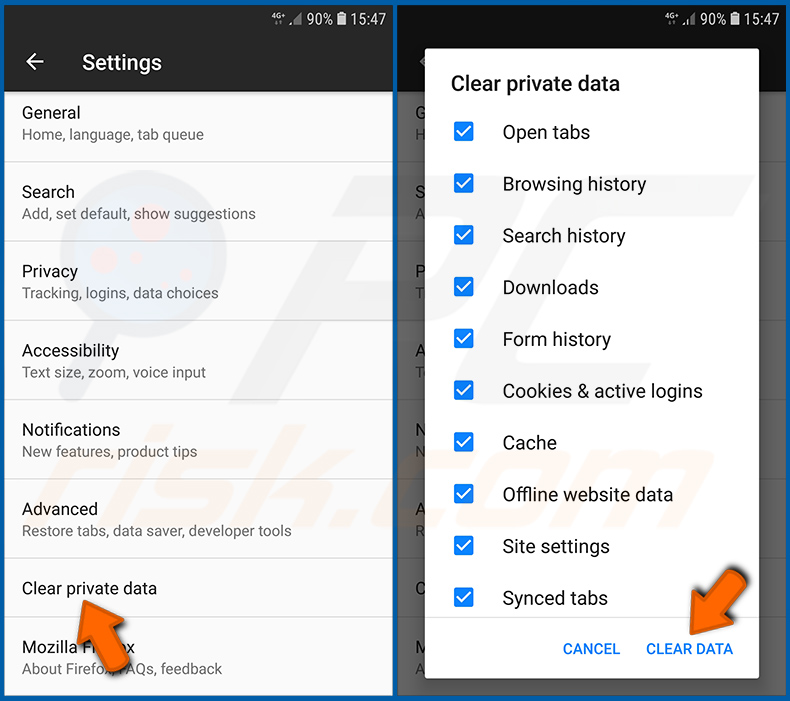

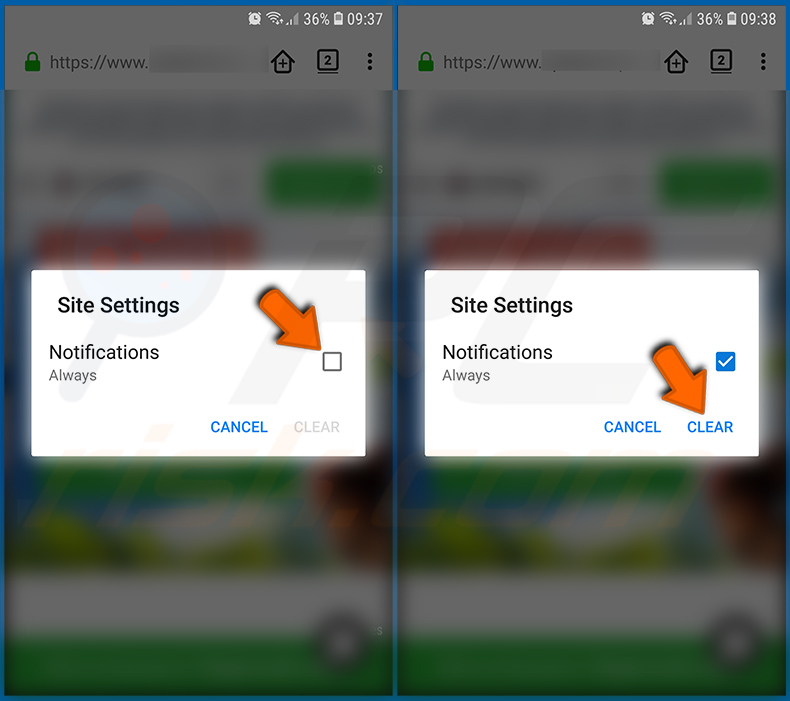

Desativar as notificações do navegador no navegador web Firefox:

Visite o site que está a fornecer notificações do navegador, toque no ícone exibido à esquerda da barra de URL (o ícone não será necessariamente um "Bloqueio") e seleccione "Editar Configurações do Site".

No pop-up aberto, escolha a opção "Notificações" e clique em "LIMPAR".

Repor o navegador Firefox:

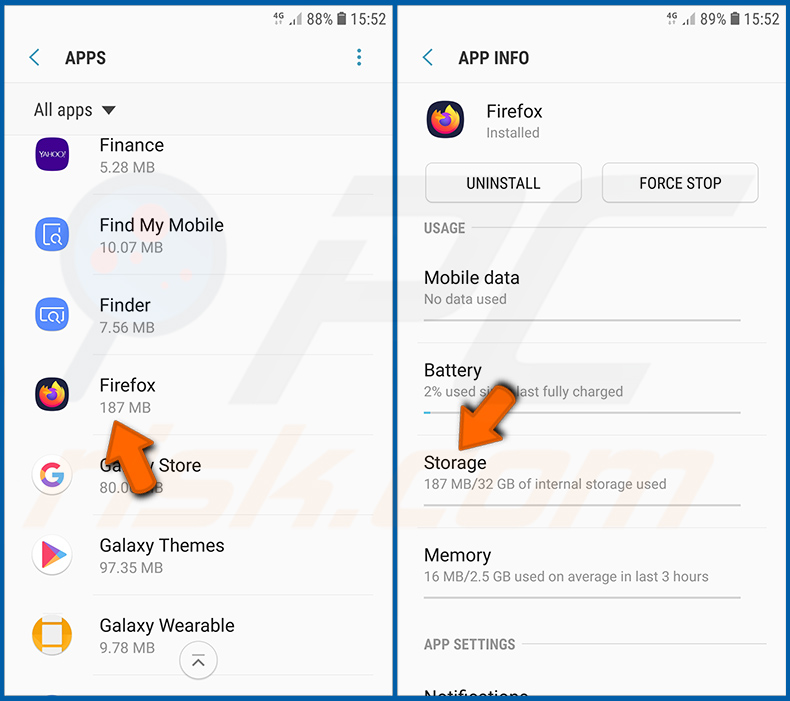

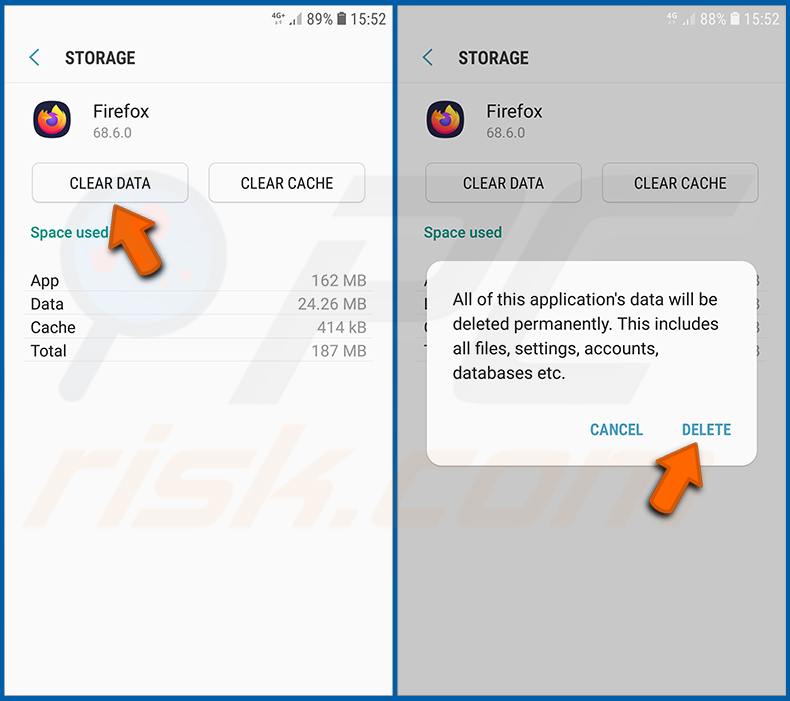

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

Deslize para baixo até encontrar a aplicação "Firefox", selecione-a e clique na opção "Armazenamento".

Clique em "LIMPAR DADOS" e confirme a ação tocando em "ELIMINAR". Note que a reposição do navegador vai eliminar todos os dados armazenados. Isso significa que todos os logins/palavras-passe guardados, histórico de navegação, configurações não padrão e outros dados serão excluídos. Também terá que fazer login novamente em todos os sites.

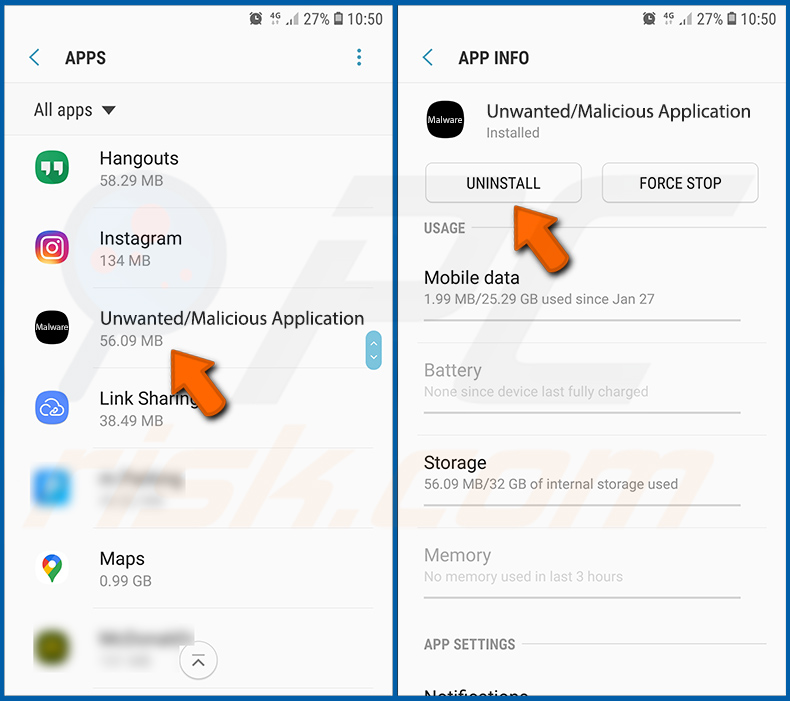

Desinstalar aplicações potencialmente indesejadas e/ou maliciosas:

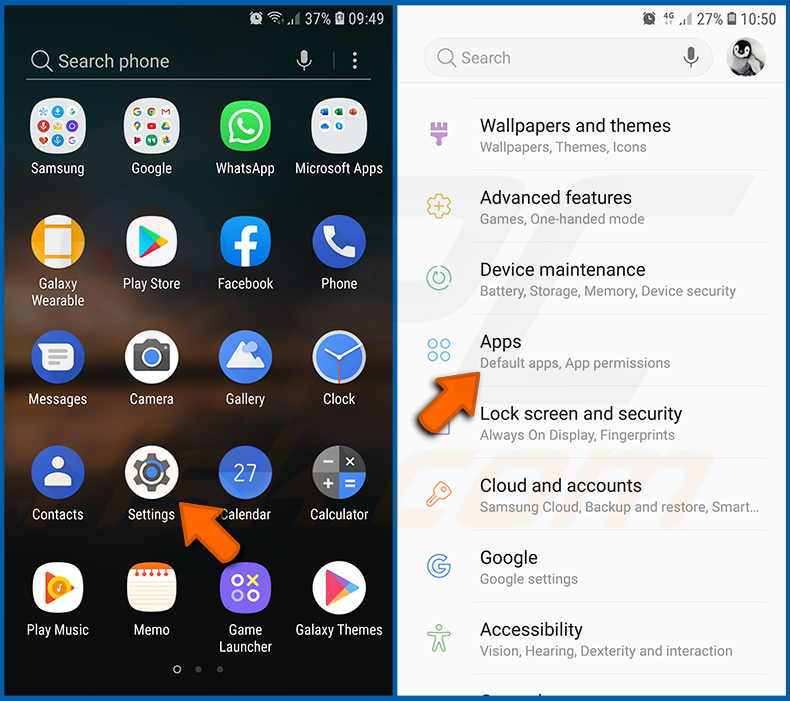

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

Role para baixo até ver uma aplicação potencialmente indesejada e/ou maliciosa, selecione-a e clique em "Desinstalar". Se, por algum motivo, não conseguir remover a aplicação selecionada (por exemplo, uma mensagem de erro será exibida), deve tentar usar o "Modo de segurança".

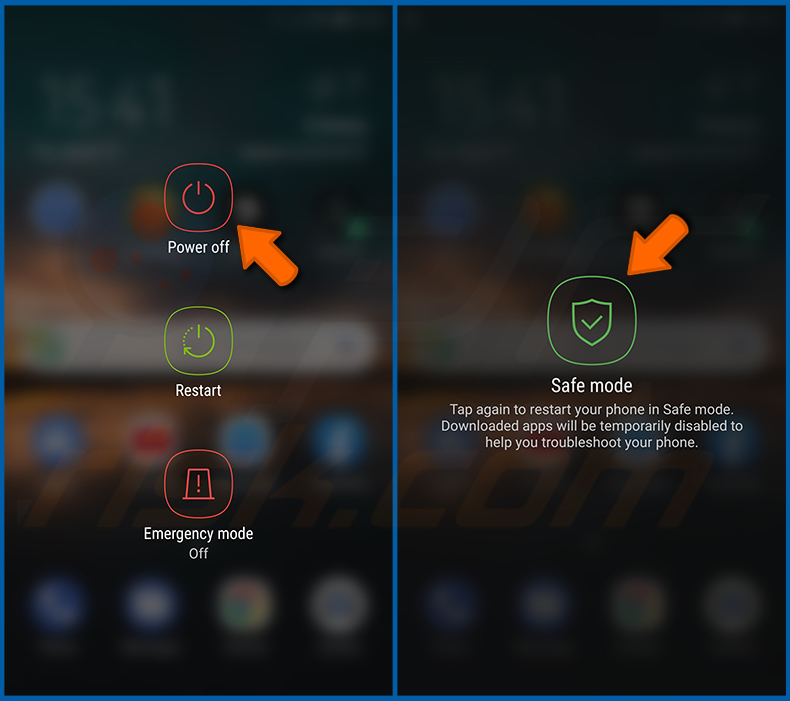

Iniciar o dispositivo Android no "Modo de Segurança":

O "Modo de Segurança" no sistema operativo Android desativa temporariamente a execução de todas as aplicações de terceiros. Usar este modo é uma boa maneira de diagnosticar e resolver vários problemas (por exemplo, remover aplicações maliciosas que impedem os utilizadores de fazer isso quando o dispositivo está a funcionar "normalmente").

PPrima o botão "Desligar" e mantenha-o premido até ver o ecrã "Desligar". Toque no ícone "Desligar" e segure-o. Após alguns segundos, a opção "Modo de Segurança" aparecerá e poderá executá-la reiniciando o dispositivo.

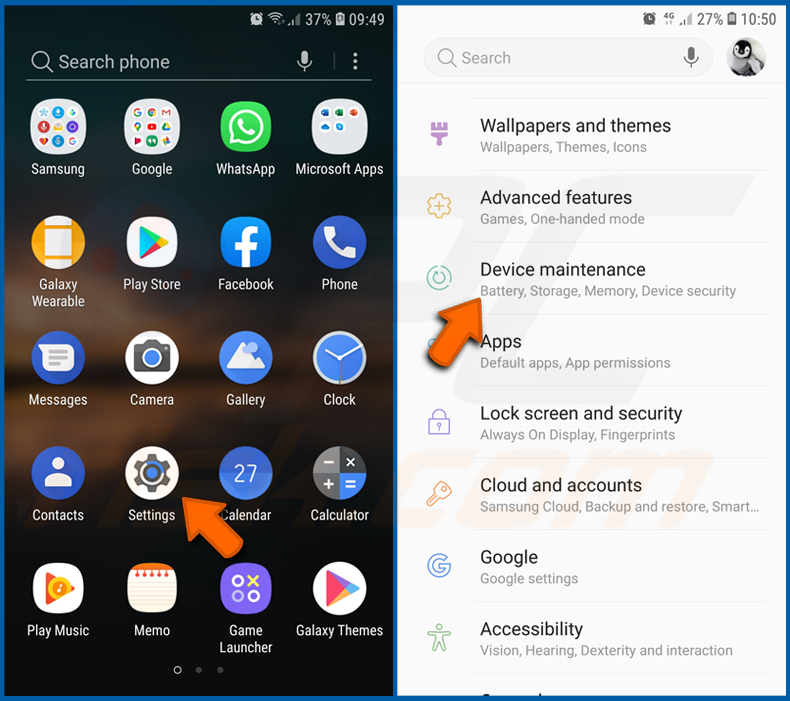

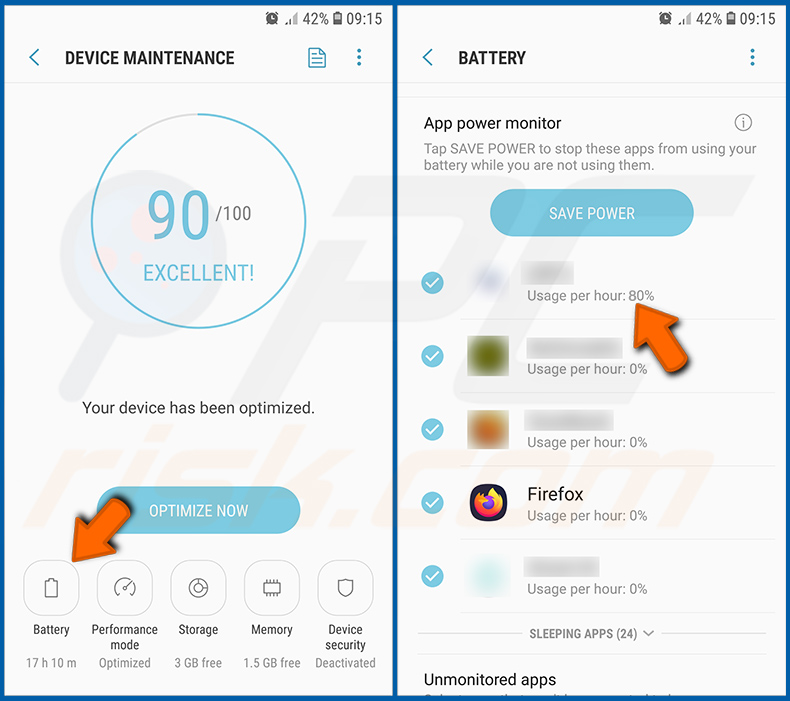

Verificar o uso da bateria de várias aplicações:

Vá para "Configurações", deslize para baixo até ver "Manutenção do dispositivo" e clique.

Clique em "Bateria" e verifique o uso de cada aplicação. As aplicações legítimas/genuínas são projetadas para usar o mínimo de energia possível, para fornecer a melhor experiência do utilizador e economizar energia. Portanto, o alto uso da bateria pode indicar que a aplicação é maliciosa.

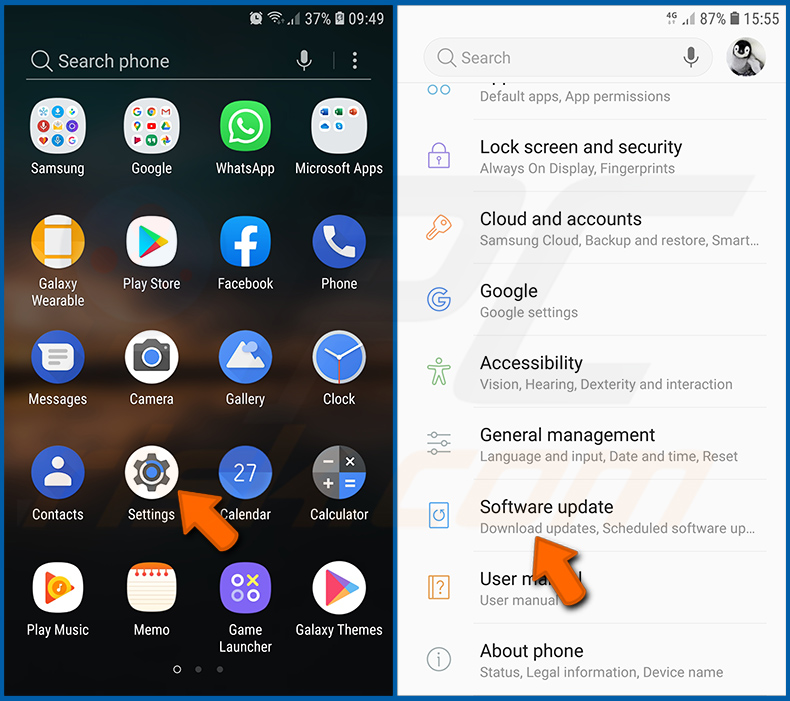

Verificar o uso de dados de várias aplicações:

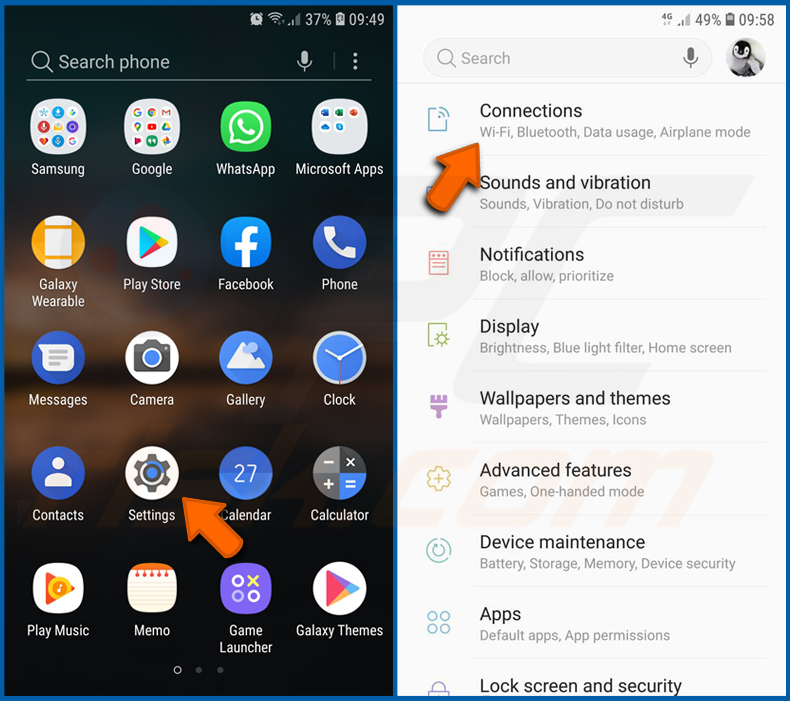

Vá para "Configurações", role para baixo até ver "Ligações" e clique.

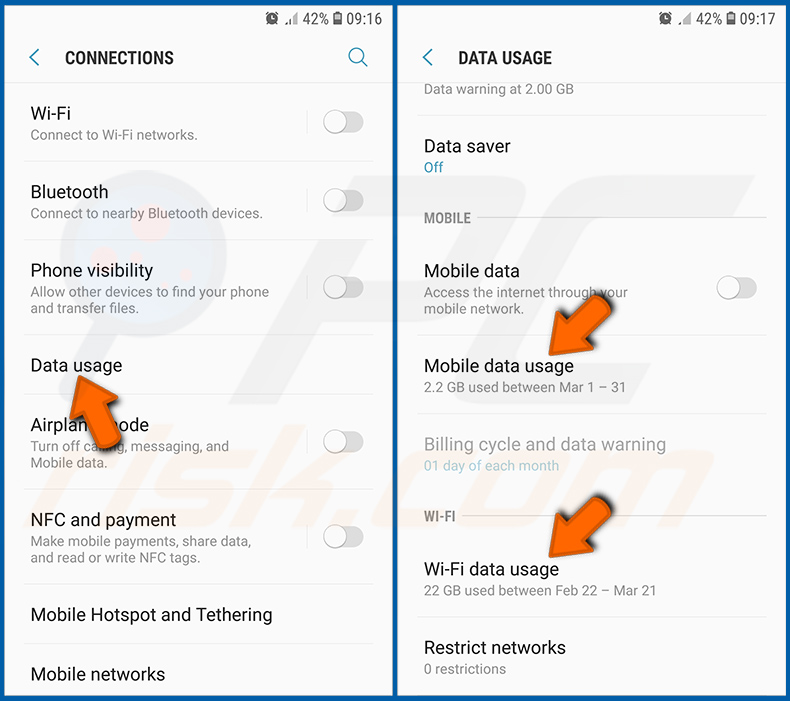

Role para baixo até ver "Uso de dados" e selecione esta opção. Tal como acontece com a bateria, as aplicações legítimas/genuínos são projetados para minimizar o uso de dados tanto quanto possível. Isso significa que o grande uso de dados pode indicar a presença de aplicações maliciosas. Note que algumas aplicações maliciosas podem ser projetadas para operar quando o dispositivo está ligado apenas a uma rede sem fios. Por este motivo, deve verificar o uso de dados móveis e Wi-Fi.

Se encontrar uma aplicação que usa muitos dados, mesmo que nunca a use, recomendamos que a desinstale o mais rápido possível.

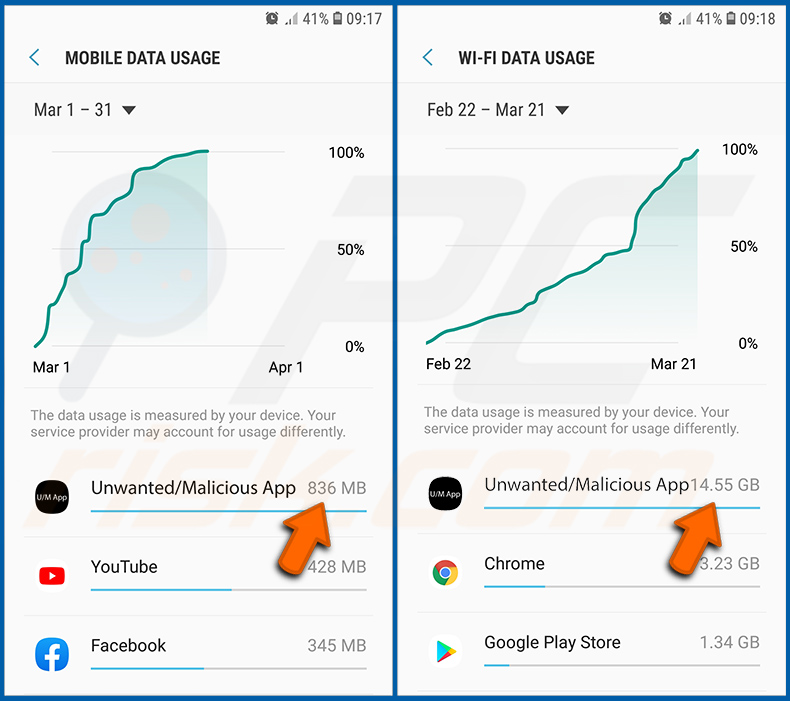

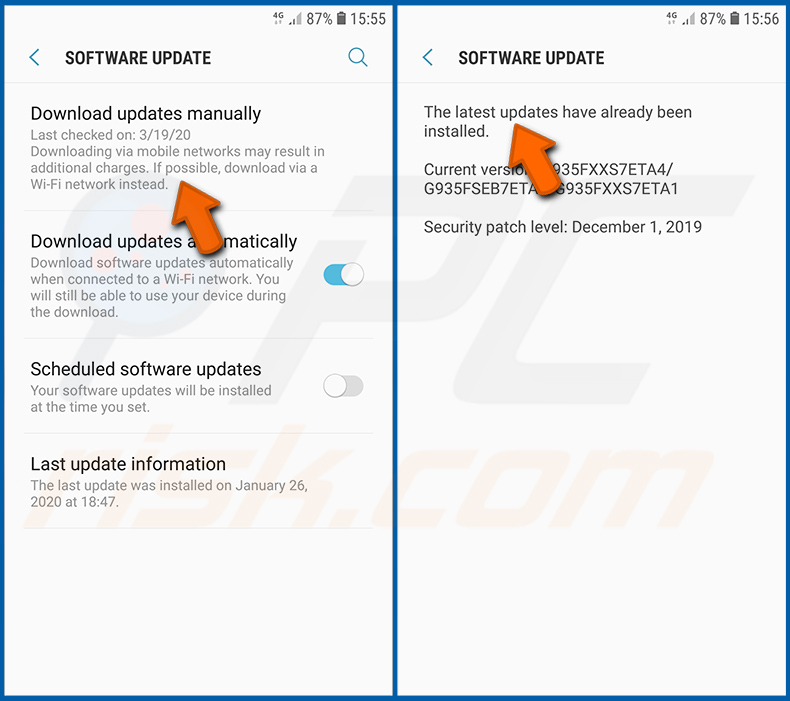

Instalar as atualizações de software mais recentes:

Manter o software atualizado é uma boa prática quando se trata de segurança do dispositivo. Os fabricantes de dispositivos estão lançando continuamente vários patches de segurança e atualizações do Android para corrigir erros e bugs que podem ser abusados por criminosos cibernéticos. Um sistema desatualizado é muito mais vulnerável, e é por isso que deve sempre ter certeza que o software do seu dispositivo está atualizado.

Vá para "Configurações", role para baixo até ver "Atualização de software" e clique.

Clique em "Descarregar atualizações manualmente" e verifique se há atualizações disponíveis. Em caso afirmativo, instale-as imediatamente. Também recomendamos ativar a opção "Descarregar atualizações automaticamente" - permitirá que o sistema notifique assim que uma atualização for lançada e/ou instale-a automaticamente.

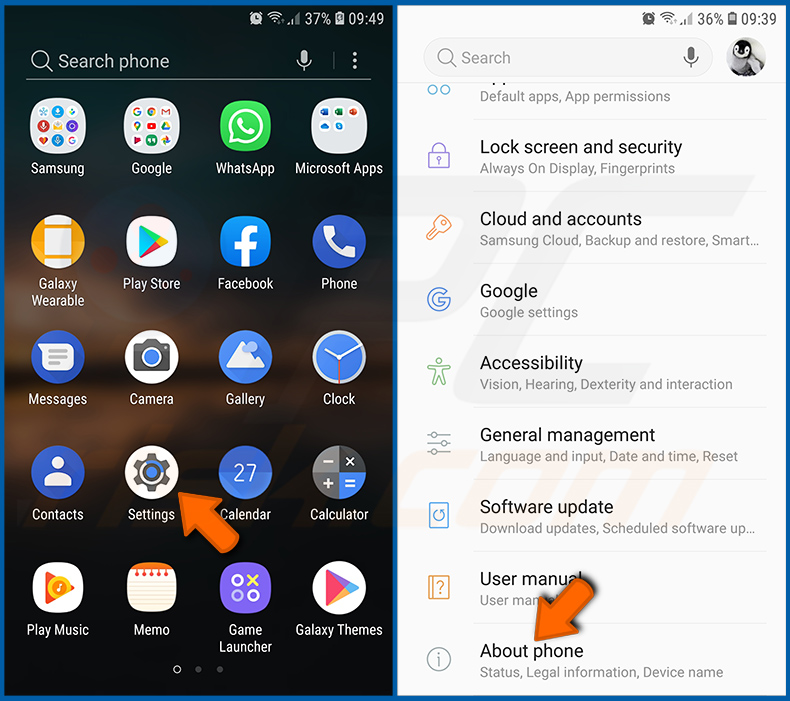

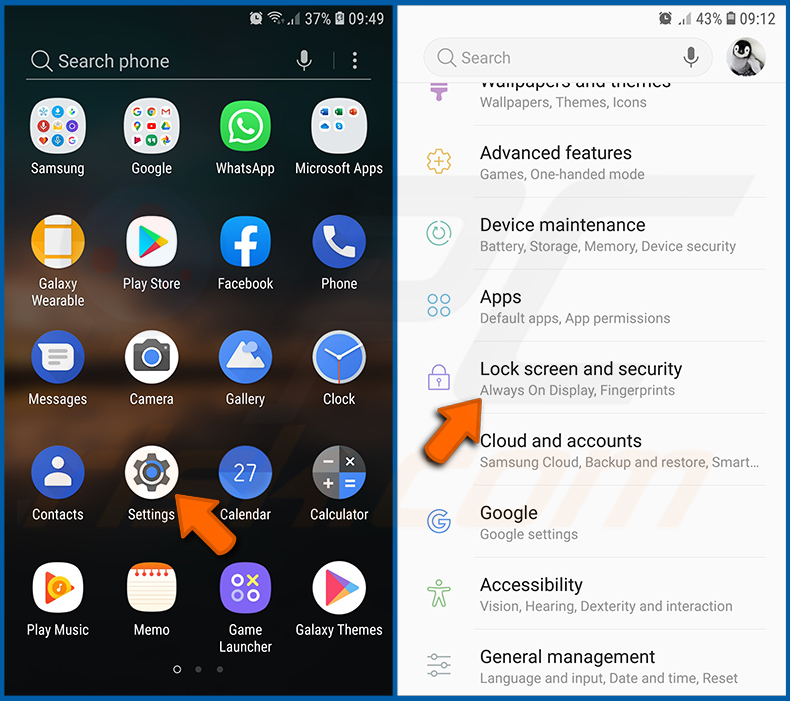

Redefinir o sistema para o seu estado padrão:

Executar uma "redefinição de fábrica" é uma boa maneira de remover todas as aplicações indesejadas, restaurar as configurações do sistema para o padrão e limpar o dispositivo em geral. No entanto, deve ter em mente que todos os dados dentro do dispositivo serão excluídos, incluindo fotos, ficheiros de vídeo/áudio, números de telefone (armazenados no dispositivo, não no cartão SIM), mensagens SMS e assim por diante. Por outras palavras, o dispositivo será restaurado ao seu estado original.

Também pode restaurar as configurações básicas do sistema e/ou simplesmente as configurações de rede.

Vá para "Configurações", deslize para baixo até ver "Sobre o telefone" e clique.

Role para baixo até ver "Redefinir" e clique. Agora escolha a ação que deseja executar

: "Redefinir configurações" - restaura todas as configurações do sistema para o padrão

; "Redefinir configurações de rede" - restaura todas as configurações relacionadas à rede para o padrão

; "Redifinir dados de fábrica" - redefine todo o sistema e elimina completamente todos os dados armazenados;

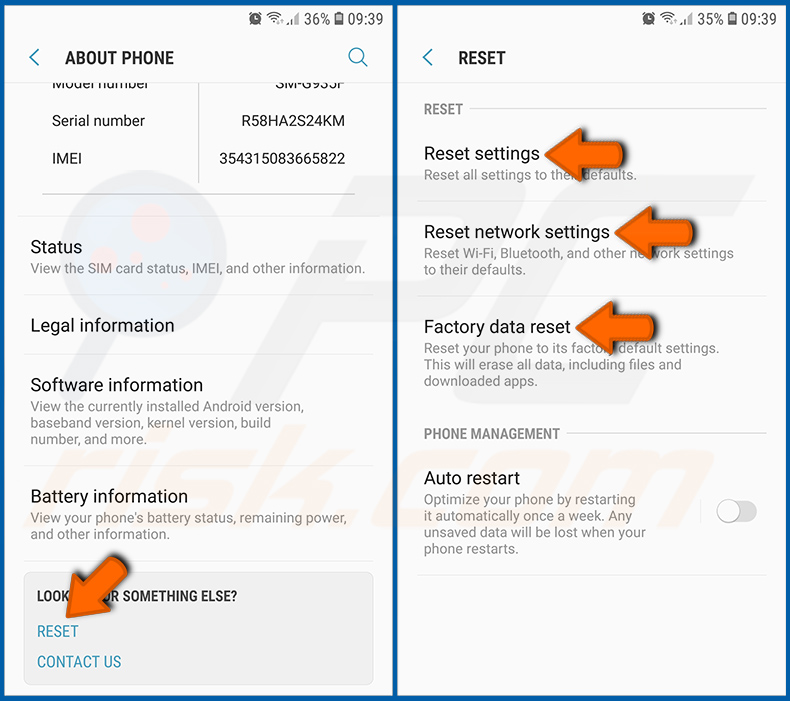

Desativar as aplicações que têm privilégios de administrador:

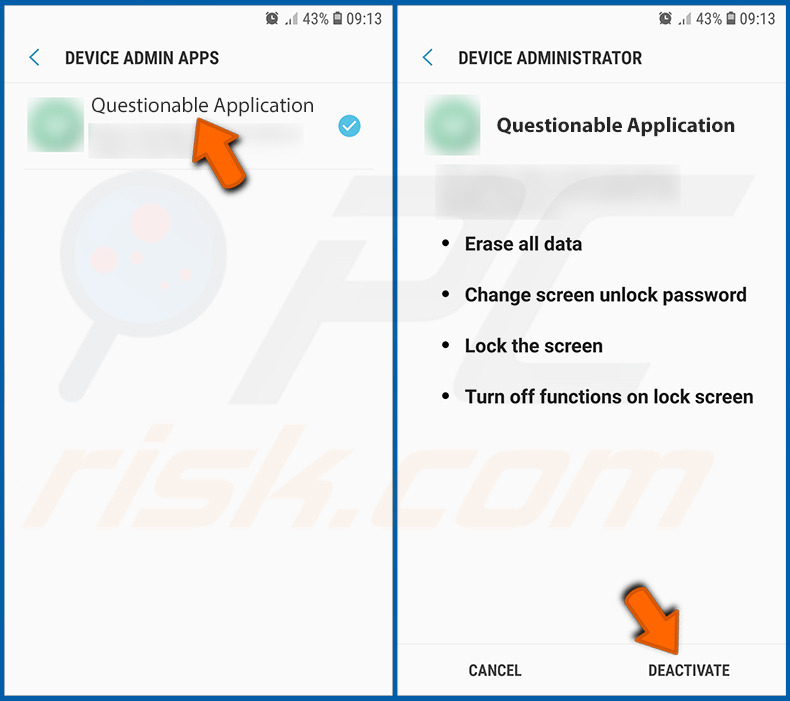

Se uma aplicação mal-intencionada obtiver privilégios de administrador, poderá danificar seriamente o sistema. Para manter o dispositivo o mais seguro possível, deve verificar sempre quais aplicações têm estes privilégios e desativar as que não devem ter.

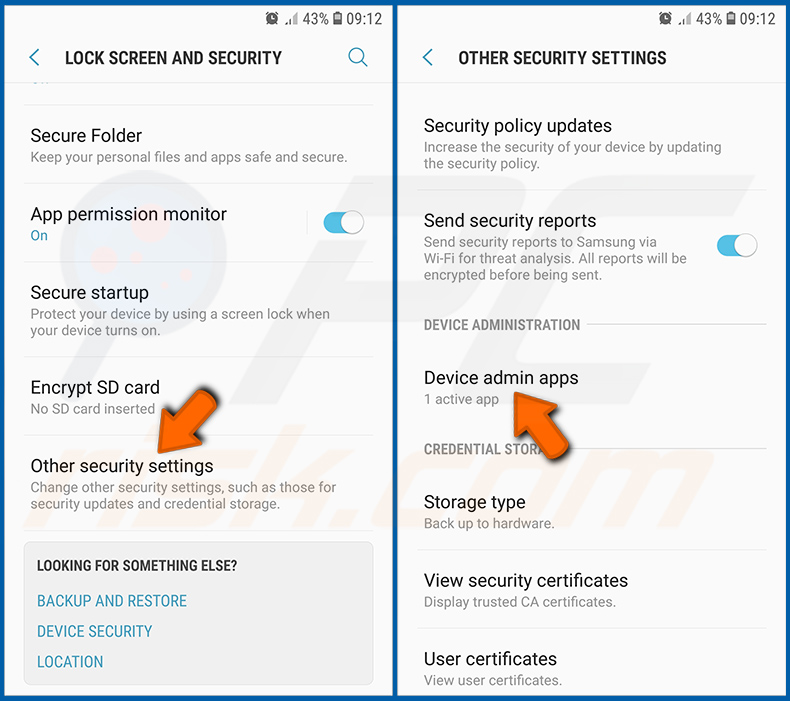

Vá para "Configurações", deslize para baixo até ver "Bloquear ecrã e segurança" e clique.

Role para baixo até ver "Outras configurações de segurança", toque e em "Aplicações de administração do dispositivo".

Identifique as aplicações que não devem ter privilégios de administrador, clique nelas e depois clique em "DESATIVAR".

Perguntas Frequentes (FAQ)

O meu dispositivo Android está infectado com malware de bloqueio de ecrã, se eu formatar o meu dispositivo de armazenamento para me livrar dele?

A maioria dos programas maliciosos pode ser removida sem recorrer a medidas tão drásticas.

Quais são os maiores problemas que o malware Screen Locking pode causar?

Como o seu nome indica, o malware Screen Locking foi concebido para negar aos utilizadores o acesso ao seu dispositivo, bloqueando o seu ecrã. O objectivo é forçar as vítimas a pagar um resgate - com a esperança de que os criminosos cibernéticos desbloqueiem o dispositivo. É de notar que não existem garantias de que, ao satisfazer as exigências de resgate - o acesso será restaurado; de facto, acontece frequentemente que o dispositivo permaneça bloqueado. Em resumo, estas infecções podem levar à perda de dados, a graves problemas de privacidade, e a perdas financeiras.

Qual é o objetivo do malware Screen Locking?

O malware Screen Locking, como a maioria dos programas maliciosos, é utilizado para gerar rendimentos. No entanto, os criminosos cibernéticos também utilizam malware para diversão própria ou para levar a cabo ressentimentos pessoais, interromper processos (por exemplo, websites, serviços, etc.), e até lançar ataques com motivações políticas/geopolíticas.

Como é que o malware Screen Locking se infiltrou no meu dispositivo Android?

O software malicioso é geralmente disfarçado ou agregado a conteúdo comum, e o Screen Locking malware tem sido observado sob o disfarce de várias aplicações legítimas, jogos "cracked", leitores de vídeo, etc. As técnicas de distribuição de malware mais utilizadas incluem: fontes de descarregamento não confiáveis (por exemplo, sites gratuitos e de terceiros, redes de partilha entre pares, etc.), email não solicitado (por exemplo, e-mails, mensagens de texto, PMs/DMs, etc.), fraudes online, ferramentas de activação de programas ilegais ("cracks"), actualizações falsas, e malvertising.

▼ Mostrar comentários