Radiyu (.Radiyu) ransomware virus - opções de remoção e desencriptação

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de malware é o Radiyu?

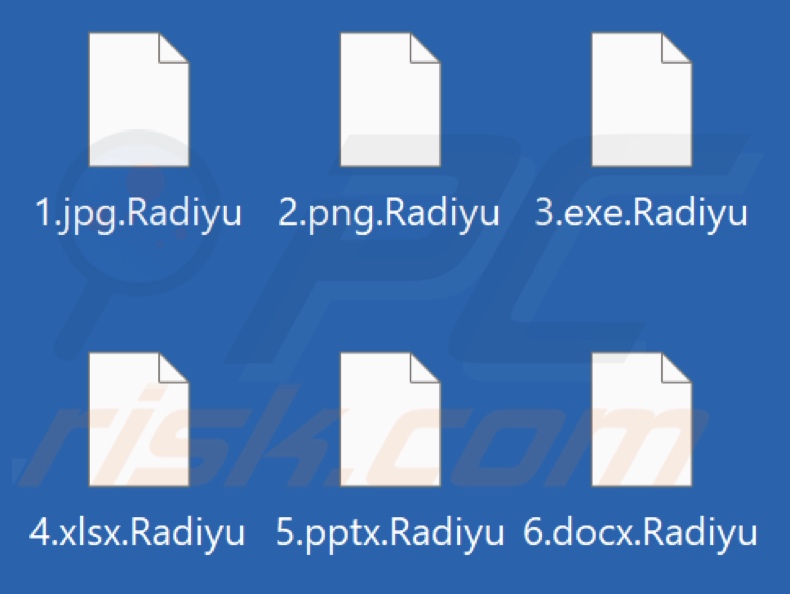

Radiyu é o nome de um programa do tipo ransomware. Após uma infiltração bem sucedida, este malware encripta os dados e exige o pagamento pela sua desencriptação. No nosso sistema de teste, o Radiyu encriptou ficheiros e adicionou uma extensão ".Radiyu" aos seus títulos. Por exemplo, um nome de ficheiro como "1.jpg" apareceu como "1.jpg.Radiyu", "2.png" como "2.png.Radiyu", etc.

Depois disso, uma janela pop-up foi exibida. Continha a nota de resgate em coreano. No momento da escrita, este ransomware é desencriptável; a palavra-passe de desencriptação pode ser encontrada abaixo. No entanto, deve ser mencionado que pode ser alterado em potenciais versões futuras do Radiyu.

Captura de ecrã de ficheiros encriptados pelo ransomware Radiyu:

Visão geral da nota de resgate

De acordo com uma tradução aproximada, a mensagem do Radiyu informa a vítima que as suas bases de dados, documentos, fotografias, vídeos e outros ficheiros importantes foram encriptados. A nota fornece instruções de desencriptação, que incluem "jogar um jogo" que requer o pagamento de 120210 KRW (Won sul-coreano). Atualmente, a soma vale aproximadamente 89 USD (note que as taxas de câmbio flutuam constantemente).

A vítima é avisada para não fechar a janela pop-up, remover o ransomware e executar software anti-vírus - uma vez que estas acções podem interferir com a desencriptação ou mesmo torná-la impossível.

Visão geral do ransomware Radiyu

Como mencionado na introdução, os ficheiros encriptados pelo Radiyu podem ser recuperados. A chave de desencriptação é " 43 "(sem as aspas). Deve ser mencionado que esta palavra-passe pode mudar e deixar de ser viável para potenciais iterações futuras deste malware.

Geralmente, o ransomware gera uma encriptação forte e só pode ser desencriptado utilizando chaves únicas e complexas. Esta tática garante que as chaves não podem ser trocadas entre as vítimas. Assim, não é improvável que haja alterações na palavra-passe de desencriptação ou na sua complexidade. Da mesma forma, é possível que o Radiyu tenha sido lançado para fins de teste e que o programa seja atualizado mais tarde.

O ransomware com falhas profundas não é comum. Por isso, a recuperação dos dados encriptados é normalmente impossível sem a interferência dos atacantes. No entanto, mesmo que a recuperação sem ele não seja possível, desaconselhamos vivamente o cumprimento dos pedidos de resgate. Em muitos casos, as vítimas não recebem as prometidas chaves de desencriptação/software apesar de pagarem.

A remoção do ransomware do sistema operativo impedirá que este encripte mais ficheiros - no entanto, a remoção em si não restaurará os dados já afectados. A única solução é recuperá-los a partir de uma cópia de segurança (se tiver sido feita anteriormente e estiver armazenada noutro local).

O conselho geral para garantir a segurança dos dados é manter as cópias de segurança em vários locais diferentes, como servidores remotos, dispositivos de armazenamento desligados e outros.

Exemplos de ransomware

Analisámos milhares de amostras de ransomware; RCRU64, Press, Gotmydatafast, e SNet são apenas algumas das nossas mais recentes descobertas. Este malware funciona praticamente da mesma forma: encripta ficheiros e exige o pagamento da desencriptação.

O ransomware pode utilizar diferentes algoritmos criptográficos (simétricos ou assimétricos) para encriptar os dados. Os resgates variam normalmente entre três e oito dígitos em USD, dependendo da vítima pretendida - ou seja, utilizador doméstico ou grande entidade (por exemplo, empresa, organização, instituição, etc.).

Como é que o ransomware infectou o meu computador?

O ransomware e outro malware espalham-se principalmente através de tácticas de phishing e engenharia social. Este software está normalmente disfarçado ou incluído em programas/meios de comunicação comuns.

Os ficheiros infecciosos podem estar em vários formatos, por exemplo, arquivos (RAR, ZIP, etc.), executáveis (.exe, .run, etc.), documentos (Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript, e assim por diante. Uma vez aberto, um ficheiro malicioso inicia o processo de descarregamento/instalação do malware.

As técnicas de distribuição mais utilizadas incluem: descarregamentos drive-by (furtivos/deceptivos), links/anexos maliciosos em spam (por exemplo, e-mails, DMs/PMs, publicações em redes sociais, etc.), fraudes online, malvertising, fontes de descarregamento não confiáveis (por exemplo, sites de freeware e de terceiros, redes de partilha peer-to-peer, etc.), ferramentas ilegais de ativação de software ("cracks") e actualizações falsas.

Alguns programas maliciosos podem auto-proliferar-se através de redes locais e dispositivos de armazenamento amovíveis (por exemplo, discos rígidos externos, unidades flash USB, etc.).

| Nome | Radiyu virus |

| Tipo de ameaça | Ransomware, vírus de criptografia, bloqueio de ficheiros |

| Extensão de ficheiros encriptados | .Radiyu |

| Mensagem de pedido de resgate | Texto apresentado na janela pop-up |

| Montante do resgate | 120210 KRW (Won sul-coreano) |

| Desencriptador gratuito disponível? | Sim (mais informações acima) |

| Nomes de Deteção | Avast (Win32:Malware-gen), Combo Cleaner (Trojan.GenericKD.71272904), ESET-NOD32 (Uma variante de MSIL/Filecoder.AQS), Kaspersky (HEUR:Trojan-Ransom.MSIL.Encoder.gen), Microsoft (Trojan:Win32/Wacatac.B!ml), Lista completa de detecções (VirusTotal) |

| Sintomas | Não é possível abrir ficheiros armazenados no computador, os ficheiros anteriormente funcionais têm agora uma extensão diferente (por exemplo, my.docx.locked). É apresentada uma mensagem de pedido de resgate no ambiente de trabalho. Os criminosos virtuais exigem o pagamento de um resgate (geralmente em bitcoins) para desbloquear os seus ficheiros. |

| Métodos de distribuição | Anexos de correio eletrónico infectados (macros), sites de torrents, anúncios maliciosos. |

| Danos | Todos os ficheiros são encriptados e não podem ser abertos sem o pagamento de um resgate. Outros trojans de roubo de palavra-passe e infecções de malware podem ser instalados juntamente com uma infeção de ransomware. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Como se proteger de infecções de ransomware?

Recomendamos vivamente que descarregue apenas de canais oficiais e verificados. Além disso, todos os programas devem ser activados e actualizados utilizando funções/ferramentas fornecidas por programadores legítimos, uma vez que as obtidas de terceiros podem conter malware.

Além disso, as mensagens de correio eletrónico e outras mensagens recebidas devem ser tratadas com cuidado. Aconselhamos a não abrir anexos ou ligações encontrados em correio duvidoso/irrelevante, uma vez que podem ser maliciosos. Outra recomendação é ter cuidado ao navegar, uma vez que os conteúdos fraudulentos e perigosos em linha parecem normalmente genuínos e inócuos.

É importante salientar a importância de ter um antivírus fiável instalado e atualizado. Este software deve ser usado para executar verificações regulares do sistema e para remover ameaças e problemas detectados. Se o seu computador já está infetado com Radiyu, recomendamos executar uma verificação com Combo Cleaner para eliminar automaticamente este ransomware.

Aparência da janela pop-up do ransomware Radiyu (GIF):

Texto apresentado nesta mensagem:

내 컴퓨터는 어떻게 되었습니까?

당신의 중요한 파일은 라디유가 먹어버렸습니다.

문서, 사진, 비디오, 데이터베이스 및 기타 파일은

배고픈 라디유가 먹어버려서 더 이상 실행 시킬 수 없습니다.

어쩌면 파일을 복구 할 수 있는 방법을 찾느라 바쁘지만, 시간을 낭비하지 않아도 됩니다.

누구도 라디유가 먹은 파일은 복구 할 수 없었습니다. *유미라가 아니라면요*

내 파일을 복구 할 수 있습니까?

라디유가 먹은 파일들은 안전하고 쉽게 복구 할 수 있습니다.

그러나 라붕이에겐 그렇게 충분한 시간이 없습니다.

왜냐하면 파일을 먹어도 라디유는 배가 안차기에,

당신을 잡아 먹고 배를 채우기 위해서 준비하고 있기 때문입니다.

을 클릭하여 유미라를 미끼로 사용해서 파일을 복구하십시오.

그러나 유미라를 소환 하려면 문제를 풀어야 합니다.

문제는 딱~! 하나만 낼 것입니다.

*틀린 답이 없는지 잘 생각 해 보시고 문제를 풀어 보십시오!*

문제의 답은 어디에서 작성하나요?

아래에 보이는 흰색 네모박스(TextBox)에 당신이 맞다고 생각되는 답을 적어 주시면 됩니다.

*답을 맞추기 싫다는 이유로 컴퓨터를 껐다 키거나 이 창을 종료 시키면*

*다시는 파일을 복구 하실 수 없습니다.*

문제를 풀지 못하면 어떻게 되나요?

문제를 풀지 못하면 라디유가 먹은(암호화) 파일들은 복구 할 수 없습니다!

문제를 틀리면 어떻게 되나요? 문제를 틀리면 explorer.exe가 자동으로 종료됩니다. 하지만 걱정마십시오!

문제를 맞추게 되면 explorer.exe가 자동으로 복구됩니다.

*혹시나 해서 말하는 겁니다! explorer.exe가 갑자기 꺼져서 당황해가지고*

*이 창을 끄시면 안돼요!!!*

문제의 힌트는 어디서 보나요?

문제의 힌트는 라디유 쉘터에 있는 ''대.머.리''라는 게임을 플레이 해 보시면 아시게 될 것입니다!

아래에 있는 사이트에서 ''대.머.리''를 다운 받아 플레이 하십시오!

''대.머.리''다운로드 : hxxps://shelter.id/radiyu5/community/board/all(modal:_/radiyu5/10461)

힌트를 보았는데도 문제의 정답을 모르겠어요!!! 도와주세요!!!

문제의 힌트를 보았는데도 문제의 정답을 모르시겠다면 아래의 주소로 비용을 지불하십시오!

비용은 트윕, 투네이션으로만 허용됩니다.

트윕(twip)으로 지불하기 hxxps://twip.kr/radiyu 투네이션으로 지불하기 hxxps://toon.

at/donate/637246377212080144

지불 금액은 120210원 입니다. 지불이 확인되면 그 즉시 문제의 답을 드리겠습니다.

==(**!!경고!!**)==

이 창을 끄거나 Game.exe(Radian_Radiware_Radiyu.exe)를

제거하지 마시고 문제를 풀고 문제의 정답이

확인 될 때 까지 잠시 동안 안티 바이러스(백신: 알약, V3, AppCheck등 을)를

비활성화 하십시오!

*비활성화는 잠시 동안 백신을 꺼달라는 겁니다...*

왜? 백신을 꺼야 되는거야?

*왜냐하면 백신이 이 창을 바이러스로 감지해서 자동으로 삭제되면*

*복구가 불가능 해지기 때문입니다!!!*

이 창을 끄거나 안티 바이러스가 업데이트 되어서

이 소프트웨어가 자동으로 제거되면 문제를 맞추더라도

라디유가 먹은 파일들을 복구 할 수 없다고 두번 경고 했습니다!

*딴 말하기 없긔* ^^

해당 랜섬웨어는 RSA-AES암호화를 사용해서 만들었기 때문에 라디유 랜섬웨어 창을 끄게 된다면

암호화된 키는 자동으로 없어져 버려 복호화가 불가능 합니다!!!!

**장난으로 하는 말이 아님을 밝힙니다!**

Vídeo mostrando como remover o Radiyu ransomware usando o Combo Cleaner:

Remoção do Radiyu ransomware:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

O vídeo indica os passos a serem tomados no caso de infecção por ransomware:

Menu rápido:

- O que é Radiyu virus?

- PASSO 1. Reportar ransomware às autoridades.

- PASSO 2. Isolar o dispositivo infectado.

- PASSO 3. Identificar a infecção de ransomware.

- PASSO 4. Pesquisar ferramentas de desencriptação de ransomware.

- PASSO 5. Restaurar ficheiros com ferramentas de recuperação de dados.

- PASSO 6. Criação de cópias de seguranças de dados.

Se for vítima de um ataque de ransomware, recomendamos reportar este incidente às autoridades. Ao fornecer informações às agências de aplicação da lei, ajudará a rastrear o crime cibernético e, potencialmente, auxiliará no julgamento dos invasores. Aqui fica uma lista de autoridades onde deve reportar um ataque de ransomware. Para obter a Lista completa de centros de segurança cibernética localizações e informações sobre por que deve reportar ataques de ransomware, leia este artigo.

Lista de autoridades locais onde os ataques de ransomware devem ser reportados (escolha uma, dependendo do endereço da sua residência):

EUA - Internet Crime Complaint Centre IC3

Reino Unido - Action Fraud

Espanha- Policía Nacional

França - Ministère de l'Intérieur

Alemanha- Polizei

Itália - Polizia di Stato

Holanda - Politie

Polónia - Policja

Portugal - Polícia Judiciária

Isolar o dispositivo infectado:

Algumas infecções do tipo ransomware são projetadas para encriptar os ficheiros em dispositivos de armazenamento externos, infectá-los e até mesmo distribuir por toda a rede local. Por este motivo, é muito importante isolar o dispositivo infectado (computador) o mais rápido possível.

PASSO 1: Desligue-se da internet.

A forma mais fácil de desligar um computador da internet é desligar o cabo Ethernet da placa-mãe, no entanto, alguns dispositivos estão ligados através de uma rede wireless e para alguns utilizadores (especialmente os que não são particularmente experientes em tecnologia), desligar cabos pode parecer problemático. Portanto, também pode desligar o sistema manualmente através do Painel de Controlo::

Navegue até o "Painel de Controlo", clique na barra de pesquisa no canto superior direito do ecrã, digite "Central de Rede e Partilha" e selecione o resultado da pesquisa:

Clique na opção "Alterar configurações do adaptador" no canto superior esquerdo da janela:

Clique com o botão direito em cada ponto de ligação e selecione "Desativar". Uma vez desativado, o sistema não estará mais ligado à internet. Para reativar os pontos de ligação, basta clicar com o botão direito novamente e selecionar "Ativar".

PASSO 2: desligar todos os dispositivos de armazenamento.

Conforme mencionado acima, o ransomware pode encriptar dados e infiltrar-se em todos os dispositivos de armazenamento conectados ao computador. Por este motivo, todos os dispositivos de armazenamento externo (drives flash, discos rígidos portáteis, etc.) devem ser desligados imediatamente, no entanto, recomendamos que ejete cada dispositivo antes de desligar para evitar corrupção de dados:

Navegue até "O Meu Computador", clique com o botão direito em cada dispositivo desligado e selecione "Ejetar":

PASSO 3: Saída das contas de armazenamento em nuvem.

Alguns tipos de ransomware podem ser capazes de sequestrar software que manipula dados armazenados na "the Cloud". Portanto, os dados podem ser corrompidos/encriptados. Por este motivo, deve fazer logout de todas as contas de armazenamento em nuvem em navegadores e outros softwares relacionados. Também deve considerar a desinstalação temporária do software de gestão em nuvem até que a infecção seja completamente removida.

Identificar a infecção de ransomware.:

Para lidar adequadamente com uma infecção, é preciso primeiro identificá-la. Algumas infecções de ransomware usam mensagens de pedeção de resgate como uma introdução (consulte o ficheiro de texto de ransomware WALDO abaixo).

Isso, contudo, é raro. Na maioria dos casos, as infecções de ransomware exibem mensagens mais diretas, simplesmente afirmando que os dados foram encriptados e que as vítimas devem pagar algum tipo de resgate. Note que as infecções do tipo ransomware normalmente geram mensagens com nomes de ficheiro diferentes (por exemplo, "_readme.txt", "READ-ME.txt", "DECRYPTION_INSTRUCTIONS.txt", "DECRYPT_FILES.html", etc.). Portanto, usar o nome de uma mensagem de resgate pode parecer uma boa forma de identificar a infecção. O problema é que a maioria destes nomes são genéricos e algumas infecções usam os mesmos nomes, embora as mensagens exibidos sejam diferentes e as infecções em si não estejam relacionadas. Portanto, usar o nome do ficheiro da mensagem sozinho pode ser ineficaz e até mesmo conduzir à a perda de dados permanente (por exemplo, ao tentar desencriptar os dados utilizando ferramentas concebidas para diferentes infecções de resgate, é provável que os utilizadores acabem por danificar permanentemente os ficheiros e a desencriptação deixará de ser possível mesmo com a ferramenta correcta).

Outra forma de identificar uma infecção de ransomware é verificar a extensão do ficheiro, que é anexada a cada ficheiro encriptado. As infecções de ransomware geralmente são nomeadas pelas extensões que acrescentam (veja os ficheiros encriptados pelo Qewe ransomware abaixo).

Este método só é eficaz, no entanto, quando a extensão anexada é única - muitas infecções de ransomware anexam uma extensão genérica (por exemplo, ".encrypted", ".enc", ".crypted", ".locked", etc.). Nestes casos, a identificação do ransomware pela sua extensão anexada torna-se impossível.

Uma das formas mais fáceis e rápidas de identificar uma infecção de ransomware é usar o site ID Ransomware. Este serviço oferece suporte à maioria das infecções de ransomware existentes. As vítimas simplesmente carregam uma mensagem de resgate e/ou um ficheiro encriptado (recomendamos que carregue ambos, se possível).

O ransomware será identificado em segundos e receberá vários detalhes, como o nome da família de malware à qual a infecção pertence, se é desencriptável e assim por diante.

Exemplo 1 (ransomware Qewe [Stop/Djvu]):

Exemplo 2 (ransomware .iso [Phobos]):

Se os seus dados forem encriptados por um ransomware não compatível com ID Ransomware, pode sempre tentar pesquisar na Internet ao usar certas palavras-chave (por exemplo, título da mensagem de resgate, extensão de ficheiro, e-mails de contato fornecidos, endereços de criptowallet, etc.) .

Pesquisar ferramentas de desencriptação de ransomware:

Os algoritmos de encriptação usados pela maioria das infecções do tipo ransomware são extremamente sofisticados e, se a encriptação for executada corretamente, apenas o desenvolvedor é capaz de restaurar os dados. Isso ocorre porque a desencriptação requer uma chave específica, que é gerada durante a encriptação. Restaurar dados sem chave é impossível. Na maioria dos casos, os criminosos cibernéticos armazenam as chaves num servidor remoto, em vez de usar a máquina infectada como host. Dharma (CrySis), Phobos e outras famílias de infecções de ransomware de ponta são virtualmente perfeitas e, portanto, restaurar dados encriptados sem o envolvimento dos desenvolvedores é simplesmente impossível. Apesar disso, existem dezenas de infecções do tipo ransomware que são mal desenvolvidas e contêm várias falhas (por exemplo, o uso de chaves de encriptação/desencriptação idênticas para cada vítima, chaves armazenadas localmente, etc.).

Encontrar a ferramenta de desencriptação correta na Internet pode ser muito frustrante. Por este motivo, recomendamos que use o No More Ransom Project a é aqui que identificar a infecção por ransomware é útil. O site do No More Ransom Project contém uma seção "Ferramentas de desencriptação" com uma barra de pesquisa. Insira o nome do ransomware identificado e todos os desencriptadores disponíveis (se houver) serão listados.

Restaurar ficheiros com ferramentas de recuperação de dados:

Dependendo da situação (qualidade da infecção de ransomware, tipo de algoritmo de encriptação usado, etc.), pode ser possível restaurar dados com certas ferramentas de terceiros. Portanto, aconselhamos a utilização da ferramenta Recuva desenvolvida pelo CCleaner. Esta ferramenta suporta mais de mil tipos de dados (gráficos, vídeo, áudio, documentos, etc.) e é muito intuitiva (é necessário pouco conhecimento para recuperar dados). Além disso, o recurso de recuperação é totalmente gratuito.

PASSO 1: Faça uma verificação.

Execute a aplicação Recuva e siga o assistente. Verá várias janelas permitindo que escolha quais tipos de ficheiro procurar, quais localizações devem ser verificadas, etc. Tudo o que precisa fazer é selecionar as opções que está procurando e iniciar a verificação. Aconselhamos a ativar a "Verificação Completa" antes de iniciar, caso contrário, os recursos de digitalização da aplicação serão restritos.

Aguarde que Recuva conclua a verificação. A duração da verificação depende do volume de ficheiros (em quantidade e tamanho) que está verificando (por exemplo, várias centenas de gigabytes podem conduzir mais de uma hora para verificar). Portanto, seja paciente durante o processo de digitalização. Também desaconselhamos modificar ou excluir ficheiros existentes, pois isso pode interferir na verificação. Se adicionar dados adicionais (por exemplo, descarregamento de ficheiros/conteúdo) durante a verificação, isso prolongará o processo:

PASSO 2: Recuperar dados.

Assim que o processo for concluído, selecione as pastas/ficheiros que deseja restaurar e simplesmente clique em "Recuperar". Note que algum espaço livre na sua unidade de armazenamento é necessário para restaurar os dados:

Criação de cópias de seguranças de dados:

A gestão adequada de ficheiros e a criação de cópias de seguranças são essenciais para a segurança dos dados. Portanto, sempre tenha muito cuidado e pense no futuro.

Gestão da partição: Recomendamos que armazene os seus dados em várias partições e evite armazenar ficheiros importantes dentro da partição que contém todo o sistema operativo. Se cair numa situação em que não consiga inicializar o sistema e seja forçado a formatar o disco no qual o sistema operativo está instalado (na maioria dos casos, é onde se escondem as infecções por malware), perderá todos os dados armazenados nessa unidade. Esta é a vantagem de ter múltiplas partições: se tem todo o dispositivo de armazenamento atribuído a uma única partição, será forçado a deletar tudo, no entanto, criar múltiplas partições e alocar os dados corretamente permite prevenir tais problemas. Pode formatar facilmente uma única partição sem afetar as outras - portanto, uma será limpa e as outras permanecerão intactas, e os seus dados serão salvos. gerenciar partições é bastante simples e pode encontrar todas as informações necessárias na página de documentação da Microsoft na web.

Cópias de dados: Um dos métodos de cópia de segurança mais confiáveis é usar um dispositivo de armazenamento externo e mantê-lo desdesligado. Copie os seus dados para um disco rígido externo, unidade flash (thumb), SSD, HDD ou qualquer outro dispositivo de armazenamento, desligue-o e guarde-o num local seco, longe do sol e de temperaturas extremas. Este método é, no entanto, bastante ineficiente, uma vez que cópias de seguranças e atualizações de dados precisam ser feitos regularmente. Também pode usar um serviço de nuvem ou servidor remoto. Aqui, é necessária uma ligação com a Internet e sempre há a hipótese de uma violação de segurança, embora seja uma ocasião muito rara.

Recomendamos o uso do Microsoft OneDrive para fazer cópia de segurança dos seus ficheiros. O OneDrive permite armazenar os seus ficheiros pessoais e dados na nuvem, sincronizar ficheiros entre computadores e dispositivos móveis, permitindo que aceste e edite os seus ficheiros de todos os seus dispositivos Windows. O OneDrive permite que salve, partilhe e visualize ficheiros, aceste o histórico de descarregamento, mova, exclua e renomeie ficheiros, bem como crie novas pastas e muito mais.

Pode fazer cópia de segurança das suas pastas e ficheiros mais importantes no PC (as pastas da Área de Trabalho, Documentos e Imagens). Alguns dos recursos mais notáveis do OneDrive incluem o controlo de versão de ficheiro, que mantém versões anteriores de ficheiros por até 30 dias. O OneDrive possui uma Reciclagem na qual todos os seus ficheiros excluídos são armazenados por um tempo limitado. Os ficheiros excluídos não são contados como parte da alocação do utilizador.

O serviço é construído a usar tecnologias HTML5 e permite que carregue ficheiros de até 300 MB arrastando e soltando no navegador da web ou até 10 GB através da aplicação OneDrive para ambiente de trabalho. Com o OneDrive, pode descarregar pastas inteiras como um único ficheiro ZIP com até 10.000 ficheiros, embora não possa exceder 15 GB por descarregamento único.

O OneDrive vem com 5 GB de armazenamento gratuito pronto para uso, com opções adicionais de armazenamento de 100 GB, 1 TB e 6 TB disponíveis por uma taxa baseada em assinatura. Pode obter um destes planos de armazenamento comprando armazenamento adicional separadamente ou com a assinatura do Office 365.

A criar uma cópia de segurança de dados:

O processo de cópia de segurança é o mesmo para todos os tipos de ficheiros e pastas. Veja como pode fazer cópia de segurança dos seus ficheiros a usar o Microsoft OneDrive

PASSO 1: Escolha os ficheiros/pastas que deseja fazer cópia de segurança.

Clique no ícone da nuvem OneDrive para abrir o menu OneDrive. Enquanto estiver neste menu, pode personalizar as configurações de cópia de segurança de ficheiros.

Clique em Ajuda & Configurações e selecione Configurações no menu suspenso.

Vá para o separador Cópia de Segurança e clique em gerir cópia de segurança.

Neste menu, pode escolher fazer cópia de segurança da Ambiente de Trabalho e de todos os ficheiros nela contidos, e das pastas Documentos e Imagens, novamente, com todos os ficheiros nelas. Clique em Iniciar cópia de segurança.

Agora, quando adiciona um ficheiro ou pasta nas pastas do Ambiente de Trabalho e Documentos e Imagens, a cópia de segurança será feita automaticamente no OneDrive.

Para adicionar pastas e ficheiros que não estejam nas localizações mostradas acima, deve adicioná-las manualmente.

Abra o Explorador de Ficheiros e navegue até o local da pasta/ficheiro que deseja fazer cópia de segurança. Selecione o item, clique com o botão direito e clique em Copiar.

Em seguida, navegue até OneDrive, clique com o botão direito em qualquer lugar da janela e clique em Colar. Como alternativa, pode simplesmente arrastar e soltar um ficheiro no OneDrive. O OneDrive criará automaticamente uma cópia de segurança da pasta/ficheiro.

Todos os ficheiros adicionados à pasta OneDrive são copiados na nuvem automaticamente. O círculo verde com a marca de seleção indica que o ficheiro está disponível localmente e no OneDrive e que a versão do ficheiro é a mesma em ambos. O ícone de nuvem azul indica que o ficheiro não foi sincronizado e está disponível apenas no OneDrive. O ícone de sincronização indica que o ficheiro está a ser sincronizado no momento.

Para aceder ficheiros localizados apenas no OneDrive online, vá para o menu suspenso Ajuda & Configurações e selecione Exibir online.

PASSO 2: Restaurar ficheiros corrompidos.

O OneDrive garante que os ficheiros permaneçam sincronizados, para que a versão do ficheiro no computador seja a mesma versão na nuvem. No entanto, se o ransomware encriptou os seus ficheiros, pode aproveitar as vantagens do recurso de histórico de versões do OneDrive, que permite restaurar as versões dos ficheiros antes da encriptação.

O Microsoft 365 possui um recurso de detecção de ransomware que notifica quando os seus ficheiros do OneDrive são atacados e orienta-o durante o processo de restauração dos seus ficheiros. Deve-se observar, entretanto, que se não tiver uma assinatura paga do Microsoft 365, terá apenas uma detecção e recuperação de ficheiro gratuitamente.

Se os seus ficheiros do OneDrive forem excluídos, corrompidos ou infectados por malware, pode restaurar todo o seu OneDrive para um estado anterior. Veja como pode restaurar todo o seu OneDrive:

1. Se estiver desligado com uma conta pessoal, clique na engrenagem Configurações na parte superior da página. Em seguida, clique em Opções e selecione Restaurar no seu OneDrive.

Se estiver desligado com uma conta de trabalho ou escola, clique na engrenagem Configurações na parte superior da página. Em seguida, clique em Restaurar o seu OneDrive.

2. Na página Restaurar o seu OneDrive, selecione uma data na lista suspensa. Note que se estiver a restaurar os seus ficheiros após a detecção automática de ransomware, uma data de restauro será selecionada para si.

3. Depois de configurar todas as opções de restauro de ficheiro, clique em Restaurar para desfazer todas as atividades selecionadas.

A melhor forma de evitar danos por infecções de ransomware é manter cópias de seguranças atualizadas regularmente.

Perguntas frequentes (FAQ)

Como é que o meu computador foi pirateado e como é que os hackers encriptaram os meus ficheiros?

Os executáveis de ransomware são normalmente apresentados como conteúdo normal - por isso, as próprias vítimas abrem frequentemente estes ficheiros. Este malware é distribuído principalmente através de descarregamentos drive-by, e-mails/mensagens de spam, canais de descarregamento duvidosos (por exemplo, sites de alojamento de ficheiros gratuitos e freeware, redes de partilha P2P, etc.), fraudes online, malvertising, ferramentas ilegais de ativação de software ("cracking") e actualizações falsas.

Como abrir ficheiros ".Radiyu"?

Os ficheiros encriptados não podem ser abertos/utilizados a não ser que sejam desencriptados.

Onde devo procurar ferramentas de desencriptação gratuitas para o Radiyu ransomware?

O Radiyu pode ser desencriptado usando a palavra-passe - 43 -. No entanto, potenciais versões futuras deste ransomware podem usar chaves diferentes ou únicas. Caso esta palavra-passe não funcione, recomendamos que consulte o site do projeto No More Ransom (mais informações acima).

O Combo Cleaner vai ajudar-me a remover o ransomware Radiyu?

Sim, o Combo Cleaner pode analisar dispositivos e eliminar infecções de ransomware detectadas. Tenha em atenção que, embora a utilização de um programa antivírus seja o primeiro passo na recuperação de ransomware, o software de segurança é incapaz de desencriptar dados.

▼ Mostrar comentários