Evite ser enganado por e-mails que afirmam que o seu sistema foi infetado por RDP

![]() Escrito por Tomas Meskauskas a (atualizado)

Escrito por Tomas Meskauskas a (atualizado)

Que tipo de correio eletrónico é o "Your System Was Breached By Remote Desktop Protocol"?

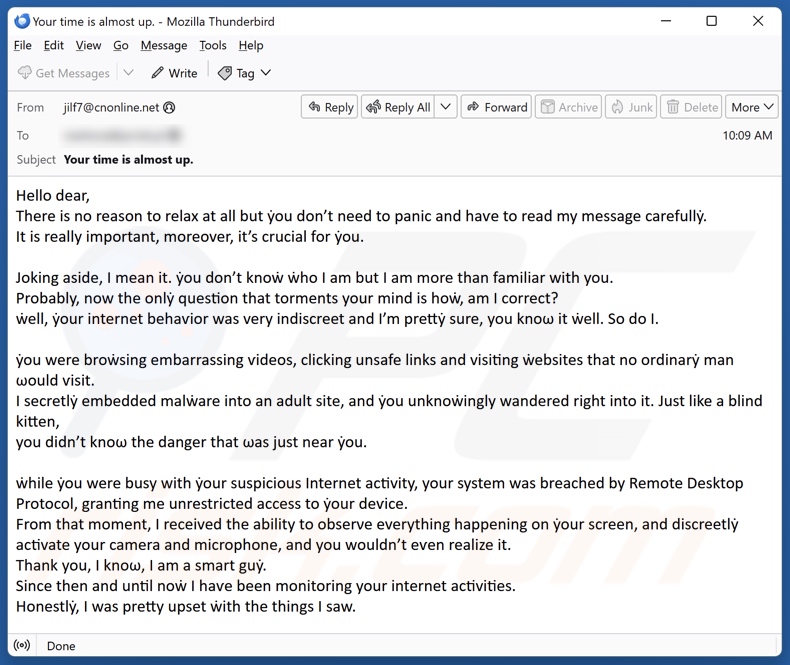

Depois de ler este e-mail de spam "Your System Was Breached By Remote Desktop Protocol", determinámos que está a promover um esquema de sextortion.

Neste tipo de mensagens, os burlões afirmam ter infetado os dispositivos dos destinatários e gravado um vídeo comprometedor dos mesmos a ver conteúdos para adultos. Os destinatários são então obrigados a pagar aos remetentes para evitar que as gravações sejam divulgadas.

Deve ser enfatizado que todas as alegações feitas pelos e-mails do esquema de sextortion são falsas; portanto, este e-mail não representa qualquer ameaça para os destinatários.

Visão geral do esquema de e-mail "Your System Was Breached By Remote Desktop Protocol"

O e-mail de spam com o assunto"Your time is almost up." (pode variar) informa o destinatário que o seu dispositivo foi infetado quando visitou um site comprometido que aloja conteúdo orientado para adultos. A infeção foi facilitada pelo RDP (Remote Desktop Protocol).

O malware infiltrado foi utilizado para monitorizar a atividade de navegação da vítima e recolher dados. O software também foi utilizado para gravar áudio/vídeo através do microfone e da câmara do utilizador e tirar fotografias do seu ecrã enquanto assistia a pornografia.

As imagens e as capturas de ecrã foram editadas num vídeo que supostamente está na posse do remetente. A mensagem instrui o destinatário a pagar 990 USD em criptomoeda Bitcoin, e se ignorar estas exigências - o vídeo será enviado para os seus contactos (incluindo família, amigos, colegas, etc.).

Como mencionado na introdução, a informação contida neste e-mail é falsa. Isto significa que nenhum dos dispositivos do destinatário foi infetado pelo remetente, nem possui quaisquer imagens comprometedoras. Por conseguinte, este e-mail de spam não representa uma ameaça real.

É pertinente mencionar que pagar a golpistas de sextortion leva a perdas financeiras irreparáveis, uma vez que as transacções de criptomoeda não podem ser revertidas devido à sua natureza quase indetetável.

| Nome | "Your System Was Breached By Remote Desktop Protocol" esquema de sextorsão |

| Tipo de ameaça | Phishing, burla, engenharia social, fraude |

| Alegação falsa | O remetente fez um vídeo explícito usando malware e vai enviá-lo para os contactos do destinatário, a menos que seja pago. |

| Endereço da carteira criptográfica do cibercriminoso | 1KKo7QtKcWwFLXEiRh8xmGGv3MbBjn7LzC (Bitcoin) |

| Sintomas | Compras online não autorizadas, palavras-passe de contas online alteradas, roubo de identidade, acesso ilegal ao computador. |

| Métodos de distribuição | E-mails enganadores, anúncios pop-up online desonestos, técnicas de envenenamento de motores de busca, domínios com erros ortográficos. |

| Danos | Perda de informações privadas sensíveis, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Exemplos de campanhas de burla de sextortion

Escrevemos sobre milhares de campanhas de spam; "I've Got Access To Your Smartphone", "Is Visiting A More Convenient Way To Reach", "Malware On Porn Website" e "You Are One Of A Kind" são apenas alguns dos nossos artigos sobre e-mails de sextortion.

Várias fraudes são endossadas através de correio eletrónico de spam, incluindo phishing, taxa de adiantamento, suporte técnico, lotaria, reembolso e assim por diante. Estes e-mails são também utilizados para distribuir todo o tipo de malware.

O correio eletrónico de spam é frequentemente mal elaborado e repleto de erros gramaticais e ortográficos, mas pode ser elaborado de forma competente e até mesmo disfarçado de forma credível como mensagens de entidades genuínas (por exemplo, empresas, organizações, fornecedores de serviços, autoridades, etc.).

Devido à prevalência deste tipo de correio e ao facto de poder ser muito bem elaborado, recomendamos vivamente que se tenha cuidado com os e-mails, PMs/DMs, SMSs e outras mensagens recebidas.

Como é que as campanhas de spam infectam os computadores?

As campanhas de spam espalham malware através de ficheiros maliciosos distribuídos como anexos ou ligações de descarregamento. Estes ficheiros podem ser arquivos (RAR, ZIP, etc.), executáveis (.exe, .run, etc.), documentos (PDF, Microsoft Office, Microsoft OneNote, etc.), JavaScript, etc.

Quando um ficheiro infecioso é aberto, a cadeia de infeção é desencadeada. Alguns formatos necessitam de interação extra para iniciar o descarregamento/instalação do malware. Por exemplo, os ficheiros do Microsoft Office exigem que os utilizadores activem comandos de macro (ou seja, edição/conteúdo), enquanto os documentos do OneNote exigem que os utilizadores cliquem em ligações ou ficheiros incorporados.

Como evitar a instalação de malware?

É importante ter cuidado com os e-mails, DMs/PMs, SMSs e outras mensagens recebidas. Os anexos de correio eletrónico e as hiperligações podem ser prejudiciais ou maliciosos - por isso, não abra/clique naqueles descobertos em mensagens suspeitas/irrelevantes.

Deve ser mencionado que o malware é distribuído usando várias técnicas. Por isso, tenha cuidado ao navegar, uma vez que a Internet está repleta de conteúdo enganador e perigoso.

Além disso, descarregue apenas de fontes oficiais e fiáveis. Ativar e atualizar software utilizando funções/ferramentas legítimas, uma vez que as ferramentas ilegais de ativação de produtos ("cracking") e as actualizações de terceiros podem conter malware.

É essencial para a segurança do dispositivo/utilizador ter um antivírus fiável instalado e mantido atualizado. O software de segurança deve ser utilizado para efetuar verificações regulares do sistema e para remover ameaças e problemas detectados. Se já abriu anexos maliciosos, recomendamos a execução de uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Texto apresentado na carta de correio eletrónico de spam "Your System Was Breached By Remote Desktop Protocol":

Subject: Your time is almost up.

Hello dear,

There is no reason to relax at all but you don’t need to panic and have to read my message carefully.

It is really important, moreover, it’s crucial for you.

Joking aside, I mean it. you don’t know who I am but I am more than familiar with you.

Probably, now the only question that torments your mind is how, am I correct?

well, your internet behavior was very indiscreet and I’m pretty sure, you know it well. So do I.

you were browsing embarrassing videos, clicking unsafe links and visiting websites that no ordinary man would visit.

I secretly embedded malware into an adult site, and you unknowingly wandered right into it. Just like a blind kitten,

you didn’t know the danger that was just near you.

while you were busy with your suspicious Internet activity, your system was breached by Remote Desktop Protocol, granting me unrestricted access to your device.

From that moment, I received the ability to observe everything happening on your screen, and discreetly activate your camera and microphone, and you wouldn’t even realize it.

Thank you, I know, I am a smart guy.

Since then and until now I have been monitoring your internet activities.

Honestly, I was pretty upset with the things I saw.I was daring to delve far beyond into your digital footprint-call it excessive curiosity, if you will.

The result? An extensive stash of sensitive data extracted from your device, every corner of your web activity examined with scientific precision.

To make matters more... intriguing, I’ve saved these recordings-clips that capture you partaking in, let’s say, pretty controversial moments within the privacy of your home.

These videos and snapshots are damningly clear: one side reveals the content you were watching, and the other...

well, it features you in situations we both know you wouldn’t want to be published for public viewing.

Suffice it to say, I have all the pieces of the puzzle-images, recordings, and details of the far too vivid pictures.

Pictures you definitely wouldn’t want anyone else to see.

However, with just a single click, I could reveal this to every contact you have-no exceptions, no filters.

Now you are hoping for a rescue, I understand. But let me be clear: don’t expect any mercy or second chances from me.

Now, here’s the deal: I’m offering you a way out. Two choices, and what happens next depends entirely on your decision.Option One: Pretend this message doesn’t exist. Ignore me, and you’ll quickly discover the consequences of that choice.

The video will be shared with your entire network. your colleagues, friends, and family will have front-row seats to a spectacle you’d rather they never saw.

Imagine their reactions. Holy shit, what an embarrassment! well, actions have consequences. Don’t play the victim-this is on you.

Option Two: Pay me to keep this matter buried.

Consider it a privacy fee-a small price to ensure your secrets remain where they belong: hidden.

Here’s how it works: once I receive the payment, I’ll erase everything. No leaks. No traces. your life continues as if nothing ever happened. The payment must be made in cryptocurrency-no exceptions.

I’m aiming for a resolution that works for us both, but let me emphasize: my terms are final and non-negotiable.

990 USD to my Bitcoin address below (remove any spaces): 1KKo 7QtKcW wFLXEiRh 8xmGG v3MbBjn 7LzC

Aparência do e-mail de spam "O seu sistema foi violado pelo protocolo de ambiente de trabalho remoto" (GIF):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é "Your System Was Breached By Remote Desktop Protocol" esquema de sextorsão?

- Tipos de e-mails maliciosos.

- Como detectar um email malicioso?

- O que fazer se for apanhado numa fraude de email?

Tipos de e-mails maliciosos.

![]() Emails de Phishing

Emails de Phishing

Mais frequentemente, os criminosos cibernéticos utilizam e-mails enganosos para enganar os utilizadores da Internet para darem a sua informação privada sensível, por exemplo, informação de login para vários serviços online, contas de email, ou informação bancária online.

Tais ataques são denominados phishing. Num ataque de phishing, os criminosos cibernéticos geralmente enviam uma mensagem de correio electrónico com algum logótipo de serviço popular (por exemplo, Microsoft, DHL, Amazon, Netflix), criam urgência (endereço de envio errado, palavra-passe expirada, etc.), e colocam um link no qual esperam que as suas potenciais vítimas cliquem.

Após clicar no link apresentado nessa mensagem de correio electrónico, as vítimas são redireccionadas para um site falso que parece idêntico ou extremamente parecido com o original. As vítimas são então solicitadas a introduzir a sua palavra-passe, detalhes de cartão de crédito, ou alguma outra informação que seja roubada por criminosos cibernéticos.

![]() Emails com Anexos Maliciosos

Emails com Anexos Maliciosos

Outro vector de ataque popular é o spam de correio electrónico com anexos maliciosos que infectam os computadores dos utilizadores com malware. Os anexos maliciosos transportam geralmente trojans capazes de roubar palavras-passe, informação bancária, e outras informações sensíveis.

Em tais ataques, o principal objectivo dos cibercriminosos é enganar as suas potenciais vítimas para abrir um anexo de correio electrónico infectado. Para atingir este objectivo, as mensagens de correio electrónico falam geralmente de facturas recebidas recentemente, faxes, ou mensagens de voz.

Se uma vítima potencial cai na armadilha e abre o anexo, os seus computadores ficam infectados, e os criminosos cibernéticos podem recolher muita informação sensível.

Embora seja um método mais complicado de roubar informação pessoal (filtros de spam e programas antivírus geralmente detectam tais tentativas), se for bem sucedido, os criminosos cibernéticos podem obter um intervalo muito mais amplo de dados e podem recolher informação durante um longo período de tempo.

![]() Emails de sextorção

Emails de sextorção

Este é um tipo de phishing. Neste caso, os utilizadores recebem um e-mail alegando que um criminoso cibernético poderia aceder à câmara da potencial vítima e tem uma gravação vídeo da sua masturbação.

Para se livrarem do vídeo, pedem às vítimas que paguem um resgate (geralmente usando Bitcoin ou outra moeda de ecnriptação). No entanto, todas estas alegações são falsas - os utilizadores que recebem tais e-mails devem ignorá-las e suprimi-las

Como detectar um e-mail malicioso?

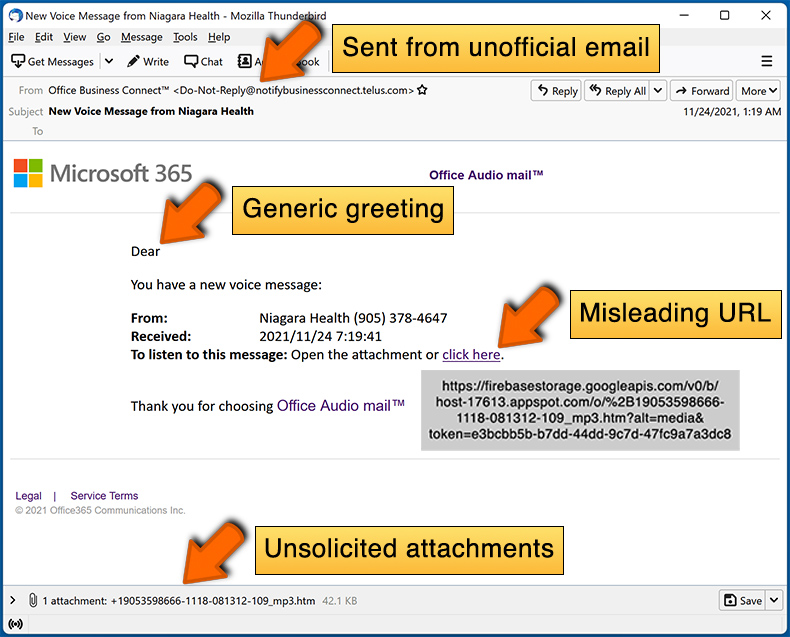

Enquanto os criminosos cibernéticos tentem fazer com que os seus e-mails de atracção pareçam fiáveis, aqui estão algumas coisas que deve procurar quando tentar detectar um e-mail de phishing:

- Verifique o endereço electrónico do remetente ("de"): Passe o rato sobre o endereço "de" e verifique se é legítimo. Por exemplo, se recebeu um e-mail da Microsoft, certifique-se de verificar se o endereço de e-mail é @microsoft.com e não algo suspeito como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Verifique a existência de saudações genéricas: Se a saudação no e-mail for "Caro utilizador", "Caro @youremail.com", "Caro cliente valioso", isto deve levantar suspeitas. Mais frequentemente, as empresas chamam-no pelo seu nome. A falta desta informação pode sinalizar uma tentativa de phishing.

- Verifique as ligações no e-mail: Passe o rato sobre a ligação apresentada no e-mail, se a ligação que aparece parecer suspeita, não clique nela. Por exemplo, se recebeu um e-mail da Microsoft e o link no e-mail mostra que irá para firebasestorage.googleapis.com/v0... não deve confiar nele. É melhor não clicar em qualquer link nos e-mails, mas visitar o website da empresa que lhe enviou o e-mail em primeiro lugar.

- Não confie cegamente nos anexos de email: Na maioria das vezes, as empresas legítimas vão pedir-lhe para iniciar sessão no seu site web e para ver aí quaisquer documentos; se recebeu um correio electrónico com um anexo, é uma boa ideia fazer uma verificação com uma aplicação antivírus. Os anexos de correio electrónico infectados são um vector de ataque comum utilizado por criminosos cibernéticos.

Para minimizar o risco de abrir phishing e e-mails maliciosos, recomendamos a utilização de Combo Cleaner.

Exemplo de um email de spam:

O que fazer se cair numa fraude de email?

- Se clicou num link num email de phishing e introduziu a sua palavra-passe - não se esqueça de alterar a sua palavra-passe o mais depressa possível. Normalmente, os criminosos cibernéticos recolhem credenciais roubadas e depois vendem-nas a outros grupos que as utilizam para fins maliciosos. Se alterar a sua palavra-passe em tempo útil, há a possibilidade de os criminosos não terem tempo suficiente para fazer qualquer dano.

- Se introduziu as informações do seu cartão de crédito - contacte o seu banco o mais rapidamente possível e explique a situação. Há uma boa hipótese de ter de cancelar o seu cartão de crédito comprometido e obter um novo.

- Se vir quaisquer sinais de roubo de identidade - deve contactar imediatamente a Federal Trade Commission. Esta instituição irá recolher informações sobre a sua situação e criar um plano de recuperação pessoal.

- Se abriu um anexo malicioso - o seu computador está provavelmente infectado, deve analisá-lo com uma aplicação antivírus respeitável. Para este efeito, recomendamos a utilização de Combo Cleaner.

- Ajude outros utilizadores da Internet - reporte emails de phishing para Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Perguntas mais frequentes (FAQ)

Porque é que recebi esta mensagem de correio eletrónico?

Independentemente de qualquer informação relevante que os e-mails de spam possam incluir, eles não são pessoais. Milhares de utilizadores recebem mensagens idênticas ou incrivelmente semelhantes, uma vez que os cibercriminosos as enviam em campanhas maciças com a esperança de que pelo menos alguns destinatários caiam nas suas burlas.

O meu computador foi efetivamente pirateado e o remetente tem alguma informação?

Não, todas as alegações feitas pelos e-mails de burla de sextortion são falsas. Isto significa que o remetente não infectou o seu dispositivo com malware, nem tem na sua posse qualquer conteúdo comprometedor que o apresente.

Como é que os cibercriminosos obtiveram a minha palavra-passe de correio eletrónico?

Os e-mails de spam podem ser enviados a partir da conta do destinatário para criar uma impressão de legitimidade (por exemplo, para reforçar as falsas alegações de pirataria do dispositivo da vítima). As credenciais de início de sessão podem ser obtidas através de esquemas de phishing. Estes esquemas envolvem sites ou ficheiros normalmente disfarçados de páginas de início de sessão que podem registar as informações introduzidas; são frequentemente promovidos através de campanhas de spam. O cenário menos provável é o de cibercriminosos que adquirem as credenciais através de uma violação de dados do utilizador ou de um fornecedor de serviços.

Enviei criptomoeda para o endereço apresentado neste e-mail, posso recuperar o meu dinheiro?

Não, estas transacções não podem ser revertidas devido à sua natureza quase indetetável. Por conseguinte, as vítimas de correio eletrónico fraudulento como "O seu sistema foi violado pelo protocolo de ambiente de trabalho remoto" não podem recuperar os seus fundos.

Forneci as minhas informações pessoais quando fui enganado por um e-mail de spam, o que devo fazer?

Se divulgou as suas credenciais de início de sessão - altere imediatamente as palavras-passe de todas as contas potencialmente expostas e informe o respetivo suporte oficial. No entanto, se forneceu outros dados privados (por exemplo, detalhes do bilhete de identidade, digitalizações de passaportes, números de cartões de crédito, etc.) - contacte as autoridades correspondentes sem demora.

Li uma mensagem de correio eletrónico de spam mas não abri o anexo, o meu computador está infetado?

Não, a simples leitura de uma mensagem de correio eletrónico não constitui uma ameaça de infeção. Os sistemas são comprometidos quando se abrem/cliquem em anexos ou ligações maliciosas.

Descarreguei e abri um ficheiro anexado a um e-mail de spam, o meu computador está infetado?

Se o ficheiro aberto era um executável - muito provavelmente, sim - o seu dispositivo foi infetado. No entanto, poderia ter evitado isto se fosse um documento. Estes formatos podem exigir acções adicionais para iniciar o descarregamento/instalação de malware (por exemplo, ativar comandos de macro, clicar em conteúdo incorporado, etc.).

O Combo Cleaner remove infecções por malware presentes em anexos de e-mail?

Sim, o Combo Cleaner pode detetar e remover praticamente todas as infecções de malware conhecidas. Note que o software malicioso topo de gama tende a esconder-se nas profundezas dos sistemas - por isso, é fundamental efetuar uma verificação completa do sistema.

▼ Mostrar comentários