Instruções de remoção do malware GootBot

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

Que tipo de malware é o GootBot?

O GootBot é uma nova variante do malware GootLoader. É usado como uma ferramenta de movimento lateral. Este programa malicioso é extremamente leve e tem ênfase na furtividade. Essencialmente, o GootBot é implementado nas fases finais de ataques extensivos, em que este software se move lateralmente através de uma rede para facilitar mais infecções.

Com base nos temas empresariais utilizados nas técnicas de envenenamento de motores de pesquisa utilizadas na proliferação do GootBot, é evidente que este malware tem como alvo grandes entidades.

Visão geral do malware GootBot

As infecções observadas pelo GootBot começam com uma vítima a pesquisar uma consulta específica e a ser presenteada com um resultado malicioso. O objetivo é levá-la a um site comprometido, disfarçado de fórum, que aloja um ficheiro supostamente relacionado num arquivo. Este contém um ficheiro JavaScript que desencadeia a primeira fase da infeção.

O ataque começa com o GootLoader, que introduz o GootBot no sistema. Como mencionado na introdução, o GootBot é uma ferramenta que permite o movimento lateral através de uma rede.

Este malware utiliza várias técnicas para evitar a deteção durante o maior tempo possível. Inclui código ofuscado e servidores C&C (Comando e Controlo) hardcoded. No entanto, o GootBot é distribuído através da rede com uma multiplicidade de implantes, cada um com um C&C diferente a correr em sites WordPress pirateados. A ideia é diminuir as hipóteses de deteção, limitando a descoberta de tráfego malicioso proveniente de uma multiplicidade de fontes. O objetivo final é atingir o controlador de domínio.

Além disso, o GootBot procede à recolha de dados, com informações específicas que incluem a versão e a arquitetura do sistema operativo, o nome do anfitrião, o nome de utilizador do domínio, os dados do controlador de domínio, os endereços IP, os processos em execução, etc.

Tal como nas campanhas GootLoader observadas anteriormente, a carga útil final das infecções que incluíam o GootBot nas suas cadeias era Cobalt Strike, IcedID, SystemBC, ou ransomware.

As ameaças associadas a essas infecções podem variar consoante as capacidades da carga maliciosa final e o modus operandi dos invasores.

Geralmente, os perigos incluem diminuição do desempenho ou falha do sistema, problemas graves de privacidade, perda de dados, perdas financeiras e roubo de identidade. No entanto, as ameaças podem ser de maior importância quando utilizadas contra alvos de elevada sensibilidade (como os que prestam serviços essenciais).

| Nome | vírus GootBot |

| Tipo de Ameaça | Trojan, vírus que rouba palavras-passe, malware bancário, spyware. |

| Nomes de Detecção | Avast (JS:Dropper-AAFB [Trj]), Combo Cleaner (Trojan.GenericKD.69583909), ESET-NOD32 (JS/Agent.PVS), Kaspersky (HEUR:Trojan-Downloader.Script.Generic), Microsoft (Trojan:Script/Malgent!MSR), Lista Completa de Detecções (VirusTotal) |

| Carga útil | Cobalt Strike, IcedID, SystemBC, programas do tipo ransomware, etc. |

| Sintomas | Os trojans são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de Distribuição | Anexos de email infectados, anúncios online maliciosos, engenharia social, "cracks" de software. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, o computador da vítima adicionado a uma rede de bots. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Malware em geral

Malware é um termo amplo que abrange uma grande variedade de programas concebidos para fins maliciosos. Este software pode executar tarefas incrivelmente específicas ou ser altamente versátil.

No entanto, independentemente da forma como os programas desta classificação funcionam, a sua presença num sistema põe em risco a integridade do dispositivo e a segurança do utilizador. Por conseguinte, todas as ameaças devem ser eliminadas imediatamente após a sua deteção.

Pesquisámos milhares de amostras de malware; LPEClient, SIGNBT, StripedFly, GoPIX, Lumar, e BlazeStealer estes são apenas alguns dos nossos artigos mais recentes sobre este tema.

Como é que o GootBot se infiltrou no meu computador?

As cadeias de infeção conhecidas com o GootBot têm origem em sites maliciosos para os quais as vítimas são conduzidas através de resultados de pesquisa envenenados. Esta implementação de técnicas de envenenamento SEO é direccionada. Os sites malignos são apresentados como os principais resultados quando um utilizador introduz uma consulta de pesquisa relacionada com negócios, como contratos, formulários legais ou similares.

Depois de selecionado o resultado malicioso, a vítima é redireccionada para uma página apresentada como um fórum legítimo. Nela, é alojado um ficheiro supostamente relacionado com a consulta de pesquisa inicial. O arquivo contém um ficheiro JavaScript, que desencadeia a cadeia de infeção do GootLoader, que mais tarde inclui o GootBot, e culmina com uma carga útil final (como ransomware).

É de salientar que tanto os diferentes formatos de ficheiros como os métodos podem ser utilizados para proliferar o GootBot. As tácticas de phishing e de engenharia social são especialmente prevalecentes na distribuição de malware. O software malicioso é muitas vezes disfarçado ou agregado a ficheiros de programas/meios de comunicação comuns. Estes vêm em vários formatos, por exemplo, arquivos (ZIP, RAR, etc.), executáveis (.exe, .run, etc.), documentos (PDF, Microsoft Office, Microsoft OneNote, etc.), JavaScript, e assim por diante.

As técnicas de distribuição mais utilizadas incluem: malvertising, descarregamentos drive-by (furtivos/deceptivos), anexos/hiperligações maliciosos em emails de spam (por exemplo, emails, DMs/PMs, SMSs, etc.), fraudes online, canais de descarregamento questionáveis (por exemplo, sites de freeware e de terceiros, redes de partilha Peer-to-Peer, etc.), ferramentas ilegais de ativação de software ("cracks") e actualizações falsas.

Alguns programas maliciosos podem mesmo auto-proliferar-se através de redes locais e dispositivos de armazenamento amovíveis (por exemplo, unidades flash USB, discos rígidos externos, etc.).

Como evitar a instalação de software malicioso?

É essencial estar atento durante a navegação, uma vez que o conteúdo online falso e malicioso parece normalmente genuíno e inofensivo. Aconselhamos cuidado com os emails e outras mensagens recebidas. Os anexos ou hiperligações encontrados em mensagens questionáveis/irrelevantes não devem ser abertos, pois podem ser infecciosos.

Além disso, todos os descarregamentos devem ser efectuados a partir de canais oficiais e verificados. Outra recomendação é activar e actualizar software utilizando funções/ferramentas legítimas, uma vez que as adquiridas de terceiros podem conter malware.

Devemos salientar a importância de ter um antivírus de boa reputação instalado e atualizado. Este software de segurança devem ser utilizados para efetuar verificações regulares do sistema e para remover as ameaças detectadas. Se acredita que o seu computador já está infetado, recomendamos a execução de uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é o GootBot?

- PASSO 1: Remoção manual do malware GootBot.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner.

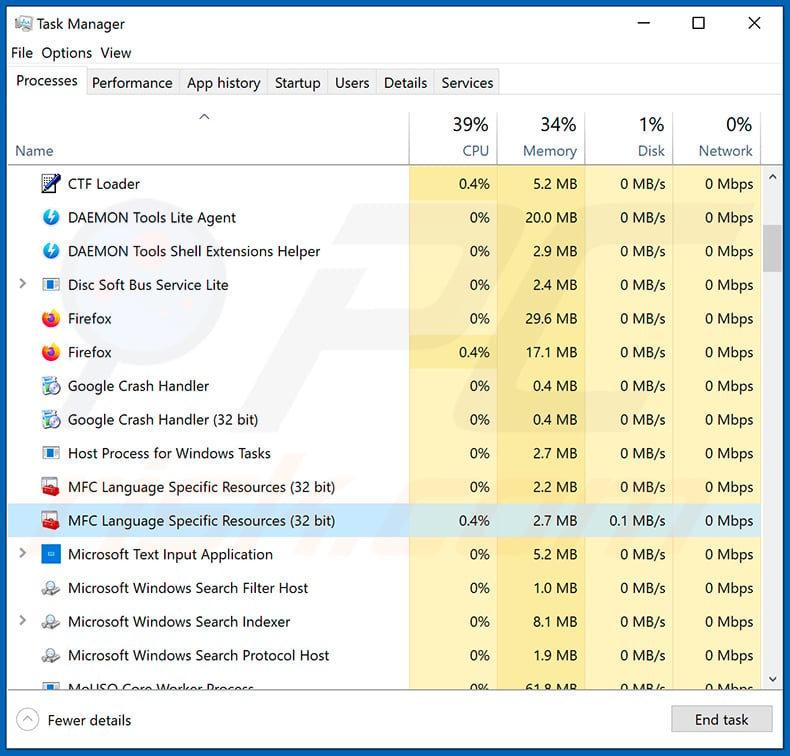

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

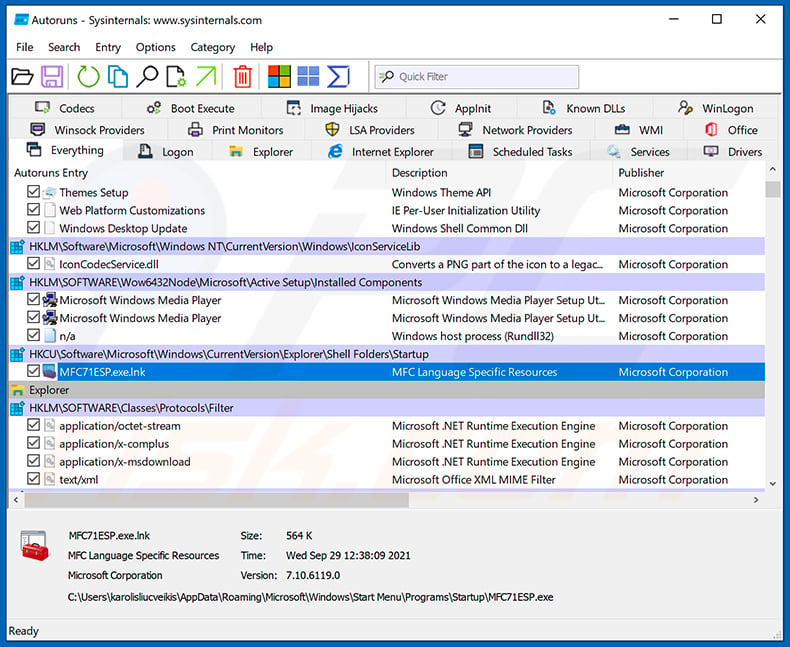

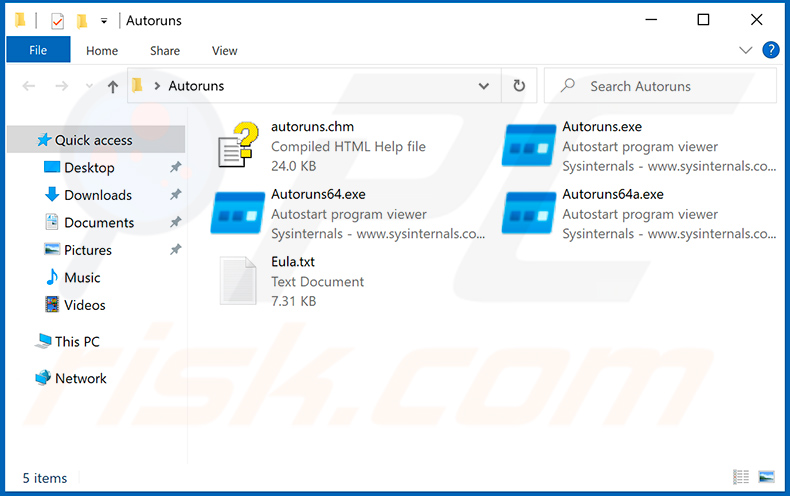

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

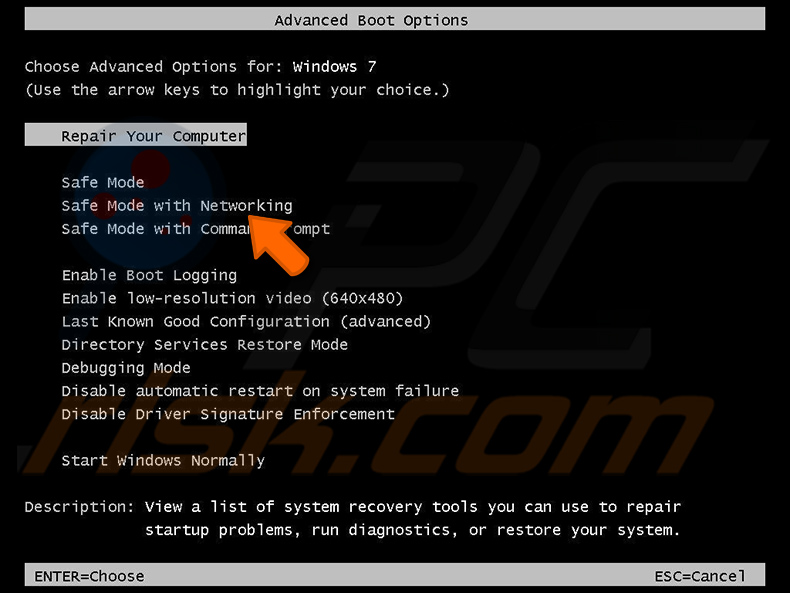

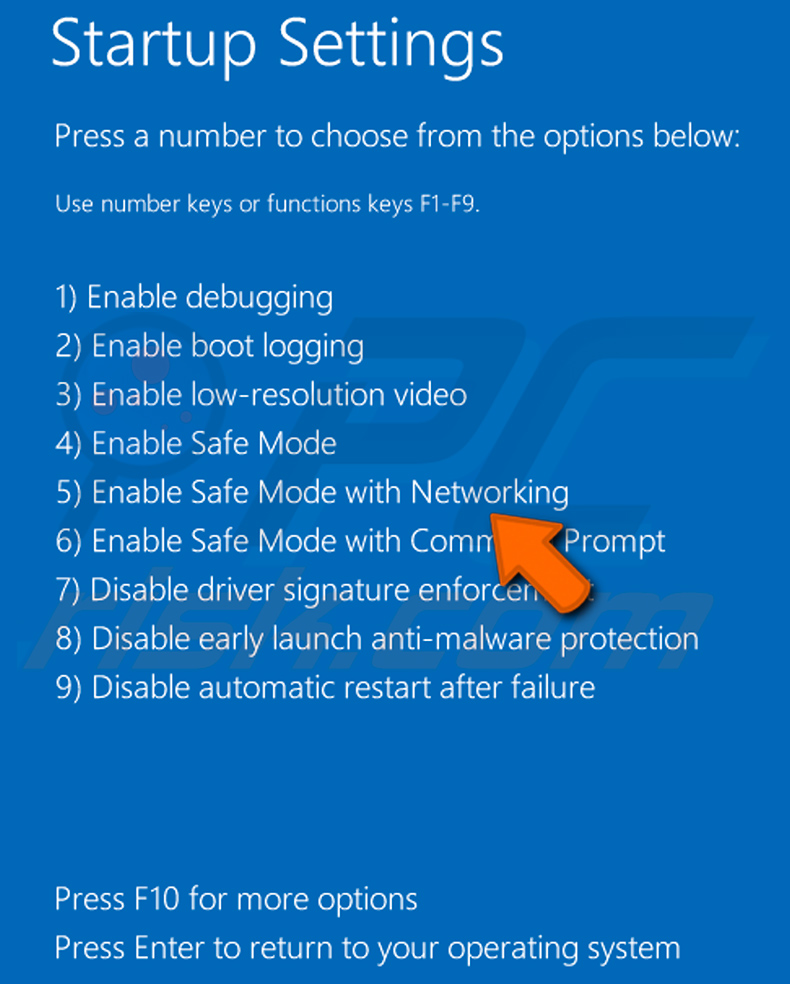

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

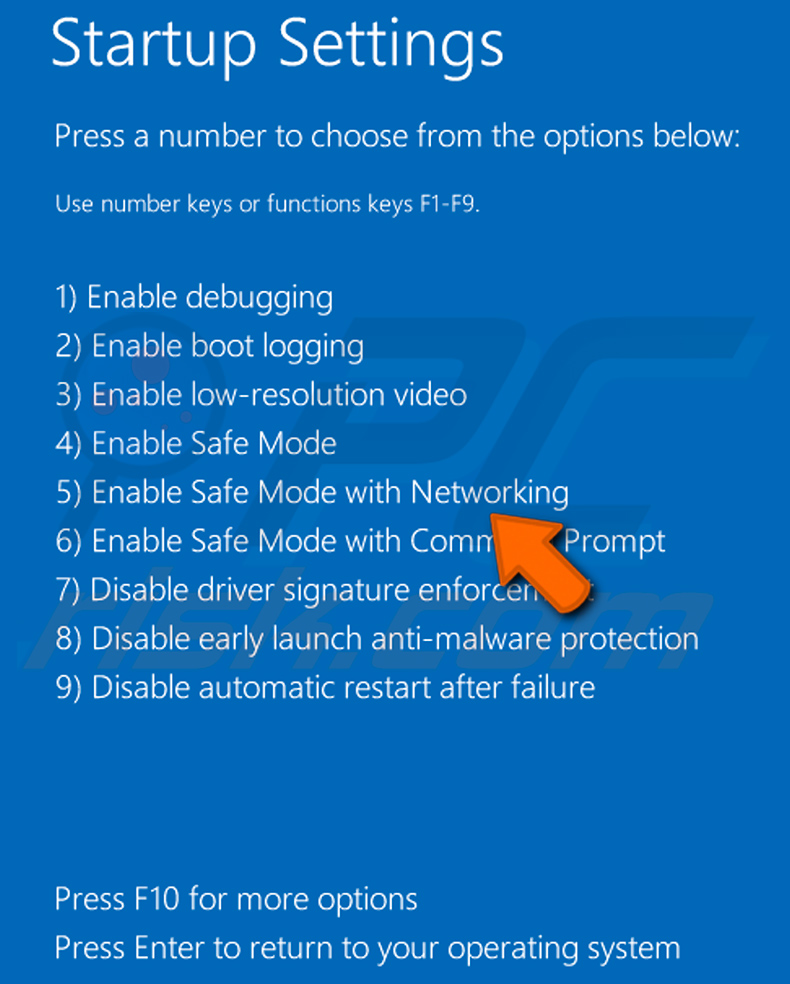

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

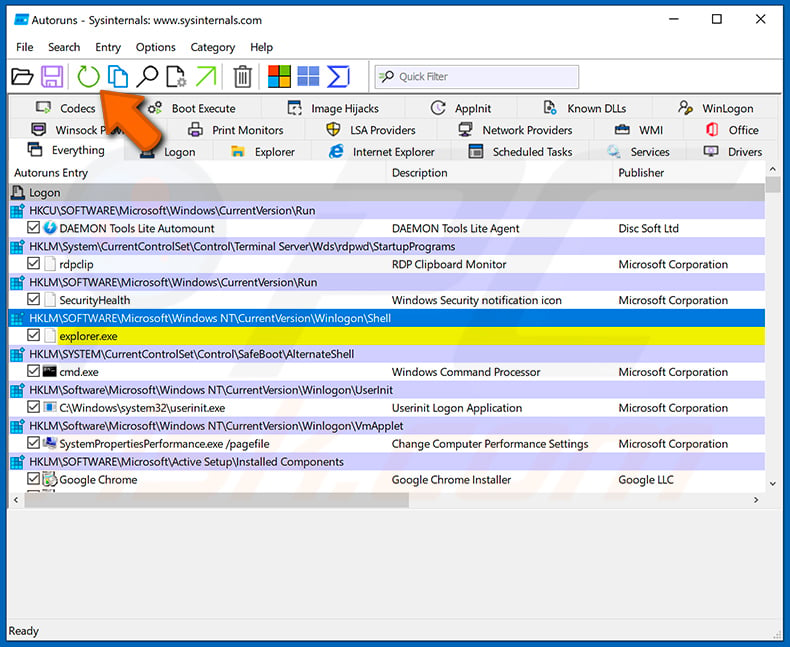

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

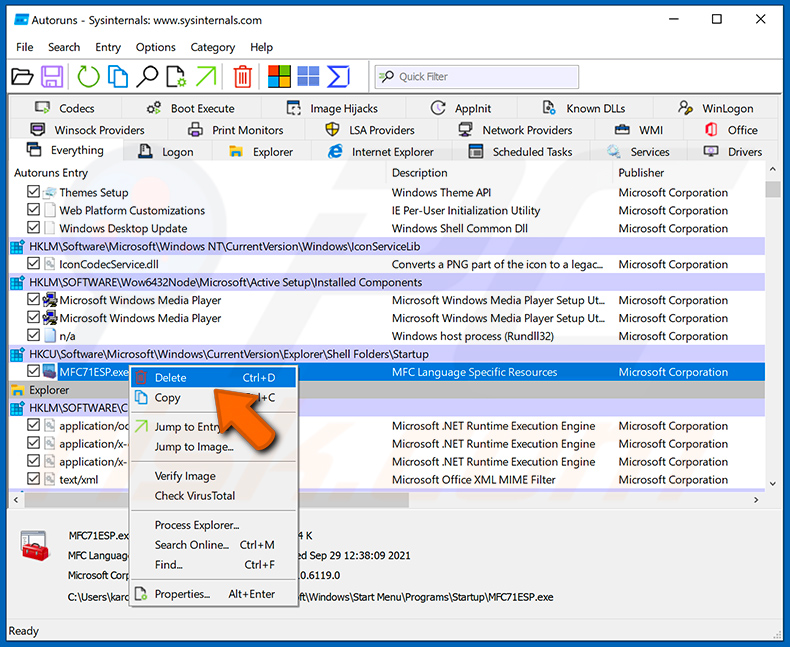

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

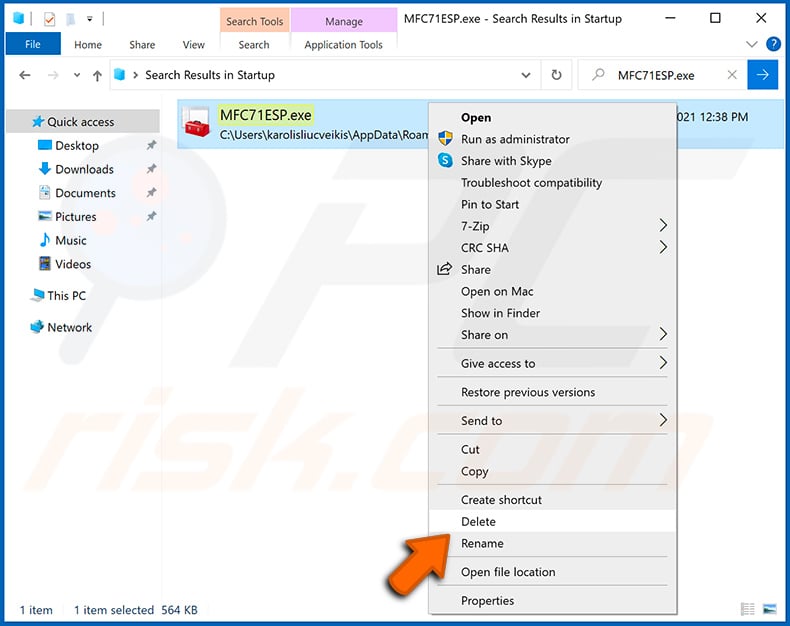

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus. Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

Perguntas Frequentes (FAQ)

O meu computador está infectado com malware GootBot, devo formatar o meu dispositivo de armazenamento para me livrar dele?

A remoção de malware raramente necessita de formatação.

Quais são os principais problemas que o malware GootBot pode causar?

Os perigos colocados por uma infeção dependem das funcionalidades do malware e dos objectivos dos criminosos cibernéticos. O GootBot é utilizado em extensas cadeias de ataque que foram observadas e que culminam em Cobalt Strike, IcedID, SystemBC, e infeções de ransomware. Assim, a presença de software como o GootBot nos dispositivos pode levar à diminuição do desempenho ou falha do sistema, perda de dados, problemas graves de privacidade, perdas financeiras e roubo de identidade.

Qual é o objetivo do malware GootBot?

A maioria dos ataques de malware é motivada por ganhos financeiros. No entanto, o software malicioso também pode ser utilizado para divertir os invasores, levar a cabo vinganças pessoais, perturbar processos (por exemplo, sites, serviços, empresas, etc.) e até lançar ataques com motivações políticas/geopolíticas.

Como é que o malware GootBot se infiltrou no meu computador?

O GootBot tem sido visto a ser distribuído através de páginas web maliciosas que imitam fóruns, promovidas através de técnicas de envenenamento SEO direccionadas. No entanto, outros métodos de distribuição não são improváveis.

As técnicas mais utilizadas incluem: descarregamentos automáticos, emails/mensagens spam, fraudes online, publicidade maliciosa, fontes de descarregamento não fidedignas (por exemplo, sites de alojamento de ficheiros gratuitos e freeware, redes de partilha P2P, etc.), ferramentas de ativação de software ilegal ("cracking") e atualizações falsas. Além disso, alguns programas maliciosos podem auto-propagar-se através de redes locais e dispositivos de armazenamento amovíveis.

O Combo Cleaner protege-me de malware?

Sim, o Combo Cleaner foi concebido para analisar computadores e eliminar todo o tipo de ameaças. Consegue detetar e remover praticamente todas as infecções de malware conhecidas. Tenha em atenção que, uma vez que o software malicioso sofisticado costuma ocultar-se profundamente no interior dos sistemas, é essencial efetuar uma verificação completa do sistema.

▼ Mostrar comentários